Физическая среда которая используется для соединения компьютеров в сети называется или

Физическая среда передачи данных | Компьютерные сети

Линии связи отличаются также физической средой, используемой для передачи информации. Физическая среда передачи данных может представлять собой набор проводников, по которым передаются сигналы. На основе таких проводников строятся проводные (воздушные) или кабельные линии связи (рис. 1). В качестве среды также используется земная атмосфера или космическое пространство, через которое распространяются информационные сигналы. В первом случае говорят о проводной среде, а во втором — о беспроводной.

В современных телекоммуникационных системах информация передается с помощью электрического тока или напряжения, радиосигналов или световых сигналов — все эти физические процессы йредставляют собой колебания электромагнитного поля различной частоты.

Проводные (воздушные) линии связи представляют собой провода без каких-либо изолирующих или экранирующих оплеток, проложенные между столбами и висящие в воздухе. Еще в недалеком прошлом такие линии связи были основными для передачи телефонных или телеграфных сигналов. Сегодня проводные линии связи быстро вытесняются кабельными. Но кое-где они все еще сохранились и при отсутствии других возможностей продолжают использоваться, в частности, и для передачи компьютерных данных. Скоростные качества и помехозащищенность этих линий оставляют желать много лучшего.

Кабельные линии имеют достаточно сложную конструкцию. Кабель состоит из проводников, заключенных в несколько слоев изоляции: электрической, электромагнитной, механической и, возможно, климатической. Кроме того, кабель может быть оснащен разъемами, позволяющими быстро выполнять присоединение к нему различного обору-

дования. В компьютерных (и телекоммуникационных) сетях применяются три основных типа кабеля: кабели на основе скрученных пар медных проводов — неэкранированная витая пара (Unshielded Twisted Pair, UTP) и экранированная витая пара (Shielded Twisted Pair, STP), коаксиальные кабели с медной жилой, волоконно-оптические кабели. Первые два типа кабелей называют также медными кабелями.

Радиоканалы наземной и спутниковой связи образуются с помощью передатчика и приемника радиоволн. Существует большое разнообразие типов радиоканалов, отличающихся как используемым частотным диапазоном, так и дальностью канала. Диапазоны широковещательного радио (длинных, средних и коротких волн), называемые также АМ-диапазонами, или диапазонами амплитудной модуляции (Amplitude Modulation, AM), обеспечивают дальнюю связь, но при невысокой скорости передачи данных. Более скоростными являются каналы, использующие диапазоны очень высоких частот (Very High Frequency, VHF), для которых применяется частотная модуляция (Frequency Modulation, FM). Для передачи данных также используются диапазоны ультравысоких частот (Ultra High Frequency, UHF), называемые еще диапазонами микроволн (свыше 300 МГц). При частоте свыше 30 МГц сигналы уже не отражаются ионосферой Земли, и для устойчивой связи требуется наличие прямой видимости между передатчиком и приемником. Поэтому указанные частоты используются в спутниковых или радиорелейных каналах либо в таких локальных или мобильных сетях, в которых это условие выполняется.

В компьютерных сетях сегодня применяются практически все описанные типы физических сред передачи данных. Хорошие возможности предоставляют волоконно-оптические кабели, обладающие широкой полосой пропускания и низкой чувствительностью к помехам. На них сегодня строятся как магистрали крупных территориальных и городских сетей, так и высокоскоростные локальные сети. Популярной средой является также витая пара, которая характеризуется отличным отношением качества к стоимости, а также простотой монтажа. Беспроводные каналы используются чаще всего в тех случаях, когда кабельные линии связи применить нельзя, например при прохождении канала через малонаселенную местность или же для связи с мобильными пользователями сети. Обеспечение мобильности затронуло в первую очередь телефонные сети, компьютерные сети в этом отношении пока отстают. Тем не менее построение компьютерных сетей на основе беспроводных технологий, например Radio Ethernet, считаются сегодня одним из самых перспективных направлений телекоммуникаций.

Среды передачи данных | Hyperline

Любовь Горшкова, Григорий ЕфимовПри построении сети необходимо, прежде всего, определить, при помощи какого носителя следует передавать связные сигналы, которые принято называть слаботочными.

Под средой передачи данных понимают физическую субстанцию, по которой происходит передача электрических сигналов, использующихся для переноса той или иной информации, представленной в цифровой форме.

Среда передачи данных может быть естественной и искусственной. Естественная среда - это существующая в природе среда; чаще всего естественной средой для передачи сигналов является атмосфера Земли, но возможно также использование других сред - безвоздушного пространства, воды, грунта, корабельного корпуса и т.д. Соответственно под искусственными понимают среды, которые были специально изготовлены для использования в качестве среды передачи данных. Представителями искусственной среды являются, например, электрические и оптоволоконные (оптические) кабели.

Будем рассматривать среды передачи данных согласно их распространенности, поэтому начнем со сред передачи данных, которые мы решили называть искусственными.

Искусственные среды. Классификация и применение

Типичными и наиболее распространенными представителями искусственной среды передачи данных являются кабели. При создании сети передачи данных выбор осуществляется из следующих основных видов кабелей: волоконно-оптический (fiber), коаксиал (coaxial) и витая пара (twisted pair). При этом и коаксиал (коаксиальный кабель), и витая пара для передачи сигналов используют металлический проводник, а волоконно-оптический кабель - световод, сделанный из стекла или пластмассы.

Справедливости ради следует отметить, что помимо оптических волокон, для передачи слаботочных сигналов в электронике применяют углеродные волокна (carbon fibers). Такая "экзотическая" среда применяется, в частности, для соединения усилителей мощности с акустическими колонками класса high-end (считается, что электрический сигнал, передаваемый по такому "акустическому" кабелю, испытывает меньшее рассеяние, чем в металлическом кабеле). В такой аппаратуре применяют также кабели из серебра, что обеспечивает получение так называемого "серебряного" звучания.

Но не будем отвлекаться. Прежде чем в 1992 году были одобрены стандарты на сеть Ethernet в части установки неэкранированной витой пары, в большинстве локальных сетей использовался коаксиальный кабель. Но в последующих инсталляциях, в основном, использовали более гибкую и менее дорогостоящую среду - неэкранированную витую пару. Кроме того, все большее распространение получает волоконно-оптический кабель за счет своих лучших характеристик по сравнению с электрическими кабелями. Однако волоконно-оптический кабель обладает существенным недостатком - высокой стоимостью, поэтому он чаще всего используется в магистральной сети, а до рабочих мест протягивается пока еще относительно редко. (Кстати, волоконно-оптические кабели также широко используются для соединения проигрывателей с усилителями в аудиоаппаратуре класса high-end.)

При выборе кабеля, особенно электрического, возникает противоречие между достижением высокой скорости передачи и покрытием большого расстояния. Дело в том, что можно увеличить скорость передачи данных, но это уменьшает расстояние, на которое данные могут перемещаться без восстановления (регенерации). В таких ситуациях могут помогать устройства, осуществляющие регенерацию сигналов, в частности, повторители и усилители. Однако при этом некоторые ограничения накладывают физические свойства кабеля. Так, электрические кабели обладают характеристикой, считающейся косвенной, - импендансом (чем выше импенданс - тем выше сопротивление), которая может стать источником осложнений при попытке соединить два кабеля с различным импендансом.

Коаксиальный кабель

Коаксиальный кабель(coaxial), или коаксиал имеет длинную историю. Если в вашем доме есть кабельное телевидение, то вы имеете коаксиальный кабель. Кабельное телевидение использует те же самые принципы, что и широкополосная передача, применяемая в сетях передачи данных. Широкополосная сеть и кабельное телевидение используют важное достоинство коаксиального кабеля - его способность передавать в один и тот же момент множество сигналов. Каждый такой сигнал называется каналом. Все каналы организуются на разных частотах, поэтому они не мешают друг другу.

Коаксиальный кабель обладает широкой полосой пропускания; это означает, что в ней можно организовать передачу трафика на высоких скоростях. Он также устойчив к электромагнитным помехам (по сравнению с витой парой) и способен передавать сигналы на большое расстояние. Кроме того, с технологией передачи сигналов по коаксиальному кабелю хорошо освоились многие поставщики и инсталляторы как кабельных систем, так и различных сетей передачи данных.

Коаксиальный кабель состоит из четырех частей (см. рис. 1). Внутри кабеля размещена центральная жила (проводник, сигнальный провод, линия, носитель сигнала, внутренний проводник), окруженная изоляционным материалом (диэлектриком). Указанный слой изоляции охвачен тонким металлическим экраном. Ось металлического экрана совпадает с осью внутреннего проводника - отсюда и следует название "коаксиал". И, наконец, внешней частью кабеля является пластиковая оболочка.

Центральная жила может состоять из одного сплошного проводника (одножильный) или нескольких, являющихся одним проводником (многожильный). Она обычно выполнена из меди, медного сплава с оловом или серебром; алюминия или стали с медным покрытием. Диэлектрик - полиэтилен или тефлон с воздушной прослойкой или без нее. Экран может быть выполнен в виде фольги или оплетки. Внешняя оболочка изготавливается из поливинилхлорида или полиэтилена (noplenun), тефлона или кинара (plenun).

Внешний экран может быть выполнен из фольги, оплетки или из их комбинаций. Возможна также многослойная (например, четырехслойная) защита.

Существует несколько размеров коаксиального кабеля. Различают толстый (диаметром 0.5 дюйма) и тонкий (диаметром 0.25 дюйма) коаксиальные кабели. Толстый коаксиальный кабель более крепкий, стойкий к повреждению и может передавать данные на более длинные расстояния, но недостатком такого кабеля является сложность его подсоединения.

Заметим также, что существуют такие разновидности коаксиального кабеля, как твинаксиал, тринаксиал, quad-кабель и т.д.

Витая пара

Витая пара (TP - twisted pair) - кабель, в котором изолированная пара проводников скручена с небольшим числом витков на единицу длины. Скручивание осуществляется для уменьшения внешних наводок (наводок от внешних источников) и перекрестных наводок (наводок от одного проводника другому проводнику из одной и той же пары). Часто кабель на витой паре (точнее, на нескольких, как правило, 4 витых парах) называют просто "витая пара", хотя, конечно, это -профессиональный жаргон. Заметим попутно, что витая пара была изобретена Александром Беллом в 1981 году.

В последние несколько лет производители витой пары научились передавать данные по своим кабелям с высокими скоростями и на большие расстояния. Некоторые из первых локальных сетей на персональных компьютерах, например, Omninet или 10Net, использовали витую пару, но могли передавать данные только со скоростью 1 Мбит/с. В 1984 году, когда была представлена сеть Token Ring, она обладала способностью пересылать данные со скоростью 4 Мбит/с по экранированной витой паре. А в 1987 году отдельные производители заявили, что сеть Ethernet может пересылать данные по неэкранированной витой паре, но компьютеры должны быть размещены на расстоянии, равном приблизительно 300 футов, а не 2000 футов, как было разрешено для соединения с помощью толстого коаксиального кабеля. Современные достижения сделали возможной передачу данных по кабелю на витой паре со скоростью 1 Гбит/с (по 250 Мбит/с в каждой из 4 пар).

По сравнению с волоконно-оптическими и коаксиальными кабелями, использование витой пары обладает рядом существенных преимуществ. Такой кабель более тонкий, более гибкий и его проще устанавливать. Он также недорог. И вследствие этого, витая пара является идеальным средством передачи данных для офисов или рабочих групп, где нет электромагнитных помех.

Однако, витая пара обладает следующими недостатками: сильное воздействие внешних электромагнитных наводок, возможность утечки информации и сильное затухание сигналов. Кроме того, проводники витой пары подвержены поверхностному эффекту - при высокой частоте тока, электрический ток вытесняется из центра проводника, что приводит к уменьшению полезной площади проводника и дополнительному ослаблению сигнала.

Несмотря на то, что существует несколько типов витой пары, экранированная (STP - shielded twisted pair) и неэкранированная (UTP - unshielded twisted pair) являются самыми важными (см. рис. 2). При этом кабель UTP не содержит никаких экранов, а кабель STP может иметь экран вокруг каждой витой пары и, в дополнение к этому, еще один экран, охватывающий все витые пары (кабель S-STP). Применение экрана позволяет повысить помехоустойчивость.

Материалы, используемые при изготовлении витой пары, аналогичны материалам, используемым при изготовлении коаксиального кабеля.

Стандарты TIA/EIA-568, 568А определяют категории для витой пары. Существуют 7 таких категорий. Самая младшая (Категория 1) соответствует аналоговому телефонному каналу, а старшая (Категория 1) характеризуется максимальной частотой сигнала в 600 МГц, при этом Категории 1…3 выполняются на UTP, а 4…7 - UTP и STP.

Многие специалисты высказывают сомнения по поводу целесообразности введения 7 категории, так как стоимость кабеля, соответствующего данной категории, приравнивается к стоимости волоконно-оптических кабелей, в то время как ведутся работы по созданию более дешевых волоконно-оптических кабелей.

Волоконно-оптический кабель

Волоконно-оптический кабель (fiber-optic cable) был разрекламирован как решение всех проблем, порождаемых медным кабелем. Такой кабель имеет огромную ширину полосы пропускания и может пересылать голосовые сигналы, видеосигналы и сигналы данных на очень большие расстояния. В связи с тем, что волоконно-оптический кабель для передачи данных использует световые импульсы, а не электричество, он оказывается невосприимчивым к электромагнитным помехам. Отличительной особенностью волоконно-оптического кабеля является также то, что он обеспечивает более высокую безопасность информации, чем медный кабель. Это связано с тем, что нарушитель не может подслушивать сигналы, а должен физически подключиться к линии связи. Для того чтобы добраться до информации, передаваемой по такому кабелю, должно быть подсоединено соответствующее устройство, а это, в свою очередь, приведет к уменьшению интенсивности светового излучения. К недостаткам волоконно-оптического кабеля следует отнести высокую стоимость и меньшее число возможных перекоммутаций по сравнению с электрическими кабелями, так как во время перекоммутаций появляются микротрещины в месте коммутации, что ведет к ухудшению качества оптоволокна.

По своей структуре волоконно-оптический кабель подобен коаксиальному кабелю (см. рис. 1). Однако вместо центральной жилы в его центре располагается стержень, или сердцевина, которая окружена не диэлектриком, а оптической оболочкой, которая, в свою очередь, окружена буферным слоем (слоем лака), элементов усиления и внешнего покрытия. Стержень и оболочка изготавливается как одно целое. Диаметр стержня составляет от 2 до нескольких сотен микрометров. Толщина оболочки - от сотен микрометров до единиц миллиметров. Буферный слой может быть свободным (жесткая пластиковая трубка) или плотноприлегающим. Свободный защищает от механических повреждений и температуры, прилегающий - только от механических повреждений. Элементы усиления выполняются из стали, кевлара и т.д., однако, могут иметь отрицательный эффект, например, элементы из стали могут притягивать разряды молний. Волоконно-оптический кабель с элементами усиления называется кабелем с усиленной конфигураций. В кабеле облегченной конфигурации пространство между внешней оболочкой и буферным слоем заполнено жидким гелием. Внешнее покрытие изготавливается аналогично покрытию электрических кабелей.

Волоконно-оптический кабель бывает одномодовым и многомодовым. Одномодовый кабель имеет меньший диаметр световода (5-10 мкм) и допускает только прямолинейное распространение светового излучения (по центральной моде). В стержне многомодового кабеля свет может распространяться не только прямолинейно (по нескольким модам). Чем больше мод, тем уже пропускная способность кабеля. Так, на 100 м максимальная частота сигнала на длине волны 850 нм для многомодового составляет 1600 МГц, для одномодового - 888 ГГц. Стержень и оболочка многомодового кабеля могут быть изготовлены из стекла или пластика, в то время как у одномодового - только из стекла. Для одномодового кабеля источником света является лазер, для многомодового - светодиод.

Для многомодового кабеля характерны следующие помехи: модальная дисперсия и хроматическая дисперсия. Модальная дисперсия заключается в том, что на большом расстоянии начинает сказываться многомодовость кабеля - световой импульс, идущий по самой длинной моде (неаксиальный луч) начинает "отставать" от импульса, идущего по центральной моде (аксиальный луч). В результате этого промежуток между импульсами должен быть больше, чем разница между аксиальным и неаксиальным лучами. Хроматическую дисперсию по другому можно назвать "эффектом радуги" - когда световой сигнал разделяется на световые компоненты., а так как волны света различной длины пропускаются световодом по-разному, то на больших расстояниях хроматическая дисперсия может привести к потере передаваемых данных - световые компоненты одного сигнала будут накладываться на световые компоненты другого.

Многомодовый волоконно-оптический кабель может быть со ступенчатым или плавным отражением сигнала. Кабель с плавным отражением сигнала имеет многослойную оболочку с разными коэффициентами отражения у каждого слоя, и лучшие характеристики по сравнению с кабелем со ступенчатым отражением сигнала.

Одномодовый кабель обладает наилучшими характеристиками, но и является самым дорогим. Многомодовый кабель из пластика является самым дешевым, но обладает самыми худшими характеристиками.

Радиоволновод (немного экзотики)

К искусственным средам передачи можно отнести радиоволноводы. Радиоволновод представляет собой полую металлическую трубку, внутри которой распространяется радиосигнал. Нужно отметить, что диаметр трубки должен соответствовать длине волны передаваемого сигнала. Обычно применяются короткие волноводы для передачи сигнала на передающую антенну. Однако есть сведения, что радиоволноводы применялись в военной отрасли для передачи сигналов на большие расстояния, причем коэффициент затухания сигнала был ниже, чем при использовании электрических кабелей. Но по мере развития технологий изготовления кабелей (в частности, волоконно-оптических) радиоволноводы перестали использоваться для передачи сигналов на большие расстояния.

Естественные среды

Рассматривая естественные среды передачи данных, сделаем следующие допущения: 1) так как наиболее используемой естественной средой является атмосфера (в основном, нижний слой - тропосфера), а различные сигналы распространяются в атмосфере по разному, то при рассмотрении данной среды различные виды сигналов будем рассматривать отдельно; 2) поскольку при спутниковой связи безвоздушная среда не накладывает каких-либо ограничений на проходящий через нее сигнал, а основные трудности сигнал спутниковой связи испытывает при прохождении атмосферы, - отдельно рассматривать безвоздушную среду не будем.

Атмосфера

Наибольшее распространение в качестве носителей данных в атмосфере получили электромагнитные волны. Здесь следует заметить, что от длины волны зависит характер распространения электромагнитных волн в атмосфере. Спектр электромагнитного излучения делится на радиоизлучение, инфракрасное излучение, видимый свет, ультрафиолетовое излучение, рентгеновское излучение, гамма-излучение. В настоящее время в связи с техническими трудностями ультрафиолетовое, рентгеновское и гамма-излучение не используются. Используемые радиоволны, в свою очередь, зависят от длины волны. Они делятся на (приведем отечественную классификацию): сверхдлинные (декакилометровые), длинные (километровые), средние (гектаметровые), короткие (декаметровые), метровые, дециметровые, сантиметровые, миллиметровые, субмиллиметровые. Последние пять диапазонов принято также называть ультракороткими волнами. Кроме того, в последние три диапазона входит СВЧ-излучение (а по некоторым источникам - и часть дециметрового диапазона 0.3…0.1 м).

Радиоволны

Волны, имеющую длину больше, чем у ультракоротковолновых, не представляют большого интереса для сети передачи данных из-за низкой потенциальной скорости передачи данных. Поэтому рассматривать их не будем.

В сетях передачи данных нашли применения радиоволны УКВ диапазона, которые распространяются прямолинейно и не отражаются ионосферой (как КВ) и не огибая встречающиеся препятствия (как ДВ или СВ). Поэтому связь в сетях передачи данных, построенных на УКВ радиосредствах, ограничена по расстоянию (до 40 км). Для преодоления этого ограничения обычно используют ретрансляторы.

Разработчику радиосети приходится, в первую очередь, заниматься юридическими проблемами. Это объясняется тем, что любая передающая радиостанция, превышающая ограничение на выходную мощность, подлежит лицензированию. Национальными комитетами по лицензированию (или государственными органами, занимающимися лицензированием), как правило, выделяются частоты, не подлежащие лицензированию (в США комитетом FCC определены три таких диапазона: 902…928 МГц, 2.4…2.5 ГГц и 5.8…5.,9 ГГц, в Европейском сообществе ETSI определен диапазон, утвержденный директивой ЕС 1.88…1.90 ГГц). Однако в этом случае на передающее устройство накладывается ограничение по мощности (для США - 1 Вт).

Сети передачи данных бывают узкополосными (как правило, одночастотные) и широкополосными (широкополосные, как правило, организуются на нелицензируемых частотах). Широкополосные сети могут использовать либо метод множественного доступа с кодовым уплотнением каналов и модуляцией несущей прямой последовательностью (DS-CDMA, DFM), либо метод множественного доступа с кодовым уплотнением каналов за счет скачкообразного изменения частоты (FH-CDMA, FHM).

Стоит добавить, что при использовании радиоволн с миллиметровыми длинами волны и менее, придется столкнуться с тем, что качество радиосвязи будет зависеть от состояния атмосферы (туман, дым и т.д.).

Разновидностью радиосвязи можно считать спутниковую связь, отличием от наземной радиосвязи будет являться только то, что вместо наземного ретранслятора используется спутник-ретранслятор, находящийся на геостационарной орбите. При использовании спутника-ретранслятора снимается ограничение по расстоянию, но возникают задержки между приемом и передачей сигнала - задержки распространения, которые могут составить 0.5…5 с.

Инфракрасное излучение и видимый свет

Источником инфракрасного излучения могут служить лазер или фотодиод. В отличие от радиоизлучения, инфракрасное излучение не может проникать сквозь стены, и сильный источник света будет являться для них помехой. Кроме того, при организации связи вне помещения на качество канала будет влиять состояние атмосферы. Инфракрасные сети передачи данных могут использовать прямое или рассеянное инфракрасное излучение. Сети, использующие прямое излучение, могут быть организованы по схеме "точка-точка" или через отражатель, закрепляющийся, как правило, на потолке. Организация сетей, использующих прямое излучение, требует очень точного наведения, особенно если в качестве источников наведения используются лазеры. Используемые частоты излучения 100…1000 ГГц, пропускная способность от 100 Кбит/с до 16 Мбит/с. Сети, использующие рассеянное излучение, не предъявляют требования к точной настройке, более того, позволяют абоненту перемещаться, но обладают меньшей пропускной способностью - не более 1 Мбит/с.

Использование в сетях передачи данных источника видимого света более проблематично, так как использующийся источник видимого света ( лазер) может нанести травму человеку (ожог глаз). Поэтому при организации сетей, использующих видимый свет, следует также решать проблемы исключения случайной травмы пользователя сети, обслуживающего персонала или случайных людей.

Основные понятия

Среда передачи данных - физическая среда, по которой происходит передача сигналов, использующихся для представления информации

Радиоволны - электромагнитные волны с частотой меньше 6000 ГГц (с длиной волны больше 100 мкм).

Коаксиальный (coaxial) кабель (от co - совместно и axis - ось) представляет собой два соосных гибких металлических проводника, разделенных диэлектриком.

Витая пара - (twisted pair, TP) - кабель, в котором изолированная пара проводников скручена с небольшим числом витков на единицу длины. Существуют: экранированная (shielded twisted pair, STP) и неэкранированная (unshielded twisted pair, UTP) витые пары.

Двужильный или твинаксиальный (twinaxial) кабель - коаксиальный кабель с двумя проводящими жилами, каждая из которых помещена в свой собственный слой диэлектрика.

Триаксиальный (triaxial) кабель отличается от коаксиального тем, что содержит дополнительный медный экранирующий слой, который располагается между обычным экранирующим слоем и внешним покрытием.

Квадраксильный (quadrax) кабель - кабель, содержащий две жилы подобно твиаксиальному и окруженный подобно триаксиальному дополнительным экранирующим проводящим слоем.

Кабели с четырехслойной защитой (quadshield) - кабели такого типа содержат четыре чередующихся защитных слоя из фольги и металлической оплетки.

Волоконно-оптический кабель (fiber-optic cable) предназначен для организации физической сред передачи световых сигналов.

Мода (mode) - возможный путь распространения световых лучей по оптоволокну.

Одномодовый (single-mode) кабель- волоконно-оптический кабель, имеющий диаметр сечения стержня менее 10 мкм, в результате чего световые лучи внутри него могут распространяться только по одному маршруту.

Многомодовый (multimode) кабель - волоконно-оптический кабель, внутри стержня которого световые лучи могут распространяться по нескольким маршрутам.

Кабель со ступенчатым изменением коэффициента преломления (single-step fiber) - многомодовый волоконно-оптический кабель со скачкообразным коэффициентом преломления между сердечниками и оболочкой.

Кабель с плавным изменением коэффициента (graded-index fiber) - многомодовый волоконно-оптический кабель с плавным изменением коэффициента преломления между сердечниками и оболочкой.

Организации, занимающиеся стандартизацией сред передачи данных

Компания IBM - спецификации ICS (IBM cable system)

Национальный электротехнический кодекс (National Electric Code, NEC). Документы NEC публикуются национальным противопожарным комитетом. В них описываются стандарты надежности общецелевых кабелей. Стандарты второго класса (CL2x) описывают общецелевые кабели, а коммуникационные стандарты (CMx) кабели, предназначенные для передачи информации. Наиболее строгими из стандартов являются CL2P, CM2P (Plenum), менее строгие стандарты CL2R, CM2R.

Underwriters laboratories (UL)

Специалисты организации UL выполняют тестирование, предназначенное для проверки условий, при которых кабели и устройства могут работать с надежностью, соответствующей их спецификации. Продукция успешно прошедшая эти тесты помещается в списки UL. Для классификации кабелей различного типа UL используют систему отметок, которая содержит пять уровней.

Объединенный комитет Ассоциация электронной промышленности/Ассоциация телекоммуникационной промышленности (TIA/EIA) разботал классификационные системы для витой пары: TIA/EIA-568/568А.

Международная организация по стандартизации/Международная электротехническая комиссия (ISO/IEC) разработали стандарт ISO/IEC 11801, определяющий спецификации на кабели и соединители.

Институт инженеров по радиотехнике и электронике (IEEE) разработал стандарт 802.11 на беспроводные сети

Статья опубликована с разрешения журнала "Сетевой", №05 2000

2.3.1. Физическая передающая среда локальных сетей. Компьютерные сети и технологии

Похожие главы из других работ:

Аппаратное обеспечение локальных сетей

2. Виды локальных сетей

Одноранговая локальная сеть: В небольших локальных сетях все компьютеры обычно равноправны, т.е. пользователи самостоятельно решают, какие ресурсы своего компьютера сделать общедоступными. Такие сети называют одноранговыми...

Аппаратное обеспечение локальных сетей

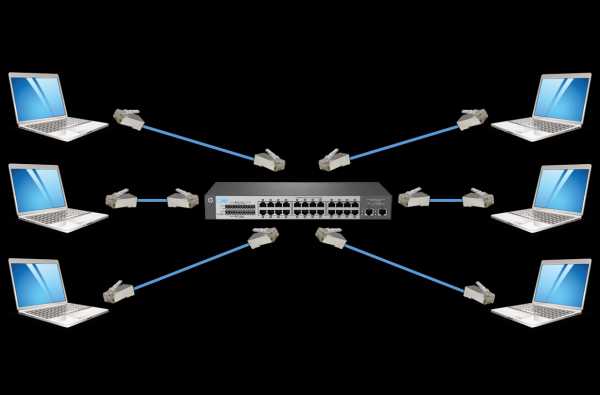

3. Топологии локальных сетей

Топология (структура) локальной сети - конфигурация сети, порядок соединения компьютеров в сети и внешний вид сети. При помощи кабеля в локальной сети каждый компьютер соединяется с другими компьютерами...

Диагностика локальных сетей

1 Диагностика локальных сетей

...

Информационный обмен в налоговой системе Российской Федерации

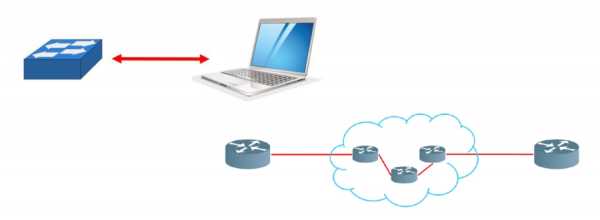

2.4 Топологии локальных сетей

Топологии локальных сетей можно описывать как с физической, так и с логической точки зрения. Физическая топология описывает геометрическое расположение компонентов локальной сети. Топология - это не карта сети. Это теоретическая конструкция...

Конфигурации локальных сетей и способы коммутации между ними

2. Топология локальных сетей

Топология локальной сети (конфигурация, структура) - это физическое расположение компьютеров сети друг относительно друга и способ соединения их линиями связи. Этот термин используется преимущественно в контексте локальных сетей...

Локальные вычислительные сети. Топология ЛВС

1.4 Архитектура локальных сетей

На аппаратном уровне локальная вычислительная сеть представляет из себя совокупность компьютеров и других средств вычислительной техники (активного сетевого оборудования, принтеров, сканеров и т.п.)...

Локальные сети в компьютерном классе

6.2 IP-адреса для локальных сетей

Для локальных сетей, не подключенных к Интернету, регистрация IP-адресов не требуется, так что, в принципе, здесь можно использовать любые возможные адреса. Однако...

Построение локальной вычислительной сети предприятия

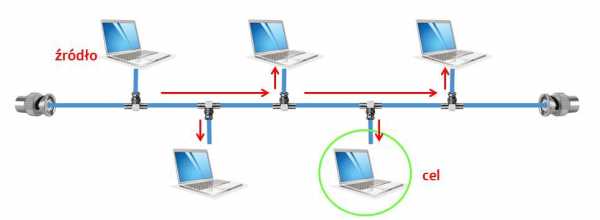

2.Топология локальных сетей

Под топологией (компоновкой, конфигурацией, структурой) компьютерной сети обычно понимается физическое расположение компьютеров сети друг относительно друга и способ соединения их линиями связи . Важно отметить...

Проектирование корпоративной локальной сети на предприятии ООО "Молирен"

1.1 Развитие локальных сетей

При нынешнем развитии цифровых технологий люди уже не представляют жизни без столь удобного и полезного инструмента, как локальные сети. Локальные сети прошли длительную эволюцию в своем развитии...

Проектирование корпоративной локальной сети на предприятии ООО "Молирен"

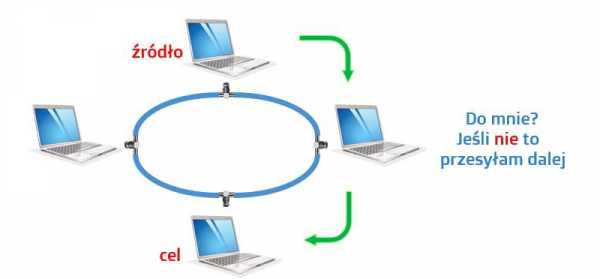

1.3 Топологии локальных сетей

Топология вычислительной сети - это способ соединения отдельных её компонентов (компьютеров, периферийных устройств, серверов) [2]. Топология определяет тип кабелей, требования к оборудованию, надежность работы и многое другое...

Проектирование локальных сетей

1.3 Среда передачи данных локальных сетей

Среда передачи данных классифицируется на две группы (Рисунок 4) Рисунок 4 - Среда передачи данных Беспроводные компьютерные сети - это технология, позволяющая создавать вычислительные сети...

Протоколы в локальных и глобальных сетях

2.3 Физическая среда передачи в локальных сетях

Весьма важный момент - учет факторов, влияющих на выбор физической среды передачи (кабельной системы). Среди них можно перечислить следующие: Требуемая пропускная способность...

Процесс разработки и создания корпоративной информационной сети на базе Филиала АО "Корпорация KUAT"

3.4 Физическая среда передачи данных в локальных сетях

3.4.1 Пассивное сетевое оборудование Основа любой сети - это физическая среда передачи данных: провод, волоконно-оптический кабель, радиоканал и т.д. Используя передающую среду, узлы сети соединяются друг с другом, и образую топологию сети...

Сетевые технологии и примущества их использования

2.1 Аппаратные средства компьютерных сетей. Топологии локальных вычислительных сетей

Все компьютеры абонентов (пользователей), работающие в рамках локальной вычислительной сети должны иметь возможность взаимодействовать друг с другом, т.е. быть связанными между собой...

Эксплуатация мультисервисной сети

1.1.4 Сосуществование сетей АТМ с традиционными технологиями локальных сетей

Технология АТМ разрабатывалась сначала как "вещь в себе", без учета того факта, что в существующие технологии сделаны большие вложения и поэтому никто не станет сразу отказываться от установленного и работающего оборудования...

Словарь по сетевым технологиям

Цифровые термины

10 Mbps - 10 Мегабит в секунду скорость передачи в сети Ethernet

100 Mbps - 100 Мегабит в секунду скорость передачи в сети Fast Ethernet и FDDI

10Base-2 - Реализация стандарта IEEE 802.3 Ethernet с использованием тонкого коаксиального кабеля. Называется также Thinnet.

10Base-5 - Реализация стандарта IEEE 802.3 Ethernet с использованием толстого коаксиального кабеля. Называется также Thicknet.

10Base-F - Реализация стандарта IEEE 802.3 Ethernet с использованием оптического кабеля.

10Base-T - Спецификация IEEE 802.3i для сетей Ethernet с использованием неэкранированного кабеля на основе скрученных пар ("витая пара").

100Base-T - Спецификация IEEE 802.3us для сетей Ethernet со скоростью передачи 100 Мбит/сек на основе неэкранированного кабеля на основе скрученных пар ("витая пара").

100Base-FX - Спецификация IEEE 802.3us для сетей Ethernet со скоростью передачи 100 Мбит/сек на основе оптического кабеля.

A

AAL (ATM Adaptation Level) - Правила, определяющие способ подготовки информации для передачи по сети ATM

Abstract syntax (абстрактный синтаксис) - Описание структуры данных, независящее от аппаратной реализации и способа кодирования.

Access method (метод доступа) - Набор правил, обеспечивающих арбитраж доступа к среде передачи. Примерами методов доступа являются CSMA/CD (Ethernet) и передача маркера (Token Ring).

ACSE: Association Control Service Element. - Метод, используемый в OSI для организации связи между двумя приложениями. Проверяет идентичность и контекст приложений и может выполнять проверку аутентичности.

Address (адрес) - Уникальный идентификатор, присваиваемый сети или сетевому устройству для того, чтобы другие сети и устройства могли распознать его при обмене информацией.

Address mask (адресная маска) - Битовая маска, используемая для выбора битов из адреса Internet для адресации подсети. Маска имеет размер 32 бита и выделяет сетевую часть адреса Inetrnet и один или несколько битов локальной части адреса. Иногда называется маской подсети.

Address resolution (разрешение адреса) - Используется для преобразования адресов сетевого уровня (Network Layer) в обусловленные средой (media-specific) адреса. См. также ARP.

ADMD: Administration Management Domain (Домен административного управления, административный домен). - Примеры: MCImail и ATTmail в США, British Telecom Gold400mail в Великобритании. ADMD всех стран совместно образуют магистраль X.400 (backbone). См. также PRMD.

Adjacency (смежность) - Соотношение, устанавливаемое между соседними маршрутизаторами для обмена информацией о маршрутизации. Смежными являются не все пары соседних маршрутизаторов.

ADPCM (Adaptive Differential Pulse Code Modulation - адаптивная дифференциальная импульсно-кодовая модуляция) - Стандартизованная ITUметодика кодирования аналогового сигнала (речь) в цифровую форму с полосой 32 Кбит/сек (половина стандартной полосы PCM).

agent (агент) - Применительно к SNMP термин агент означает управляющую систему.

В модели клиент-сервер - часть системы, выполняющая подготовку информации и обмен ею между клиентской и серверной частью. См. также NMS, DUA, MTA.

Aggregate link (составной канал) - См. Composite Link.

Algorithm - алгоритм - Набор упорядоченных шагов для решения задачи, такой как математическая формула или инструкция в программе. В контексте кодирования речи алгоритмами называют математические методы, используемые для компрессии речи. Уникальные алгоритмы кодирования речи патентуются. Конкретные реализации алгоритмов в компьютерных программах также являются субъектом авторского права.

American National Standards Institute (Американский институт стандартов) - Организация, ответственная в США за разработку и публикация стандартов, связанных с кодированием, передачей сигналов и т.п. ANSI является членом Международного комитета по стандартизации (ISO).

Amplitude - амплитуда - Расстояние между пиками (максимальным и минимальным уровнем) сигнала. Называется также размахом ("height").

AMI (Alternate Mark Inversion) - Схема биполярного кодирования, в которой последовательные объекты кодируются противоположной полярностью.

Analog (аналоговый) - Сигнал, представленный непрерывным (в отличие от дискретного цифрового) изменением той или иной физической величины (например, человеческая речь).

Analog Loopback (аналоговая петля) - Метод тестирования, при котором переданный сигнал возвращается в устройство через петлю с аналоговой стороны устройства.

Analog Transmission - аналоговая передача - Способ передачи сигналов голоса, видео, данных - при котором передаваемый сигнал аналогичен исходному. Иными словами, если вы, говоря в микрофон, будете смотреть на экран осциллографа, к которому подключен микрофон и выход усилителя (линии передачи), вы сможете заметить, что сигналы имеют почти одинаковую форму (с точностью до искажений). Единственным отличием является использование для передачи высокочастотной несущей.

ANSI: American National Standards Institute (Американский институт стандартов).- Организация, ответственная за стандарты в США. ANSI является членом Международного комитета по стандартизации (ISO).

AOW: Asia and Oceania Workshop. - Один из трех равноправных региональных центров реализации OSI. См. также OIW и EWOS.

AOWAPI (Application Program Interface - Интерфейс прикладного программирования). - Набор соглашений, определяющих правила вызова функций и передачи параметров из прикладных программ.

API: Application Program Interface (Интерфейс прикладных программ). - Набор соглашений, определяющих правила вызова функций и передачи параметров из прикладных программ.

AppleTalk - 1. Многоуровневая сетевая архитектура, использующая дейтаграммы для приема и передачи сообщений. AppleTalk Phase 2 использует расширенную адресацию, поддерживающую до 16 миллионов устройств на сегмент.

2. Сетевой протокол от Apple Computer, разработанный для обмена данными между компьютерами Apple и другими.

Application Layer (Уровень приложений) - Верхний уровень модели OSI, обеспечивающий такие коммуникационные услуги, как электронная почта и перенос файлов.

ARP: Address Resolution Protocol (Протокол разрешения адресов). - Протокол Internet, используемый для динамического преобразования адресов Internet в физические (аппаратные) адреса устройств локальной сети. В общем случае ARP требует передачи широковещательных сообщений всем узлам, на которое отвечает узел с соответствующим запросу IP-адресом.

ARPA: Advanced Research Projects Agency. - Сейчас называется DARPA Государственное агенство США, организовавшее сеть ARPANET.

ARPANET - Сеть с коммутацией пакетов, организованная в начале 70-х годов. Эта сеть явилась прообразом сегодняшней сети Internet. ARPANET была расформирована в июне 1990.

ARQ (Automatic Request for Repeat or Retransmission - автоматический запрос повторной передачи) - Режим связи, при котором получатель запрашивает у отправителя повтор влока данных или кадра при обнаружении ошибок.

ASCII (American Standard Code for Information Interchange - американский стандартный код для обмена информацией) - American Standard Code for Information Interchange. Набор символов ASCII Character Set A character set consisting only of the characters included in the original 128-character ASCII standard.

ASN.1 (Abstract Syntax Notation One) - Язык OSI для описания абстрактного синтаксиса. Язык ASN.1 определен в стандартах CCITT X.208 и ISO 8824. В CMIP и SNMPязык ASN.1 определяет синтаксис и формат взаимодействия между управляемыми устройствами и управляющими приложениями. См. также BER.

Asynchronous Transmission (асинхронная передача) - Метод передачи, используемый для пересылки данных по одному символу, при этом промежутки между передачей символов могут быть неравными. Каждому символу предшествуют стартовые биты, а окончание передачи символа обозначается стоп-битами. Иногда этот метод передачи называют старт-стоповым (start-stop transmission).

ATM - Asynchronous Transfer Mode (асинхронный режим передачи) - Стандартизованная ITU технология коммутации пакетов фиксированной длины - ячеек (cell). Режим ATM является асинхронным в том смысле, что ячейки от отдельных пользователей передаются апериодически.

Эта технология предназначена для передачи данных со скоростью от 1.5 Мбит/сек до 2 Гбит/сек и обеспечивает эффективную передачу различных типов данных (голос, видео, multimedia, трафик ЛВС) на значительные расстояния. Спецификации ATM разрабатываются Форумом ATM (ATM Forum) независимой ассоциацией производителей и пользователей.

Attach unit interface (AUI) - Интерфейс с 15-контактным разъемом DB-15, используемый для подключения кабелей или трансиверов к сетевым адаптерам.

Attenuation (поглощение) - Потери сигнала в оборудовании и линии, измеряемые в децибелах.

attribute (атрибут) - Форма информации, обеспечиваемая Службой каталогов X.500 (X.500 Directory Service). Базовая информация о каталогах состоит из записей, каждая из которых содержит один или несколько атрибутов. Каждый атрибут содержит тип идентификатора и одно или несколько значений. Каждая операция чтения каталога (Read) может отыскивать некоторые (или все) атрибуты в заданной записи.

Audio Frequencies (Звуковые частоты) - Диапазон частот, воспринимаемых человеческим ухом (обычно его принимают равным 15 - 20000 Герц). По телефонным линиям передаются только частоты в диапазоне от 300 до 3000 Гц. Из этого можно сделать вывод, что телефон нельзя считать устройством высокого класса (Hi-Fi).

AUI - См. Attach unit interface

Automatic Broadcast Management - Технология, используемая компанией MICOM для управления широковещательным трафиком и позволяющая ограничить область передачи такого трафика данной локальной сетью. Использование такой технологии позволяет значительно снизить расход полосы пропускания WAN-канала.

Automatic WAN Routing - Технология, используемая компанией MICOM для обеспечиения автоматической передачи трафика ЛВС в другие локальные сети через промежуточные маршрутизаторы. Трафик появляется только в той ЛВС, где расположен получатель пакета; для маршрутизации не требуется создавать вручную таблицы маршрутизации или устанавливать адреса устройств на уровне 3.

Autonomous System (Автономная система) - Группа маршрутизаторов (шлюзов) из одной административной области, взаимодействующих с использованием общего протокола Interior Gateway Protocol (IGP). См. также subnetwork.

AWG (American Wire Gauge System - американская система оценки проводов) - Принятая в США система оценки провода на основе диаметра проводника.

B

backbone (магистраль. бэкбон, опорная сеть) - Первичный механизм связи в иерархическсой распределенной системе.

Все системы, связанные с промежуточной системой магистрали, обеспечивают возможность соединения с любой другой системой, подключенной к магистрали. Это не запрещает, однако, установки частных соглашений по использованию магистрали в целях обеспечения безопасности, производительности или в силу коммерческих причин.

Balanced (сбалансированный) - Линия передачи, в которой напряжения на двух проводниках равны по величине, но противоположны по знаку относительно земли.

Balun (BALanced/UNbalanced) - Трансформатор с согласованием импеданса для соединения сбалансированных линий (скрученные пары) с несбалансированными (коаксиальный кабель и т.п.).

Bandwidth (ширина полосы, полоса) - Диапазон частот, передаваемых через данное устройство или среду. Более широкая полоса позволяет передать больше информации в единицу времени.

Bart Simpson (R) - Герой культа Internet и OSI.

baseband (прямая, немодулированная [передача]) - Характеристика любой сетевой технологии, использующей передачу на одной несущей частоте, и требующей от всех подключенных к сети станций участвовать в каждой передаче. См. такжеbroadband.

Baseband modem - Модем для прямой (немодулированной) передачи данных.

Baud (бод) - Единица скорости передачи сигнала, измеряемая числом дискретных переходов или событий в секунду. Если каждое событие представляет собой один бит, бод эквивалентен бит/сек (в реальных коммуникациях это зачастую не выполняется).

BER: Basic Encoding Rules (Основные правила кодирования). - Стандартные правила кодирования единицы данных, описанные в ASN.1. Иногда этот термин некорректно отождествляют с ASN.1, который содержит только язык описания абстрактного синтаксиса, а не методы кодирования.

BERT (Bit Error Rate Test/Tester) - Устройство, используемое для тестирования коммуникационных устройств на предмет определения числа ошибочных битов в единицу времени. Обычно измеряется отношением числа ошибок к к общему числу переданных битов, выраженное степенью 10.

big-endian - Формат для хранения и передачи двоичных данных, при которой старший (наиболее значимый бит (или байт) передается сначала. Обратное преобразование называется little-endian. Термин происходит от "остроконечников" и "тупоконечников" из "Путешествия Гулливера" Джонатана Свифта.

BIND (Berkeley Internet Name Domain) - Программа для поддержки сервера имен доменов, первоначально написанная для UNIX 4.3BSD. В настоящее время является наиболее популярной реализацией DNS и перенесена практически на все платформы. BIND задает структуру баз данных, функции DNS и конфигурационные файлы, требующиеся для установки и функционирования сервера имен.

Bipolar (биполярный) - Метод передачи сигнала (используется в Е1/Т1), в котором единицы представляются поочередно импульсами напряжения противоположной полярности, а 0 - отсутствием импульсов.

BISDN (Broadband Integrated Services Digital Network - широкополосная цифровая сеть с интеграцией услуг) - Следующее поколение сетей ISDN, позволяющих передавать цифровые данные, голос и динамические изображения (видео). АТМ обеспечивает коммутацию, а SONET или SDH физический транспорт.

Bit (бит) - Минимальная единица информации в двоичной системе. Значение бита представляется 0 или 1.

Bit Interleaving/Multiplexing (чередование/мультиплексирование битов) - Процесс, используемый в мультиплексировании с разделением времени, когда отдельные биты из различных низкоскоростных каналов поочередно передаются в один скоростной канал.

Bit TDM (чередование/мультиплексирование битов) - См. выше

BITNET: Because It's Time NETwork. - Академическая компьютерная сеть, построенная изначально на базе мэйнфреймов компании IBM, связанных между собой по выделенным линиям с полосой 9600 бит/сек. Недавно эта сеть была объединена в CSNET (Computer+Science Network - еще одна академическая сеть) для создания сети CREN (The Corporation for Research and Educational Networking корпорация исследовательских и учебных сетей). См также CSNET.

BOC: Bell Operating Company. - Чаще обозначается аббревиатурой RBOC (Regional Bell Operating Company). Местная телефонная компания в каждом из семи регионов США.

BootP (Bootstrap Protocol) - Протокол, используемый для удаленной загрузки бездисковых рабочих станций. Станция в результате получает IP-адрес. Для загрузки используется протокол TFTP.

Bps (Bits Per Second - бит/сек) - Единица измерения скорости при последовательной передаче данных.

bridge (мост) - Устройство, соединяющее две или несколько физических сетей и передающее пакеты из одной сети в другую. Мосты могут фильтровать пакеты, т.е. передавать в другие сегменты или сети только часть трафика, на основе информации канального уровня (MAC-адрес). Если адрес получателя пристутствует в таблице адресов моста, кадр передается только в тот сегмент или сеть, где находится получатель. Похожими устройствами являются повторители (repeater), которые просто передают электрические сигналы из одного кабеля в другой и маршрутизаторы (router), которые принимают решение о передаче пакетов на основе различных критериев, основанных на информации сетевого уровня. В терминологии OSI мост является промежуточной системой на уровне канала передачи данных (Data Link Layer).

broadband (широкополосная сеть) - Широкополосная технология, способная обеспечить одновременную передачу голоса, данных, видео. Обычно это осуществляется путем мультиплексирования с разделением частот. Широкополосная технология позволяет нескольким сетям использовать один общий кабель трафик одной сети не оказывает влияния на передачу сигналов другой сети поскольку "разговор" происходит на разных частотах.

broadcast (широковещание) - Система доставки пакетов, при которой копия каждого пакета передается всем хостам, подключенным к сети. Примером широковещательной сети является Ethernet.

BSD - Berkeley Software Distribution. - Термин, используемый для описания различных версий операционной системы Berkeley UNIX (например, 4.3BSD UNIX).

Buffer (буфер) - Устройство [временного] хранения, в общем случае используемое для компенсации разницы скоростей или тактирования при обмене данными между устройствами. Буферизация также используется для подавления дрожи (jitter).

Burstiness - В контексте сетей frame relay данные, использующие полосу канала лишь спорадически (т. е. для передачи данного типа информации полоса канала используется лишь часть времени). Во время пауз трафик передается по каналу другом направлении. Интерактивный обмен и связь LAN-LAN по своей природе являются пакетными, т. е. данные передаются время от времени непрерывный поток отсутствует. В промежутках между передачей данных канал простаивает ожидая отклика от терминального оборудования (DTE) или ввода данных пользователем.

BUS (Broadcast and Unknown Server) - Сервер широковещательных и неизвестных сообщений

Bus (шина) - Путь (канал) передачи данных. Обычно шина реализована в виде электрического соединения с одним или несколькими проводниками и все подключенные к шине устройства получают сигнал одновременно.

Bus topology (шинная топология) - Топология сети, при которой в качестве среды передачи используется единый кабель (он может состоять из последовательно соединенных отрезков), к которому подключаются все сетевые устройства. Такая топология широко применялась поначалу в сетях Ethernet, но сейчас она используется достаточно редко в силу присущих ей ограничений и в связи со значительными сложностями при расширении сети или переносе компьютеров. Кроме того, при повреждении кабеля весь сегмент перестает работать, а локализация повреждений является сложной задачей.

Byte (байт) - Группа битов (обычно 8).

C

Carrier (несущая) - Непрерывный сигнал фиксированной частоты, который можно модулировать другим (более низкочастотным) сигналом, несущим информацию.

Carrier sense multiple access with collision detection (CSMA/CD) - См. CSMA/CD

catenet - Сеть, в которой хост-компьютеры подключены к сетям с различными характеристиками, а эти сети соединены между собой шлюзами (gateways) или маршрутизаторами. Примером такой сети является Internet. См. также IONL.

CCITT (International Consultative Committee for Telegraphy and Telephony - МККТТ). - Подразделениие Международного Телекоммуникационного Союза (ITU) ООН. CCITT разрабатывает технические стандарты, известные как "Recommendations" (рекомендации) по всем международным аспектам цифровых и аналоговых коммуникаций. См. также X Recommendations.

CCR: Commitment, Concurrency, and Recovery. - Элемент прикладного сервиса OSI используемого для создания элементарных операций в распределенных системах. Используется главным образом при реализации двухфазных операций для транзакций и безостановочных.

CD (Carrier Detect - обнаружение несущей) - Интерфейсный сигнал, используемый модемом для того, чтобы показать подключенному к локальному модему терминальному устройству получение сигнала от удаленного модема.

CDP (Conditional Di-Phase) - Метод кодирования сигнала (вариант манчестерского кодирования), обеспечивающий неполярное подключение проводников (не имеет значение расположение проводников в паре).

Channel (канал) - Путь передачи [электрических] сигналов между двумя или несколькими точками. Используются также термины: link, line, circuit и facility

Channel Bank - Оборудование, подключающее многочисленные голосовые каналы к высокоскоростному каналу за счет преобразования голоса в цифровую форму и мультиплексирования с разделением времени (Time Division Multiplexing). Голос преобразуется в сигнал с полосой 64 Кбит/сек - в канал T1 (1.544 Мбит/сек - США) укладывается 24 голосовых канала, в E1 или СЕРТ (2.048 Мбит/сек Европа) - 30.

Characteristic Impedance (характеристический импеданс) - Конечный импеданс электрически однородной линии передачи.

Character TDM - Процесс, используемый в мультиплексировании с разделением времени, когда отдельные символы из различных низкоскоростных каналов поочередно передаются в один скоростной канал.

CIR - Committed Information Rate - Минимальная пропускная способность, гарантируемая для каждого PVC и SVC. CIR обычно составляет половину скорости порта в коммутаторе frame relay. Если сеть не занята, данные могут передаваться с использованием полной скорости порта без дополнительной оплаты.

client-server model (модель клиент-сервер) - Общий способ описания услуг и модель пользовательских процессов (программ) для этих услуг. Примерами могут служить сервер имен/парадигма разрешеия имен в DNS и соотношение файл-сервер/файл-клиент в системе с NFS и бездисковыми.

CLNP: Connectionless Network Protocol. - Протокол OSI для обеспечения OSI Connectionless Network Service (datagram service). CLNP представляет в OSI эквивалент протокола IP в Internet, его иногда называют ISO IP.

Clock (часы, тактовый генератор) - Устройство, генерирующее периодические сигналы, используемые для синхронизации других устройств или передачи данных.

CLTP: Connectionless Transport Protocol. - Обеспечивает сквозную (end-to-end) адресацию передачи данных (с помощью Transport selector) и контроль ошибок (с помощью контрольной суммы), но не может гарантировать доставку или обеспечивать управление потоком. В OSI является эквивалентом UDP.

CMIP (Common Management Information Protocol - протокол общей управляющей информации). - Стандартный протокол сетевого управления для сетей OSI. Этот протокол определяет ряд функций, отсутствующих в SNMP и SNMP-2. Сложность протокола CMIP обусловила его малую распространенность, однако, в некоторых случаях обойтись без него не удается.

CMOT: CMIP Over TCP. - Попытка использовать протокол сетевого управления OSI для управления сетью TCP/IP.

Collision (конфликт, коллизия) - Попытка двух (или более) станций одновременно начать передачу пакета в сети CSMA/CD. При обнаружении конфликта обе станции прекращают передачу и пытаются возобновить ее по истечении определяемого случайным образом интервала времени. Использование случайной задержки позволяет решить проблему возникновения повторного конфликта.

Collision domain (область коллизий, коллизионный домен) - Часть сети (сегмент), в котором станции используют общую среду передачи. При попытке одновременной передачи данных двумя или более станциями возникает конфликт (коллизия). Для разрешения конфликтов используется протокол CSMA/CD.

Composite Link (составной/композитный канал) - Линия или устройство, передающее мультиплексированные данные между парой мультиплексоров или концентраторов. Используются также термины aggregate link и main link.

Compression (компрессия, сжатие) - Любой из множества методов, позволяющих уменьшить число битов, представляющих данную информацию для передачи или хранения. Компрессия снижает требуемую для передачи полосу или экономит пространство, используемое для хранения.

Contention (соединение) - Состояние, возникающее при обмене данными между двумя или несколькими станциями по одной линии или каналу.

connectionless (без организации соединения) - Модель обмена данными, в которой не требуется организовывать прямое соединение для обмена данными. Иногда (неточно) называется дэйтаграммой. Примеры: ЛВС, Internet IP, OSI CLNP, UDP, обычная почта.

connection-oriented (на основе соединений) - Модель обмена данными, в которой обмен делится на три четко выраженные фазы: организация соединения, передача данных и разрыв соединения. Примерами таких систем являются X.25, Internet TCP, OSI TP4, обычная телефонная связь.

Control Characters (управляющие символы) - В коммуникациях - любые дополнительные символы, используемые для управления передачей или ее облегчения (например, символы, связанные с опросом, кадрированием, синхронизацией, контролем ошибок и т.п.).

Control Signals (управляющие сигналы) - Сигналы, передаваемые между различными частями коммуникационной системы как часть механизма управления системой (например, сигналы RTS, DTR или DCD).

core gateway (внутренний шлюз) - Исторически один из набора шлюзов (маршрутизаторов), работающих в Internet Network Operations Center. Система внутренних шлюзов формирует центральную часть системы маршрутизации Internet, в которой все группы должны предлагать пути в свои сети из внутреннего шлюза с использованием протокола Exterior Gateway Protocol (EGP). См. также EGP, backbone.

COS: Corporation for Open Systems. - Производитель и группа пользователей, занимающихся тестированием, сертификацией и продвижением продукции OSI.

COSINE: Cooperation for Open Systems Interconnection Networking in Europe. - Программа, поддерживаемая Европейской комиссией (European Commission), ставящая целью связать воедино европейские исследовательские сети на основе OSI.

CRC (Cyclic Redundancy Check - циклическая проверка четности с избыточностью) - Схема определения ошибок при передаче данных. На основе полиномиального алгоритма вычисляется контрольная сумма передаваемого модуля данных и передается вместе с данными. Получившее пакет устройство заново вычисляет контрольную сумму по тому же алгоритму и сравнивает ее с принятым значением. Отсутствие расхождений говорит о высокой вероятности безошибочной передачи.

CREN - См. BITNET и CSNET.

Crosstalk (перекрестные помехи) - Паразитная передача сигнала от одного устройства (линии) к другому (обычно соседнему).

CSMA/CD (Carrier sense multiple access/collision detection - множественный доступ к среде с обнаружением конфликтов и детектированием несущей) - Метод доступа к среде передачи (кабелю), определенный в спецификации IEEE802.3 для локальных сетей Ethernet. CSMA/CD требует, чтобы каждый узел, начав передачу, продолжал "прослушивать" сеть на предмет обнаружения попытки одновременной передачи другим устройством - коллизии. При возникновении конфликта, передача должна быть незамедлительно прервана и может быть возобновлена по истечении случайного промежутка времени. В сети Ethernet с загрузкой 35-40% коллизии возникают достаточно часто и могут существенно замедлить работу. При небольшом числе станций вероятность коллизий существенно снижается.

CSNET: Computer+Science Network. - Сеть больших компьютеров, расположенных главным образом в США, но связанных с другими странами. Сайты CSNET включают университеты, исследовательские лаборатории и некоторые коммерческие структуры. Сейчас объединена с сетью BITNET для создания сети CREN. См. также BITNET.

CSU (Channel Service Unit - устройство обслуживания канала) - Оборудование, устанавливаемое на стороне заказчика (потребителя услуг), для подключения к линиям телефонной компании, обеспечивающим доступ к DDS или T1. Устройства CSU обеспечивают диагностику и защиту сети.

CTS (Clear To Send - готовность к приему) - Сигнал управления последовательным устройством (например, модемом), передаваемый от DCE (устройство передачи данных) к DTE (терминальное оборудование) и показывающий, что DTE может продолжать передачу данных.

Current Loop (токовая петля) - Метод передачи данных. Единицы в этом случае представляются импульсом тока в петле, 0 - отсутствием тока.

D

DACS (Digital Access and Cross Connect System система цифрового доступа и коммутации) - Коммутатор, позволяющий отображать электронным способом линии T1или E1 на уровень DS-0 (64 kbps). Называется также DCS и DXS.

DARPA: Defense Advanced Research Projects Agency.` - Государственное агенство США, основавшее ARPANET.

Data (данные) - Представленная в цифровой форме информация, включающая речь, текст, факсимильные сообщения, динамические изображения (видео) и т.п.

Data Link Layer - Уровень 2 в модели OSI. Этот уровень обеспечивает организацию, поддержку и разрыв связи на уровне передачи данных между элементами сети. Основной функцией уровня 2 является передача модулей информации или кадров и связанный с этим контроль ошибок.

Data Rate, Data Signaling Rate - Показатель скорости передачи данных, измеряемой в бит/сек (bps).

dB (Decibel -децибел) - Логарифмическая единица измерения относительного уровня сигнала (отношения двух сигналов).

dBm - Логарифмическая единица измерения мощности сигнала по отношению к 1 милливатту (1 мВт = 0 dbm, 0.001 мВт = -30 dbm).

DCA (Defense Communications Agency - Агенство Военной Связи) - Государственное агенство, отвечающее за сеть Defense Data Network (DDN).

DCD (Data and Carrier Detect - детектирование данных и несущей) - См. CD.

DCE (Data Communications Equipment - оборудование передачи данных) - Устройства, обеспечивающие организацию и разрыв соединений, а также управления ими для передачи данных. примером такого устройства является модем.

DCE: Distributed Computing Environment. - Архитектура стандартных интерфейсов программирования, соглашений и функций серверов (например, именование, распределенная файловая система, удаленный вызов процедур) для распределенных приложений, работающих в гетерогенных сетях. Разрабатывается и управляется Фондом Открытых Программ (Open Software Foundation -OSF), консорциумом HP, DEC, и IBM. См. также ONC.

DDCMP, Digital Data Communications Message Protocol - Коммуеикационный протокол, используемый компанией DEC для связи между компьютерами.

DDN (Defense Data Network - военная сеть передачи данных) - Включает MILNET и некоторые другие сети DoD.

DDNS (Dynamic Domain Name System) - Динамическая система имен доменов, определенная в IBM OS/2 Warp server для динамического выделения имен хостам на основании их IP-адресов. Система DDNS не стандартизована и не включена в RFC, возможна ее стандартизация в ближайшем будущем.

DDS (Digital Data Service) - Торговая марка компании AT&T, используемая для обозначения линий передачи данных с полосой от 2400 до 56000 бит/сек. Используется также за пределами США для обозначения линий 64 - 128 Кбит/сек и выше.

DDN (Defense Data Network - военная сеть передачи данных) - Включает MILNET и некоторые другие сети DoD.

DEC LAT, DEC Local Area Transport - Торговая марка для коммуникационного протокола компании DEC, обеспечивающего подключение терминалов к сети DECnet.

DECnet - Торговая марка для сетевой архитектуры компании DEC, позволяющей связывать компьютеры DEC по протоколу DDCMP (Digital Data Communications Message Protocol протокол цифровой передачи сообщений).

Dedicated LAN (выделенная ЛВС) - Этот термин используется для обозначения ситуации когда к порту коммутатора подключен один сервер или рабочая станция. В этом случае вся полоса (10 Мбит/сек) используется одним устройством.

Designated Router (отмеченный маршрутизатор) - В каждой сети, имеющей по крайней мере 2 маршрутизатора, имеется Отмеченный маршрутизатор (Designated Router). Дополненный протоколом приветствия (Hello Protocol), этот маршрутизатор генерирует информацию о состоянии канала (link state advertisement) для сети с множественным доступом и выполняет ряд других действий.

DHCP (Dynamic Host Configuration Protocol - протокол динамической настройки хостов) - Протокол динамического конфигурирования хост-машин, обеспечивающий передачу конфигурационных параметров клиентам TCP/IP. Протокол DHCP является усовершенствованием BootP и добавляет к этому протоколу возможность повторного использования IP-адресов и ряд новых функций маски подсетей, используемые по умолчанию маршрутизаторы, серверы DNS.

DHCPack - Последний шаг обмена по протоколу DHCP. Сервер DHCP посылает сообщение DHCPack на хост вместе с требуемой для конфигурирования информацией.

DHCPDiscover - Первый шаг при обмене информацией по протоколу DHCP с хост-машиной, не имеющей IP-адреса. Хапрашивающий адрес хост должен передать широковещательный запрос DHCPDiscover для поиска DHCP-сервера. В этот пакет включается физический адрес хоста и, зачастую его имя.

DHCPOffer - Второй шаг обмена DHCP. Это сообщение посылается сервером DHCP на хост с предложением определенного IP-адреса.

DHCPRequest - Первый или третий шаг обмена DHCP. Это сообщение передается хостом серверу DHCP.

Diagnostics (диагностика) - Процедуры и системы, детектирующие и изолирующие ошибки и некорректно работающие устройства, сети и системы.

Digital (цифровой) - Двоичная информация, выводимая из компьютера или терминала. В коммуникационной сфере дискретная (импульсная) передача информации (в отличие от непрерывной аналоговой).

Digital Loopback (цифровая петля) - Метод тестирования цифровой обработки, выполняемой коммуникационным устройством. По отношению к модему цифровая петля устанавливается со стороны интерфейса RS-232 и позволяет тестировать большинство частей модема.

Distortion (искажение, дисторсия) - Нежелательное изменение формы сигнала при его передаче между двумя точками коммуникационной системы.

Domain (домен) - В сети Internet - часть иерархии имен. Синтаксически доменное имя Internet содержит последовательность имен (меток), разделенных точками (.) например, "tundra.mpk.ca.us." В OSI термин домен используется как административное деление сложных распределенных систем, как в MHS Private Management Domain (PRMD) и Directory Management Domain (DMD).

DNS (Domain Name System - система имен доменов) - Распределенный механизм имен/адресов, используемых в сети Internet. Используется для разрешения логических имен в IP-адреса. DNS используется в сети Internet, обеспечивая возможность работы с понятными и легко запоминающимися именами вместо неудобоваримых чисел IP-адреса.

domain (домен) - В сети Internet часть иерархии имен. Синтаксически доменное имя Internet содержит последовательность имен (меток), разделенных точками (.) например, "tundra.mpk.ca.us." В OSI термин домен используется как административное деление сложных распределенных систем, как в MHS Private Management Domain (PRMD) и Directory Management Domain (DMD).

dotted decimal notation - Синтаксическое представление 32-битовых адресов в виде четырех 8-битовых целых чисел, разделенных точками. Используется для представления IP-адресов в Internet (192.67.67.20).

DOV (Data Over Voice - данные вместе с голосом ["поверх"]) - Метод одновременной передачи данных и голоса по скрученной паре медный проводников.

DS-3 - Digital Signal level 3 - Термин, используемый для обозначения цифровых сигналов с полосой 45 Мбит/сек, передаваемых по линии T3.

DSA: Directory System Agent. - Программа, обеспечивающая службу каталогов X.500 Directory Service для части информационной базы каталогов. В общем случае каждый DSA отвечает за информацию для одной организации или подразделения.

DSU (Digital Service Unit) - Пользовательское устройство, взаимодействующее с цифровым устройством (таким как DDS или T1 в комбинации с CSU). DSU конвертирует пользовательские данные в биполярный формат для передачи.

DSU/CSU - Внешнее устройство, объединяющее в себе возможности DSU и CSU и обеспечивающее подключение оборудования к цифровым системам.

DTE (Data Terminal Equipment - терминальное оборудование) - Устройство, передающее данные и/или принимающее их от DCE (например, терминала или принтера).

В сетях Ethernet термин DTE может использоваться применительно к любому активному устройству, кроме повторителей - сетевому адаптеру, маршрутизатору, мосту, модулю управления (NMM) и т.п.

DTR (Data Terminal Ready - готовность терминала) - Сигнал управления последовательным устройством (например, модемом), передаваемый устройством DTE и говорящий модему о готовности DTE начать передачу данных.

DUA: Directory User Agent. - Программа, обеспечивающая доступ к X.500 Directory Service по запросу пользователя каталога. Пользователь каталога может быть человеком или другой программой.

DXI (Data Exchange Interface - интерфейс обмена данными) - Протокол, используемый между маршрутизатором и DSU для SMDS и ATM.

E

E & M Signaling - Система передачи голоса, использующая различные пути для передачи и приема сигналов. M (mouth - рот) передает речь на другой конец линии, аE (ear ухо) принимает входные сигналы.

E1 - Используемая в Европе цифровая сеть передачи данных с полосой 2.048 Mbps.

E3 - Европейский стандарт для высокоскоростной (34 Mbps) передачи цифровых данных.

EARN (European Academic Research Network - Европейская академическая сеть)- Сеть, использующая технологию BITNET для объединения университетов и исследовательских центров в Европе.

Echo Cancellation (подавление эхо) - Метод, используемый в высокоскоростных модемах и голосовых устройствах, который позволяет избавиться от паразитных отраженных сигналов.

Echo-Signal (эхо-сигнал) - Сигнал, полученный отправителем исходного сигнала за счет отражения последнего на другом конце линии.

EGP: Exterior Gateway Protocol. - Протокол маршрутизации, используемый шлюзами двухуровневой сети. EGP используется в ядре Internet. См. также core gateway.

EIA (Electronic Industries Association Ассоциация электронной промышленности)- Объединяющая производителей электронного оборудования организация со штаб-квартирой в Вашингтоне. Основная задача ассоциации - разработка электрический и функциональных спецификаций интерфейсного оборудования. Одной из наиболее известных разработок ассоциации является интерфейс RS-232C.

EIA/TIA-232-E - Определенная ANSI спецификация интерфейса между терминальным оборудование (DTE) и оборудованием передачи данных (DCE). Этот интерфейс зачастую называют RS-232C.

EIA/TIA-422-B - Последовательный интерфейс, часто называемый RS-422

EMI (Electromagnetic Interference электромагнитное излучение [помехи]) - Излучение, проникающее за пределы среды передачи, главным образом за счет использования высоких частот для несущей и модуляции. Паразитное излучение можно снизить за счет экранирования.

encapsulation (инкапсуляция) - Метод, используемый многоуровневыми протоколами, в которых уровни добавляют заголовки в модуль данных протокола (protocol data unit - PDU) из вышележащего. В терминах Internet - пакет содержит заголовок физического уровня, за которым следует заголовок сетевого уровня (IP), а за ним заголовок транспортного уровня (TCP), за которым располагаются данные прикладных протоколов.

end system (конечная система) - Система OSI, содержащая процессы, способные обеспечить передачу через все семь уровней протоколов OSI. Эквивалент хоста в Internet.

Enterprise RMON - Разработанное компанией NetScout Systems нестандартное расщирений RMON и RMON-2. Поддерживается рядом производителей сетевого оборудования, включая Cisco Systems. Расширения Enterprise RMON обеспечивают возможность мониторинга сетей FDDI и коммутируемых ЛВС.

entity (сущность -машина протокола) - Термин OSI для протокольной модели. Сущностью уровня является выполнение функций уровня в одной компьютерной системе, доступа к нижележащему уровню, и обеспечения услуг для вышележащего уровня.

Equalizer (компенсатор, эквалайзер) - Устройство, компенсирующее искажения, связанные с частотной зависимостью поглощения и задержки сигнала в линии. Эквалайзеры компенсируют амплитудные, частотные и фазовые искажения.

ES-IS: End system to Intermediate system protocol. - Протокол OSI, при котором конечная система анонсирует сама себя системе-посреднику (intermediate system).

ESF (Extended Superframe Format) - Формат кадрирования T1, обеспечивающего функции управления и диагностики.

Ethernet - Стандарт организации локальных сетей (ЛВС), описанный в спецификациях IEEE и других организаций. IEEE 802.3. Ethernet использует полосу 10 Mbps и метод доступа к среде CSMA/CD. Наиболее популярной реализацией Ethernet является 10Base-T. Развитием технологии Ethernet является Fast Ethernet (100 Мбит/сек).

Ethernet LAN - Стандарт де-факто, предложенный компанией Xerox и расширенный совместно Xerox, Intel и DEC. Локальные сети Ethernet (LAN или ЛВС) поначалу использовали коаксиальный кабель RG-11 (сейчас используется в основном кабель на основе скрученных пар категории 3 или 5 и в некоторых случаях коаксиальный кабель RG-58) и метод множественного доступа с обнаружением конфликтов (CSMA/CD). Сеть Ethernet может иметь шинную или звездную топологию.

EUnet: European UNIX Network. - Европейская UNIX-сеть. См. также OIW

EUUG: European UNIX Users Group. - Европейская группа пользователей UNIX.

EWOS: European Workshop for Open Systems. - Мастерская OSI в Европе. См. такжеOIW.

F

FARNET: Federation of American Research NETworks. - Федеральные американские исследовательские сети.

FCC (Federal Communications Commission - Федеральная Комиссия Связи) - Государственное агенство США, занимающееяся регулированием в области передачи по кабельным линиям и радиоканалам. Основана в 1934 г. на основании Акта о системах связи. В частности FCC занимается вопросами регламентации паразитных излучений от каналов и устройств, используемых для связи.

FDDI: Fiber Distributed Data Interface. - Высокоскоростной сетевой стандарт. Средой передачи данных является оптическое волокно, а топология представляет собой кольцо Token Ring с двойным подключением.

FEP (Front End Processor - связной процессор, коммуникационный процессор) - Коммуникационное устройство в среде IBM/SNA, обеспечивающее связь между мэйнфреймом и кластерными контроллерами. Коммуникационный процессор целиком выделяется для обработки передаваемой информации, контроля и устранения ошибок, кодирование сообщений, управление линией связи и т.п.)

Fiber Optics (волоконная оптика) - Стеклянная или полимерная среда для передачи световых пучкой, гененрируемых светодиодом или лазером.

FIPS: Federal Information Processing Standard. - Федеральный стандарт обработки информации.

flame - Очень оживленное обсуждение какого-либо вопроса в сети, обычно начинающееся с чего-либо зажигательного письма. Особенно отличается флэймом сеть FIDO.

FNC (Federal Networking Council - федеральный совет по сетям) - Организация, ответственная за удовлетворение сетевых потребностей федеральных агенств США.

Four-Wire Circuit (четырехпроводное устройство/канал) - Коммуникационный канал, состоящий из двух пар проводников, одна из которых используется для приема, вторая - для передачи.

FPS (Fast Packet Switching) - Быстрая коммутация пакетов

Fractional T1 (усеченный канал Т1) - Услуга, для обеспечения которой служит канал Т1, используемый лишь частично.

FRAD - Frame Relay Access Device. - Маршрутизатор, мультиплексор или другое устройство в сети Frame Relay.

fragmentation (фрагментация) - Процесс разделения дейтаграммы IP на несколько мелких частей для выполнения требований данной физической сети. Обратный процесс называют дефрагментацией (reassembly). См. также MTU.

Frame Relay - Высокоскоростная технология, основанная на коммутации пакетов, для передачи данных между интеллектуальными оконечными устройствами типа маршрутизаторов или FRAD, работающих со скоростью от 56Kbps до 1.544Mbps. Данные делятся на кадры переменной длины передающим устройством, а каждый кадр содержит заголовок с адресом получателя. Кадры передаются цифровым устройством и собираются на приемном конце.

Технология Frame relay обеспечивает меньшее количество ошибок и большую (примерно втрое) скорость доставки по сравнению с X.25, на основе которой она была разработана. Трафик в сети Frame relay может превосходить CIR при наличии физических возможностей без дополнительной оплдаты.

Большим преимуществом сетей frame relay общего пользования является звездная топология га логическом уровне. Физическая топология может быть организована в виде сети (mesh).

FrameRunner - Концентратор и коммутатор Frame relay T1/E1 компании MICOM для использования в больших общедоступных или частных сетях.

FRICC (Federal Research Internet Coordinating Committee федеральный комитет для координации исследований, связанных с Internet) - В настоящее время заменен FNC.

FTAM: File Transfer, Access, and Management. - Удаленный сервис и протокол OSI для файлов.

FTP: File Transfer Protocol. - Используемый в Internet протокол (и программа) передачи файлов между хост-компьютерами. См. также FTAM.

Full Duplex (полнодуплексный) - Канал или устройство, выполняющее одновременно прием и передачу данных.

FXO (Foreign Exchange Office) - Голосовой интерфейс, эмулирующий расширение PABX для подключения к мультиплексору.

FXS (Foreign Exchange Subscriber) - Голосовой интерфейс, эмулирующий расширение интерфейса PABX, для подключения обычного телефона к мультиплексору.

G

G.703 - Стандарт ITU для протокола и электрических характеристик различных цифровых интерфейсов с полосой от 64 kbps до 2,048 Mbps.

gateway (шлюз) - Оригинальный термин Internet сейчас для обозначения таких устройств используется термин маршрутизатор (router) или более точно маршрутизатор IP. В современном варианте термины "gateway" и "application gateway" используются для обозначения систем, выполняющих преобразование из одного естественного формата в другой. Примером шлюза может служить преобразователь X.400 - RFC 822 electronic mail. См. также router.

GOSIP: Government OSI Profile. - Поддерживаемые государством спецификации для протоколов OSI в США.

H

Half Duplex (полудуплексный) - Устройство или канал, способный в каждый момент только передавать или принимать информацию. Прием и передача, таким образом, должны выполняться поочередно.