Как обнаружить скрытый майнер на компьютере

Как обнаружить и удалить скрытый майнер в Windows

Что такое скрытый майнер

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

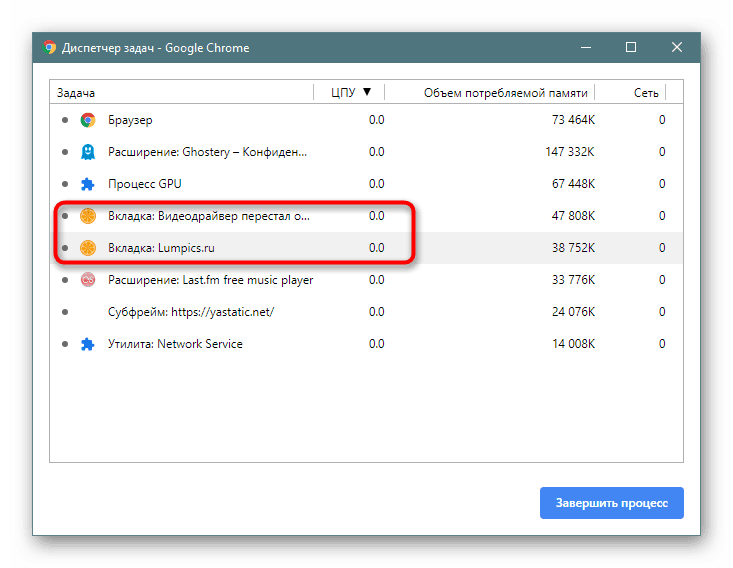

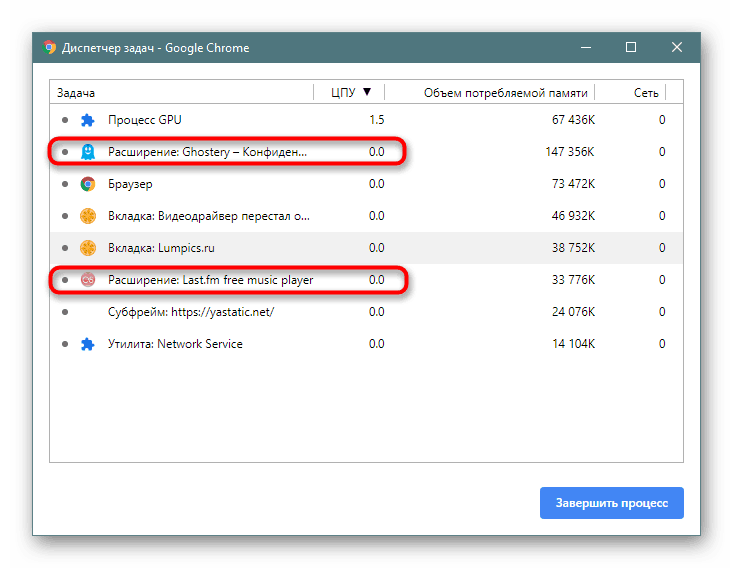

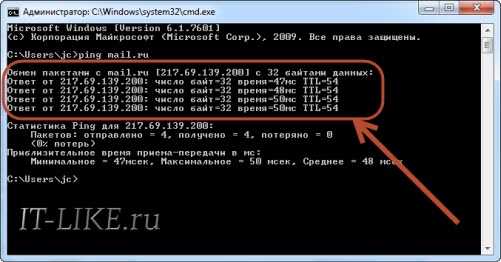

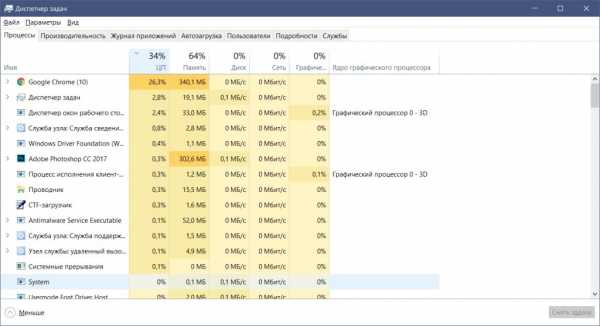

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

Многие скрытые майнеры, использующие в основном видеокарту ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся. Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer. Они покажут куда больше стандартного инструмента Windows.

Некоторые майнеры способны самостоятельно отключать «Диспетчер задач» через несколько минут после его запуска — это тоже признак потенциальной угрозы.

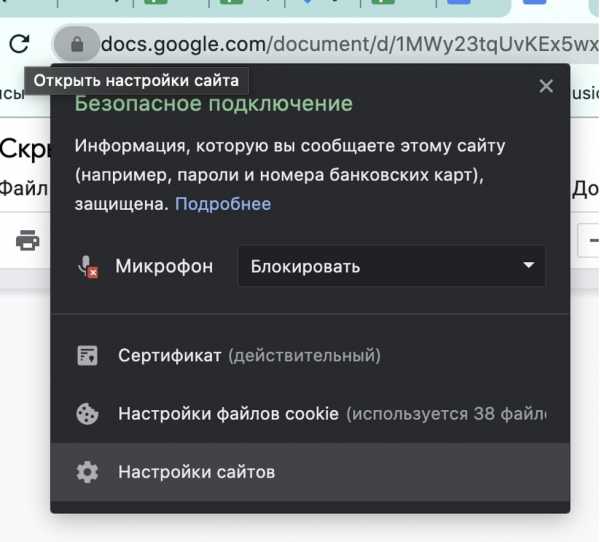

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить скрытый майнер с компьютера

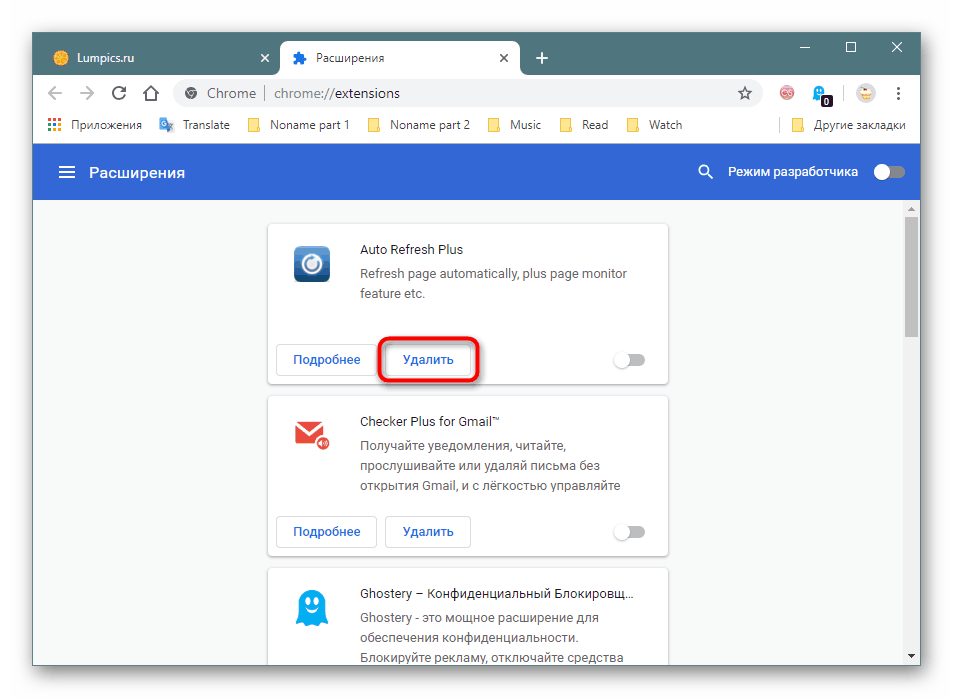

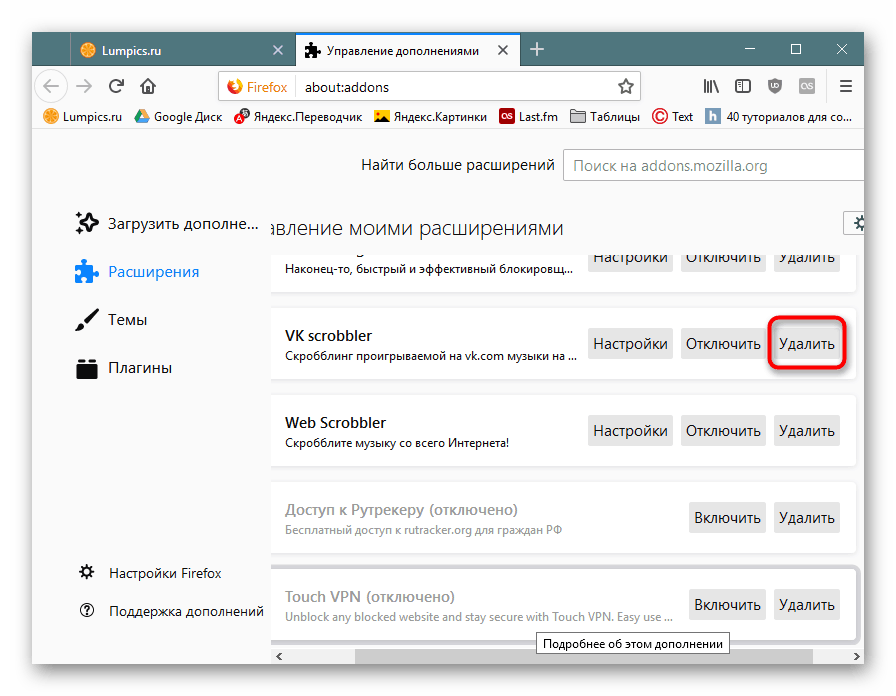

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

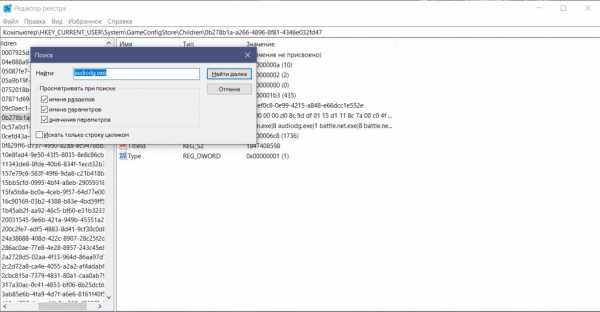

Вручную, без каких-либо сторонних инструментов удаление вируса также возможно, но вы должны быть на 100% уверены, что обнаружили именно майнер. В таком случае вам нужно перейти в реестр, набрав regedit в поиске Windows, и в нём сочетанием клавиш Ctrl + F запустить внутренний поиск (или же через «Правка» → «Найти»).

В открывшейся строке введите название процесса из диспетчера, за которым, по вашему мнению, скрывается майнер. Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Читайте также

Как обнаружить майнер на компьютере: чем опасен вирус-майнер, как обнаружить майнер на своем ПК, способы проверки и удаления

Криптосистемы стали особенно популярны последние несколько лет. А чем больше пользователей интересуются чем-то, тем больше вариантов для мошенничества.

Есть схема "черного заработка", которая называется "скрытый майнинг". Его стали использовать в 2011 году, но тогда это были отдельные случаи, теперь же это серьезная проблема.

Чтобы обезопасить свою технику, надо понимать, что такое скрытый майнинг на компьютере, как найти такую программу, как понять, что на компе майнер, как удалить майнер с компьютера и предотвратить попытки появления вирусов майнеров.

Как обнаружить вирус-майнер в браузере

Криптовалюты стали известны и популярны по двум причинам:

- транзакции с участием криптовалют анонимны;

- их курс нестабилен, что даёт хороший повод для трейдинга.

Добыча криптовалюты подразумевает много сложных расчётов. Для этих расчетов используются вычислительные мощности ПК. Майнеры тратят большие деньги на покупку техники, которая выполняет нужные расчёты.

Создатели вирусов-майнеров решили не тратиться на оборудование и использовать вычислительные мощности чужих компьютеров в целях личного обогащения. Так, вирус-майнер — это вредоносная программа, которая использует ресурсы зараженного ПК для добычи (майнинга) криптовалюты.

Также вы можете почитать о видах мошенничества с криптовалютой в нашей статье.

В чём опасность скрытого майнинга — как избавиться от майнинга на моем компьютере

Заражение может проходить несколькими способами:

- через открытие спам-сообщений, полученных по email;

- через установку вредоносных файлов;

- посредством открытия различных архивов;

- после перехода на зараженные майнерами сайты.

В чём опасность скрытого майнинга:

- Уменьшается срок эксплуатации компьютерного оборудования, которое заражено. Идет лишняя нагрузка на процессор, видеокарту, увеличиваются обороты системы охлаждения. Оборудование быстро изнашивается. То же самое касается и жестких дисков.

- Ограничивается производительности зараженной системы. Вы не сможете работать с приложениями, потому что ресурсы потребляются майнером;

- Скрытые майнеры могут получать доступ к вашей личной информации и красть ее.

Браузер или ПК

Есть два основных способа "вредного майнинга":

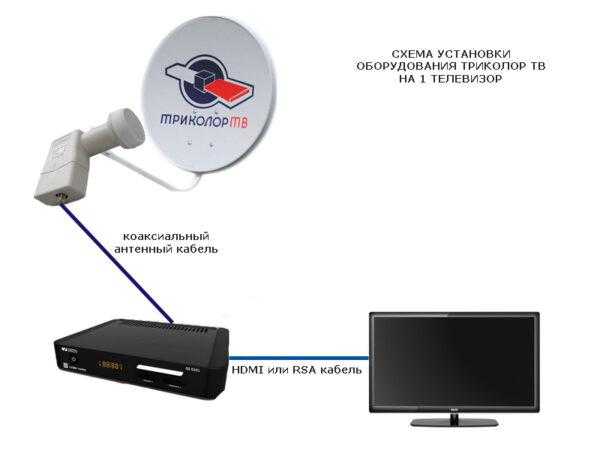

1. Программа-майнер скрыто устанавливается на компьютер и начинает постоянно использовать его мощности — процессор и видеокарту.

2. Майнинг происходит через зараженный сайт («браузерный майнинг»).

Первый способ для мошенников удобнее, хотя он более сложный (требуется способ заразить пк). Второй гораздо проще, нужную мощность злоумышленники «добирают» за счет большего числа пользователей, посещающих сайт.

Как проверить компьютер на скрытый майнинг и не повредить операционную систему

Догадаться и понять, что вы зашли на сайт скрытого майнинга, относительно несложно. Ведь при его посещении компьютер сразу же начинает сильно тормозить, а в Диспетчере задач отображается высокая нагрузка на компьютерное железо. Стоит закрыть сайт, и майнинг остановится, работа компьютера нормализуется.

Чтобы обнаружить вредоносное программное обеспечение, которое забралось в ваш компьютер и систему, используя для этого Диспетчер задач, необходимо выполнить несколько шагов:

- Для начала откройте сам Диспетчер задач. Для этого достаточно одновременно нажать сочетание клавиш Ctrl, Shift и Esc.

- Теперь просто наблюдайте. Буквально 10 минут. При этом важно, чтобы компьютер бездействовал. Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой.

- Есть такие вирусы, которые активируют блокировку диспетчера, либо просто закрывают окно. Делается это по вполне банальной причине. Так вредоносное ПО скрывает своё присутствие. Поэтому в случае самопроизвольного закрытия диспетчера, либо при загрузке системы во время бездействия можно делать смелый вывод о том, что на компьютере есть майнер.

- Если во время наблюдения ничего подозрительного обнаружено не было, откройте вкладку Подробности в окне диспетчера.

- В открывшемся списке поищите процесс, который чем-то отличается от всех остальных. Это может быть использование странных символов и другие отличительные черты. Перепишите его название.

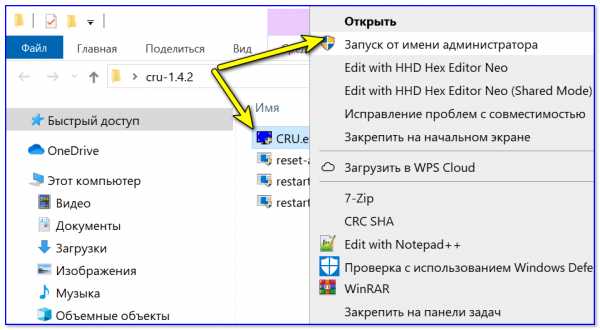

- Теперь через поисковую систему Windows пропишите слово regedit и откройте реестр, запустив это приложение. Причём лучше от имени администратора.

- Открыв «Редактор реестра», нажмите на вкладку «Правка» в верхнем левом углу, а затем на кнопку «Найти». Сюда вбейте название того процесса, который вызвал у вас подозрения.

- При отображении в списке совпадений с этим названием, кликните по ним правой кнопкой и нажмите «Удалить». Но если вы не уверены в том, что это вредоносное ПО, а не системные важные файлы, лучше ничего не трогать.

- Запустите процедуру сканирования системы антивирусом. Причём тут можно воспользоваться даже встроенным инструментом от Windows. Для его запуска нужно нажать на «Пуск», затем перейти в раздел «Параметры», далее в «Обновление и безопасность», и тут вы найдёте «Защитник Windows».

- По завершению сканирования система выдаст перечень обнаруженных угроз. Дайте разрешение на их удаление.

Теперь остаётся только перезагрузить компьютер.

Как найти программу майнинга на компьютере

Самым первым незаконную программу должен обнаружить антивирус. Но, при использовании хакером продвинутых программ, которые автоматически осуществляют обучение и добавляют майнер в список доверенных, это может не сработать.

Проверка компьютера на майнинг-вирус может быть более достоверной, если произвести загрузку операционной системы с другого, чистого носителя, и запустить в заведомо чистой среде хороший антивирус с обновленными базами данных. Эту процедуру желательно производить с некоторой периодичностью, даже если уверены в отсутствии программ майнеров, для поиска троянов и шпионских модулей на компьютере.

Скрытые программы, использующие компьютер для майнинга, можно определить по ряду признаков. Они не обязательно свидетельствуют о наличии скрытого майнера, но по совокупности признаков помогут лучше понять, все ли в порядке с пк:

- Повышенная нагрузка на компьютер при майнинге сильно замедляет его работу, он виснет;

- Компьютерное оборудование потребляет больше электроэнергии, сильно греется, а его система охлаждения постоянно работает в максимальном режиме;

- Пропадает большая часть пространства на носителях, от нескольких гигабайт и выше, а индикатор доступа к жесткому диску показывает его постоянную активность;

- Компьютер постоянно производит обмен данными с интернетом, даже если им никто не пользуется. Самостоятельный слив компьютером трафика.

- Во время загрузки компьютера кратковременно появляются и исчезают окна непонятных программ.

Как обезопасить себя от установки скрытых майнеров

Полностью исключить проникновение вирусов на компьютер нельзя, особенно если пользователь регулярно скачивает непроверенный контент и заходит на сомнительные сайты.

Чтобы сократить риск проникновения вирусов, внимательно смотрите, какие вы скачиваете и устанавливаете файлы на свой пк. Если браузер предупреждает, что сайт может содержать угрозы, то не стоит на него заходить.

Если система неожиданно начала медленнее работать, проверьте через «Диспетчер задач», как было подробно описано выше. Сомнительные программы надежнее будет удалить.

Постоянно обновляйте антивирус. Злоумышленники совершенствуют свои вредоносные программы.

Заключение

Майнинг криптовалюты привлекает мошенников, которые хотят монетизировать доступ к вычислительным ресурсам. Это останется угрозой для организаций и частных лиц, потому что влияет не только на износ системы, но и на безопасность данных.

Скрытый майнер может показаться не таким серьезным, как вымогатели, но его нельзя игнорировать. Защита устройства и осознанное использование ПК и интернета сохранят вашу кибербезопасность.

Как обнаружить майнер: когда нужно провести проверку компьютера на вирусы-майнеры, как найти и удалить скрытые майнеры, защита ПК от скрытого майнинга

Принцип действия вирус-майнера заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, максимально загружая процессор или видеокарту в целях получения дохода для злоумышленника. Прибыль начисляется в BTC.

Разработчик программы зарабатывает на мощностях оборудования других пользователей. Вирус может вызывать пропажу личных данных, выводить операционную систему Windows из строя и способствовать проникновению новых угроз. В этой статье рассмотрим разные методы борьбы с вредоносными программами.

Как происходит заражение?

Есть несколько способов заражения ПК:

- Через браузер. Если пользователь заходит на зараженный сайт, программа может проникнуть в систему. Вирус может действовать исключительно в момент нахождения на ресурсе, а после его закрытия все снова придет в норму.

- Через установку программ, скачивание и установку файлов.

Даже при максимально осторожном использовании ПК в интернете важно иметь надежное антивирусное программное обеспечение.

Как обнаружить майнер?

Вредоносную программу важно вовремя распознать и устранить. Проверку компьютера на наличие таких программ необходимо выполнять в следующих случаях:

- Заторможенная работа ПК. График загрузки процессора, который можно посмотреть в диспетчере задач, показывает загруженность до 40-100%.

- Miner может перегружать видеокарту. Это можно отследить при открытии любой программы, которая отображает процент загрузки карты. При большой загруженности кулеры карты начинают быстрее крутиться и шуметь.

- Повышается расход оперативной памяти. Это можно проверить в диспетчере устройств.

- Большой расход интернет-трафика, удаление файлов, периодическое отключение интернета или заторможенная работа ПК.

- Сбои в работе Windows или ошибки в работе установленных программ.

При наличии хотя бы одной из причин, рекомендуем проводить проверку на наличие вирусов.

Чем опасен майнер?

Miner опасен для компьютера и может нанести серьезный ущерб:

- Уменьшает срок службы комплектующих. Во время майнинга компьютер работает на максимальных мощностях продолжительное время. Это сокращает срок службы процессора, видеокарты, оперативной памяти, системы охлаждения.

- Ограничивает производительность. Miner забирает основные мощности у зараженного компьютера. На решение задач пользователя остается лишь малая часть производительности.

- Открывает доступ к персональным данным. Поскольку майнер относится к троянскому вирусу, он может обнаружить персональную информацию пользователя и передать ее злоумышленникам. В результате этого мошенники получают доступ не только к мощностям оборудования, но и к конфиденциальной информации.

Действия вредоносной программы контролирует специальный сервис, поэтому они незаметны для пользователя. Этот же сервис контролирует включение программ проверки активности системы, чтобы немедленно убрать вредоносный объект из списка запущенных процессов, когда начнется сканирование. Самые опасные вирусы могут отключать программы мониторинга.

Как найти и удалить скрытый майнер – программа для обнаружения майнеров на компьютере

Как проверить компьютер на вирусы майнеры? Перед сканированием компьютера необходимо установить антивирус. Среди популярных антивирусов следующие программы:

- Kaspersky Rescue Disk или Live Disk от Dr.Web – это аварийные загрузочные диски со встроенным антивирусным сканером. Во время их работы вредоносные программы становятся деактивированными. После этого их легко удалить.

- Dr.Web Cureit – программа для поиска и уничтожения всех угроз на ПК, включая майнеры и трояны.

- Malwarebytes Anti-Malware - программа с расширенными возможностями. При сканировании может распознать те угрозы, которые не обнаружили другие программы.

- Adwcleaner. Программа обнаруживает серьезные угрозы и устраняет их.

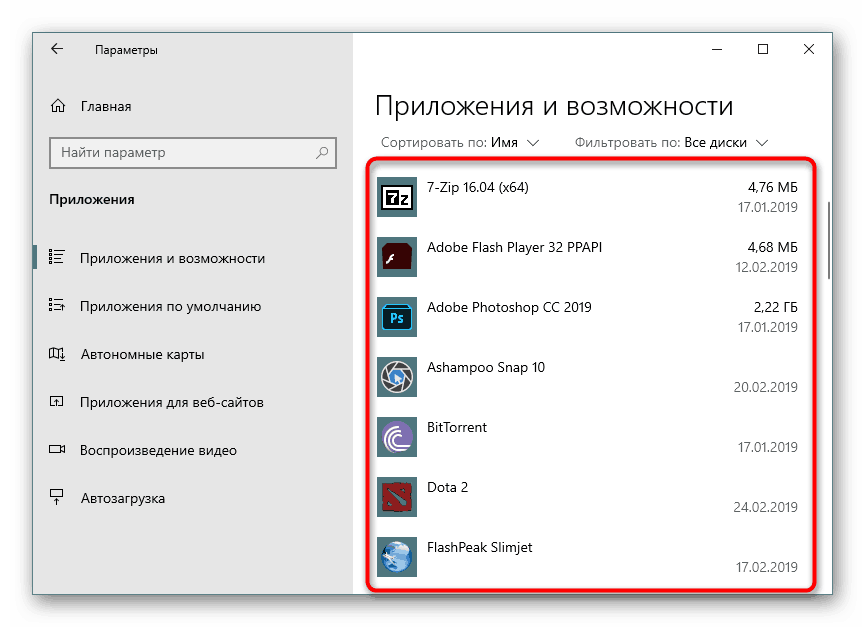

- Ccleaner упорядочивает работу Windows: очищает, удаляет ненужные файлы и исправляет записи в реестре. Сканирование компьютера можно начинать только после того, как все утилиты будут установлены.

Перед запуском сканирования необходимо закрыть все работающие программы. Чем меньше их открыто, тем лучше для сканирования, поскольку miner маскируется под другие программы. Если не будет открытых приложений, ему будет сложнее остаться незамеченным. Оставить включенными можно только «Центр обновления Windows» и антивирус.

Обнаружение вируса при помощи диспетчера задач

Нетипичное поведение ПК – сигнал, что пора запускать проверку всех систем. Найти miner можно через диспетчер задач. В Windows он открывается через меню или нажатием клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. Необходимо закрыть все программы, открыть «Диспетчер задач» и при полном бездействии, когда исключены даже движения мышкой, в течение 10-15 минут понаблюдать за процессами.

Если будет замечена какая-либо активность, следует продолжить проверку. Вирус может продолжать нагружать мощности компьютера при том, что все программы закрыты. Источник активности отображается во вкладке «Подробности». Некоторые майнеры скрываются в видеокарте, а не используют центральный процессор. Их помогут обнаружить специальные приложения, например, AnVir Task Manager или Process Explorer.

Существуют майнеры, которые могут прекращать работу «Диспетчера задач» через несколько минут после ее начала. Также есть веб-майнеры, которые подключаются к компьютеру через определенный сайт. Если в «Диспетчере задач» видна чрезмерная работа браузера, нужно проверить устройство на наличие скрытых угроз.

Как удалить вирус с помощью программы?

Майнеры могут на распознаваться антиврусами в качестве угрозы. При сканировании антивирус может отнести их к потенциально опасным, но не более того. Помимо антивирусов, для поиска майнеров подойдут специальные утилиты. Одна из самых популярных и бесплатных – Dr.Web CureIt.

Можно попробовать устранить miner вручную. При удалении важно быть уверенным, что найден именно вирус. Если сомнений нет, то после этого необходимо внести в поиск Windows запрос «regedit» и в нем нажатием клавиш Ctrl + F запустить внутренний поиск. В появившейся строке необходимо написать название вредоносной программы из диспетчера задач. Все обнаруженные объекты потребуется удалить, а затем перезагрузить устройство. В«Диспетчере задач» проверить, улучшилась ли работа.

Также есть другие способы удалить майнер:

1. С помощью «Диспетчера задач»:

Шаг 1. Последовательно открыть «Панель управления» — «Управление» — «Диспетчер задач» — «Подробности».

Шаг 2. Прочитать перечень задач, найти сомнительные задачи. Как правило, вирус отличается от остальных несвязанным набором символов.

Шаг 3. На странице «Действия» найти запуск файла с названием из предыдущего пункта.

Шаг 4. Майнер может маскироваться под системное обновление. Для проверки можно написать название файла в поисковике и посмотреть, что он запускает.

Шаг 5. С помощью поиска в реестре сначала найти все совпадения, после чего удалить файлы.

Шаг 6. Перезагрузить компьютер.

2. С помощью программы AnVir Task Manager:

Шаг 1. Скачать и установить мультифункциональный диспетчер процессов AnVir.

Шаг 2. Открыть утилиту и с ее помощью изучить все активные процессы. Если какой-то из них покажется подозрительным, навести на него курсор, чтобы появилась информация о программе. Далее нажать ПКМ и перейти в «Детальная информация» — «Производительность».

Шаг 3. Выбрать «1 день» и посмотреть на производительность ПК за этот период.

Шаг 4. Если система была сильно нагружена каким-то процессом, то, наведя на него курсор, записать его название и путь.

Шаг 5. Нажать ПКМ — «Завершить процесс».

Шаг 6. Написать в поисковой строке Windows «regedit» и перейти в реестр.

Шаг 7. Далее совершить действия «Правка» — «Найти». Написать название подозрительного файла и удалить все совпадения.

Шаг 8. Удалить программу.

Шаг 9. Проверить систему антивирусом. Если будут найдены угрозы, то их нужно удалить.

Шаг 10. Перезагрузить ПК.

При регулярном скачивании контента с пиратских порталов или непроверенных файлов, важно регулярно проводить полное сканирование компьютера. Обращайте внимание на работу оборудования. Оно не должно шуметь.

Как найти и защитить ПК от скрытого майнинга?

Для защиты от вредоносных программ необходимо выполнить такие действия:

- Установить надежный антивирус и регулярно производить обновление его антивирусных баз и сканирования для выявления угроз.

- Устанавливать только необходимые программы на операционную систему и производить ее восстановление при появлении первых признаков заражения или один раз в 2-3 месяца в качестве профилактического действия.

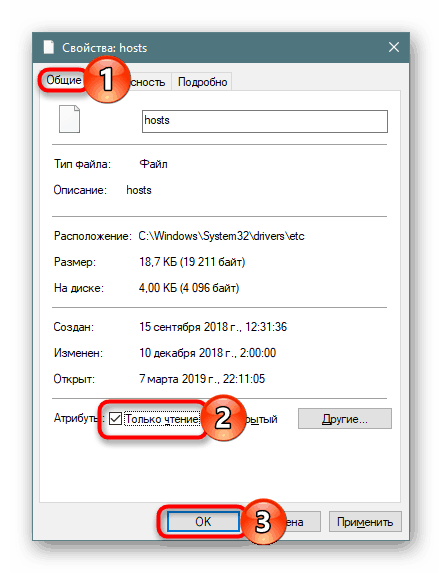

- Внести в файл hosts блокировку вредоносных сайтов по спискам, доступным на открытом ресурсе GitHub по алгоритму, описанному в разделе защиты от браузерного майнинга.

- Запретить установку программного обеспечения в операционной системе. Для этого можно отключить запуск установщика Windows: нажать Win+R, запустить программу gredit.msc, пройти по пути «Локальный компьютер» — «Конфигурация компьютера» — «Административные шаблоны» и в каталоге «Установщик Windows» активировать опцию «Отключить» в меню «Запретить установщик Windows».

- Разрешить запуск только проверенных программ. Для этого можно изменить локальную политику безопасности путем запуска программы secpol.msc, а также активировать опцию «Игнорировать правила сертификатов».

- Разрешить доступ к компьютеру только на надежные порты. Это делается в настройках брандмауэра и антивируса.

- Запретить удаленный доступ из интернета к домашнему роутеру, а также поменять установленный на нем пароль по умолчанию (согласно его инструкции по эксплуатации).

Меры предосторожности

Меры предосторожности при работе на компьютере позволяют снизить риск заражения скрытыми майнерами, а также другими вирусами. Простые правила безопасности при работе на компьютере заключаются в следующем:

- Не использовать и не устанавливать пиратское программное обеспечение, а также программы, скачанные на неизвестных ресурсах;

- Ограничить список лиц, у которых есть доступ к компьютеру. Установить пароли и ограничить возможность установки программ сторонними лицами.

- Включить брандмауэр на компьютере и роутере, а также использовать другие виды защиты, которые поддерживает конкретная модель роутера.

- Максимально ограничить посещение сайтов с сомнительным содержимым, избегать сайтов без сертификатов ssl (https).

- Установить в браузере специальные надстройки, блокирующие скриптовые коды майнинга на сайтах.

- Как можно меньше распространять в сети информацию, которая может способствовать взлому. Стараться не хранить пароли и личную информацию.

- Регулярно производить обновление программы антивируса и ее базы данных с определениями вирусов, а также критических обновлений безопасности операционной системы.

Защита от майнинга в браузере

Ключевыми признаками браузерного майнинга является замедленная компьютера на некоторых сайтах, высокая загрузка процессора при просмотре определенных сайтов. Для защиты используются такие способы:

- Блокировка вредоносных сайтов, использующихся для скрытого майнинга, в служебном файле hosts.

- Использование программ, защищающих от майнинга, которые также удаляют майнинг-вирусы.

- Отключение поддержки выполнения скриптов JavaScript в браузере путем деактивации соответствующего пункта в его настройках. Это позволяет избежать заражения, однако ограничивает возможности просмотра сайтов, которые используют эту технологию для отображения содержимого.

- Использование специальных дополнений и надстроек для браузера. Это позволяет не отказываться от просмотра интернет-страниц. Самыми распространенными для защиты от майнинга являются такие надстройки и дополнения, как NoScript, NoCoin, MinerBlock, Антимайнер и другие. Современные браузеры имеют встроенную поддержку защиты от майнинга, которая активируется в настройках блокировки рекламы (пункт No Coin).

- Использование фильтров в приложениях uBlock, AdBlock и подобных.

Как правило, надстройки, осуществляющие блокировку рекламы, имеют отдельные настройки, которые позволяют активировать списки, фильтрующие браузерный майнинг, либо добавлять собственные фильтры доменов, которые используются для скрытого майнинга.

Yandex и Google имеют меры защиты и борьбы от вредоносных программ:

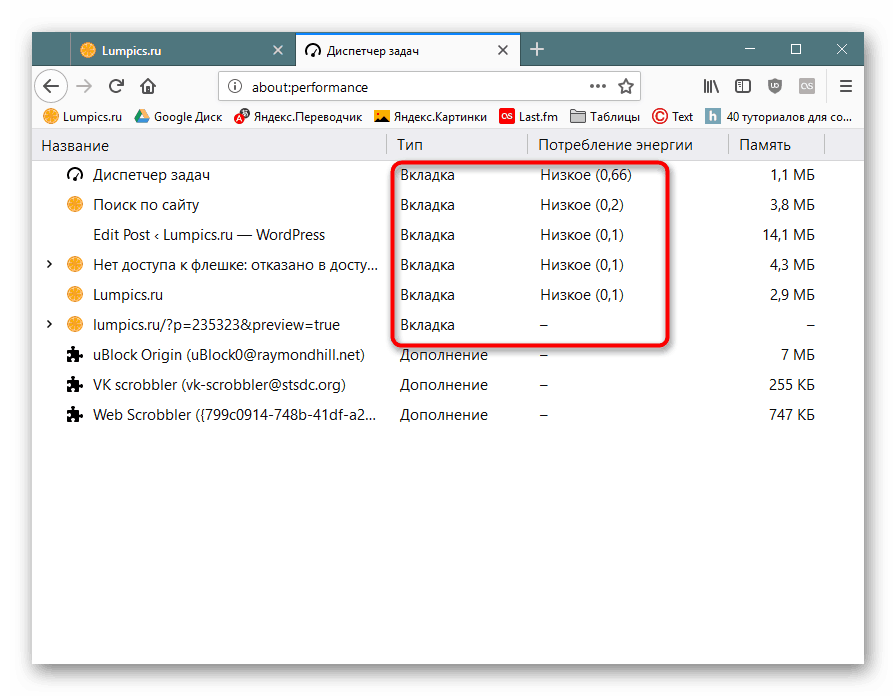

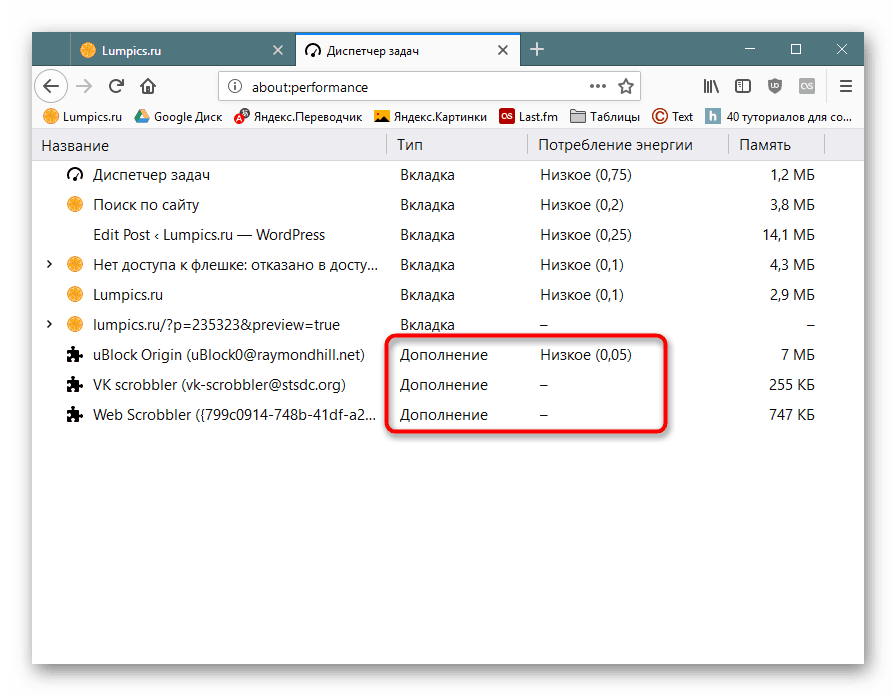

- Защита Yandex. С марта 2018 года для всех платформ Яндекс запустил автоматическую защиту от майнинга в Яндекс браузере. Для этого применяется специальный алгоритм мониторинга загрузки процессора при работе в интернете. Блокировка скриптов для майнинга осуществляется автоматически и не влияет на работу сайта. Для просмотра загрузки процессов Yandex-браузера необходимо нажать Shift+Esc и посмотреть загрузку процессора. В этом окне можно проанализировать каждый сайт, расширения и вкладки на предмет загрузки процессора.

- Защита Google. В июле 2018 года Google запретил размещение программ, осуществляющих майнинг. Браузер Chrome от компании Google позволяет защититься от майнинга в браузере путем использования надстроек, а также с помощью активации пункта «Защитить устройство от опасных сайтов» и в меню дополнительных настроек «Находите и удаляйте вредоносное ПО». Для обнаружения майнинга при открытом браузере Chrome также нужно нажать Shift+ESC и проанализировать, какие процессы больше всего потребляют ресурсов.

Заключение

Скрытый майнинг – угроза, борьбой с которой которой не следует пренебрегать. Рекомендуем заранее установить надежное антивирусное ПО, быть бдительным и соблюдать меры предосторожности при работе на компьютере.

как понять, что ваш компьютер используют?

Скрытый майнер криптовалюты – повсеместно распространяющаяся беда, масштабы которой растут с каждым днем. Зловредное выращивание биткоинов растёт даже быстрее его курса, но в Интернете существует только масса разрозненной информации по поводу того, как удалить скрытый майнер.

Рассмотрим пошаговую инструкцию о том, как понять, используют ли ваш компьютер программы miner bitcoin и, если да, как удалить такое ПО.

Как узнать, майнит ли компьютер

Итак, наша задача – проверить компьютер на скрытый майнер. Речь мы, конечно, будем вести не о профессиональном майнинге, а об обычной, в чем-то даже мошеннической добыче биткойнов с помощью обычного компьютера обычного пользователя. Отметим, что в большинстве случаев владелецы девайсов не подозревают, что их устройство использует кто-то чужой.

Да и заметить это практически невозможно: мошенники не так глупы, чтобы сразу нагружать вашу видеокарту или процессор на 100% – хотя бывают и такие личности. Поэтому первым делом, проверьте, не загружены ли ваши основные устройства производительности до отказа. Если это так, то листайте инструкцию вниз, а если подозрительной нагрузки не выявлено – читайте по пунктам далее.

Находим скрытый майнер на компьютере. Шаг первый: понимаем принцип работы.

Вы наверняка уже догадались, что скрытый майнер можно не заметить, особенно если ноутбук или компьютер не очень мощны. Однако нам поможет важное условие скрытой работы bitcoin miner: это предварительный запуск программ с правами администратора.

Да, вот так банально майнеры и проникают на компьютер. Вы получаете какое-то письмо со ссылкой, переходите по ней, устанавливаете вроде бы полезную программу (например, драйвер или браузер), а скрытый майнинг закачивается вместе с ней. После этого программа майнинга начинает работать в автономном режиме, подключаясь через интернет к койн-фермам.

Так что первым превентивным шагом к чистому компьютеру является полная разумность в распределении администраторских прав на программы. Не лишним будет и забыть о скачивании кряков, пиратского софта, да и торрентами лучше не пользоваться, хотя бы просто потому, что через VPN программы сидеть и проще и безопаснее.

Шаг второй: отключаем доступ к майнинг-ферме.

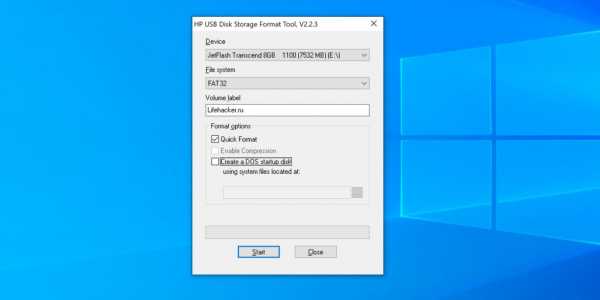

Для начала просто выключите интернет, а затем перейдите по пути C:\Windows\System32\drivers\etc и откройте с помощью программы «Блокнот» файл hosts. Внимание! Эта папка является системной и скрытой, поэтому разрешите показ скрытых файлов, а также их модификацию в настройках вашей Windows системы.

В файле hosts скрытый майнер обычно прописывает путь до своей фермы, поэтому вам нужно удалить все подозрительные IP-адреса. На примере ниже цветным выделение обозначено место, где добытчик биткоинов указал сетевой путь.

Кстати имейте в виду, что если ваш провайдер оставляет логи ваших путешествий в Интернете, то вирусный майнинг может легко по ним вернуться на ваш компьютер. Поэтому рекомендуем использовать программы VPN без записи логов.

Шаг третий: краткий абзац о том, как избавиться от майнера.

Если ваш компьютер уже майнят, то тянуть смысла не имеет. Заряжаем оружие по полной и качаем любой автономный антивирус.

Dr.Web CureIT Virus Removal Tool

Ставим антивирус на проверку компьютера и ждём. Данные программы удалят примерно 60% всех известных видов майнеров, особенно хорошо антивирусы справляются с «детскими» видами ферм, которые просто прячутся за известными именами файлов – chrome.exe, svchost.exe и другими.

Если вы подозреваете какой-то конкретный файл, то проверьте его онлайн-антивирусом.

Следующую пачку процентов заражения удаляем с помощью анти-руткита TDSSKiller. Эта программа от Касперского чистит все действительно скрытые от глаз пользователя процессы.

До конца очищаем систему от скрытых майнеров с помощью автоматической чистки реестра программой CCleaner или (для самых опытных) прибегая к полной переустановке системы.

Ещё раз о методах профилактики перед скрытым майнером

Правило первое.

Никаких подозрительных программ. Устанавливайте только то, что вам действительно нужно.

Правило второе.

Никаких подозрительных сайтов. Старайтесь заходить только на те сайты, которые защищены сертификатом ssl.

Правило третье.

Избегайте логов и старайтесь быть анонимным. Лучшим вариантом для этого являются надежные VPN сервисы.

Правило четвертое.

Установите на постоянной основе любой популярный антивирус. Включите его и на стационарном компьютере и даже на Андроиде.

Заключение

Так вот, уважаемые читатели. Только что вы приобрели полезные знания: как обнаружить и избавиться от скрытого майнера всего за 10 минут! Предлагаем вам поделиться этим знанием с друзьями, а также обсудить в комментариях ваш личный опыт в борьбе с незаконной добычей криптовалюты.

Посмотрите наше видео, и всего за 3 минуты узнайте более подробно о Скрытых Майнерах:

https://www.youtube.com/watch?v=D0E9DgmfQco

Скрытый майнинг (Криптоджекинг): как выявить вирус и защитить свой ПК

Интернет полон жирных кнопок «СКАЧАТЬ», сомнительного вида сайтов, предлагающих легальный заработок и прочих «Злачных мест». Ряд личностей использует подобные каналы сбыта ПО, внедряя в них скрытые майнеры — программы для добычи криптовалюты на вашем железе и без вашего ведома.

Что такое скрытый майнинг криптовалют

Скрытый майнер это как обычный майнер для криптовалют, но он добывает крипту не для вас, а для кого-то другого. Владелец ПО или ботнета использует вашу электроэнергию, железо и время, чтобы разбогатеть.

Три сценария заражения скрытым майнером

Заражение майнером имеет три понятых и изученных источника.

Первый сценарий заражения — пользователь скачивает и устанавливает программу «с сюрпризом». Чтобы скрытый майнер смог пройти через многочисленные фильтры и заслоны, он маскируется под что-то уже известное — браузер, скриншотер, иконку ВК и подобные узнаваемые вещи.

Второй сценарий заражения — пользователь попадает на страницу загрузки, которая выглядит в точности, как обычная. По сути — это копия оригинальной страницы с одним изменением — кнопка «СКАЧАТЬ» не скачивает то, что должна. После загрузки файла и взаимодействия с ним начинается процесс заражения, который антивирусы не всегда могут уловить.

Есть и третий сценарий заражения — сайт использует JavaScript или другой код, исполняемый на стороне клиента и майнит на посетителях. Тогда браузер заражается и начинает добывать крипту без ведома пользователя. Причиной нагрузки могут стать и сомнительные плагины, следует обратить внимание на рейтинг дополнения и отзывы. Особое внимание при проверке отзывов следует уделить негативным или «Однозвездочным» — владельцы приложения могут «нагнать» положительных обзоров, чтобы перекрыть плохие оценки от реальных пользователей.

«В ряде случаев, сайты предлагают таким образом избавить пользователя от рекламы, представляя на выбор подписку или майнинг в пользу сайта.»

Как майнерам удается скрываться

Когда скачанный файл запускается, то вместе с ожидаемым ПО распаковывается и установщик, который скачивает майнер и маскирует его специальной утилитой. Продвинутые майнеры обеспечены «Службами», которые будут настраивать майнер, обеспечивать его автозагрузку и незаметность.

Сервисы служат скрытому майнеру хорошую службу — стоит запустить игру, как майнер перестает работать, чтобы не вызывать подозрений у геймера. Есть и другие виды майнеров — которые восстанавливаются, если их удалить. В общем и целом, майнеры скрывают свое присутствие маскируясь под знакомые программы в диспетчере задач, скрываясь из выдачи работающего ПО или изменяя файлы реестра.

Цифры по скрытому майнингу

Чтобы не основывать выводы на голословных допущениях, покажем реальные цифры расследований за три года.

- 2017 год, антивирусная компания Symantec провела расследование, выяснив, что с Сентября по Декабрь количество случаев выросло с нескольких сотен тысяч до 1.6 Млрд срабатываний. Сегмент IoT устройств понес чуть меньше потерь — в 2016 с 6 тыс нападений цифра выросла до 50 тыс в 2017 году.

- 2018 год, Malwarebytes публикуют отчет, где фиксируют 16 млн срабатываний в секторе домашних ПК на предмет скрытого майнинга. Бизнес-сектор находится в районе от 400 тыс до 550 тыс срабатываний.

- 2020 год, майнинговые агенты атакуют сайты на WordPress, Joomla, Magento и Drupal, ПО вставляют в пиратские копии диснеевских мультфильмов и согласно отчёту ESET — возросла популярность майнеров.

Как можно понять, угроза вполне реальная. Скрытый майнинг, или как его еще называют, криптоджекинг, приносит прибыль владельцам ботнетов. Он ворует вычислительные мощности у честных работяг, которые стараются собрать майнинг ферму своими руками.

Как распознать скрытый майнер на ПК

Первичные признаки заражения на ноутбуках — быстрая разрядка батареи даже в простое, шум кулеров, перегрев при простое. На ПК выявить майнер немного сложнее — понадобиться проверять программы вручную.

Симптомы заражения майнером на ПК

В ряде случаев, выявить скрытый майнер получается через слежение за температурами, потреблением и активными задачами в Диспетчере Задач. Выявить наличие майнера можно по графикам нагрузки — если компьютер ничего не делает, но наблюдается постоянная загрузка на 70 — 100%, то это может служить одним из сигналов о наличии вредоносного ПО.

Как выявить майнер в «Диспетчере задач»

Откройте окно Диспетчера, выключите все другие программы и не шевеля мышкой наблюдайте за работой программ 15 — 30 минут. Если во время наблюдения резко подскакивает потребление GPU или CPU, то это служит сигналом о начале работы майнера. Если «Диспетчер» резко закрывается — это признак наличия майнера, препятствующего нормальной работе программы.

На Windows 10 есть вкладка «Журнал приложений», где отображается процент ресурсов, потребляемых приложением за месяц. В ней можно отследить, какое приложение потребляло больше всего времени работы CPU или GPU.

Проведите полную проверку антивирусом

360TotalSecurity, Avast, Kaspersky или любой другой антивирус сможет выявить майнер в большинстве случаев.

Как удалить скрытый майнер

Современные антивирусные программы обучены распознавать наличие майнеров на ПК. Устанавливать антивирусы не обязательно — у них есть портативные веб-версии, которые скачивают актуальную базу данных и сверяются с ней.

Антивирусы, которые удалят скрытый майнер

- Comodo Cleaning Essentials — бесплатный антивирус для проверки на наличие зловредов. Не поддерживает фоновую работу и не интегрируется в систему. Сканирование происходит в ручном режиме — запускаете и ожидаете.

- Kaspersky Virus Removal Tool — инструмент, работающий в ручном режиме. Выявляет и удаляет вирусы и скрытые майнеры.

Как защитить себя от попадания скрытых майнеров

Чтобы не попадать на скрытые майнеры, следует соблюдать правила гигиены в сети.

- Проверяйте то, что скачиваете. Желательно антивирусом.

- Не разрешайте выполнение Java-элементов по-умолчанию, если сайт не имеет сертификата.

Так выглядит доверенный сайт — сертификат действительный. - Проверяйте ссылки, по которым скачиваете — если они содержат опечатки, цифры, символы не к месту, то это фишинговый сайт.

- Не кликайте по мигающим баннерам, а если кликнули, то закройте вкладку.

- Не устанавливайте ПО, чьего разработчика вы не знаете или не можете установить.

- Не устанавливайте ПО из непонятных вам источников. Например, на ГитХаб наличие скрытого майнера быстро вскроется — это отметят в комментариях, поднимется шум. Если скачиваете через DropBox или Google Drive, то присмотритесь к формату файла и скормите его антивирусу. Когда скачиваете приложение с форумов, то изучайте комментарии, оставленные пользователями.

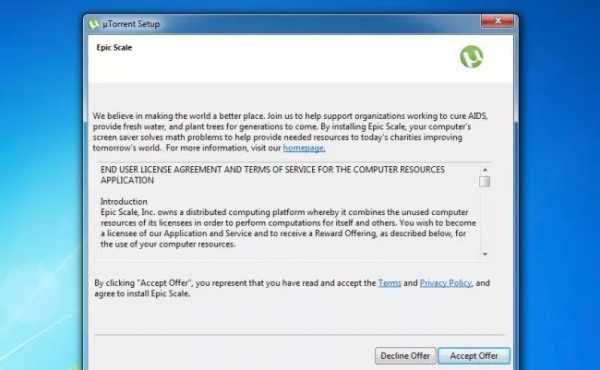

uTorrent недавно попал в заголовки новостей из-за сборки нежелательного ПО для майнинга криптовалюты. Из всех нежелательное ПО в комплекте с установщиками , майнеры криптовалют, такие как Epic Scale являются одними из худших.

Современные вредоносные программы зарабатывают деньги используя эту технику для майнинга биткойнов, а также.Даже если вас вообще не волнует большинство нежелательных программ, программное обеспечение для майнинга криптовалюты — это то, что вы действительно не хотите иметь на своем компьютере.

Криптовалюта 101

СВЯЗАНЫ С: Что такое биткойн и как он работает?

Вы, наверное, слышали о биткойнах, самой известной криптовалюте.Это цифровая валюта, и новые единицы валюты генерируются путем «майнинга». Это ресурсоемкая задача, требующая большой вычислительной мощности. По сути, компьютер вознаграждается за решение сложных математических задач. Эта вычислительная мощность используется для проверки транзакций, поэтому вся эта обработка чисел необходима для работы криптовалюты. Это очень простое объяснение - читайте дальше наше подробное объяснение биткойнов Больше подробностей.

Биткойн — не единственная криптовалюта. Нежелательная программа Epic Scale, поставляемая вместе с установщиком uTorrent, не пытается майнить биткойны — она пытается майнить лайткойн, который был вдохновлен и очень похож на биткойн.

Майнинг действительно стоит денег

СВЯЗАНЫ С: Как удалить Crapware uTorrent Epic Scale с вашего компьютера

Программы майнинга используют аппаратные ресурсы компьютера и используют их для добычи биткойнов, лайткойнов или других типов криптовалют.И нет, даже если ваше оборудование используется для получения денег для них, вы ничего не получите. Они получают все свои деньги от эксплуатации вашего оборудования.

Хуже того, ваш домашний компьютер или ноутбук просто недостаточно мощен для прибыльного майнинга биткойнов, лайткойнов или других криптовалют. Для того, чтобы делать это с прибылью, требуются специализированные платформы для майнинга со специализированным оборудованием и дешевым электричеством. Таким образом, даже если вы используете свой компьютер для майнинга биткойнов для собственной выгоды, вы на самом деле теряете деньги.Вы увеличили бы свой счет за электроэнергию, когда компьютер потребляет больше энергии, и вы заработали бы меньше, чем это стоило бы вам.

Другими словами, майнеры криптовалюты, такие как дерьмо Epic Scale или другие вредоносные программы, которые работают аналогичным образом, просто увеличивают ваши счета за электроэнергию, чтобы получить небольшую прибыль. Единственная причина, по которой они могут получить прибыль, заключается в том, что не они платят за электричество, а вы. Вы платите больше за электроэнергию, поэтому разработчики вредоносного или вредоносного ПО могут получать лишь часть этой прибыли.Это нелепо.

Мы даже не будем говорить о воздействии на окружающую среду использования всей этой дополнительной энергии. Но это фактор, который нельзя игнорировать.

Проблемы с нагревом и производительностью

До сих пор это была плохая сделка. Было бы лучше, если бы вы просто заплатили такой компании, как Epic Scale, несколько долларов, и они не подняли бы ваш счет за электроэнергию — вы сэкономите деньги.

Но проблема не только в финансах.Этот тип программного обеспечения запускается, когда компьютер находится в состоянии низкого энергопотребления, что приводит к работе незанятых ресурсов. Таким образом, вместо того, чтобы потреблять небольшое количество энергии и работать в прохладном месте, ваш компьютер будет работать на полную мощность, когда он не используется, а вентиляторы вращаются с высокой скоростью, рассеивая все это тепло. Если ваше программное обеспечение не запрограммировано должным образом — или оно слишком жадное — оно все еще может работать, даже когда вы используете свой компьютер, замедляя выполнение задач и обеспечивая постоянную работу вашего компьютера на полную мощность.Слишком много тепла может привести к повреждению, особенно если ваше оборудование уже нестабильно или если компьютер пыльный и плохо проветривается .

Мы действительно не можем не подчеркнуть этого - запуск такой программы, как Epic Scale, не приносит никакой пользы. У тебя нет абсолютно ничего из этого. В Epic Scale есть все, и вам придется решать все проблемы.

Так чем же это оправдано?

СВЯЗАНЫ С: Лучшие альтернативы uTorrent для Windows

BitTorrent утверждает, что Epic Scale совершенно законно злоупотребляет вашим оборудованием, поскольку вы дали на это свое согласие.Если вы нажали на установщик uTorrent и случайно согласились на предложение Epic Scale, потому что оно не было похоже на настоящий экран лицензии, вы сами виноваты в том, что решили использовать Epic Scale. Это аргумент BitTorrent, Inc. Если вы не являетесь ее поклонником, попробуйте одну из этих альтернатив uTorrent (или используйте старую версию uTorrent) и отправить сообщение. В качестве бонуса вы сможете избежать всего мусора, который попытается попасть на ваш компьютер в будущем.

Со своей стороны, Epic Scale делает красиво звучащее объяснение проблема на их сайте. Они говорят, что просто хотят «приносить пользу высокоэффективным благотворительным организациям» и «продвигать исследовательскую науку, предоставляя доступные высокопроизводительные вычисления». Они говорят, что «начали с майнинга криптовалют, чтобы ускорить первую миссию». Другими словами, несмотря на всю их болтовню, они просто добывают криптовалюту так же, как это делает сейчас вредоносное ПО, за исключением того, что вы должны сначала дать свое согласие на это.

В конце концов, этот аргумент абсурден. Людям было бы лучше пожертвовать на благотворительность, чем увеличивать счета за электроэнергию, а сеть маломощных домашних компьютеров с мусорным программным обеспечением — не лучший способ обеспечить «доступные высокопроизводительные вычисления» для науки. Их заявление звучит хорошо, но их методы абсурдны и слишком похожи на то, как преступники зарабатывают на вредоносных программах.Единственная разница — плотное лицензионное соглашение с конечным пользователем, скрытое в установщике программного обеспечения, и красиво звучащее заявление о пожертвовании на благотворительность. Так что все сводится к выбору, в отличие от вредоносного ПО, которое они вам дают, но это не тот вариант, который мы рекомендуем.

Что ж, об Epic Scale можно сказать одно — у них пиар-стратегия лучше, чем у этой. Суперфиш делает. Способ пойти.

Пожертвуйте напрямую на благотворительность и минуйте посредников

Нет, мы не против благотворительности.Вы хотите поддержать благотворительные организации? Затем сделайте пожертвование непосредственно им. Пять долларов каждый месяц, пожертвованных непосредственно на благотворительность, лучше, чем дополнительные 5 долларов, потраченные на счет за электроэнергию, а благотворительная организация получает лишь часть этой суммы.

Эта модель просто не имеет смысла ни для кого, кроме компаний, которые получают от нее прибыль.

90 100На самом деле, эти вещи очень плохи. Даже если вы привыкли к тому, что ваш ПК с Windows заполнен панелями инструментов, всплывающими окнами и другим мусором, вы можете даже подумать, что что-то не так, если вентиляторы вашего ПК все время работают на полной скорости и работают как обогреватель.Экосистема программного обеспечения Windows больна, как и такие компании, как BitTorrent, Inc. они зарабатывают деньги. Да почти все так делают - но нет, это все равно неприемлемо.

Источник фото: Брелок BTC на Flickr , Фрэнсис Сторр на Flickr

.Windows 10 - как решить проблему со звуком

Запускаешь фильм, песню или игру, а тут тишина - куда-то пропал звук. Как исправить эту досадную проблему в Windows? Показываем и советуем. Прочтите и узнайте, что делать в случае необходимости.

Проблема со звуком так же раздражает настольный компьютер, как и ноутбук.Песни не послушаешь, стрим не посмотришь, игры теряют свою прелесть... Основных причин, по которым это может происходить, шесть - перечислим их по порядку от самой простой к самой сложной. Если у вас есть проблемы - выполняйте шаги один за другим, и вы почти наверняка найдете свою проблему и ее решение.

Проблема со звуком... или просто недосмотр?

Если бы существовала классификация самых частых проблем со звуком, то этот случай точно бы занял первое место.Причина проблемы так же тривиальна, как и ее решение. Ну звук может быть просто... сведен к нулю и поэтому ничего не слышно. Как проверить и изменить? Нажмите на стрелку в правом нижнем углу (отображает скрытые значки) рядом с настройкой языка клавиатуры. Выберите динамик из списка - щелкните по нему левой кнопкой мыши. Если голос отключен, значение в поле громкости будет 0%. Переместите ползунок как минимум на 50% и закройте окно, снова нажав на стрелку.Оно работает? Если так - отлично.

Если нет, проверьте , правильный ли уровень основной громкости? Заходим в Настройки , а там раздел Система и вкладки Звук. То же самое - если его понизить до 0%, то компьютер будет "заглушен". Затем вы должны переместить ползунок - желательно более 90%.

Звуки Windows 10 направляются на правильное устройство?

На скриншоте выше вы можете увидеть выпадающий список с выбором устройства вывода.Если у вас их несколько, то может быть, что звук отправляется в OFF. Например, когда вы подключаете свой ноутбук к телевизору, звук отправляется туда. После того, как вы открепите ноутбук, настройки могут остаться. Поэтому щелкните раскрывающийся список и выберите устройство, которое должно издавать звук . В приведенном ниже примере мы можем выбирать между звуковой системой материнской платы и музыкальной картой. Конечно, таких устройств может быть и больше — это только иллюстративные графики. Обратите внимание, что вы можете установить разные основные тома для каждого устройства.

Проверьте настройки звука аудиоприложения

Если вы используете наушники, умные колонки или подобные устройства, они обычно имеют собственные приложения, в которых можно настроить параметры звука. Стоит проверить, не заглушен ли там или выключен звук . Например, в динамиках и саундбарах Sonos есть возможность полностью отключить звук через фирменное приложение.

Используйте средство устранения неполадок системы

Громкость правильная, устройство вывода выбрано, приложение проверено, но все еще проблема со звуком в Windows 10 ? Перейдите на вкладку Звук в Настройки и нажмите Устранение неполадок . Это системный инструмент для их поиска и ремонта . Такие инструменты годами сопровождают практически все аспекты работы Windows, и если в предыдущих выпусках их эффективность была… хммм… другой, то в Windows 10 это действительно полезный способ сэкономить.

Вы также можете ввести проблему в системный поисковик, а затем выбрать из списка результатов Найти и решить проблемы с воспроизведением звука . Затем в следующем окне нажмите Далее и следуйте отображаемым инструкциям.

Обновление драйверов звуковой карты и/или аудиоустройства

Все еще ничего? Ну это очередная попытка - обновление драйверов. Если у вас есть программное обеспечение для вашей звуковой карты, используйте его для загрузки и установки. После этого процесса может потребоваться перезагрузка компьютера. Если у вас нет программного обеспечения, вам поможет сама Windows. Введите Manager в системный поисковик и выберите Device Manager из результатов. Затем нажмите на запись Звуковые, видео и игровые контроллеры из списка.Выберите звуковую карту или аудиоустройства и щелкните по ним правой кнопкой мыши. Выберите опцию Обновить драйвер . В окне выберите автоматический поиск или - если драйвер был скачан (например, от производителя звуковой карты) - вручную выберите местоположение.

Процесс поиска и установки может занять много времени. Если есть новый драйвер - он будет скачан и установлен. Если нет — что ж, попробуем последний шаг.

Обновите Windows до последней версии

Крайним средством является попытка обновить систему до последней редакции.Для этого заходим в Настройки и там в Обновление и безопасность . Выберите Центр обновления Windows и немного подождите — если есть новая версия системы, нажмите Загрузить . Когда он будет готов к установке, выполните ее, а затем перезагрузите компьютер.

Если это не поможет, к сожалению, это может означать физическое повреждение вашей звуковой карты. Тут вам следует обратиться в сервис, и если на карте есть гарантия - подать жалобу.

Источник фото: PICHA Stock / Pexels

Источник текста: Технический советник

.Новая атака практически незаметна. Он использует

SSD

Исследователи в Корее обнаружили новый тип практически незаметных атак с использованием твердотельных накопителей.

Ученые в Корее обнаружили новый тип кибератаки, использующей SSD со скрытым разделом. Хуже всего то, что обнаружение хранящегося там вредоносного кода практически невозможно как для системы, так и для антивирусных программ.

Но что это?

Начнем с того, что требует SSD с функцией гибкой емкости для успешного запуска атаки. Они содержат скрытый избыточный раздел распределения, который не виден операционной системе. Механизм его выделения работает автоматически и предназначен для повышения производительности среды в зависимости от нагрузки.

Как хакер мог этим воспользоваться? Во-первых, может захватывать данные, хранящиеся в области с неудаленной информацией. Для пользователя компьютера их нет, а на самом деле они все время хранятся в невидимом пространстве диска. Часто не стекает в течение многих месяцев. Более того, хакер может увеличить пропускную способность этой области, чтобы получить там еще больше информации.

См.: Asus подтверждает - пластины горят.Какие стороны затронуты проблемой?

Вторая атака предполагает использование двух соединенных между собой SSD и путем манипулирования их областью OP , загрузкой вредоносного кода в невидимое для системы и антивирусов пространство с целью его последующей активации. Существуют очень специфические условия для запуска этой кибератаки, поэтому ни у кого из нас нет причин для беспокойства.

На данный момент оба типа атак очень сложно обнаружить, но, к счастью, также очень сложно осуществить. Несмотря на это, специалисты предлагают ввести средства защиты от подобных вторжений, включая автоматическую очистку скрытого раздела.

Функция гибкой емкости используется в их SSD-накопителях, в том числе, фирмы Micron, а также в моделях под брендом Crucial.

См.: памяти DDR4 на материнской плате с DDR5? Это возможно.

Источник фото: StudioASD/Shutterstock.ком

Источник текста: Tom's Hardware, BleepingComputer

.Что такое Wup.exe 🎮

Wup.exe — это вредоносное ПО, идентифицированное как троянский вирус или майнер монет (или просто троянский майнер монет), который использует reimgs зараженной компьютерной системы для майнинга криптовалют.

Большинство антивирусных программ идентифицируют wup. exe как вредоносное ПО. Например, TrendMicro определяет его как TROJ_COINMINE.CYE или TROJ_GEN.R002C0OJI17, а Symantec определяет его как троянскую программу.Ген.2.

Исполняемые файлы вируса wup.exe предназначены только для операционной системы Windows. Однако они не являются необходимыми для работы ПК с Windows, так как это может вызвать проблемы.

Основным признаком заражения wup.exe является ненормальная загрузка ЦП, почти до 100%. Вирус также может изменять содержимое папки Temp и создавать соответствующие разделы реестра.

Pro Совет: проверьте свой компьютер на наличие проблем с производительностью, ненужных файлов, вредоносных приложений и угроз безопасности

, которые могут вызывать системные проблемы или снижение производительности.

Специальное предложение. Об Outbyte, инструкциях по удалению, лицензионном соглашении, политике конфиденциальности.

Является ли Wup.exe вирусом?Да, wup.exe — это троянский вирус, принадлежащий к семейству троянских программ. Это исполняемый файл, связанный с программным обеспечением www.AGEIA.com или PetGame. Вирус wup.exe был назван трояном из-за его навязчивого и сомнительного поведения.

Как Вуп.Exe попал в мой компьютер?Основными способами распространения вируса wup.exe являются комплектация программного обеспечения, навязчивая реклама и перенаправление на подозрительные веб-сайты. Пиратские комплекты программного обеспечения, торрент-файлы, поддельные обновления, рекламируемые на вредоносных баннерах, и всплывающая реклама также могут содержать исполняемый файл wup.exe.

Что делает Wup.exe?Для эффективного ведения своего бизнеса (в соответствии с эксплуатацией майнеров) вирус wup.exe будет использовать большую часть файловой системы компьютера.Если это произойдет, вы заметите следующее:

- Высокая загрузка ЦП, ОЗУ и графики, почти до 100%

- Ваш компьютер будет работать медленнее, чем обычно, из-за высокой загрузки reimg

- Медленные видеоигры, которые могут зависать

- Высокая температура компьютера, даже перегрев

- Большинство программ на вашем компьютере будут работать медленнее

Помимо своих скрытых и скрытых тенденций, wup.exe может скрытно загружать другие угрозы и открывать лазейки для хакеров, чтобы получить доступ к вашему ПК.

Должен ли я удалить Wup.exe? Вирусwup.exe является скрытым и тихим вирусом. Многие пользователи могут даже не заметить наличие вируса wup.exe на своем компьютере, так как исполняемый файл не содержит информации о разработчике продукта.

Кроме того, программа не отображается в системе компьютера. Задействованные процессы используют порты для подключения к Интернету или локальной сети.Это не системный файл Windows, и он может отслеживать другие приложения и управлять другими программами.

Таким образом, он классифицируется как заражение с высоким риском (с рейтингом технической безопасности 99% опасности) и подвергает ваш компьютер, конфиденциальность и другую важную личную информацию высокому риску.

Если вы заметили его, вы должны полностью удалить его с вашего компьютера, чтобы избежать дальнейшего ущерба, который он может нанести.

Как удалить вирус Wup.exeПримечание. При удалении wup.exe, вам необходимо удалить его основные файлы. Вы должны тщательно очистить систему ПК и удалить все ее следы, чтобы завершить ее работу. В противном случае он может переустановиться или даже установиться еще несколько раз, чтобы продолжить свою деятельность.

Лучший способ удалить wup.exe — использовать высококачественную антивирусную программу, которая может избавиться от него. вредоносное программное обеспечение. Некоторые из антивирусных программ, которые вы можете использовать, включают SpyHunter 5, Security Task Manager и Malwarebytes.

Вам также необходимо содержать компьютер в чистоте и порядке, чтобы избежать дальнейших проблем. Это означает, что вам также необходимо очистить жесткий диск от вредоносных программ. Используйте следующие методы:

Когда ваш жесткий диск заполнен, Windows будет работать медленнее. Очистка диска позволяет избавиться от неиспользуемых и ненужных временных файлов. Чтобы очистить диск, выполните команду cleanmgr:

-

- Нажмите клавишу Windows + Q.

- Введите cmd>, а затем Ctrl + Shift + Enter, чтобы запустить его от имени администратора.

- Введите команду cleanmgr и нажмите Enter.

Следуйте инструкциям по очистке диска.

Используйте утилиту SFC для проверки файла Windows на наличие ошибок и поврежденных файлов. Он также будет проверять журналы активности и восстанавливать поврежденные файлы. Если вы хотите проверить журнал активности, он хранится в папке Windows как \Logs\CBS\CBS.журнал.

Чтобы запустить утилиту SFC:

- Нажмите клавишу Windows + Q.

- Введите команду cmd>, затем Ctrl + Shift + Enter, чтобы запустить ее от имени администратора.

- Введите команду sfc /scannow и нажмите Enter.

- Нажмите клавишу Windows + X, чтобы открыть меню «Пуск».

- Нажмите Программы и компоненты (или Windows 10.)

- В списке установленных программ найдите www.AGEIA.com или PetGame или другие вредоносные программы.

- Выберите программу, которую хотите удалить, и нажмите Удалить.

- Следуйте инструкциям по удалению программы.

Вирус wup.exe представляет собой инфекцию с высоким риском. Если вы столкнулись с проблемой, немедленно исправьте ее и избавьтесь от всех связанных файлов. Вспомните последнюю установленную вами программу или последнюю интернет-активность перед тем, как проблема впервые появилась, чтобы понять, с чего начать.

Мы считаем, что эта статья помогла вам узнать о вирусе wup.exe и о том, как его удалить. У вас есть что сказать о wup.exe? Оставьте нам комментарий.

Видео на YouTube .: Что такое Wup.exe

05, 2022

90 102.

Снижение производительности компьютера. Причины и их устранение (аппаратные) 9000 1

Нет владельца настольного компьютера или ноутбука, который не сталкивался бы с проблемой снижения производительности: медленной загрузкой и завершением работы, прерыванием работы приложений и игр, низкой скоростью интернета и т.д. Причин всему этому много. Сейчас мы рассмотрим самые распространенные из них, а также способы решения проблемы.

Загрязнение операционной системы

Даже у не очень активного пользователя компьютера со временем на жестком диске скапливается различный мусор - временные файлы приложений и браузера, остатки удаленных программ, копии старых драйверов и так далее.Мусор способен не только «съесть» несколько гигабайт свободного места на жестком диске, но и занизить производительность системы.

Рекомендуем прочитать:

- Как почистить папку установщика в Windows

- Как удалить Windows.old

- Как почистить папку System Volume Information

Ярчайший пример этого - забитый список автозагрузки . Пользователь месяцами устанавливает различные программы, инструменты, виджеты рабочего стола, которые автоматически прописываются при запуске, запускаясь одновременно с операционной системой.В результате создается дополнительная нагрузка на ЦП, оперативную память, а сама система долго «думает» в фазе загрузки или загрузки. Решение — отключить ненужные объекты в списке автозагрузки. В Windows 10 и 8.1 запуск программ управляется в «Диспетчере задач», в Windows 7 и более ранних версиях — в окне «Конфигурация системы» (утилита msconfig).

Когда дело доходит до очистки диска от ненужных файлов, у пользователя есть три варианта:

- Ручная очистка. Довольно неудобный способ, требующий траты времени на поиск скрытых файлов и папок на системном диске, а также присоединение других ненужных проблем..

- Использование специальных программ для очистки жесткого диска. Это может быть как встроенная утилита для очистки диска, так и одна из лучших программ в своем роде - CCleaner. Для сканирования вашей системы на наличие мусора требуется всего 2 нажатия кнопки. Пользователь сам решает, что удалять.Аналогично при запуске. CCleaner позволяет останавливать только те процессы, которые не влияют на работу операционной системы.

- Полная переустановка системы. Бывает и так, что захламленность в системе настолько высока, что отсутствие очистки уже не поможет восстановить прежнюю работоспособность. Тогда единственно правильным решением будет полная переустановка системы с форматированием жестких дисков. Конечно, если на вашем компьютере есть важная информация, ее следует предварительно скопировать на внешний носитель информации..

Рекомендуется установить оригинальную версию операционной системы с последними обновлениями и исправлениями. Все эти пиратские сборные, включающие в себя связку авторских пресетов и набор программ, хоть и позволяют сэкономить время при установке, но могут негативно сказаться на производительности. Нередко команда показывает впечатляющий 20% прирост производительности в одном сетапе, а в другом наоборот тормозит и постоянно вылетает.

Вредоносное ПО

Когда компьютер подключен к Интернету, он постоянно подвергается риску проникновения вредоносных программ в вашу систему.Достаточно перейти по подозрительной ссылке, установить непонятное приложение — все, система заражена. И последствия могут быть самыми разными. Пользователи сталкиваются не только со снижением производительности, но и с кражей личных данных (логинов, паролей, денег со счета в электронных платежных системах).

Наибольшее влияние на производительность компьютера оказывают так называемые «майнеры». Это программы, которые используют вычислительную мощность вашего компьютера для майнинга криптовалют (биткойнов и т.п.).Кроме того, внедрение майнера приводит к преждевременному выходу из строя компьютерного оборудования, так как почти всегда держит его под большой нагрузкой.

Борьба с вирусами и другими вредоносными программами делится на два этапа:

- Профилактические мероприятия по предотвращению проникновения вирусов в систему. Сюда входит установка качественного антивируса и брандмауэра, а также «культура поведения» в Интернете. Безопасное использование Интернета не означает попадание на опасные веб-сайты с множеством автоматических скриптов, перенаправление на сомнительные веб-сайты и загрузку взломанных игр или программного обеспечения.Автор взломанного установщика может ввести абсолютно все, что вашей душе угодно. Не стоит предлагать отключить антивирус на время установки (10 раз, если повезет, обойдется, а 11-й - уже нет).

- Удаление вирусов. Если вирус продолжает проникать в вашу систему, вам придется удалить его. Стандартные решения не всегда способны «лечить» или удалять зараженные файлы. Также рекомендуется скачать портативную утилиту, такую как Dr.Web CureIT.Он достаточно эффективно сканирует вашу систему, обнаруживает и уничтожает вредоносное ПО, не оставляя следов. Для обнаружения определенных категорий вредоносных программ, таких как трояны и майнеры, могут потребоваться другие специализированные инструменты. Решается переустановкой системы с форматированием жестких дисков.

Перегрев компонентов

Перегрев часто является прямой причиной медленной работы системы, всевозможных зависаний и даже незапланированных перезагрузок.Защитные механизмы предотвращают перегрев за счет понижения частоты (троттлинг), поэтому наблюдается торможение. В любом случае решение проблемы перегрева зависит от его причины и их может быть довольно много:

- Загрязнение системного блока. Пыль и грязь накапливаются в системе охлаждения (радиаторы и вентиляторы), препятствуя рассеиванию тепла. Это решается элементарной чисткой сухой тряпкой, щеткой или баллончиком со сжатым воздухом (их можно купить в любом компьютерном магазине).

- Заменить термопасту. Термопаста служит проводящим элементом. При недостаточной/чрезмерной просушке или оштукатуривании замена будет проведена недостаточно. Если есть ярко выраженный перегрев и радиаторы холодные на ощупь, 99% проблема в термопасте.

- Плохое охлаждение. Стандартное охлаждение, которое не всегда идет в комплекте с процессором или видеокартой, выдерживает большие нагрузки.Особенно это заметно в летнюю жару. Качественные системы того же Zalman стоят дешево, работают эффективнее и производят меньше шума — их лучше заменить на этапе закупки комплектующих.

Последняя причина падения производительности, которую смело можно назвать самой очевидной, это устаревшая конфигурация. Глупо думать, что на компьютере 2010 года не будут тормозить ресурсоемкие программы, а современные игры будут работать на максимальных настройках. Сегодня индустрия развивается настолько стремительно, что технологические прорывы и выпуск новых устройств, намного более эффективных, чем предыдущее поколение, происходят чуть ли не каждые полгода.В такой ситуации рекомендуется обновлять систему не реже, чем раз в 3 года, особенно если вы заядлый любитель компьютерных игр.

Хорошего дня!

.Как проверить браузер на вирусы

![Jak sprawdzić przeglądarkę pod kątem wirusów]()

Многие пользователи компьютеров проводят большую часть своего времени в браузерах, используя их в деловых или рабочих целях. Безусловно, этот фактор чрезвычайно важен для злоумышленников, которые будут стараться изо всех сил заразить веб-браузер пользователя, а значит, и сам компьютер. Если вы подозреваете, что это произошло с вашим Internet Explorer, пришло время проверить это.

Проверьте браузер на наличие вирусов.

Не существует единого варианта заражения, при котором пользователь может безопасно ввести вредоносное ПО и избавиться от него.В связи с тем, что типы вирусов различаются, необходимо проверить несколько уязвимостей, используемых для заражения. Разберем основные доступные варианты атак на браузер.

Шаг 1: Проверка на майнеры

Уже не первый год важен вредоносный код, выступающий в роли майнера. Однако действует он, конечно, не на вас, а на того, кто применил этот код против вас. Майнинг — процесс добычи криптовалюты, включающий вычислительную мощность видеокарты.Делающие это люди обычно используют собственные видеокарты, из которых создают целые «фермы» (сочетая самые мощные модели видеокарт), ускоряя извлечение прибыли. Не самые честные из них выбирают более простой путь, не тратя огромные деньги на покупку оборудования и оплату электроэнергии, потребляемой этими видеокартами в месяц. Они заражают компьютеры случайных людей в Интернете, добавляя на сайт специальный скрипт.

Этот процесс выглядит так, как будто вы зашли на страницу (она может быть информационной или пустой, как бы заброшенной или не расширяющейся), но майнинг фактически для вас незаметен.Часто по необъяснимым причинам компьютер начинает тормозить и это прекращается при закрытии вкладки. Однако этот вариант — не единственный исход событий. Дополнительным подтверждением наличия майнера может быть появление миниатюрной вкладки в углу экрана, которая может отображаться на почти пустом листе с неизвестным местом. Часто пользователи могут даже не заметить, что он работает — в данном случае весь расчет. Чем дольше активируется карта, тем больше прибыли получит хакер от пользователя.

Как распознать наличие майнера в моем браузере?

Проверка через веб-сервис

Opera Developers Мы создали веб-сервис Cryptojacking Test, который проверяет наличие скрытых майнеров в браузере. Вы можете пройти его с помощью любого веб-браузера.

Перейдите на страницу проверки криптоджекинга

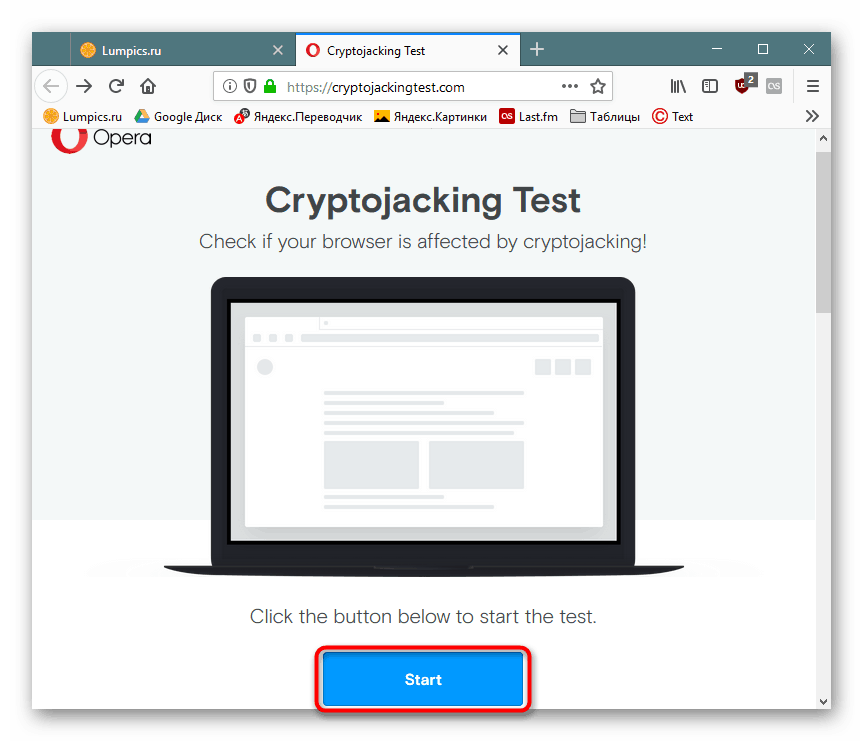

Щелкните ссылку выше и нажмите кнопку "Пуск" .

![Rozpocznij test krypto-przeszukiwania, aby sprawdzić przeglądarkę górników]()

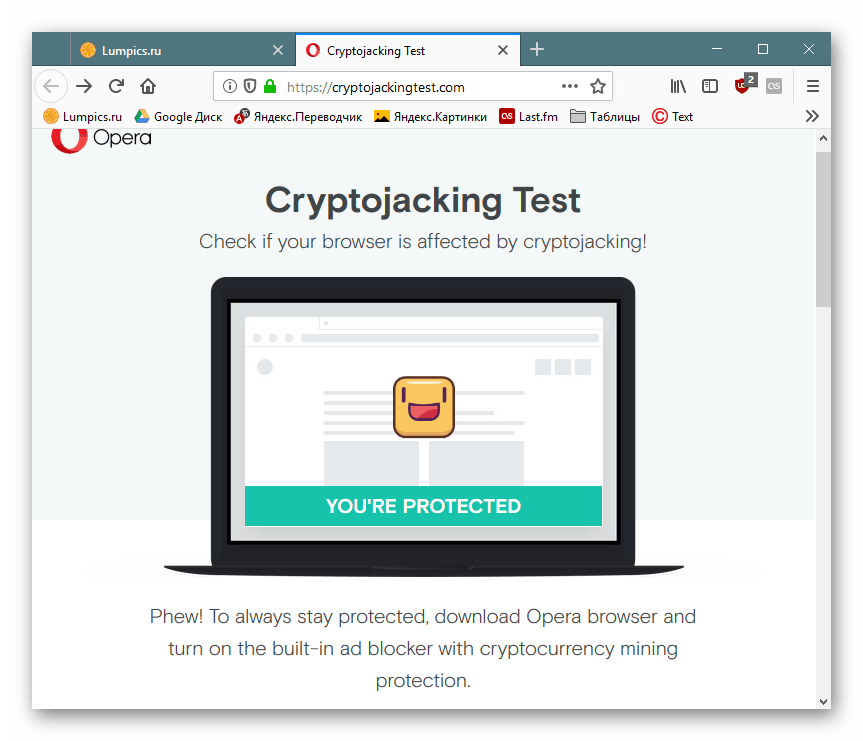

Дождитесь окончания процедуры, после чего вы получите результат о статусе браузера.При отображении статуса «ВЫ НЕ ЗАЩИЩЕНЫ» для исправления ситуации требуется ручное действие . Однако следует помнить, что никогда нельзя полагаться на этот и подобные сервисы для выполнения на 100%. Для абсолютной уверенности рекомендуется выполнить следующие действия.

![Wyniki testów Cryptojacking]()

Чековые карты

Взгляните на Диспетчер задач , встроенный в ваш веб-браузер, и посмотрите, сколько ресурсов используют карты.

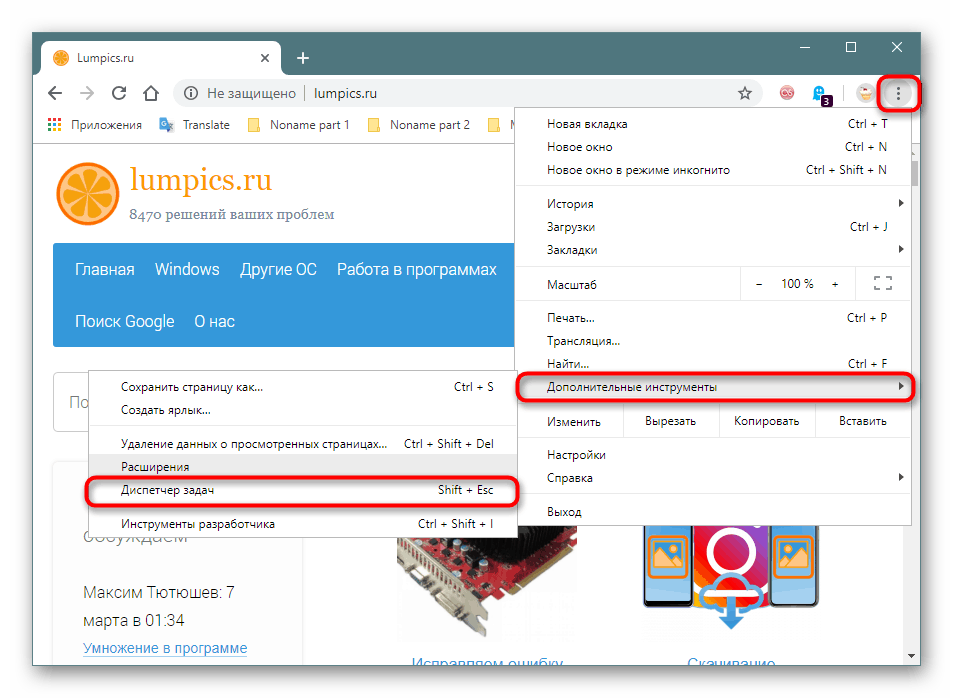

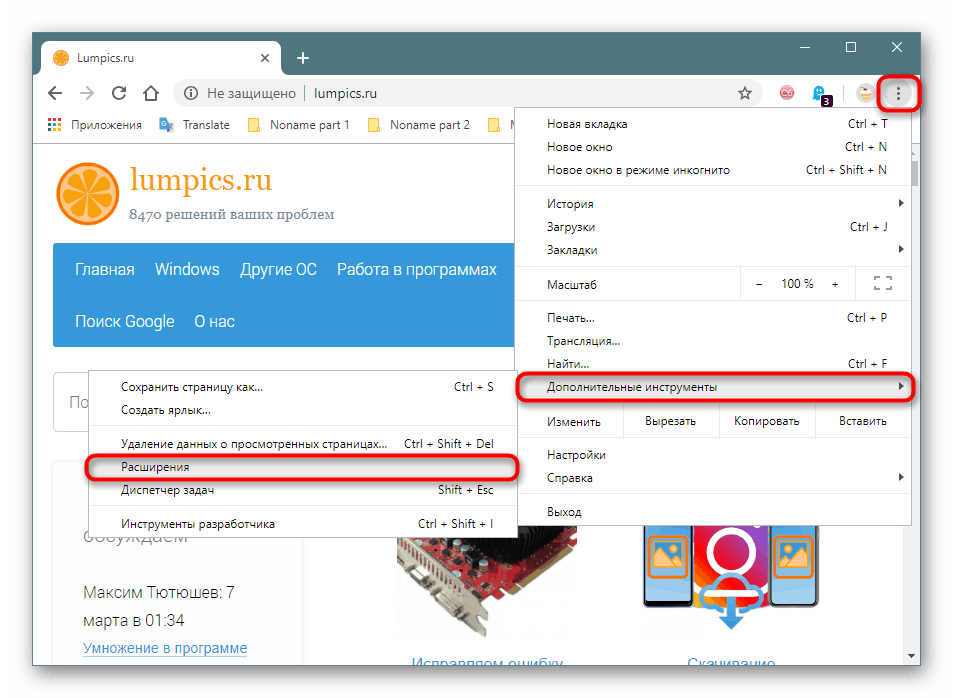

Браузеры с поддержкой Chrome (Google Chrome, Vivaldi, Яндекс.Браузер и т.д.) - "Меню" > "Дополнительные инструменты" > "Диспетчер задач" (или нажмите Shift + Esc ).

![Przejdź do Menedżera zadań w Google Chrome.png]()

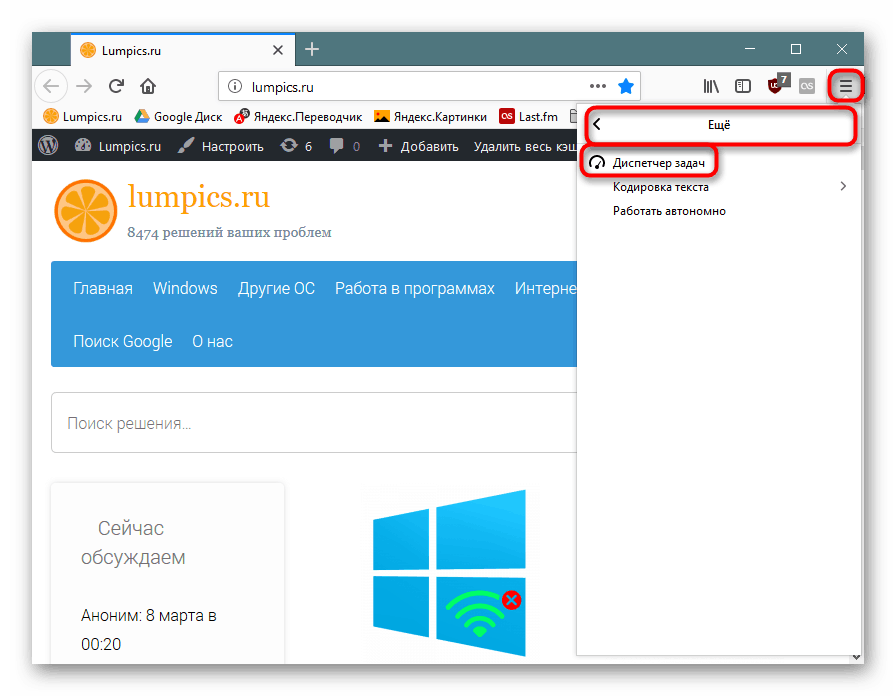

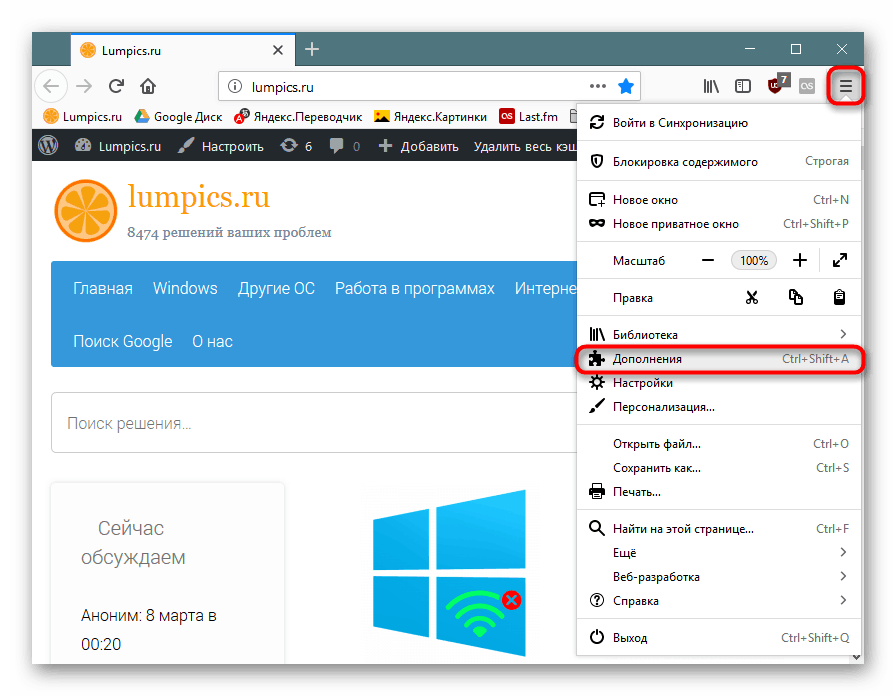

Firefox - "Меню" > "Еще" > "Диспетчер задач" (или введите

about: performanceв адресную строку и нажмите Введите ).![Przejdź do Menedżera zadań w Mozilla Firefox]()

Если вы видите, что некоторые карты ресурсов используются довольно часто (это заметно в колонке "ЦП" в Chromium и "Энергопотребление" в Firefox), например 100-200 , хотя обычно это значение 0-3 , вот в чем проблема.

![Zakładki zużycia zasobów w Google Chrome]()

Вычисляем карточку проблемы, закрываем ее и не заходим на этот сайт.

![Zużycie zasobów na kartach w przeglądarce Mozilla Firefox]()

Проверка расширений

Майнер не всегда находится на сайте: он может быть в установленном расширении. И вы не всегда будете знать, что он вообще установлен. Ее можно распознать так же, как карту майнера. Только в "Диспетчер задач" в этот раз не видит список вкладок, а запущенные расширения - они же отображаются как процессы.В Chrome и его аналогах они выглядят так:

![Rozszerzenia zużycia zasobów w Google Chrome]()

Firefox использует для них тип «Добавить» :

![Zużycie zasobów w Mozilla Firefox]()

Однако майнинг не всегда запускается при просмотре Диспетчера задач . Перейдите к списку установленных надстроек и просмотрите их список.

Chromium: Меню > Дополнительные инструменты > Расширения .

![Przełącz na listę rozszerzeń w Google Chrome]()

Firefox - Меню > Дополнения (или нажмите Ctrl+Shift+A ).

![Przejdź do listy dodatków w Mozilla Firefox]()

Показать список расширений. Если вы заметили что-то подозрительное, что вы либо не устанавливали, либо просто не доверяете этому, удалите это.

![Usuń podejrzane rozszerzenie w Google Chrome]()

Даже если майнера там нет, в неизвестных расширениях могут скрываться другие вирусы, например, ворующие данные пользователя из аккаунта.

![Usuń podejrzane rozszerzenie w Mozilla Firefox]()

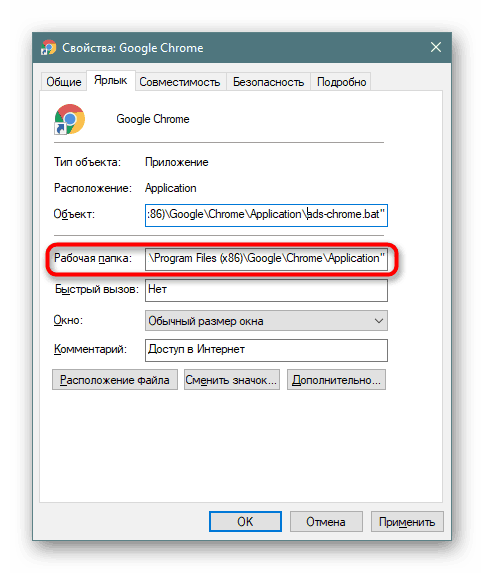

Шаг 2: Проверьте метку

Формат ярлыка браузера (и любой другой программы) позволяет добавить в свойства запуска определенные параметры, с которыми он будет запускаться.Как правило, это используется для расширения функциональности или устранения неполадок, таких как отображение контента, но злоумышленники могут добавить автозапуск вредоносного исполняемого файла, который хранится на компьютере в виде BAT, и т. д. Изменения, внесенные в изменения, могут быть более невинными, направленными при показе баннерной рекламы.

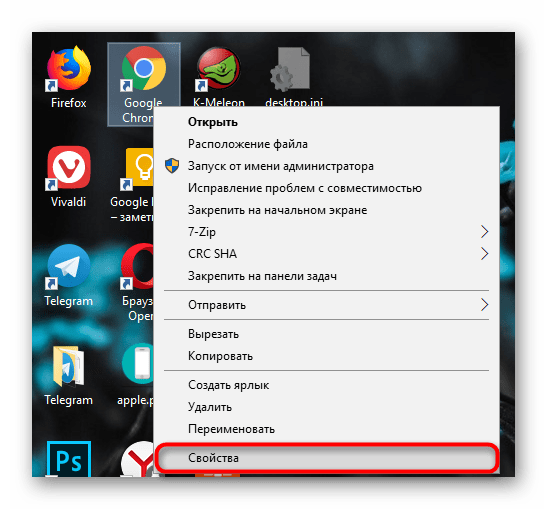

- Щелкните правой кнопкой мыши ярлык браузера и выберите «Свойства» .

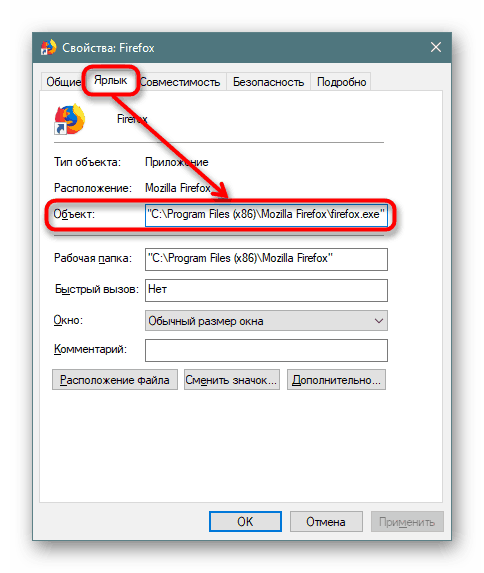

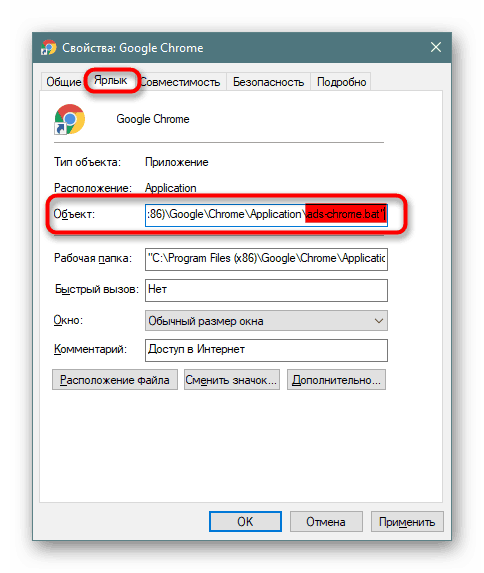

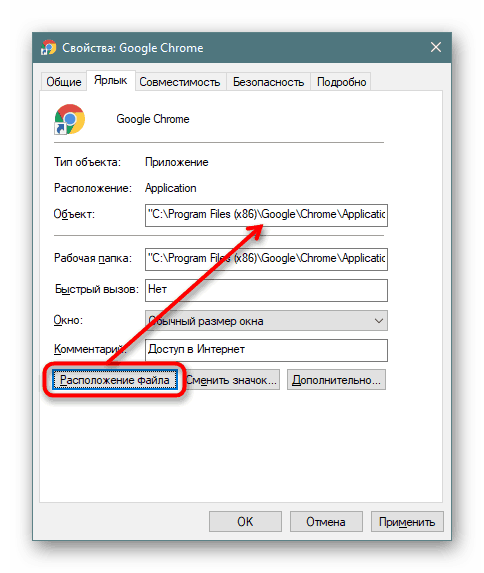

- Во вкладке "Ярлык" найдите поле "Объект" , посмотрите в конец строки - она должна заканчиваться одним из следующих вариантов: firefox.exe/chrome.exe/opera.exe/browser.exe (из Яндекс.Браузера).

![Normalna wartość linii Obiekt w skrócie przeglądarki]()

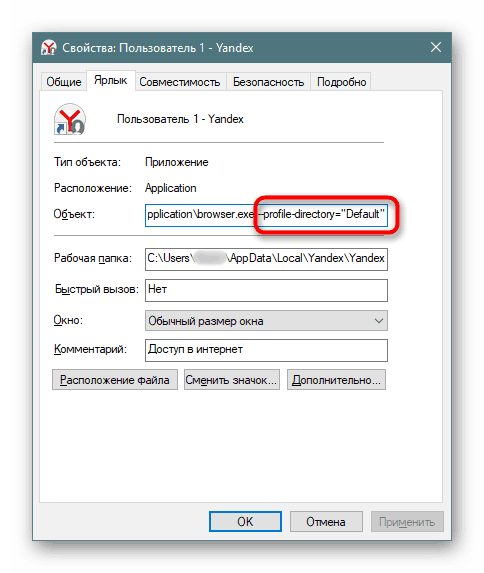

Если разбить браузер на профили, в конце появится атрибут:

--profile-directory="По умолчанию". - При попытке сменить браузер могут возникнуть несовместимости с приведенными выше примерами. Например, вместо chrome.exe будет написано что-то похожее на то, что видно на скриншоте ниже. Самый простой способ — удалить этот ярлык и создать новый.Для этого вам нужно перейти в папку, где хранится EXE-файл, и создать из него ярлык.

- Как правило, в свойствах ярлыка "Рабочая папка" указан корректно, поэтому по нему можно быстро найти каталог браузера.

![Folder roboczy przeglądarki we właściwościach skrótu]()

Кроме того, можно нажать "Расположение файла", для быстрого перехода к нему, при условии, что поддельный файл находится в рабочей директории браузера (об этом можно узнать в поле "Объект" ) .

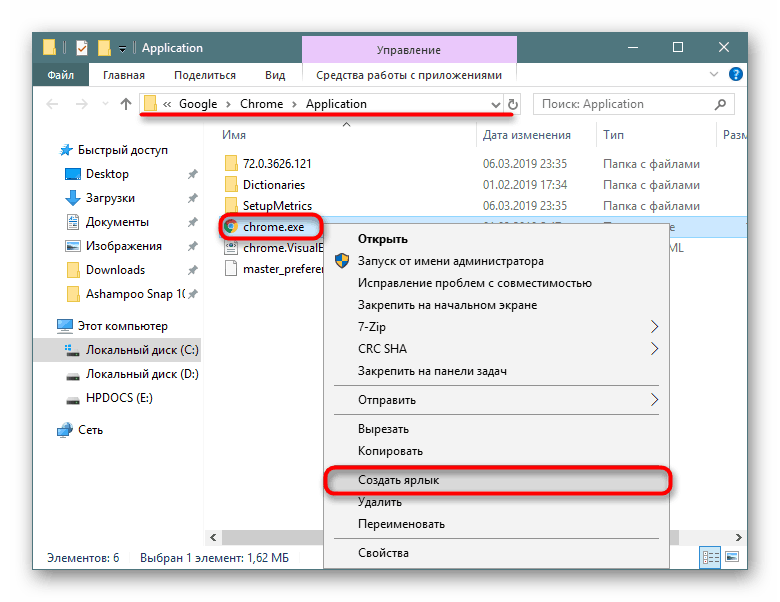

- Измененный файл удаляется и из EXE-файла создается ярлык. Для этого щелкните его правой кнопкой мыши и выберите «Создать ярлык» .

- Осталось переименовать его и перетащить на то же место, что и предыдущий ярлык.

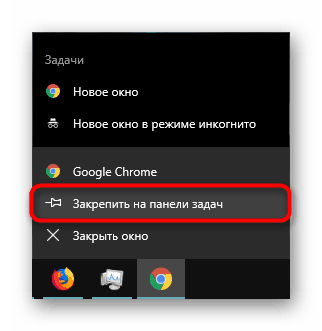

- Если ярлык не нужен, можно запустить браузер и закрепить его на панели задач.

![Przełącz na właściwości skrótów przeglądarki]()

![Normalna wartość ciągu Obiekt z atrybutem profilu we właściwościach skrótu przeglądarki]()

![Linia obiektów zmodyfikowana przez wirusa w skrócie przeglądarki]()

![Przycisk Lokalizacja pliku, dla którego utworzono skrót przeglądarki]()

![Ręczne tworzenie skrótu przeglądarki]()

![Przypinanie przeglądarki do paska zadań]()

Этап 3: Сканирование компьютера

Сканирование компьютера является обязательным не только на вирусы, но и на наличие нежелательного ПО, которое браузер любит писать в виде панелей инструментов, поисковых систем по умолчанию, баннеров и т.д.Различные разработчики создали несколько инструментов для одновременного обнаружения вредоносного ПО, заставив, например, заменять поисковые системы, открывать браузер самостоятельно, показывать рекламу в новой вкладке или в углах окна. Со списком таких решений и уроками по их использованию, а также с информацией о том, как исправить проблему, где веб-браузер будет доступен в любое время, вы можете ознакомиться в статьях по ссылкам ниже.

Подробнее:

Популярные программы для удаления рекламы из браузера

Борьба с рекламными вирусами

Почему браузер запускается сам по себеШаг 4. Очистка хостов

Часто пользователи забывают проверить инструмент, который напрямую контролирует доступ к определенным веб-сайтам.Часто в файл hosts добавляются сайты, которые затем запускаются в браузере против воли человека. Процесс очистки легко сделать, найти и изменить файл, следуя инструкциям ниже.

Подробнее: Изменение файла hosts в Windows

Нужно привести hosts в такое же состояние, как на скриншоте статьи по ссылке выше. Учтите несколько нюансов:

- Особенно сложно добавить строки со страницами в самый низ документа, оставив видимым пустое место.Убедитесь, что в правой части документа есть полоса прокрутки.

- В дальнейшем документ может быть легко изменен на любой хакер, поэтому хорошим решением будет сделать его доступным только для чтения ( правой кнопкой мыши на хостах > Свойства > Только для чтения ).

![Aktywuj atrybut tylko do odczytu dla pliku hosts]()

Шаг 5. Просмотр списка установленных программ

Некоторые программы не определяются как рекламные или нежелательные, но на самом деле таковыми являются для пользователя.Поэтому внимательно проверяйте список установленного софта, и если увидите неизвестное приложение, которое вы не устанавливали, проверьте его значение. Программы с названиями в духе "поиск" , "панель инструментов" удалять не раздумывая. Никакой пользы они вам точно не принесут.

![Lista zainstalowanych programów w systemie Windows]()

Смотрите также: Способы удаления программ в Windows 7/Windows 10

Приложение

Мы устранили основные приемы проверки и очистки браузера от вирусов.В подавляющем большинстве случаев они помогают найти вредителя или убедиться в его отсутствии. Однако вирусы могут быть в кеше браузера и проверить его на чистоту нет возможности, кроме сканирования папки кеша антивирусной программой. Во избежание или при случайном скачивании вируса настоятельно рекомендуется очистить кеш. Это легко сделать с помощью следующей статьи.

Подробнее: Очистка кеша браузера

Расширения для блокировки рекламы помогают не только удалять надоедливые браузеры, но и блокировать агрессивное поведение некоторых сайтов, перенаправляющих на другие страницы, которые могут быть вредоносными.Мы рекомендуем uBlock Origin, вы можете выбрать другой вариант.

Если даже после всех проверок вы заметили, что с вашим компьютером что-то происходит, скорее всего вирус не в браузере, а в самой операционной системе, управляющей в т.ч. Обязательно просканируйте весь компьютер, используя приведенные ниже рекомендации.

Подробнее: Борьба с компьютерными вирусами

.Как рассчитать программу майнинга на компьютере. Как обнаружить и удалить скрытый майнер в Windows

Инструкция

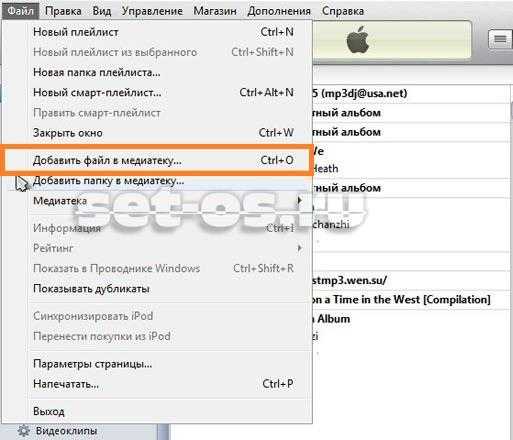

Если у вас еще нет iTunes, обязательно скачайте его с официального сайта Apple и установите на свой компьютер - без него скачать музыку на iPhone будет проблематично.

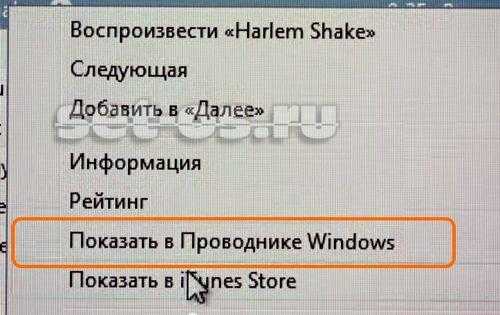

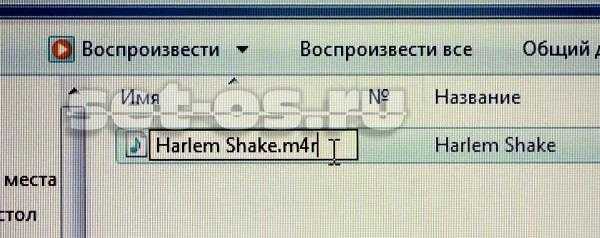

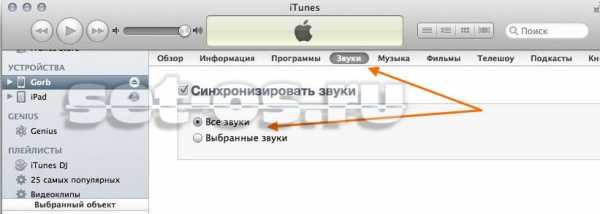

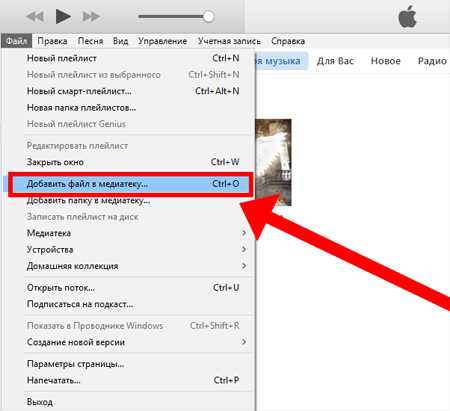

После установки iTunes запустите программу. Выберите раздел «Музыка» в меню слева и перетащите в него свою музыку.

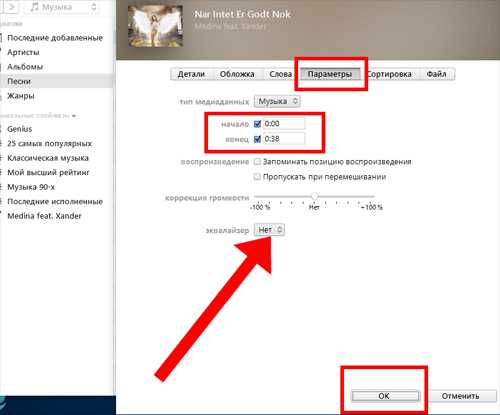

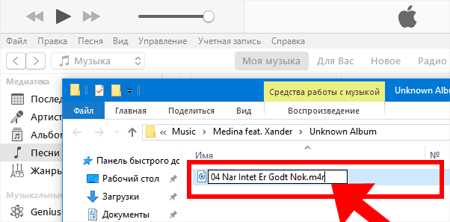

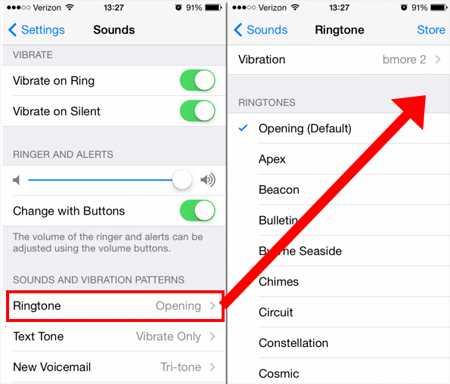

Выберите нужную песню и щелкните ее правой кнопкой мыши. Выберите «Информация» из контекстного меню. Перейдите на вкладку «Настройки» и установите галочки напротив «Старт» и «Стоп».