Как залезть в чужой телефон на расстоянии

Топ-6 лучших способов как взломать телефон на расстоянии

Как взломать телефон на расстоянии? Судя по количеству писем, которыми нас забрасывают с недавних пор, этот вопрос волнует очень многих. Кому это нужно?

- Возможно, что родителям подростков. Как не волноваться, если у ребенка появились секреты и неизвестно что на уме. Удаленный мониторинг устройства был бы отличным решением.

- Не доверяющим друг другу супругам, один из которых подозревает свою вторую половину в обмане.

- Работодателям, которые считают, что работники используют рабочее время и предоставленный компанией телефон для личных нужд.

Конечно, интерес к взлому проявляют и другие. Но “любопытствующие” из вышеперечисленных 3-х групп составляют значительное большинство.

Прежде, чем бросаться в омут шоппинга, изучите рынок, убедитесь, что у выбранного вами софта безупречная репутация, это не контрафакт и ему можно довериться.

А чтобы не ошибиться и сделать правильный выбор, вооружитесь знаниями из этой статьи.

В ней мы поименно перечислим 6 лучших приложений для мониторинга устройства, чуть подробнее поговорим об их возможностях. И самое главное – мы покажем вам, как взламывать телефон на расстоянии.

1. Cocospy – приложение N1 для взлома телефона

Cocospy дебютировал на рынке шпионского софта относительно недавно, но уже успел сделать себе имя, став приложением N1 для мониторинга телефонов.

Это абсолютно легальное и надежное ПО, завоевавшее доверие миллионов пользователей по всему миру.

Cocospy не требуется рутирование, поскольку доступ обеспечивается удаленно и напрямую с панели управления iCloud. В случае с Android нужен физический доступ и инсталляция Cocospy на телефон. Но и тут “захват устройства” возможен без root-прав.

Через приложение вы можете контролировать активность в соцсети, а чтобы увидеть его в действии, протестируйте онлайн демо-версию Cocospy здесь >>

Сразу после установки на Android подчищаем следы, удаляя значок Cocospy. Приложение становится невидимым, но от этого не перестает делать свою работу “на отлично”. К тому же, чтобы не раскрыть себя, Cocospy не тянет энергию из батарей. Все! Android – ваш.

Преимущества Cocospy:

- GPS-трекинг: С Cocospy, вы можете выяснить точное местоположение целевого телефона на основе данных GPS, а также ознакомиться с историей и маршрутом перемещений.

- Geo—fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг соцсетей: Посредством Cocospy вы получаете полный доступ к профилям соцсетей и приложений, таких как WhatsApp, Instagram, Facebook Messenger, Skype, Snapchat и т.д.

- Кейлоггер: От его “всевидящего ока” не ускользнет ни одно нажатие клавиши. Как результат, все пароли целевого телефона будут ваши.

Из менее популярных, но тоже важных опций можно выделить “перехват телефонных звонков”, “текстовых сообщений”, “просмотр истории браузера” и т.д.

Как взломать телефон удаленно?

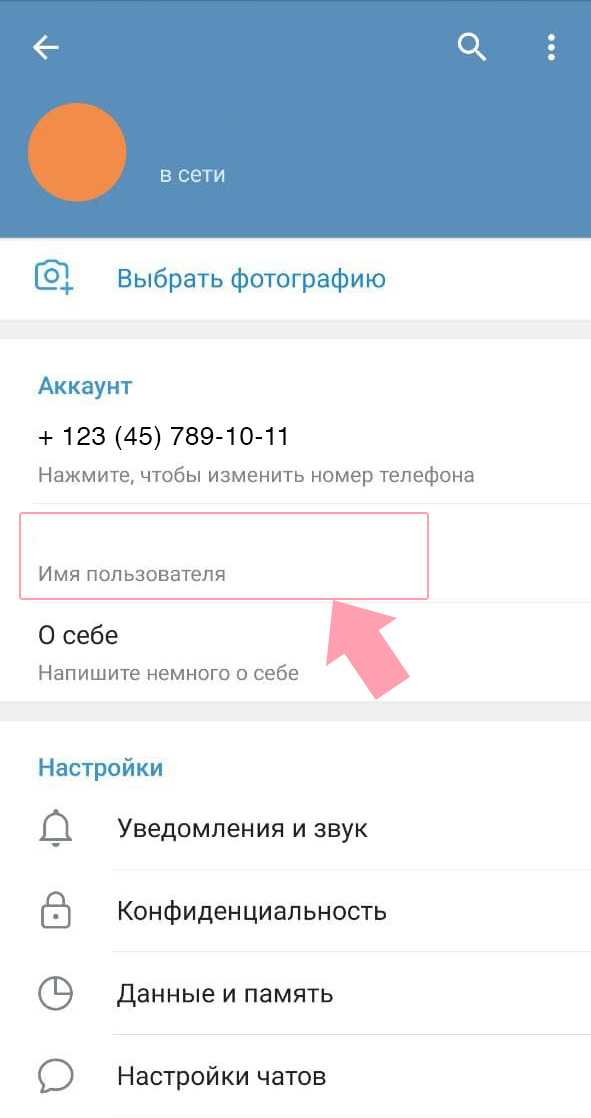

1. Создайте учетную запись Cocospy.

ВАЖНО! Cocospy– единственное в своем роде шпионское приложение, которому не нужны root-права для получения доступа к целевому устройству .

2. Для внедрения в систему iPhone вам нужно лишь авторизоваться в iCloud.

3. В случае с Android просто начните инсталляцию шпиона.

4. После установки удалите/скройте значок Cocospy на телефоне.

5. Перейдите на панель управления Cocospy, чтобы иметь доступ к нужным функциям, расположенным в левой части.

Бесплатно зарегистрируйтесь в Cocospy или протестируйте онлайн демо-версию здесь >>

2. mSpy – приложение N2 для взлома телефона

mSpy – серебряный призер среди шпионских приложений для взлома устройств. Надежен, вызывает только позитивные отклики, обладает мощным функционалом для работы.

Что важно, внедрение в целевой телефон не требует проведения джейлбрейка/рутинга. Однако если возникло желание взломать iPhone без root-прав, придется “добывать” логин и пароль от чужого аккаунта iCloud.

Возникли сложности с mSpy ? К вашим услугам круглосуточная служба поддержки клиентов. Хотите получить доступ к расширенным функциям без проведения рутинга, но не знаете, как это сделать? Звоните в сервисный центр. По телефону вам вкратце объяснят весь процесс.

Если не уверены, что справитесь с установкой mSpy самостоятельно, тогда обращайтесь в “mAssistance”, чтобы заказать услуги специалиста на дом.

Как только инсталляция шпионского ПО на целевой телефон завершена, удалите значок mSpy.

Что дает нам mSpy ?

- Кейлоггер: Отслеживает все нажатия клавиш, включая пароль. Добыв его, вам остается лишь авторизоваться и…взять контроль над целевым телефоном в свои руки.

- Geo—Fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг соцсетей: Через mSpy вы можете получить прямой доступ к аккаунтам соцсетей и мессенджеров, таких как Facebook, Snapchat, Viber, WhatsApp, Skype и т.д. У вас появится возможность читать все отправленные, полученные или удаленные сообщения, контролировать активность “объекта слежки” в соцсетях.

Все вышеперечисленные функции mSpy относятся к категории “расширенных”. Заполучить их можно, купив пакет Premium, либо проведя рутинг/джейлбрейк целевого телефона.

В альтернативе, вы сможете лишь перехватывать звонки, определять местоположение устройства на базе данных GPS, следить за электронной перепиской и ряд еще других действий.

Как скрытно и анонимно взломать чужой телефон на расстоянии?

- Приобретите mSpy. Если вы готовы довольствоваться базовым набором опций или не хотите “добывать” root-права, покупайте пакет “Basic”. Чтобы получить доступ к расширенным функциям, придется приобретать пакет “Premium”.

- Получив на свой email письмо со ссылкой, перейдите по ней на панель управления и выберите опцию «с джейлбрейк» или «без джейлбрейк».

- «Без джейлбрейк». Введите Apple ID и пароль, чтобы проникнуть в чужой iPhone. В случае с Android нужен физический доступ для инсталляции mSpy в нем.

- «С джейлбрейк»: Следуя пошаговой инструкции, установите приложение на устройство. В случае затруднений воспользуйтесь услугами “mAssistance”.

- Как только все будет готово, не забудьте скрыть значок mSpy.

- Теперь перейдите на панель управления mSpy и начинайте мониторинг целевого устройства.

Посмотреть отзывы о mSpy или попробовать онлайн демо-версию здесь >>

3. Как взломать телефон с помощью Spyzie?

Spyzie завоевал бронзу, уступив I и II место приложениям Cocospy и mSpy, поскольку не так надежен, имеет меньше положительных отзывов, не особо прост в использовании, зато легко обходится без root-прав.

К тому же, есть еще одна особенность, которая выделяет Spyzie из общей “толпы шпионов”. Сразу после установки на целевой телефон его значок самоустраняется.

Все остальные шпионские приложения требуют удаления той самой иконки вручную. Представьте, что вы забыли скрыть ее. Вас тут же раскроют и операция по взлому будет провалена.

А вот особая “невидимость” Spyzie полностью исключает возможность ошибки, вызванной человеческим фактором, что еще больше повышает его рейтинг популярности.

Если вам неудобно управлять вашими шпионами с компьютера, Spyzie предлагает мобильные приложения для Android и iPhone.

Преимущества Spyzie:

- Установить временные ограничения: Задействовав функцию “родительский контроль” , можно установить временные ограничения, чтобы дети могли пользоваться телефоном только в определенные часы.

- Мониторинг соцсетей: Вы получите полный доступ к профилям соцсетей и мессенджеров, таких как Facebook, Instagram, Snapchat, сможете отслеживать всю переписку, причем вместе с датой и временем, а также все медиа-файлы.

- Geofencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Перехват звонков и текстовых сообщений: Благодаря этой опции вы будете знать с кем контактирует целевой пользователь, когда он это делает и как долго длится общение.

Помимо вышеперечисленных опций, входящих в категорию “продвинутые”, есть и другие, не менее привлекательные. Большинство из них доступны без root-прав и лишь некоторая часть требует проведения рутинга/джейлбрейка.

Как взломать телефон на расстоянии, воспользовавшись другим телефоном?

- Пройдите по ссылке spyzie.com и создайте учетную запись.

- Введите требуемые данные целевого телефона.

- «Без рутинга/джейлбрейка”: Авторизуйтесь в iCloud (для iPhone) или просто установите Android приложение на целевой телефон (для Android).

- «С джейлбрейк/рутированием»: Загрузите и установите приложение, прежде взломав корневую систему.

- Теперь вы можете удаленно контролировать телефон через другой мобильник.

Просмотреть отзывы о Spyzie или попробовать онлайн демо-версию здесь>>

4. Как взломать телефон посредством hoverwatch?

hoverwatch– один из дешевых и отлично зарекомендовавших себя шпионов для отслеживания телефонов. Имеет все стандартные функции, которые вы ожидаете найти в ПО подобного рода.

Но есть один большой жирный минус: он работает только на устройствах Android. Зато можно делать выбор между “проводить рутинг/джейлбрейк” или “не проводить”

Преимущества hoverwatch:

- GPS-трекинг: С помощью интерактивной GPS -карты вы можете отследить текущее местоположение целевого устройства или проверить маршрут его перемещений за день.

- Мониторинг WhatsApp: Эта опция позволит вам быть в курсе всех разговоров WhatsApp, следить за обменом медиа-файлов. Вы даже можете “разбудить” камеру для скрытого снятия скриншотов или отслеживать WhatsApp-звонки.

Как взломать телефон на расстоянии с помощью другого мобильника?

- Создайте аккаунт

- Загрузите приложение hoverwatch и установите его на целевой телефон.

- Перейдите на панель управления hoverwatch для мониторинга контролируемого устройства.

Прочитать отзывы о hoverwatch или посетить официальный веб-сайт здесь >>

5. FlexiSPY – приложение N5 для взлома телефона

FlexiSPY – один из наиболее продвинутых и надежных “хакеров” с впечатляющим набором функций и очень высокой ценой. Даже базовый пакет FlexiSPY стоит намного дороже, нежели самый продвинутый пакет другого приложения.

Снижает рейтинг его популярности и необходимость проведения джейлбрейка, без которого не будет доступа ни к расширенным, ни к базовым функциям софта.

Преимущества FlexiSPY:

- Прослушивание телефонных разговоров: FlexiSPY позволяет вам скрытно подключиться к контролируемому телефону, прослушать весь разговор и даже записать его.

- Скрытая фотосъемка: Благодаря этой опции вы всегда будете в курсе того, чем занят “объект опеки”. Более того, активизировав камеру, вы сможете вести скрытую фотосъемку внешних объектов.

- Слушать наружные звуки: Вы можете “разбудить” встроенный микрофон и слушать ведущиеся вблизи целевого устройства разговоры.

Удаленный мониторинг телефона с другого мобильника

- Определитесь, какой пакет FlexiSPY выбрать: Premium или Extreme.

- Проведите рутинг/джейлбрейк телефона и установите на него FlexiSPY.

- Перейдите на панель управления FlexiSPY и установите контроль над целевым устройством.

Просмотреть отзывы о FlexiSPY или попробовать онлайн демо-версию здесь >>

6. iKeyMonitor – приложение N6 для взлома телефона

iKeyMonitor – один из эффективных шпионских приложений, с помощью которого можно удаленно внедриться как на iPhone, так и на Android. Наибольший ажиотаж вокруг приложения вызывают возможности его кейлоггера.

К тому же, прежде, чем приобрести iKeyMonitor, вы можете протестировать пробную 3-дневную версию.

Что делает iKeyMonitor таким особенным?

Изюминка iKeyMonitor – в его опции “кейлоггер”. В своей “прошлой жизни”, еще до того, как стать приложением для взлома, он был клавиатурным шпионом и “делал карьеру”, отслеживая любые нажатия клавиш на целевом устройстве.

Получив на руки нужную информацию, можно было авторизоваться и брать под свой контроль профили соцсетей, отслеживать электронную переписку и много чего еще.

Как взломать мобильный телефон?

- Создайте учетную запись iKeyMonitor .

- Получите доступ к целевому устройству и перейдите на веб-сайт iKeyMonitor со своего аккаунта.

- Зайдите в “Загрузки” и выберите нужный вам файл с нужными параметрами. Все зависит от того, что вы собираетесь взламывать: iPhone или Android, а также будете ли вы проводить рутинг/джейлбрейк или нет.

- Определившись в выбором, загрузите нужный файл и установите на контролируемом телефоне.

- Дайте системе час, чтобы обновить всю информацию у вас на панели управления.

- Зайдите на iKeyMonitor с вашего гаджета или компьютера для мониторинга целевого телефона.

Прочитайте отзывы о iKeyMonitor или попробуйте онлайн демо-версию здесь >>

Заключение

Теперь вы знаете как взломать телефон на расстоянии. Лично я бы рекомендовал воспользоваться для этого надежным, вызывающим доверие и не требующим рутинга приложением Cocospy. С другой стороны, остальные шпионские ПО не менее эффективны.

В любом случае, последнее слово за вами. Мы надеемся, что благодаря этой статье вы поняли, как проводить удаленный мониторинг телефона. Если у вас есть какие-то вопросы, пожалуйста, пишите нам в комментариях.

Этот пост также доступен на других языках: Português (Португальский, Бразилия) 日本語 (Японский) Español (Испанский)

Страница не найдена - Компьютерные лайфхаки

С приходом мобильных технологий большинство сервисов

178.4к.

Каждый из нас пользуется Торрентом, чтобы скачать музыкальные

39.8к.

При попытке установки ОС Windows 7, 10 c флеш-накопителя

26.5к.

Игрок может выбрать стандартный путь развития в игре

2111.6к.

Сегодня существует большое количество сервисов, которые

1944.6к.

Ряд пользователей системы «Сбербанк Онлайн» при оплате

124.3к.

Часто при использовании html таблиц с помощью JavaScript

184.5к.

Подобная ошибка появляется у пользователей при установке

1215.4к.

Страница не найдена - Компьютерные лайфхаки

У большинства игроков в Роблоксе очень мало собственных денег.

23.6к.

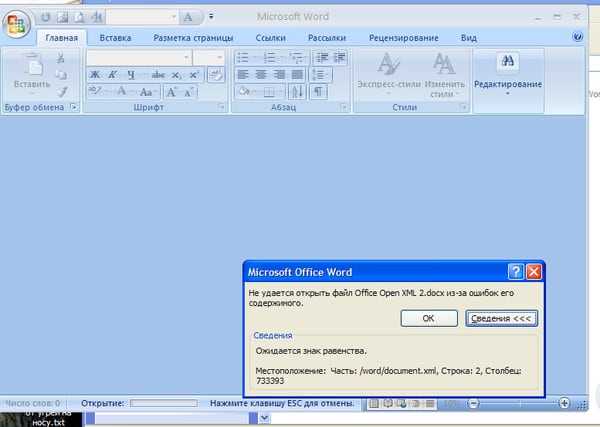

Office Open XML – это целая серия форматов документов

16.3к.

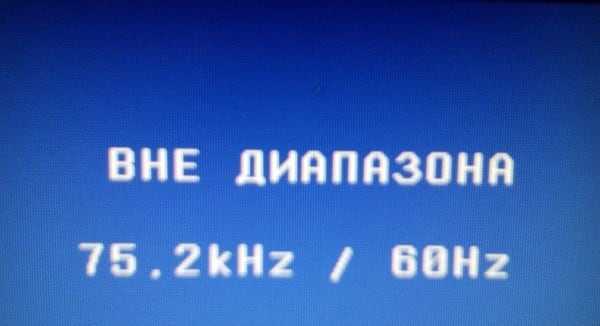

При запуске некоторых программ (обычно игрового типа)

511.2к.

Многие пользователи социальной сети «Одноклассники»

433.8к.

Google Play дарит всем пользователям увлекательные

53.8к.

Некоторые пользователи могут получить электронное письмо

91.2к.

Для тех, кто работает с движком WordPress достаточно

6135

Обзвоны, спам, мошенничество: почему звонят с номеров

13242.5к.

3 способа, которыми злоумышленник может взломать телефон без ведома жертв

3 способа, которыми злоумышленник может взломать телефон без ведома жертв

Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

- Через тексты. Взлом мобильного телефона через SMS / текст является популярным методом, используемым хакерами и мошенниками. Источник SMS может быть законным или известным. Может показаться, что сообщение отправлено банком, государственным учреждением или кем-либо из ваших знакомых и содержит ссылку на веб-сайт, который загружает вредоносное программное обеспечение на устройство. Формулировка SMS может обмануть пользователя устройства, открыв ссылку в сообщении. URL-адрес побуждает пользователя загрузить троянский конь или другое вредоносное программное обеспечение. Следовательно, хакер может получить доступ к данным на устройстве. В некоторых случаях ваш телефон может быть взломан, даже если вы не откроете сообщение. В статье Wired была описана ошибка в iPhone, с помощью которой можно взломать, даже не открыв сообщение. Эти ошибки «без взаимодействия» могут отправлять пользовательские данные без необходимости взаимодействия с пользователем. В других случаях отправитель может попросить вас отменить услугу или предоставить пароль. SMS также может содержать номер телефона, по которому вы можете перезвонить. В этом случае мошенники очень интеллектуально просматривают информацию о вашей кредитной карте. Этот метод также известен как SMS-фишинг или мошенничество. Smishing работает так же, как фишинг электронной почты.

- Через общедоступный Wi-Fi.

Общественные сети Wi-Fi часто не защищены. Их можно использовать для взлома телефона, мониторинга ваших данных и проведения атак на ваше устройство. Когда вы подключаетесь к Wi-Fi, маршрутизатор записывает MAC-адрес и IP-адрес вашего мобильного телефона. В сети Wi-Fi данные передаются с использованием пакетов данных. Хакер может использовать общедоступный Wi-Fi для выполнения следующих действий:

- Атака «человек посередине»: хакер вставляет себя между сервером и клиентом, разрывает связь между клиентом и сервером и отслеживает взаимодействие.

- Обнаружение пакетов: хакерское программное обеспечение, отслеживает пакеты данных, передаваемых между мобильным устройством и сервером. Таким образом, если вы вводите имена пользователей и пароли при подключении к общедоступной сети Wi-Fi, хакер может просмотреть ее.

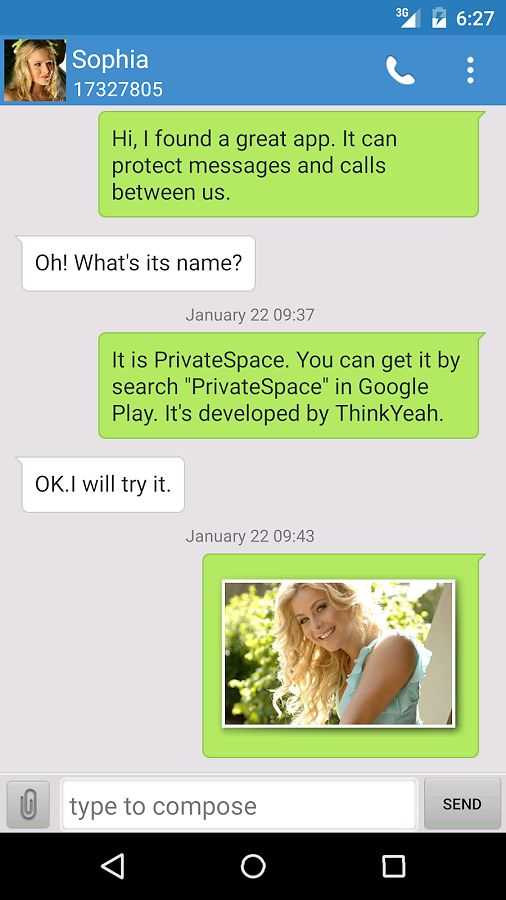

- С помощью программы-шпиона для мобильного телефона. Популярная шпионская программа Xnspy используется для кражи информации с мобильных телефонов и планшетов. Можно установить приложение на телефон iPhone или Android и осуществлять удаленный мониторинг телефона. Несмотря на то, что приложение предназначено для родительского и сотруднического мониторинга, хакер может установить приложение, чтобы шпионить за вашим телефоном. Приложение отслеживает активность и записывает данные и загружает их на частный сервер.

Что может контролировать хакер?

Журнал звонков, список контактов и текстовые сообщения.

Приложение регистрирует все входящие, исходящие и пропущенные звонки с указанием времени и даты каждого звонка. В дополнение к этому, приложение следит за списком контактов на устройстве. Кроме того, приложение отслеживает сообщения, отправляемые с помощью текстовых сообщений и приложений для обмена мгновенными сообщениями, таких как Facebook Messenger, Instagram Direct Messages, Skype, WhatsApp и других. Приложение также записывает данные отправителя и получателя каждого текстового сообщения. Так что, если на устройстве оно установлено, злоумышленник может отслеживать, с кем вы разговариваете, используя ваш телефон.

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

Следовательно, злоумышленник всегда знает о ваших действиях. Как можно установить его на свой телефон? Приложение совместимо с новейшими операционными системами iOS и Android, хакер может загрузить его как на телефоны, так и на планшеты. Чтобы скачать приложение, хакер может отправить ссылку по электронной почте. Если хакер имеет доступ к паролю вашего устройства, он может легко установить приложение на телефон Android. Однако для установки приложения на iPhone хакеру требуются только учетные данные iCloud (Apple ID и пароль). С приложением, установленным на телефоне, хакер может получить доступ к вашему мобильному телефону и записывать данные удаленно.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

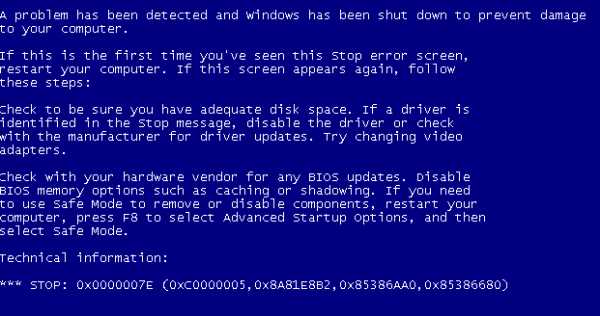

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

- Не делитесь паролями со всеми.

- Не используйте одинаковые пароли для всех устройств и учетных записей.

- Не открывайте ссылки, отправленные в текстовых сообщениях и электронных письмах, без проверки источника.

- Установите антивирусное программное обеспечение на свой телефон.

- Проверьте приложения, установленные на вашем телефоне, и удалите те, которые вы считаете подозрительными.

- Убедитесь, что у вас есть 2fa для iCloud и онлайн-аккаунтов.

- Регулярно обновляйте приложения и ОС вашего телефона.

- Не подключайте телефон к общедоступной учетной записи Wi-Fi без использования VPN.

- Используйте VPN для подключения телефона к общедоступной сети Wi-Fi.

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

Способы удаленного управления Android-устройством: 5 методов

Задача: подключиться к аппарату на ОS Android, который находится на расстоянии нескольких метров (или тысяч километров) от юзера.

Решение: воспользоваться одним или несколькими способами удаленного управления Андроид-системой.

Проги позволяют, находясь, к примеру, дома, зайти со смарта в файлы, которые хранятся на планшете, оставленном на работе. Как это осуществить и для чего еще эта возможность пригодится, подробно описано далее в статье.

Полезно узнать: Как пользоваться смартфоном: краткий мануал из 5 пунктов для новичков.

Что такое удаленное управление Android?

Технология помогает дистанционно взаимодействовать с девайсами на ОС Андроид, т.е. 2 устройства могут находиться друг от друга на любом расстоянии: это не помеха для работы с ними.

Для чего это нужно:

- для полного или частичного управления/контроля;

- для удаленной помощи при настройке;

- для поиска потерянного или украденного устройства.

Удаленный доступ на приспособления на Андроид идеально подходит тем, кто вынужден часто уезжать в командировки, путешествовать и при этом нуждается в доступе к информации, которая хранится на домашнем или рабочем ПК. Пригодится система и в обыденной жизни. Например, если ноут забыт дома, а инфа из него вдруг срочно понадобилась.

Может заинтересовать: Как использовать ноутбук как монитор для компьютера: 3 способа подключения.

Основное преимущество технологии – просматривать, редактировать данные можно из любой точки мира, главное – наличие интернета. Не нужно дополнительно подключать провода, необходимо только установить специальные проги на тех гаджетах (например, на Neffos X1 Lite), которые нужно посетить дистанционно.

Как получить удаленный доступ к Андроид?

Для этого можно воспользоваться одним из 3-х простейших способов:

- Получение удаленного доступа через Google – популярный поисковик позволяет «следить» за своим девайсом (например, смартом на Андроид) и выполнять простые действия на нем. Для этого нужно всего лишь завести аккаунт в Google.

- Сторонние проги и ПО – более функциональные методы, воспользовавшись которыми, можно сохранять, удалять, восстанавливать данные на устройствах и много чего еще делать. Здесь также нужна подготовка – нужно заблаговременно скачать и установить необходимые программы.

- С Андроид-девайса – можно управлять с телефона на этой ОС стационарным компом, планшетом или ноутом.

Как все эти методы осуществить на практике, читаем далее в разделах.

Читайте также познавательную статью: Как выбрать игровой смартфон: 9 главных параметров.

Удаленное управление Андроид с компа

В этом разделе – целых 5 доступных каждому юзеру способов, которые помогут на расстоянии управлять девайсами с ПК.

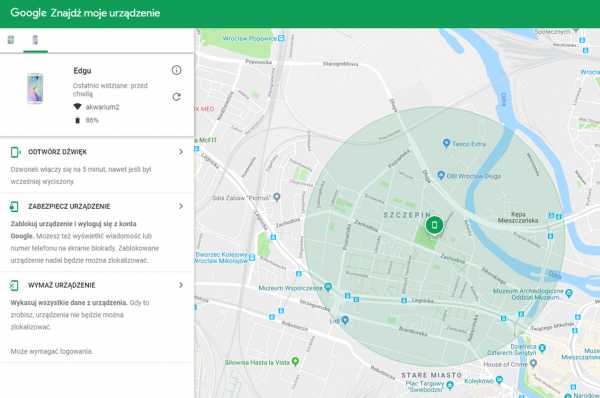

Google аккаунт

Для начала стоит завести здесь электронку или воспользоваться данными уже имеющегося аккаунта. После этого можно пользоваться сервисом для удаленного управления аппаратом на Андроид в Гугл. Для этого понадобится вбить в строке поиска: Android Device Manager. Для входа сюда понадобится логин и пароль от созданной gmail-почты. Можно пользоваться онлайн-версией сервиса или скачать приложение на телефон.

Функционал здесь невелик, но основные опции есть:

Чтобы пользоваться этим методом, на девайсах должен быть активирован доступ в аккаунт Google, настроен GPS и включен интернет.

Будет интересно узнать: Исследование: как выглядит смартфон украинца.

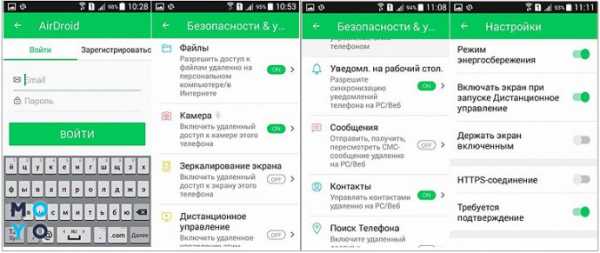

Airdroid

С помощью данной проги можно дистанционно управлять такими моделями, как Huawei Nova 5t, используя ПК. Как же включить удаленное управление Android-системой?

Доступ получаем 2 способами:

- при помощи пользовательской записи Airdroid;

- через QR-код (нужно отсканировать камерой).

Способ №1 – очень простой и приводится в действие следующим образом:

- В поисковой строке браузера нужно задать запрос «Airdroid».

- Далее необходимо зайти на сайт и пройти процедуру регистрации.

- После этого потребуется скачать и установить прогу на смарт…

- ...и авторизоваться в учетной записи уже там.

После этих нехитрых действий юзер сможет управлять контактами на телефоне, писать смс или звонить, пользуясь дистанционным доступом через ПК. Кроме того, открывается доступ к аудио- и видеофайлам, которые хранятся на мобильном аппарате. Также можно выяснять, где находится гаджет, подключаться к камере, делать фото и пр.

Нюанс: Через браузер можно получить доступ только после установки плагина AirMirror. С его помощью юзер сможет видеть и управлять всем, что происходит на экране девайса.

Airmore

Еще одна бесплатная прога. Чтобы начать ею пользоваться, нужно установить Airmore на ПК, предварительно, конечно же, скачав ее из инета. Затем отсканировать QR-код, найти утилиту в Play Market и установить на девайс (например, на планшет Samsung Galaxy Tab S5e). После того, как все действия успешно завершены и приложение запущено в работу, на экране компа появится все содержимое смарта (включая данные с карты памяти).

С помощью этой программы можно передавать видео и аудио, скачивать и удалять мобильные игрушки, изображения, управлять контактами, звонить, писать sms, используя для этого комп.

Нюанс: В проге нет русского языка. Но интерфейс интуитивно понятен, программа легка и удобна в применении.

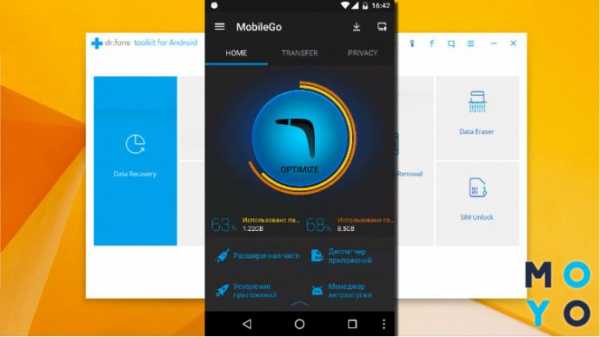

MobileGo

Здесь можно воспользоваться проводным или беспроводным соединением. Начало пользования утилитой стандартное – скачать и установить прогу на ПК и мобильный гаджет. Для взаимодействия между ними нужно отсканировать код QR на экране стационарного монитора и запустить MobileGo на смарте/планшете (например, Samsung Galaxy Tab A7 10.4).

Читайте также: Как выбрать планшет: исчерпывающая пошаговая инструкция с описанием ключевых критериев.

Данная утилита позволяет влиять на:

Нюанс: Если использовать проводное соединение, прога запускается и при каждом соединении создает резервные копии.

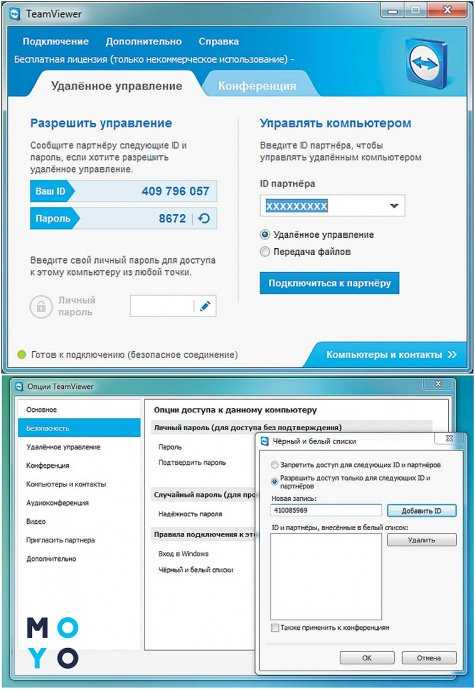

TeamViewer

Как настроить удаленное управление Android с помощью этой утилиты? Юзеру понадобится скачать и установить 2 вариации проги: для ПК и смарта. После установки утилиты на телефоне/планшете появится окошко с ID-номером аппарата. Этот номер пригодится для синхронизации компа и мобильного гаджета.

Для установки утилиты на ПК понадобится:

Можно начинать работу с телефоном. Юзер получает полный доступ к рабочему столу аппарата на Андроид. Можно запускать проги, перемещать иконки, менять настройки, передавать файлы и пр.

Это были 5 самых удобных, понятных, функциональных и бесплатных программ для удаленного управления девайсами с помощью ПК. А можно ли сделать наоборот? Дистанционно управлять компом? Ответ на этот вопрос – в следующем разделе.

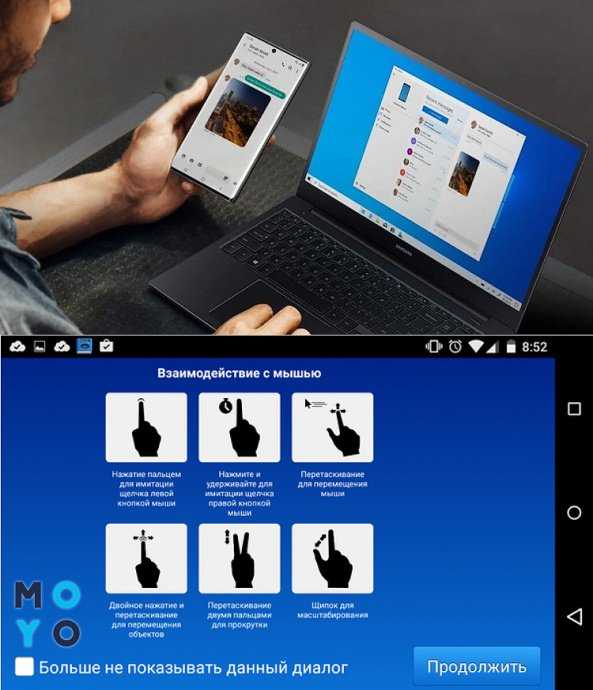

Управление ПК с Андроида

Для этого также существуют специальные проги. Одна из самых популярных уже была рассмотрена выше – TeamViewer. Чтобы управлять ПК с мобильного гаджета, нужно будет запомнить несколько жестов.

Для управления также понадобится скачать и установить 2 версии TeamViewer: десктопную и мобильную. При запуске на ПК откроется окошко, куда понадобится ввести идентификатор из цифр и пароль юзера. ID-номер пользователь получит, когда установит утилиту на телефоне.

После установки соединения компьютер будет полностью «под властью» мобильного гаджета. Можно будет двигать курсор, кликать правой и левой кнопкой мышки (имитация), перемещать файлы, прокручивать страницы. Можно делать все, что и на стационарном ПК.

Нюанс: TeamViewer также позволяет управлять несколькими мониторами, переключаясь в меню программы между ними.

Управлять гаджетами на расстоянии – удобно и просто. Никаких проводов для этого не нужно. Достаточно скачать и установить специальные программы. Утилиты находятся в свободном доступе в инете, не требуют платы за установку и использование. С помощью таких прог можно беспроблемно управлять на расстоянии смартом или ПК, условия – наличие ОS Android и интернет-подключения.

Узнаем как залезть в чужой комп: простейшие способы

Сегодня достаточно много говорится о взломе чужих компьютеров. Однако, как считают многие эксперты в этой области, правильнее было бы сказать не «как взломать чужой «комп», а «как получить к нему несанкционированный доступ». Ни о каких деструктивных действиях в данном случае и речи быть не может. Попробуем рассмотреть простейшие методы, при помощи которых можно решить проблему, как залезть в чужой «комп».

Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да. Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

На чем основывается взлом «компа»

В большинстве случаев используется простейший, но самый действенный метод. В принципе, сама проблема, как залезть в чужой «комп», сводится только к получению IP-адреса компьютерного терминала и одного из открытых портов жертвы. Что самое интересное, в большинстве случаев многие любители не избирают кого-то конкретно, а сканируют просто заранее заданный диапазон IP-адресов уязвимых компьютерных систем, так, просто ради интереса или опробования своих сил.

Поэтому тем, кто уж слишком опасается за свои данные, лучше заранее позаботиться о безопасности, установив соответствующее ПО.

Использование Shared Resource Scanner

Итак, вы задались вопросом о том, как зайти на чужой «комп». Для начала можно применить один из самых простых способов, заключающийся в использовании утилиты Shared Resource Scanner 6.2.

Прежде чем приступать к работе, в командной строке (меню «Выполнить»), к примеру, в Windows XP необходимо ввести команду winipcfg, чтобы узнать собственный IP-адрес. Появится окно с вашим адресом. Его нужно запомнить.

Открываем программу и в верхнем поле вводим собственный IP с изменением последних двух цифр на «1». В нижнем поле прописываем тот же IP, только последние две цифры меняем на 255. Строка TimeOut (время истечения ожидания) должна содержать значение «80». Остается нажать кнопку старта сканирования.

По окончании процесса в окне приложения начнут появляться компьютеры, выделенные разным шрифтом. Тонкий шрифт – защищенный терминал, жирный – слабо защищенный, жирный красный – без защиты вообще. Остается выделить компьютер отмеченный красным жирным шрифтом и нажать кнопку «Открыть». О-па! На экране вашего «компа» появились диски и логические разделы чужого компьютера.

Использование онлайн сниффера и XSpider

Несколько более сложным, но более эффективным методом является использование онлайн-сниффера. Для этого нужно зарегистрироваться на определенном сайте (по этическим соображениям не указывается, на каком именно), после чего, к примеру, загружаем какую-то картинку. После этого выдается ссылка на сниффер с содержанием перенаправления (редиректа) на загруженное изображение (тут обязательно нужно поставить галочку напротив строки «Записывать IP в лог»).

Теперь либо с сайта, либо с анонимного электронного почтового ящика отправляете жертве письмо с содержанием типа «На Ваш e-mail отправлено то-то и то-то. Нажмите сюда, чтобы просмотреть».

Теперь жертве остается только перейти по ссылке, и у вас в руках окажется требуемый IP.

В сканере XSpider 7.5 создаем новый профиль и переходим на вкладку «Сканер портов». Внизу рядом с надписью «default.prt» нажимаем еще одну кнопку справа, а в новом окне – кнопку «Новый». Снизу будет строка «Добавить порты». Сюда добавляем «4889» и «3389».

Затем, как было описано выше, создается еще один профиль. После чего в портах добавляется значение «23». Теперь вводим полученный IP жертвы и начинаем сканирование. Если хоть один из портов открыт, пытаемся подключиться. Если будет затребован пароль, по умолчанию вводим «12345678». Все, на компьютере жертвы можно делать все. что заблагорассудится.

Для справки: 4889 – порт Radmin, 3389 – Remote Desktop (Удаленный Рабочий стол), 23 – Telnet.

Программа Lamescan

Теперь несколько слов еще об одном способе, позволяющем узнать, как залезть в чужой «комп». Сначала используется программа VNC-scanner GUI 1.2 на предмет наличия IP-адресов с открытым портом 4899 или 3389.

Теперь в приложении Lamescan вводим нужные адреса и подбираем пароль. Можно придумать самому, можно скачать список наиболее часто используемых паролей из Интернета. Как только находится совпадение, можно радоваться.

Этические соображения

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.

Как прочитать чужой Ватсап со своего телефона, зная номер телефона

Причины для взлома Ватсапа могут быть как личные, так и обычный интерес. Например, самой частой причиной является ревность жены или мужа. Также интерес играет немаловажную роль. Человек — существо очень любознательное, поэтому простой интерес тоже частная причина. Третьей причиной может быть контроль родителей за своим ребёнком.

Как получить доступ к Ватсап, если нет доступа к телефону?

Мы поговорим далее о нескольких методах, которые помогут взломать приложение без доступа к телефону. Так как не всегда человек может взять телефон и прочитать смс в Ватсапе.

Дорогие читатели! Прошу обратить внимание! Если у вас появятся дополнительные вопросы после того, как прочитаете статью, что-то вам не понятно, то в комментариях смело можете писать комментарии. Я займусь с каждой ситуацией, подойду к вам индивидуально, отвечу на вопросы.

Получаем доступ к Ватсап на Андроиде без доступа

Всем известно, что сложнее всего обходить и взламывать приложения через Андроид, поэтому необходимо скачать дополнительные приложения. Их можно найти в Play Market и установить с официального источника.

Удобство заключается в том, что в основном программа делает все действия за человека. Тем, кто не разбирается в устройстве и в функциях приложений, будет намного проще делать всё через специальные программы.

Программа, которая поможет во взломе Ватсапа называется Whatscan за WhatsApp. Скачать её можно с официального источника на всех устройствах с Андроидом.

Алгоритм действий

- Скачиваете приложение

- Отсканируйте код, который появится на экране, с телефона друга.

- После активации, у вас автоматически появляется доступ к сообщениям Ватсап.

Получаем доступ к сообщениям Ватсап на Айфоне, не имея доступа

К сожалению, такого приложения, о котором говорится ранее, нет в официальном доступе на айфон, но есть другое «WhatsApp шпион» — mySpy.

Приложение и работа с ним точно такая же, как и с прошлым. Поэтому расписывать не нужно. Необходимо помнить, что на айфоне стоит сильная система безопасности, которая может заблокировать ваши действия.

Но, несмотря на такой риск, некоторые используют этот метод и получают доступ к смс за несколько минут, а иногда и секунд.

Способ прочитать любую чужую переписку Ватсап через компьютер

Самый простой способ — это взлом WhatsApp через пк. Для выполнения действий необходимо иметь доступ к интернету.

Алгоритм действий:

- Заходим на сайт web.whatsapp.com

- Через телефон того, кого вы хотите взломать заходите в создание чата и открываете последнюю опцию WhatsApp Web

- После просто отсканируйте код, после активации у вас есть возможность читать чужие переписки Ватсап.

Это способ подразумевает собой частичный доступ телефона, но так как телефон необходим только в начале, он относится к способам «без доступа к телефону».

Также такой способ может помочь не только во взломе, но и когда необходимо перебросить данные с ватсапа на компьютер.

Но, у такого способа есть несколько минусов, о которых мы сейчас поговорим:

- Такой способ не работает на Айфоне.

- Человек может узнать, что кто-то использует приложение и взламыает переписки.

- Пользователь будет отображаться онлайн, каждый раз когда будет читать чужие сообщения.

- Вот такие три способа для каждого телефона, помогут взломать приложение.

Переадресовка переписок Ватсап на электронную почту

Такой способ считается сложнее остальных, но даже этому можно научиться. Сложность заключается в том, что нужно знать и иметь электронную почту. А вот преимуществом является то, что таким способом можно пользоваться как на Андроид, так и на Айфон.

Алгоритм переадресации:

- Переходим в мессенджер WhatsApp в «чаты» и ввбираете тот чат, который нужно проверить.

- Сдвигаете влево и выбираете «Ещё»

- Выбираете отправить по E-mail.

- Выбираете способ чтения переписок с медиа и файлами или без них.

- Отправляете. И теперь сообщения отпралены с одного телефона на другой.

- Но главное, чтобы было наличие нормального интернета и электронной почты.

Как получить доступ к переписке, не имея доступа к Ватсап

Взломать приложение путём создания копии аккаунта. Но использование такого случая несёт ответственность за себя и за других.

Описывать этот способ не будем, так как это противозаконно. Но на просторах интернета можно найти много информации.

Привязка чужого телефона, где есть Ватсап к своему

Чтобы привязать телефон кого-то, необходимо иметь две вещи, это номер телефон друга и сам телефон для подтверждения смс.

Алгоритм:

- Скачиваем приложение.

- Во время входа необходимо подтвердить номер телефона. И войти на аккаунт друга.

- Подтвердить номер.

- Затем рекомендуется удалить сообщения, чтобы тот, кого взломали, ни о чём недорогадался.

- После подтверждения вы вошли в аккаунт в Ватсапе. Вот и весь сложный метод.

Стоит ли всё-таки пользоваться услугами специальных сервисов по взлому?

Существуют специальные службы, которые помогут взломать вам приложения, в том числе Ватсап.

Не желательно нанимать специалистов, так как можно всё сделать самостоятельно. Мы предоставили вам три способа, которые обязательно могут помочь вам. Но с другой стороны всё зависит от конкретной ситуации.

В уголовном кодексе есть статья, которая говорит о том, что нельзя нарушать личное пространство и читать чужие переписки. Поэтому за такие действия могут идти санкции государства к отдельным людям. А также может случиться ситуация, что человека посадят на несколько лет.

Поэтому перед тем, как взламывать WhatsApp или другие приложения, внимательно подумайте. Если ваша «жертва» узнает о взломе, есть вероятность, что по заявлению в полицию на вас могут завести уголовное дело.

Как взломать телефон ▷ ➡️ Creative Stop ▷ ➡️

Недавно мне стали приходить письма с вопросами Как взломать телефон . Почти все, кто задавал мне этот вопрос, выразили некоторую обеспокоенность тем, что они слышали о нескольких взломах, которые вызвали опасение стать объектом слежки со стороны киберпреступников. Поскольку эта тема всегда вызывает большое беспокойство, когда о ней говорят, я решил заняться ею раз и навсегда, чтобы проиллюстрировать методы взлома, наиболее часто используемые хакерами «черной шляпы» (так называемые «черные шляпы», которые используют свои навыки в ущерб хакерам).другие) и как защититься от их уловок.

Поскольку вы также читаете эту статью, очевидно, что вы очень заинтересованы в этой теме. Я правильно угадал? Тогда все, что вам нужно сделать, это потратить несколько минут своего свободного времени и прочитать информацию ниже. Даже если вы редко «разжевываете» IT-темы, а в данном случае халтурите, можете быть уверены: я постараюсь решить эти задачи простым и понятным для всех, в том числе и для вас, языком!

Я уже предвижу, что методы, используемые плохими хакерами (так называемыеВзломщики пользуются изобретательностью и невнимательностью пользователей, а это значит, что, будучи немного осторожнее со своими «движениями» и привычками, вы значительно снизите риск попасть в его «когти». Но пока давайте отложим разговор в сторону и перейдем к кульминации этого поста. Так что устраивайтесь поудобнее, потратьте столько времени, сколько вам нужно, чтобы внимательно изучить приведенные ниже абзацы и применить рекомендации, которые я собираюсь вам дать. Желаю приятного чтения и удачи во всем!

- Методы взлома телефонов

- Как не взломать телефон

Методы взлома телефона

Существует бесчисленное множество методов, которые позволяют взломать телефон , и, к сожалению, взломщики с некоторым успехом использовали их.Как ни странно, в большинстве случаев сами жертвы «сотрудничают» с киберпреступниками, разумеется, сами того не осознавая. Давайте подробнее рассмотрим каждый из этих методов, чтобы попытаться понять, как можно избежать некоторых очень распространенных ошибок, которые многие пользователи, к сожалению, совершают ежедневно.

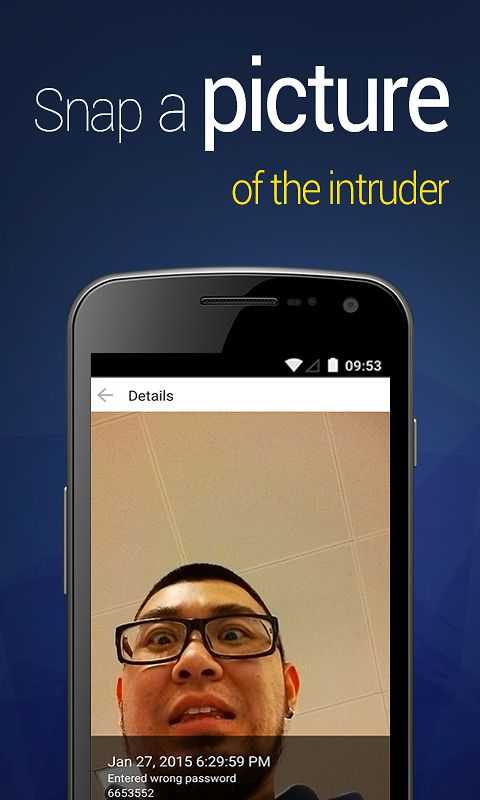

Шпионское приложение

Шпионское приложение определенно входит в число любимых видов оружия взломщиков. Как вы можете догадаться из их названий, у этих приложений есть «задача» отслеживать все, что пользователь делает на своем устройстве: входящие и исходящие звонки, онлайн-поиск, печатный текст, географические перемещения, используемые приложения и многое другое.Некоторые программы-шпионы настолько мощны, что могут даже «слышать», что говорит пользователь, и «видеть», что он делает, взяв под контроль его микрофон и камеру. мобильный телефон.

Что вы можете сделать, чтобы избежать слежки за этими приложениями? Если вы уже читали руководство, в котором я объясняю, как удалить шпионское ПО с вашего мобильного телефона, возможно, вы уже знаете ответ: проверьте список приложений, установленных на вашем устройстве, выберите те, у которых есть «разрешения» от имени администратора, и используйте анти- защита от вредоносных программ.

«Тревожный зуммер», который может указывать на наличие шпионского ПО на сотовом телефоне, — это энергопотребление телефона. батарея. Если автономность вашего устройства внезапно снизилась, возможно, вы случайно установили какое-то шпионское приложение. Чтобы развеять любые сомнения, воспользуйтесь некоторыми приложениями для мониторинга энергопотребления, такими как Wakelock Detector, которые я объяснил вам в руководстве о том, как сэкономить заряд батареи на устройствах Android.

Остерегайтесь приложений для родительского контроля и этих защиты от кражи , которые ваши родители или супруг(а) могут использовать для слежки за вами. Если вы хотите узнать больше об этих типах приложений, в том числе об очень известных Qustodio или Cerberus, прочитайте руководство, в котором я объясняю, как шпионить за устройством Android.

Социальная инженерия

Социальная инженерия — все более распространенная и, к сожалению, все более эффективная техника взлома.В общем, взломщик использует этот прием, всегда проговаривая один и тот же «сценарий»: он подходит к своей потенциальной жертве и под предлогом телефонного звонка убеждает пользователя одолжить ему сотовый телефон.

Пользователь наивно думает, что делает «доброе дело», отдавая свое устройство неизвестному «нуждающемуся», но на самом деле он не знает, что только что дал киберпреступнику возможность свободного доступа к своему устройству. Хакер может воспользоваться этой прекрасной возможностью, чтобы установить шпионское приложение на устройство своей жертвы и контролировать его действия, как я указал в предыдущем абзаце, работая удаленно.

Поскольку, как говорится, «доверие — это хорошо, а отсутствие доверия — лучше», не одалживайте свой смартфон людям, которых вы не знаете или мало доверяете. Это единственный способ защитить себя от социальной инженерии. Признайтесь, это не так сложно, не так ли?

кража личных данных

Техника взлома, похожая на социальную инженерию, — это кража личных данных . Как это произошло? Как правило, пользователь получает SMS, электронное письмо или сообщение мгновенного обмена сообщениями, содержащее ссылку — нажатие на нее может привести к серьезным проблемам.По какой причине? Я объясню это вам через мгновение.

Ссылка, которую хакер отправляет пользователю, обычно указывает на веб-сайт, на который пользователю предлагается загрузить приложения (как вы понимаете, это шпионское ПО) или ввести конфиденциальную информацию, например учетные данные. »Доступ к вашим учетным записям в социальных сетях или домашним банковским услугам, возможно, предлагая предлог для сброса пароля доступа. Здесь тоже невнимательность и неопытность играют принципиальную роль, так как именно сам пользователь раскрывает эту информацию своему «палачу».

Как защититься от фишинга? Игнорирование подозрительных ссылок, которые вы получаете по SMS, электронной почте или любым другим способом. Помните, что ни один веб-сайт или кредитное учреждение не попросят вас сбросить пароль вашей учетной записи подобным образом (если только вы сами не попросите изменить свой пароль, но это совсем другая история).

Как не взломать телефон

Теперь, когда вы понимаете, какие методы чаще всего используются киберпреступниками для взлома вашего телефона, вот несколько полезных «советов», чтобы этого не произошло.Пожалуйста, внимательно прочитайте следующую информацию и, что более важно, примените на практике предложения, которые я хотел бы поблагодарить вас за , чтобы предотвратить взлом вашего .

Обновите свой смартфон

Одним из лучших способов защиты от кибератак является обновление ОС вашего устройства до последней доступной версии. На самом деле производители сотовых телефонов регулярно выпускают обновления, которые устраняют некоторые дыры в безопасности или некоторые ошибки в предыдущих версиях операционной системы, которые могут оставлять место для возможного взлома.

Для периодической проверки наличия новых обновлений Android зайдите в приложение конфигурации (чтобы было понятно, то со значком шестеренки на нем), затем коснитесь элементов О телефоне> Обновления системы и проверьте наличие новых Обновить. Если вы хотите подробно узнать, как обновить Android-устройство, прочитайте обширную статью, которую я разместил на эту тему.

Чтобы проверить наличие обновления для iPhone , вместо этого запустите Конфигурации (серый значок шестеренки), затем нажмите Общие > Обновление ПО и проверьте наличие новых обновлений. Если вы еще не обновили свой iPhone до iOS 11, последней доступной версии мобильной операционной системы Apple, прочитайте статью, в которой я объясняю, как обновить его до iOS 11.

Используйте хороший PIN-код разблокировки

Используйте хороший PIN-код для разблокировки — еще один отличный способ предотвратить доступ к вашему устройству без вашего разрешения.В качестве альтернативы используйте код разблокировки 6 цифр и, если ваш мобильный телефон оснащен им, активируйте разблокировку с помощью датчика отпечатков пальцев или разблокировки с помощью Распознавание лиц . Не включайте разблокировку кодом последовательности, так как любой поблизости может легко «перехватить» его.

Если вы еще не включили PIN-код разблокировки в мобильном телефоне Android , запустите приложение Конфигурации и затем коснитесь элементов Безопасность > Блокировка экрана > PIN-код .На iPhone вместо этого запустите приложение Конфигурации и нажмите Голоса и пароль Touch ID (или Face ID и пароль)> Добавить пароль (в Изменить код ).

Скачать хорошее антивирусное ПО

В дополнение к постоянному обновлению вашего мобильного телефона, было бы неплохо загрузить хорошее антивредоносное ПО , особенно если вы используете устройство Android (на самом деле на iPhone риск столкнуться с вредоносным ПО практически нулевой, если вы не взломщик) .

На самом деле он уже установлен на вашем телефоне Android. Play Protect , программа Google для защиты от вредоносных программ, которая проверяет надежность приложений, загружаемых из PlayStore, но я также предлагаю вам загрузить стороннюю программу защиты от вредоносных программ, такую как очень важный Avast Mobile Security . Если вы помните, я подробно описал, как это работает, в статье о лучшем антивирусе для Android-устройства.

Скрыть некоторые приложения

Даете ли вы время от времени свой смартфон друзьям или родственникам? Ну, я считаю, что это может серьезно поставить под угрозу вашу конфиденциальность, но если вы действительно хотите это сделать, по крайней мере, защитите себя. скрыть приложения , которые могут раскрывать некоторые ваши конфиденциальные данные, такие как приложения для обмена мгновенными сообщениями, приложения электронной почты, социальные сети, на которые вы подписаны, используемые приложения для домашнего банкинга и т. д.

Вы понятия не имеете, как скрыть приложения Android или как сделать это на iPhone? Тогда прочитайте гайды, к которым я только что подключился: там вы найдете информацию, которая будет вам очень полезна.

Уменьшить яркость экрана

Если вы хотите, чтобы люди вокруг вас не шпионили, уменьшите яркость экрана на вашем мобильном телефоне. Хотя это решение может показаться «кустарным», оно очень эффективно: вы продолжите читать чаты и другую информацию, которая отображается на экране вашего телефона, в то время как те, кто находится чуть дальше, не смогут этого сделать (если бинокль говорит так позволяет!!).

Избегайте подключения к общедоступным сетям Wi-Fi

im общедоступные сети Wi-Fi особенно уязвимы для кибератак и так называемыхподслушивание данных. Поэтому не подключайтесь к публичным сетям и отдайте предпочтение защищенным подключениям Wi-Fi или, что еще лучше, подключению оператора 3G или 4G/LTE. Помните: осторожность никогда не бывает лишней, особенно при работе в Интернете вдали от дома

В качестве дополнительной меры защиты я также рекомендую установить приложение для VPN (виртуальная частная сеть), с помощью которого вы можете просматривать Интернет, шифруя данные, проходящие через сеть, и маскируя свое географическое местоположение, чтобы предотвратить злонамеренную активность и преодолеть онлайн-цензуру.Среди VPN-сервисов я бы порекомендовал NordVPN (о котором я подробно рассказывал здесь) и Surfshark . Они работают на всех устройствах и стоят недорого.

.Как я могу получить удаленный доступ к своему телефону Android с другого Android?

Есть ли удаленный доступ к вашему телефону Android?

Когда вы (или ваш клиент) запустите Приложение SOS на вашем устройстве Android отобразит код сеанса, который вы вводите на экране для удаленного отображения этого устройства. Пользователям Android 8 или более поздней версии будет предложено включить специальные возможности Android, чтобы разрешить удаленный доступ.

Как удаленно подключить два телефона Android?

Удаленный доступ к вашему устройству Android

- Загрузите и установите TeamViewer для удаленного управления на вашем устройстве Android или iOS.Если на вашем устройстве уже установлено приложение, обновите его до последней версии.

- Откройте приложение.

- Перейдите в меню «Компьютеры» и войдите в свою учетную запись TeamViewer.

Как я могу управлять другим телефоном с моего телефона?

Совет. Если вы хотите удаленно управлять своим телефоном Android с другого мобильного устройства, просто установите приложение TeamViewer Remote Control . Как и в настольном приложении, вам нужно ввести идентификатор устройства целевого телефона, а затем нажать «Подключиться».

Как обнаружить шпионское ПО на моем Android?

Признаки скрытого шпионского ПО Android

- Странное поведение телефона. …

- Необычное потребление батареи. …

- Необычные звуки в телефоне. …

- Произвольный перезапуск и отключение. …

- Подозрительные текстовые сообщения. …

- Аномальное увеличение использования данных. …

- Неверные сигналы, когда телефон не используется.…

- Видимая задержка выключения.

Могу ли я получить доступ к чьему-либо телефону?

Преимущества мониторинга с возможностью получения доступа к телефону другого человека. Как получить доступ к чужому телефону, можно? удаленно контролирует и просматривает все отправленные и полученные SMS, звонки, GPS и маршруты, разговоры в Whatsapp, Instagram и другие данные на любом телефоне Android.

Может ли кто-нибудь шпионить за телефоном без физического доступа?

Позвольте мне начать с ответа на первый вопрос, который многие люди задают себе: «Могу ли я удаленно установить шпионское программное обеспечение на мобильный телефон без физического доступа?» Простой ответ: да , можно.… Некоторые шпионские приложения, такие как Telenitrox, позволяют пользователям удаленно устанавливать их как на телефоны Android, так и на iPhone.

Можно ли соединить два мобильных телефона друг с другом?

Перейдите в настройки телефона и включите его функцию Bluetooth отсюда. Соедините два сотовых телефона. Возьмите один из телефонов и используйте его приложение Bluetooth, чтобы найти другой телефон, который у вас есть. После включения Bluetooth двух телефонов второй должен автоматически отображать второй в списке "Ближайшие устройства".

Можно ли удаленно установить шпионское ПО на мобильный телефон?

Шпионское ПО для мобильных телефонов требует физической установки. Вам необходимо открыть ссылку для установки, отправленную поставщиком услуг на целевом устройстве. … Правда в том, что никакие шпионские программы не могут быть установлены удаленно ; вам необходимо настроить шпионское приложение на целевом телефоне, физически получив доступ к устройству.

Есть ли приложение для управления другим телефоном?

TeamViewer Remote Control

Приложение Remote Control от TeamViewer — один из лучших способов удаленного управления вашим Android-устройством.… В своем нынешнем виде приложение Remote Control для Android предлагает интуитивно понятные команды жестов, двусторонний обмен файлами и совместное использование экрана на телефонах, компьютерах и планшетах.

Может ли хакер получить контроль над моим телефоном?

Согласно исследованию Джошуа Дрейка из компании по кибербезопасности Zimperium, уязвимость в компоненте Android, используемом для отображения мультимедиа, называемая «Stagefright», позволяет хакерам получить контроль над вашим смартфоном: отправив одно текстовое сообщение с вложенным вредоносным файлом мультимедиа .

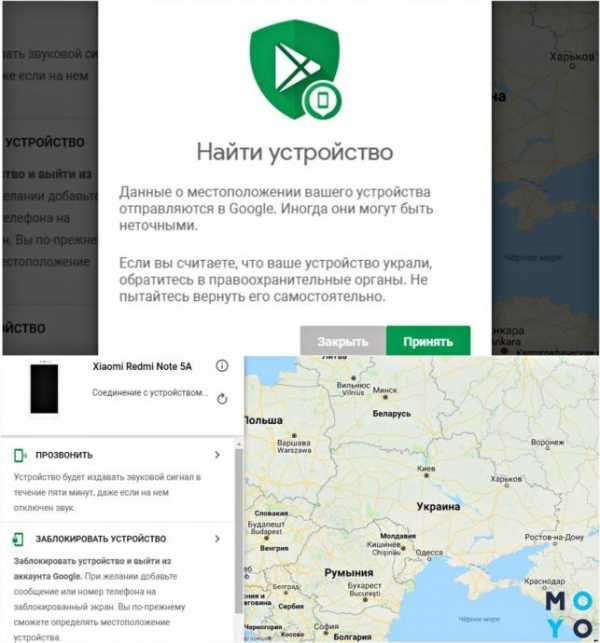

.Как удаленно заблокировать и удалить потерянный телефон?

Michał Kisiel 2015-08-30 06:00, акт 2019-02-07 12:06 Bankier.pl аналитик публикация

2015-08-30 06:00

update

2019-02-07 12:06

4

Поделиться

Несколько миллионов поляков уже пользуются мобильным банкингом и м-платежами. Потеря или кража телефона – это не только потеря личных данных, фотографии и ощутимые финансовые потери. Возрастает также риск того, что кто-то это полезет в наши карманы.К счастью, можно столкнуться с неприятными последствиями в какой-то мере обезопасить.

Производители смартфонов и мобильных операционных систем с годами пытаются усложнить жизнь ворам и воруют ограждения оборудование. Сегодня инструменты, позволяющие удаленно блокировать и удалять телефоны уже стандартны для Android и iOS. Многие владельцы телефонов не однако осознает возможность сделать это и не знает, что делать, когда устройство внезапно исчезает из поля зрения.

Фото// Google

Фото// Google Одна из первых вещей, которую мы должны сделать после Когда вы получаете новый телефон, настройка экрана блокировки — . Многие пользователи смартфонов не используют этот базовый метод защиты. Вы можете свободно просматривать, когда ваш телефон попадает в чужие руки фотографии, сообщения, электронные письма, а также приложения (например, сайты социальных сетей).

В некоторых ситуациях вор даже сможет совершать небольшие покупки на нашей учетной записи, если мы отказались от безопасности в платежных приложениях мобильный.Блокировка с помощью отпечатка пальца, PIN-кода, пароля или любого другого типа (например, рисунка, нарисованного на экран) значительно затруднит доступ третьих лиц к важной информации.

Блокировка на телефонах Android - Инструменты Google

В смартфонах с Android самые популярные решение в нашей стране, доступ к удаленному "антикризисному управлению" дает нам сайт "Найти мое устройство". Чтобы добраться до него, нам нужно войти в аккаунт Google связан с нашим устройством.Если у нас нет доступа к компьютеру, мы можем использовать приложение мобильный, например, на телефоне друга.

Скачайте руководство бесплатно или купите его за 10 злотых.

Есть вопрос? Пишите на [email protected]

Купить билетБесплатная регистрация

.как скрыть фото и сообщения на телефоне?

Криптография не является проблемой для сокрытия данных от несанкционированного доступа. В конце концов, мы не всегда являемся целью сервисов, которые запускают так называемые оперативный контроль. Для большинства людей конфиденциальность — это прежде всего возможность скрыть выбранную информацию на смартфоне или планшете от глаз своих близких — родителей, детей, супругов, друзей, начальства или подчиненных. Итак, мы представляем вам методы защиты наших цифровых секретов.Они не сложны, в них не используются передовые методы аутентификации и шифрования, само использование которых показывает, что нам есть что скрывать. Наслаждайся чтением.

Статистика т.н. супружеская неверность сообщает, что ее совершают от 10 до 40% женщин и от 20 до 50% мужчин. Научные исследования показывают, что ложь и мошенничество заложены в человеческой природе, и это происходит от двухсот до двухсот раз в день. Более того, последние работы психологов показывают, что невыявленный порок вызывает в нас удовлетворение, а не - как считалось ранее - чувство вины.

Поэтому следует предположить, что каждый из нас что-то скрывает Нейробиологи считают, что тайны вредны для нашего тела. Поддержание их вызывает высокое психосоматическое напряжение, повышающее артериальное давление, и стресс, снижающий иммунитет. Вне зависимости от вышеупомянутых физических воздействий, а также этической оценки – нашу жизнь сопровождают более или менее серьезные тайны, которые мы непременно хотим скрыть.

Сегодня, когда мобильный телефон является неразлучным спутником многих людей, проступки часто оставляют в нем свои следы.Текстовое сообщение, запись о недавнем звонке или фотография в вашем электронном альбоме могут быть информацией, которую мы хотим скрыть. Итак, мы опишем самые простые способы, требующие самых скромных усилий и в то же время наименее заметные

Самые простые способы, доступные в Android

Отключение уведомлений, появляющихся на экране блокировки, — самый простой способ избежать подозрений в активности нашего Телефон. В случае смартфонов с Android 5.x/6.x указанный функционал отключается в Настройках.Перейдите в раздел Звуки и уведомления, в разделе Когда устройство заблокировано установите Не показывать уведомления.

Конечно, способ изменения настройки может отличаться в зависимости от системы, ее версии и/или типа устройства. Цель действий та же - экран блокировки нашего телефона свободен от всплывающих уведомлений. Отказавшись от важной и полезной функциональности, наша конфиденциальность защищена от глаз любопытных или встревоженных соседей.

Остаемся в панели настроек системы Android. В разделе «Уведомления приложений» выберите «Сообщения» или другое SMS-приложение. Включение опции «Блокировать» приведет к тому, что уведомления об активности ранее выбранного приложения не будут отображаться. Конечно, таким же образом мы можем блокировать сообщения, относящиеся к другим программам. В примере мы сознательно упомянули блокировку уведомлений приложения для обмена текстовыми сообщениями. Учитывая, например, существование онлайн-справочников типа Pick-up by SMS — можно предположить, что именно информацию, передаваемую таким образом, мы часто хотим скрыть.

Наши секреты или пороки также могут быть раскрыты по фотографии из электронного альбома. По умолчанию все фотографии на Android доступны через приложение «Галерея», однако мы можем защитить выбранные файлы изображений от такого легкого доступа.

Кажется, самым простым решением будет перенести эти фотографии в другой, ранее созданный каталог. Перед именем этой папки должна стоять точка, например, электростанция. Стоит следить, чтобы это имя не ассоциировалось с чем-то тайным и конфиденциальным.

Расширением этого метода является добавление в каталог с фотографиями файла с именем .nomedia. Эффект тот же, преимущество — перед именем каталога не нужно ставить точку.

К сожалению, эти методы могут быть ненадежными. Некоторые варианты систем и устройств капризно реагируют на такие обработки. Тем не менее - стоит проверить.

Представленные выше способы являются самыми простыми и не требуют установки дополнительных приложений. Конечно, их эффективность очень ограничена. Отключение уведомлений в основном снижает бдительность человека, заинтересованного в нашей деятельности.Аналогичные преимущества приносят и представленные способы ограничения видимости фотокаталогов. В заключение – стоит проанализировать представленные примеры. Ограничение отображаемых уведомлений может дополнительно способствовать повышению комфорта использования телефона.

Дополнительное программное обеспечение

Для защиты наших секретов базовых методов и привычек, упомянутых выше, может быть недостаточно. Внешние приложения могут помочь. Помимо определенных функциональных возможностей, такие программы должны иметь соответствующий уровень маскировки своей работы.Чем меньше следов такого приложения появляется в системе, тем эффективнее может быть его работа.

Hide it Pro

Одной из таких программ является Hide it Pro. Программа используется для скрытия графических, звуковых и видеофайлов, скрытия приложений, текстовых сообщений и звонков. По умолчанию он скрывает свое предназначение как программа управления звуком. Иконка — две цветные заметки и название Audio Manager — не должны вызывать подозрений. Более того, при запуске Hide itPro доступны регуляторы громкости, характерные для аудиоменеджеров.

Только более длинный палец на логотипе программы переводит в соответствующий интерфейс приложения, защищенный пин-кодом или паролем. Чтобы еще больше затруднить разоблачение Hide it Pro, авторы поделились другими масками для своего инструмента. Благодаря этому приложение может представить себя, например, в качестве программы конвертации валют. Также можно полностью скрыть иконку программы. Затем вы можете получить доступ к Hide it Pro, введя пин-код, которому предшествуют два поля (например, ## 1234), так же, как вы выбираете номер телефона.Последний описанный способ запуска приложения представляется наиболее выгодным.

Hide it Pro создает виртуальный сейф, соответствующим образом классифицируемый в соответствии с типом содержимого. Скрытие файла изображения заключается в том, чтобы сделать его доступным для приложения Audio Manager и выбрать папку «Изображения». Программа доступна бесплатно. Некоторые функции доступны после установки дополнительных плагинов, тоже бесплатных, а чтобы скрыть само приложение, вам потребуются root-права. Hideit Pro доступен для устройств Android и iOS.

Hide it Pro в базе хороших программ для Android (версия для iOS недоступна в Польше).

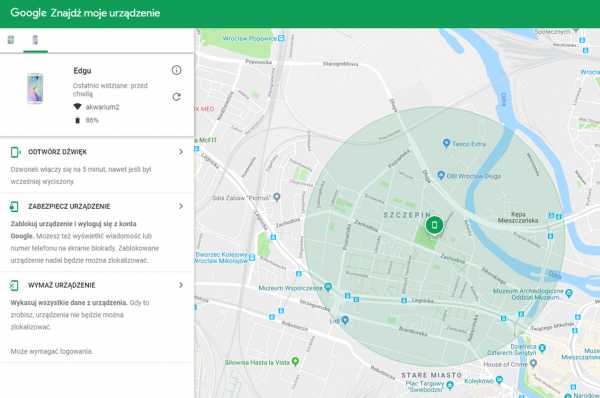

Vault-Hide SMS, Pics & Videos

Vault-Hide SMS, Pics & Videos — это приложение, очень похожее на Hide it Pro. Программа может скрыть практически любую информацию на нашем телефоне. Отличается от описанного выше конкурента более современным и прозрачным пользовательским интерфейсом. Принцип работы, однако, аналогичен — программа создает виртуальный сейф, содержащий скрытую информацию, классифицированную по типам.

Vault-Hide SMS, Pics & Videos может дополнительно затруднить поиск конфиденциальных данных на нашем телефоне благодаря возможности создания поддельного сейфа, в котором неавторизованный искатель «найдет» специально созданную для него информацию, удовлетворяя свое любопытство и, возможно, отказ от удаленного поиска.

Интересным функционалом является возможность сфотографировать человека, пытающегося получить доступ к нашей секретной информации программой. Если мы не уверены, кому интересны наши секреты - это может пригодиться.

Приватные SMS и звонки

Приватные SMS и звонки — это гораздо более специализированная программа, чем описанные выше. Приложение может защитить наши контакты, звонки и текстовые сообщения. Private SMS & Call создает личное защищенное PIN-кодом пространство для связи с определенными контактами, в котором хранится конфиденциальная информация. Значок приложения может быть скрыт от системы. Также есть возможность настроить форму уведомлений, генерируемых программой.

Приват СМС и Звонок в базе хороших программ для Android.

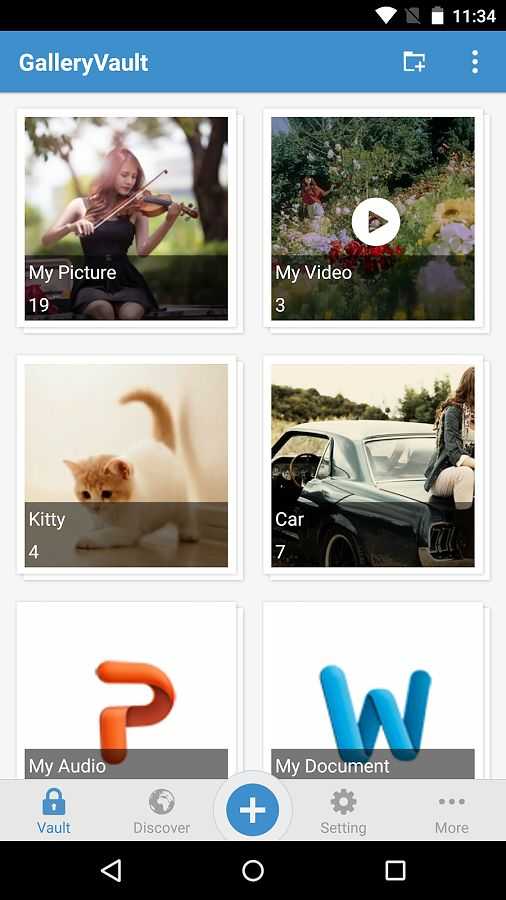

Gallery Vault - Hide Pictures

Gallery Vault - Hide Pictures также является приложением с ограниченной функциональностью. Его работа заключается в защите наших фотографий, видео и, возможно, других типов файлов. На этот раз у нас есть виртуальный сейф, защита паролем и возможность скрыть значок. При вводе неверного пароля программа может показать фиктивные «защищенные» данные. Это отличный способ успокоить незваного гостя. Еще одна приятная особенность Gallery Vault — Hide Pictures — возможность мгновенно закрыть защищенную галерею встряхиванием телефона.

Gallery Vault - Скрыть картинки в базе хороших программ для Android.

Как насчет честности?

Описанные способы, конечно же, не гарантируют 100% защиту наших цифровых секретов. Цель этих практик не в том, чтобы противостоять хакерским атакам или действиям специалистов, работающих на сервисах. Представленные методы и программы могут эффективно предотвратить подозрения в отношении нашей конфиденциальной информации со стороны любопытных друзей и / или членов семьи.

Конечно, как мы упоминали во вступлении, хотя бы ради здоровья, лучше не хранить слишком много секретов от своих близких, ведь ни одна программа не справится с вашим стрессом, а отношения с родными и друзьями не выдержат. быть восстановлены любым приложением.Так может стоит ограничить использование описанных практик до минимума и хотя бы попытаться заменить их задушевным разговором с человеком, от которого мы пытаемся скрыться? Надо полагать, что традиционная форма диалога все же имеет преимущество перед цифровыми технологиями.

.Забудьте о Bluetooth - вот быстрый и простой способ передачи файлов между

телефонами Как быстро и легко передавать файлы между телефонами? Файловый менеджер Files by Google позволяет быстро передавать различные типы данных со смартфона на смартфон. Также между устройствами разных марок. Посмотри, как это работает.

Обмен файлами между смартфонами через Интернет и облачные сервисы имеет смысл, когда телефоны находятся на большом физическом расстоянии.Однако, когда человек, которому мы хотим отправить данные, и ее телефон находятся рядом с нами, стоит обратиться к более простому решению.

Беспроводной обмен данными с ближайшим смартфоном не требует интернета

Передача данных, когда телефоны одной марки

Для нашего смартфона и нашего соседа достаточно иметь активную беспроводную связь. Когда смартфоны одной марки, дело зачастую ограничивается использованием нативной техники файлообмена.Huawei Share, Oppo Share — лишь примеры таких решений. Быстрота и сокращение количества нажатий на экран до минимума.

Передача данных, когда телефоны других производителей

Лестница начинается, когда смартфоны производятся другими производителями. Huawei Share не будет работать между смартфонами Huawei и Oppo. Точно так же мы не будем отправлять такие данные из Samsung в Motorola.

Метод Google будет работать как для смартфонов одной марки, так и для смартфонов разных марок

Может есть какой-то универсальный способ передачи данных на ближайший Android-смартфон вне зависимости от его марки? Ответ — да, благодаря Files от Google .

Где скачать приложение "Файлы"

Приложение "Файлы" или "Файлы" обычно есть в смартфонах с чистым Android, а в другие смартфоны его можно установить с Google Play. Он также будет работать на смартфонах Huawei, на которых нет сервисов Google.

Files кстати практичный файловый менеджер, с функцией отправки на Google Диск и инструментами для очистки памяти от избыточных данных. Его стоит установить не только из-за функции обмена данными, если в вашем смартфоне нет своего инструмента такого типа.Для связи с находящимся рядом смартфоном используется сопряжение Bluetooth и установленное соединение Wi-Fi Direct для передачи данных.

Конечно, что-то подобное мы можем сделать сами, без помощи дополнительного приложения, но приложение Файлы упрощает эту процедуру и делает ее понятной даже неспециалисту. Это немного похоже на копирование данных между смартфонами при первом включении.

Как обмениваться данными между смартфонами в приложении Файлы?

ШАГ 1: Чтобы использовать общий доступ к данным, запустите программу «Файлы» и выберите вкладку «Общий доступ» (значок с двумя стрелками) на обоих подключаемых смартфонах.На том с которого отправляем, выбираем потом Отправить , а на втором Получить .

Экраны на смартфоне, отправляющем данные

ОДНОРАЗОВЫЙ ШАГ : При первом запуске функции «Поделиться» нас попросят указать идентификаторы наших смартфонов. Имена выбираем по желанию. Это разовый шаг. В нашем примере мы отправляем с устройства с именем Смартфон Чарльза на устройство с именем Motorola .

ШАГ 2: Теперь оба смартфона ждут соединения. Когда имя второго появится в списке отправителя, выберите его, как в случае связи Huawei Share. Смартфоны подключатся, и данные можно будет передавать. Пользователь, получающий данные, должен подтвердить соединение, выбрав Подключить аналогично подтверждению получения при отправке данных по Bluetooth. Для корректной работы инструмента необходимо активировать службу определения местоположения, если она еще не активирована.

Первый экран на смартфоне-отправителе, следующие два на смартфоне-получателе

ШАГ 3: Сеанс между смартфонами настроен и возможен обмен файлами до его завершения. Список файлов отображается на передающем смартфоне. Отмечаем те, которые хотим отправить и выбираем Отправить . Через некоторое время файлы появятся на другом смартфоне. Данные отправляются со скоростью не менее нескольких-десятка МБ/с.Это не рекордные скорости, но даже передача больших объемов данных, например коллекций фотографий или видеофайлов, будет намного быстрее, чем при передаче по Bluetooth.

скорость передачи - файлы против передачи Bluetooth

| Transfer Transfer | Time [s], меньше = Лучше | ||||||

| файлов приложения | |||||||

| через Bluetooth |  600 600 |

Сравните время передачи пакета из 10 фотографий, общим размером 100 МБ, по Bluetooth или с помощью приложения «Файлы»

Первый экран на принимающем смартфоне, еще два на отправителе

Обмен файлами в Files имеет ограничения, но есть очень простые

Описанная выше функция имеет свои ограничения, она не так функциональна, как, например, Huawei Share.Это не позволит нам общаться с компьютером или между компьютерами, например, Sharing Nearby , доступный в Windows 10, или AirDrop в продуктах Apple.

Преимуществом обмена через Файлы является совместимость функций с любым Android-смартфоном или планшетом

Однако это наиболее удобный способ обмена данными между смартфонами разных марок, на которых установлено приложение Файлы.Таким образом, вы даже можете передавать файлы с и на Huawei Y6P, смартфон, который не поддерживает функцию Huawei Share из-за его дешевизны.

Источник: Собственная информация

Другие советы, как Как это сделать?

.90 000 «Мой ребенок пристрастился к телефону». Правдивая история – Поведенческие зависимостиФонозависимость – это новая зависимость, определение которой все еще очень широкое. Однако, к сожалению, это явление затрагивает большую группу подростков. Что включает в себя борьба с телефонной зависимостью у ребенка? Об этом нам рассказала Каролина, мать 12-летнего мальчика.

Каролина и ее муж никогда не делали вид сыну, что есть мир без экранов. - Я думал, что это было лицемерием.К тому же, когда наши дети выросли, это было время, когда смартфоны радовали даже взрослых. Нам очень понравились эти игры, мультфильмы, приложения. Мы считали их однозначно хорошими. Однако мы не ожидали, что технологии украдут наше детище...

Каролина и Михал воспитывают двоих детей - 16-летнюю Юлию и 12-летнего Шимона. - У дочери никогда не было склонности пялиться в телевизор или компьютер. На мгновение она заинтересовалась оборудованием, потом схватилась за знакомые игрушки. Часто самые простые, неигровые.— Шимон изначально был совсем другим, — говорит мама. Что сделало только одного ребенка зависимым от телефона?

Воспитание и зависимость

Сын Каролины и Михала с самого начала был «компьютером». Кроме того, он вырос в других условиях. - Когда родился Шимек, я знала, что второй раз не совершу ту же ошибку и не пойду в декрет. Уж точно не на год. Сидеть дома без работы меня убивало, хотелось другую работу, хотя бы неполный рабочий день.Шимон пошел в детскую быстрее, чем Юля. Это первое. Во-вторых, в детстве он гораздо больше играл с сестрой, чем с нами. Тот факт, что у него была с ней компания, означал, что мы уделяли ему не так много времени, как нашей дочери, когда она была маленькой, - объясняет Каролина.

Эти факторы заметил психолог, который помогает семье избавить мальчика от проблем. По ее мнению, внимание родителей и время, уделяемое ребенку, имеют большое влияние на то, будет ли ребенок искать себе замену и компанию.в в виде телефона.

- С Шимоном было легче "обращаться". У нас с ним не было таких проблем, как с Джулией. Возможно, из-за этого мы меньше заботились о нем, меньше уделяли ему внимания. Мы думали, что у него все хорошо, потому что он сам не просил нашего внимания, — говорит Каролина.

По рассказам родителей, мальчик мог пользоваться телефоном сколько угодно. - У Юли были свои занятия, и когда Шимеку начинали надоедать ее игрушки и идеи, он хватался за экран: планшет или телефон.Мы не запрещали ему, потому что, когда он смотрел на экран, его как будто и не было вовсе. Мы, родители, привыкли к тому, что в доме тихо и чисто. С одним ребенком этого добиться несложно. Когда их двое, вдруг становится беспорядок и хаос. Мы объясняли себе, что это пройдет, что это временно. Мы действительно хотели вернуться к той версии воспитания, которую мы знаем. И это сработало, когда у Шимона в руках был телефон...

Эксклюзивный телефон