Malwarebytes key generator

Malwarebytes Anti-Malware 3.8.3.2965 Premium + ключ активации 2019

Уже длительное время хотел представить данную программу на сайте, потому как сам ей пользуюсь длительное время, и она показала себя с самой лучшей стороны. Речь пойдёт о Malwarebytes Anti-Malware, она нужна для защиты от всевозможных угроз, которые могут встретить Вас во всемирной паутине. Вообще её рекомендуют использовать в связке с антивирусом. Но лично я отказался от антивируса, и оставил только эту программу, так как она на мой взгляд отлично справляется со своим предназначением.

Перед тем как продолжить описание всех достоинств Malwarebytes Anti-Malware Premium, скажу, что активация, то есть ключ, к программе есть, он в архиве. Только будьте пожалуйста внимательны, обязательно прочитайте инструкцию, иначе гарантировать что активация сработает я не могу.

Ну а теперь давайте продолжим сам обзор, приложение обладает собственными базами данных, в которых храниться информация о вредоносных программах, и веб сайтах. Кстати эти базы постоянно обновляются, то есть в них практически всегда актуальная информация о новых угрозах. Рекомендую как можно чаще проверять обновление.

Есть возможность проводить проверку компьютера на наличие заражения как в ручном режиме, так и в автоматическом. При этом если не хотите сканировать все диски и файлы, сможете указать какие именно нужно проверить. Кроме файлов, проводиться проверка оперативной памяти, автозагрузки, и других важных областей системы. Ещё приложение обезопасит вас от посещения опасных сайтов в интернете, правда для этого необходимо активировать в настройках соответствующую функцию.

Если по вашему мнению программа срабатывает ложно на сайт, или файл, их можно добавить в исключение, и подождать пока разработчики разберутся с этой проблемой, в тоже время Вы сможете спокойно посещать ресурс, или пользоваться файлом.

Год: 2019

Размер: 63 Mb

Язык интерфейса: на русском

Лекарство: есть кряк

Платформа: windows

Ключ активации для malwarebytes anti-malware 2211043 · Ключ активации для malwarebytes anti-malware 2211043

Ключ активации для malwarebytes anti-malware 2211043

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

,

Ключ активации для malwarebytes anti-malware 2211043 Она поможет защитить персональный компьютер от всех видов вирусных файлов: черви, трояны, файловые вирусы, шпионские программы и т. Оповещение об ответе на e-mail и многое другое. А надо ли связываться? Данный метод способен не только привлечь новых покупателей, но и составить список контрафактных кодов активации. Примечание: мне неизвестно, как долго будет работать такая возможность. Использование указанной программы совместно с хорошим антивирусом они не конфликтуют — один из лучших способов защитить ваш компьютер. Сколь искал не мог найти версию чтобы робила,сверху видео в помощь тем кто будет устанавливать. Вашей группе Гости запрещён просмотр скрытого текста. Ключ имеется из всех Keygen. При размещении ключей: указывать наименование продукта и срок их действия окончания. Немецкая винда открывает блокнот каракулями. Главным источником вирусов для вашей системы может быть интернет и посещение сомнительный сайтов. По мойму в инструкции и так всё ясно разжёвано. Также имеется возможность полного сканирования всех дисков. Примечание: мне неизвестно, как долго будет работать такая возможность. Вот сам ключ : имя пользователя :6XR69 Ключ : 3TLF-498Q-184P-TTQC. Представьте что вы на рыбалке и что рыбка сразу клюёт?? Вывести из строя и дезориентировать программу невозможно, а значит, можно проводить очистку системы от вирусных элементов даже в критическом состоянии. Ну, а файл hosts. Лицензия действует один год. Бесплатная активация Malwarebytes Anti-Malware ключ keygen бесплатно! Может они так запрограмированы PUP-1, Adware-1, чтобы клиент верил в их возможности? Для тех кто реально не понимает почему сама программа ругается на кряк,а в частности для пользователя vellee поясняю, таким образом вы её ломаете, то есть получаете бесплатно, а не покупаете. Ключ активации для malwarebytes anti-malware 2211043 Также, возможно после редактирования потребуется перезапустить компьютер. AnatolyS После проверки, измененный файл hosts признается вирусом, помещается в карантин и лицензия сбрасывается. Версия: Malwarebytes Anti-Malware Премиум 2. Бесплатный код активации: ID 8PS86 KEY YTDF-PCML-MLJ9-0B9F Активация Malwarebytes Anti Malware: Существует несколько способов, как пройти регистрацию этого антишпиона. To confirm this action, please enter the title of the story below. Кроме файлов, проводиться проверка оперативной памяти, автозагрузки, и других важных областей системы. Особенно, думаю, актуальная для российского пользователя.

Вредоносная программа типа «троянский конь» – что это такое? Вирус или вредоносное ПО?

Все о троянских программах

Бойтесь данайцев, дары приносящих!

В эпической поэме Вергилия «Энеида» греческий стратег Одиссей придумал коварный план, чтобы проникнуть за неприступные крепостные стены осажденной Трои. Вместо того чтобы проламывать стены или взбираться на них, Одиссей предложил другой способ проникнуть в город: прибегнуть к хитрости. Троянцы увидели, как греческие корабли уплыли прочь, оставив после себя гигантского деревянного коня в знак признания поражения. Ликуя и празднуя победу, троянцы внесли коня в город, не подозревая, что внутри спрятался Одиссей и его солдаты.

Как и греческие воины в древнем эпосе, вредоносные программы типа «троянский конь» или просто «троянские программы» прибегают к хитрости и методам социальной инженерии, чтобы обмануть ничего не подозревающих пользователей и заставить их запустить на первый взгляд безобидные компьютерные программы, которые скрывают в недрах своего кода различные вредоносные функции.

Каковы свойства троянских программ?

Многие склонны считать, что троянские программы представляют собой вирусы или компьютерные черви, однако в действительности они не являются ни тем, ни другим. Вирус это поражающий систему файл, который обладает способностью самокопирования и распространяется, прикрепляясь к другой программе. Черви также относятся к вредоносному ПО и во многом повторяют свойства вирусов, однако для распространения им не нужно прикрепляться к другим программам. Большинство вирусов в настоящее время считается устаревшим типом угроз. Черви тоже встречаются относительно редко, однако они все еще могут громко заявить о себе.

«В руках хакеров троянская программа может превращаться в своего рода швейцарский армейский нож».

Термин «троянская программа» следует рассматривать как обозначение способа доставки вредоносного ПО, поскольку существует множество типов троянских программ. В зависимости от целей, преследуемых злоумышленниками, в руках хакеров троянская программа может превращаться в своего рода швейцарский армейский нож: это может быть как отдельный вредоносный объект, так и лишь инструмент, который помогает совершать другие незаконные действия, например доставлять вредоносную нагрузку, осуществлять связь с хакером через некоторое время или преодолевать защиту системы так же, как греческие солдаты проникали в Трою через стены, неприступные для обычных атак.

Другими словами, троянская программа это способ воплощения стратегических замыслов хакеров, это средство реализации множества угроз от программ-вымогателей, требующих немедленной выплаты выкупа, до шпионских программ, которые прячутся в недрах системы и похищают ценную информацию, например личные или учетные данные.

Следует иметь в виду, что рекламное ПО или потенциально нежелательные программы иногда ошибочно принимают за троянские программы, поскольку они используют схожие методы доставки. Например, рекламное ПО нередко проникает на компьютер в составе пакета программ. Пользователь может думать, что загружает одно приложение, однако в действительности устанавливает два или три. Авторы программ часто распространяют свои продукты вместе с рекламным ПО в силу маркетинговых причин, чтобы получить прибыль, причем в таком случае они честно указывают на наличие рекламы. Рекламное ПО в составе пакетов программ обычно имеет не столь выраженный вредоносный характер по сравнению с троянскими программами. Кроме того, в отличие от троянских программ, такое рекламное ПО действует вполне открыто. Однако многие путают эти два вида объектов, поскольку способ распространения рекламного ПО во многом напоминает тактику троянских программ.

Способы атаки троянских программ

Троянские программы могут принимать любую форму от бесплатных утилит до музыкальных файлов, от рекламы в браузерах до внешне законных приложений. Любые неосторожные действия пользователя могут привести к заражению троянской программой. Вот лишь несколько примеров:

- Загрузка взломанных приложений. Вам пообещали бесплатную нелегальную копию полезной программы? Звучит заманчиво. Однако взломанные приложения или генераторы ключей активации могут таить в себе троянскую программу.

- Загрузка неизвестных бесплатных программ. То, что выглядит как бесплатная игра или экранная заставка, на самом деле может оказаться троянской программой, особенно в том случае, если Вы нашли нечто подобное на сомнительном веб-сайте.

- Открытие зараженных вложений. Вы получили странное электронное письмо с важным (на первый взгляд) вложением, например со счетом-фактурой или уведомлением о доставке, однако при попытке открыть такое вложение оно запускает троянскую программу.

- Посещение неблагонадежных веб-сайтов. Некоторые сайты могут заразить Ваш компьютер за считанные секунды. Другие прибегают к уловкам, например обещают запустить потоковую трансляцию популярного фильма, после того как Вы загрузите специальный видеокодек, который на самом деле является троянской программой.

- Словом, применяются все методы социальной инженерии, которые предполагают заманивание пользователей броскими названиями или модными продуктами. Например, в декабре 2017 года в процессорах Intel, уже установленных на множестве компьютеров, были обнаружены аппаратные проблемы, делающие их уязвимыми для атак. Хакеры воспользовались волной паники и выпустили поддельный пакет исправлений «Smoke Loader», который содержал троянскую программу.

Последние новости о троянских программах

Троянские программы: какова настоящая цена вопроса?

Анализ вредоносного ПО: дешифровка файлов после атаки Emotet, часть 1

Анализ вредоносного ПО: дешифровка файлов после атаки Emotet, часть 2

История троянских программ

Развлечения и игры

Программа под названием «ANIMAL», выпущенная в 1975 году, считается первой в мире троянской программой. Она представляла собой простую игру из двадцати вопросов. Однако в фоновом режиме игра копировала себя в общие каталоги, где ее могли запустить другие пользователи. Так эта программа могла распространиться по всей компьютерной сети. Никакого вреда она не наносила и представляла собой безобидную шутку.

Однако к декабрю 1989 года троянские программы уже не были поводом пошутить. Несколько тысяч дискет, содержащих троянскую программу «AIDS», которую теперь считают первой программой-вымогателем, были разосланы почтой подписчикам журнала PC Business World, а также участникам конференции по вопросам СПИДа, которая проводилась Всемирной организацией здравоохранения. Троянская программа проникала в систему DOS, оставалась неактивной в течение 90 циклов перезагрузки, а затем шифровала все имена файлов на компьютере, предлагая пользователю отправить 189 долларов на абонентский ящик в Панаме, чтобы получить программу для дешифровки.

В 1990-е годы печальную известность приобрела еще одна троянская программа, маскирующаяся под игру «Whack-A-Mole». Эта программа скрывала одну из версий приложения «NetBus», которое позволяло удаленно контролировать систему Microsoft Windows, подключенную к сети. С помощью средств удаленного доступа злоумышленники могли совершать разнообразные действия, даже открывать крышку CD-дисковода.

Любовь и деньги

В 2000 году троянская программа «ILOVEYOU» совершила на тот момент самую разрушительную кибератаку, ущерб от которой оценивается в 8,7 миллиарда долларов. Жертва получала электронное письмо с привлекательным вложением под именем «ILOVEYOU». Если любопытство брало верх и пользователь открывал вложение, то программа запускала скрипт, который перезаписывал файлы пользователя и рассылал аналогичное письмо всем контактам в адресной книге. Каким бы изощренным ни был этот червь с технической точки зрения, нельзя не признать, что наиболее искусной составляющей атаки было использование методов социальной инженерии.

В течение 2000-х годов атаки троянских программ продолжали эволюционировать, развивались и связанные с ними угрозы. Вместо того чтобы испытывать границы человеческого любопытства, троянские программы начали все чаще распространяться с помощью скрытых загрузок, выдавать себя за музыкальные файлы, фильмы или видеокодеки. В 2002 году появилась троянская программа-бэкдор «Beast», которая со временем смогла заразить практически все версии системы Windows. Затем в конце 2005 года еще один бэкдор «Zlob» получил широкое распространение, маскируясь под нужный видеокодек в форме ActiveX.

На протяжении 2000-годов возросло количество пользователей компьютеров Mac. И киберпреступники не заставили себя долго ждать. В 2006 году было обнаружено первое вредоносное ПО, специально предназначенное для Mac OS X. Впрочем, это была еще пока малоопасная троянская программа, известная как «OSX/Leap-A» или «OSX/Oompa-A».

Кроме того, со временем стали смещаться и главные акценты мотивации хакеров. На ранних этапах многие хакеры, устраивающие кибератаки, были движимы жаждой власти, контроля или всеобщего разрушения. Однако уже к началу 2000-х годов основным «двигателем прогресса» в этой области стала алчность. В 2007 году была запущена атака троянской программы «Zeus», которая внедрялась в систему Windows, чтобы похитить банковские данные с помощью клавиатурного шпиона. В 2008 году хакеры выпустили вредоносный объект «Torpig», также известный под именами «Sinowal» и «Mebroot»: он отключал антивирусные приложения, тем самым позволяя посторонним лицам осуществлять доступ к компьютеру, вносить изменения в файлы и похищать конфиденциальную информацию, например пароли или личные данные.

Чем больше, тем хуже

С наступлением 2010-х годов атаки в поисках наживы продолжались, а хакеры тем временем начинали мыслить все более масштабными категориями. Растущая популярность анонимных криптовалют, например биткоина, повлекла за собой всплеск атак программ-вымогателей. В 2013 году была обнаружена троянская программа «Cryptolocker». Она зашифровывала файлы на жестком диске пользователя и требовала заплатить ее разработчикам выкуп в обмен на ключ дешифрования. В том же году последовали атаки троянских программ-имитаторов, использующих те же методы, что и «Cryptolocker».

«Многие троянские программы, о которых мы слышим сегодня, были специально разработаны для атак на конкретную компанию, организацию или даже правительство».

В 2010-е годы претерпели изменения и принципы выбора жертв. В то время как многие троянские программы продолжают использовать тактику «ковровых бомбардировок», стараясь заразить как можно больше компьютеров, в киберпространстве все чаще наблюдаются прицельные атаки. Многие троянские программы, о которых мы слышим сегодня, были специально разработаны для атак на конкретную компанию, организацию или даже правительство. В 2010 году проявила себя троянская программа «Stuxnet» для платформы Windows. Она совершила первую атаку червя на компьютеризированную систему управления. Существует мнение, что данная программа была написана специально для того, чтобы поразить объекты ядерной инфраструктуры Ирана. В 2016 году на первых полосах новостных изданий оказалась троянская программа «Tiny Banker» («Tinba»). С момента обнаружения она заразила компьютеры более двадцати банковских организаций в США, включая TD Bank, Chase, HSBC, Wells Fargo, PNC и Bank of America.

Поскольку троянские программы являют собой один из самых старых и распространенных способов доставки вредоносного ПО, их история столь же богата, как и история киберпреступности в целом. То, что началось как безобидная шутка, превратилось в оружие для уничтожения целых компьютерных сетей, в эффективное средство похищения данных, получения прибыли и захвата власти. Времена простых шутников давно в прошлом. Сейчас на авансцене серьезные киберпреступники, которые используют мощные инструменты для получения нужной информации, шпионажа и DDoS-атак.

Типы троянских программ

Троянские программы универсальны и очень популярны, поэтому сложно дать характеристику каждой их разновидности. Большинство троянских программ разрабатываются для того, чтобы перехватывать контроль над компьютером, похищать данные, шпионить за пользователями или внедрять еще больше вредоносных объектов в зараженную систему. Вот лишь некоторые основные категории угроз, связанных с атаками троянских программ:

- Бэкдоры объекты, которые позволяют осуществлять удаленный доступ к системе. Этот тип вредоносного ПО изменяет настройки безопасности, передавая хакерам контроль над устройством, похищая Ваши данные или даже загружая на компьютер еще больше вредоносного ПО.

- Шпионские программы наблюдают за Вами и собирают информацию о том, к каким учетным записям Вы осуществляете доступ через Интернет или какие реквизиты кредитных карт Вы указываете в полях форм. Затем они передают хакерам Ваши пароли и другие идентификационные данные.

- Троянские программы для создания «компьютеров-зомби». С помощью таких программ хакеры формируют ботнеты целые сети, состоящие из зараженных компьютеров, ресурсами которых они могут воспользоваться по своему усмотрению. Термин «ботнет» образован сочетанием слов «robot» (робот) и «network» (сеть). Атака троянских программ является первым шагом к его созданию. С помощью ботнетов хакеры могут осуществлять DDoS-атаки, чтобы выводить из строя сети, перегружая их линии коммуникации за счет лавинного распространения трафика.

- Троянские программы-загрузчики загружают и устанавливают другие вредоносные объекты, например программы-вымогатели или клавиатурные шпионы.

- Набиратели номера еще одна разновидность троянских программ, которая может показаться анахронизмом, поскольку модемы коммутируемой линии передачи уже не используются. Однако об этих программах мы расскажем Вам в следующем разделе.

«Троянизированные» программы для смартфонов Android

Троянские программы являются проблемой не только для настольных компьютеров и ноутбуков. Они также атакуют и мобильные устройства, что не удивительно, ведь одних только телефонов в мире насчитывается несколько миллиардов, и каждый из них является соблазнительной целью для хакеров.

Как и в случае с компьютерами, троянская программа выдает себя за законное приложение, хотя в действительности представляет собой не более чем подделку, полную вредоносных объектов.

Такие троянские программы обычно скрываются в неофициальных или пиратских магазинах приложений и обманным путем заставляют пользователей загружать их. Установив на телефон троянскую программу, пользователь впускает в систему целый набор непрошеных гостей, в числе которых рекламное ПО и клавиатурные шпионы, похищающие важные данные. А троянские программы, действующие как набиратели номера, могут приносить прибыль своим авторам, отправляя SMS-сообщения на платные номера.

«Среди дополнений и расширений для браузеров также могут встречаться троянские программы».

Пользователи платформы Android становились жертвами «троянизированных» приложений даже в том случае, если они загружали программы исключительно из магазина Google Play, который проверяет размещенные в нем приложения и удаляет неблагонадежные продукты (хотя нередко это происходит уже после обнаружения очередной троянской программы). Среди дополнений и расширений для браузеров также могут встречаться троянские программы, поскольку вредоносная нагрузка может быть скрыта в программном коде.

В то время как Google в силах удалить с компьютера вредоносное дополнение браузера, на экране телефона троянская программа может размещать прозрачные значки. Они невидимы для пользователя, однако реагируют на прикосновение к экрану, запуская вредоносное ПО.

Для пользователей iPhone есть хорошие новости: правила компании Apple, ограничивающие доступ к App Store, iOS и приложениям на телефоне, позволяют эффективно предотвращать внедрение троянских программ. Заражение возможно в единственном случае: если пользователь в погоне за бесплатными программами совершает джейлбрейк взлом системы, позволяющий загружать приложения с веб-сайтов, отличных от App Store. Установка непроверенных приложений, которые не соблюдают параметры Apple, делает систему уязвимой для атак троянских программ.

Как удалить троянскую программу?

Если троянская программа проникла на Ваше устройство, то самый универсальный способ избавиться от нее и восстановить прежнюю функциональность системы это выполнить полную проверку системы с помощью эффективной программы, способной автоматически удалять вредоносное ПО.

Вам предлагается множество бесплатных антивирусных программ, в том числе и наши продукты для Windows, Android и Mac, предназначенные для поиска и удаления рекламного и вредоносного ПО. В действительности продукты Malwarebytes обнаруживают все известные троянские программы и многие другие типы вредоносных объектов, поскольку в 80 % случаев троянскую программу удается обнаружить в ходе эвристического анализа. Кроме того, блокирование канала связи между внедренным вредоносным ПО и вторичным сервером помогает не допустить заражение новыми вирусами и изолировать троянскую программу. Единственным исключением является защита от программ-вымогателей: чтобы воспользоваться ею, Вам потребуется premium-версия нашего продукта.

Как обезопасить себя от троянских программ?

Чтобы проникнуть на компьютер, троянские программы стремятся тем или иным способом обмануть пользователя, ввести его в заблуждение. Поэтому Вы можете избежать большинства атак, сохраняя хладнокровие и соблюдая базовые правила кибербезопасности. Относитесь несколько скептически к веб-сайтам, предлагающим бесплатные фильмы или игры. Вместо того чтобы посещать такие ресурсы, загружайте бесплатные программы непосредственно с веб-сайта производителя, а не с нелегального зеркального сервера.

Еще одна полезная мера предосторожности: измените заданные по умолчанию настройки Windows таким образом, чтобы всегда отображались настоящие расширения файлов и приложений. После этого злоумышленники не смогут ввести Вас в заблуждение с помощью внешне безобидных значков.

Помимо установки Malwarebytes for Windows, Malwarebytes for Android и Malwarebytes for Mac, нужно придерживаться следующих рекомендаций:

- периодически запускайте диагностические проверки;

- включите автоматическое обновление операционной системы, чтобы своевременно получать актуальные обновления безопасности;

- устанавливайте актуальные обновления приложений, чтобы закрывать возможные уязвимости в системе защиты;

- избегайте сомнительных или подозрительных веб-сайтов;

- скептически относитесь к непроверенным вложениям и ссылкам в электронных письмах, полученных от незнакомых отправителей;

- используйте сложные пароли;

- не отключайте брандмауэр.

Как Malwarebytes Premium может защитить Вас?

Компания Malwarebytes чрезвычайно ответственно выбирает методы предотвращения заражения, поэтому наши продукты агрессивно блокируют веб-сайты и рекламные баннеры, которые мы считаем мошенническими или подозрительными. Например, мы блокируем торрент-сайты, в числе которых и The Pirate Bay. Поскольку множество пользователей беспрепятственно распоряжаются ресурсами подобных веб-сайтов, некоторые предлагаемые ими файлы на самом деле являются троянскими программами. По той же причине мы блокируем и майнинг криптовалют, осуществляемый с помощью браузеров, однако пользователь всегда может отключить защиту и перейти на тот или иной ресурс.

Мы считаем, что лучше перестраховаться и выбрать наиболее строгий вариант защиты. Если же Вы хотите рискнуть, то лучше занести нужный Вам сайт в белый список. Однако не стоит забывать, что попасться на удочку хитрой троянской программы могут даже самые опытные пользователи.

Чтобы узнать больше о троянских программах, вредоносном ПО и других киберугрозах, пожалуйста, посетите блог Malwarebytes Labs. Представленная там информация поможет Вам избежать опасных поворотов на перекрестках всемирной паутины.

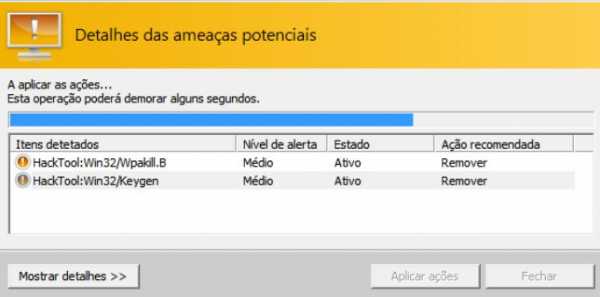

Удаление HackTool:Win32/Keygen

Советы по удалению HackTool:Win32/Keygen

HackTool:Win32/Keygen является инструментом, который работает в операционных системах Windows только. На первый взгляд кажется, что HackTool:Win32/Keygen является действительно полезным инструментом, потому что он говорит, что он может генерировать ключи для различных типов приложений, которые получены незаконно. Даже несмотря на то, что кажется, что вы сможете использовать все виды приложений бесплатно, правда, что наличие HackTool:Win32/Keygen может причинить вам больше вреда, чем выгоды.

Таким образом исследователи настоятельно рекомендую, что вы удалить HackTool:Win32/Keygen из вашей системы как можно скорее. Как часто HackTool:Win32/Keygen классифицируется как троян инфекции, она может быть очень трудно сделать это, но не волнуйтесь – мы готовы помочь вам с удалением HackTool:Win32/Keygen.

Что такое HackTool:Win32/Keygen?

HackTool:Win32/Keygen классифицируются как вредные троянских инфекции, которые могут проникать компьютерные системы по всему миру. Он может генерировать ключи для программного обеспечения, поэтому пользователю не придется тратить деньги на покупку его. Вот почему некоторые пользователи сохраняют его дольше, чем они должны. Вне зависимости от его способности это по-прежнему вредоносное приложение, которое может вызвать серьезные проблемы для вашего ПК. Он может загружать злокачественные файлы, замедлить скорость компьютера и многое другое. Нет никаких сомнений, что вам нужно прекратить HackTool:Win32/Keygen, как только вы можете.

Подробнее о WiperSoft’s шпионских программ обнаружения и шаги для удаления WiperSoft.

| SpyHunter Anti-Malware | MalwareBytes |

| Download SpyHunter | Download Malwarebytes |

Почему вредно ли HackTool:Win32/Keygen?

Главная причина, почему мы советуем вам удалить HackTool:Win32/Keygen из системы является тот факт, что HackTool:Win32/Keygen может нанести серьезный ущерб вашему компьютеру. Чем дольше вы держите HackTool:Win32/Keygen, тем больше возможность встретиться вредоносного программного обеспечения. По мнению специалистов HackTool:Win32/Keygen могут скачать различные вредоносные файлы на вашем компьютере, если вы держите его на вашей системе и не делать ничего. Во-вторых кибер-преступники могут получить доступ к вашей системе и удаленного управления. Кроме того есть даже возможность, что присутствие HackTool:Win32/Keygen может привести к нарушению конфиденциальности. Наконец ваш компьютер может начать работать медленнее, чем обычно. Это стоит держать HackTool:Win32/Keygen установлен? Мы считаем, не, поэтому мы предлагаем, что как только вы можете удалить HackTool:Win32/Keygen. Продолжайте чтение этой статьи, чтобы узнать, как это сделать и как предотвратить подобные инфекции от скользя на ваш ПК в будущем.

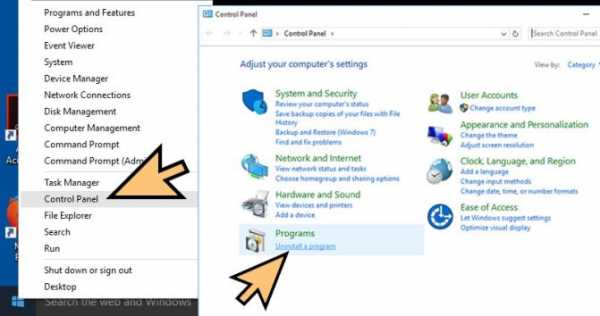

Ликвидации HackTool:Win32/Keygen от Windows

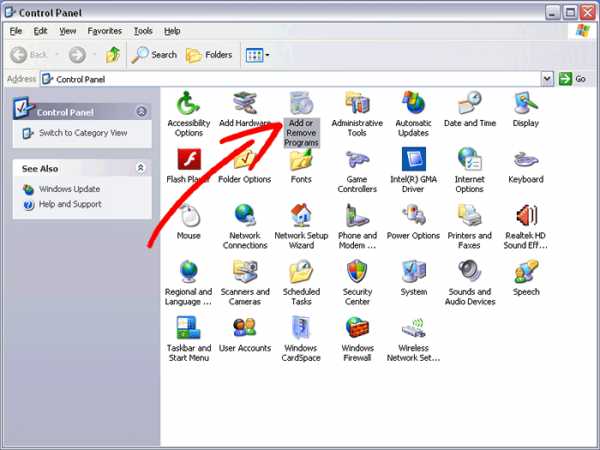

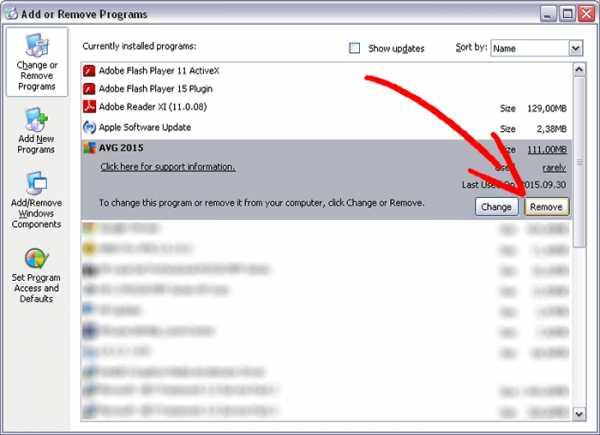

Удалите из Windows XP HackTool:Win32/Keygen:

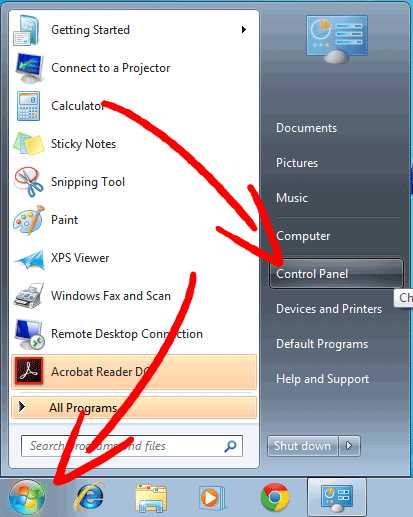

- Нажмите на начать , чтобы открыть меню.

- Выберите Панель управления и перейти на Установка и удаление программ.

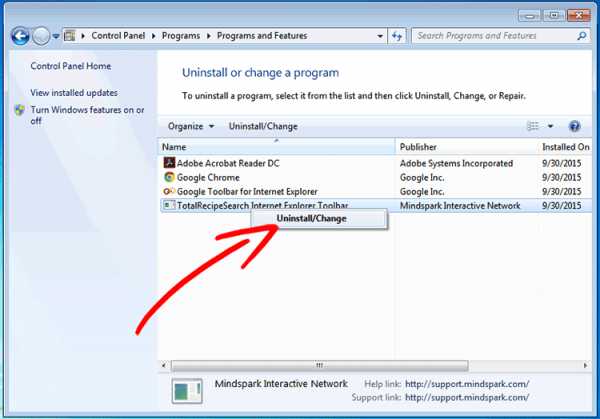

- Выбрать и Удалить нежелательные программы.

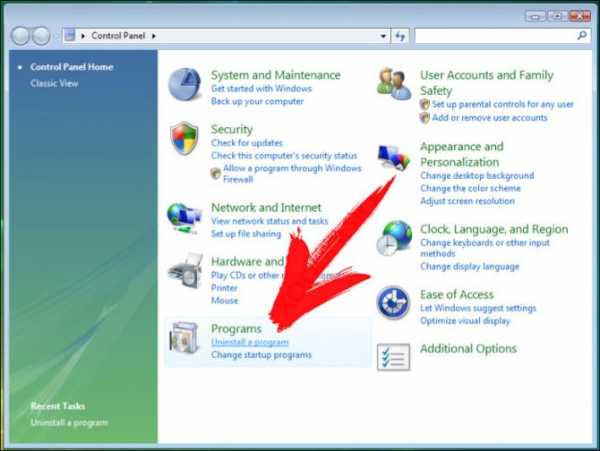

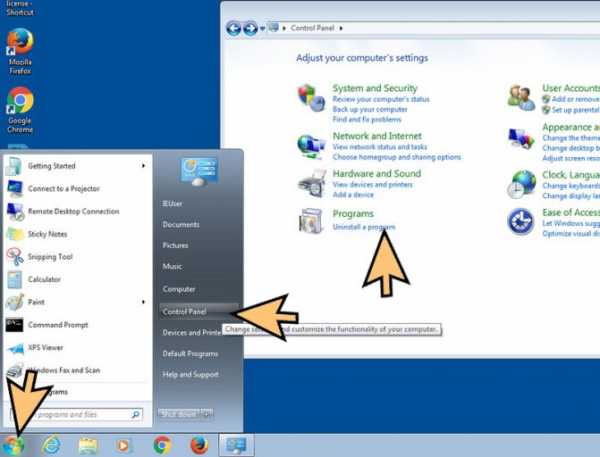

Удалить HackTool:Win32/Keygen от вашего Windows 7 и Vista:

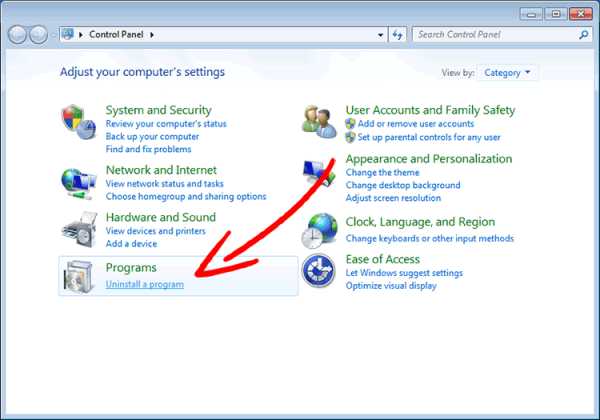

- Откройте меню Пуск и выберите Панель управления.

- Перейти к Удаление программы

- Щелкните правой кнопкой мыши нежелательное приложение и выбрать Удалить.

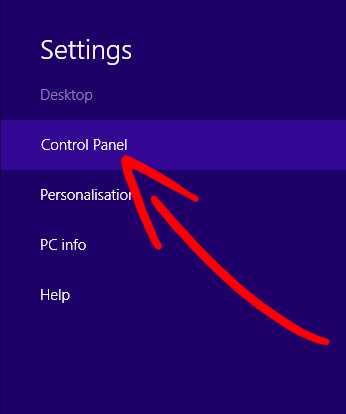

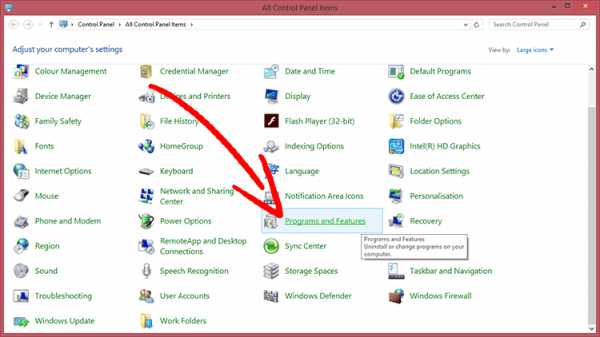

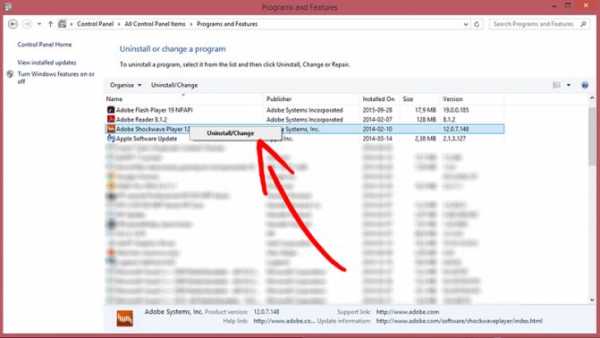

Стереть HackTool:Win32/Keygen от Windows 8 и 8.1:

- Щелкните правой кнопкой мыши в нижнем левом углу и выберите Панель управления.

- Выберите удалить программу и щелкните правой кнопкой мыши на нежелательные приложения.

- Нажмите кнопку Удалить .

Как HackTool:Win32/Keygen ввести моей системы?

Существует небольшая вероятность, что вы загрузили HackTool:Win32/Keygen себя потому что вы думали, что он является полезным инструментом. Кроме того HackTool:Win32/Keygen могли бы ввели в вашей системе без вашего разрешения, после того, как вы нажали на ссылку на подозрительный веб-сайт или просто загрузить программу с ненадежных веб-страницы третьих сторон. В любом случае, вы должны удалить HackTool:Win32/Keygen как можно скорее. Другими словами это не имеет значения как HackTool:Win32/Keygen вступил вашей системы, потому что вы до сих пор избавиться от него. Мы настоятельно рекомендуем установить средство безопасности на вашем компьютере, чтобы не столкнуться ненадежные программы похожие на HackTool:Win32/Keygen еще раз. Ваш инструмент должен быть надежным, если вы хотите защитить вашу систему от вредоносных программ в будущем.

Как работает HackTool:Win32/Keygen?

HackTool:Win32/Keygen могут быть обнаружены при различных других псевдонимов как Win32/HackKMS.A, Malware.Packer.Gen, TrojanDownloader.Delf.lka, кейген (PUA) и другие. Троянец часто получает распространяются в так же, как другие вредоносные программы. Он может поощрять через поддельные объявления или поставляться в комплекте с freeware, что вы можете приобрести из ненадежных файл хостинг веб-сайтов. Инфекция связана с такими угрозами, как набор Blacole, Win32/Autorun, Win32/Dorkbot и многое другое. Вы, возможно, один или несколько из них на вашем компьютере. Нечего и говорить вы должны удалить HackTool:Win32/Keygen вместе с его связанные программы.

После того, как троянец проникает в вашей системе, вы заметите, довольно много нежелательных симптомов. Ваш компьютер может стать вялым, в то время как некоторые программы могут перестать отвечать на команды в целом. Инфекция может также вызвать другие сбои как зависания и сбоев. Это может повлиять на ваш онлайн просмотра также. Ваши браузеры могут быть затоплены с рекламными объявлениями, и вы можете получить постоянно перенаправлены на случайные сайты. Кроме того вы должны иметь в виду, что до тех пор, пока вредоносные программы пребывания в вашей системе, ваши личные данные, такие как имена входа и пароли для ваших социальных сетей и даже онлайн банковские счета могут получить украдены. Потеря такой информации приведет к серьезным финансовым последствиям. Вы не должны задерживать HackTool:Win32/Keygen удаления нисколько более длиной.

Подробнее о WiperSoft’s шпионских программ обнаружения и шаги для удаления WiperSoft.

| SpyHunter Anti-Malware | MalwareBytes |

| Download SpyHunter | Download Malwarebytes |

Как удалить HackTool:Win32/Keygen?

Не рекомендуется, что вы пытаетесь осуществить ручной HackTool:Win32/Keygen удаления, потому что это очень трудно сделать это. Не беспокойтесь-Есть еще способ прекратить HackTool:Win32/Keygen из системы. Вы просто должны приобрести одну из надежных инструментов и затем просканирует вашу систему. Мы хотим подчеркнуть, что очень важно использовать 100% законным инструментом для удаления успешно HackTool:Win32/Keygen. Эти ненадежные инструменты, которые можно загрузить с веб-страницы третьих сторон и Торренты могут установить дополнительные вредоносные программы на вашем компьютере, и они не будут делать что-нибудь действительно полезное.

Узнайте, как удалить HackTool:Win32/Keygen из вашего компьютера

- Шаг 1. Как удалить HackTool:Win32/Keygen из Windows?

- Шаг 2. Как удалить HackTool:Win32/Keygen из веб-браузеров?

- Шаг 3. Как сбросить ваш веб-браузеры?

Шаг 1. Как удалить HackTool:Win32/Keygen из Windows?

- a) Удалить HackTool:Win32/Keygen связанные приложения с Windows XP

- b) Удаление HackTool:Win32/Keygen похожие программы с Windows 7 и Vista

- c) Удалить HackTool:Win32/Keygen связанных приложений Windows 8

a) Удалить HackTool:Win32/Keygen связанные приложения с Windows XP

- Нажмите кнопку Пуск

- Выберите панель управления

- Выберите Установка и удаление программ

- Нажмите на HackTool:Win32/Keygen соответствующего программного обеспечения

- Нажмите кнопку Удалить

b) Удаление HackTool:Win32/Keygen похожие программы с Windows 7 и Vista

- Открыть меню «Пуск»

- Нажмите на панели управления

- Перейти к Uninstall Программа

- Выберите HackTool:Win32/Keygen связанных приложений

- Нажмите кнопку Удалить

c) Удалить HackTool:Win32/Keygen связанных приложений Windows 8

- Нажмите Win + C, чтобы открыть бар обаяние

- Выберите пункт настройки и откройте панель управления

- Выберите удалить программу

- Выберите связанные программы HackTool:Win32/Keygen

- Нажмите кнопку Удалить

Шаг 2. Как удалить HackTool:Win32/Keygen из веб-браузеров?

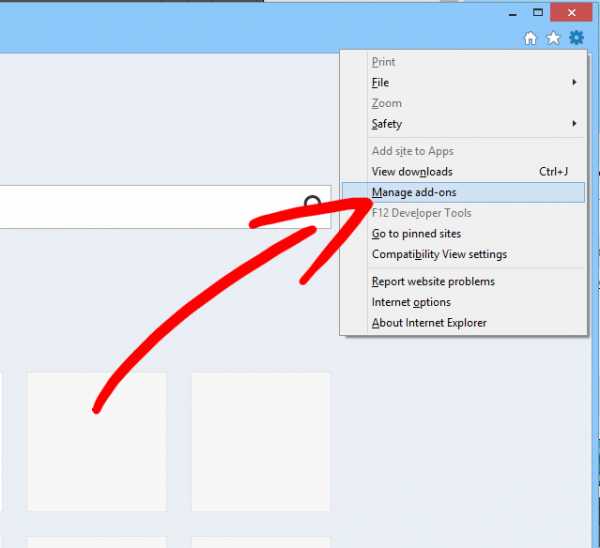

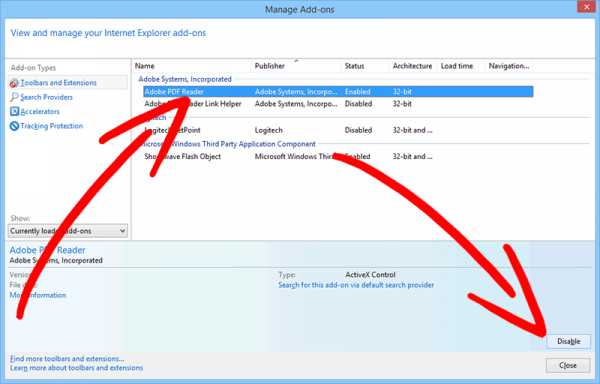

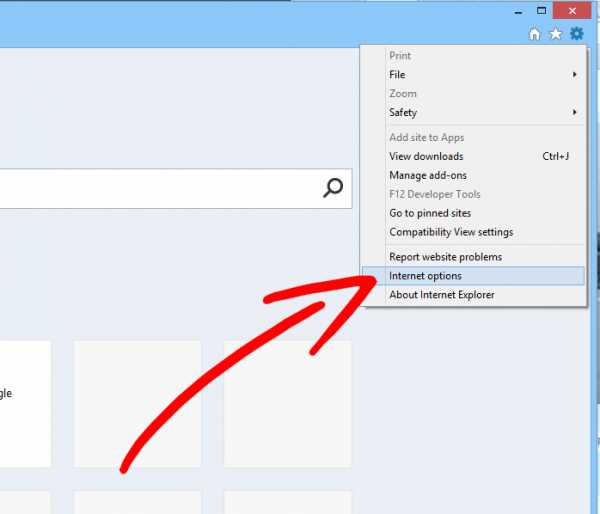

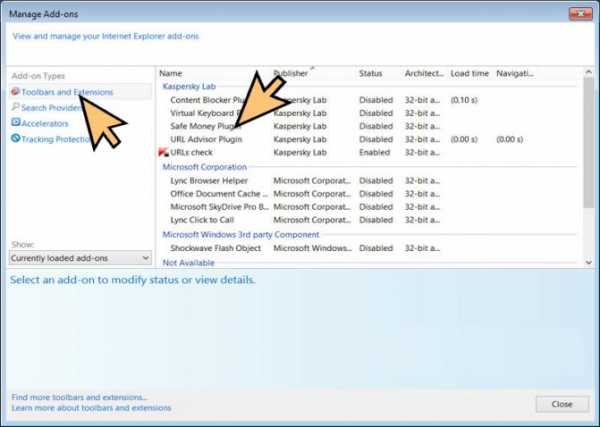

- a) Стереть HackTool:Win32/Keygen от Internet Explorer

- b) Устранение HackTool:Win32/Keygen от Mozilla Firefox

- c) Удалить HackTool:Win32/Keygen из Google Chrome

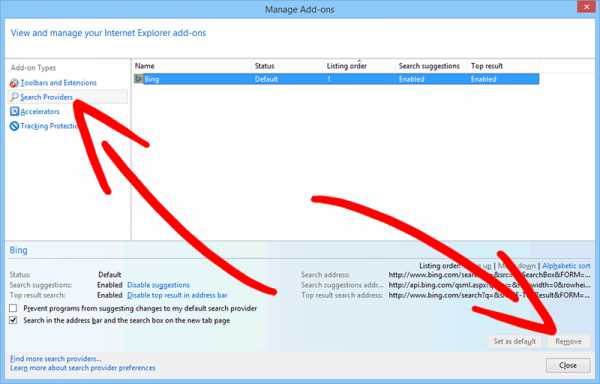

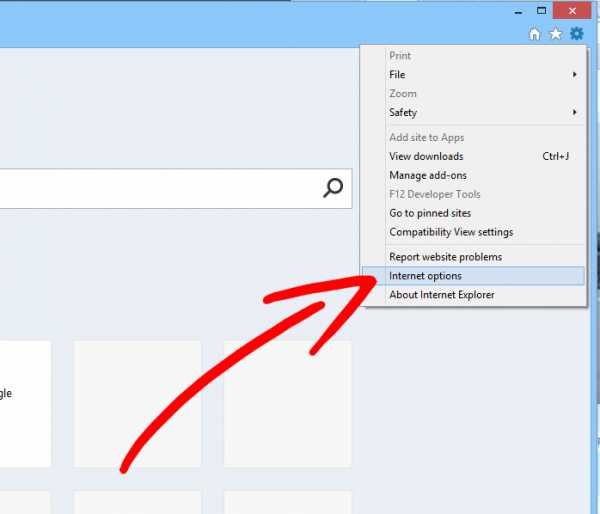

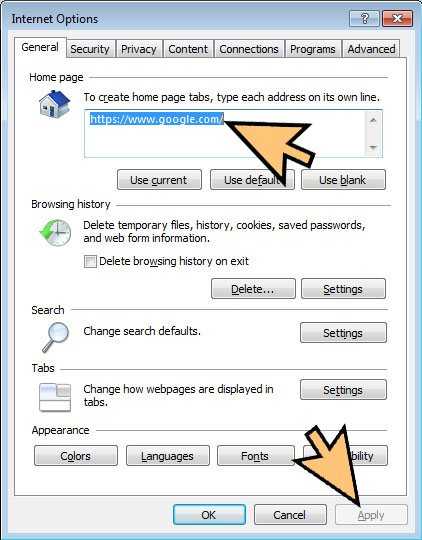

a) Стереть HackTool:Win32/Keygen от Internet Explorer

- Откройте ваш браузер и нажмите клавиши Alt + X

- Нажмите на управление надстройками

- Выберите панели инструментов и расширения

- Удаление нежелательных расширений

- Перейти к поставщиков поиска

- Стереть HackTool:Win32/Keygen и выбрать новый двигатель

- Нажмите клавиши Alt + x еще раз и нажмите на свойства обозревателя

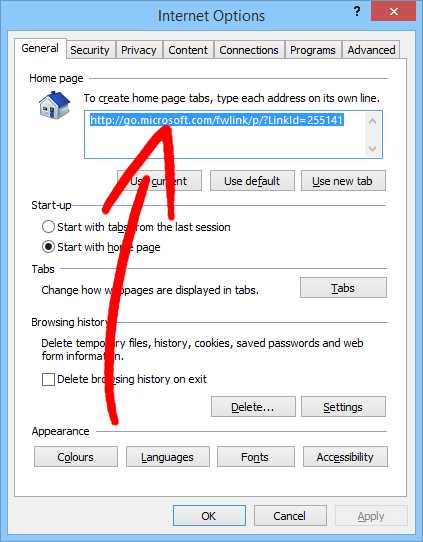

- Изменение домашней страницы на вкладке Общие

- Нажмите кнопку ОК, чтобы сохранить внесенные изменения.ОК

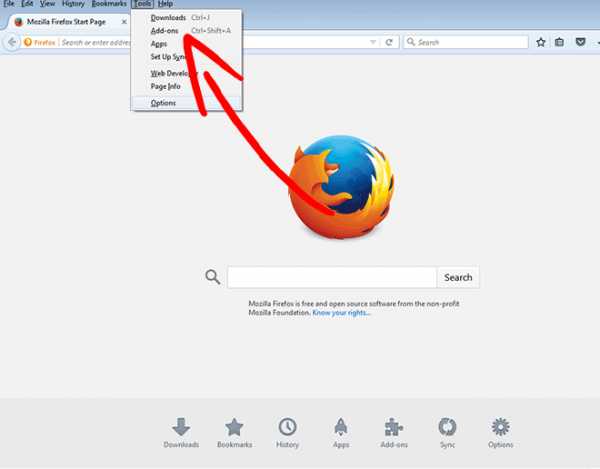

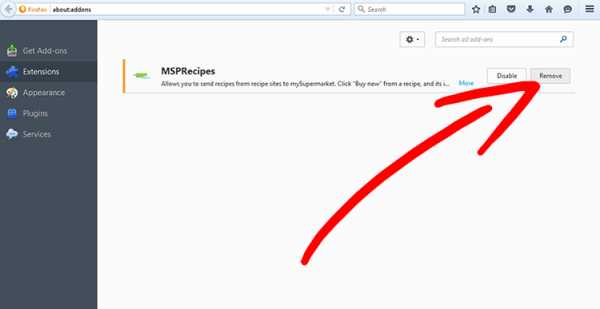

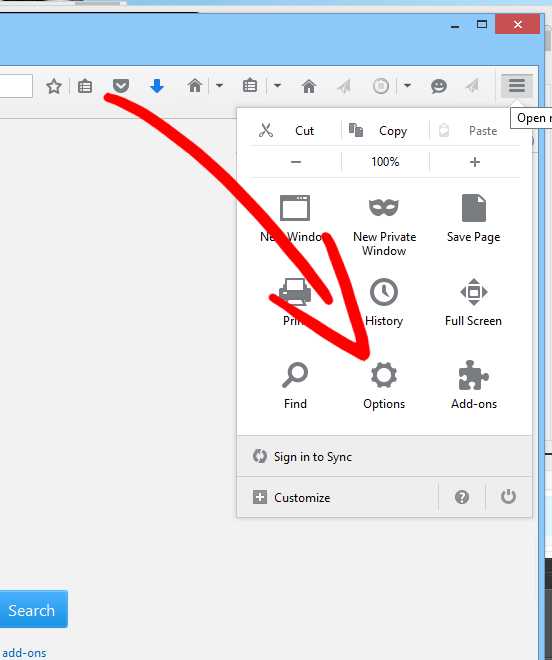

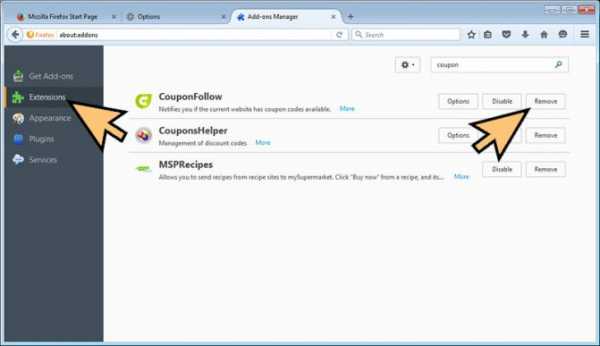

b) Устранение HackTool:Win32/Keygen от Mozilla Firefox

- Откройте Mozilla и нажмите на меню

- Выберите дополнения и перейти к расширений

- Выбирать и удалять нежелательные расширения

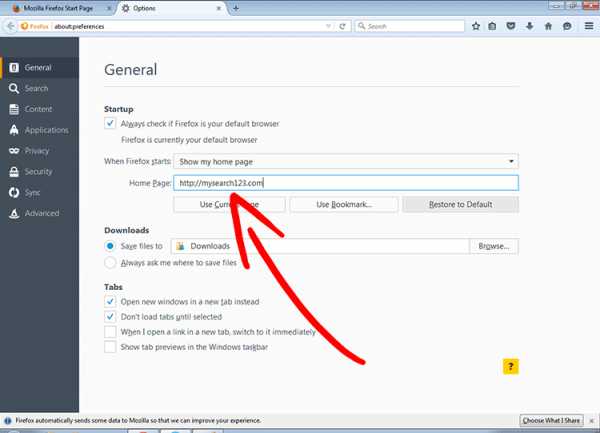

- Снова нажмите меню и выберите параметры

- На вкладке Общие заменить вашу домашнюю страницу

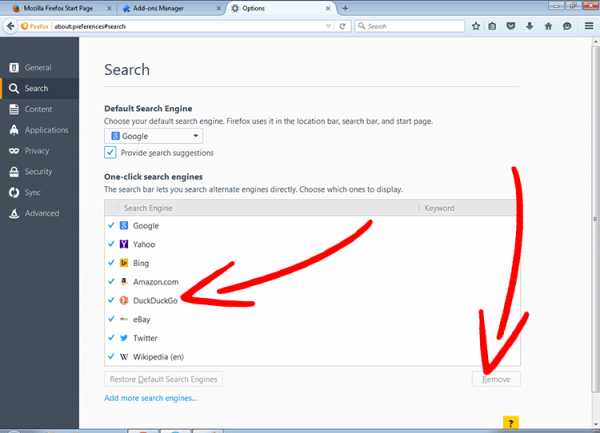

- Перейдите на вкладку Поиск и устранение HackTool:Win32/Keygen

- Выберите поставщика поиска по умолчанию

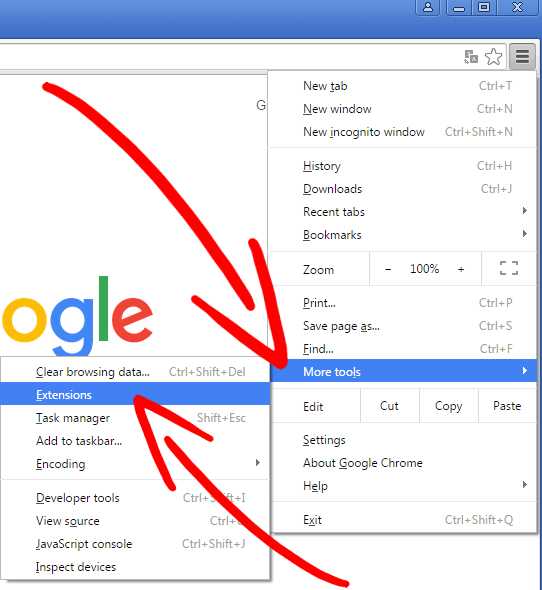

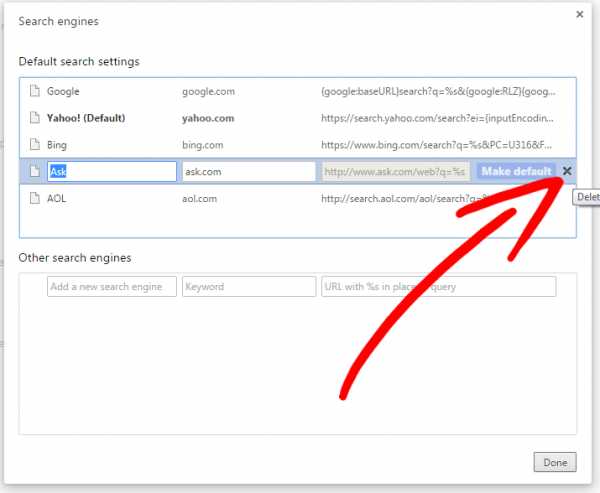

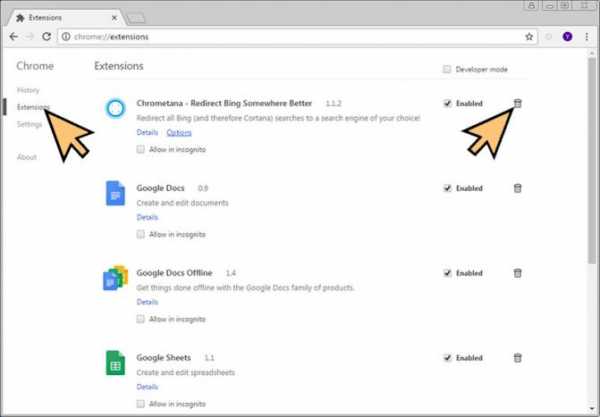

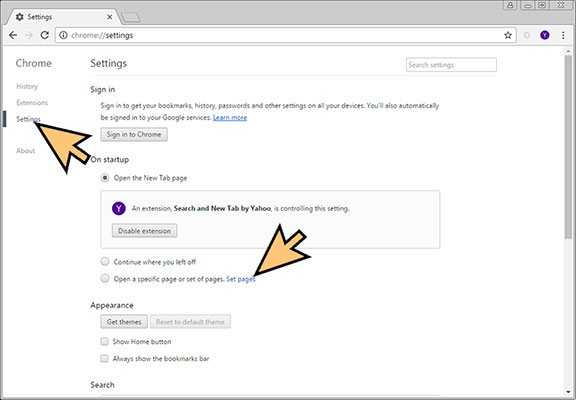

c) Удалить HackTool:Win32/Keygen из Google Chrome

- Запустите Google Chrome и откройте меню

- Выберите дополнительные инструменты и перейти к расширения

- Прекратить расширения нежелательных браузера

- Перейти к настройкам (под расширения)

- Щелкните Задать страницу в разделе Запуск On

- Заменить вашу домашнюю страницу

- Перейдите к разделу Поиск и нажмите кнопку Управление поисковых систем

- Прекратить HackTool:Win32/Keygen и выберите новый поставщик

Шаг 3. Как сбросить ваш веб-браузеры?

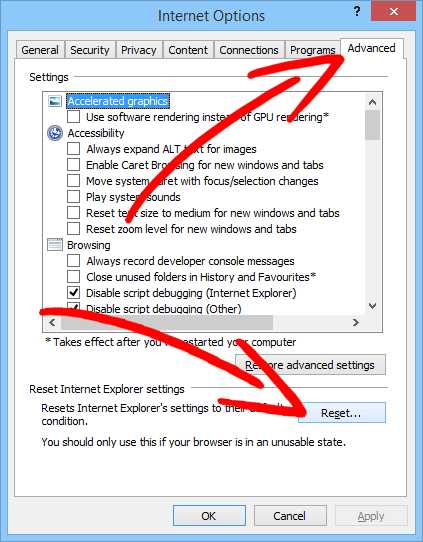

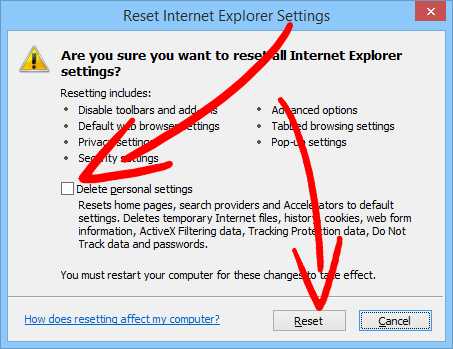

- a) Сброс Internet Explorer

- b) Сброс Mozilla Firefox

- c) Сброс Google Chrome

- d) Сбросить Safari

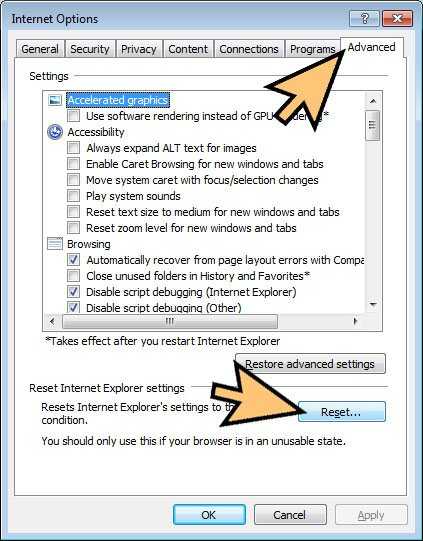

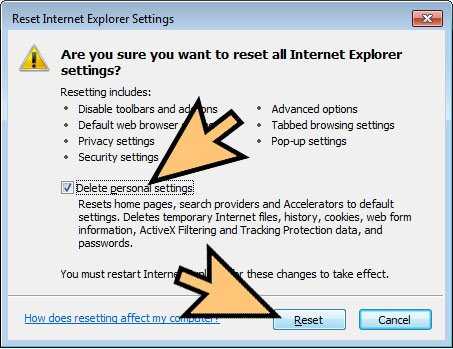

a) Сброс Internet Explorer

- Откройте ваш браузер и нажмите на значок шестеренки

- Выберите Свойства обозревателя

- Перейти на вкладку Дополнительно и нажмите кнопку Сброс

- Чтобы удалить личные настройки

- Нажмите кнопку Сброс

- Перезапустить Internet Explorer

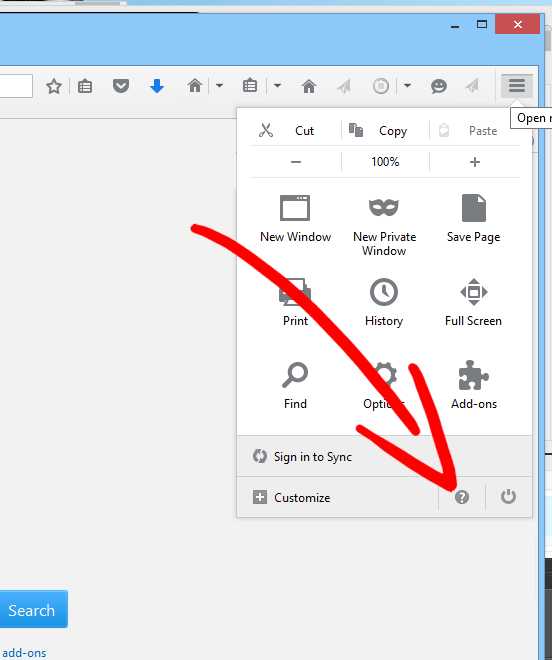

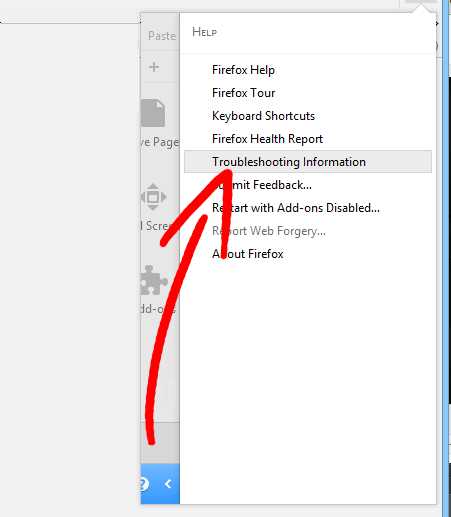

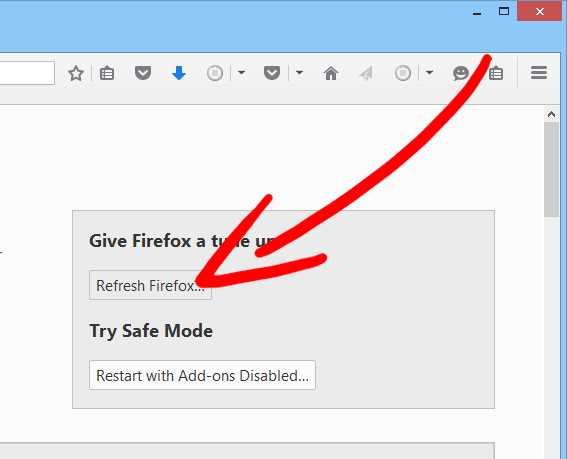

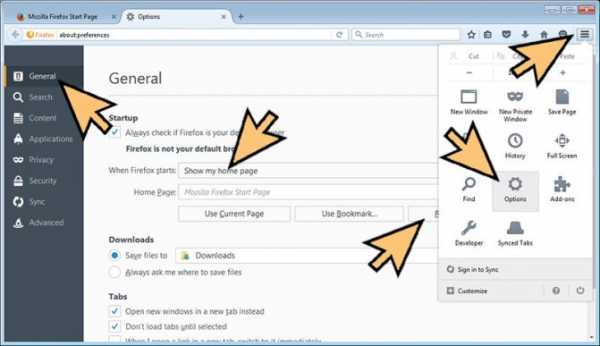

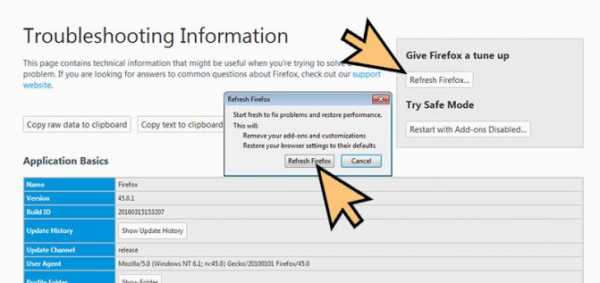

b) Сброс Mozilla Firefox

- Запустите Mozilla и откройте меню

- Нажмите кнопку справки (вопросительный знак)

- Выберите сведения об устранении неполадок

- Нажмите на кнопку Обновить Firefox

- Выберите Обновить Firefox

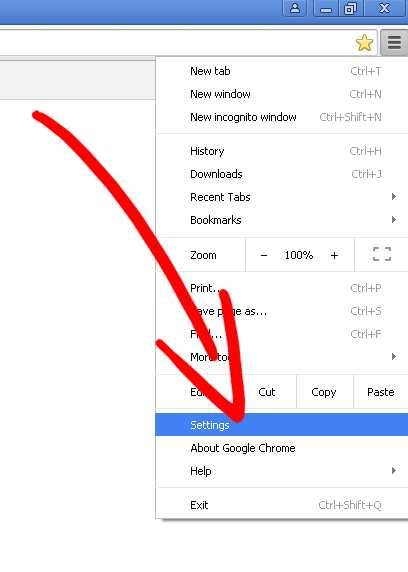

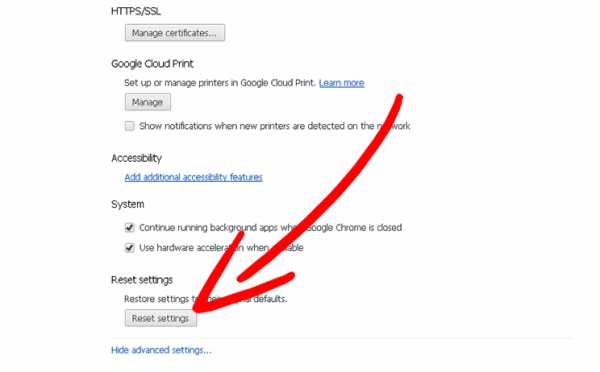

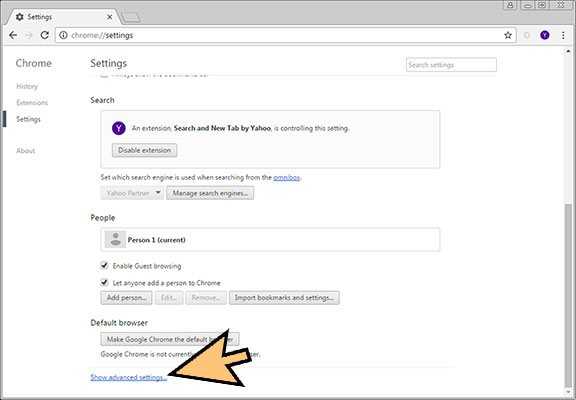

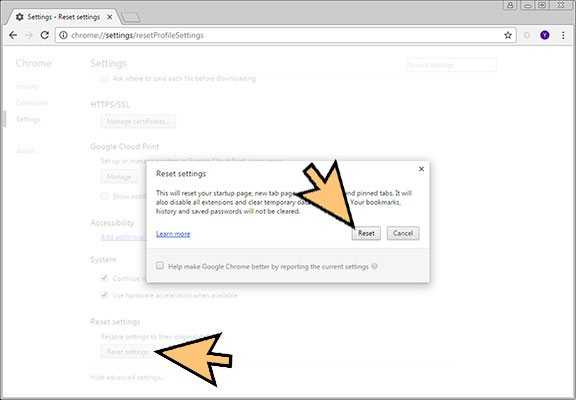

c) Сброс Google Chrome

- Открыть Chrome и нажмите на меню

- Выберите параметры и нажмите кнопку Показать дополнительные параметры

- Нажмите Сброс настроек

- Выберите Сброс

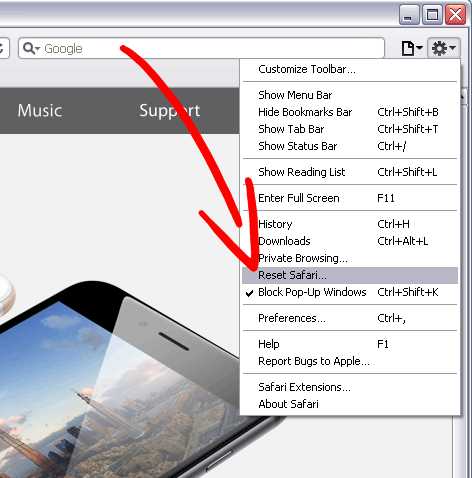

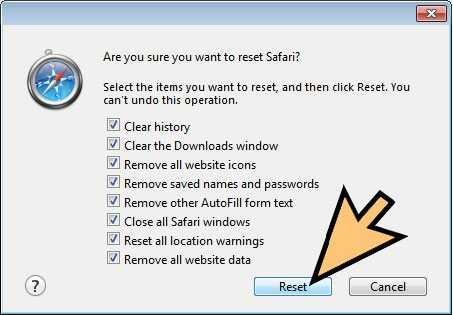

d) Сбросить Safari

- Запуск браузера Safari

- Нажмите на сафари настройки (верхний правый угол)

- Выберите Сбросить Safari…

- Появится диалоговое окно с предварительно выбранных элементов

- Убедитесь, что выбраны все элементы, которые нужно удалить

- Нажмите на сброс

- Safari автоматически перезагрузится

* SpyHunter сканер, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, необходимо приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Руководство HackTool:Win32/Keygen

Шаг 1. Удалить HackTool:Win32/Keygen с вашего компьютера

- 1.1. Windows 8 & 10

- 1.2. Windows 7

- 1.3. Windows ХР

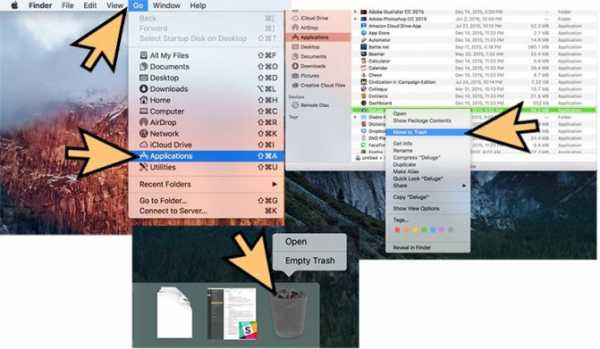

- 1.4. Mac ОС x

1.1. Windows 8 & 10

Право-щелкните в левом нижнем углу экрана. В меню быстрого доступа, нажмите кнопку на панели управления , а затем нажмите на удалить программу для удаления программного обеспечения.

1.2. Windows 7

Перейдите в Панель управления и нажмите на удалить программу для удаления программного обеспечения.

1.3. Windows ХР

Найти Панель управления в Настройки нажмите кнопку Пуск. На панели управления нажмите на кнопку Добавить или удалить программы.

1.4. Mac ОС x

Выберите приложения в меню, а затем найти HackTool:Win32/Keygen приложения. Перетащить приложение в корзину или щелкните правой кнопкой мыши на нем и выберите переместить в корзину. Щелкните правой кнопкой мыши на значок корзины и выберите очистить корзину.

Шаг 2. Удалить HackTool:Win32/Keygen из браузера

- 2.1. Удалить приложение из Internet Explorer

- 2.2. Восстановление Internet Explorer домашнюю страницу, если он был изменен приложением

- 2.3. Сброс браузера

- 2.4. Завершить приложение Google Chrome

- 2.5. Сброс Google Chrome домашнюю страницу и поисковую систему

- 2.6. Сброс Браузера

- 2.7. Удалить приложения от Mozilla Firefox

- 2.8. Восстановить домашнюю страницу, если он был изменен

- 2.9. Сброс браузера

- 2.10. Удалить приложения из Safari (для Mac OS х)

- 2.11. Сбросить Safari

- 2.12. Удалить HackTool:Win32/Keygen от Microsoft край

2.1. Удалить приложение из Internet Explorer

- Нажмите на Шестеренку и выберите Управление надстройками.

- Выберите панели инструментов и расширения. Удалить все Нераспознанные элементы, кроме Microsoft, Яху, Гугл, Оракл или Adobe.

- Закрыть окно.

2.2. Восстановление Internet Explorer домашнюю страницу, если он был изменен приложением

- В Шестерня меню выберите Свойства обозревателя.

- В общей вкладке, удалить URL-адрес и введите имя домена, вы хотите в качестве домашней страницы. Нажмите применить.

2.3. Сброс браузера

- Выберите Свойства обозревателя в Шестерня меню.

- Нажмите на вкладку Дополнительно и нажмите сброс.

- Выберите удалить личные настройки и нажмите кнопку сброс снова.

- Нажмите кнопку закрыть и закройте браузер.

- Если сброс браузера не было возможности, использовать анти-вредоносных программ, чтобы просканировать ваш компьютер.

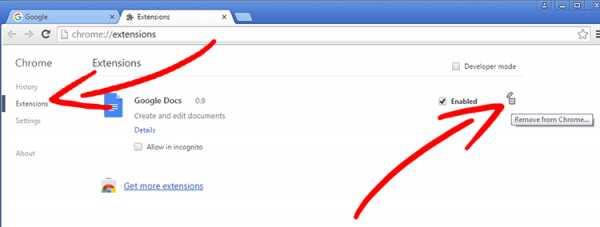

2.4. Завершить приложение Google Chrome

- В меню выберите Настройки.

- Нажмите на расширения.

- Удалить приложения, нажав на мусорное ведро рядом с ними.

- Вы можете временно отключить их, сняв флажок в случае, если Вы не знаете, что вам нужно удалить.

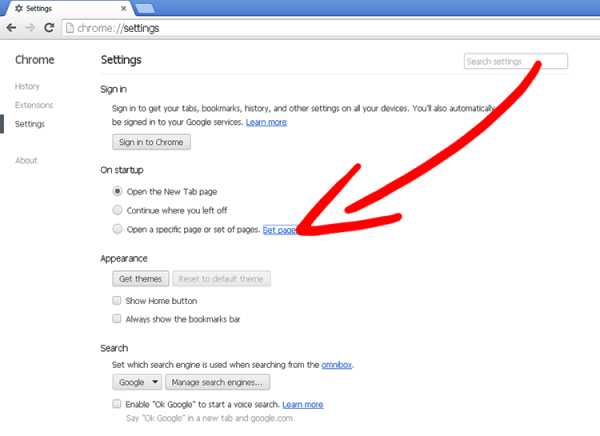

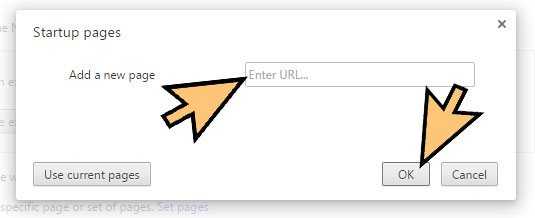

2.5. Сброс Google Chrome домашнюю страницу и поисковую систему

- Выберите параметры в меню.

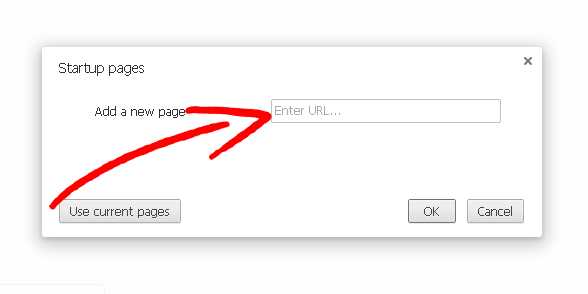

- В разделе “при запуске”, находим “открыть определенную страницу” или “задать страницы”. Нажмите на набор страниц.

- Удалить набор URL-адрес и введите тот, который вы хотите иметь в качестве домашней страницы. Нажмите кнопку ОК.

- Затем выберите Управление поисковых систем в поисковом разделе. Удалить нежелательные веб-сайты, поиск и сохранить те, что вы используете. Нажмите Кнопку Готово.

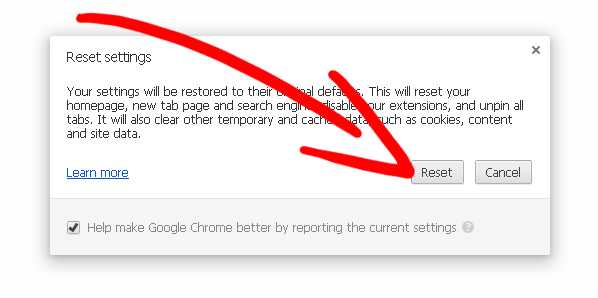

2.6. Сброс Браузера

- Если вы обнаружите, что вы все еще испытываете проблемы с вашим браузером, вы можете сбросить настройки.

- Зайти в настройки в меню.

- В Дополнительные настройки, нажмите сброс настроек.

- Нажмите кнопку сбросить в окне, которое появляется.

- Если вы обнаружите, что Вы не можете восстановить настройки, использовать анти-вредоносных программ, чтобы просканировать ваш компьютер.

2.7. Удалить приложения от Mozilla Firefox

- В меню в верхнем правом углу, нажмите кнопку «надстройки».

- Выберите расширениями и надстройками и удалить все ненужные/подозрительные расширения.

2.8. Восстановить домашнюю страницу, если он был изменен

- В меню выберите опции.

- В общей вкладке, удалить нежелательные URL-адрес и введите желаемый сайт. Или можно нажать кнопку восстановить по умолчанию.

- Нажмите «ОК».

2.3. Сброс браузера

- В меню, нажмите на помочь (синий знак вопроса внизу).

- Выберите Сведения Об Устранении Неполадок.

- Нажмите обновить Firefox.

- Снова нажмите кнопку обновить Firefox.

- Если Вы не можете сбросить Мозилла Firefox , проверить ваш компьютер с Анти-вредоносных программ.

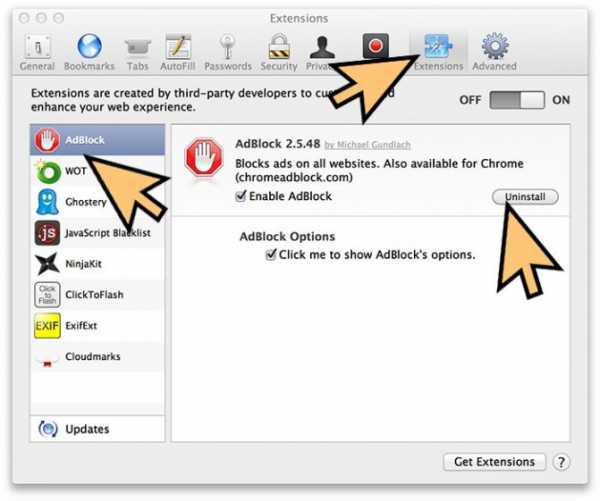

2.10. Удалить приложения из Safari (для Mac OS х)

- В меню выберите Настройки.

- Перейти к расширения в разделе разделе.

- Выберите нежелательные приложения и нажмите кнопку Удалить. Если уверены, если вы должны удалить его, временно отключите его, сняв включить поле.

- Перезагрузите Ваш браузер.

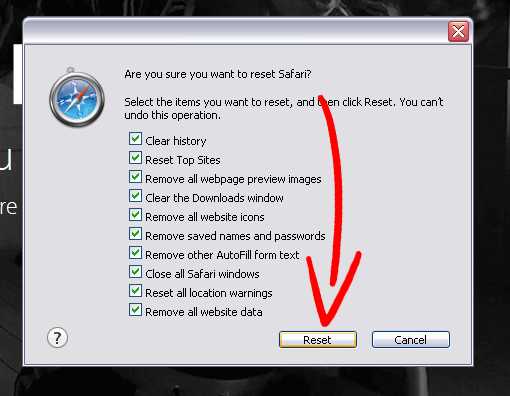

2.11. Сбросить Safari

- В меню выберите пункт сбросить Safari.

- Проверить параметры, которые вы хотите восстановить. Нажмите Кнопку Сброс.

- Если Вы не можете переустановить браузер, проверить ваш компьютер с Анти-вредоносных программ.

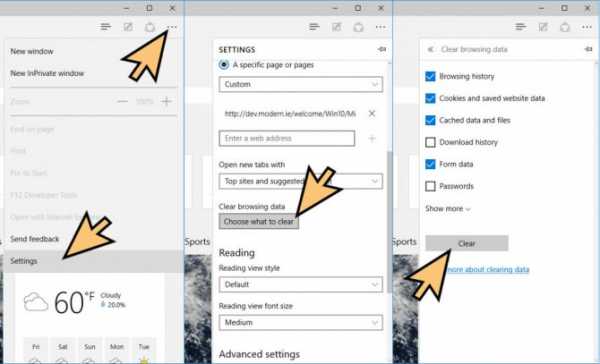

2.12. Удалить HackTool:Win32/Keygen от Microsoft край

- Откройте Microsoft EDGE и нажмите на три точки, расположенные в верхнем правом углу.

- Настройки Выбрать.

- Нажмите на выберите, что нужно очистить кнопку, которая находится под удаление данных о просмотренных страницах.

- Выберите все, что вы хотите удалить, и нажмите очистить.

- Щелкните правой кнопкой мыши на кнопку Пуск → Диспетчер задач → вкладка процессы.

- Найти Microsoft EDGE и щелкните на нем. Выберите перейти к деталям.

- Найдите все записи Майкрософт Эдж, нажмите правой кнопкой мыши на них и выберите «завершить задачу».

Site Disclaimer

pc-threat.com is in no way linked, sponsored, owned or affiliated with any malware developers or distributors referenced in this article. We do not promote or support any kind of malware. Our aim is to provide information about potential computer threats so that users can safely detect and eliminate the malware. You can do so by following the manual removal guides or using anti-malware tool to aid you in the process.

The article is only meant for educational purposes. By using this website, you agree to the disclaimer. We do not guarantee that our removal guides will be able to solve your computer malware issues. Because malware changes constantly, manual removal does not always work.

Удалить из вашего браузеров HackTool:Win32/Keygen

HackTool:Win32/Keygen Удаление от Internet Explorer

Стереть HackTool:Win32/Keygen от Mozilla Firefox

Прекратить HackTool:Win32/Keygen от Chrome

- Download MalwareBytes

- Download Plumbytes

- Download Spyhunter

Ключи Malwarebytes Anti-Malware Premium 2022-2023

Бесплатный ключ Malwarebytes Anti-Malware Premium 2022

Хотите разблокировать полный функционал антивирусной программы, но покупать дорогостоящую лицензию желания или возможности нет? Попробуйте ключики активации из нашего списка. Также в материале подробно описана активация Malwarebytes Anti-Malware 4.4.0.

Как получить расширенную версию

Первым делом скачайте бесплатный Malwarebytes Anti-Malware с официального сайта. Чтобы ускорить загрузку, можно выбрать торрент. После установки программа предложит вам перейти на платную лицензию. Выбирайте активацию через свежие ключи Malwarebytes Anti-Malware 4.4.0, вбивайте нужное имя пользователя и код.

- Важно! Бесплатные коды активации вы используете на свой страх и риск, при выявлении таких ключей администрация антивируса может заблокировать пользователя или отклонить активацию. Что бы этого не произошло, рекомендуем купить ключ с нашего сайта.

Поочередно пробуйте вбить каждый ключ, данные актуальны на 2022 год. Если вы владеете другими рабочими и, самое главное, бессрочными кодами активации, делитесь ими в комментариях. Теперь вы знаете, как скачать бесплатно Malwarebytes Anti-Malware 4.2-4.4.1 на русском и активировать её.

Malwarebytes Anti-Malware Premium ключик активации 2022

Бесплатные ключи Malwarebytes Anti-Malware Premium 2022

Имя пользователя (ID): BGTY7 Ключ: VB7T-JK98-SE34-VGF6

Имя пользователя (ID): POI87Y Ключ: G76T-J98U-LP43-ZSQW

Имя пользователя (ID): OLKI8 Ключ: FC56-JH56-6JL0-NBTR

Имя пользователя (ID): VBGT3 Ключ: KMR5-DF21-XZSA-9J87

[свернуть]

Свежие ключи Malwarebytes Anti-Malware Premium 2022-2021

Ключи активации Malwarebytes Anti-Malware Premium 4.4.0

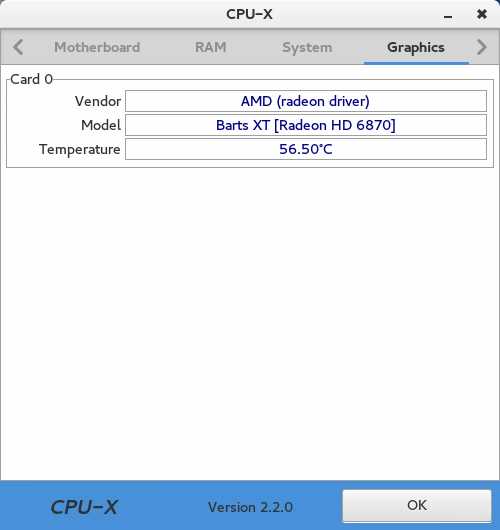

Если антивирус на Вашем компьютере не смог справиться с поставленной задачей или отыскать вирус в системе, воспользуйтесь продуктом anti malware premium. У этой утилиты есть особые алгоритмы для поиска вредоносных файлов. Она использует защиту в реальном времени, а самое главное — не конфликтует с иными антивирусниками. Это позволяет использовать продукт, к примеру, с программой Avast.

В программе есть удобный инструментарий для поиска вирусов на ПК в ручном режиме. При этом утилите можно задать определенные папки для сканирования. Благодаря всевозможным обширным настройкам можно легко подобрать режим для каждого конкретного пользователя. Чтобы активировать премиальную версию, потребуется лицензионный ключ на Anti Malware 4.4.0. Он приложен в архиве вместе с программой. Бесплатный anti malware на русском языке представлен — потому у Вас не будет вопросов в процессе работы.

На нашем сайте Вы можете найти код активации утилиты. Тем самым Вы получите отменный антивирусный продукт. Получить Anti malware premium c ключиком активации совершенно бесплатно можно ниже под статьей или же подыскать сайты, где можно скачать русский anti malware торрентом.

Anti Malware Premium — совершенная версия от своего разработчика. В премиальной версии продукта представлен самый огромный набор функций на Ваш выбор. Свежие ключи AntiMalware будут находиться в архиве вместе с установочным файлом. При этом предоставляемый код активации полностью рабочий и надежный. Пользуйтесь и обязательно защищайте компьютер!

Скачать ключи Malwarebytes Anti-Malware 2022 бесплатно

Malwarebytes Anti-Malware Premium + лицензионный ключ

Скачать Malwarebytes Anti-Malware 4.4.0 с ключом бесплатно

ЗАГРУЗИТЬ

Пароль на архив: keysportal

[свернуть]

Активация других антивирусов

Исправлено: Как исправить Malwarebytes Keygen The Pirate Bay

Недавно некоторые из наших читателей сообщили, что они наткнулись на malwarebytes генератор ключей Pirate Bay.

Шаг 1: Microsoft открывает Outlook Шаг 2. Предположим, что профилей быть не может.Шаг 3. Введите outlook.office365.com, чтобы отобразить имя сервера. Шаг 10. Перейдите на вкладку «Безопасность». Шаг 5. Перейдите на вкладку «Подключение». Шаг 6. Нажмите «Использовать этот URL-адрес, по которому можно подключиться к моему Exchange». ящик прокси-сервера, чтобы получить ящик.

В открытых нескольких окнах нажмите поле Настройки

Вы проверяете свои настройки, действительно зайдя в панель управления и дополнительно выполнив поиск брандмауэра. Ставится (брандмауэр находится в какой-то категории "Безопасность") и.Щелкните ссылку веб-сайта в левой части окна программного обеспечения «Разрешить брандмауэр», чтобы разрешить приложениям проходить политику. Найдите Outlook вместо «Приложения», а также убедитесь, что он включен нормально и разрешите доступ.

В подокне Добавить почтовый ящик отсортируйте имена почтовых ящиков большинства пользователей, которых вы хотите добавить. IE: или PETERSD Alumni, затем нажмите OK.

Ваш новый почтовый ящик должен появиться именно в этой нижней части дерева почтовых каталогов.

Откройте настройки.Нажмите Сеть и Интернет.Нажмите Прокси.В разделе "Ручная настройка" этих прокси-серверов установите передачу "Прокси-сервер" на "Использовать".Введите где они живут.В поле Ip будьте внимательны. Введите файл порта в поле «Порт». Нажмите «Сохранить», затем закройте окно настроек.

Примечание. Перед тем, как приступить к управлению Outlook, убедитесь, что «Тип аутентификации» в каждом ccproxy windows jar установлен на «IP-адрес», «вероятно адрес», «ip/mac». Если выбрать «Имя пользователя/пароль», Outlook будет далеко не перенаправлен на почтовый сервер.

компания Допустим, вы часто пользуетесь маркетингом по электронной почте [email protected], прокси-адрес обычно 192.168.1.100. Следующие шаги относятся к созданию почтового прокси-элемента управления в Office Outlook 2007.

Введите адрес почтового ящика прокси-сервера в указанное поле «Имя пользователя», а затем нажмите «Дополнительные параметры». Затем «Настройки, нажмите Exchange Proxy».

Примечания. Если вы используете Office 2002 Office или XP Standard, сначала установите Need Health Care Practice SP1.

1. «Инструменты» -> «Настройки учетной записи» поставщика, откройте ветровое стекло учетной записи «Настройки учетной записи», в основном потому, что показано на рисунке 1.

Изображение 12. Нажмите «Новое устройство», чтобы открыть диалоговое окно «Добавить новую запись учетной записи». пару изображений.» Рисунок 23. Отметьте наш собственный флажок «Вручную настроить параметры или серверы для дополнительных типов блог-сайтов» (рис. и 2), затем сразу нажмите «Далее». Рисунок 34. Нажмите «Пакет», для проверки вашу интернет-почту (рис. 3), а затем нажмите «Далее».Рисунок 46. Нажмите кнопку «Настройки», «Дополнительно» -> «Сервер исходящей почты», а затем настройте их, как показано на рисунке 5.Рисунок 57. В диалоговом окне «Настройки почты Интернета» (рис. 5) нажмите «ОК», чтобы перейти к настройкам и вернуться в какое-либо диалоговое окно Package, как показано на последнем рисунке 5. 4.Picture 6

Если ваша тема использует прокси-сервер для просмотра форума из Интернета, вам может потребоваться дополнительная настройка, чтобы коннектор работал в вашем основном среда:

-

Вам надоело, что ваш компьютер работает медленно? Он полон вирусов и вредоносных программ? Не бойся, друг мой, ASR Pro здесь, чтобы спасти положение! Этот мощный инструмент предназначен для диагностики и устранения всех видов проблем с Windows, одновременно повышая производительность, оптимизируя память и сохраняя ваш компьютер как новый.Так что не ждите больше - скачайте ASR Pro сегодня!

- 1. Загрузите и установите ASR Pro

- 2. Откройте программу и нажмите «Сканировать».

- 3. Нажмите «Восстановить», чтобы начать процесс восстановления. ЖК-монитор -> Интернет-ресурсы -> Крюк подключения -> чаще всего выбираем настройки LAN и дополнительно вписываем свои прокси-серверы в:

Убедитесь, что на прокси-сервере и/или самом HTTPS брандмауэре преимущественно открыты следующие боксы: http и плагины (80 , т.е. 443).Если вы можете использовать синхронизацию в реальном времени, коннектор также использует любой протокол XMPP, который использует 5222 поверх этих 5223 доменов

-

Убедитесь, что пакеты брандмауэра настроены на использование имени процесса подключаемого модуля scheduleoncec4o: .exe

Дважды щелкните, чтобы открыть свойства всех настроенных профилей Exchange Server. Нажмите полдюйма «Дополнительные настройки», затем выберите тип вкладки «Подключение» в появившемся окне чата настроек.Вы выбираете Shared для подключения к Microsoft Exchange, затем практикуете HTTP, затем нажимаете кнопку «Exchange Settings».

Загрузите это программное обеспечение и восстановите свой компьютер за считанные минуты. Malwarebytes Keygen The Pirate Bay

Malwarebytes Keygen La Baia Dei Pirati

Malwarebytes Keygen 해적 베이

Malwarebytes Keygen La Baie Des Pirates

Malwarebytes Keygen La Bahia Pirata

Malwarebytes Keygen O Pirata Bay

Malwarebytes Keygen De Piratenbaes Baygen

The Malwarebytes Keygen De Piratenbaes Baygen

The Malwarebytes Keygen De Piratebaes48 The Malwarebytes Bay48 The Malwarebytes Keygen De Piratenbaes48 Keygen Piratskaya Buhta

Malwarebytes Keygen Pirate Bay

.

.троянский конь - что это? Вирус или вредоносное ПО?

Все о троянах

Остерегайтесь греков, дарящих подарки

В эпической поэме Вергилия « Энеида » умный Одиссей разрабатывает план по привлечению своих солдат к обнесенной стеной Трое. Вместо того, чтобы рушить стены или перелезать через них, Одиссей нашел другой способ: обманывать. Троянские солдаты наблюдали, как греки, казалось, удалялись, оставив гигантского деревянного коня. в знак капитуляции.Празднуя победу, троянцы втянули коня в город, а вместе с ним спрятались внутри Одиссей и его воины.

Подобно деревянному коню из поэмы, троянские кони или просто троянцы - это аферы и инженерные методы социальные, поощряющие ничего не подозревающих пользователей запускать, казалось бы, безобидные программы которые скрывают вредоносный код.

Как охарактеризовать троянца

Люди иногда думают о трояне как о вирусе или черве, но на самом деле это не так.Вирус файл-инфектор, который может самореплицироваться и распространяться, присоединяясь к другая программа. Черви — это вредоносные программы, похожие на вирусы, но не требующие связывания с другой программой. распространять. Большинство вирусов в настоящее время рассматриваются как устаревший тип угроз. черви они тоже стали редкими, хотя время от времени все же появляются.

Троянец может быть швейцарским армейским ножом, когда дело доходит до взлома.

Думайте о троянах как об общем термине для существующих вредоносных программ. разные их виды. В зависимости от намерений киберпреступника троянец может быть швейцарским армейским ножом для взлома действует как часть автономного вредоносного ПО или как инструмент для других задач, таких как ввести будущие угрозы, связавшись с хакером позже или открыв систему для атак, точно так же, как греческие воины открыли троянскую твердыню.

Другими словами, троянец — это стратегия, которую хакеры используют для внедрения любого количества угроз, от программ-вымогателей, требующих немедленной оплаты, до программ-шпионов, работающих скрытно и они крадут ценную информацию, такую как личные и финансовые данные.

Обратите внимание, что рекламное ПО или потенциально нежелательные программы (ПНП) можно спутать с троянскими программами, потому что способ их внедрения аналогичен. Например, иногда рекламное ПО он проникает в ваш компьютер как часть программного пакета.Вы думаете, что скачиваете одну программу, но на самом деле два или три. Авторы программы обычно добавляют рекламу в маркетинговых целях, чтобы получить оплату за установщик. с помощью тендеров, которые обычно четко обозначены. Такие рекламные пакеты обычно менее опасны, чем трояны. Нет они тоже прячутся как трояны. Но поскольку вектор распространения рекламного ПО похож на вектор распространения трояны, это может вызвать путаницу.

Способы заражения трояном

Трояны могут выглядеть как любые программы, от бесплатных программ и музыки до рекламы в браузерах, после, казалось бы, законных заявлений.Неразумное поведение пользователя может привести к заражению троянами. Вот несколько примеры:

- Загрузка нелегальных приложений. Обещания нелегального бесплатного копирования программного обеспечения могут быть заманчивыми, но такое программное обеспечение или генератор ключей активации могут скрыть троянскую атаку.

- Загрузка неизвестных бесплатных программ. То, что выглядит как бесплатная игра или заставка, на самом деле может быть трояном, особенно если вы найдете их на ненадежном сайте.

- Открытие зараженных вложений. Вы получаете странное электронное письмо с чем-то важным вложение, например счет-фактуру или накладную, но при нажатии запускает троянца.

- Посещение ненадежных веб-сайтов. Некоторым веб-сайтам требуется всего несколько секунд, чтобы начать работу. заразить компьютер. Другие используют уловки, например, делают вид, что транслируют популярный фильм, но только если вы загружаете определенный видеокодек, который действительно является трояном.

- Любой другой метод социальной инженерии, который маскируется с использованием последних тенденций. Например, в В декабре 2017 года было обнаружено, что обширная база установленных процессоров Intel уязвима для атак из-за аппаратные проблемы. Хакеры запаниковали, имитируя обновление под названием Smoke Загрузчик, установивший Trojan.

Последние новости о троянцах

Трояны: действительно что приходит?

Анализ Вредоносное ПО: расшифровка Emotet, часть 1

Анализ Вредоносное ПО: расшифровка Emotet, часть 2

История троянов

Развлечения и игры

Программа под названием ANIMAL, выпущенная в 1975 году, считается первым в мире примером троянской атаки.Он был представлен как простая игра с двадцатью вопросами. Однако скрытая, игра скопировала себя в обычные каталоги, где другие пользователи могут его найти. Оттуда он может распространиться по целым сетям. компьютер. В большинстве случаев это была безобидная шутка.

До декабря 1989 года этот троянец атаковал более или менее в шутку. Несколько тысяч дискет с трояном AIDS, первая известная программа-вымогатель была отправлена подписчикам PC Business World и контакты в списке рассылки конференции Всемирной организации здравоохранения по СПИДу.Этот DOS-троянец бездействовал 90 циклов загрузки, он зашифрует все имена файлов в системе, а затем отобразит сообщение с запросом отправив 189 долларов на почтовый ящик Панамы, чтобы получить программу расшифровки.

В 1990-х годах появился еще один печально известный троянец в виде простой игры Whack-A-Mole. Спрятано в игре Версия NetBus, позволяющая удаленно управление компьютерной системой Microsoft Windows через сеть. Благодаря удаленному доступу злоумышленник мог сделать что-нибудь на вашем компьютере и даже открыть дисковод компакт-дисков.

Любовь и деньги

В 2000 году троянец под названием ILOVEYOU Тогда она стала самой разрушительной кибератакой в истории, ущерб которой оценивается в 8,7 миллиарда долларов. Получатели они получили электронное письмо, похожее на текстовое вложение под названием ILOVEYOU. Если бы они были достаточно любопытны чтобы открыть его, программа запускала сценарий, который перезаписывал файлы и отправлял себя по электронной почте людям с список контактов пользователя. Технически он был умен, как червяк, и применил технику социальный был, пожалуй, самым изобретательным элементом.

В течение первого десятилетия 21 века троянские атаки продолжали развиваться, как и угрозы, которые они несли. Вместо того, чтобы эксплуатировать любопытство людей, троянцы воспользовались ростом нелегальных загрузок, скрывая вредоносное ПО в музыкальных файлах, фильмах или видеокодеках. В 2002 году появился Троянский конь бэкдор под названием Beast, способный заразить практически все версии Windows. Следующий, в конце 2005 г. появился еще один бэкдор-троян, о под названием Zlob он распространялся как необходимый видеокодек ActiveX.

В первом десятилетии двадцать первого века также наблюдалось увеличение числа пользователей Mac и киберпреступников. они обратились к ним. В 2006 году было объявлено об обнаружении первого в истории вредоносного программное обеспечение для систем Mac OS X, не очень опасный троянский конь, известный как OSX/Leap-A или OSX/Умпа-А.

За это время стали меняться и мотивы подготовки троянских атак. Много ранних кибератаки были мотивированы стремлением к власти, контролю или чистому разрушению.В первое десятилетие 21 века все больше и больше больше атак было мотивировано жадностью. В 2007 году троянец Zeus атаковал системы Microsoft. Windows для кражи банковской информации с помощью кейлоггера. В 2008 году хакеры создали Torpig, также известный как Sinowal и Mebroot, для отключения приложений. антивирус, позволяющий вам получить доступ к вашему компьютеру, изменить данные и украсть конфиденциальную информацию, такую как пароли и другие конфиденциальные данные.

Больше и хуже

Когда киберпреступность вступила в 2010 год, жадность все еще имела значение, но хакеры стали больше думать шкала.Рост неидентифицируемых криптовалют, таких как биткойн, привел к увеличению числа атак. программа-вымогатель. В 2013 году была обнаружена лошадь Троян Cryptolocker. Cryptolocker шифрует файлы на жестком диске пользователя и требует за это выкуп. получение ключа расшифровки. Позднее в том же году было обнаружено несколько троянских программ-имитаторов. программы-вымогатели.

Многие из троянцев, о которых мы слышим сегодня, разработаны для конкретной компании, организации и даже правительство.

Во втором десятилетии 21 века также произошли изменения в целевых группах, подвергающихся атакам. Пока в для многих троянцев до сих пор используется подход попытки заразить как можно больше пользователей, подход кажется ориентированным на рост. Многие из троянцев, о которых мы слышим сегодня, остаются разработан с учетом конкретной компании, организации и даже правительства. В 2010 году был обнаружен троянец Stuxnet, нацеленный на системы Windows.Это был первый червь злоумышленники компьютеризированных систем управления. Есть подозрения, что он был разработан для нападения на иранцев ядерные объекты. В 2016 году троян Tiny Banker (Tinba) попал в заголовки газет. С момента его открытия было обнаружено, что он заразил более двадцать крупных банковских учреждений в Соединенных Штатах, включая TD Bank, Chase, HSBC, Wells Fargo, PNC и Банк Америки.

Как один из старейших и наиболее распространенных способов внедрения вредоносных программ, трояны представляют история самой киберпреступности.То, что начиналось как шутка, превратилось в разрушение сети, воровство информацию, рэкет и захват власти. Шутки закончились. Вместо этого троянцы стали серьезными киберпреступные инструменты, в основном используемые для кражи данных, шпионажа и распределенных атак Отказ в обслуживании DDoS.

Типы троянов

Трояныуниверсальны и очень популярны, поэтому сложно охарактеризовать каждый тип. Большинство троянов предназначен для получения контроля над компьютером пользователя, кражи данных и слежки за пользователями или внедрение вредоносных программ на компьютеры жертв.Вот некоторые распространенные угрозы, возникающие в результате атак Троян:

- Техника так называемого бэкдор создать удаленный доступ к система. Этот тип вредоносного ПО изменяет систему безопасности, позволяя хакеру контролировать ее. устройства, кражу данных или даже загрузку дополнительных вредоносных программ.

- Шпионское ПО, отслеживающее доступ к онлайн-аккаунту или управление данными кредитная карта. Затем они передают пароли и другую идентифицирующую информацию хакеру.

- Зомби-трояны, которые берут под контроль компьютер, чтобы сделать его ведомым в сети под хакерский контроль. Это первый шаг в создании ботнета (робот + сеть), который часто используется для запустить распределенную атаку типа «отказ в обслуживании» (DDoS), чтобы разрушить вашу сеть путем заливая ее интернет-трафиком.

- Downloader, этот тип трояна загружает и развертывает другие вредоносные модули, такие как программы-вымогатели или кейлоггеры.

- Троянец дозвона, который может показаться анахронизмом, поскольку мы больше не используем модемы для коммутируемого доступа. мы рассмотрим это в следующем разделе.

Зараженные троянами приложения на смартфонах Android

Трояныпредставляют собой проблему не только для ноутбуков и настольных компьютеров. Они также атакуют мобильные устройства, что имеет смысл, учитывая заманчивую цель — миллиарды подержанных телефонов.

Как и в случае с компьютерами, троянец позиционирует себя как легитимная программа, хотя на самом деле это поддельная версия полного вредоносного приложения.

Такие троянцы обычно прячутся на неофициальных и пиратских рынках приложений, заманивая пользователей на свои скачивание. Трояны выполняют весь спектр вредоносных программ, заражая ваш телефон рекламой и кейлоггерами, которые они могут украсть информацию. Троянцы-дозвонщики могут даже приносить доход своим создателям, отправляя сообщения с зараженных телефонов. Премиум СМС.

Браузерные расширения тоже могут выступать в роли троянов....

пользователей Android стали жертвами Загружаемые из магазина Google Play троянские приложения, которые постоянно сканируются и очищаются от опасные приложения (повторно после обнаружения троянца).Дополнения для браузера также могут действуют как трояны, поскольку могут нести встроенный вредоносный код.

В то время как Google может удалять надстройки браузера с компьютеров, трояны могут устанавливать невидимые значки на экране. Пользователь их не видит, но все равно может запускать через них вредоносные программное обеспечение, если оно касается их.

Хорошая новость для пользователей iPhone: политика ограничительного доступа Apple. App Store, iOS и любое другое приложение на вашем телефоне хорошо предотвращают вторжения в трояны.Единственное исключение для тех, у кого есть джейлбрейк. (снятие ограничения) на свои телефоны, чтобы иметь возможность бесплатно загружать файлы с сайтов, отличных от App Store. Установка рискованных приложений вне ограничений Apple делает пользователя уязвимым для троянов.

Как удалить троян?

При заражении устройства трояном самый универсальный способ его почистить и восстановить до нужного условием является использование качественного автоматизированного антивирусного инструмента и выполнение полной проверки система.

Существует множество бесплатных антивирусных программ, включая наши собственные продукты для Windows, Android и Mac. которые обнаруживают и удаляют рекламное и вредоносное ПО. По сути, Malwarebytes обнаруживает все известные трояны и другие угрозы, так как 80% процесса обнаружения троянов выполняется с помощью эвристического анализа. Мы даже помогаем ограничить дополнительные заражения, отключив связь между вредоносным ПО и любым другим внутренний сервер, который изолирует троянов.Единственным исключением является защита от программ-вымогателей, c который вам нужен наш премиальный продукт.

Как защитить систему от троянов?

Поскольку заражение троянскими программами происходит после того, как пользователи обманным путем пускают их на компьютеры, большинства инфекций можно избежать, сохраняя бдительность и соблюдая правила безопасности. Упражняться здоровый скептицизм в отношении сайтов, предлагающих бесплатные фильмы или азартные игры.Выберите вместо этого бесплатные программы напрямую с сайта производителя, а не с неавторизованных серверов зеркальный.

Другие меры предосторожности, которые следует учитывать: измените параметры Windows по умолчанию на актуальные. расширения приложений всегда были видны. Это не позволит вам влюбиться в невинно выглядящую иконку.

Другие рекомендации, помимо установки Malwarebytes для Windows, Malwarebytes для Android и Malwarebytes для Mac включают:

- Периодически запускать диагностическое сканирование

- Настройте автоматические обновления программного обеспечения операционной системы, чтобы всегда последние обновления безопасности

- Обновите приложение, чтобы устранить все уязвимости в системе безопасности.

- Избегание небезопасных или подозрительных веб-сайтов

- Скептическое отношение к непроверенным вложениям и ссылкам в электронных письмах от неизвестных отправителей

- Использование сложных паролей

- Использование брандмауэра

Как Malwarebytes Premium

защищаетВ Malwarebytes мы серьезно относимся к предотвращению инфекций, поэтому мы активно блокируем оба веб-сайта. веб-сайты и рекламные объявления, которые мы считаем ложными или подозрительными.Например, мы блокируем торрент-сайты, например, Пиратская бухта. Хотя многие опытные пользователи используют эти сайты без проблем, некоторые файлы, которые там предлагаются для скачивания, на самом деле являются троянскими программами. Мы также блокируем криптомайнинг по тем же причинам. браузерами пользователь может отключить блокировку и соединение.

Мы думаем, что лучше бродить по безопасной стороне. Если вы хотите рискнуть, присоединиться к сайту легко в белый список, но даже специалисты могут найти убедительного троянца.

Чтобы узнать больше о троянах, вредоносных программах и других киберугрозах, посетите Блог лаборатории Malwarebytes. То, что вы узнаете, может просто помочь вам избежать инфекции.

.Новые бессрочные ключи Malwarebytes AntiMalware 2 PREMIUM PL Краков

- Предложение от частное лицо

- Состояние новый

- Судьба безопасность

- Операционная система Windows

- Язык польский

- Год публикации 2014

- Тип ключ

Продаю 7 новых ключей к последней версии, лучший антивирус Malwarebytes Anti-Malware 2 PREMIUM PL со встроенной защитой в реальном времени и родительским контролем, обнаруживающий более 99% угроз.Это программное обеспечение многими ИТ-специалистами считается лучшим и прекрасно подходит как для новых типов компьютеров, так и для старых. Продукт новый, и срок действия лицензионного ключа никогда не истекает - вы можете использовать его только на одном компьютере дома, в офисе и на работе, и нет никаких ограничений при переносе лицензии на другой компьютер. Цена не подлежит обсуждению, такие ключи обычно не продаются, цена новой лицензии в виде ключа с правом ежегодного обновления стоит в магазине более 80 злотых.Для меня за 49 злотых вы получаете лицензию, дающую право на бессрочные обновления программного обеспечения! Эта лицензия предоставляется ограниченным тиражом для партнеров Malwarebytes. Лицензии можно перепродавать и устанавливать на компьютер клиента. Отправка только по электронной почте. Платежи через PayPal, Transferuj.pl (страхование транзакций через систему Transferuj.pl) или традиционным переводом. Реализация до 30 минут с момента отправки платежа на PayPal или Transferuj.pl и до 24 часов с момента отправки платежа традиционным переводом.К продукту прилагается распечатка лицензии с лицензией и данными продавца, а также счет-фактура (в том числе для физического лица), освобожденная от НДС, выставленная как иностранная компания. Смело покупайте!

.Keygen для Касперского использовался для распространения

вредоносного ПОEarprints необходимы нам для создания ваших мониторов генераторы ключей генераторы ключей, безусловно, инструмент, который больше не используется для хакерского программного обеспечения; теперь интеллектуальные авторы вредоносных программ создали фальшивый keygen для la ассортимент продуктов безопасности от до Kaspersky , который устанавливает cheval de Troy в систему при генерации ключей.Имя этого генератора поддельных ключей est Антивирус Касперского keygen и должен создавать ключи для антивируса Касперского 2010, Касперского Internet Security 2010 и Kaspersky Simple Scan 2010.

Ce keygen для Kaspersky , несомненно, является наглядным примером того, что пиратство программного обеспечения может дорого обойтись в долгосрочной перспективе. Остерегайтесь кейгенов, циркулирующих на темной стороне сети, поскольку они часто используются для распространения вредоносных программ.Если вам нужен антивирус и вы не хотите тратить деньги, лучше всего установить , установите бесплатный антивирус, например, , который предлагает наш конфигуратор Avast, AVG, Avira или новый антивирус от ребят из Редмонда: Microsoft security basics, во многих случаях не завидуют другим платным решениям.

В случае заражения рекомендуем следовать этим инструкциям:

Источник: Syware Guide (спасибо Манелю за предупреждение)

Рекомендуемые инструкции:

- KIS 2010: Установка и настройка Kaspersky Internet Security 2010

- Брандмауэр Comodo: Инструкции по настройке брандмауэра Comodo.

- Найдите и уничтожьте робота-шпиона. Удалите шпионское ПО из вашей системы.

- Наоми: Защитите несовершеннолетних от порнографии с Наоми

- Учебное пособие по защите от вредоносных программ Malwarebytes. Удалите все вредоносные программы из системы.

Product Key Decryptor 9.5 Скачать

Расшифровщик ключа продукта - Бесплатно приложение, которое позволит нам читать системные регистрационные ключи из семейства Windows, других продуктов Microsoft и более 200 сторонние приложения . Расшифровщик ключей продукта пригодится когда вам нужно установить систему или другие приложения на новый компьютер, без необходимости искать информацию о данных регистрационные карточки.Учитывая, что все больше и больше ключей Мы закупаем регистрационные документы в электронном виде, и некоторые из них мы смогли приобрести несколько лет назад, и почти никто не обращался за добросовестная инвентаризация собственного программного обеспечения, опция может быстро восстановить ключи с рабочего компьютера не один раз спасти ситуацию. Просто запустите приложение, пусть оно сканируем компьютер и через некоторое время увидим найденный софт с ключами. К сожалению, версия доступна для только первый найденный ключ полностью представляет приложение, которым обычно является операционная система Windows.

Эффективный инструмент восстановления ключей Лицензии Windows

и другие программы

Поддерживаемое программное обеспечение Microsoft:

- Microsoft Windows NT, XP, 2003, Vista, Windows 7, Windows 8, Windows 10;

- Microsoft Office 2003, 2007, 2010, 2013, 2016;

- Сервер Microsoft Exchange;

- Microsoft SQL Server 2000, 2005, 2008, 2012;

- Internet Explorer 6, 7, 8, 9, 10, 11;

- Интерактивное обучение Microsoft;

- Microsoft Представьте себе! Фото Премиум;

- Защитник Microsoft Windows.

Поддерживаемое стороннее программное обеспечение:

- ACDSСмотрите;

- Advanced SystemCare;

- Adobe Acrobat, Creative Suite, Photoshop и т. д.;

- Arcsoft Panorama Maker;

- Студия записи Ashampoo;

- AutoCAD, LT, строительные системы и т. д.;

- Autodesk 3ds Max;

- Авира Антивир;

- Axialis IconWorkshop;

- Вне сравнения;

- Борланд Делфи;

- КэшменХП;

- Графический пакет CorelDRAW;

- Корел ВидеоСтудио;

- Киберлинк PowerDVD DX;

- ElcomSoft All Password Recovery Suite;

- FinePrint pdfFactory;

- Futuremark 3DMark;

- ГНБ Госинспектор;

- Интернет-менеджер загрузки;

- Изобастер;

- Macromedia Dreamweaver Studio MX;

- Macromedia Flash MX;

- МэджикИСО;

- Malwarebytes Anti-Malware;

- Медиафур Макдрайв;

- Mindjet MindManager Pro;

- Естественно говорящий;

- Nero, Vision, медиаплеер и т. д.;

- Антивирус Нортон, PartitionMagic;

- O&O Defrag Pro и другие наборы для восстановления;

- Комплект программного обеспечения;

- Машинка реестра PCTools;

- PowerQuest PartitionMagic;

- R-Studio Data Recovery Network Edition;

- RealVNC Enterprise Edition;

- Роксио Мой DVD;

- Scansoft Omnipage Professional;

- СекурДатаСтор;

- Slysoft AnyDVD и CloneDVD;

- SnapStream Beyond Media;

- Звуковая запись сейчас;

- Sony Sound Forge, Vegas, ACID XMC и т. д.;

- настольный компьютер Stardock Natural;

- Суперочиститель;

- Symantec Norton Internet Security;

- Студия Camtasia техников;

- Антивирус Trend Micro PC-cillin;

- Утилиты TuneUp;

- VanDyke SecureFX;

- Рабочая станция VMWare 6.х, 7.х, 8.х, 9.х;

- VSO ConvertXtoDVD;

- Винамп;

- ВинПатрол;

- Винзип;

- Зональная тревога.

В Ring Publishing мы публикуем статьи, связанные с цифровым повествованием, и объясняем, что это такое. Также мы расскажем, что такое технологии в журналистике и как работает Headless CMS. 90 151

Теги: программа чтения ключей Windows, программа восстановления данных, программа восстановления ключа продукта

Информация о Product Key Decryptor

Операционная система: Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows 10, Windows 11

Версия: 32-разрядная, 64-битная

- Лицензия: Shareware

- Язык: английский

- Производитель:

- Обновлен:

». 3,99 МБ

Скачано 355 раз

.Ключи продукта Windows 11, бесплатные рабочие [обновлено в 2022 году] — окончательные ключи

Ключи продукта Windows 11 Ключи активации бесплатно [2022]:

Windows 11 — самая продвинутая Windows, и многие люди ищут в Интернете Windows 11, потому что Windows 11 выйдет в 2021 году, и многие новые функции добавили Windows 11 для работы в 32-битной и 64-битной системе.

Windows 11 Product Keys Free 2022 Обзор:

Итак, ожидание окончено Micorosft Запуск новой Windows 11 с множеством новых функций и расширенным макетом Я надеюсь, что появятся новые люди, использующие Windows 7 Ultimate, Windows 8.1 Windows 10 должна использовать Windows 11, поэтому Microsoft запускает версию Windows 11 7, например Windows 11 Pro , Windows 11 Home , Windows 11 Enterprise , Windows 11 Education и другие версии. Таким образом, время меняется, и Microsoft также меняет цифровую революцию на рынке технологий, потому что Windows 7, Windows 8.1 устаревает, а люди хотят новый продукт, и люди говорят, что Microsoft должна измениться в Windows 10, поэтому Microsoft внесла некоторые изменения, о которых я расскажу ниже в функциях. поэтому Microsoft запустила Windows 11. Теперь будут все функции, которые вам понадобятся. Лицензионный ключ для Windows 11 , ключ продукта для Windows 11 , Ключ активации Windows 11 .Если вы все еще хотите использовать Windows 7, Windows 8.1, Windows 10, вам потребуется ключ продукта Windows 7, ключ продукта Windows 8.1, ключ продукта Windows 10 Pro.

Итак, для активации Windows 11 вам потребуется 25-символьный ключ продукта, ключ активации или лицензионный ключ, чтобы серийный ключ Windows 11 выглядел так

ХХХХХ-ХХХХХ-ХХХХХ-ХХХХХ-ХХХХХ

И только 1 ключ работает в одной системе, поэтому, если вы используете ключ на большем количестве ноутбуков и компьютеров, это противоречит условиям Microsoft.Так много новых пользователей, которые используют Linux или Mac, они не знают, что такое WIndows. Таким образом, WIndows — это операционная система с открытым исходным кодом, и пользователи также путают, какую Windows им следует устанавливать, а какую нет, поэтому вы можете увидеть предыдущую статью на Productkeyslist.com. На этом, а также мы говорим о Windows 11, поэтому мы предоставим вам Windows 11, а также предоставим 30-дневную пробную версию ключа продукта или лицензионного ключа.

Особенности ключей продукта Windows 11 2023:

1. Новое меню «Пуск»

Плавающее меню «Пуск», напоминающее панель запуска, является самой отличительной частью новой настольной ОС Microsoft.В отличие от обычного меню «Пуск» и традиционного меню «Пуск», это новое меню «Пуск», которое Microsoft называет таковым, расположено в верхней части панели задач. Он имеет всплывающий стиль, который включает контакты и предлагаемые приложения в тандеме друг с другом. До сих пор, в моем использовании, это было довольно хорошо.

2. Новый магазин Microsoft