Служба центра обеспечения безопасности windows отключена как включить

Сообщение об ошибке "Не удается запустить службу «Центр обеспечения безопасности»" в системе Windows 7 или Windows Vista

Симптомы

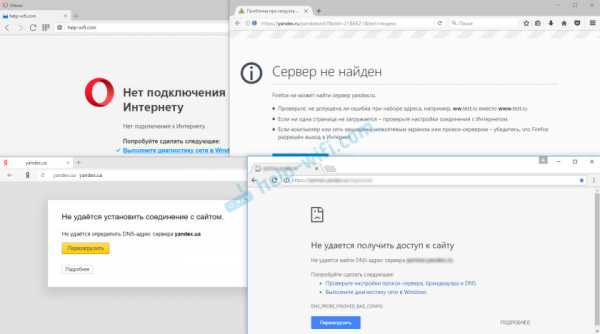

В Windows 7 или Windows Vista появляется следующее сообщение об ошибке.

Не удается запустить службу "Центр обеспечения безопасности".

Причина

Эта проблема может возникать по следующим причинам.

-

Неправильно настроен запуск центра обеспечения безопасности.

-

Неправильно настроена учетная запись входа для центра обеспечения безопасности.

-

Вредоносное ПО мешает запуску службы или отключает ее после запуска.

Решение

Для решения этой проблемы воспользуйтесь одним из приведенных ниже способов в порядке их перечисления.

Способ 1. Проверьте конфигурацию Центра обеспечения безопасности

-

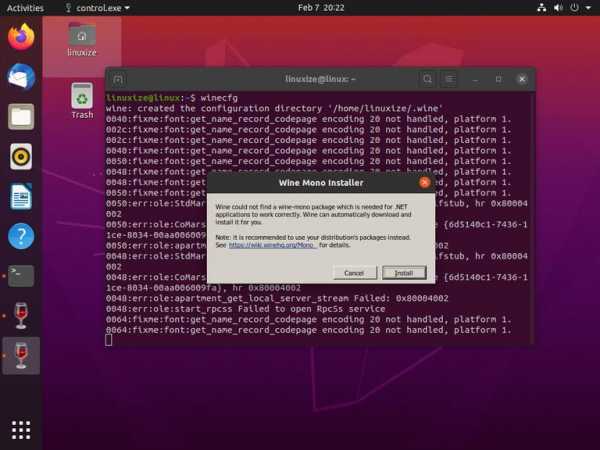

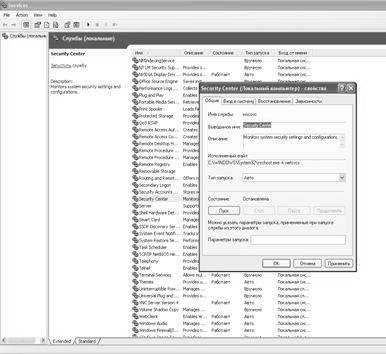

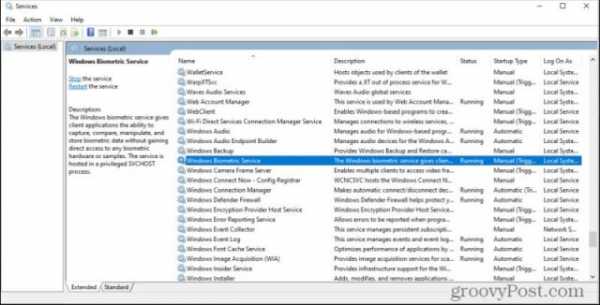

Нажмите сочетание клавиш Win + R на клавиатуре, введите services.msc, затем нажмите клавишу ВВОД.

-

Нажмите кнопку Да в ответ на запрос подтверждения.

-

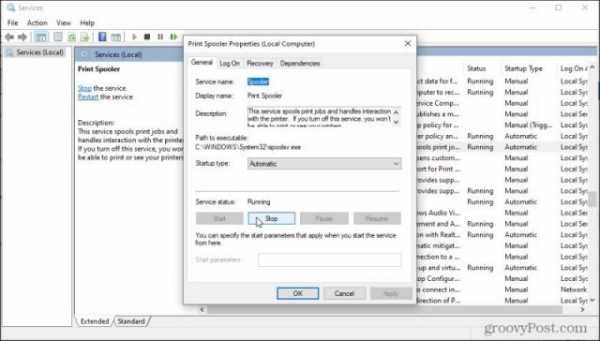

Дважды щелкните пункт Центр обеспечения безопасности.

-

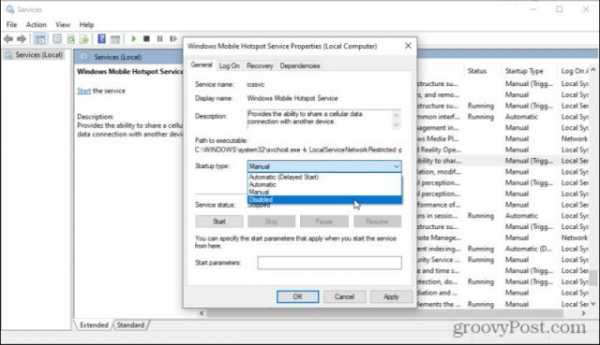

На вкладке Общие выберите Автоматически (отложенный запуск) из списка Тип запуска, нажмите кнопку Пуск, затем — кнопку OK.

-

Проверьте, запустился ли Центр обеспечения безопасности. Или запустите службы Удаленный вызов процедур (RPC) и Инструментарий управления Windows (WMI), выполнив указанные выше действия.

Способ 2. Запуск компьютера в безопасном режиме

-

Перезагрузите компьютер и нажмите клавишу F8 до появления эмблемы Windows.

Дополнительные сведения о запуске компьютера в безопасном режиме см. на следующем веб-сайте Майкрософт:

Запуск компьютера в безопасном режиме

-

Выполните описанные в способе 1 действия, чтобы запустить службу Центра обеспечения безопасности. Если служба запускается, выполните чистый запуск для устранения конфликта программных служб. Дополнительные сведения об этом см. в следующей статье базы знаний Майкрософт:

929135 Как найти и устранить проблему путем «чистого» запуска Windows Vista или Windows 7

Отправьте нам свои отзывы

Мы ценим ваши замечания. Сообщите, что вы думаете об этой статье, используя поле для комментариев внизу. Это позволит нам улучшить содержимое. Заранее спасибо!

"Не удается запустить службу Центра обеспечения безопасности".

Выделите следующий текст:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc]

"DisplayName"="@%SystemRoot%\\System32\\wscsvc.dll,-200"

"ErrorControl"=dword:00000001

"ImagePath"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,00,\

74,00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,73,\

00,76,00,63,00,68,00,6f,00,73,00,74,00,2e,00,65,00,78,00,65,00,20,00,2d,00,\

6b,00,20,00,4c,00,6f,00,63,00,61,00,6c,00,53,00,65,00,72,00,76,00,69,00,63,\

00,65,00,4e,00,65,00,74,00,77,00,6f,00,72,00,6b,00,52,00,65,00,73,00,74,00,\

72,00,69,00,63,00,74,00,65,00,64,00,00,00

"Start"=dword:00000002

"Type"=dword:00000020

"Description"="@%SystemRoot%\\System32\\wscsvc.dll,-201"

"DependOnService"=hex(7):52,00,70,00,63,00,53,00,73,00,00,00,57,00,69,00,6e,00,\

4d,00,67,00,6d,00,74,00,00,00,00,00

"ObjectName"="NT AUTHORITY\\LocalService"

"ServiceSidType"=dword:00000001

"RequiredPrivileges"=hex(7):53,00,65,00,43,00,68,00,61,00,6e,00,67,00,65,00,4e,\

00,6f,00,74,00,69,00,66,00,79,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,\

67,00,65,00,00,00,53,00,65,00,49,00,6d,00,70,00,65,00,72,00,73,00,6f,00,6e,\

00,61,00,74,00,65,00,50,00,72,00,69,00,76,00,69,00,6c,00,65,00,67,00,65,00,\ 00,00,00,00

"DelayedAutoStart"=dword:00000001

"FailureActions"=hex:80,51,01,00,00,00,00,00,00,00,00,00,03,00,00,00,14,00,00,\

00,01,00,00,00,c0,d4,01,00,01,00,00,00,e0,93,04,00,00,00,00,00,00,00,00,00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc\Parameters]

"ServiceDllUnloadOnStop"=dword:00000001

"ServiceDll"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,\ 00,74,00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,\

77,00,73,00,63,00,73,00,76,00,63,00,2e,00,64,00,6c,00,6c,00,00,00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc\Security]

"Security"=hex:01,00,14,80,c8,00,00,00,d4,00,00,00,14,00,00,00,30,00,00,00,02,\

00,1c,00,01,00,00,00,02,80,14,00,ff,01,0f,00,01,01,00,00,00,00,00,01,00,00,\

00,00,02,00,98,00,06,00,00,00,00,00,14,00,fd,01,02,00,01,01,00,00,00,00,00,\

05,12,00,00,00,00,00,18,00,ff,01,0f,00,01,02,00,00,00,00,00,05,20,00,00,00,\

20,02,00,00,00,00,14,00,9d,01,02,00,01,01,00,00,00,00,00,05,04,00,00,00,00,\

00,14,00,8d,01,02,00,01,01,00,00,00,00,00,05,06,00,00,00,00,00,14,00,00,01,\

00,00,01,01,00,00,00,00,00,05,0b,00,00,00,00,00,28,00,15,00,00,00,01,06,00,\

00,00,00,00,05,50,00,00,00,49,59,9d,77,91,56,e5,55,dc,f4,e2,0e,a7,8b,eb,ca,\

7b,42,13,56,01,01,00,00,00,00,00,05,12,00,00,00,01,01,00,00,00,00,00,05,12,\

00,00,00

Как отключить сообщения Центра безопасности Windows

В этой статье описывается как отключить сообщения Центра безопасности и обслуживания Windows, появляющиеся всякий раз после загрузки системы. Их содержание может быть разным: от изменения настроек интернет-обозревателя до сообщения об отключённом антивирусном обеспечении.

Зачем отключать?

Если проведённые настройки и параметры «беспокоят» Windows, Windows примется беспокоить и вас очень назойливыми сообщениями с Рабочего стола. Эти сообщения часто не отражают действительного положения вещей; в Windows 10 контроль за работой Центра усложнился, и я предлагаю эти сообщения просто удалить. Конечно, лишь в том случае, если содержимое предполагаемых «зловредов», предлагаемых к удалению, вам знакомо, вы с ними согласны и находитесь в курсе дела о происходящем.

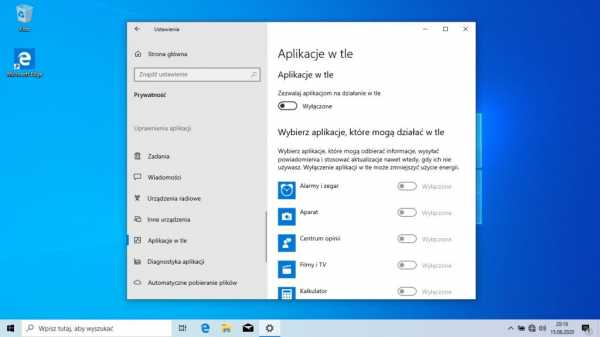

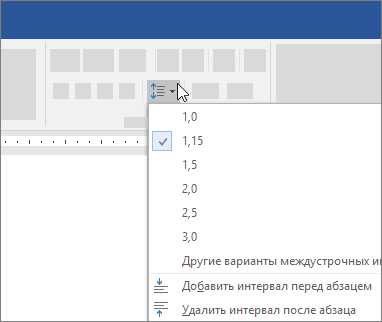

Отключить сообщения Центра безопасности в Windows 10: всё зависит от версии

Чтобы отключить сообщения, нужно пройти два пункта. Первый вариант — работа с групповой политикой Windows (доступно только для пользователей Windows 10 Professional и Enterprise), второй — отключение соответствующего параметра в реестре. Так что, если вы обладатель Home Edition, можете сразу переходить ко второму варианту развития событий. Более того, вариант с редактированием реестра всегда более надёжный: он подразумевает ручное создание параметров и манипулирование ими же.

Через редактор групповой политики.

- Набираем WIN + R, вводим быструю команду:

gpedit.msc

- В левой части консоли проходим по пути Конфигурация пользователя->Административные шаблоны->Меню «Пуск» и панель задач и находим пункт Удалить уведомления и значок центра…

- вызовем двойным щелчком меню настройки и в окне выбираем Включено. Уведомления справа внизу исчезнут при очередном обновлении проводника Windows или немедленно после перезагрузки.

Редактора групповой политики нет…

Групповая политика не работает полностью или частично…

Через реестр

- зажимаем WIN + R и набираем

regedit.exe

- в редакторе находим ветку

- в созданном или существующем разделе Explorer есть или должен появиться параметр DWORD (32 бита) под именем DisableNotificationCenter. Ему нужно присвоить значение 1:

- если какие-то из сообщений всё равно себя проявляют, скорее всего, Windows хочет включить службу обеспечения безопасности:

такие уведомления можно попробовать отключить созданием сразу двух пунктов в реестре: дополнительного раздела и DWORD-параметра. В разделе:

HKEY_Current_User\ Software\Microsoft\Windows\CurrentVersion\Notifications\Settings

создайте раздел с именем:

Windows.SystemToast.SecurityAndMaintenance

и в нём мы сразу создадим двоичный параметр DWORD с именем Enabled. Раз уведомления будем отключать, значит присвоим ему значение 0 :

для увеличения масштаба выберите мышкой Открыть в новой вкладке

- если для вас вариант с самостоятельным редактированием сложноват, скачайте архив с готовыми вариантами выключения и включения всплывающих сообщений. Запускайте по надобности, соглашайтесь с проводимыми изменениями от UAC. Названия на русском, не ошибётесь.

Скачать архив редактирования реестра Работа с уведомлениями Windows

РАДИКАЛЬНЫЙ СПОСОБ

Для тех, кого уведомления уже просто бесят. К нему я не прибегал, однако, думаю, он сработает. Вы знаете, где эти уведомления находятся? Ну не генерирует же Windows их ниоткуда… Вот здесь:

имя_пользователя\AppData\Local\Microsoft\Windows\Notifications

Чтобы удалить содержимое папки, нужно:

- обнаружить её, заставив Windows показывать скрытые папки и файлы

- перезапускать процесс explorer.exe через Диспетчер задач или использовать утилиту Unlocker для удобного удаления файлов, которые заняты системой.

Успехов вам.

Обеспечение безопасности Windows Server 2008/2012

Этот материал содержит базовые рекомендации по обеспечению безопасности серверов под управлением Microsoft Windows Server 2008/2012:

Поддержание операционной системы и установленного ПО в актуальном состоянии, помимо устранения неисправностей в работе программ, помогает обеспечить защиту вашего сервера от части уязвимостей, о которых стало известно разработчикам до момента выхода апдейта. Вы можете настроить Windows на автоматическую загрузку (установку) важных и рекомендуемых обновлений через утилиту «Центр обновления Windows».

Несмотря на распространенность качественных программных open-source продуктов, доступных «в один клик», призываем вас изучить известные уязвимости такого ПО перед его установкой и использовать для загрузки дистрибутивов только официальные источники. Именно самостоятельная установка администратором или пользователем уязвимого или уже «упакованного» вирусным кодом софта зачастую является причиной проблем с безопасностью инфраструктуры.

Для серверов Windows Server, доступных через интернет и при этом не находящихся за выделенным устройством, выполняющим функцию фаерволла, Брандмауэр Windows является единственным инструментом защиты внешних подключений к серверу. Отключение неиспользуемых разрешающих и добавление запрещающих правил будет означать, что меньше портов на сервере прослушивают внешний входящий трафик, что снижает вероятность атак на эти порты. Например, для работы стандартного веб-сервера достаточно открыть следующие порты:

80 – HTTP

443 – HTTPS

Для портов, доступ к которым должен оставаться открытым, следует ограничить круг источников подключения путем создания «белого списка» IP-адресов, с которых будут приниматься обращения. Сделать это можно в правилах Брандмауэра Windows. Это обеспечит уверенность в том, что у всех, кому требуется доступ к серверу, он есть, но при этом запрещен для тех, кого «не звали».

Ниже представлен список портов, доступ к которым лучше ограничить только кругом клиентов, внесенных в белый список IP:

- 3389 – Стандартный порт RDP

- 990 – FTPS

- 5000-5050 – порты для работы FTP в пассивном режиме

- 1433-1434 – стандартные порты SQL

- 53 – DNS

Т.к. стандартная запись локального администратора «Administrator» по-умолчанию включена во всех сегодняшних версиях ОС Windows и имеет неограниченные полномочия, именно к этому аккаунту чаще пытаются подобрать пароль для получения доступа к управлению сервером, т.к. это проще, чем выяснять имена пользователей.

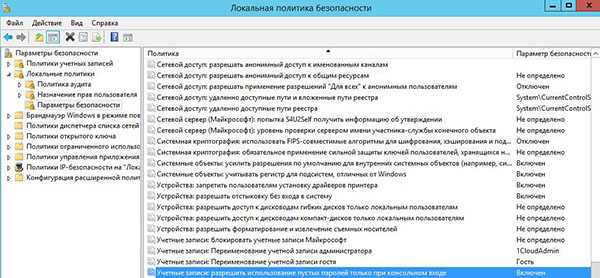

Рекомендуется сменить имя пользователя для стандартной учетной записи Adminstrator. Для этого выполните следующие действия:

- Откройте оснастку «Выполнить» (WIN+R), в появившемся окне введите: secpol.msc

- Откройте Редактор локальной политики безопасности. В меню выберите Локальные политики -> Параметры безопасности -> Учетные записи: Переименование учетной записи администратора

- Во вкладке Параметр локальной безопасности измените имя учетной записи администратора на желаемое и сохраните изменения.

Если в администрировании вашей инфраструктуры задействовано несколько человек, создайте для каждого из них отдельную учетную запись с административными правами. Это поможет отследить, кто именно санкционировал то ли иное действие в системе.

Для выполнения задач, не требующих прав администратора, желательно использовать учетную запись обычного пользователя. В случае проникновения в систему, в т.ч. в результате действий самого пользователя, уровень уязвимости сервера останется на уровне полномочий этого пользователя. В случае же получения несакционнированного доступа к аккаунту администратору получит и неограниченный доступ к управлению системой.

Никогда не разрешайте подключение к общим папкам сервера без ввода пароля и анонимный доступ. Это исключит возможность простого получения несакционированного доступа к вашим файлам. Даже если эти файлы сами по себе не имеют никакой ценности для злоумышленника, они могут стать «окном» для дальнейшего вторжения, так как пользователи вашей инфраструктуры, вероятнее всего, доверяют этим файлам и вряд ли проверяют их на вредоносный код при каждом запуске.

Помимо обязательного использования пароля, желательно разграничить права доступа к общим директориям для их пользователей. Значительно проще установить ограниченные права пользователям, которым не требуется полный доступ (запись/чтение/изменение), нежели следить за тем, чтобы ни один из клиентских аккаунтов впоследствии не был скомпрометирован, что может повлечь за собой неблагоприятные последствия и для других клиентов, обращающихся к общим сетевым ресурсам.

Если вы используете физический сервер Windows, настоятельно рекомендуем включить запрос пароля пользователя при выходе из режима ожидания. Сделать это можно во вкладке «Электропитание» Панели управления (область задач страницы «Выберите план электропитания»).

Помимо этого, стоит включить запрос ввода пароля пользователя при подключении к сессии после установленного времени ее бездействия. Это исключит возможность простого входа от имени пользователя в случае, когда последний, например, забыл закрыть RDP-клиент на персональном компьютере, на котором параметры безопасности редко бывают достаточно стойкими. Для конфигурации этой опции вы можете воспользоваться утилитой настройки локальных политик secpol.msc, вызываемой через меню «Выполнить» (Win+R->secpol.msc).

Мастер настройки безопасности (SCW – Security Configuration Wizard) позволяет создавать XML-файлы политик безопасности, которые затем можно перенести на различные серверы вашей инфраструктуры. Эти политики включают в себя правила использования сервисов, конфигурацию общих параметров системы и правила Firewall.

Помимо предварительной настройки групповых политик Active Directory (при их использовании) время от времени проводите их ревизию и повторную конфигурацию. Этот инструмент является одним из основных способов обеспечения безопасности Windows-инфраструктуры.

Для удобства управления групповыми политиками, вы можете использовать не только встроенную в дистрибутивы Windows Server утилиту «gpmc.msc», но и предлагаемую Microsoft утилиту «Упрощенные параметры настройки безопасности» (SCM-Security Compliance Manager), название которой полностью описывает назначение.

Помимо использования групповых политик безопасности Active Directory следует также использовать локальные политики, так как они затрагивают не только права пользователей, выполняющих вход через доменную учетную запись, но и локальные аккаунты. Для управления локальными политиками вы можете использовать соответствующую оснастку «Локальная политика безопасности», вызываемую командой secpol.msc («Выполнить» (WIN+R)).

- Блокировка RDP-подключений для учетных записей с пустым паролем

Эта мера является весьма очевидной, но она не должна игнорироваться. Для блокировки подключений к удаленным рабочим столам пользователю, пароль для которого не указан, откройте утилиту «Computer Configuration» -> «Настройки Windows» -> «Настройки безопасности» -> «Локальные политики безопасности -> «Параметры безопасности» и включите (Enable) параметр «Учетные записи: Разрешить использование пустых паролей только при консольном входе(Accounts: Limit local account use of blank passwords to console logon only).

- Смена стандартного порта Remote Desktop Protocol

Смена порта RDP по умолчанию, несмотря на видимую простоту этой меры, является неплохой защитой от атак, направленных на мониторинг well-known портов.Чтобы изменить порт для подключений RDP:

- Откройте редактор реестра (regedit)

- Для перестраховки сделайте резервную копию текущего состояния реестра (Файл->Экспорт)

- Открываем ветку: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

- Найдите параметр Port Number, дважды кликните по нему, в открывшемся окне выберите десятичную систему исчисления из измените поле Значение на желаемый порт.

- Нажмите ОК и закройте редактор ресстра

- Обратите внимание на ваши правила Firewall (Брандмауэр Windows). Они должны разрешать внешние подключения по установленному выше порту. Для добавления разрешающего правила выполните следующее:

- Откройте Брандмауэр Windows

- В левой части окна программы выберите «Дополнительные параметры», а затем «Правила для входящих подключений», и нажмите «Создать правило» - В появившемся окне Мастера выберете правило «Для порта»

- Далее указываем «Определенный локальный порт TCP: {номер выбранного вами выше порта}». Нажимаем готово. - >Перезагружаем сервер для применения изменений.

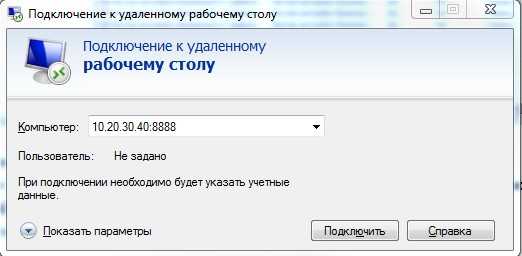

- Для подключения к серверу через установленный вручную порт необходимо на локальной машине ввести номер порта после IP-адреса сервера, разделив эти значения двоеточием, в окне подключения к удаленному рабочему столу, как показано на изображении:

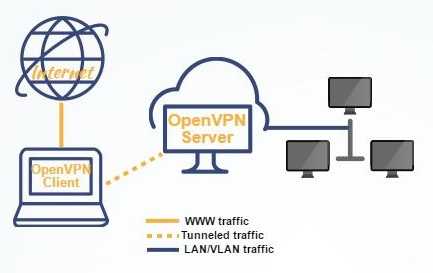

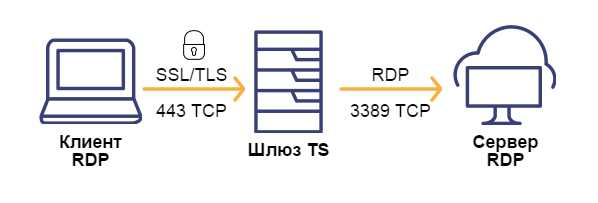

- Настройка шлюза служб терминалов (Terminal Services Gateway)

Служба «Шлюз TS (служб удаленных рабочих столов)» позволяет удаленным пользователям осуществлять удаленное подключение к терминальным серверам и другим машинам частной сети с включенной функцией RDP. Она обеспечивает безопасность подключений за счет использования протокола HTTPS (SSL), снимая с администратора необходимость настройки VPN. Этот инструмент позволяет комплексно контролировать доступ к машинам, устанавливать правила авторизации и требования к удаленным пользователям, а именно:

- пользователей (группы пользователей), которые могут подключаться к внутренним сетевым ресурсам;

- сетевые ресурсы (группы компьютеров), к которым пользователи могут подключаться;

- должны ли клиентские компьютеры быть членами групп Active Directory;

- необходимо ли клиентам использовать проверку подлинности на основе смарт-карт или пароля, или они могут использовать любой из двух вышеперечисленных способов аутентификации.

Само собой, логика работы шлюза удаленных рабочих столов подразумевает использование для него отдельной машины. При этом это не означает, что нельзя использовать виртуальную машину, развернутую на любом из хостов в вашей частной сети.

Установка службы Шлюза TS

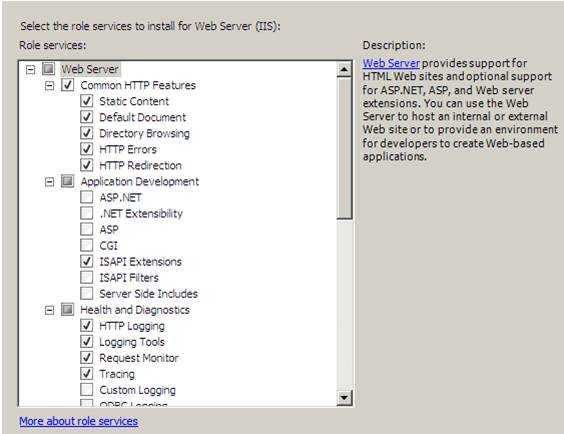

Для установки шлюза служб терминала на соответствующей машине под управлением Windows Server 2008/2012 выполните следующие действия:

- Откройте утилиту Server Manager (Управление сервером) -> вкладка Роли -> Добавить роль

- На странице выбора ролей сервера выберите Службы терминала (Службы удаленных рабочих столов)

- В окне выбора служб ролей выберите Шлюз TS (Шлюз служб удаленных рабочих столов) и нажмите Далее

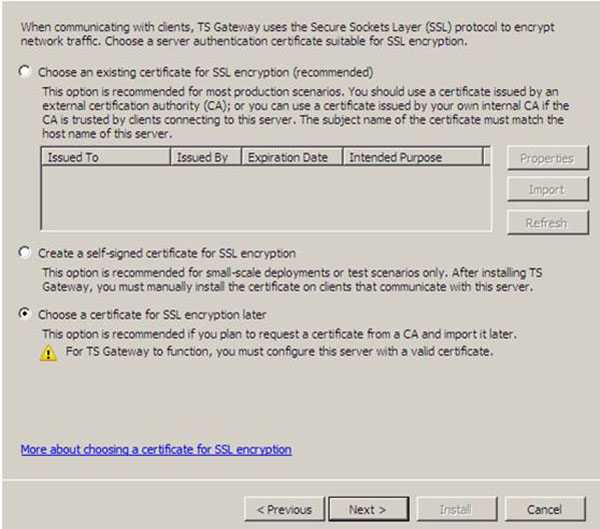

- На странице выбора сертификата аутентификации сервера для шифрования SSL выберите опцию Выбрать сертификат для SSL-шифрования позже. Этот выбор обусловлен тем, что соответствующий сертификат шлюза TS еще не сгенерирован.

- На появившейся странице создания политик авторизации для шлюза выберите опцию Позже

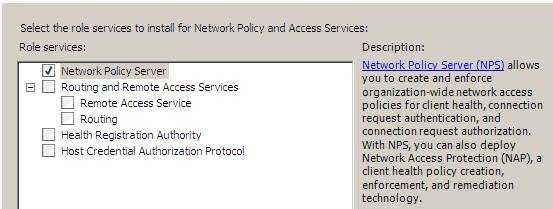

- На странице выбора служб ролей должна быть отмечена служба Сервер сетевой политики (Network Policy Server)

- Установите требуемые службы ролей, которые будут отмечены системой по умолчанию.

Создание сертификата для шлюза служб удаленных рабочих столов

Для инициирования SSL-подключений от клиентов RDP, для шлюза должен быть создан соответствующий сертификат:

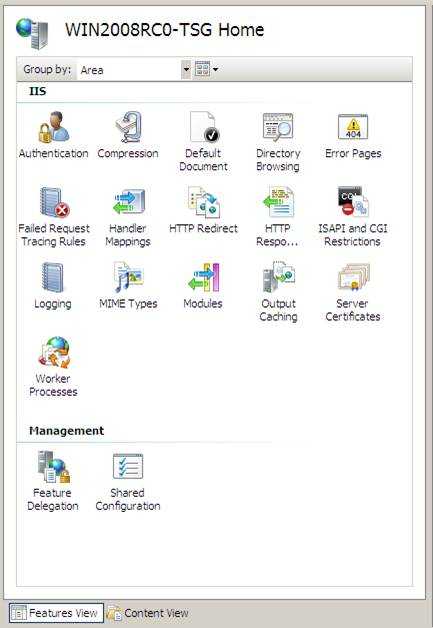

- В меню Администрирование выберите оснастку IIS Manager

- В левой части появившегося окна выберите необходимый сервер, а затем пункт Сертификаты сервера -> Создать сертификат домена

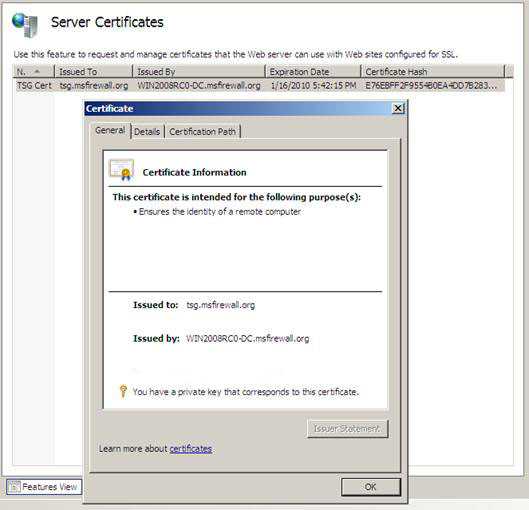

- На странице Определенные свойства имени укажите требуемые сведения. Обратите внимание на поле Общее имя – оно должно соответствовать имени, указанному в настройках клиентов служб RDP.

- На следующей странице Интерактивный центр сертификации выбираем имя Enterprise CA, от имени которого должен быть выдан сертификат, и вводим значение параметра Сетевое имя.

Теперь сведения о созданном сертификате отображаются в окне Сертификаты сервера. При двойном клике на этом сертификате можно увидеть информацию об объекте назначения и о наличии закрытого ключа для данного сертификата (без которого сертификат не используется).

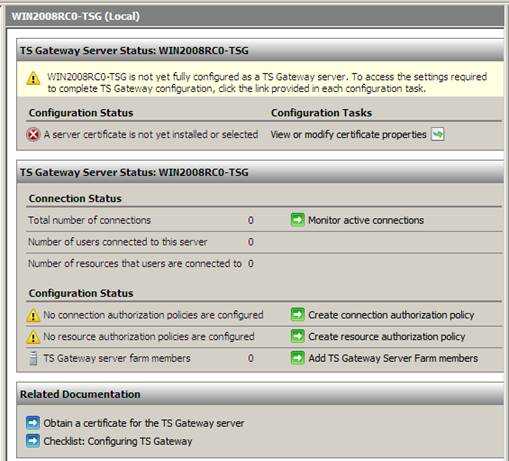

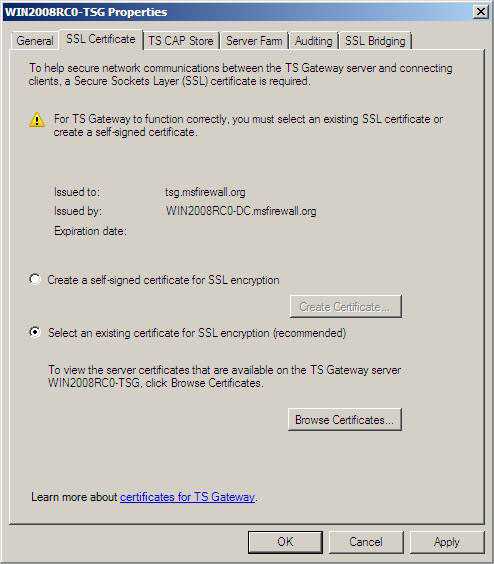

Настройка шлюза TS на использование сертификата

После создания сертификата, необходимо настроить шлюз терминалов на его использование:

- Откройте меню «Администрирование», выберите «Службы терминалов (удаленных рабочих столов)», выберите Шлюз терминальных серверов.

- Слева выберите сервер, которой будет выполнять роль шлюза. Будет отображена информация о шагах, необходимых для завершения конфигурации.

- Выберите опцию «Показать или изменить свойства сертификата».

- Во вкладке «SSL Сертификат» проверьте активность опции «Выбрать существующий сертификат для SSL шифрования» и выберите Просмотр сертификатов для отображения оснастки для установки сертификатов. Выберите и установите ранее сгенерированный сертификат.

- После указания сертификата следует настроить политики авторизации подключений и авторизации ресурсов. Политика авторизации подключения (CAP - Сonnection Authorization Policy) позволяет контролировать полномочия клиентов при их подключении к терминалам через шлюз:

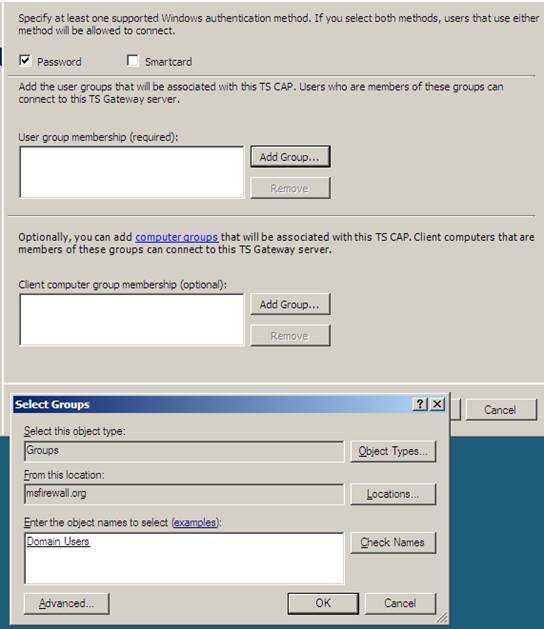

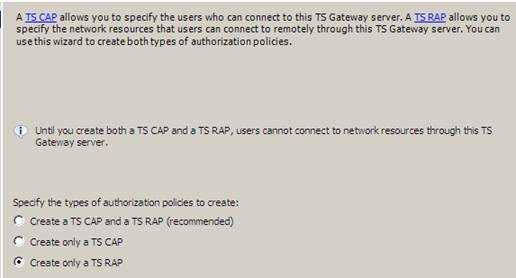

Откройте меню «Политики авторизации соединений», находящуюся во вкладке «Политики» - > «Создать новую политику» -> Мастер(Wizard), на вкладке «Политики авторизации» -> выберите Cоздать только TS CAP. Вводим имя создаваемой политики. В нашем случае «1cloud Gateway». На вкладке «Требования» активируем требование пароля, а затем указываем группы пользователей, которым необходимо предоставить доступ в инфраструктуру терминалов – введите имя добавляемой группы и кликните «Проверить имена (Check Names)».

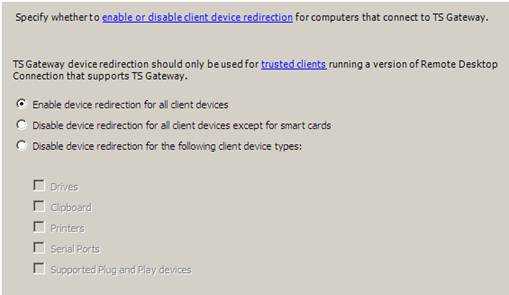

Разрешите перенаправление устройств для всех клиентских устройств. Вы также можете отключить перенаправление для некоторых типов уст-в. На странице Результаты параметров TS CAP проверяем выбранные ранее параметры и завершаем мастер конфигурации.

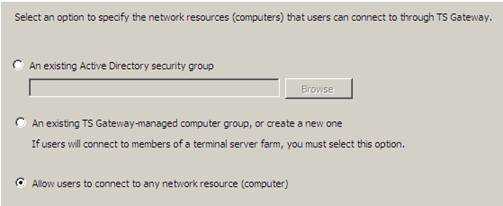

- Теперь настройте политику авторизации ресурсов (Resource Authorization Policy – RAP), определящую доступные для подключения извне серверы и рабочие станции:

Для этого перейдите в меню «Политика авторизации ресурсов» панели Менеджер шлюзов серверов терминалов (удаленных рабочих столов), выберите пункт «Создать новую политику» -> Мастер -> Создать только TS RAP.

Введите имя создаваемой политики. Во вкладке Группы пользователей выберите группы, затрагиваемые создаваемой политикой. На вкладке Группа компьютеров укажите серверы и рабочие станции, к которым применяется политика RAP. В данном примере мы выбрали опцию «Разрешить пользователям подключаться к любому ресурсу (компьютеру) сети» для разрешения подключений ко всем хостам сети. Проверьте параметры TS RAP и завершите мастер конфигурации.

- На этом настройку шлюза серверов терминалов (удаленных рабочих столов) можно считать завершенной.

- Защита RDP-сессии с помощью SSL/TLS

Для обеспечения безопасности подключений по RDP в случае, когда соединение с сервером осуществляется не через VPN, рекомендуется использовать SSL/TLS-туннелирование соединения.

Опцию RDP через TLS можно включить через групповую политику безопасности сервера удаленных рабочих столов (команда gpedit.msc или меню «Администрирование» -> «Компоненты Windows» -> Сервер удаленных рабочих столов (Remote Desktop Session» -> «Безопасность»), где необходимо активировать опцию запроса определенного уровня безопасности для удаленных подключений (Require use of specific security layer for remote connections). Рекомендуемое значение этой опций – SSL (TLS 1.0) only.

Также включить вышеуказанную опцию можно и через меню управления сервером удаленных рабочих столов (Remote Desktop Session Host Configuration), выбрав из списка Connections требуемое подключение и перейдя в его свойства, где выбрать уровень безопасности «Security Level». Для TLS-шифрования сессий потребуется, по крайней мере, серверный сертификат. Как правило он уже есть в системе (генерируется автоматически).

Для настройки TLS-туннелирования RDP-подключений откройте инструментов «Управление сервером удаленных рабочих столов (Remote Desktop Session Host Configuration)» через меню «Администрирование» -> Подключения к удаленным рабочим столам».

Выберите в списке подключений то, для которого требуется настроить защиту SSL/TLS и откройте его свойства (Properties). Во вкладке «Общие» (General) выберите требуемый уровень шифрования (Encryption Level). Рекомендуем использовать RDP FIPS140-1 Encryption.

Одна из основных задач предварительного планирования безопасности серверной инфраструктуры заключается в диверсификации рисков поражения критически важных сегментов инфраструктуры при успешных атаках на отдельные узлы. Чем больше ролей берет на себя каждый узел, тем более привлекательным объектом для атак он становится и тем более серьезные последствия может иметь поражение этого узла. Для минимизации таких рисков необходимо, во-первых, разграничивать критически важные роли серверов на стадии развертывания инфраструктуры (при наличии такой возможности), а во-вторых, отключать на серверах сервисы и роли, в использовании которых нет реальной необходимости.

В идеале, один сервер должен выполнять одну конкретную функцию (Контроллер домена, файловый сервер, терминальный сервер и т.д.). Но так как на практике такая диверсификация ролей редко оказывается возможной в полной мере. Тем не менее, вы можете разграничить функции машин настолько, насколько это возможно.

Для изоляции ролей необязательно использовать выделенные серверы для каждой конкретной задачи. Вы вполне можете использовать для части ролей виртуальные машины, настроив параметры их безопасности требуемым образом. На сегодняшний день технологии виртуализации позволяют не испытывать ощутимых ограничений в функциональности виртуальных хостов и могут предложить высокий уровень производительности и стабильности. Грамотно сконфигурированная виртуальная инфраструктура вполне может являться полноценной альтернативой дорогостоящей «железной» для желающих диверсифицировать риски серьезных поражений.

Мы, команда облачного сервиса 1cloud.ru, со своей стороны не ограничиваем самостоятельное создание клиентом виртуальных машин на арендуемых у нас виртуальных серверах. Если вы желаете установить виртуальную машину Windows на своем сервере, просто обратитесь в нашу техническую поддержку с запросом соответствующей опции.

Windows Server Core представляет собой дистрибутив Windows Server 2008/2012 без предустановленного графического окружения (UI). Этот дистрибутив не использует многие системные сервисы, необходимые для функционирования графического интерфейса и, соответственно, лишен ряда уязвимостей, связанных с работой этих сервисов. Еще одно преимущество Windows Server Core – минимальная нагрузка на аппаратные ресурсы сервера. Это делает ее отличным выбором для установки на виртуальные машины.

К сожалению, на сегодняшний день для Server Core поддерживаются только некоторые функции Windows Server, ввиду чего эту систему еще нельзя назвать полноценной. Возможно, в скором будущем ситуация изменится.

P. S. Другие инструкции:

Ознакомиться с другими инструкциями вы можете на нашем сайте. А чтобы попробовать услугу — кликните на кнопку ниже.

Спасибо за Вашу оценку! К сожалению, проголосовать не получилось. Попробуйте позже

Практическое занятие № 29 (1 час) — Информатика, информационные технологии

Тема: «Программные средства защиты»

Цель занятия: изучить сервисные программные средства защиты: стандартные и служебные программы; методы и средства защиты информации

Форма проведения:индивидуальное задание

Задание:

1. Рассмотреть сервисные программные защиты: стандартные и служебные программы

2. Ознакомиться с методами и средствами защиты информации

3. Архивация данных

4. Криптографические методы защиты. Произвести шифрование данных

5. Составить отчет

МЕТОДИЧЕСКИЕ РЕКОМЕНДАЦИИ

Настройка сетевого экрана Windows.Брандмауэры сетевого уровня защищают сеть от атак, при которых злоумышленники отыскивают бреши в защите сети или пытаются использовать уязвимости внутренних серверов сети. Эти брандмауэры не защищают сеть от червей и вирусов, передающихся через легитимный трафик, как, например, вложенные файлы электронной почты или при скачивании файлов из сети.

Приведём примеры угроз, против которых брандмауэр бессилен – это, например, пришедшее по e-mail с запускаемым файлом ILoveYu.exe, который пользователь запускает. Не все порты, которые слушаются уязвимыми программами можно закрыть брандмауэром, например, служба обеспечивающая работу с файлами по сети необходима пользователю и не может быть закрыта.

На протяжении этой работы, информационная безопасность – комплексное явление. Для того чтобы обезопасить свой компьютер нужно пользоваться антивирусом, вовремя обновлять антивирус и все используемые программы, грамотно настраивать брандмауэр. Кроме того, необходимо уметь шифровать личные данные и данные представляющие коммерческую тайну.

Если компьютер подключен к компьютерной сети (неважно, Интернет это или Интранет), то он уязвим для вирусов, атак злоумышленников и других вторжений. Для защиты компьютера от этих опасностей необходимо, чтобы на нём постоянно работали межсетевой экран (брандмауэр) и антивирусное ПО (с последними обновлениями). Кроме того, необходимо, чтобы все последние обновления были также установлены на компьютере.

Не каждый пользователь может постоянно следить за этим. Не каждый пользователь знает, как это осуществить. И даже если пользователь компетентен в этих вопросах, у него просто может не хватать времени на такие проверки. Компания Microsoft позаботилась обо всех этих пользователях, создав такой инструмент, как Центр обеспечения безопасности Windows(Windows Security Center).

ПРАКТИЧЕСКОЕ УПРАЖНЕНИЕ

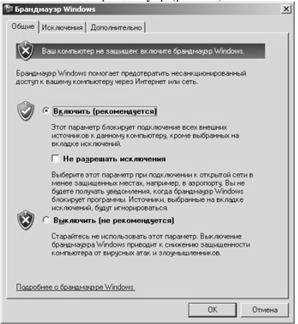

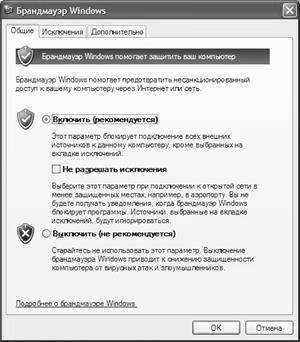

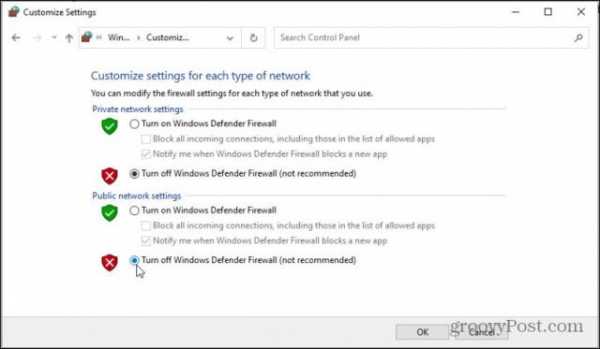

Упражнение 1. При установке XP SP2 происходит автоматическая установка брандмауэра Windows и включение брандмауэра для всех сетевых адаптеров. Локальная настройка брандмауэра Windows для всех сетевых адаптеров осуществляется через панель управления. Так, например, пользователь может включить или отключить брандмауэр (рисунок 29.1).

Рисунок 29.1 Панель управления брандмауэра

Брандмауэр Windows может работать в одном из трёх режимов – включен (по умолчанию), не разрешать исключения, и выключен. В брандмауэре Windows исключениями называются списки управления доступом ACL. В состоянии «Включен» брандмауэр Windows защищает компьютер, допуская трафик, разрешённый на вкладке исключений. При установке флажка «Не разрешать исключения» брандмауэр Windows блокирует все без исключения входящие незатребованные пакеты, пропуская только затребованные данные и весь исходящий трафик.

Настройка брандмауэра Windows происходит, в первую очередь, путём указания исключений (списков ACL – access control list, дословно список управления доступом). Для локального управления исключениями необходимо запустить приложение «Брандмауэр Windows» в панели управления и перейти на вкладку исключений (рисунок 29.2).

Эта вкладка позволяет указать приложения и порты, запросы для которых брандмауэр будет пропускать. В приведенном на рисунке примере входящий трафик разрешён для программ eMule, muTorrent и FreeDownloadManager, но запрещен для программ PowerDVD и EnfocusPort.

Кроме разрешения трафика конкретной программы – это называется работой брандмауэра на прикладном уровне, брандмауэр Windows позволяет разрешить работу по конкретному порту TCP или UDP. На рисунке показано разрешение для порта UDP. Добавить разрешение для программы или порта можно используя кнопки внизу окна. Брандмауэр способен добавить разрешение по запросу, т.е. при обращении программы не указанной в списке в сеть брандмауэр предложит пользователю добавить программу в список исключений.

Рисунок 29.2 Настройка исключений брандмауэра

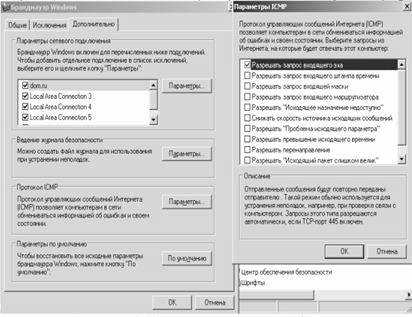

Брандмауэр Windows управляет всеми имеющимися на компьютере сетевыми подключениями, но брандмауэр можно отключить для отдельных сетевых адаптеров на вкладке «Дополнительно» (рисунок 29.3). Другие настройки на этой вкладке позволяют настраивать ведение журнала и указывать правила для протокола управления ICMP (Internet Control Message Protocol), который, в частности, обеспечивают работу диагностической утилиты ping.

Рисунок 29.3 Дополнительная настройка брандмауэра

Упражнение 2.Центр Обеспечения безопасности Windows.

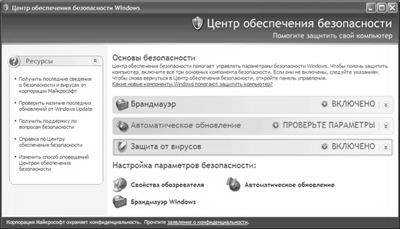

1) Нажмите Меню «Пуск» – «Панель управления» – «Центр обеспечения безопасности» (рисунок 29.4).

Рисунок 29.4 Центр обеспечения безопасности

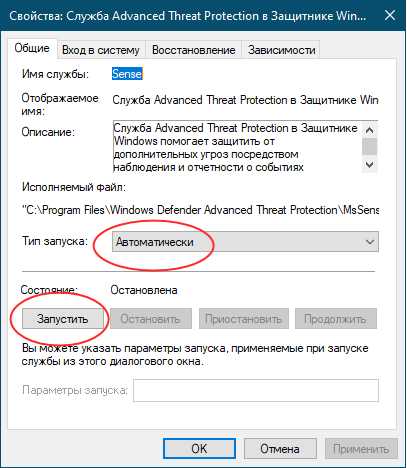

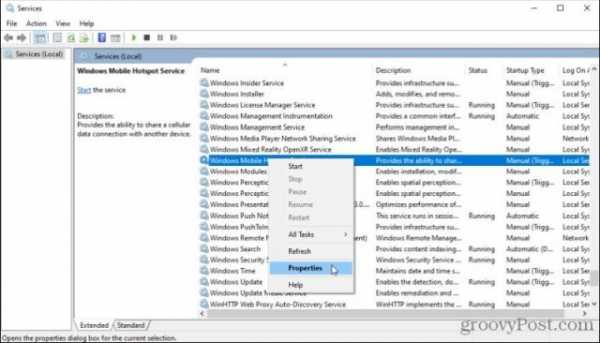

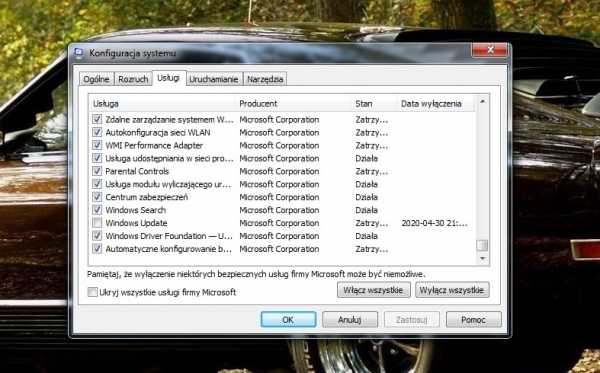

Для включения Центра обеспечения безопасности Windows, нажмите «Пуск» – «Панель управления» – «Администрирование» – «Службы». В списке служб найдите службу Security Center, нажмите 2 раза, выберите тип запуска «Авто», нажмите кнопку «Применить» и «ОК». Перезагрузите виртуальную машину (рисунок 28.5).

Рисунок 28.5 Свойства Security Center

2) На экране появится меню Центра обеспечения безопасности Windows(рисунок 28.6).

Рисунок 28.6 Меню Центра обеспечения безопасности

Основное назначение этого инструмента – информировать и направлять пользователя в нужном направлении. Во-первых, он постоянно контролирует состояния трёх основных компонентов ОС (брандмауэр, антивирус, система автоматического обновления). Если параметры любого из этих компонентов не будут удовлетворять требованиям безопасности компьютера, то пользователь получит соответствующее уведомление (рисунок 28.7).

Рисунок 28.7 Уведомление о возможной угрозе безопасности компьютера

Меню Центра обеспечения безопасности Windowsможно разделить на 3 части (рисунок 28.8).

Рисунок 28.8 Меню Центра обеспечения безопасности

1) Ресурсы. Здесь располагаются ссылки для перехода к Интернет-ресурсам, к встроенной в Windows справочной службе и к окну настройки параметров оповещений.

2) Компоненты безопасности. Здесь располагаются информационные элементы трёх основных компонентов безопасности: брандмауэр, автоматическое обновление, антивирусная защита.

3) Параметры безопасности. Здесь располагаются кнопки перехода к настройкам безопасности следующих компонентов: обозреватель Internet Explorer, автоматическое обновление, брандмауэр Windows.

Рассмотрим эти части более подробно.

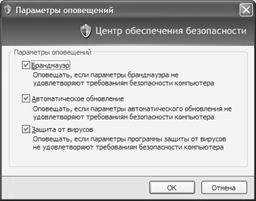

В части 1 первые три ссылки предназначены для перехода на соответствующие страницы на сайте Microsoft (рисунок 28.9). Предпоследняя ссылка предназначена для открытия справочной службы Windows на странице «Общие сведения о центре обеспечения безопасности Windows». Последняя ссылка предназначена для открытия окна «Параметры оповещений».

Рисунок 28.9 Окно Параметров оповещения

Если на компьютере установлен брандмауэр и антивирусное ПО, не определяемое Центром обеспечения безопасности, соответствующие оповещения можно отключить.

В части 2 каждое информационное табло сообщает о состоянии соответствующего компонента (рисунок 28.10).

Рисунок 28.10 Возможные состояния компонентов

Состояния A-C понятны без комментариев.

Состояние D – «Не найдено» – соответствует невозможности определить присутствие соответствующего ПО (например, антивирус или брандмауэр).

Состояние E – «Срок истёк» – возможно, для антивирусной защиты, когда обновления антивирусных баз устарели.

Состояние F – «Не наблюдается» – соответствует отключенному контролю над соответствующим компонентом.

Выключите один из компонентов защиты. Состояние этого компонента примет вид, показанный на рисунке 28.11 (например, если отключить Брандмауэр Windows).

Рисунок 28.11 Брандмауэр Windows. Состояние «Выключено»

Включите отключенный компонент защиты, на экране появится сообщение «Ваш компонент успешно запущен» (рисунок 28.12).

Рисунок 28.12 Информационное окно

Если один из компонентов не может выполнить нужное действие (например, автоматические обновления устанавливаются по выбору пользователя), статус компонента примет следующий вид как на рисунке 28.13.

Рисунок 28.13 Статус компонента «Автоматическое обновление»

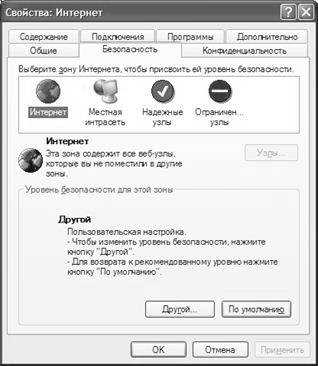

Как уже было указано ранее, в разделе 3 расположены кнопки перехода к настройкам безопасности следующих компонентов: обозреватель Internet Explorer, автоматическое обновление, брандмауэр Windows.

Нажав кнопку , вы попадёте на закладку «Безопасность» в окне настроек обозревателя Internet Explorer (рисунок 28.14).

Рисунок 28.14 Окно настроек обозревателя Internet Explorer. Закладка «Безопасность»

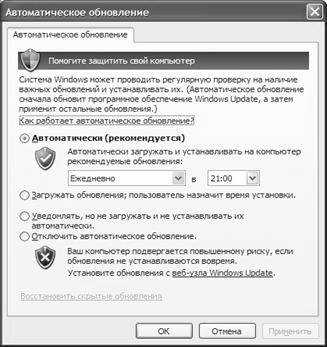

Нажав кнопку , вы откроете окно настроек «Автоматического обновления» (рисунок 28.15).

Рисунок 28.15 Автоматическое обновление

Нажав кнопку , вы попадёте в соответствующее окно настроек (рисунок 28.16).

Рисунок 28.16 Окно настроек

КОНТРОЛЬНЫЕ ВОПРОСЫ

1. Что такое MAC-адрес?

2. На какие 4 части разделён MAC-адрес?

3. Каким образом можно поменять MAC-адрес?

4. Дайте определение защиты сетевого периметра.

5. Какие наиболее распространенные угрозы информационным ресурсам организации вам известны?

6. Перечислите базовые элементы защит периметра.

7. Какая сетевая конфигурация имеет наибольшую степень защиты?

8. Сколько интерфейсов в конфигурации Three-legs firewall имеет сетевой экран?

9. Перечислите основные характеристики сетевых экранов с технологией Stateful Inspection.

10. Что такое брандмауэр?

11. Какие источники сетевых угроз существуют?

12. Что такое порт протокола TCP?

13. Какие существуют стандартные сетевые порты?

14. Как работает Брандмауэр Windows?

15. Какие действия необходимо выполнить для активации Брандмауэра Windows?

16. Необходимо ли использовать для защиты компьютера какие-либо средства, кроме Брандмауэра Windows?

17. Как создать исключение в Брандмауэре Windows?

18. Для чего используется Брандмауэр Windows?

19. Какие действия необходимо выполнить для активации Брандмауэра Windows?

20. Как создать исключение в Брандмауэре Windows?

21. Для чего используется Центр обеспечения безопасности Windows?

22. Как центр обеспечения безопасности уведомляет пользователя об отключенном компоненте защиты?

23. Какие компоненты защиты настраиваются в Центре обеспечения безопасности?

Статьи к прочтению:

Исправление ошибки запуска центра обеспечения безопасности

Похожие статьи:

Ошибка Защитника Windows «Служба не может быть запущена», код 0x800700aa

Ошибка с кодом 0x800700aa и уведомлением «Служба не может быть запущена», возникающая при запуске Защитника Windows является одной из наиболее трудноустранимых, поскольку чаще всего она свидетельствует о повреждении системных файлов. Проверка системы на предмет повреждений командой sfc /scannow в таких случаях первое, с чего, по идее, следует начинать, хотя всё же это не единственное и не универсальное решение.

Ошибка запуска Защитника с кодом 0x800700aa может быть вызвана и другими причинами, поэтому для начала можно попробовать менее радикальные способы ее устранения.

Проверка работы служб

Ошибка Защитника может быть связана с отключенными службами безопасности, в частности, службами Брандмауэра Windows, Центра обеспечения безопасности, Advanced Threat Protection, службы защитника Windows и службы проверки сети защитника Windows.

Все они должны быть запущены, все иметь тип запуска «Автоматически».

Проверяем и включаем службы в оснастке управления службами, вызвав оную командой services.msc.

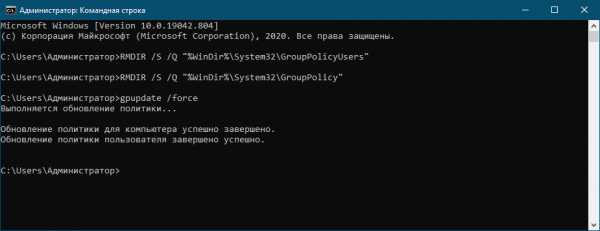

Если какая-то из служб не запускается, вероятнее всего, что она отключена на уровне локальных групповых политик, например, твикерами.

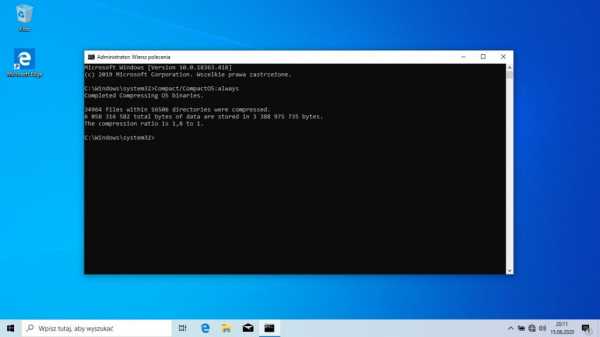

В этом случае можно попробовать сбросить GPO из запущенной с правами администратора командной строки этими командами:

RMDIR /S /Q "%WinDir%\System32\GroupPolicyUsers"

RMDIR /S /Q "%WinDir%\System32\GroupPolicy"

В завершении выполняется команда обновления политик gpupdate /force.

Заодно можно сбросить локальные политики безопасности, выполнив такого вида команду:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

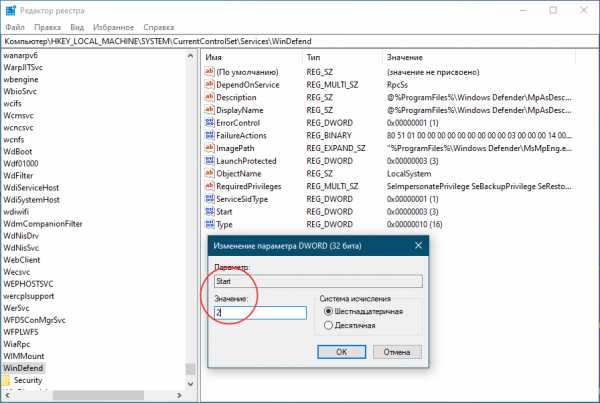

Включение Защитника в реестре

Если Защитник был отключен твикером, стоит проверить соответствующий ключ в системном реестре.

Откройте редактор реестра командой regedit, перейдите к ключу:

HKLM\SYSTEM\CurrentControlSet\Services\WinDefend

И проверьте значение параметра Start. Оно должно быть 2.

Перерегистрация динамических библиотек

Бездумное применение твикеров может привести к отключению некоторых необходимых для работы DLL или изменению их зависимости, поэтому не станет лишим их повторная регистрация.

Запускаем от имени администратора командную строку либо PowerShell и выполняем команду вида:

regsvr32 название-библиотеки

Проделываем это с файлами wuaueng.dll, wucltui.dll, softpub.dll, wintrust.dll, initpki.dll, wups.dll, wuweb.dll, atl.dll и mssip32.dll.

Если устранить ошибку запуска Защитника ни одним из описанных выше способов не удается, прибегаем к sfc /scannow, выполняем откат ранней точки восстановления, а в крайнем случае сбрасываем Windows к исходным параметрам.

Центр обеспечения безопасности | это... Что такое Центр обеспечения безопасности?

Центр обеспечения безопасности (англ. Windows Security Center) — компонент Microsoft Windows, включенный в Windows XP (SP2 и позднее), Windows Vista и Windows 7. Представляет собой комплекс программного обеспечения по защите компьютера от сетевых атак, организации регулярного обновления Windows и мониторингу состояния установленного антивирусного ПО. В случае обнаружения дыры в безопасности компьютера предупреждает пользователя всплывающим сообщением. В Windows 7 переименован в «Центр поддержки» (Action Center), где, помимо всего прочего, добавлены функции обслуживания системы.

Обзор

Windows Security Center состоит из трёх главных компонентов: панели управления службами, собственно системных служб Windows, и программного интерфейса который основан на Windows Management Instrumentation

Панель управления делит проверяемые параметры безопасности на 3 категории — автоматическое обновление Windows, и детекторы состояния Антивируса и Брандмауэра. В Windows Vista добавлены категории контроля User Account Control и состоянием Anti-Malware программы. Категории с синим или зелёным фоном работают нормально. Желтый фон указывает на ослабленные параметры безопасности данной категории. Красный фон указывает на то, что категория отключена или неработоспособна.

Текущее состояние этих категорий определяется системной службой Windows под названием «Security Center»[1]. Как и другие службы, она стартует автоматически при загрузке операционной системы.

Антивирусы и брандмауэры сторонних производителей регистрируются в Центре Безопасности с помощью WMI-провайдера. В Windows XP и более поздние выпуски и в Windows Vista добавлены функции Windows API, которые позволяют проверять статус Центра Безопасности, и получать уведомления, если он изменится. Это дает возможность приложениям проверять состояние безопасности компьютера для обеспечения работоспособности своих функций. Например многопользовательская компьютерная игра может проверить, включен ли брандмауэр и разрешено ли ей инициировать или принимать TCP/IP-соединения. В случае отрицательного ответа брандмауэра можно, например, уведомить пользователя о причине отказа в соединении и выдать справку о настройке систем безопасности.

История версий

Windows XP SP2

Центр обеспечения безопасности под Windows XP Service Pack 2.В ходе маркетинговой кампании 2003 года, направленной на повышение осведомленности о безопасности, Microsoft из бесед с клиентами пришла к выводу, что пользователи недостаточно озабочены безопасностью своих систем.[2] Поэтому Microsoft приняла решение включить новую возможность в Windows XP Service Pack 2, которая позволит уведомлять пользователя о состоянии наиболее важных функций безопасности. Первая версия контролирует работу Windows Update, Windows Firewall и антивирусного ПО. Производители брандмауэров и антивирусных программ могут интегрировать своё ПО, используя Windows Security Center API.

Windows Vista

В Windows Vista добавлена поддержка антиspyware программ (по умолчанию используется Windows Defender, но можно использовать любое другое ПО), проверка состояния User Account Control и настроек безопасности Internet Explorer. Другая особенность версии под Windows Vista — возможность показывать логотипы сторонних программ, контролируемых «Центром обеспечения безопасности».

В отличие от Windows XP, в бета-версиях Windows Vista «Центр обеспечения безопасности» было невозможно отключить или перенастроить. Производитель антивирусного ПО Symantec выступил против этого, поскольку в этом случае пользователь получал бы оповещения и от «Центра обеспечения безопасности», и от Symantec’s tools одновременно, что создало бы им дополнительные неудобства.[3]McAfee, другой крупный поставщик антивирусного ПО, поддержал эти требования,[4] и Microsoft была вынуждена сделать «Центр обеспечения безопасности» отключаемым в финальной версии Vista.[5]

Windows 7

Центр поддержки под Windows 7.В Windows 7 «Центр обеспечения безопасности» переименован в «Центр поддержки» («Action Center» в английских версиях Windows). Помимо безопасности, Action Center следит за обслуживанием компьютера.

Критика

Несмотря на то что «Центр обеспечения безопасности» пропагандируются корпорацией Майкрософт в качестве важного шага в безопасности Windows, его постоянно критикуют по различным причинам. Так, PC Magazine создал серию статей «Windows XP SP2 Security Center Spoofing Threat», в которой описана уязвимость, позволяющая изменить состояние безопасности на клиентских системах при доступе к данным, инфицировать систему, превратить компьютер в зомби для рассылки спама или иных целей.[6] Надо заметить, что вредоносному ПО для осуществления этих действий требуются административные привилегии.

См. также

Ссылки

Примечания

"Служба Центра безопасности"

не может быть запущенаВыберите следующий текст: Редактор реестра Windows v5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc] "DisplayName"="@%SystemRoot%\System32\wscsvc.dll,-200" "ErrorControl" = DWORD: 00000001 "ImagePath" = Hex (2): 25, 00, 53, 00, 79, 00, 73, 00, 74, 00, 65, 00, 6d, 00, 52, 00, 6F, 00, 6F, 00, \ 74, 00, 25, 00, 5с, 00, 53, 00, 79, 00, 73, 00, 74, 00, 65, 00, 6д, 00, 33, 00, 32, 00, 5с, 00, 73, \ 00, 76, 00, 63, 00, 68, 00, 6F, 00, 73, 00, 74, 00, 2E, 00, 65, 00, 78, 00, 65, 00, 20, 00, 2D, 00, \ 6В, 00, 20, 00, 4С, 00, 6F, 00, 63, 00, 61, 00, 6с, 00, 53, 00, 65, 00, 72, 00, 76, 00, 69, 00, 63, \ 00, 65, 00, 4E, 00, 65, 00, 74, 00, 77, 00, 6F, 00, 72, 00, 6B, 00, 52, 00, 65, 00, 73, 00, 74, 00, \ 72, 00, 69, 00, 63, 00, 74, 00, 65, 00, 64, 00, 00, 00 «Пуск» = DWORD: 00000002 "Тип" = DWORD: 00000020 "Описание" = "@%SystemRoot%\System32\wscsvc.dll, -201" "DependOnService" = Hex (7): 52, 00, 70, 00, 63, 00, 53, 00, 73, 00, 00, 00, 57, 00, 69, 00, 6e, 00, \ 4д, 00, 67, 00, 6д, 00, 74, 00, 00, 00, 00, 00 "ObjectName" = "NT AUTHORITY\LocalService" "ServiceSidType" = DWORD: 00000001 «RequiredPrivileges» = Hex (7): 53, 00, 65, 00, 43, 00, 68, 00, 61, 00, 6e, 00, 67, 00, 65, 00, 4E, \ 00, 6F, 00, 74, 00, 69, 00, 66, 00, 79, 00, 50, 00, 72, 00, 69, 00, 76, 00, 69, 00, 6c, 00, 65, 00, \ 67, 00, 65, 00, 00, 00, 53, 00, 65, 00, 49, 00, 6d, 00, 70, 00, 65, 00, 72, 00, 73, 00, 6F, 00, 6e, \ 00, 61, 00, 74, 00, 65, 00, 50, 00, 72, 00, 69, 00, 76, 00, 69, 00, 6с, 00, 65, 00, 67, 00, 65, 00, \ 00, 00, 00, 00 «Отложенный автостарт» = DWORD: 00000001 «FailureActions» = Hex: 80, 51, 01, 00, 00, 00, 00, 00, 00, 00, 00, 00, 03, 00, 00, 00, 14, 00, 00, \ 00, 01, 00, 00, 00, C0, D4, 01, 00, 01, 00, 00, 00, E0, 93, 04, 00, 00, 00, 00, 00, 00, 00, 00, 00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc\Parameters] "ServiceDllUnloadOnStop" = DWORD: 00000001 "ServiceDll" = Hex(2): 25, 00, 53, 00, 79, 00, 73, 00, 74, 00, 65, 00, 6d, 00, 52, 00, 6F, 00, 6F, \00, 74, 00, 25, 00, 5с, 00, 53, 00, 79, 00, 73, 00, 74, 00, 65, 00, 6д, 00, 33, 00, 32, 00, 5с, 00, \ 77, 00, 73, 00, 63, 00, 73, 00, 76, 00, 63, 00, 2Е, 00, 64, 00, 6с, 00, 6с, 00, 00, 00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\wscsvc\Security] «Безопасность» = Hex: 01, 00, 14, 80, C8, 00, 00, 00, D4, 00, 00, 00, 14, 00, 00, 00, 30, 00, 00, 00, 02, \ 00, 1c, 00, 01, 00, 00, 00, 02, 80, 14, 00, FF, 01, 0f, 00, 01, 01, 00, 00, 00, 00, 00, 01, 00, 00, \ 00, 00, 02, 00, 98, 00, 06, 00, 00, 00, 00, 00, 14, 00, FD, 01, 02, 00, 01, 01, 00, 00, 00, 00, 00, \ 05, 12, 00, 00, 00, 00, 00, 18, 00, FF, 01, 0f, 00, 01, 02, 00, 00, 00, 00, 00, 05, 20, 00, 00, 00, \ 20, 02, 00, 00, 00, 00, 14, 00, 9д, 01, 02, 00, 01, 01, 00, 00, 00, 00, 00, 05, 04, 00, 00, 00, 00, \ 00, 14, 00, 8D, 01, 02, 00, 01, 01, 00, 00, 00, 00, 00, 05, 06, 00, 00, 00, 00, 00, 14, 00, 00, 01, \ 00, 00, 01, 01, 00, 00, 00, 00, 00, 05, 0b, 00, 00, 00, 00, 00, 28, 00, 15, 00, 00, 00, 01, 06, 00, \ 00, 00, 00, 00, 05, 50, 00, 00, 00, 49, 59, 9d, 77, 91, 56, E5, 55, DC, F4, E2, 0E, A7, 8B, EB, CA, \ 7б, 42, 13, 56, 01, 01, 00, 00, 00, 00, 00, 05, 12, 00, 00, 00, 01, 01, 00, 00, 00, 00, 00, 05, 12, \ 00, 00, 00

.Ваше устройство защищено блокирует Центр безопасности Windows 10

Встроенные решения безопасности Windows 10 доказали свою конкурентоспособность на рынке защиты от вредоносных программ. Кроме того, Центр безопасности Windows является центром всего, от безопасности до обслуживания и производительности. Но независимо от функциональности, он не безупречен. Недавно были сообщения о том, что Центр безопасности Windows заблокирован на главном экране с подсказкой « Ваше устройство защищено ».Все параметры исчезли, и все, что мог сделать затронутый пользователь, — это закрыть концентратор.

Для этой цели мы подготовили несколько решений, которые могут пригодиться. Если вы столкнулись с чем-то подобным в Центре обеспечения безопасности Windows, выполните следующие действия.

Что делать, если Центр безопасности Windows зависает в Windows 10

- Сбросить выделенную службу

- Удалить сторонний антивирус

- Запустить SFC и DISM

- Обновить Windows 10

- Перейти к параметрам восстановления 900set 2: service

-

Вы можете сделать это, следуя приведенным ниже инструкциям:

- нажмите Клавиша Windows + R. , чтобы открыть командную строку «Выполнить».

- В командной строке введите services.msc и нажмите Enter или OK.

- Перейдите к службе Security Center , щелкните ее правой кнопкой мыши и откройте Property .

- На вкладке «Общие» выберите Автоматически , а также Тип запуска .

- Если служба запущена Остановить затем Запустить снова. Если он остановится, просто запустите его.

- Подтвердите изменения и закройте Службы.

2: Удалить сторонний антивирус

Если вы решите использовать сторонний антивирус, система автоматически отключит Защитник Windows.Однако Центр обеспечения безопасности Windows должен оставаться активным независимо от того, запущен ли Защитник или сторонний антивирус. С другой стороны, некоторые отчеты говорят об обратном. А именно, некоторые многофункциональные антивирусные пакеты имеют тенденцию блокировать Центр обеспечения безопасности Windows. По сути, это аналогичные приложения с различными инструментами мониторинга и обслуживания, включенными в пакет.

-

Таким образом, скорее всего, ваше стороннее антивирусное решение блокирует Центр безопасности Windows.Если по какой-то причине вы выберете встроенное решение, лучший способ избежать его — полностью удалить антивирусную программу.

Вы можете сделать это, следуя инструкциям ниже:

- В строке поиска Windows введите control и откройте Панель управления .

- В представлении по категориям щелкните Удалить в разделе «Программы».

- Щелкните правой кнопкой мыши стороннее решение для защиты от вредоносных программ и удалите его.

- Использовать IObit Uninstaller Pro (рекомендуется) или любой другой деинсталлятор для очистить все остальные файлы и записи реестра выполнить антивирус

- Перезагрузить компьютер.

- Попробуйте повторно открыть Центр обеспечения безопасности Windows.

3: Запустите SFC и DISM

Системные ошибки могут возникнуть в случае сбоя критического компонента системы. Критические системные ошибки чаще всего возникают из-за повреждения системных файлов вследствие заражения вирусом или неправильного использования.Однако еще одна серьезная проблема — это серьезные обновления, которые обычно портят систему. В любом случае мы рекомендуем вам запустить 2 встроенных системных инструмента для устранения ошибки.

-

Первый инструмент — средство проверки системных файлов, и его основная цель — проверить целостность системных файлов и при необходимости применить исправления. Вот как запустить его в Windows 10:

- Введите cmd в строке поиска Windows.

- Щелкните правой кнопкой мыши Командная строка и запустите ее от имени администратора .

- В командной строке введите sfc /scannow и нажмите Enter.

С другой стороны, инструмент «Обслуживание образов развертывания и управление ими» похож, но представляет собой шаг вперед по сравнению с SFC. Использует серверы Windows для восстановления отсутствующих или поврежденных системных файлов. Как и SFC, он работает через командную строку, и для его запуска в Windows 10 необходимо выполнить следующие шаги:

- Откройте командную строку с правами администратора.

- В командной строке введите следующие команды и нажимайте Enter после каждой:

- DISM / online / Cleanup-Image / ScanHealth

- DISM / Online / Cleanup-Image / RestoreHealth

90 процедура сканирования для завершения / ремонта.

Поскольку Центр поддержки Windows и его зависимая часть, Защитник Windows, являются важными встроенными элементами платформы Windows 10, их нельзя переустановить.Что вы можете сделать для устранения неполадок или устранения неполадок Windows Action Center, так это сбросить выделенную службу. После сброса службы Windows Action Center она должна начать работать должным образом.

4: Обновление Windows 10

Мы уже отмечали негативное влияние некоторых обновлений на Windows 10. К счастью, благодаря сообщениям через Feedback Hub многие серьезные системные проблемы были решены за короткое время.Поэтому мы рекомендуем вам обновить вашу систему как можно скорее. Особенно это касается инсайдеров Windows, которые часто сталкиваются с подобными ошибками.

-

Как мы все знаем, в последней версии Microsoft обновления распространяются автоматически. С другой стороны, вы можете вручную проверить наличие обновлений, выполнив следующие действия:

- Щелкните правой кнопкой мыши кнопку «Пуск» и откройте «Настройки» .

- Выберите Обновление безопасности .

- В разделе Центр обновления Windows нажмите « Проверить наличие обновлений ».

5: Перейдите к параметрам восстановления

Наконец, если ни один из предыдущих шагов не дает окончательного решения вашей проблемы, единственное, что приходит вам на ум, — это варианты восстановления. Вы можете использовать восстановление системы для восстановления, но это работает только в том случае, если вы ранее установили точки восстановления. Наше решение в этих сценариях — сброс до заводских настроек.Вы можете сохранить свои файлы и приложения, а также обновить систему. Переустановка чистой системы имеет свои преимущества, но восстановление — это, пожалуй, самый компромиссный вариант.

Не удалось запустить службу Центра обеспечения безопасности Windows

.Дважды щелкните Центр безопасности. Перейдите на вкладку «Общие», выберите «Автоматический (отложенный запуск)» в списке «Тип запуска», нажмите «Пуск», а затем нажмите «ОК». Теперь проверьте, можете ли вы запустить Центр безопасности.

- Как включить Центр обеспечения безопасности Windows?

- Почему Центр обеспечения безопасности Windows отключен?

- Почему я не могу включить Защитник Windows?

- Как исправить пустую систему безопасности Windows?

- Почему моя система безопасности Windows не работает?

- Достаточно ли хорош Центр безопасности Защитника Windows?

- Должен ли я включить безопасность Windows?

- Как отключить систему безопасности Windows?

- Что такое Центр обслуживания безопасности Windows?

- Как изменить настройки Защитника Windows?

- Почему я не могу включить Защитник Windows Windows 10?

- Как включить брандмауэр Защитника Windows?

Как включить Центр обеспечения безопасности Windows?

Как включить Центр безопасности Windows 10?

- Одновременно нажмите клавишу Windows и клавишу R, чтобы открыть диалоговое окно «Выполнить», а затем введите services.msc в поле и ОК, чтобы продолжить.

- В окне «Службы» щелкните правой кнопкой мыши «Центр безопасности», чтобы выбрать «Свойства».

- В разделе «Запуск» измените его на «Автоматически (отложенный запуск)».

Почему Центр обеспечения безопасности Windows отключен?

Ошибка «Служба Центра безопасности отключена» возникает из-за проблем с Центром безопасности, который является встроенной утилитой Windows, настроенной на регулярное сканирование системы и информирование пользователя об ожидающем обновлении, отсутствующем программном обеспечении, отключенном антивирусе и подобные проблемы.

Почему я не могу включить Защитник Windows?

Поэтому лучше всего выполнить поиск компьютера, если вы не уверены, установлено ли программное обеспечение безопасности. Возможно, вам придется включить его вручную после удаления. Введите «Защитник Windows» в поле поиска и нажмите Enter. Нажмите «Настройки» и убедитесь, что выбран параметр «Включить рекомендуемую защиту в реальном времени».

Как исправить пустую систему безопасности Windows?

Поправка 1.Перезапустите службу Windows Security Center

- Шаг 1: Нажмите «Windows + R», чтобы открыть диалоговое окно «Выполнить», а затем введите «services». ...

- Шаг 2: В окне «Службы» найдите и щелкните правой кнопкой мыши Центр безопасности. ...

- Шаг 1: Введите «Командная строка» в поле поиска Windows. ...

- Шаг 2: Введите "sfc / scannow" и нажмите клавишу Enter.

Почему моя система безопасности Windows не работает?

Одной из возможных причин, по которой пользователи не могут включить Защитник Windows, является стороннее антивирусное программное обеспечение, установленное в их операционных системах Windows.Другими причинами этой проблемы могут быть заражение вредоносным ПО, конфликты программного обеспечения (возможно, с другим антивирусом), поврежденный реестр и т. д.

Достаточно ли хорош Центр безопасности Защитника Windows?

Защитник Windows обеспечивает достойную защиту от киберугроз, но не так хорош, как большинство антивирусных программ премиум-класса. Если вы просто ищете базовую защиту от кибербезопасности, Microsoft Windows Defender подойдет.

Должен ли я включить безопасность Windows?

Настоятельно не рекомендуется отключать безопасность Windows. Это значительно снизит защиту вашего устройства и может привести к заражению вредоносным ПО.

Как отключить систему безопасности Windows?

Отключить антивирусную защиту Defender в системе безопасности Windows

- Выберите «Пуск» > «Параметры» > «Обновление и безопасность» > «Безопасность Windows» > «Защита от вирусов и угроз» > «Управление параметрами» (или «Параметры защиты от вирусов и угроз» в предыдущих версиях Windows 10).

- Установите для параметра Защита в реальном времени значение Выкл. Обратите внимание, что сканирование по расписанию продолжится.

Что такое Центр обслуживания безопасности Windows?

«Центр безопасности» — это встроенная и одна из наиболее важных частей операционной системы Windows, которая регулярно проверяет наличие проблем и уведомляет пользователей о них, таких как отсутствие установленных антивирусов, ожидающие обновления Windows и т. д.

Как изменить настройки Защитника Windows?

Откройте приложение «Безопасность Windows», выполнив поиск в меню «Пуск» по запросу «Безопасность», а затем выбрав «Безопасность Windows».Выберите плитку защиты от вирусов и угроз (или значок щита в левой строке меню). Выберите Параметры защиты от вирусов и угроз. Переведите переключатель Защита в режиме реального времени в положение «Вкл.».

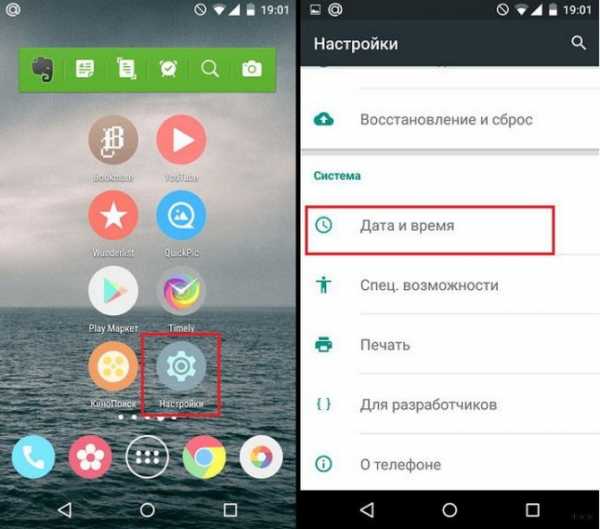

Почему я не могу включить Защитник Windows Windows 10?

Если защита в реальном времени с помощью Защитника Windows не включает Windows 10, проверьте его настройки. Иногда настройки даты и времени являются причиной того, что Защитник Windows не включается.Использование специального программного обеспечения решает проблему с включением антивируса Защитника Windows в Windows 10.

Как включить брандмауэр Защитника Windows?

Включение или отключение брандмауэра Microsoft Defender

- Нажмите кнопку «Пуск»> «Настройки»> «Обновление и безопасность»> «Безопасность Windows», а затем «Брандмауэр и защита сети». Откройте Параметры безопасности Windows.

- Выберите сетевой профиль.

- В разделе Брандмауэр Microsoft Defender измените значение параметра на Вкл. ...

- Чтобы отключить его, измените настройку на Off.

Защитник Windows не запускается после исправления Windows 10

4) Перезапустите службу Центра безопасности

- Нажмите клавишу Windows + Rg> запустить Выполнить. Введите услуги. msc> нажмите Enter или нажмите OK.

- В службах найдите Центр безопасности. Щелкните правой кнопкой мыши> Центр безопасности> нажмите «Перезагрузить».

- После перезапуска необходимых служб проверьте, устранена ли проблема с Защитником Windows.

- Как решить проблему с тем, что Защитник Windows не открывается?

- Почему я не могу включить Защитник Windows Windows 10?

- Как принудительно запустить Защитник Windows?

- Как восстановить Защитник Windows в Windows 10?

- Почему мой Защитник Windows не работает?

- Как восстановить Защитник Windows?

- Почему мой антивирус "Защитник Windows" отключен?

- Как восстановить поврежденный Защитник Windows?

Как решить проблему с открытием Защитника Windows?

Вот что можно попробовать, если вы столкнулись с этими проблемами:

- Перезагрузите компьютер....

- Удалите все существующие антивирусные и антишпионские программы. ...

- Просканируйте компьютер на наличие вредоносных программ. ...

- Сканирование SFC. ...

- Чистый старт. ...

- Перезапустите службу Центра безопасности. ...

- Удалите конфликтующую запись реестра. ...

- Включение Защитника Windows из групповой политики.

Почему я не могу включить Защитник Windows Windows 10?

Если защита в реальном времени с помощью Защитника Windows не включает Windows 10, проверьте его настройки.Иногда настройки даты и времени являются причиной того, что Защитник Windows не включается. Использование специального программного обеспечения решает проблему с включением антивируса Защитника Windows в Windows 10.

Как принудительно запустить Защитник Windows?

Запустить Защитник Windows

- Выберите меню «Пуск».

- В строке поиска введите групповая политика. ...

- Выберите Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Антивирусная программа "Защитник Windows".

- Прокрутите список вниз и выберите Отключить антивирусную программу "Защитник Windows".

- Выберите «Отключено» или «Не настроено». ...

- Выберите «Применить» > «ОК».

Как восстановить Защитник Windows в Windows 10?

Ответы (64)

- Нажмите Windows + X, щелкните панель управления.

- В правом верхнем углу нажмите «Просмотр» и выберите «Большие элементы».

- Теперь щелкните Защитник Windows в списке и попробуйте включить его.

- Нажмите Windows + R, чтобы открыть окно загрузки.

- Вход в службы. ...

- В службах найдите Защитник Windows и запустите службу.

Почему мой Защитник Windows не работает?

Иногда Защитник Windows не включается, так как он отключен групповой политикой. Это может быть проблемой, но ее можно решить, просто изменив эти групповые политики. Для этого выполните следующие действия: Нажмите клавишу Windows + R и введите gpedit.

Как восстановить Защитник Windows?

Как сбросить настройки брандмауэра Защитника Windows

- Перейдите в меню «Пуск» и откройте панель управления.

- Перейдите на вкладку «Защитник Windows» и выберите «Восстановить значения по умолчанию» на левой панели.

- Нажмите кнопку Восстановить настройки по умолчанию и подтвердите свое действие, нажав Да в окне подтверждения.

Почему мой антивирус "Защитник Windows" отключен?

Если Защитник Windows отключен, это может быть связано с тем, что на вашем компьютере установлено другое антивирусное приложение (для уверенности см. Панель управления, Система и безопасность, Безопасность и обслуживание).Перед запуском Защитника Windows отключите и удалите это приложение, чтобы избежать конфликтов программного обеспечения.

Как восстановить поврежденный Защитник Windows?

Решение 3. Запустите сканирование SFC

По словам пользователей, иногда Защитник Windows не запускается из-за повреждения файла. Ваши системные файлы могут быть повреждены, что может привести к появлению этой ошибки. Однако вы можете решить проблему, просто запустив сканирование SFC.

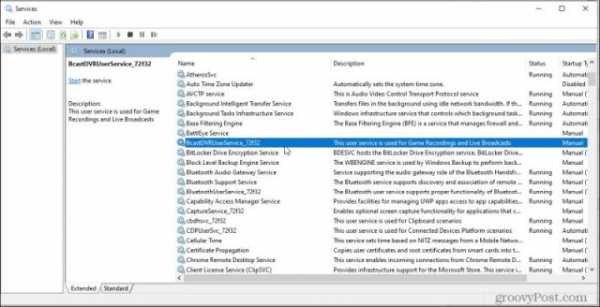

.🥇 12 служб Windows 10, которые можно безопасно отключить

В этой статье вы узнаете о 12 службах Windows, которые при желании можно совершенно безопасно отключить.

В целом Windows 10 работает довольно хорошо. Это гораздо более эффективная операционная система, чем предыдущие версии Windows. Тем не менее, всегда есть способы настроить вещи для достижения наилучшей производительности.

Один из способов сделать это — отключить все ненужные службы Windows 10.Это может освободить системную память и кеш, предоставляя вам больше ресурсов для других программ, которые вы используете. Однако не все услуги одинаковы. Некоторые из них необходимы для нормальной работы.

В этой статье вы узнаете о 12 службах Windows, которые при желании можно совершенно безопасно отключить.

Отключить Защитник Windows

Все указывает на то, что на вашем компьютере с Windows 10 уже установлено антивирусное программное обеспечение.Разрешать службам Защитника Windows работать в фоновом режиме на вашем компьютере излишне и не нужно.

Быстро отключите Защитник Windows, выбрав меню «Пуск» и введя Защитник Windows и выбрав Защитник Windows Брандмауэр. После открытия приложения выберите Rotate Windows Defender Firewall включить или отключить в меню слева.

Откроется окно настройки параметров. Выберите переключатель Отключить Защитник Windows как в «Настройках частной сети», так и в «Настройках общедоступной сети».

Теперь службы Защитника Windows перестают работать.

2. Служба точки доступа Windows Mobile

Ваш компьютер может стать точкой доступа, позволяя другим устройствам в вашем районе использовать интернет-соединение вашего ноутбука. Это редкое действие, которое большинство пользователей никогда не используют. Если вы не знакомы с этой функцией или никогда не использовали ее, отключите ее.

Выберите меню «Пуск» и введите Службы , а затем откройте приложение Службы .Найдите и щелкните правой кнопкой мыши Windows Mobile Hotspot . Выберите либо Стоп , если активировано, либо выберите Характеристика .

Если служба еще не запущена (поэтому вы не можете выбрать «Стоп»), скорее всего, она активируется как служба, запускаемая вручную (запускается при запуске точки доступа). Чтобы никто не мог этого сделать, выберите раскрывающееся меню Boot Type и выберите Disabled .

Это навсегда отключит точку доступа Windows Mobile, пока вы не вернетесь сюда и не включите ее снова, если она вам когда-нибудь понадобится.

3. Буфер печати

Диспетчер очереди печати — это служба, которая ставит в очередь задания на печать, когда вы печатаете с компьютера. Но если вы никогда ничего не печатаете со своего компьютера, вам не нужно запускать службу очистки печати.

Чтобы отключить это, найдите службу Диспетчер печати в окне Службы, щелкните правой кнопкой мыши и выберите Характеристика .В окне свойств нажмите кнопку Stop , чтобы остановить службу.

Это служба, которая работает всегда, поэтому вы обязательно должны увидеть в этом окне возможность остановить ее. Поскольку для него установлено значение Автоматический тип запуска , вам также необходимо отключить его. Выберите раскрывающийся список Start Type и выберите Disabled .

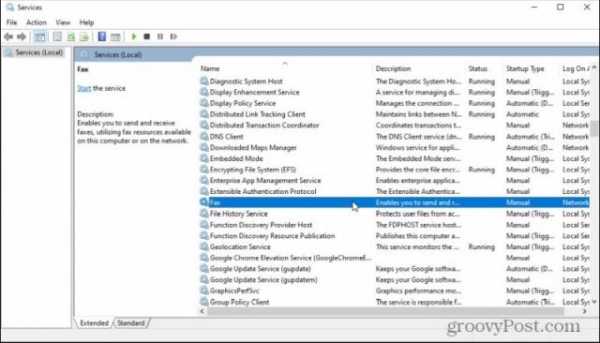

4. Факс

Когда вы в последний раз отправляли кому-то факс? Это устаревшая служба, но Windows 10 по-прежнему включает службу факса, которая позволяет подключаться к телефонной линии и факс-модему.С помощью соответствующего программного обеспечения факса вы можете отправлять и получать факсы.

Если вы не можете себе представить ни одной земной причины, по которой вы когда-либо захотите использовать эту функцию (кто захочет?), то глупо не отключить ее. Просто повторите описанный выше процесс, чтобы отключить эту службу. Вы можете найти его, просто выполнив поиск Fax services в окне Services.

Отключите его так же, как вышеперечисленные службы. Щелкните правой кнопкой мыши, выберите Характеристика и установите тип запуска на Отключено .

Менеджер загруженных карт

В Windows 10 есть еще одна скрытая функция, которая позволяет приложению Windows 10 Maps получать доступ к загруженным картам. Разве вы не знали, что в Windows 10 есть встроенное приложение «Карты»? Большинство людей этого не делают. Поэтому вы можете отключить эту услугу и никогда не заметите разницы. Найдите для этой цели Downloaded Map Manager в окне Services.

90 110

Как и в случае с другими службами, для которых установлен автоматический тип запуска, щелкните правой кнопкой мыши и выберите Характеристика .Выберите «Стоп», чтобы остановить службу, если она запущена, а затем установите тип запуска «Отключено» .

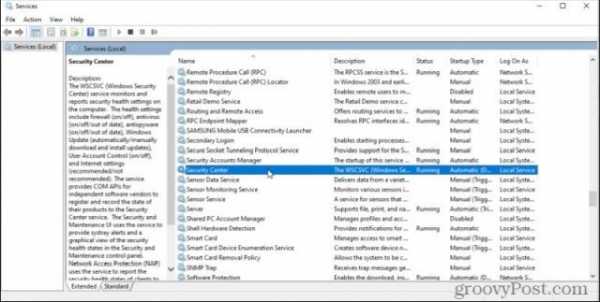

6. Центр безопасности Windows 10

Хотя эта служба кажется важной (кто хочет отключить что-то, связанное с безопасностью?), на самом деле это не так. Все, что он делает, это работает в фоновом режиме и сканирует вашу систему на наличие таких проблем, как ожидающие обновления Windows или отсутствие установленного антивирусного программного обеспечения.

Скорее всего, у вас отключена система безопасности Windows 10, и вам действительно не нужно, чтобы Windows 10 потребляла системные ресурсы для сканирования компьютера на наличие проблем, которые никогда не возникнут.

Щелкните правой кнопкой мыши еще раз, выберите Характеристики , Остановить службу и изменить тип запуска на Отключено . Это не только освободит системные ресурсы, но и сделает работу с Windows менее раздражающей.

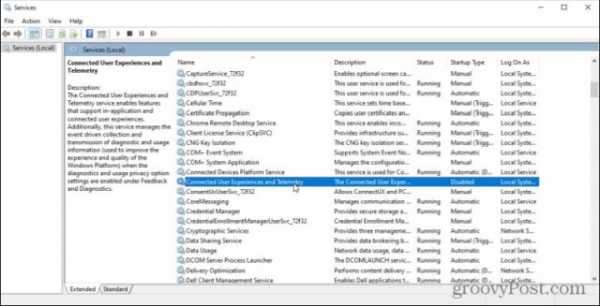

Универсальный клиент телеметрии (UTC)

При первой установке Windows вас спросят, может ли Microsoft собирать системную информацию в фоновом режиме. Возможно, вы бы не слишком много думали об этом, если бы ответили «да» на этот вопрос. Однако это позволяет универсальному клиенту телеметрии (UTC) запускать ненужные службы диагностики в фоновом режиме.

Отключение только освобождает системные ресурсы и никак не повлияет на Windows.Чтобы найти его, откройте окно «Службы» и найдите его Connected User Experience and Telemetry .

Щелкните правой кнопкой мыши, выберите Характеристики , Остановить службу и изменить Тип запуска на Отключено . Это может не помочь Microsoft собрать вашу информацию, но поможет вашему компьютеру работать быстрее и освободит ваше интернет-соединение от ненужного трафика.

9. Биометрическая служба Windows

Биометрическая служба Windows полезна только в том случае, если вы действительно используете системные функции или приложения, требующие сканирования отпечатков пальцев или лица.Если на вашем ПК нет аппаратного обеспечения для использования этих функций, вам не нужна эта служба, работающая в фоновом режиме.

Вы можете найти это как Биометрическая служба Windows в окне «Службы».

Отключите эту службу, и если вам не нужна биометрия в вашей системе, вы даже не заметите ее.

10. Отправить серверу DVR

Серверный процесс Broadcast DVR является частью функции Windows Game DVR. С помощью этой функции вы можете использовать встроенное приложение Windows 10 Game DVR для записи игр или потоковой передачи активных игр через Интернет.

Если вы выполните любой из этих шагов, вам не нужно запускать службу в вашей системе. Обычно его следует активировать только при запуске записи игр или если вы настроили автоматическую фоновую запись игры.

Эта служба появится в окне «Службы» как сервер Broadcast DVR или что-то не такое простое, как запуск с «BcastDVR».

-

Если вы не планируете записывать или транслировать свои игры, навсегда отключите эту службу, чтобы она никогда не запускалась.

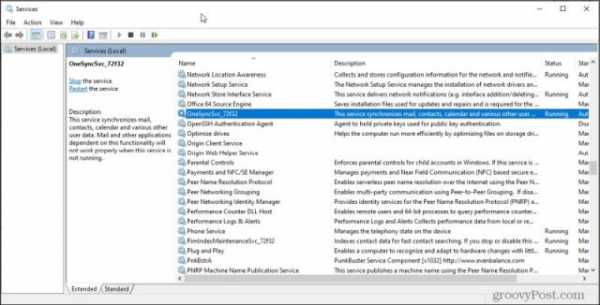

11. Windows 10 OneSyncSvc

OneSyncSvc в Windows синхронизирует все используемые приложения Microsoft. Сюда входят ваша учетная запись Microsoft, Почта Windows, Контакты, Календарь, Электронная почта и другие приложения Microsoft. Если вы не используете эти службы Microsoft, как это делают многие люди, вам действительно не нужна эта служба синхронизации.

Вы можете найти эту службу в окне «Настройки как служба», чтобы начать с OneSyncSvc .

Просто щелкните правой кнопкой мыши и выберите «Свойства», «Остановить службы» и установите для параметра «Тип запуска» значение «Отключено».

Поскольку я лично не пользуюсь этими службами или связанными с ними приложениями, я решил их отключить. К счастью, сравнение сети моей рабочей группы с Проводником Windows происходит почти мгновенно. Короче говоря, больше нет никаких задержек в открытии сетевых папок.

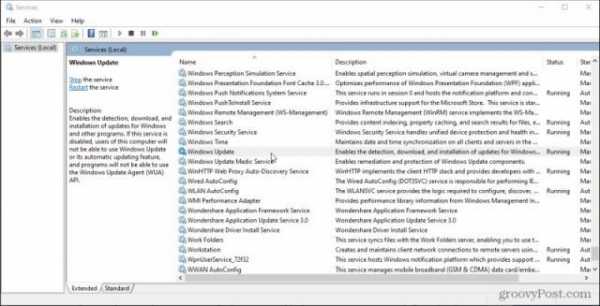

12. Служба обновления Windows

Это спорное предложение, так как многие считают, что обновления Windows следует устанавливать по мере их появления.К сожалению, сканирование и установка обновлений могут значительно снизить производительность вашего компьютера. Поэтому многие люди предпочитают не отключать Центр обновления Windows до тех пор, пока они не будут готовы вручную запускать обновления по собственному расписанию.

Это очень просто сделать. Просто найдите Windows Update в окне настроек.

Остановите эту службу, а затем установите для параметра Тип запуска значение Отключено .Также есть еще несколько способов отключить обновления Windows 10. Это просто самый быстрый.

Если вы действительно хотите запускать обновления, просто снова установите Автоматически и перезагрузите компьютер. При следующем запуске обновления Windows запустятся автоматически.

.

Как отключить Защитник Windows на компьютере?

Защитник Windowsиграет важную роль в защите вашего компьютера от вредоносных программ, и его отключение сопряжено с определенными рисками.Однако многие пользователи хотят знать, как отключить антивирус Windows, чтобы иметь возможность использовать приложение, которое программа определила как опасное. Мы советуем вам, как это сделать, хотя и знаем, что это действие не рекомендуется Windows.

Защитник Windows — как он работает и для чего нужен?

Защитник Windows — это антивирус, который действует как брандмауэр и защищает от вредоносных программ, включая программы-шпионы.Он интегрирован с Windows и работает без необходимости дополнительной настройки, предоставляя пользователю базовую защиту запуска, системных настроек, загрузок, драйверов и служб, а также приложений и программ. Программа работает в фоновом режиме, но вы также можете запустить ее вручную, запустив дополнительную проверку.

Антивирусная программа, такая как Защитник Windows, представляет собой мощный набор служб, предоставляющих ряд дополнительных функций.Они проверяют электронную почту на наличие зараженных файлов, проверяют загруженные из Интернета файлы, обнаруживают вторжения или сканируют память. Одним из компонентов Защитника Windows является сканер, периодически сканирующий содержимое диска и проверяющий файлы на наличие подозрительных кодов.

Защитник Windows - программные дефекты

Защитник Windows также имеет некоторые недостатки.Он не обеспечивает такого же уровня защиты, как платные антивирусы — его вирусные базы недостаточно часто обновляются, а также он заметно замедляет установку известных приложений. Защитник Windows, как и любая антивирусная программа, имеет собственную вирусную базу. Однако постоянно появляются новые вредоносные программы, которых нет в базе. Поэтому Защитник Windows использует эвристический метод — коды файлов или других объектов проверяются на наличие в них команд, характерных для потенциальных вирусов.

Если количество инструкций, найденных в файле, превышает определенный порог, файл немедленно помечается (помечается) как потенциальный вирус.Этот процесс дает высокую скорость обнаружения новых вирусов, хотя могут быть случаи, когда помечается незараженный файл. Поэтому файлы, обнаруженные с помощью эвристического анализа, часто описываются как подозрительные или, возможно, зараженные.

Если стороннее приложение не сертифицировано, Защитник Windows предотвратит его установку или запуск.Многие пользователи не в восторге от частой превентивной блокировки приложений, поэтому отключают Защитник Windows. Конечно, вы можете это сделать, но вам следует подумать об установке другого антивирусного программного обеспечения для защиты вашего компьютера.

Как отключить Защитник Windows?

Если мы уверены, что элемент, который мы собираемся запустить на заблокированном антивирусной программой компьютере, безопасен, мы можем временно отключить Защитник Windows.Это временно означает, что блокировка Защитника Windows действительна только до тех пор, пока вы не выйдете из системы. После повторного входа в систему или перезагрузки устройства Центр обеспечения безопасности снова включит его. Как временно отключить Защитник Windows?

- Щелкните меню «Пуск», затем выберите «Параметры», «Обновление и безопасность», а затем «Защитник Windows».На следующем шаге переместите ползунок в положение «Выкл.» на двух вкладках: «Защита в режиме реального времени» и «Защита в облаке».

- Кроме того, вы также можете отключить функцию брандмауэра. Выберите «Пуск», затем откройте «Настройки». На следующем шаге в области Конфиденциальность и безопасность выберите Безопасность Windows и в ней Брандмауэр и защита сети. В разделе Брандмауэр Microsoft Defender переместите ползунок в положение Отключено.

Однако отключение брандмауэра Microsoft Defender может сделать ваше устройство более уязвимым для угроз несанкционированного доступа.