Защита вай фай сети

17 способов защитить домашнюю WiFi-сеть

Почему защита Wi-Fi так важна? Разве его небезопасно использовать?

Зависит от обстоятельств. Проблемы безопасности или кибератаки могут никогда вас не коснуться, и вы не станете жертвой киберпреступников из-за слабой защиты вашей точки доступа Wi-Fi. Но если это произойдёт, они смогут перехватить ваш трафик по Wi-Fi и завладеть вашими конфиденциальными финансовыми и личными данными.

А это может случиться с каждым. Миллионы сетей Wi-Fi подвергаются риску взлома. И, как описано в этой статье, взломать домашнюю сеть Wi-Fi не так уж и сложно.

Чтобы избежать этого, лучше принять надлежащие меры. Но не беспокойтесь, поскольку вам не нужно искать информацию на эту тему и читать кучу статей и электронных книг. Мы подготовили всю необходимую информацию в этой статье.

Вот как можно защитить домашний Wi-Fi:

1. Измените идентификатор SSID вашей сети

Идентификатор SSID (Service Set Identifier – идентификатор набора служб) — это, по сути, имя вашей точки доступа Wi-Fi. По умолчанию, идентификатор SSID вашего роутера будет одним из следующих:

- Фирменное название и/или модель роутера, если вы приобрели роутер непосредственно у производителя.

- Имя вашего интернет-провайдера, если вы приобрели роутер у него.

Если имя сети совпадает с моделью роутера, это может представлять угрозу для безопасности. Почему? Потому что хакер может увидеть идентификатор SSID и просто посмотреть руководство по эксплуатации роутера в Интернете. Если вы не изменили присвоенные по умолчанию данные авторизации (которые мы обсудим в следующей подсказке), злоумышленник может найти эту информацию в руководстве по эксплуатации и использовать её для взлома вашего роутера.

Если идентификатор SSID сети — это имя вашего интернет-провайдера, это не так плохо, но всё же опасно. Очень опытный хакер может использовать эту информацию для отправки фишинговых атак вашему провайдеру с целью завладеть вашей конфиденциальной информацией. Конечно, это случается не так часто, но риск всегда есть.

Поэтому лучше всего просто переименовать свою сеть Wi-Fi. Не нужно придумывать что-то слишком причудливое — никаких настоящих имён и адресов или любых шуток или ссылок, которые могли бы указать на вас. Просто абстрактное, неприметное название.

2. Не используйте присвоенные по умолчанию пароль и имя пользователя

Практически у каждого роутера имеется пароль и логин, присвоенные по умолчанию. Это позволяет владельцам роутеров легко получить доступ к управлению роутером, но это также облегчает хакерам задачу по взлому роутера. Просто представьте — какой-нибудь киберпреступник просто скачал с Интернета руководство по эксплуатации определённго роутера в PDF и использовал предоставленные в нём данные для входа.

Пугает, не правда ли?

Именно поэтому вам нужно изменить имя пользователя и пароль — прямо сейчас, если это возможно. Если вы не знаете, как придумать надёжные пароли, вы можете использовать наше специальное руководство. Также там есть информация про безопасные логины. Вот основные тезисы:

- Используйте пробелы, если это возможно.

- Не используйте словарные слова. Если вы используете настоящие слова, просто напишите буквы в них в обратном порядке.

- Чередуйте прописные и строчные буквы, цифры и символы.

- Придумайте пароль и имя пользователя, состоящие минимум из 15 символов.

- Избегайте очевидных замен (например, «$» вместо «s»).

- В крайнем случае имя пользователя и пароль могут быть аббревиатурами фразы («YutvtWHe2y «для «You used to visit the White House every 2 years.»).

И обязательно регулярно меняйте пароль и имя пользователя. Неплохо было бы менять пароль и имя пользователя каждые пару месяцев, но лучше менять их каждый месяц или каждую неделю, что намного безопаснее.

Кроме того, если у вас несколько роутеров, лучше использовать диспетчер паролей (например, KeePass, KeePassXC, LessPass или Bitwarden), чтобы вам было проще запомнить их. Если у вас только один пароль, вы можете просто записать его в блокнот, который нужно хранить в недоступном месте или сейфе.

3. Не давайте никому свой пароль от Wi-Fi

Можно делиться своим паролем от Wi-Fi со своими детьми или близкими друзьями, но не нужно давать его каждому, кто приходит в ваш дом. Например, не рекомендуется давать пароль от Wi-fi своему коллеге по работе, которого вы не очень хорошо знаете, если он зашёл, чтобы забрать документы или помыть руки. То же самое относится и к приходящим на дом продавцам, сантехникам, садовникам или электрикам тоже. Ваш дом — не гостиница и не ресторан, в конце концов, поэтому пусть пользуются своим мобильным Интернетом.

Тем не менее, хорошим решением в этом случае является настройка гостевой сети. Таким образом, вы можете предложить своим гостям доступ к Wi-fi, и вам не придётся беспокоиться о конфиденциальности вашей основной сети (и любых подключённых к ней устройств).

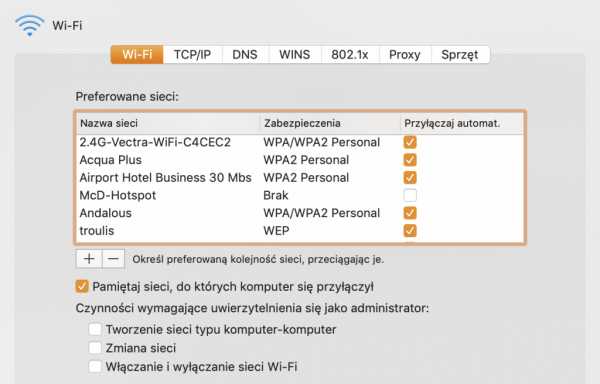

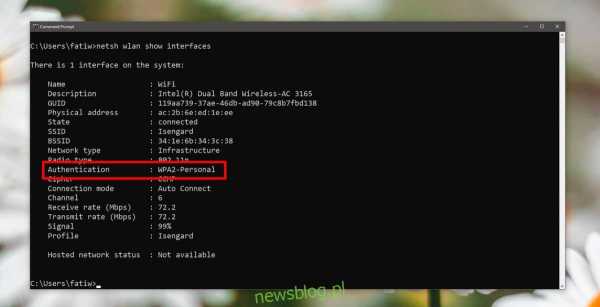

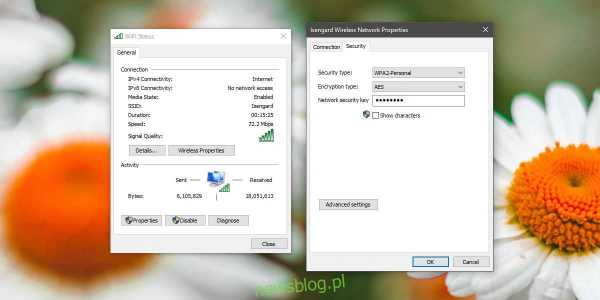

4. Используйте на своём роутере шифрование WPA2

Шифрование Wi-Fi гарантирует, что нежелательные пользователи будут иметь ограниченный доступ к вашему Wi-Fi и ко всем связанным с ним данным. У роутера может быть шифрование WEP, WPA и WPA2. В идеале лучше не использовать шифрование WEP и WPA, потому что они значительно устарели и могут быть с лёгкостью взломаны киберпреступниками .

Поэтому, проверяйте, работает ли на вашем роутере WPA2. Если на нём работает WEP или WPA, переключитесь на WPA2 как можно скорее.

Но безопасность заключается не только в WPA2. Хотя использовать WPA2 намного безопаснее, чем WPA и WEP, у WPA2 тоже есть уязвимость — атака KRACK (Атака с переустановкой ключа). Хотя эта уязвимость была обнаружена добрыми хакерами, ничто не мешает злоумышленникам использовать этот метод, чтобы взломать шифрование WPA2 на вашем роутере.

Рекомендуется регулярно обновлять прошивку, но и это не гарантирует полной защиты от кибератаки KRACK. К счастью, наконец-то будет выпущено шифрование WPA3, которое сможет закрыть эту уязвимость. До тех пор, пока он не станет доступным всем, соблюдайте остальные методы безопасности, о которых мы рассказывали в этой статье, вместе с использованием шифрования WPA2.

5. Настройте подключение к VPN на своём роутере

VPN (Virtual Private Network) — это онлайн-сервис, который вы можете использовать для скрытия вашего реального IP-адреса посредством шифрования интернет-соединения. Это отличный Сервис при использовании общедоступного Wi-Fi, потому как он гарантирует, что никто не может контролировать то, что вы делаете в Интернете.

Мало кто знает, но вы также можете использовать VPN на своём роутере прямо у себя дома. Правда, не все роутеры изначально поддерживают VPN, но надёжный VPN-Сервис может помочь вам настроить его на роутере. Таким образом, все устройства, использующие вашу домашнюю сеть Wi-Fi, получат возможность использовать функции VPN. То есть весь ваш трафик Wi-Fi будет на 100% зашифрован благодаря VPN.

В этом случае вам даже не нужно беспокоиться о том, что киберпреступник может взломать ваше шифрование, потому что шифрование VPN обеспечит дополнительную защиту. Более того, VPN на роутере защитит вас от взлома WiFi-сети (когда кто-то использует ваш Wi-Fi без разрешения — часто в незаконных целях).

Ищете надёжный VPN-Сервис?

Тогда у нас для вас есть отличное предложение. CactusVPN предлагает высококачественные VPN-услуги, среди которых шифрование на военном уровне, круглосуточная поддержку, функция Kill Switch, более 30 высокоскоростных серверов с неограниченной пропускной способностью, а также до шести VPN-протоколов на выбор. Более того, мы не записываем ваши данные, и наш Сервис работает на нескольких платформах.

И если вы захотите попробовать другие способы разблокировки веб-сайтов, мы также предлагаем услугу Smart DNS, которая открывает доступ к более 300 сайтов. Кроме всего прочего, все наши VPN-серверы дополняются прокси-серверами.

Специальное предложение! Получите CactusVPN за 2.7$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

Сэкономьте 72% сейчас

6. Не оставляйте Wi-Fi сеть включённой, когда не пользуетесь ей

Один из способов снизить риск взлома вашей сети Wi-Fi — просто отключать её, когда она вам не нужна. Вам ведь не нужен роутер, когда вы на работе, в отпуске или спите? Лучше выключить его в таких ситуациях, чтобы не дать хакерам возможность взломать вашу сеть, пока вы находитесь вдали от дома или спите.

Кроме того, помимо дополнительной защиты, выключение роутера на период, пока вы находитесь вне дома, защитит его от случайных перепадов электроэнергии, поможет вам немного сэкономить на электричестве, а также защитить окружающую среду.

7. Разместите роутер в центре дома

«Действительно ли так важно, где стоит мой роутер?»

Да, это важно. И дело не только в том, чтобы Wi-fi хорошо работал во всех комнатах. А в том, чтобы посторонние не имели доступа к сигналу вашего Wi-Fi.

Если вы разместите роутер близко к окну, часть его сигнала уйдёт наружу, и прохожие смогут поймать его на своих мобильных устройствах. В то же время, если роутер стоит слишком близко к стене, то высока вероятность, что ваш сосед может поймать сигнал вашего Wi-Fi.

Вот почему стоит разместить роутер в центре дома. Это гарантирует, что посторонние люди не будут иметь возможности использовать ваш сигнал Wi-Fi. Вы даже можете попробовать проверить диапазон сигнала, пройдясь возле своего дома с телефоном в руке, чтобы увидеть, обнаруживает ли он сигнал вашего Wi-Fi.

К сожалению, этот способ не будет слишком эффективным, если вы живёте в многоквартирном доме, так как ваши соседи сверху или снизу могут поймать сигнал вашего роутера независимо от того, где вы его разместите в квартире. Этот способ работает эффективнее, когда вы живёте в частном доме.

8. Отключите удалённый доступ как можно быстрее

Удалённый доступ иногда очень удобен, так как он позволяет управлять роутером через Интернет без использования устройства, подключённого к домашней сети Wi-Fi. Это отличный способ решить проблемы или изменить настройки, если вы не дома, а у ваших детей отключился Интернет, например.

Однако удалённый доступ также имеет свои недостатки. Если вы можете использовать Интернет для удалённого доступа к роутеру, то и опытный хакер тоже сможет. Вам точно не захочется, чтобы хакер взломал вашу учётную запись и использовал вашу сеть, чтобы завладеть конфиденциальными данными.

Поэтому отключите эту функцию, если она включена.

9. Установите защиту от вирусов и вредоносных программ для своего Wi-Fi

Да, сервисы для защиты от вредоносных программ и вирусов для роутеров на самом деле существуют. Возможность их настройки полностью зависит от марки роутера. Это дополнительная мера для защиты домашнего Wi-Fi. Вредоносные атаки ранее были нацелены на роутеры, так что не стоит недооценивать риски.

Защита от вредоносных программ и вирусов для Wi-Fi может быть как в программном, так и в аппаратном форматах. Вот некоторые из лучших решений для защиты роутеров, сети и подключённых к ней устройств:

10. Убедитесь, что фаервол роутера включён

Большинство роутеров имеют встроенный фаервол. Чтобы проверить, включен ли он, просто откройте консоль роутера и проверьте вкладку по безопасности. Если вы видите, что фаервол не включен, включите его. Фаервол – хороший способ дополнительной защиты для домашнего Wi-Fi, так как он может быть настроен для предотвращения использования вашей сети для вредоносного трафика.

Если ваш роутер не имеет встроенного фаервола, вы всегда можете приобрести аппаратный. Большинство сервисов, о которых мы упоминали выше, отлично работают.

11. Отключите UPnP (Universal Plug n Play)

UPnP на самом деле очень полезен для роутера, поскольку он позволяет ему взаимодействовать с веб-сайтом производителя для скачивания обновления и других файлов. UPnP – это протокол, который позволяет интеллектуальным устройствам подключаться к Интернету для получения интеллектуальных функций.

К сожалению, UPnP также могут легко использовать хакеры в собственных целях. Был случай, когда киберпреступникам удалось через UPnP добавить около 65 000 роутеров в ботнет для совершения различных преступлений, включая фишинг, мошенничество с кредитными картами, кражу учётных записей, накрутку кликов и распространение вредоносного ПО. Кроме того, UPnP также использовался и для других атак вредоносных программ.

Именно поэтому лучше отключить возможности и совместимость UPnP на роутере и смарт-устройствах. Чтобы вы могли использовать утилиты UPnP и на своих смарт-устройствах, сначала настройте UPnP и запустите его, а затем отключите.

12. Не используйте WPS (WiFi Protected Setup – стандарт безопасной настройки беспроводной сети)

WPS довольно удобен, так как предлагает альтернативные способы подключения к домашней сети Wi-Fi, чем просто ввод длинного пароля. Такие способы включают в себя:

- Ввод восьмизначного PIN-кода.

- Нажатие кнопки WPS на роутере.

Намного проще, да?

Это правда, но есть одна большая проблема – использование WPS довольно рискованно, и ставит безопасность вашего Wi-Fi под угрозу. Во-первых, восьмизначный PIN-код не является безопасным способом входа, поскольку восьмизначный пароль не очень безопасен. Восьмизначный PIN-код WPS легко может быть взломан, поскольку роутер проверяет первые четыре цифры и последние четыре цифры PIN-кода отдельно. PIN-код WPS может быть взломан примерно за один-два дня.

Что насчёт кнопки WPS? Использование этой кнопки намного безопаснее, чем использование PIN-кода, так как для завершения соединения вам нужно физически нажать на кнопку. Тем не менее, всегда есть риск, что злоумышленник (вор или случайный знакомый) может использовать кнопку WPS, если у него есть физический доступ к вашему роутеру. И тогда вашу сеть Wi-Fi легко можно будет взломать.

В общем, вы можете использовать кнопку WPS, только если вам действительно и крайне необходимо нужен этот метод подключения к Wi-Fi. Просто постарайтесь сделать так, чтобы к этой кнопке имели доступ только проверенные люди. Но если вы хотите быть на 100% уверены, что WPS не ставит под угрозу ваш Wi-Fi и данные, лучше просто отключить эту функцию.

13. Держите прошивку роутера в актуальном состоянии

В отличие от большинства устройств, обновление прошивки роутера не такой уж удобный процесс. Некоторые модели роутеров не поддерживают функции автоматического обновления, поэтому вам нужно делать это вручную по инструкции на сайте производителя. Что касается большинства роутеров, которые поддерживают автоматические обновления, то эту функцию обязательно нужно включить, так как по умолчанию она отключена.

Но это того стоит. Если вы не обновляете прошивку вашего роутера регулярно, то вы подвергаете себя всевозможным потенциальным киберугрозам. Например, благодаря обновлению прошивки можно исправить критические ошибки, которые позволяют хакерам получить доступ к вашему роутеру.

14. Используйте фильтрацию MAC-адресов

У многих роутеров есть опция «Фильтрация MAC-адресов» или «Фильтрация MAC». MAC означает контроллер доступа к среде, а MAC-адрес — уникальный идентификатор, присваиваемый устройству, которое может получить доступ к Интернету. Если включить фильтрацию MAC-адресов, то только устройства с утверждённым MAC-адресом могут подключаться к сети Wi-Fi.

Но имейте в виду, что фильтрация MAC-адресов никоим образом не гарантирует вам 100% безопасность сети Wi-Fi. Если киберпреступник имеет доступ к сетевому анализатору пакетов Wi-Fi, он может видеть MAC-адреса, разрешённые в вашей сети. Тогда ему останется только изменить MAC-адрес своего собственного устройства на допустимый адрес, и тогда он сможет обойти фильтрацию.

Фильтрация MAC в основном эффективна, когда вы хотите уберечь Wi-Fi от соседей, которые узнали ваш пароль от вас, ваших друзей или ваших детей.

15. Следите за портом 32764

Если вы не очень разбираетесь в портах, то это специальные номера, присваиваемые различным протоколам, которые определяют способ отправки и получения информации через Интернет. Номера портов работают как беспроводные каналы, а блокирование одного номера означает блокировку определённого протокола. Например, если вы блокируете порт 443, вы блокируете весь трафик HTTPS.

А вот порт 32764 очень проблемный. Почему? Всё очень просто — потому что он позволяет киберпреступникам отслеживать конфиденциальные данные и выполнять всевозможные команды. И что самое худшее — с 2014 года стало известно, что некоторые модели роутеров прослушиваются портом 32764.

Итак, иметь открытый порт — уже самое по себе достаточный риск безопасности, но если это ещё и открытый порт, который можно легко взломать — то это ещё опаснее. Хотя эта проблема была якобы исправлена, возможность обновления прошивки, по-видимому, вновь сделало открытие этого порта возможным.

Есть информация, что эта проблема в основном касается роутеров SerComm. Уже лучше. Тогда нужно просто избегать роутеров SerComm, и всё должно быть хорошо, верно?

Не совсем. Основная проблема заключается в том, что компания SerComm производит и поставляет роутеры другим компаниям, таким как Cisco, Linksys, Netgear и Diamond. Рекомендуем проверить не входит ли марка вашего роутера в этот список.

Процесс прослушивания портов может быть активирован только внутри сети, но мы всё же советуем воспользоваться этой ссылкой и проверить, открыт ли порт у вашего роутера. Если порт открыт, то вам нужно как можно скорее связаться с поставщиком роутера и попросить его о помощи. Обычно поставщики могут решить эту проблему (например, при помощи патча). Если же поставщик вашего роутера не может решить вашу проблему, лучше всего обратиться в другую компанию и приобрести у неё более безопасный роутер.

К сожалению, если вы просто закроете порт, это не решит проблему. Он уже был открыт один раз, поэтому его можно открыть снова.

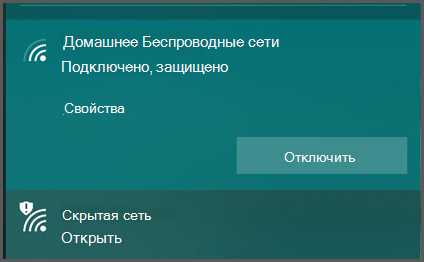

16. Скройте SSID вашей сети

Если у вас есть домашняя сеть Wi-Fi, не нужно раздавать её кому попало. Лучше всего отключить отображение SSID, чтобы оно не привлекало внимания киберпреступников. Это также поможет вам избежать необходимости отказывать вашим гостям в подключении к вашему Wi-Fi, так как они просто увидят «Скрытую сеть» или вообще ничего не увидят в своём списке доступных сетей Wi-Fi.

Конечно, если вы покупаете новое устройство, могут возникнуть трудности с его подключением к вашей сети. Но вы можете легко решить эту проблему, просто включив вещание SSID для подключения нового устройства, а затем снова отключив его. Не волнуйтесь — ранее подключённые устройства не будут иметь проблем с повторным подключением, даже если сеть будет скрыта.

17. И последнее — защитите устройства, которые всегда подключены к вашему Wi-Fi

Нет смысла защищать домашний Wi-Fi, если при этом не защищать устройства, которые постоянно подключены к вашей сети. Например, ноутбук или мобильный телефон. Если их взломают, а вы подключаете их к своей сети Wi-Fi, то её тоже могут взломать.

Чтобы убедиться, что большинство ваших устройств защищено, сделайте следующее:

- Установите антивирусные программы на все устройства, которые можете.

- Установите VPN на остальные устройства, даже если у вас включен VPN на роутере.

- Не позволяйте малознакомым людям вставлять USB-накопители в ваш компьютер или ноутбук.

- Старайтесь, чтобы все операционные системы и программы безопасности регулярно обновлялись.

- Установите ежедневное сканирование безопасности.

- Не открывайте сомнительные письма, используйте блокировщики скриптов в своих браузерах (uMatrix и uBlock Origin) и используйте антифишинговые расширения.

И поскольку вы не можете защитить устройства своих гостей, это ещё одна веская причина настроить для них гостевую сеть Wi-Fi, чтобы не было риска случайного заражения вашей основной сети каким-либо вредоносным ПО.

Как обеспечить безопасность Wi-Fi дома — вся суть

Домашняя сеть Wi-Fi — одна из самых удобных технологических разработок последних десятилетий. К сожалению, она не идеальна и имеет много уязвимостей. Поэтому, если вы хотите узнать, как защитить свой домашний Wi-Fi, вот что вы должны сделать:

- Включите фаервол на роутере. Если у него нет встроенного фаервола, установите аппаратный.

- Повысьте безопасность вашей сети с помощью антивируса и защиты от вредоносных программ.

- Настройте VPN на роутере для шифрования.

- Включите шифрование WPA2 на роутере, но имейте в виду, что это не на 100% безопасно.

- Поменяйте идентификатор SSID вашей сети, а также логин и пароль для входа в консоль управления роутера. Кроме того, по возможности отключите отображение SSID.

- Никому не давайте свой пароль от Wi-Fi. Вместо этого настройте гостевую сеть.

- Отключите WPS, UPnP, удалённый доступ и включите фильтрацию MAC-адресов во время использования Wi-fi.

- Убедитесь, что роутер не прослушивает порт 32764.

- Регулярно обновляйте прошивку роутера.

- Убедитесь, что все устройства, используемые для регулярного подключения к Wi-Fi, защищены.

- Разместите роутер в середине вашего дома, чтобы его сигнал не выходил за пределы вашего дома или квартиры.

- Если вы не используете Wi-Fi (например, когда вы спите, находитесь на работе или в отпуске), отключите её.

Безопасность Wi-Fi. Защита сети. Защита беспроводной сети. – MediaPure.Ru

Пароль и фильтрация по MAC-адресу должны защитить вас от взлома. На самом деле безопасность в большей степени зависит от вашей осмотрительности. Неподходящие методы защиты, незамысловатый пароль и легкомысленное отношение к посторонним пользователям в домашней сети дают злоумышленникам дополнительные возможности для атаки. Из этой статьи вы узнаете, как можно взломать WEP-пароль, почему следует отказаться от фильтров и как со всех сторон обезопасить свою беспроводную сеть.

Защита от незваных гостей

Ваша сеть не защищена, следовательно, рано или поздно к вашей беспроводной сети подсоединится посторонний пользователь — возможно даже не специально, ведь смартфоны и планшеты способны автоматически подключаться к незащищенным сетям. Если он просто откроет несколько сайтов, то, скорее всего, не случиться ничего страшного кроме расхода трафика. Ситуация осложнится, если через ваше интернет-подключение гость начнет загружать нелегальный контент.

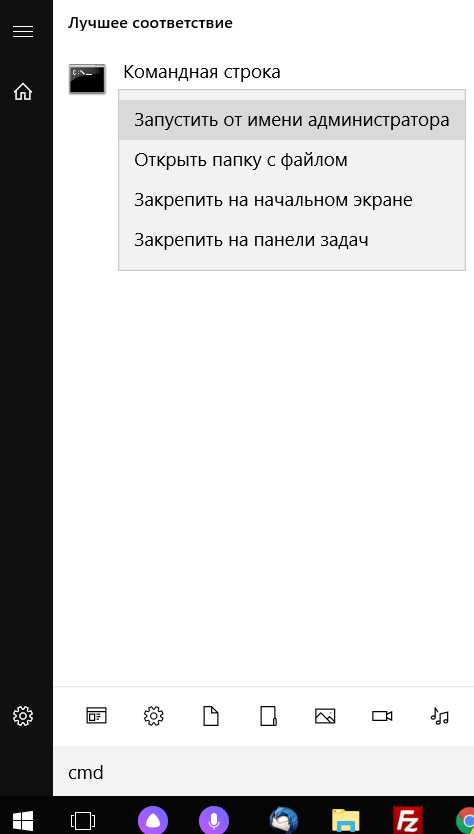

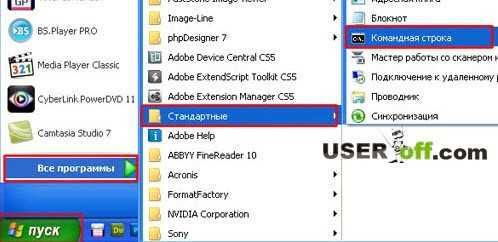

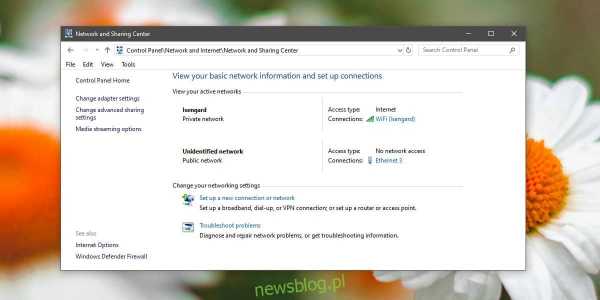

Если вы еще не предприняли никаких мер безопасности, то зайдите в интерфейс роутера через браузер и измените данные доступа к сети. Адрес маршрутизатора, как правило, имеет вид: http://192.168.1.1. Если это не так, то вы сможете выяснить IP-адрес своего сетевого устройства через командную строку. В операционной системе Windows 7 щелкните по кнопке «Пуск» и задайте в строке поиска команду «cmd». Вызовите настройки сети командой «ipconfig» и найдите строку «Основной шлюз». Указанный IP — это адрес вашего роутера, который нужно ввести в адресной строке браузера. Расположение настроек безопасности маршрутизатора зависит от производителя. Как правило, они расположены в разделе с названием вида «WLAN | Безопасность».

Если в вашей беспроводной сети используется незащищенное соединение, следует быть особенно осторожным с контентом, который расположен в папках с общим доступом, так как в отсутствие защиты он находится в полном распоряжении остальных пользователей. При этом в операционной системе Windows XP Home ситуация с общим доступом просто катастрофическая: по умолчанию здесь вообще нельзя устанавливать пароли — данная функция присутствует только в профессиональной версии. Вместо этого все сетевые запросы выполняются через незащищенную гостевую учетную запись. Обезопасить сеть в Windows XP можно c помощью небольшой манипуляции: запустите командную строку, введите «net user guest ВашНовыйПароль» и подтвердите операцию нажатием клавиши «Enter». После перезагрузки Windows получить доступ к сетевым ресурсам можно будет только при наличии пароля, однако более тонкая настройка в этой версии ОС, к сожалению, не представляется возможной. Значительно более удобно управление настройками общего доступа реализовано в Windows 7. Здесь, чтобы ограничить круг пользователей, достаточно в Панели управления зайти в «Центр управления сетями и общим доступом» и создать домашнюю группу, защищенную паролем.

Отсутствие должной защиты в беспроводной сети является источником и других опасностей, так как хакеры могут с помощью специальных программ (снифферов) выявлять все незащищенные соединения. Таким образом, взломщикам будет несложно перехватить ваши идентификационные данные от различных сервисов.

Хакеры

Как и прежде, сегодня наибольшей популярностью пользуются два способа защиты: фильтрация по MAC-адресам и скрытие SSID (имени сети): эти меры защиты не обеспечат вам безопасности. Для того чтобы выявить имя сети, взломщику достаточно WLAN-адаптера, который с помощью модифицированного драйвера переключается в режим мониторинга, и сниффера — например, Kismet. Взломщик ведет наблюдение за сетью до тех пор, пока к ней не подключится пользователь (клиент). Затем он манипулирует пакетами данных и тем самым «выбрасывает» клиента из сети. При повторном подсоединении пользователя взломщик видит имя сети. Это кажется сложным, но на самом деле весь процесс занимает всего несколько минут. Обойти MAC-фильтр также не составляет труда: взломщик определяет MAC-адрес и назначает его своему устройству. Таким образом, подключение постороннего остается незамеченным для владельца сети.

Если ваше устройство поддерживает только WEP-шифрование, срочно примите меры — такой пароль за несколько минут могут взломать даже непрофессионалы.

Особой популярностью среди кибермошенников пользуется пакет программ Aircrack-ng, который помимо сниффера включает в себя приложение для загрузки и модификации драйверов WLAN-адаптеров, а также позволяет выполнять восстановление WEP-ключа. Известные методы взлома — это PTW- и FMS/KoreKатаки, при которых перехватывается трафик и на основе его анализа вычисляется WEP-ключ. В данной ситуации у вас есть только две возможности: сначала вам следует поискать для своего устройства актуальную прошивку, которая будет поддерживать новейшие методы шифрования. Если же производитель не предоставляет обновлений, лучше отказаться от использования такого устройства, ведь при этом вы ставите под угрозу безопасность вашей домашней сети.

Популярный совет сократить радиус действия Wi-Fi дает только видимость защиты. Соседи все равно смогут подключаться к вашей сети, а злоумышленники зачастую пользуются Wi-Fi-адаптерами с большим радиусом действия.

Публичные точки доступа

Места со свободным Wi-Fi привлекают кибермошенников, так как через них проходят огромные объемы информации, а воспользоваться инструментами взлома может каждый. В кафе, отелях и других общественных местах можно найти публичные точки доступа. Но другие пользователи этих же сетей могут перехватить ваши данные и, например, взять под свой контроль ваши учетные записи на различных веб-сервисах.

Защита Cookies. Некоторые методы атак действительно настолько просты, что ими может воспользоваться каждый. Расширение Firesheep для браузера Firefox автоматически считывает и отображает в виде списка аккаунты других пользователей, в том числе на Amazon, в Google, Facebook и Twitter. Если хакер щелкнет по одной из записей в списке, он сразу же получит полный доступ к аккаунту и сможет изменять данные пользователя по своему усмотрению. Firesheep не осуществляет взлом паролей, а только копирует активные незашифрованные cookies. Чтобы защититься от подобных перехватов, следует пользоваться специальным дополнением HTTPS Everywhere для Firefox. Это расширение вынуждает онлайн-сервисы постоянно использовать зашифрованное соединение через протокол HTTPS, если он поддерживается сервером поставщика услуг.

Защита Android. В недавнем прошлом всеобщее внимание привлекла недоработка в операционной системе Android, из-за которой мошенники могли получить доступ к вашим аккаунтам в таких сервисах, как Picasa и «Календарь Google», а также считывать контакты. Компания Google ликвидировала эту уязвимость в Android 2.3.4, но на большинстве устройств, ранее приобретенных пользователями, установлены более старые версии системы. Для их защиты можно использовать приложение SyncGuard.

WPA 2

Наилучшую защиту обеспечивает технология WPA2, которая применяется производителями компьютерной техники еще с 2004 года. Большинство устройств поддерживают этот тип шифрования. Но, как и другие технологии, WPA2 тоже имеет свое слабое место: с помощью атаки по словарю или метода bruteforce («грубая сила») хакеры могут взламывать пароли — правда, лишь в случае их ненадежности. Словари просто перебирают заложенные в их базах данных ключи — как правило, все возможные комбинации чисел и имен. Пароли наподобие «1234» или «Ivanov» угадываются настолько быстро, что компьютер взломщика даже не успевает нагреться.

Метод bruteforce предполагает не использование готовой базы данных, а, напротив, подбор пароля путем перечисления всех возможных комбинаций символов. Таким способом взломщик может вычислить любой ключ — вопрос только в том, сколько времени ему на это потребуется. NASA в своих инструкциях по безопасности рекомендует пароль минимум из восьми символов, а лучше — из шестнадцати. Прежде всего важно, чтобы он состоял из строчных и прописных букв, цифр и специальных символов. Чтобы взломать такой пароль, хакеру потребуются десятилетия.

Пока еще ваша сеть защищена не до конца, так как все пользователи внутри нее имеют доступ к вашему маршрутизатору и могут производить изменения в его настройках. Некоторые устройства предоставляют дополнительные функции защиты, которыми также следует воспользоваться.

Прежде всего отключите возможность манипулирования роутером через Wi-Fi. К сожалению, эта функция доступна лишь в некоторых устройствах — например, маршрутизаторах Linksys. Все современные модели роутеров также обладают возможностью установки пароля к интерфейсу управления, что позволяет ограничить доступ к настройкам.

Как и любая программа, прошивка роутера несовершенна — небольшие недоработки или критические дыры в системе безопасности не исключены. Обычно информация об этом мгновенно распространяется по Сети. Регулярно проверяйте наличие новых прошивок для вашего роутера (у некоторых моделей есть даже функция автоматического обновления). Еще один плюс перепрошивок в том, что они могут добавить в устройство новые функции.

Периодический анализ сетевого трафика помогает распознать присутствие незваных гостей. В интерфейсе управления роутером можно найти информацию о том, какие устройства и когда подключались к вашей сети. Сложнее выяснить, какой объем данных загрузил тот или иной пользователь.

Гостевой доступ — средство защиты домашней сети

Если вы защитите роутер надежным паролем при использовании шифрования WPA2, вам уже не будет угрожать никакая опасность. Но только до тех пор, пока вы не передадите свой пароль другим пользователям. Друзья и знакомые, которые со своими смартфонами, планшетами или ноутбуками захотят выйти в Интернет через ваше подключение, являются фактором риска. Например, нельзя исключать вероятность того, что их устройства заражены вредоносными программами. Однако из-за этого вам не придется отказывать друзьям, так как в топовых моделях маршрутизаторов, например Belkin N или Netgear WNDR3700, специально для таких случаев предусмотрен гостевой доступ. Преимущество данного режима в том, что роутер создает отдельную сеть с собственным паролем, а домашняя не используется.

Надежность ключей безопасности

WEP (WIRED EQUIVALENT PRIVACY). Использует генератор псевдослучайных чисел (алгоритм RC4) для получения ключа, а также векторы инициализации. Так как последний компонент не зашифрован, возможно вмешательство третьих лиц и воссоздание WEP-ключа.

WPA (WI-FI PROTECTED ACCESS) Основывается на механизме WEP, но для расширенной защиты предлагает динамический ключ. Ключи, сгенерированные с помощью алгоритма TKIP, могут быть взломаны посредством атаки Бека-Тевса или Охигаши-Мории. Для этого отдельные пакеты расшифровываются, подвергаются манипуляциям и снова отсылаются в сеть.

WPA2 (WI-FI PROTECTED ACCESS 2) Задействует для шифрования надежный алгоритм AES (Advanced Encryption Standard). Наряду с TKIP добавился протокол CCMP (Counter-Mode/CBC-MAC Protocol), который также базируется на алгоритме AES. Защищенную по этой технологии сеть до настоящего момента взломать не удавалось. Единственной возможностью для хакеров является атака по словарю или «метод грубой силы», когда ключ угадывается путем подбора, но при сложном пароле подобрать его невозможно.

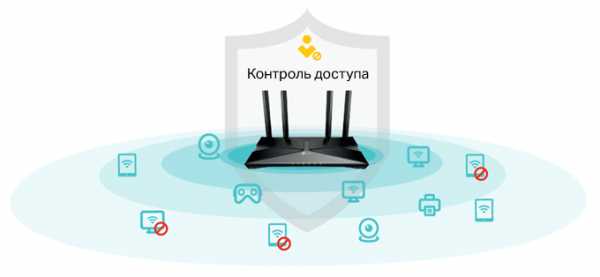

Контроль доступа: защита Wi-Fi сети от кражи

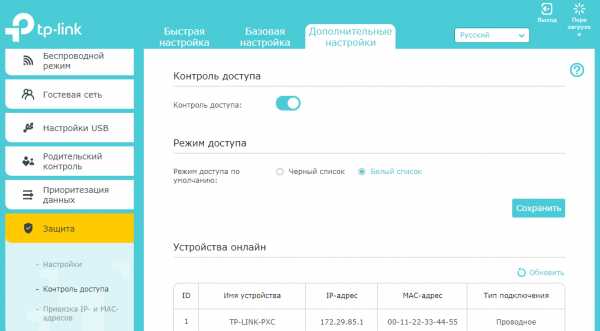

Зона Wi-Fi покрытия роутера не ограничивается стенами дома — она может также быть за пределами дома, в том числе у соседей, и любой человек, находящийся в зоне покрытия Wi-Fi сети, может без труда её взломать, если он случайно или преднамеренно получил пароль от неё через членов вашей семьи или посредством технологий по взлому сети. Контроль доступа в роутерах TP-Link позволит это предотвратить.

Что такое контроль доступа?

Контроль доступа позволяет составлять списки устройств, которым нужно разрешить или запретить доступ к сети.

Как работает контроль доступа?

В контроле доступа используется два списка — чёрный и белый.

Если нужно заблокировать доступ для определённых устройств, добавьте их в чёрный список.

Если же нужно заблокировать все устройства, кроме определённых, добавьте их в белый список — доступ к сети будет только у них.

Как настроить контроль доступа?

В роутерах TP-Link есть множество способов контроля доступа устройств к сети.

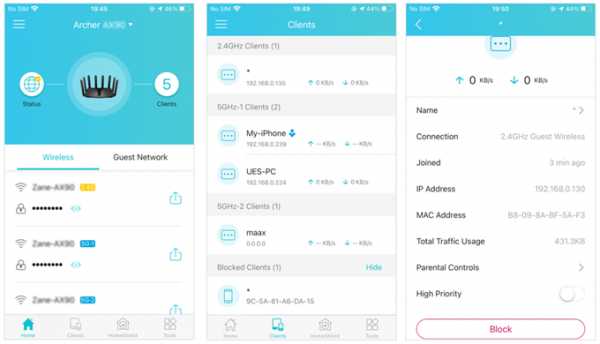

Приложение TP-Link Tether

Приложение Tether — это самый простой способ управления роутерами и усилителями Wi-Fi сигнала TP-Link с мобильного устройства. Приложение позволяет просматривать список клиентов и быстро запрещать или разрешать доступ к сети для устройств. Устройства, доступ которым запрещён, будут добавлены в чёрный список. Если надо разрешить доступ для ранее заблокированного устройства, просто удалите его из чёрного списка.

Раздел веб-интерфейса «Схема сети»

В веб-интерфейсе более новых роутеров TP-Link есть раздел Схема сети, в котором можно открыть список клиентов и разрешить или запретить доступ — так же, как и в приложении Tether. Устройства, доступ которым запрещён, будут добавлены в чёрный список. Если надо разрешить доступ для ранее заблокированного устройства, просто удалите его из чёрного списка.

Если в веб-интерфейсе роутера нет раздела Схема сети, воспользуйтесь другим способом.

Раздел веб-интерфейса «Контроль доступа»

Если в веб-интерфейсе роутера нет раздела Схема сети, либо если необходимо создать белый список для блокировки всех устройств, кроме указанных, перейдите в раздел Дополнительные настройки > Защита > Контроль доступа. Оформление интерфейса и расположение элементов на странице зависит от модели и версии прошивки. Если нужны подробные указания, воспользуйтесь руководством пользователя своей модели роутера в разделе Загрузки.

Если в веб-интерфейсе роутера нет раздела Контроль доступа, воспользуйтесь другим способом.

Советы по использованию контроля доступа

- В большинстве случаев рекомендуется использовать чёрный список.

- При использовании белого списка добавьте все устройства, которым нужно предоставить доступ к сети. Если какое-то устройство не будет добавлено, у него не будет доступа к сети и интернету.

- Чтобы проверить наличие в веб-интерфейсе конкретной модели роутера раздела «Схема сети» или «Контроль доступа», воспользуйтесь руководством пользователя в разделе Загрузки или эмулятором интересующей вас модели.

- Контроль доступа блокирует доступ для устройств по их MAC-адресу, поэтому если устройство генерирует случайные MAC-адреса, то заблокировать его таким образом не удастся.

Как защитить домашний Wi-Fi. Защита WIFI сети

Сегодня беспроводные сети играют немаловажную роль в жизни пользователей. Если ещё 10 лет назад считалось обычным таскать за ноутбуком интернет-кабель, то сегодня уже каждый телефон подключается к интернету по wi-fi. Компьютеры, ноутбуки, нетбуки, планшеты, смартфоны, принтеры — всё это оборудование можно подключить к сети и связать между собой просто по воздуху. И естественно, такое оборудование есть не только у вас, но и у окружающих. Поэтому, чрезвычайно важно уметь защитить свою беспроводную сеть.

Я также советую прочитать статью как узнать кто подключился к wi-fi. В которой рассмотрены лучшие программы для защиты Wi-Fi сетей.

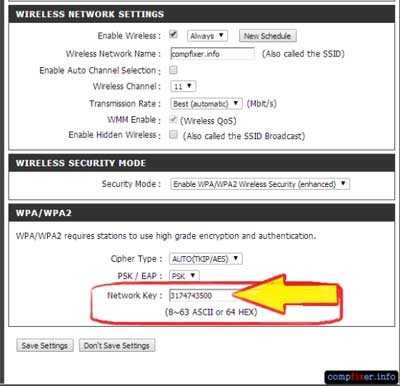

1. Защита непосредственно самой wi-fi сети.

Необходимо выбрать надёжный тип безопасности и установить сложный для подбора ключ безопасности. Мы рекомендуем выбирать WPA2-PSK и ключ безопасности из 8-10 символов.

Часто также не лишним будет скрыть wi-fi сеть. Для этого установите галочку Enable hidden Wireless (см рис. выше)

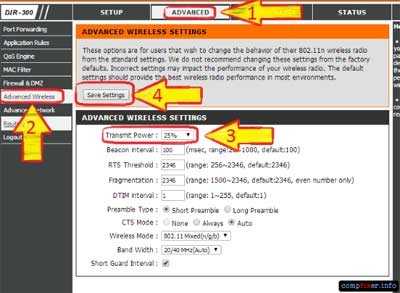

В отдельных случаях, имеет смысл отрегулировать мощность передатчика так, чтобы точка доступа покрывала ваши апартаменты, но не «добивала» до соседей.

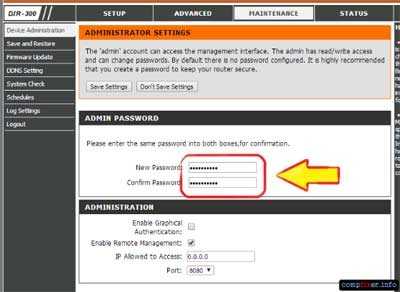

2. Защита точки доступа (или роутера)

Рекомендуется установить надёжный пароль для входа на веб-интерфейс, отключить WDS и отключить возможность администрирования извне.

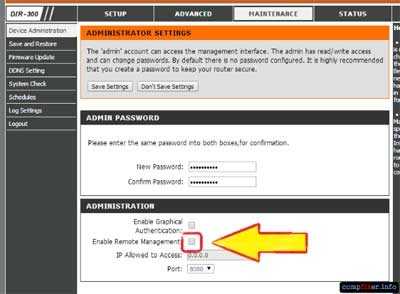

На примере D-Link DIR-300:

Зайдите в раздел MAINTENANCE, выберите подраздел Device Administration, в настройке Admin Password два раза укажите новый пароль :

А в настройке Administration снимите галку Enable Remote Management, что сделает невозможным вход на веб-интерфейс устройства из интернета:

Сохраните настройки, нажав на кнопку Save settings :

Источник

Как защитить сеть Wi-Fi, правила защиты wi-fi роутера — hidemy.name

Сегодня почти в любой квартире или доме есть доступ к интернету. Чаще всего это оптоволокно, протянутое от провайдера к зданию, и затем разведенное по офисам или квартирам до роутеров. Роутер раздает интернет по беспроводной Wi-Fi сети или Ethernet-кабелю. Большинство пользователей выбирают беспроводное подключение по Wi-Fi.

Этот канал связи нужно защищать от интернет-преступников. Если к нему подключится кто-то кроме вас, он получит доступ к передаваемым по сети данным.

Чем опасен несанкционированный доступ к вашему Wi-Fi и роутеру

Вы не можете отвечать за действия постороннего пользователя в вашей сети. Подключившись, он может загрузить запрещенный в стране контент (экстремизм, порно, пиратские фильмы и т.п.). Но, поскольку подключение идет через вашу сеть, то для провайдера это будет выглядеть, как будто именно вы загрузили себе этот контент. И доказать, например, правоохранительным органам, что ваша сеть была взломана, будет крайне сложно.

Ваши данные будут доступны посторонним. Опытный злоумышленник, взломав Wi-Fi сеть, сможет перехватить логины и пароли от социальных сетей, мессенджеров, онлайн-банкинга и т.п.

Перегрузка канала данными и падение его пропускной способности. Если вдруг посторонний, использующий вашу сеть, начнет загружать большие объемы данных, например, фильмы, то скорость связи с интернетом упадет.

Злоумышленник сможет сменить пароль подключения к роутеру, так что можно потерять контроль над своим оборудованием.

Как защитить домашние сети Wi-Fi

Рассмотрим несколько методов защиты вай фай от других пользователей. Их можно использовать по отдельности или вместе, чтобы повысить уровень защищенности беспроводной сети.

Создайте надежный пароль доступа к роутеру

Надежный пароль для доступа к роутеру — залог защиты от сетевых хулиганов, которые используют самые простые методы атаки. Очень часто роутеры поставляются со связкой пароль/логин по умолчанию.

Дефолтные данные доступа разных производителей, например, zyxel, xiaomi, известны злоумышленникам. Но если логин и пароль изменить на более надежные, то взломать защиту будет сложнее.

Пароль и логин можно поменять либо при помощи провайдера, либо самостоятельно.

Отключите WPS

WPS — упрощенный способ подключения устройства к беспроводной сети. Эта технология крайне уязвима к взлому — ее лучше отключить. Сделать это можно в настройках роутера. В инструкции к устройству обычно указано, как отключить WPS.

Уменьшите радиус сигнала Wi-Fi

Современные роутеры позволяют изменять радиус действия, то есть — расстояние, на которое передается радиосигнал. У большинства устройств радиус действия больше, чем размер стандартной квартиры или офиса. Чтобы сделать свой сигнал недоступным, например, с улицы, сократите радиус действия, ограничив его помещением.

Обновите прошивку роутера

Прошивка роутера — специализированная операционная система, благодаря которой работает устройство. Производители выпускают обновления для своих роутеров, исправляя недоработки. За появлением новой прошивки стоит следить и устанавливать ее после выхода.

Включите фаервол

Продвинутые устройства имеют фаервол, встроенный в прошивку производителем. Так называют программный метод защиты от сетевых атак. Если в роутере есть эта возможность, то она будет называться «Сетевой экран», Firewall или «Брандмауэр». Если эта функция отключена, лучше ее включить, чтобы защитить беспроводную сеть.

Подключите VPN

Это специальный канал связи, прокладываемый как бы поверх интернета. Все данные, которые передаются по этому каналу, шифруются, сторонний пользователь украсть информацию не сможет.

Советуем использовать лишь проверенные сервисы с большим количеством положительных отзывов пользователей.

Для работы с VPN есть мобильные приложения, средства ОС, Windows, Linux и других, а также веб-сервисы.

Скрывайте SSID

SSID — имя беспроводной сети. У любого роутера есть функция скрытия SSID. Если воспользоваться этой возможностью, то ваша беспроводная сеть перестанет быть видна сторонним пользователям, обнаружить ее можно будет лишь при помощи специализированного программного обеспечения.

Включите шифрование

В большинстве современных роутеров шифрование включено по умолчанию. Наиболее надежный метод шифрования — WPA2, он практически не оставляет шансов злоумышленникам.

Настройте фильтр MAC-адресов

MAC-адрес — уникальный идентификатор устройства. Он есть у любого гаджета, который подключается к сети — локальной или глобальной. Если вы знаете список MAC-адресов личных или корпоративных устройств, при помощи роутера можно настроить подключение лишь разрешенным гаджетам. Разрешенными будут считаться все девайсы, MAC-адреса которых добавлены в «белый» список.

Включите гостевой доступ

Некоторые модели роутеров оснащены функцией гостевого доступа. Она позволяет развернуть беспроводную сеть для гостей. Любой посторонний человек, который знает пароль и логин к этой сети, сможет подключиться, но все прочие устройства, подключенные к этой же сети, будут изолированы.

Отключите удаленное администрирование

Чтобы никто не смог поменять настройки роутера без вас, отключите удаленное администрирование. Тогда никто извне не сможет подключиться к роутеру без вашего разрешения.

Проверьте перечень устройств в списке подключенных

Если у вас есть подозрение в том, что посторонние подключились к вашей сети на работе или дома, стоит просмотреть список подключенных к конкретному роутеру гаджетов. Если вы смогли узнать все устройства из полученного списка — значит, все хорошо. Если есть что-то неизвестное, возможно, кто-то нашел способ подключиться к вашей сети.

Не сообщайте пароль от админки роутера

Злоумышленники с успехом выдают себя за сотрудников провайдера, которым пароль от админки роутера нужен для решения каких-то технических важных задач. Они могут позвонить и сказать, что пароль нужен для обновления прошивки роутера, проверки качества связи и т.п.

Кроме того, если вы раньше предоставили пароль от WiFi другому человеку, то пароль лучше поменять. Всегда есть вероятность, что его устройство взломано. И если это так, то у злоумышленника будут идентификаторы и пароли от всех сетей, которые сохранены в компьютере человека, использовавшего ваш wi-fi.

Абсолютно надежных методов защиты нет, всегда найдется специалист, который может обойти защиту. Тем не менее, профессионалы кибервзлома вступают в дело только после того, как им поступает информация о том, что сеть для них чем-то ценна. Если вы не представитель крупной корпорации, знаменитость или миллионер, то вероятность попыток взломать вашу сеть со стороны известных хакеров можно исключить.

Безопаснее использовать беспроводные подключения

Крик в заполненном людьми помещении

Большинство современных устройств подключаются к своей локальной сети по беспроводной технологии, обычно называемой Wi-Fi. Wi-Fi для подключения устройства используются радиоу сигналы, которые можно сделать защищенными или открытыми.

Открытая сеть Wi-Fi — это сеть, к которой вы можете подключиться и начать ее использовать без первоначального ввода пароля или применения другого способа проверки подлинности. Она часто встречается в небольших организациях, таких как кафе и магазины, или других общественных местах, которые предлагают Wi-Fi своим клиентам, но хотят избежать трудностей с применением и предоставлением пароля Wi-Fi. Некоторые домашние сети также являются открытыми, особенно старые сети.

Проблема открытых сетей заключается в том, что они обычно не зашифрованы. Это означает, что трафик в этих сетях можно транслировать в прямом эфире в так называемом "обычном тексте". Любой пользователь, который видит эту сеть и может подключиться к ней, потенциально может прослушивать этот трафик. Это особенно опасно, если вы используете эту сеть для выполнения банковских операций или других конфиденциальных действий.

Решение заключается в защите ваших сетей с помощью шифрования, например WPA, и выполнении конфиденциальных или личных задач в сетях других людей только в том случае, если они также защищены.

Защита сети

Защита сети дома или в организации не должна быть сложной. Ниже описаны некоторые действия, которые можно выполнить сразу.

Примечание: Эти первые несколько действий требуют от вас входа в консоль администрирования вашего маршрутизатора Wi-Fi. Обычно это делается в веб-браузере устройства, подключенного к маршрутизатору, хотя некоторые современные маршрутизаторы Wi-Fi используют вместо него приложение для смартфона. Если вы не знаете, как параметров администратора для вашей сети, рекомендуем вам уточнить у изготовителя маршрутизатора сайт поддержки.

Первый шаг — защита консоли

Если вы еще не сделали этого, убедитесь, что вы по-прежнему не используете пароль по умолчанию для маршрутизатора. Это имя пользователя и пароль, которые вы только что использовали для входа. Особенно для потребительских устройств, которые могут работать со стандартными именами пользователей и паролями (такими как "Администратор" и "Пароль"), являются хорошо известными или удобными для обнаружения, и их необходимо изменить как можно скорее.

Совет: Это относится к любому устройству, которое вы присоединяется к сети. При наличии возможности всегда изменяйте стандартное имя пользователя и пароль, предпочтительно до подключения к Интернету.

Если сеть управляется с помощью консоли веб-браузера, подтвердите, что возможность управления сетью за пределами локальной сети отключена. В большинстве маршрутизаторов это просто флажок в разделе "Администрирование" или "Управление" консоли. Очень небольшому количеству пользователей нужно изменять настройки маршрутизатора из-за пределов сети. Отключение этой функции отнимает у злоумышленников еще одно средство, которым они могут воспользоваться.

Второй шаг — проверка встроенного ПО

Беспроводные маршрутизаторы Wi-Fi, как почти все оборудование, имеют встроенное программное обеспечение, управляющее его работой. Так как это программное обеспечение записано на оборудование, а не в легкое изменение, мы называем его "помеганым". Иногда производитель устройства может выпускать обновленную версию встроенного ПО для вашего устройства. Эти обновления могут содержать новые функции или исправления для системы безопасности.

Возможно, ваше устройство проверяет новое программное обеспечение автоматически, но на многих устройствах потребуется проверить его вручную. Это можно сделать в консоли администрирования вашего устройства или вам может потребоваться перейти на веб-сайт производителя и проверить там наличие нового встроенного ПО для скачивания.

Находясь в консоли или приложении администрирования, проверьте актуальность встроенного ПО. Попробуйте периодически проверять его; возможно, каждый месяц или около того.

Третий шаг — шифрование

Следующий и наиболее очевидный шаг — включение беспроводного шифрования. В консоли администратора маршрутизатора, вероятно, вы увидите страницу или вкладку "Wi-Fi" или "Безопасность". Если вам не удалось найти параметры шифрования для маршрутизатора, проверьте на веб-сайте изготовителя, но обычно их легко найти.

В идеале в вашей сети Wi-Fi будет использоваться шифрование WPA2 (как минимум). Если она используется в более старой версии WPA, измените ее на WPA2 или более новую. Маршрутизатор запросит пароль для использования с подключением, и вам, конечно же, желательно выбрать хороший пароль. Вернитесь к нашей предыдущей статье за советами. Хорошей идеей является периодическое изменение пароля вашей беспроводной сети, особенно если вы подозреваете, что к вашей сети присоединилось нежелательное устройство.

Совет: Беспроводные маршрутизаторы и устройства с поддержкой WPA3 стали доступны. Если вы хотите приобрести новое устройство, на которое можно приобрести WPA3.

На экране, где вы включаете шифрование, также обычно можно изменить идентификатор SSID беспроводной сети. SSID — это имя, которое вы видите при попытке подключиться к сети с помощью устройства, например игровой консоли или смартфона. Он должен быть уникальным во избежание конфликтов с другими сетями в области, а выбранное имя должно быть понятным, но не позволяющим легко сопоставить его с вашим адресом. "Место Игоря" или "ул. Библиотечная 123" — не очень хорошие варианты. "Синие небеса!" звучит неплохо.

Четвертый шаг — будьте гостеприимны, но не СЛИШКОМ

Если маршрутизатор поддерживает гостевой Wi-Fi включите его и включите подключение к Wi-Fi подключите их к гостевой сети Wi-Fi.

Большинство современных маршрутизаторов поддерживают гостевую сеть Wi-Fi. Особая хитрость при этом состоит в том, что гостевая сеть Wi-Fi — это отдельная беспроводная сеть. Это означает, что устройства, подключенные к гостевой сети Wi-Fi, не могут видеть устройства в основной сети Wi-Fi, такие как ваш ноутбук или смартфон. Большинство гостевых Wi-Fi даже изолируют устройства, подключенные к ней, друг от друга, хотя в некоторых из них можно указать устройства, к которых вы хотите делиться. как потоковое устройство.

Гостевая сеть Wi-Fi предназначена не только для гостей. Вам следует размещать в ней любые несущественные смарт-устройства. Ваш телевизор, ваш стат, iPad вашего ребенка... Все, что нужно для подключения к Интернету, должно подключаться к гостевой сети Wi-Fi. Таким образом, если любое из этих устройств скомпрометировано, злоумышленник не сможет использовать его для доступа к конфиденциальным устройствам, таким как ноутбук или смартфон, или прослушки сетевого трафика.

Совет: Ваш маршрутизатор может иметь возможность уведомления о том, что новое устройство присоединилось к сети. Рекомендуется включить эту функцию. Если вы получите уведомление о том, что новое устройство присоединилось к вашей сети, и вы не выполняли этого действия, это может быть сигналом о необходимости осмотреться и выяснить, какое устройство только что присоединилось. Если оно не авторизовано, вероятно, вы сможете перейти в консоль администрирования своей сети Wi-Fi и удалить его. После этого следует изменить пароль Wi-Fi.

Эти простые действия помогут вам сделать Wi-Fi более безопасными. Теперь давайте рассмотрим, как вы можете безопаснее использовать устройства, подключенные к Wi-Fi, такие как ноутбук или смартфон.

Безопасное использование Wi-Fi

Даже если у вас нет собственной сети для обеспечения безопасности, вы можете улучшить защиту благодаря способу использования сетей Wi-Fi.

Если вам требуется подключиться к общедоступной сети Wi-Fi, выбирайте зашифрованную сеть. Да, подключение требует немного больше работы, так как обычно требуется найти и ввести пароль, но при этом важно иметь такой уровень безопасности, особенно в общественном месте.

Как правило, вы можете определить зашифрованные сети по сообщению "защищенная" или аналогичному, а также по значку, указывающему, что она защищена.

Открытые сети обычно содержат слово "Открытая" или значок, указывающий, что они не защищены.

Если вы подключаетесь к общедоступной сети Wi-Fi, не устанавливайте флажок "Подключаться автоматически" или "Запомнить эту сеть". Хотя это действительно удобно, вам не нужно, чтобы устройство автоматически подключалось к общедоступным сетям Wi-Fi. Почему? Это связано с принципом работы функции "Запомнить эту сеть".

А где здесь сеть Wi-Fi аэропорта Чикаго?

Когда вы сообщаете устройству, что нужно запомнить Wi-Fi сети, за ней будет постоянно наблюдаться эта сеть. Если вы прогуливаетесь по улице и ваше устройство включено, оно постоянно ищет одну из сохраненных сетей. При появлении сохраненной сети устройство попытается подключиться к ней автоматически.

Ваше устройство видит сети Wi-Fi по SSID, что по сути является именем сети Wi-Fi. Однако большинство маршрутизаторов Wi-Fi можно настроить на трансляцию любого имени. Вы можете настроить SSID своего маршрутизатора Wi-Fi как "Дом Игоря", "Contoso Electronics" или... "Free_ORD_Wi-Fi", что является SSID настоящей сети Wi-Fi аэропорта Чикаго.

Если вы проходите через аэропорт, подключились к его бесплатной сети Wi-Fi и разрешили вашему устройству "запомнить" эту сеть, когда устройство увидит маршрутизатор, любой маршрутизатор с тем же SSID, что и оно будет пытаться подключиться. После подключения оно начнет отправлять и получать трафик через этот маршрутизатор. Оно может входить в социальные сети (передавая ваше имя пользователя и пароль), а ваша почтовое, банковское, да просто любое приложение, открытое на устройстве, могут начать общение в этой сети. Хотя эта сеть может оказаться не законной.

Почти во всех аэропортах есть сеть Wi-Fi. Как и в крупных сетевых отелях, кафе, торговых центрах, супермаркетах... И все эти SSID являются общеизвестными. Киберпреступники также знают эти SSID и могут развертывать Wi-Fi с поддельными SSID-маршрутизаторами для интернет-аккаунтов, не подозревающих при пропуске.

Никогда не разрешайте устройству автоматически подключаться к какой-либо сети Wi-Fi, которой вы не управляете.

Забудьте эти сети

Это нормально для завтрашнего дня, а что насчет вчерашнего? Если у вас есть устройство в течение некоторого времени, возможно, вы уже подключились к длинному списку сетей, о которых уже помните. Списком можно управлять на любых устройствах. Если вы ищете свое устройство в Интернете и хотите "забыть" или управлять беспроводными сетями, найдите инструкции.

Пройдите по этому списку и удалите все беспроводные сети, которые не контролируете. Да, мы знаем, что каждый раз вам придется входить в кафе Wi-Fi, но в этом случае риск может снизиться.

Совет: Другой способ повысить безопасность — отключать сеть Wi-Fi на своем устройстве, когда вы его не используете. Бонус: вы будете использовать меньше заряда, чтобы не Wi-Fi во время простого похода или по машине.

Использование VPN

Если вам нужно использовать общедоступные сети Wi-Fi, стоит воспользоваться виртуальной частной сетью (VPN). Виртуальная частная сеть создает зашифрованный "туннель" между вашим устройством и сервером. Сервером может управлять ваша организация или сторонняя служба, на которую вы подписаны. Весь трафик внутри этого туннель шифруется, поэтому если вы используете общедоступный сетевой Wi-Fi, злоумышленники могут видеть, что vpn-туннель установлен, но содержимое, натекание в него, будет скрыто от них.

Совет: VPN может обеспечить защиту любого сетевого подключения, даже зашифрованных, поэтому мы думаете, что даже в сетях безопасно.

Используемая служба VPN сообщает вам, что необходимо сделать на вашем устройстве для подключения к ним.

Использование оператора мобильной связи

Если безопасных сетей нет, можно использовать данные мобильного оператора, как и без Wi-Fi. Некоторые ноутбуки теперь содержат встроенный радиоканал LTE, который может подключаться к мобильному оператору для передачи данных объемом более 4G или 5G. Смартфон также можно использовать в качестве личного хот-спота Wi-Fi доступа.

Если у вас есть такая возможность, она обеспечивает дополнительную безопасность по сравнению с открытой сетью Wi-Fi, хотя этот вариант может быть медленнее. Также следует учитывать взимание платы за данные и ограничение объема данных (при их наличии).

Для чего нужно шифрование сетей Wi-Fi

Вопрос безопасности локальных и беспроводных компьютерных сетей сегодня актуален как никогда. Технологии взлома компьютеров и кражи паролей становятся сильней. Поэтому противостоять угрозам приходится всеми доступными способами. Особенно важно защищать беспроводные сети Wi-Fi. Подключенный к незащищенной сети компьютер особенно уязвим. Также защита это вопрос безопасности и сохранности конфиденциальной информации. Пароль предназначен для ограничения третьим лицам доступа к подключению.

Существуют еще и различные типы шифрования пароля. Шифрование необходимо в первую очередь не только для того, чтобы вашим соединением не могли воспользоваться, но и не могли его взломать. Аутентификация является верным индикатором состояния и защищенности сети. Определив тип шифрования, можно узнать, какой из доступных сетей стоит доверять, а также в дальнейшем станет легче обеспечить домашнюю или корпоративную сеть Wi-Fi высоким уровнем защищенности.

Для чего требуется шифрование Wi-Fi

Даже самая простая аутентификация позволит избежать многих проблем. Защищать паролем необходимо любую точку доступа Wi-Fi, и выбор типа шифрования зависит уже от конкретных задач и важности уровня защищенности сети. Подключенные сторонние пользователи как минимум будут «съедать» ваш трафик, тормозить скорость интернета, как максимум – совершать противоправные действия с вашего роутера под вашим персональным адресом компьютера. То есть, к защищенности точки доступа следует подойти ответственно, поскольку за действия злоумышленника придется отвечать владельцу маршрутизатора и беспроводной сети Вай-Фай.

Во время настройки параметров настройки роутера система предлагает на выбор несколько вариантов шифрования: Open, WEP, WPA, WPA2-Personal, WPA2-Enterprise и WPA3. От того, как часто вы будете пользоваться интернетом, и что именно вы будете делать в сети, зависит и выбор наиболее предпочтительной аутентификации. При этом стоит учитывать, что старые роутеры могут предложить шифрование по устаревшим протоколам и новые по типу WPA2 они попросту не поддерживают. Если необходимо обеспечить себя, свой компьютер и маршрутизатор наивысшей защитой, придется сменить еще и маршрутизатор. Все дело в том, что безопасность сети менялась с течением времени. Изначально она была слабой, а спустя некоторое время стала уметь противостоять основным угрозам. Так беспроводные сети прошли путь шифрования от WEP к протоколу WPA3.

Open

Название говорит само за себя. Open – открытая сеть, нет никакой защиты. Тип шифрования отсутствует как класс, маршрутизатор не занимается никакой защитой канала, по которому идет передача данных. По такому принципу работают многие маршрутизатора, «врезавшись» в беспроводную сеть и подключившись к роутеру сетевой адаптер начнет получать пакеты данных от всех находящихся в ней устройств. Подключиться к беспроводной сети без шифрования можно в нескольких метрах от местонахождения маршрутизатора. Если это довольно мощный роутер, тогда расстояние, с которого возможно установка подключение, может составить 10-15 метров. Отсутствие аутентификации или попросту выставленное значение шифрования Open – открытый канал данных, что особенно опасно в корпоративных сетях, ибо этот самый канал доступен каждому.

WEP

Это один из первых типов шифрования. Появился он еще в конце 90-х годов и на тот момент отличался высокой защищенностью. Сегодня же WEP можно считать наиболее слабой защитой. Для многих современных роутеров протокол WEP вовсе исключен из списка доступных типов шифрования, поскольку сегодня есть более современные и надежные протоколы. Его следует избегать точно так же, как и OPEN, так как сегодня данный протокол не способен обеспечить защищенность сети.

WPA

Гораздо эффективней защита роутера и канала связи с шифрованием WPA. Здесь вместо ненадежного и уязвимого шифра RC4 используется шифрование AES. Величина пароля составляет от 8 до 63 бит. Данный протокол вполне рационально сегодня использовать и он способен создать нужный уровень защиты вашего роутера. Поскольку Wi-Fi Alliance создали более продвинутый и надежный протокол, необходимо было сохранить некоторые элементы от WEP с целью дальнейшей поддержки старых устройств. Поэтому этот протокол не является идеальным, поскольку в нем все еще присутствует функция WiFi Protected, которая относительно легко взламывается.

WPA2

Продолжением защиты WPA стала технология WPA2, появившаяся в 2004 году. На фоне предыдущего протокола отличается более высоким уровнем безопасности и простотой настройки. Главная особенность WPA2 заключается в использовании улучшенного стандарта шифрования Advanced Encryption Standard (AES) вместо TKIP. Сегодня AES доверяют защиту сверхсекретной информации на важных объектах. Поэтому его вполне можно использовать в бизнесе. Единственный недостаток WPA2 лишь в том, что подключенный к сети злоумышленник будет иметь возможность атаковать другие устройства из этой сети.

WPA3

В протоколы шифрования вносятся изменения и дополнения по мере обнаружения уязвимостей. В 2018 году был представлен современный и актуальный тип шифрования, получивший название WPA3. Новая версия получила продвинутые функции для повышения надежности и защиты сети. Для массового пользователя устройства, работающие по WPA3, не так распространены, поэтому это обновление только ожидается владельцами компьютеров и роутеров.

WPS/QSS

Тип шифрования WPS/QSS интересен тем, что освобождает пользователя от необходимости придумывать пароль. Достаточно всего нажать одну кнопку и сразу же будет установлено надежное соединение. Позволяет клиенту подключиться к точке доступа по 8-символьному коду, но в стандарте есть ошибка, которой нередко пользовались злоумышленники. Они могли устанавливать соединения с подбором всего четырех символов. В дальнейшем производитель установил ограничение на число попыток входа, но это не сделало данный тип шифрования безопасным.

Какой протокол выбрать

Исходя из вышесказанного, легко понять, что WPA – этот тот самый минимум, на который следует ориентироваться. Лучше всего, конечно, выбирать WPA 2 – более совершенная и актуальная защита. Если есть возможность установки шифрования WPA 3 – еще лучше. Но важно учитывать, что данное шифрование требует большей вычислительной мощности, поэтому соединение на старом устройстве будет далеко не самое оптимальное.

Настройка роутера

В завершении рассмотрим один из способов настройки маршрутизатора. Для примера возьмем роутер известной компании TP-Link:

- Открываем браузер и вводим в адресной строке 192.168.1.1, после чего жмем Enter.

- Вводим логин и пароль пользователя.

- В левой колонке выбираем Wireless (Беспроводная связь) -> Wireless Settings (Настройки беспроводных сетей).

- Ставим галочку в полях "Enable Wireless Router Radio" (" Включить беспроводной маршрутизатор ") и "Enable SSID Broadcast" (" Включить вещание SSID").

- Сохраняем настройки.

- Теперь в левой колонке выбираем Wireless (Беспроводная связь) -> Wireless Security (Безопасность беспроводной сети), с правой стороны включаем опцию WPA - PSK / WPA 2- PSK.

- Выбираем тип шифрования – AES, TKIP.

- В поле «Version» выбираем WPA - PSK или WPA 2- PSK.

Сохраняем настройки и перезагружаем роутер.

9 способов защитить Wi-Fi

Сеть Wi-Fi стала решением, используемым почти всеми, и в то же время ее можно использовать практически в каждом доме. Доступ к нему требует все большего количества оборудования и речь идет не только о смартфонах и ноутбуках, но и об автоматических пылесосах, домашних камерах и микроволновых печах. Ключом к любому, кто настраивает беспроводную сеть, должна быть ее безопасность. Как обезопасить Wi-Fi?

Содержимое:

- Сеть Wi-Fi - как это началось?

- Как защитить Wi-Fi?

- Установить надежный пароль

- Изменить пароль администратора по умолчанию

- Снятие наклейки с паролем с роутера

- Отключить функцию WPS

- Обновление прошивки роутера

- Фильтрация MAC-адресов

- Установите антивирусное программное обеспечение

- Соответствующий протокол сетевой безопасности и шифрование

- Уменьшить радиус действия Wi-Fi

Сеть Wi-Fi - как это началось?

Удивительно, но Wi-Fi в 2020 году исполнилось 30 лет.Начало беспроводной сети относится к 1985 году, и только в 1991 году первые компьютеры были подключены к Интернету в Польше. Как началась история Wi-Fi? Что ж, 24 мая 1985 года Федеральная комиссия по связи США разрешила нелицензионный доступ к радиодиапазону и это стало важным шагом в развитии беспроводных технологий. Это также позволило продвинуться в направлении наращивания популярности устройств, которые позволяли пользоваться сетью без необходимости подключения кабеля.

Внедрение этого решения должно было быть успешным по многим причинам.В первую очередь Wi-Fi гарантирует удобство пользования интернетом. Благодаря беспроводной сети вы можете легко поделиться ссылкой с другими членами семьи, вместо того, чтобы прокладывать кабель к каждому устройству.

Термин Wi-Fi впервые был использован в коммерческих целях только в 1999 году. В 2003 году был представлен стандарт 802.11g, который позволял развивать скорость сети до 54 МБ/с, а в 2009 году был ратифицирован 802.11n, который является стандартом, обеспечивающим пропускную способность до 300 МБ/с. В настоящее время эти решения имеют новые названия — 802.11n — это Wi-Fi 4. Однако последней технологией, готовой поддерживать несколько десятков устройств одновременно, является Wi-Fi 6, то есть 802.11ax. Такое решение теоретически дает возможность получить пропускную способность до 9,6 ГБ/с.

Внедрение Wi-Fi 6 было необходимо, учитывая, что количество устройств, которым требуется доступ к беспроводной сети в наших домах, постоянно увеличивается. Чтобы использовать эту технологию, у вас должен быть подходящий маршрутизатор, например Mi AioT Router AX3600 WiFi 6, который мы предлагаем в нашем магазине.К нему одновременно можно подключить до 248 устройств. Не все осознают, сколько устройств могут дать нам еще больше возможностей, если мы подключим их к Wi-Fi. Можем, например:

В то же время тот факт, что к оборудованию можно получить удаленный доступ, требует знать, как позаботиться о сетевой безопасности.

Как защитить Wi-Fi?

Существует множество способов снизить риск компрометации вашей беспроводной сети.Стоит сделать все, что в наших силах, чтобы предотвратить подобное событие, так как его последствия могут очень дорого обойтись. Вот что вы можете сделать:

- Установка надежного пароля - это обязательное условие, о котором еще не все помнят. SplashData опубликовал 50 самых популярных паролей, используемых онлайн-пользователями в 2019 году. Целых 3 процента. случаев это было "123456". Среди самых популярных — «123456789», «qwerty» и «пароль».Это не очень хорошая функция сетевой безопасности. Рекомендуется использовать длинные пароли с заглавными буквами, цифрами и специальными символами. Выбор характерных строк очень плохой — их нельзя использовать при входе в какие-либо сервисы.

- Изменение пароля администратора по умолчанию - сразу после того, как мы начинаем пользоваться роутером, мы должны изменить пароль администратора, а если это возможно, то и логин. Это станет существенным препятствием для того, кто попытается проникнуть в нашу сеть.

- Снятие наклейки с паролем с роутера - очень часто на полученном от интернет провайдера оборудовании есть наклейка с паролем от сети Wi-Fi. Хотя дома это не проблема, в случае с общественными местами его стоит убрать, чтобы пароли не могли проверить случайные люди. Иногда в офисах или магазинах роутер настраивают так, чтобы эту информацию можно было легко проверить. Нельзя допускать таких ситуаций. Сломать наклейку с паролем — это один из основных шагов, которые вы предпринимаете для защиты своей сети Wi-Fi в общественных местах.

- Отключение WPS — то есть Wi-Fi Protected Setup. Если эта опция активна, то для подключения устройства к сети достаточно простого PIN-кода. Это означает, что пользователю не нужно вводить сложный пароль. WPS имеет уязвимости в системе безопасности, поэтому использование этого решения не рекомендуется. Тем более стоит отключить эту функцию, если мы ею не пользуемся.

- Обновление прошивки роутера - через обновления производители оборудования вводят дополнительные решения, но больше всего устраняют найденные ошибки.Используя старую версию прошивки, киберпреступник может проникнуть в вашу сеть.

- Фильтрация MAC-адресов — эта аббревиатура расшифровывается как аппаратный адрес сетевого адаптера, от англ. Media Access Control. С помощью фильтрации мы можем добавить в список устройств, которые могут подключаться к сети, только те, которым мы хотим дать такую возможность. Хотя это не защищает вашу сеть Wi-Fi, гарантируя, что киберпреступник не проникнет в нее, это станет более сложным, что может эффективно сдерживать злоумышленника.

- Установка антивирусного программного обеспечения - абсолютной основой для любого пользователя компьютера, смартфона или планшета является наличие антивирусного программного обеспечения. Их также необходимо обновить. Если вирусы попадут на жесткий диск нашего устройства, они могут привести ко многим повреждениям, таким как кража паролей, в том числе паролей Wi-Fi.

- Соответствующий протокол сетевой безопасности и шифрование. Протокол шифрования затрудняет доступ хакеров к данным, которые принимаются и отправляются на ваше устройство.Для домашних пользователей рекомендуется использовать WPA2 Personal с шифрованием AES. WPA3 также обеспечивает высокую степень защиты. Не рекомендуется использовать WPA с шифрованием TKIP и WPA-PSK, так как они уязвимы для атак.

- Уменьшение радиуса действия Wi-Fi - в настройках роутера можно ограничить радиус действия сети, чтобы его не могли использовать например соседи. Это может быть эффективным решением, особенно если у вас есть дом, но оно также имеет некоторые недостатки.В результате может снизиться скорость интернета.

Как защитить Wi-Fi? Не существует единого эффективного метода, который защитит нас от взлома или потери данных. Будьте осторожны и обращайте внимание на множество факторов. Киберпреступники угрожают не только банкам или известным учреждениям. Гораздо более легкой мишенью для них являются отдельные пользователи или небольшие компании, недостаточно защищенные от внешних атак.

.Основы защиты сети Wi-Fi от хакеров

Сегодня, наверное, нет ни бизнеса, ни домашнего хозяйства без частной беспроводной сети. Wi-Fi — это отличное решение, которое обеспечивает бесплатный доступ в Интернет 24 часа в сутки со всех устройств в пределах досягаемости. Все это, конечно, без необходимости в кабелях.

Тот факт, что Wi-Fi настолько «простой» и дает много свободы, влияет на то, как мы к нему относимся. Мы часто пренебрегаем и неадекватно обеспечиваем себя.После того, как сеть Wi-Fi настроена, она годами остается на произвол судьбы (потому что работает нормально и никто не жалуется).

Для киберпреступников беспроводная сеть является привлекательным вектором атаки. В основном из-за того, что сигнал от роутера проникает через стены зданий и его видно из-за пределов помещения фирмы или дома. Так появляются точки доступа, через которые злоумышленник может подключиться к сети организации извне. Это основная причина, по которой так важна защита вашей сети Wi-Fi.

Теперь вы можете задаться вопросом, что на самом деле выиграет хакер, незаметно подключившись к частной сети Wi-Fi?

Есть много привилегий, но одна из самых очевидных и простых для преступников — выдавать себя за кого-то в Интернете. Получая доступ к домашней сети, злоумышленник также получает IP-адрес, назначенный маршрутизатором интернет-провайдера. В результате его IP-адрес, видимый из внешнего мира, совпадает с адресом владельца домашней сети.Известно немало случаев, когда невиновные люди оказывались в тюрьме за преступления (в основном кражи), совершенные через Интернет, которые на самом деле были совершены киберпреступником, проникшим в домашнюю сеть Wi-Fi.

Еще один аспект — просто бесплатно взять чью-то ссылку и использовать ее в своих целях. Это приводит к ухудшению качества перевода или увеличению ежемесячной платы за Интернет.

Часто устройства в локальной сети совместно используют файловые ресурсы или даже удаленный вход в систему без авторизации для других устройств.Злоумышленники также обращают на это внимание.

Нам не нужно объяснять, насколько опасным может быть взлом сети Wi-Fi или перехват и прослушивание трафика в крупной организации. Такой инцидент может стать началом спланированной хакерской атаки, которая закончится потерей репутации, кражей бизнес-данных или, в крайнем случае, полным конфузом и крахом компании.

Защитить свою сеть Wi-Fi несложно. Достаточно следовать нескольким хорошим практикам и не идти по легкому пути.Однако сначала стоит познакомиться с основами безопасности Wi-Fi, которые представляют собой стандарты шифрования WEP и WPA.

Что такое WEP и WPA?

В беспроводных сетях можно выделить несколько версий стандартов шифрования соединений. Благодаря им данные из Wi-Fi, отправленные в космос, защищены от несанкционированного доступа. Теоретически никто за пределами сети Wi-Fi не может видеть общение и завладевать личными данными пользователей. Существует четыре основных метода, различающихся в основном используемыми протоколами и алгоритмами шифрования:

- The Wired Equivalent Privacy (WEP) — первый стандарт шифрования, используемый в беспроводных сетях.Основан в 1999 году. из-за растущей популярности Wi-Fi и стандарта IEEE 802.11. Он используется во многих устройствах и по сей день, но из-за многочисленных ошибок и слабого алгоритма шифрования RC4 использовать его не следует.

- Защищенный доступ Wi-Fi (WPA) — представлен в 2003 году. организацией WiFi для исправления всех ошибок предыдущего стандарта. Он использует TKIP (протокол целостности временного ключа), PSK (предварительно общий ключ) и аутентификацию EAP. Он уязвим для атак по словарю.

- Защищенный доступ Wi-Fi 2 (WPA2) — внесены изменения в методы шифрования по сравнению с первой версией. Шифрование AES используется вместо RC4. Также уязвим к перехвату пакетов при аутентификации и взлому словаря ключа, хотя это гораздо сложнее, чем в случае с WPA.

- Защищенный доступ Wi-Fi 3 (WPA3) — введен для новых устройств с 2018 года. Добавляет дополнительную защиту для предотвращения взлома пароля в автономном режиме с помощью словарей.

Зная это, мы уже можем утверждать, что должным образом защищенная сеть должна использовать стандарт WPA2 или WPA3.

Чтобы проверить, какой метод использует данная сеть, достаточно просмотреть доступные сети в этом районе на любом устройстве с картой Wi-Fi и нажать на их свойства, чтобы прочитать стандарт шифрования.

Основы защиты сети Wi-Fi

- Если в вашей сети не используется стандарт WPA2, вы можете легко изменить его в настройках маршрутизатора, на котором размещена сеть.Не забывайте никогда не использовать WEP. Есть простые способы взломать его за считанные минуты.

- Смените пароль от сети Wi-Fi на более сложный. Как правило, домашние сетевые пароли слишком просты, так как нет требований к сложности. Однако рекомендуется использовать разные символы, цифры, прописные и строчные буквы и даже циклическую смену пароля.

- Скройте свое сетевое имя. Каждый маршрутизатор имеет возможность скрыть свое сетевое имя, чтобы оно не было доступно для широкой публики.Это существенное неудобство для киберпреступников, поскольку помимо пароля им также необходимо знать имя сети, которую они хотят захватить.

- Обновите свой роутер. В первую очередь это относится к более старым устройствам, которые могут содержать известные уязвимости, позволяющие удаленно взломать их, и таким образом завладеть административными правами в сети.

- Введите фильтрацию устройств по MAC-адресам. Расширенные параметры настройки сети Wi-Fi позволяют создать белый список MAC-адресов.Пока для вас это не проблематично и пользователи в сети подключаются постоянно с одних и тех же устройств, стоит ввести такие ограничения. Это заблокирует доступ внешних устройств к сети.

- Убедитесь, что в вашей сети нет неавторизованных точек доступа (мошеннических точек доступа). Это дополнительные устройства, подключенные к сети, передающие ту же сеть Wi-Fi, без ведома администратора. Чаще всего это небольшие сетевые карты с антенной, подключенные напрямую к маршрутизатору или компьютеру, подключенному к сети.Такие точки являются воротами для злоумышленника и представляют высокий риск, поскольку они обходят сетевую безопасность организации. Бесплатное программное обеспечение под названием NetSpot может помочь обнаружить их.

Поделитесь этой статьей с другими!

.Сеть Wi-Fi из 90 000 небезопасна в сети Windows .Может появиться уведомление о том, что вы подключены к сети Wi-Fi, которая не является защищенной, поскольку использует более старый стандарт безопасности. Например, это может произойти, если вы подключаетесь к сети Wi-Fi, в которой используется стандарт безопасности WEP или TKIP. Эти стандарты безопасности устарели и имеют известные уязвимости.

Чтобы решить эту проблему, выполните одно или несколько из следующих действий:

-

Если в радиусе действия есть другая сеть Wi-Fi, которую вы знаете и которой доверяете, отключитесь от текущей сети Wi-Fi, а затем подключитесь к другой.Дополнительные сведения см. в разделе Подключение к сети Windows Wi-Fi.

-

Если вы подключаетесь к домашней сети Wi-Fi, вам следует подумать об изменении типа безопасности, используемого на вашем маршрутизаторе или точке доступа. Это можно сделать, войдя в маршрутизатор с помощью специального программного обеспечения и изменив тип безопасности вашей домашней сети Wi-Fi. Дополнительные сведения см. в документации к маршрутизатору или в разделе Настройка беспроводной сети.

-

Если у вас есть старый маршрутизатор или точка доступа, вы также можете рассмотреть возможность их замены на новый, поддерживающий последние стандарты безопасности и усовершенствования.