Как обнаружить программу шпион на компьютере

Как определить шпионское ПО на вашем компьютере? — NTA на vc.ru

«Ещё никогда Штирлиц не был так близок к провалу» — возможно, Вы сразу представили в своём воображении классического шпиона. Такого, который может незаметно следить за своей целью, или наоборот, притворяясь тем, кем не является – оставаться на виду и собирать необходимые данные. Однако, в современном мире шпионы хоть и поступают точно также, но выглядят совершенно иначе. Давайте познакомимся с одним из видов шпионов, aka keyloggers, или – клавиатурные шпионы.

19 195 просмотров

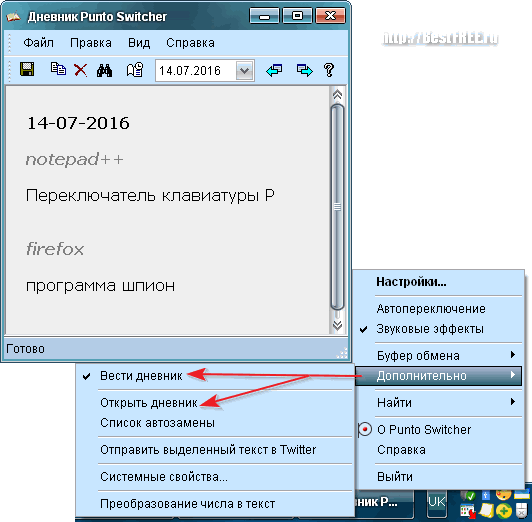

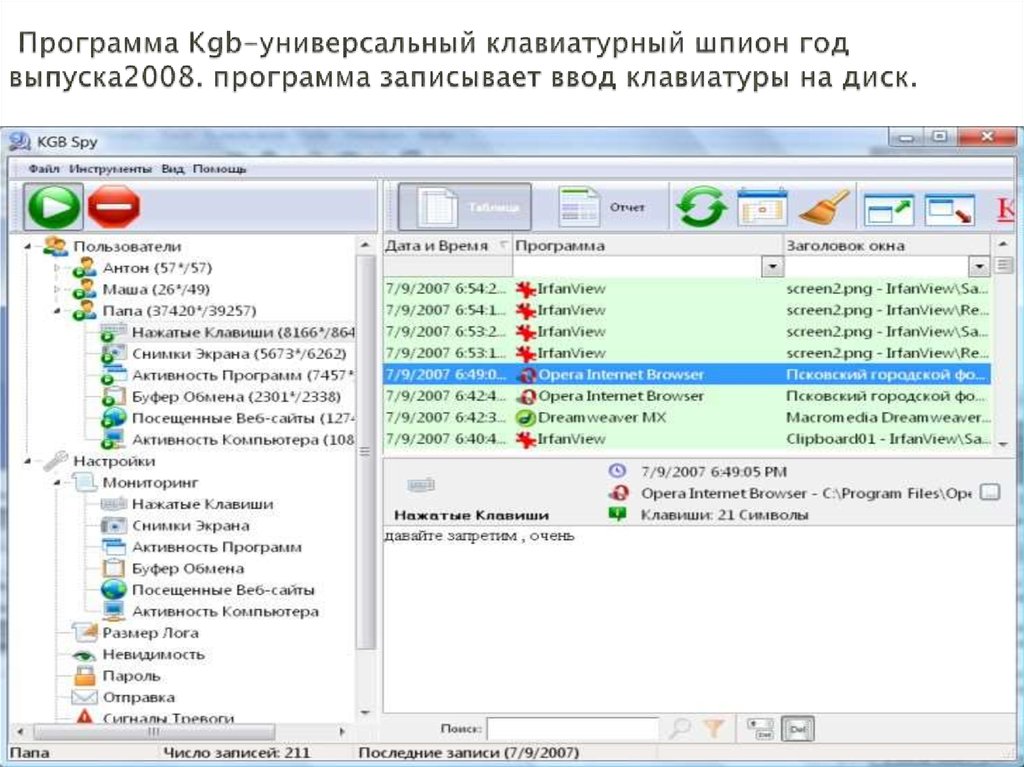

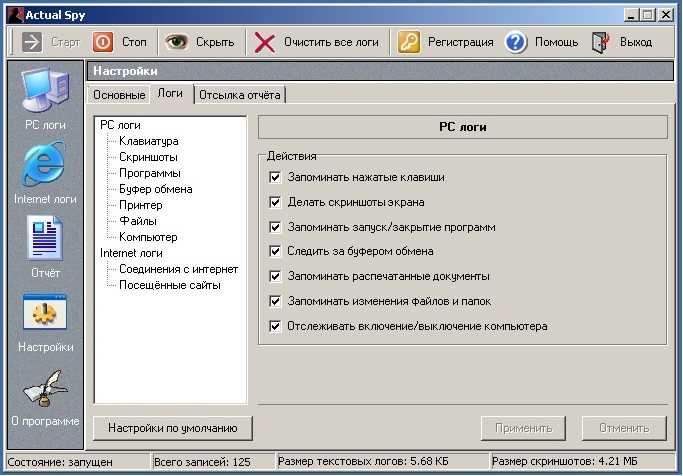

Клавиатурный шпион (keylogger) – это устройство или программа со способностью регистрировать нажатия клавиш на клавиатуре, нажатие и движение мыши и т.д.

Подумать только, любая информация, которая вводится через клавиатуру и компьютерную мышь – может стать известной злоумышленнику, в том числе пароли к посещаемым сайтам, данные банковских карт и даже личная переписка, которая даёт огромный простор для социальной инженерии.

Поймать такого «жучка» можно прямо на лету. «Drive by downloads», попутной загрузкой без ведома пользователя. Достаточно зайти на определенный сайт, или нажать на всплывающее окно, или открыть вложение в письме. Некоторые шпионы могут прятаться даже в обычных по виду графических файлах. А могут и вовсе самостоятельно проводить атаку, используя уязвимости в браузере или подключаемых модулях.

Обнаружить подобное вторжение можно через методы, включающие в себя поиск аномалий, т.е. мониторинг компьютерной системы пользователя на предмет аномальных изменений при отображении веб-страницы. Иной путь – использовать среду выполнения, позволяющей работать с JavaScript и отслеживать его поведение во время исполнения. Средства обеспечения безопасности, в т.ч. антивирусы, могут совмещать разнообразные методы обнаружения шпионского ПО, используя наработанные базы данных с множеством сигнатур для сопоставления шаблонов вредоносных скриптов. Однако методы обфускации (запутывания кода) позволяют избегать обнаружения шпионов защитной программой.

Что может сделать обычный пользователь, чтобы предотвратить такие попутные загрузки, спросите вы?

Конечно, можно сказать про то, что нужно заходить только на проверенные и надежные сайты, избегать всплывающие окна, регулярно обновлять веб-браузеры и антивирусы, что не стоит нажимать на всё, что попадается в сети. Но если приходится посещать много разнообразных веб-сайтов? Искать информацию где только можно и где нельзя? Тогда, один из наиболее простых вариантов – использование блокировщика сценариев, например, NoScript. Это бесплатное расширение для веб-браузеров на базе Mozilla и Google Chrome. Оно позволяет отключать все сценарии (скрипты) на посещаемом сайте, а после выборочно включить нужные. Это не только поможет избежать вредоносных программ, в т.ч. шпионов, но и в дальнейшем сэкономит время и трафик, позволяя не загружать сценарии (например, таргетированную рекламу), которые собирают личные данные пользователя.

Другой популярный способ завести себе личного шпиона – это загрузить условно бесплатное ПО, peer-to-peer приложения, online игры, скачивать игры, фильмы, музыку с непроверенных источников, в т. ч. торрентов. Не надо так. 😐

ч. торрентов. Не надо так. 😐

Вернемся к нашим баранам! На каких принципах работают клавиатурные шпионы?

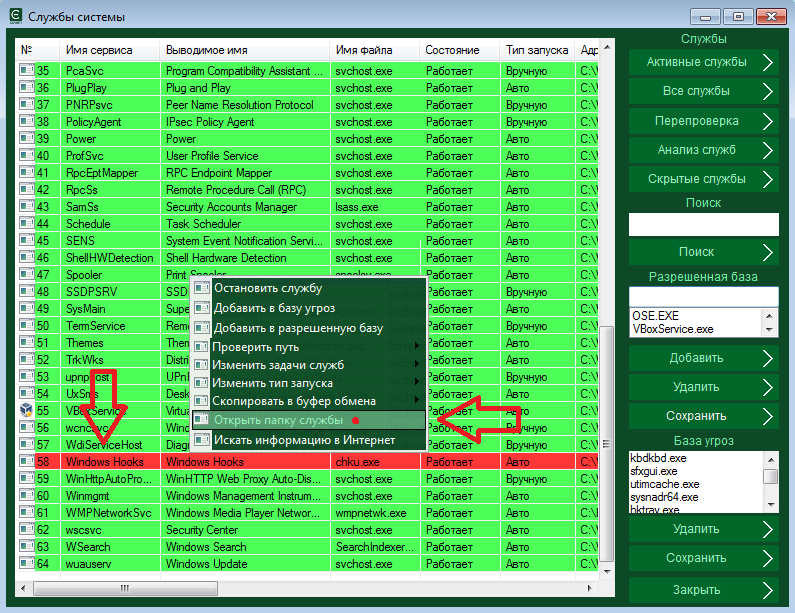

Одни шпионы могут использовать перехватывающие механизмы, например, функцию Windows API SetWindowsHookEx(), позволяющую следить за логом о нажатии клавиш клавиатуры. Кстати говоря, данная функция может перехватывать даже самозаполняющиеся пароли.

Другие шпионы могут располагаться на уровне ядра вводного устройства и получать всю информацию напрямую, заменяя собой основное программное обеспечение. Невидимый и начинающий свою работу ещё на этапе загрузки системы кейлоггер, но не перехватывающий самозаполняющиеся пароли.

Есть ещё аппаратные шпионы, которые представляют собой миниатюрные устройства, находящиеся между устройством ввода и самим компьютером. Для профилактики достаточно регулярно осматривать свой ПК и не покупать с рук устройства ввода, т.к. есть вероятность, что те имеют недокументированный функционал.

Итак, мы знаем, что собой представляют клавиатурные шпионы, знаем, что делать, чтоб свести риск проникновения шпиона к минимуму. Но если он уже проник в систему?

Но если он уже проник в систему?

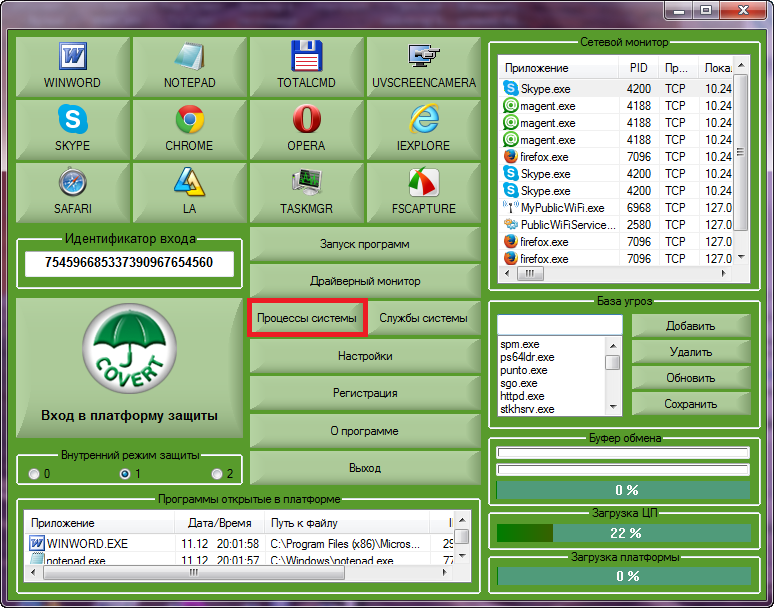

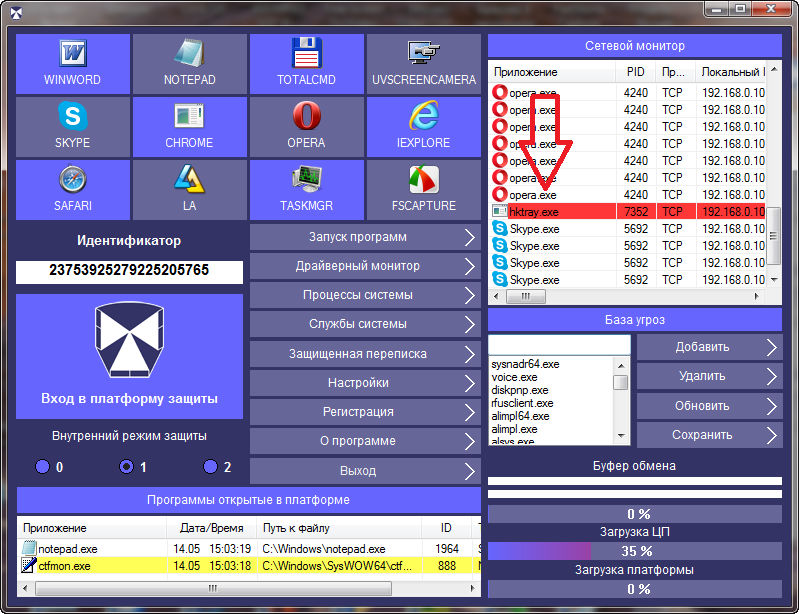

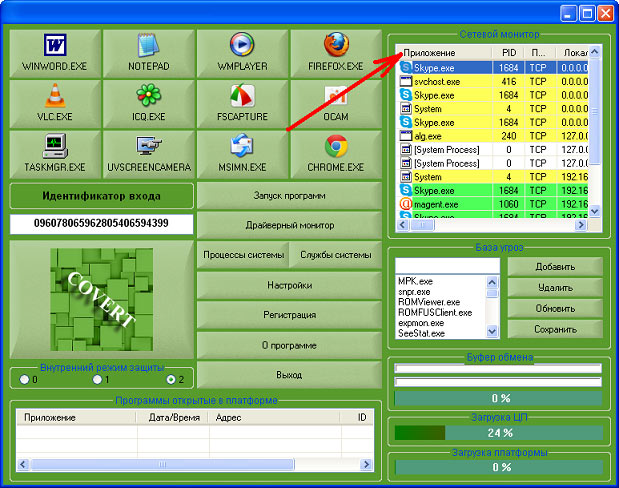

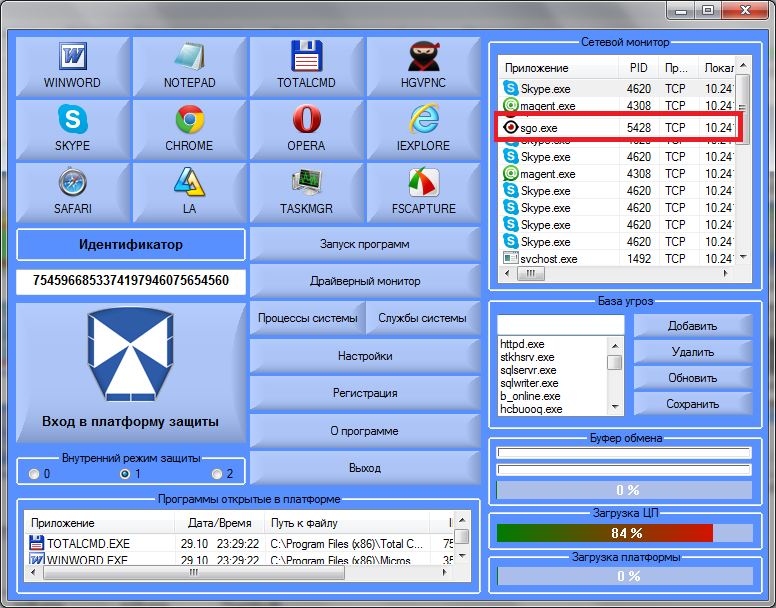

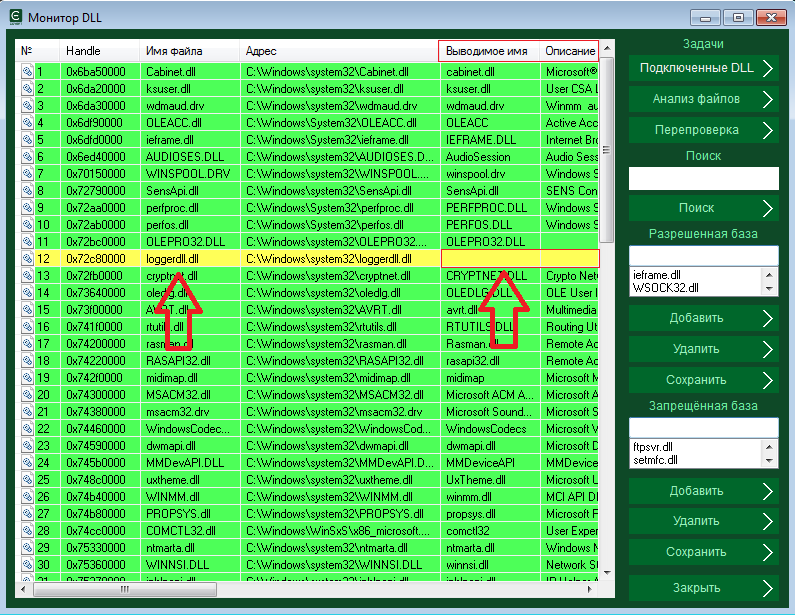

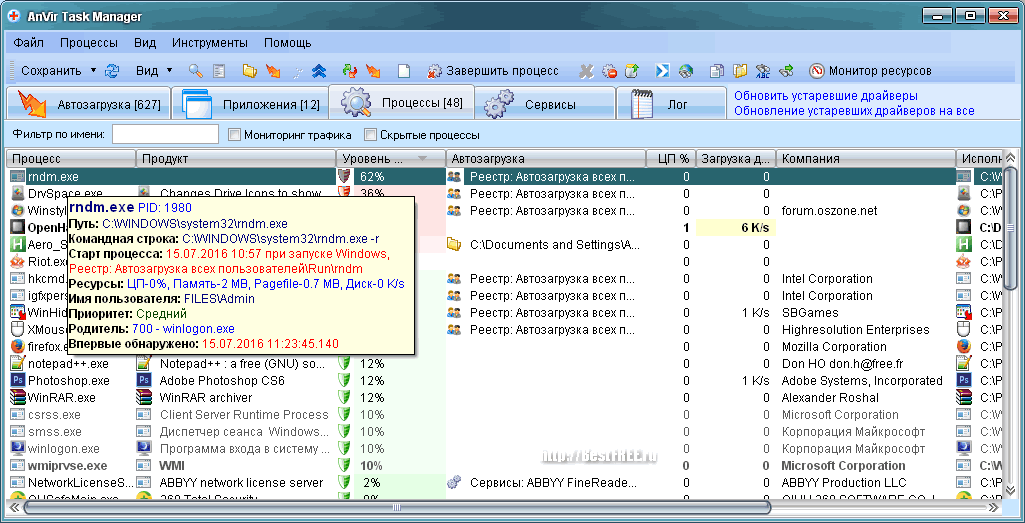

Несмотря на скрытность кейлоггеров — есть шанс отследить их фоновый процесс. Для этого можно использовать Process Explorer, принадлежащий Microsoft. Информация, выводимая данным ПО, значительно подробнее, чем у диспетчера задач Windows. Клавиатурные шпионы могут обитать, например, в вкладке «explorer.exe» и сразу бросаться в глаза отсутствием описания процесса и названием компании производителя.

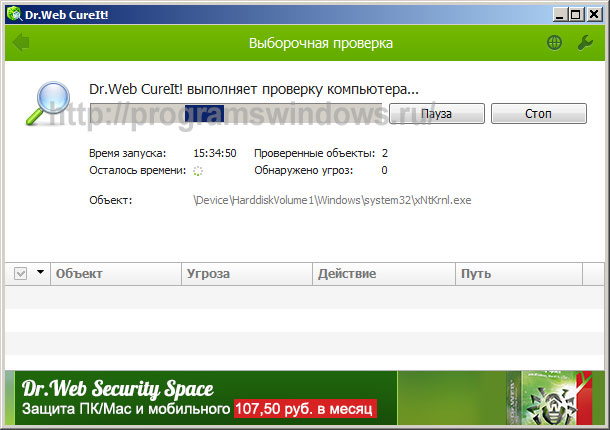

Особенность шпионского ПО в том, что его сигнатуры отличаются от вирусных, и антивирусы принимают кейлоггеры за обычную программу. Для проверки системы и удаления шпионов можно использовать такие продукты как:

IObit Malware Fighter, Ad-Ware, Emsisoft Anti-Malware и Microsoft Defender.

Последний – встроенное программное обеспечение по умолчанию для Windows.

Ниже инструкция как его запустить, если вы подозреваете, что на вашем компьютере есть вредоносное ПО, которое не обнаружили другие средства обеспечения безопасности:

- Открываем Пуск => Параметры => Обновление и безопасность => Безопасность Windows => Защита от вирусов и угроз.

- Для Windows 10 выбрать «Параметры проверки» в разделе «Текущие угрозы; Для более ранних версий Windows «Запустить новое расширенное сканирование» в разделе «Журнал угроз».

- Выбираем «Проверка автономного Microsoft Defender» => «Проверить сейчас».

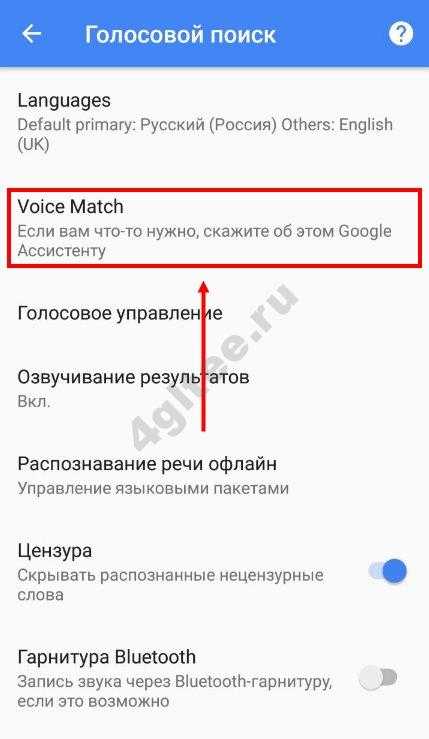

Принимая превентивные меры и проводя регулярно профилактику с помощью средств безопасности, мы снижаем риски, связанные с вредоносным ПО, до разумного уровня. Однако при вводе чувствительных данных рекомендуется не использовать клавиатуру. Как вариант — использовать виртуальную клавиатуру или голосовой ввод. Стоит помнить, что большинство интернет угроз рассчитаны на массовых пользователей. При использовании Windows и Internet Explorer риски получить нежелательное ПО намного выше, чем при использовании систем Linux или Mac OS с нестандартными браузерами.

Поэтому при выборе вычислительной техники и используемых программных инструментов стоит руководствоваться не только критериями цены, технических характеристик и удобства, но и критериями кибербезопасности.

Предупреждён – значит вооружён! Спасибо за внимание!

Как обнаружить и устранить шпионскую программу? – Виды шпионского ПО

Шпионское ПО незаметно заражает устройство, чтобы следить за вашими действиями и передавать эту информацию третьим лицам. Оно может отслеживать, какие сайты вы посещаете, что скачиваете и куда ходите (если программа-шпион проникла на ваше мобильное устройство), просматривать сообщения и контакты, перехватывать платежные данные и даже пароли от учетных записей.

Что такое шпионское ПО?

Шпионское ПО хорошо прячется. Для этого оно внедряется в операционную систему устройства и работает в фоновом режиме как резидентная программа. Иногда шпионы маскируются под безвредные файлы, необходимые для работы ОС.

Шпионское ПО может проникнуть на устройство вместе с легитимным на первый взгляд приложением (всегда читайте мелкий шрифт!). Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

="Как обнаружить шпионское ПО"

Как утверждает немецкий журнал «Der Spiegel», правительственные ведомства могут даже внедрять шпионское ПО через iTunes. Специальная программа FinFisher позволяет следить за активностью пользователей в Facebook и Skype и просматривать электронные письма. Уж если правительства ей пользуются, не сомневайтесь, что преступники всего мира тоже не будут сидеть сложа руки.

Шпионское ПО можно установить на любое устройство – на настольный компьютер, ноутбук, планшет, iPhone и смартфон Android. Изначально программы-шпионы создавались для компьютеров, но сейчас они эксплуатируют уязвимости и мобильных устройств.

В этой статье мы расскажем, какие виды шпионского ПО бывают, как обнаружить их на компьютере и смартфоне и как нейтрализовать угрозу. Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

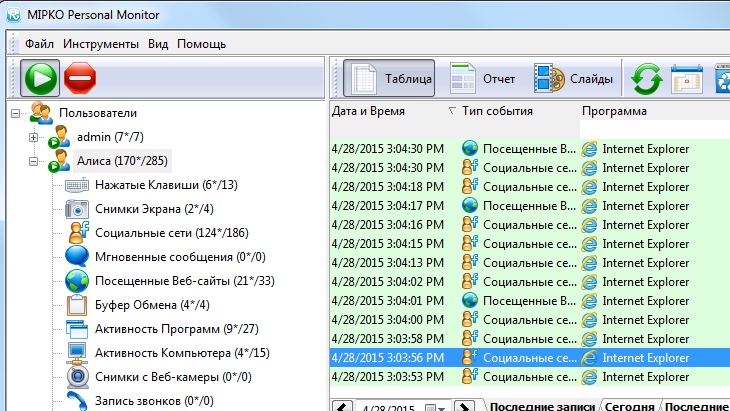

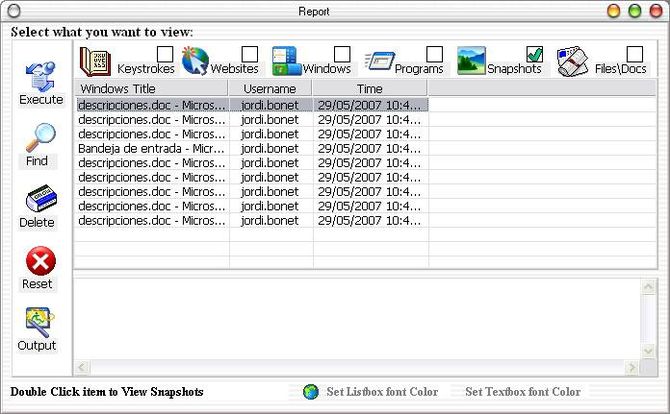

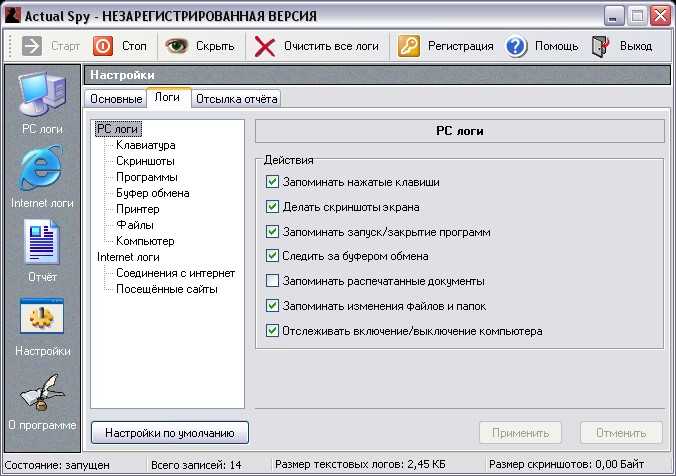

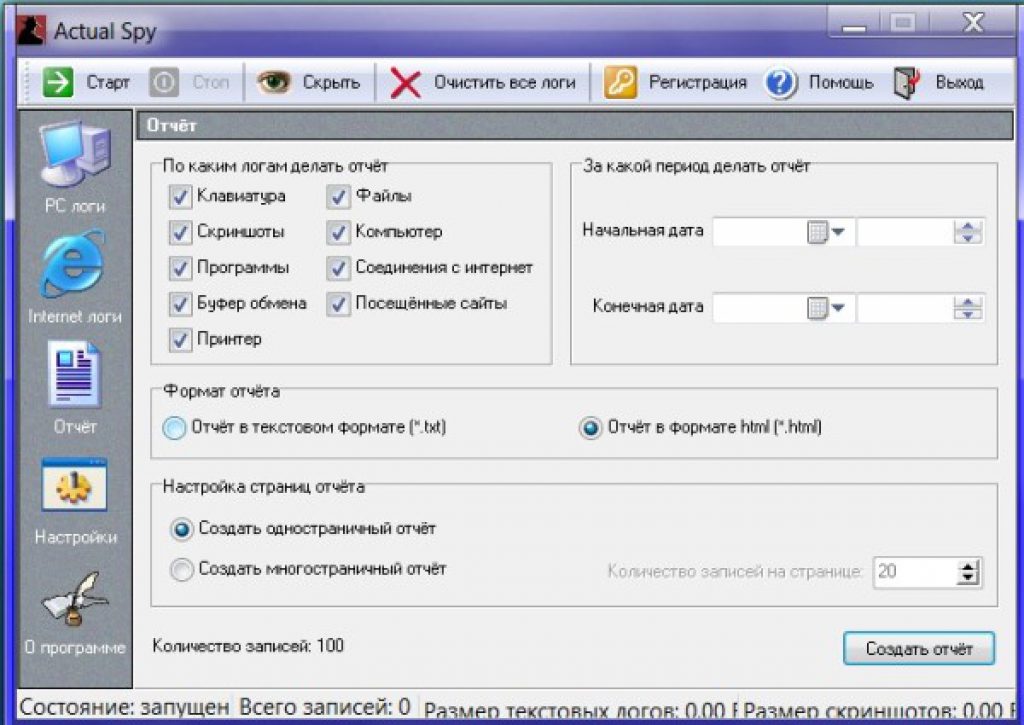

- Клавиатурные шпионы отслеживают нажатия клавиш на устройстве. Они собирают информацию о посещаемых веб-страницах, историю поиска в интернете и учетные данные.

- Перехватчики паролей предназначены для сбора паролей на зараженном устройстве.

Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах.

Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах. - Банковские троянцы изменяют веб-страницы, чтобы воспользоваться уязвимостями браузеров. Они задействуют поддельные банковские сайты, через которые жертвы осуществляют финансовые операции, и фиксируют нажатия клавиш, чтобы похитить учетные данные. Такие программы могут изменять транзакции (например, троянец вместо указанного счета может перевести деньги на счет киберпреступника) или передавать собранные данные на другой сервер.

- Стилеры ищут на компьютерах важную информацию – имена пользователей и пароли, номера кредитных карт, адреса электронной почты и т. д. Они также могут рассылать фишинговые письма вашим контактам.

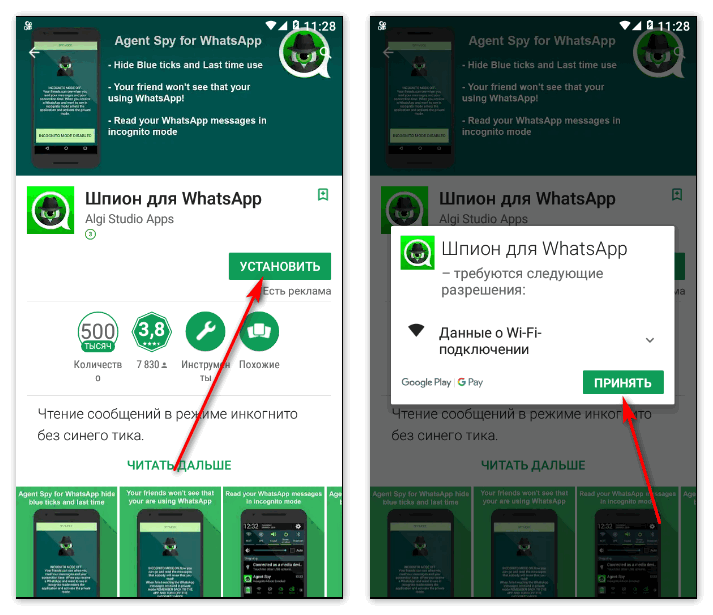

- Мобильное шпионское ПО может отслеживать ваше местоположение, просматривать журнал вызовов, списки контактов и даже фотографии, снятые на смартфон.

- Некоторые программы умеют записывать звук и видео – они делают записи ваших телефонных разговоров и передают их посторонним. Будьте осторожны, когда разрешаете приложениям доступ к камере и микрофону смартфона или ноутбука. Шпионское ПО может воспользоваться им, чтобы записывать ваши разговоры, загружать в Сеть фотографии и аудиозаписи без вашего ведома, транслировать онлайн все, что видит камера устройства, и запускать программы для распознавания вашего лица.

- Похитители cookie-файлов могут передавать ваши данные рекламодателям. Может быть, вы даже и не против, но откуда вам знать, что именно узнают о вас посторонние?

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Откуда берутся программы-шпионы

Как шпионское ПО появляется на компьютерах и смартфонах? Есть несколько вариантов.

Во-первых, кто-то может намеренно установить программу, чтобы следить за вами. Это одна из причин, почему нужна блокировка экрана. Не оставляйте смартфон открытым для посторонних.

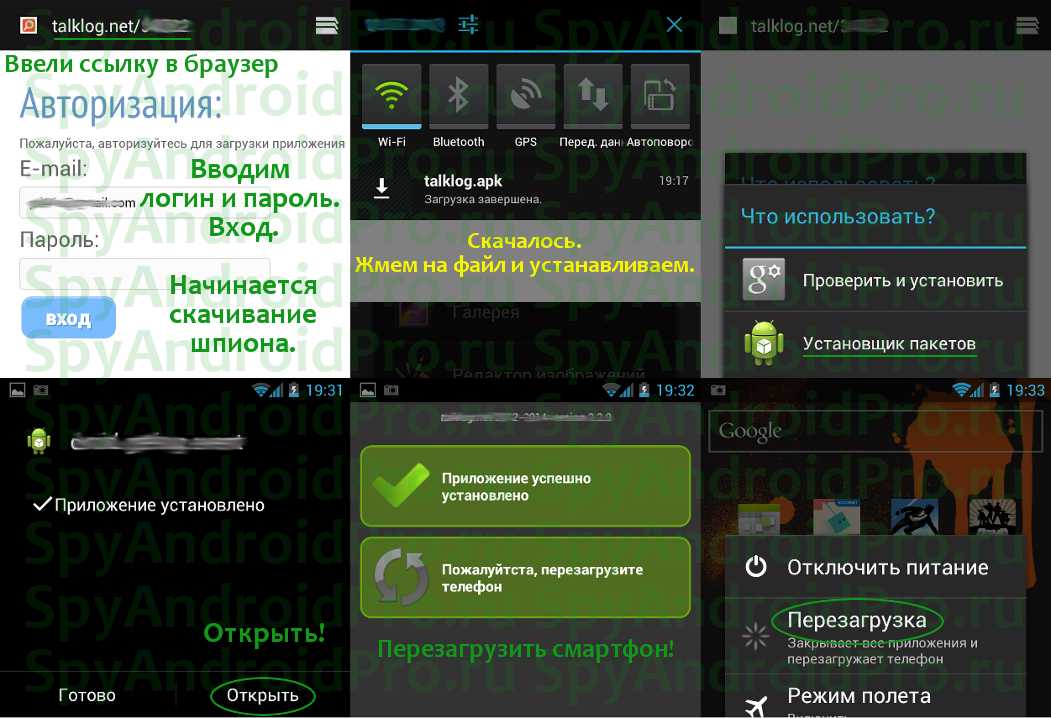

Более вероятно, что шпионское ПО попадет на устройство вместе с приложением, которое вы сами установите. Программы-шпионы часто сопровождают полезное на первый взгляд ПО – менеджеры загрузок, мастеры очистки и т. д. Иногда их включают в пакеты с видеоиграми или даже с настоящими легитимными программами. Несмотря на все усилия Apple и Google пакеты со шпионским дополнением попадают даже в официальные магазины, такие как Google Play, так что будьте бдительны!

Еще один способ распространения шпионского ПО – фишинг: вы получаете письмо со ссылкой, переходите по ней, и загружается программа-шпион. Также существуют поддельные сайты, якобы принадлежащие надежным организациям. При переходе по ссылкам на них программа-шпион загружается на компьютер или устанавливается в браузер.

Можно ли избежать заражения шпионским ПО? Вот несколько советов, с помощью которых вы не дадите шпионам проникнуть в компьютер и на смартфон.

- Обновляйте операционную систему и ПО. Регулярные исправления безопасности устраняют уязвимости, которыми могут воспользоваться преступники.

- Блокируйте экран смартфона и используйте надежные пароли на компьютерах, чтобы предотвратить несанкционированный доступ.

- Ограничьте права администратора на вашем компьютере и смартфоне. Если у вас есть права администратора или root-доступ, это облегчает задачу злоумышленникам.

- Несанкционированная перепрошивка устройств Android делает их уязвимыми для программ-шпионов. Не гоняйтесь за правами суперпользователя, если без них можно обойтись.

- Не подключайтесь к незащищенным сетям Wi-Fi или используйте для этого виртуальную частную сеть (VPN).

- Следите за разрешениями при установке приложений, особенно если программы запрашивают доступ к микрофону, камере, телефону или персональным данным. Ну зачем судоку доступ к вашей камере? Нелогичные требования приложения могут быть признаком шпионской угрозы.

- Не переходите по ссылкам из писем, если не знаете наверняка, куда они ведут. Ничего не скачивайте из подозрительных сетей для обмена файлами – эти файлы могут быть скомпрометированы.

- Установите на устройства хорошую защиту от вредоносного ПО.

Как обнаружить шпионское ПО

Даже если шпионское ПО хорошо скрывается, можно заметить следы его присутствия. Например, медленная работа компьютера может быть признаком заражения. Обращайте внимание на следующие «симптомы».

- Устройство работает медленно, время отклика увеличено.

- Неожиданно появляются рекламные сообщения и всплывающие окна (шпионское и рекламное ПО часто идут вместе).

- Появились новые панели инструментов, поисковые системы и домашние страницы, которые вы не устанавливали.

- Слишком быстро разряжается батарея.

- При входе на защищенные сайты возникают проблемы (если вам удалось войти на сайт со второй попытки, возможно, первая была на его поддельной версии и ваш пароль был передан злоумышленникам, а не банку).

- Расходуется слишком большой трафик. Это может означать, что шпионская программа ищет ваши данные и отправляет их посторонним.

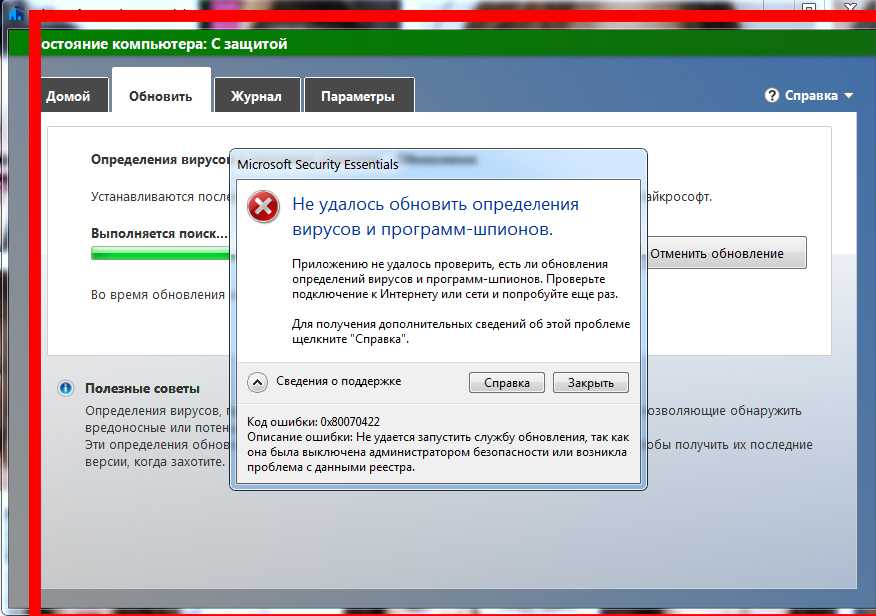

- Антивирус и другое защитное ПО не работают.

- Как найти шпионское ПО на смартфоне Android? В настройках есть параметр, разрешающий загрузку и установку приложений не из Google Play.

Если он включен, вы вполне могли случайно установить шпионскую программу.

Если он включен, вы вполне могли случайно установить шпионскую программу. - Как обнаружить программу-шпиона на iPhone? Поищите на своем устройстве приложение Cydia. Оно позволяет устанавливать ПО на смартфон, прошедший несанкционированную перепрошивку. Если такая программа есть, но вы ее не устанавливали, немедленно удалите ее.

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

Тем не менее избавиться от шпиона все же можно.

- Многие шпионские программы могут работать только на перепрошитом смартфоне. Отказ от прав суперпользователя может нейтрализовать шпионское ПО. На iPhone для этого достаточно обновить операционную систему.

- Удалять шпионское ПО со смартфона Android лучше всего в безопасном режиме (чтобы его активировать, нажмите и удерживайте несколько секунд кнопку включения – появится меню, где можно выбрать безопасный режим) или в режиме полета. Это остановит работу программы-шпиона и отключит устройство от интернета, чтобы она не установилась снова.

- Если ничего не помогло, сбросьте ваш iPhone или смартфон Android до заводских настроек. Все данные и установленные программы будут удалены, и устройство вернется в первоначальное состояние. Поэтому рекомендуем сначала сделать резервную копию данных с помощью Google или iTunes/iCloud, чтобы потом восстановить их на обновленном устройстве.

- Очистить компьютер и смартфон можно с помощью надежной программы для удаления вредоносного и шпионского ПО.

Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского».

Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского». - Иногда части шпионского ПО остаются даже после полного сброса устройства – лучше проверьте его еще раз, чтобы убедиться, что все чисто.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Ссылки по теме

What is Spyware? – Definition(Что такое шпионское ПО? Определение)

Defending Yourself from a Man in the Middle Attack (Как защититься от атаки типа «человек посередине»)

Сочетание методов социальной инженерии и внедрения вредоносного ПО

How to Avoid Public Wi-Fi Security Risks (Как избежать рисков при использовании публичных сетей Wi-Fi)

Как обнаружить шпионское ПО и защитить свою приватность?

Kaspersky

Как обнаружить и устранить шпионское ПО? Мы расскажем, какие программы-шпионы бывают и как от них защититься.

Как обнаружить шпионское ПО? – Типы шпионского ПО

Что такое шпионское ПО?

Шпионские программы коварны и очень хорошо умеют прятаться. Обычно он делает это, присоединяясь к вашей операционной системе и работая в фоновом режиме как резидентная программа. Иногда он даже маскируется под невинный файл, являющийся жизненно важной частью вашей ОС.

Иногда он даже маскируется под невинный файл, являющийся жизненно важной частью вашей ОС.

Шпионское ПО может прикрепляться даже к вполне законным программам. Если вы посмотрите внимательно, это, вероятно, упомянуто мелким шрифтом. Скорее всего, он будет прикреплен к сомнительным загрузкам или в результате фишинговой атаки.

Согласно немецкому журналу Der Spiegel , правительственные учреждения могут даже устанавливать шпионское ПО через iTunes. Установленное программное обеспечение, такое как FinFisher, может позволить им следить за Facebook и Skype, а также просматривать вашу электронную почту. И если правительства могут это сделать, вы можете поспорить, что преступники повсюду будут пытаться заполучить эту функциональность.

Шпионское ПО можно установить на любое устройство — ПК или ноутбук, планшет, iPhone или Android-смартфон. Первоначально создатели шпионского ПО были сосредоточены на компьютерах, но теперь можно найти шпионское ПО, использующее уязвимости в телефонах Android, iPhone и планшетах.

В этой статье мы опишем типы шпионских программ, на которые стоит обратить внимание, расскажем, как их обнаружить на компьютере или смартфоне, и покажем, как их уничтожить. Мы также дадим вам несколько советов о том, как обнаруживать шпионское ПО как на телефонах Android, так и на iPhone, чтобы вы были защищены, каким бы типом мобильного устройства вы ни владели. Это должно дать вам все, что вам нужно знать, чтобы защитить вашу конфиденциальность.

Типы шпионского ПО

Различные типы шпионского ПО ориентированы на мониторинг различных типов информации. Например, некоторые из них относительно невиновны и просто хотят отслеживать ваше поведение в Интернете, чтобы отправлять данные рекламодателям. Некоторые отслеживают ваши контакты или географическое положение. Другие имеют явно преступные намерения, сосредотачиваясь на краже сетевых учетных данных и паролей.

Давайте рассмотрим основные группы шпионского ПО, чтобы понять, что и как они делают:

- Кейлоггеры пытаются перехватывать действия компьютера, сообщая о вводе с клавиатуры. Украденная информация может включать веб-сайты, которые вы посещали, системные учетные данные и пароли, вашу историю поиска в Интернете и пароли.

- Похитители паролей предназначены для сбора паролей с любого зараженного устройства или компьютера. Эти пароли могут включать сохраненные веб-пароли, системные логины или сетевые учетные данные. Похитители паролей также могут украсть файлы cookie, чтобы они могли использовать веб-сайты с вашим идентификатором.

- Банковские трояны модифицируют веб-страницы, чтобы воспользоваться недостатками безопасности браузера. Они могут подделывать веб-сайты банков, чтобы пользователи пытались выполнять транзакции на поддельном сайте, а также регистрировать нажатия клавиш и красть учетные данные.

Они могут изменять транзакции (например, отправлять деньги на счет киберпреступника вместо предполагаемого счета) или передавать собранную информацию на другой сервер.

Они могут изменять транзакции (например, отправлять деньги на счет киберпреступника вместо предполагаемого счета) или передавать собранную информацию на другой сервер. - Похитители информации сканируют ПК на наличие такой информации, как имена пользователей и пароли, номера кредитных карт и адреса электронной почты. Он также может использовать все ваши контакты электронной почты, чтобы спамить их фишинговыми сообщениями.

- Мобильное шпионское ПО может отслеживать ваше географическое положение, журналы вызовов, списки контактов и даже фотографии, снятые на камеру телефона.

- Звукозаписывающие и видеошпионские программы могут использовать ваше устройство для записи ваших разговоров и отправки информации третьим лицам. Некоторым приложениям для смартфонов требуется доступ к камерам и микрофонам ноутбука или смартфона; это разрешение может быть использовано для записи вас в любое время, загрузки фотографий и звука без вашего ведома, прямой трансляции вашей камеры в Интернет и запуска программного обеспечения для распознавания лиц на вашем лице.

- Трекеры cookie могут передавать ваши данные рекламодателям. Вы можете не возражать, но как вы можете быть уверены, что именно то, что сообщает программа?

Некоторые банковские шпионские программы даже сотрудничают с аналогичными вредоносными программами, чтобы сбрасывать двойную полезную нагрузку. Например, Emotet «выронил» Dridex. Даже когда владельцы ПК уничтожили Emotet, другие шпионские программы могли продолжать работать. Все чаще различные типы шпионских программ поставляются в комплекте друг с другом, поэтому вы сталкиваетесь не с одной угрозой, а с многочисленной и сложной.

Все эти программы-шпионы опасны, но, к счастью, есть способы защититься от них.

Откуда вы получаете шпионское ПО

Как шпионское ПО попадает на ваш компьютер или смартфон? Он может поступить несколькими способами.

Во-первых, кто-то мог намеренно установить его, чтобы отслеживать вас. Это одна из причин, по которой вам нужно использовать функцию блокировки экрана на вашем телефоне — не оставляйте его без дела и открытым для помех.

Скорее всего, шпионское ПО сопровождало программу или приложение, которое вы установили самостоятельно. Шпионское ПО часто сопровождает программы, маскирующиеся под полезные программы, такие как менеджеры загрузок, очистители реестра и т. д. Иногда он поставляется в комплекте с видеоиграми. Он может даже поставляться в комплекте с реальными полезными программами. Хотя и Apple, и Google делают все возможное, чтобы предотвратить попадание шпионских программ в свои операционные системы, пакеты с включенными шпионскими программами попали в магазин Google Play, так что вы не должны быть слишком осторожны.

Шпионское ПО может распространяться с помощью фишинга — отправки электронных писем со ссылками, при нажатии на которые загружается шпионская программа. Вы также можете заразиться шпионским ПО через поддельный веб-сайт, который якобы принадлежит уважаемой организации, но на самом деле является подделкой, и чьи ссылки начнут загружать шпионское ПО или устанавливать его в ваш браузер.

Вы также можете заразиться шпионским ПО через поддельный веб-сайт, который якобы принадлежит уважаемой организации, но на самом деле является подделкой, и чьи ссылки начнут загружать шпионское ПО или устанавливать его в ваш браузер.

Можно ли избежать заражения шпионским ПО? Несколько основных советов уменьшат вероятность того, что вы обнаружите шпионское ПО на своем компьютере или смартфоне:

- Обновляйте операционную систему и программное обеспечение. Регулярные исправления безопасности помогают исправить те слабые места, которые хакеры могут использовать для проникновения.

- Установите блокировку экрана на смартфоне и используйте надежные пароли на компьютерах для предотвращения несанкционированного доступа.

- Ограничение прав администратора на вашем компьютере или телефоне . Если вы запускаете свой компьютер в качестве администратора или с root-доступом, вы значительно упрощаете работу по установке шпионского ПО.

- Рутинг телефона Android или джейлбрейк iPhone открывает доступ к шпионскому ПО . Если вам действительно не нужна функциональность, не делайте этого.

- Не используйте незащищенный Wi-Fi , а если используете, используйте виртуальную частную сеть, чтобы защитить себя.

- Внимательно следите за разрешениями, которые вы предоставляете приложениям при их установке , особенно если они запрашивают разрешение на доступ к микрофону, камере, телефону или личным данным. Если приложению требуется больше информации, чем кажется разумным — например, игре судоку требуется доступ к вашей камере — это может быть признаком полезной нагрузки шпионского ПО.

- Не нажимайте на ссылки в электронных письмах, если вы не уверены, что знаете, куда они ведут . Не загружайте файлы из подозрительных сетей обмена файлами — они могут быть скомпрометированы.

- Поддерживайте адекватную защиту от вирусов и вредоносных программ на своих устройствах.

Как обнаружить шпионское ПО

Даже если вы не можете найти шпионское ПО, вы можете обнаружить его признаки. Например, если компьютер начинает работать все медленнее, это может быть признаком того, что он был взломан. Обратите внимание на следующие подсказки:

- Повышенная вялость и медленный отклик.

- Неожиданные рекламные сообщения или всплывающие окна (шпионское ПО часто поставляется вместе с рекламным ПО).

- Новые панели инструментов, поисковые системы и домашние страницы в Интернете, которые вы не помните, устанавливали.

- Батареи разряжаются быстрее, чем обычно.

- Проблемы со входом на защищенные сайты. (Если ваша первая попытка входа не увенчалась успехом, а вторая — успешной, это может означать, что первая попытка была осуществлена в поддельном браузере, а пароль был передан третьей стороне, а не вашему банку.

)

) - Необъяснимое увеличение использования данных или полосы пропускания. Это может быть признаком того, что шпионское ПО ищет вашу информацию и загружает данные третьей стороне.

- Антивирусное и другое защитное ПО не работает.

- Как обнаружить шпионское ПО на телефоне Android? Если вы посмотрите в «Настройки», вы увидите параметр, который позволяет загружать и устанавливать приложения, которых нет в магазине Google Play. Если это было включено, это признак того, что потенциальное шпионское ПО могло быть установлено случайно.

- Как обнаружить шпионское ПО на iPhone? Найдите приложение под названием Cydia, которое позволяет пользователям устанавливать программное обеспечение на взломанный телефон. Если он есть, но вы его не устанавливали, немедленно удалите его.

Удаление шпионского ПО

При появлении любого из этих контрольных признаков следует использовать программу обнаружения и удаления шпионского ПО для поиска шпионского ПО (некоторые антивирусные программы также имеют функцию обнаружения вредоносного ПО). Затем вы захотите удалить его.

Затем вы захотите удалить его.

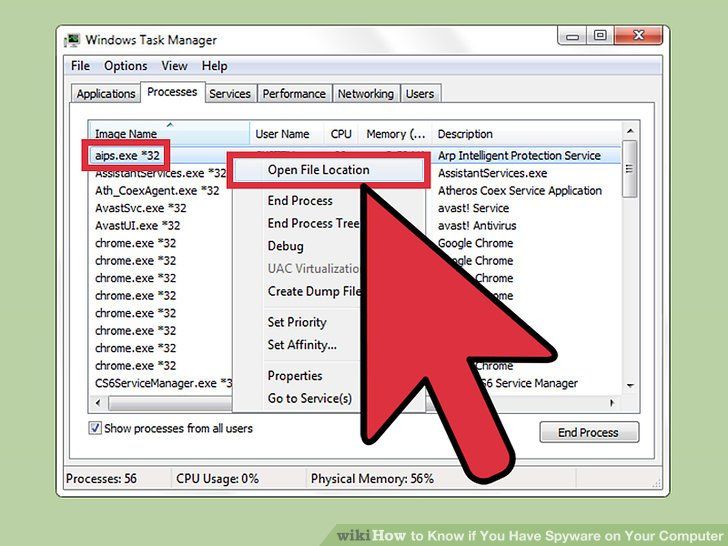

На компьютерах с ОС Windows просмотр диспетчера задач иногда позволяет идентифицировать вредоносные программы. Но иногда они маскируются под системные файлы Windows. В системах Apple монитор активности позволяет проверять состояние запущенных программ.

Поскольку шпионские программы так хорошо умеют прятаться, удалить их не так просто, как просто удалить приложение; в некоторые шпионские программы даже встроена своего рода функция воскрешения. В основном это означает, что если ваше устройство подключено к Интернету, когда вы пытаетесь удалить его, оно будет загружаться снова и снова. Несмотря на то, что шпионское ПО может быть трудно удалить, существует несколько различных методов удаления:

- Для работы многих шпионских программ требуется, чтобы телефоны были рутированы или взломаны. Отключение или снятие джейлбрейка вашего телефона может вывести из строя шпионское ПО.

Для iPhone выполнение обновления iOS вернет ваш телефон в невзломанное состояние.

Для iPhone выполнение обновления iOS вернет ваш телефон в невзломанное состояние. - Удаление шпионских программ на телефонах Android лучше всего выполнять в безопасном режиме (удерживая кнопку «включение» в течение нескольких секунд, должно открыться меню, позволяющее получить доступ к безопасному режиму) или в режиме полета, чтобы остановить работу шпионского ПО и отключить ваше устройство. отключиться от сетей, которые могут попытаться переустановить шпионское ПО.

- В худшем случае шпионское ПО можно уничтожить, выполнив сброс настроек к заводским настройкам на iPhone или телефоне Android. Это удаляет все данные и загруженные программы с устройства и оставляет его в исходном «заводском» состоянии. Вы должны сделать резервную копию своих личных данных перед выполнением сброса с помощью Google или iTunes/iCloud, чтобы вы могли восстановить все свои данные на только что очищенном телефоне.

- Используйте надежное программное обеспечение для удаления вредоносных и шпионских программ, чтобы очистить свой компьютер или телефон.

Но будьте осторожны: некоторые программы, рекламирующие себя как программы для удаления шпионского ПО, на самом деле сами являются шпионским ПО. Убедитесь, что ваше программное обеспечение получено из авторитетного источника, такого как Kaspersky.

Но будьте осторожны: некоторые программы, рекламирующие себя как программы для удаления шпионского ПО, на самом деле сами являются шпионским ПО. Убедитесь, что ваше программное обеспечение получено из авторитетного источника, такого как Kaspersky. - Некоторые остатки шпионского ПО могут сохраниться при переустановке ваших личных данных, поэтому лучше выполнить повторное сканирование, чтобы убедиться, что устройство полностью чистое.

После удаления шпионского ПО очистите интернет-кэш, чтобы удалить все оставшиеся следы шпионского ПО. Проверьте свои финансовые счета на наличие неизвестных транзакций и измените пароли для всех своих учетных записей, включая электронную почту (используйте надежные пароли и не используйте один и тот же пароль для более чем одной учетной записи).

Чтобы обеспечить вашу защиту в будущем, мы рекомендуем Kaspersky Total Security 2020, который защитит вас с помощью антивируса, защиты от вредоносных программ, управления паролями и возможности VPN. Таким образом, вы полностью защищены от взлома, чтобы шпионить за вами в будущем.

Таким образом, вы полностью защищены от взлома, чтобы шпионить за вами в будущем.

Ссылки по теме

Что такое шпионское ПО? – Определение

Защита от атаки «человек посередине»

Сочетание методов социальной инженерии и внедрения вредоносных программ

Как избежать угроз безопасности общедоступных сетей Wi-Fi

Как обнаружить шпионское ПО, чтобы защитить вашу конфиденциальность?

Kaspersky

Шпионское ПО — это программное обеспечение, которое тайно заражает ваш компьютер, чтобы отслеживать ваши действия и сообщать о них, а также предоставлять информацию третьим лицам. Он может отслеживать веб-сайты, которые вы посещаете, файлы, которые вы загружаете, ваше местоположение (если вы используете смартфон), ваши электронные письма, контакты, платежную информацию или даже пароли к вашим учетным записям.

Как убедиться, что никто не шпионит за вашим компьютером

История обновлена. Первоначально он был опубликован 1 ноября 2019 года.

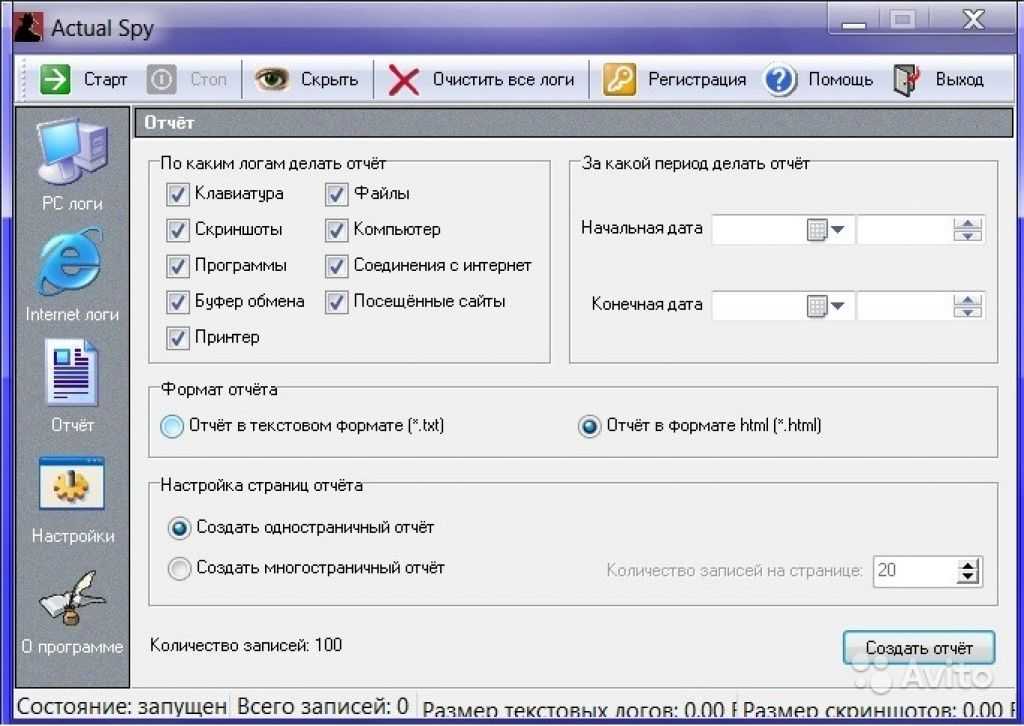

Программа, которая следит за действиями вашего компьютера, является одной из самых опасных форм вредоносных программ. Он не отправит вам запрос программы-вымогателя и не объявит об удалении ваших файлов. Вместо этого он будет скрытно скрываться в вашей системе, наблюдая и записывая все ваши действия на компьютере.

Шпионское ПО может делать все, что угодно, от захвата вашей веб-камеры до записи ввода с клавиатуры. Преступники в конечном итоге стремятся собрать достаточно ваших личных данных, чтобы украсть вашу личность, завладеть вашими учетными записями или раскрыть вашу цифровую жизнь другими способами. Чтобы свести к минимуму вероятность проникновения нежелательной программы на ваш компьютер, следуйте нашему руководству по защите от шпионских программ.

Защитите свою систему

Для начала вам необходимо установить надежную защиту для вашего компьютера. Большинство антивирусных программ как для Windows, так и для macOS защищают от клавиатурных шпионов, хакеров веб-камеры и других типов шпионского ПО, особенно если вы тщательно обновляете это программное обеспечение.

Большинство антивирусных программ как для Windows, так и для macOS защищают от клавиатурных шпионов, хакеров веб-камеры и других типов шпионского ПО, особенно если вы тщательно обновляете это программное обеспечение.

Как выбрать? Вы не найдете универсального решения для обеспечения безопасности для всех. Для большинства домашних компьютеров бесплатное программное обеспечение должно обеспечивать достаточный уровень защиты, но оплата обновленной версии программы повысит ваши шансы на безопасность.

Мы выбрали четыре самых эффективных и интуитивно понятных бесплатных антивирусных инструмента, которые мы использовали в последние годы. Все они получают высокие оценки от AV-Comparatives — организации, которая независимо оценивает антивирусное программное обеспечение — даже по сравнению с превосходными платными программами, такими как Avira и McAfee. Хотя ни один из следующих вариантов не специализируется на борьбе со шпионскими программами, все они включают некоторые средства защиты от этого типа вредоносных программ. Пока вы устанавливаете один из этих пакетов, вы значительно снижаете риск заражения вашей системы.

Пока вы устанавливаете один из этих пакетов, вы значительно снижаете риск заражения вашей системы.

Мы выбираем: Защитник Windows (входит в состав Windows), AVG Free (бесплатно для Windows и macOS, с возможностью подписки на «максимальную» версию от 5 долларов в месяц), Bitdefender (бесплатно для Windows, с возможностью обновленная версия, которая включает поддержку macOS и стоит 40 долларов в первый год) и Avast (бесплатно для Windows и macOS, с обновленной версией, которая стоит 4,19 доллара в месяц). Если вы купите платные версии этих программ, вы получите дополнительные возможности, такие как расширенное сканирование веб-ссылок для обнаружения сомнительных URL-адресов, более полные возможности для упреждающего предотвращения атак и безопасное хранилище файлов.

[См.: Лучшее антивирусное программное обеспечение 2022 года]

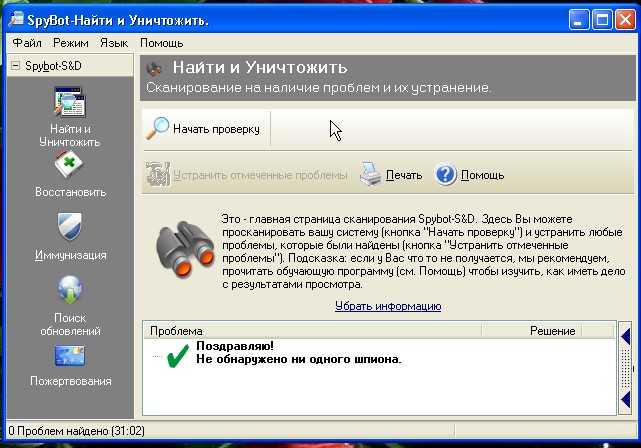

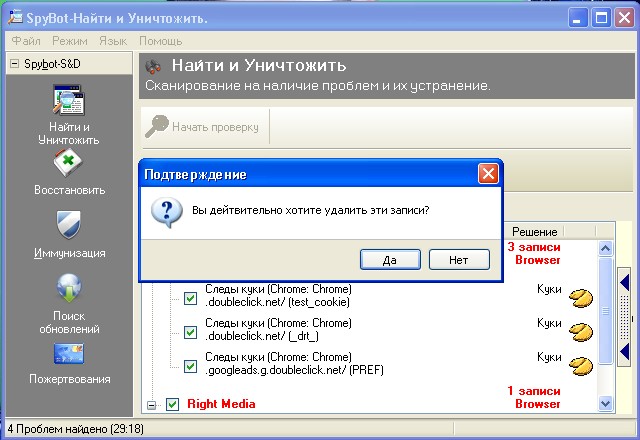

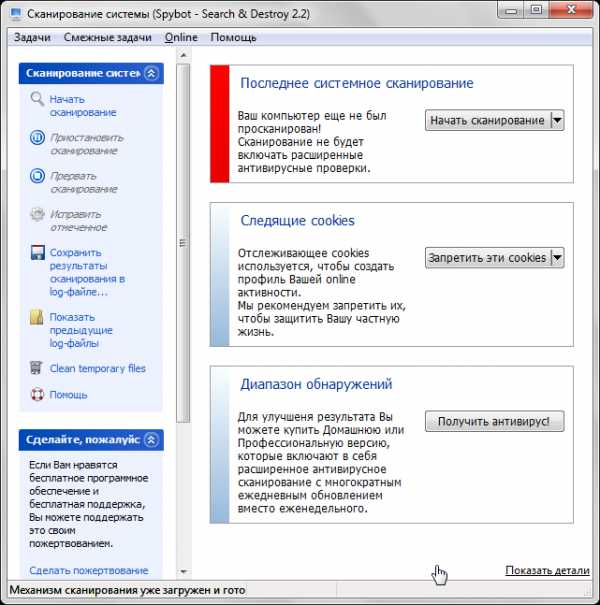

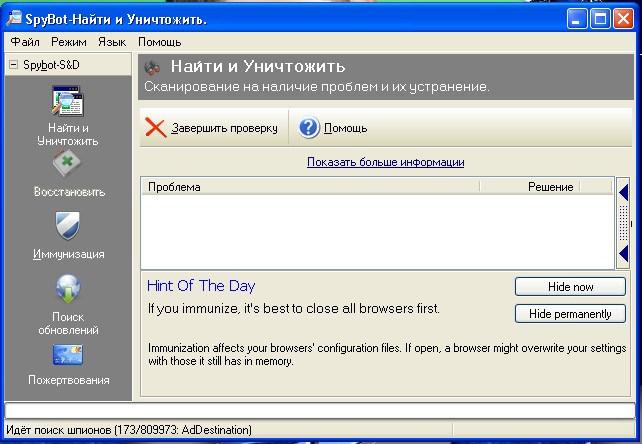

Наряду с вашим основным продуктом безопасности мы рекомендуем вам установить дополнительную защиту. Для Windows нам нравится бесплатная версия Spybot, которая работает вместе с вашим обычным антивирусным пакетом, выполняя глубокое сканирование в качестве дополнительного уровня защиты от инфекционного кода. Если вы подозреваете, что ваш компьютер заражен шпионскими программами, но ваш обычный антивирус не обнаруживает их, попробуйте глубже проникнуть в вашу систему с помощью дополнительной программы безопасности Windows Norton Power Eraser. В том же духе Trend Micro HouseCall служит дополнительным сканером поверх вашего текущего пакета безопасности и работает из вашего веб-браузера, что позволяет ему охватывать любой тип операционной системы.

Если вы подозреваете, что ваш компьютер заражен шпионскими программами, но ваш обычный антивирус не обнаруживает их, попробуйте глубже проникнуть в вашу систему с помощью дополнительной программы безопасности Windows Norton Power Eraser. В том же духе Trend Micro HouseCall служит дополнительным сканером поверх вашего текущего пакета безопасности и работает из вашего веб-браузера, что позволяет ему охватывать любой тип операционной системы.

Избегайте заражения

Если бы это всегда было так просто и очевидно. Rawpixel / DepositphotosДаже при наличии мощной антивирусной программы вы не должны давать шпионскому ПО шанс закрепиться на вашем компьютере. Если вы хотите, чтобы ваша система не подвергалась посторонним взглядам, вам необходимо отслеживать все потенциальные способы проникновения вредоносного кода в вашу машину.

К сожалению, некоторые шпионские программы проникают в дома, когда люди пытаются подглядывать за компьютером своих друзей и членов семьи. Хотя мы уверены, что все в вашем доме полностью заслуживают доверия, на общем компьютере все же должны быть отдельные учетные записи пользователей для каждого человека, который полагается на этот компьютер. Защитите эти учетные записи паролями, чтобы не допустить слежки: в Windows сделайте это через Настройки > Учетные записи ; в macOS проверьте настройку в «Системные настройки» > «Пользователи и группы» .

Хотя мы уверены, что все в вашем доме полностью заслуживают доверия, на общем компьютере все же должны быть отдельные учетные записи пользователей для каждого человека, который полагается на этот компьютер. Защитите эти учетные записи паролями, чтобы не допустить слежки: в Windows сделайте это через Настройки > Учетные записи ; в macOS проверьте настройку в «Системные настройки» > «Пользователи и группы» .

Другие программы появляются под видом случайных всплывающих окон или безобидных сообщений электронной почты. Они часто прячутся в приложениях, которые выглядят вполне законными, или выглядят как вложения электронной почты в формате файла, который вы узнаете. Будьте осторожны со ссылками, которые вы получаете в социальных сетях или по электронной почте, даже если кажется, что они исходят от людей, которым вы доверяете, — злоумышленник мог скомпрометировать их учетные записи или подделать их личность. Мошеннические ссылки могут содержать шпионское ПО.

Кроме того, вам нужно быть осторожным с тем, что вы устанавливаете на свой компьютер и откуда вы это загружаете. Если вы хотите попробовать новое программное обеспечение, сначала обязательно ознакомьтесь с ним. И когда вы будете готовы установить программу, убедитесь, что вы получили ее с официального веб-сайта компании-разработчика программного обеспечения, или придерживайтесь программ, которые вы можете загрузить из магазинов Mac или Windows. То же самое касается расширений для браузера. Предоставление этим инструментам доступа к вашему браузеру может поставить под угрозу его безопасность, поэтому вам необходимо тщательно проверять надстройки. Прежде чем что-либо устанавливать, проверьте отзывы, оставленные другими пользователями, или найдите его, чтобы узнать, есть ли у него одобрения на профессиональных технических сайтах.

Знайте предупреждающие знаки

Как бы сильно вы ни защищали свою систему, вы не должны расслабляться. В дополнение к вышеупомянутым мерам предосторожности против заражения следите за этими признаками присутствия шпионского ПО.

Один красный флажок — система работает медленно. Конечно, старые компьютеры со временем постепенно замедляются, но следите за внезапным падением производительности. Также следите за большой активностью жесткого диска и программными паузами, особенно если они происходят, даже когда на вашем компьютере не запущено много программ.

[См. также: Не дайте себя обмануть с помощью поддельных QR-кодов]

В общем, вы должны с подозрением относиться к странному и неожиданному поведению, например к запуску приложений, которые вы не открывали напрямую. Это не имеет большого значения, если вы настроили программы на автоматическое открытие при включении компьютера, но могут возникнуть проблемы, если это произойдет, когда вы находитесь в середине сеанса. Особенно подозрительно, если окна появляются на короткое время, а затем снова исчезают — признак того, что программа загружается, а затем скрывается.

Каждая программа-шпион и настройка системы отличаются друг от друга, поэтому мы не можем дать вам точный контрольный список того, чего ожидать; но чем больше подозрительных явлений вы заметите, тем больше вероятность того, что ваш компьютер заражен. Другие странные действия включают необъяснимые движения мыши или ввод текста, что может быть признаком того, что что-то неизвестное работает в фоновом режиме; изменения в настройках операционной системы; и появление ярлыков приложений, которых вы раньше не замечали.

Другие странные действия включают необъяснимые движения мыши или ввод текста, что может быть признаком того, что что-то неизвестное работает в фоновом режиме; изменения в настройках операционной системы; и появление ярлыков приложений, которых вы раньше не замечали.

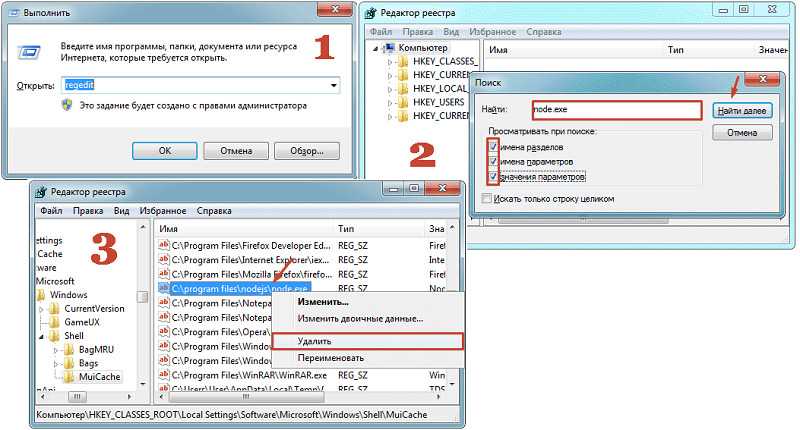

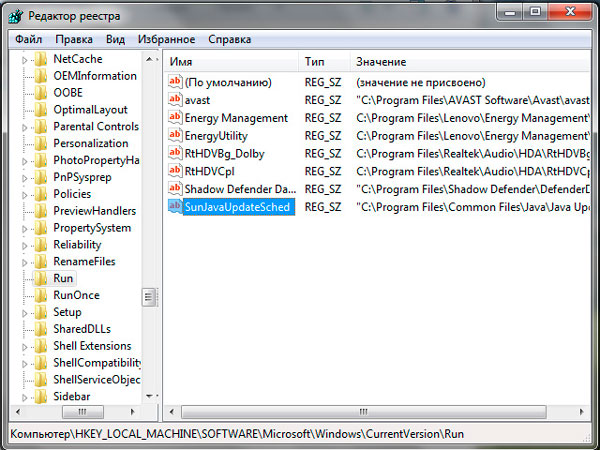

Шпионское ПО попытается запуститься незаметно, но все равно будет потреблять память и процессорное время. Итак, проверьте, какие программы и процессы запущены на вашем компьютере. На компьютере с Windows используйте диспетчер задач, который вы запускаете, выполнив поиск в поле панели задач. Затем перейдите на вкладку Процессы , чтобы увидеть все приложения и процессы, используемые в данный момент. В macOS воспользуйтесь аналогичным инструментом под названием Activity Monitor, который вы можете найти, открыв Spotlight (нажмите Cmd+Space сочетание клавиш) и поиск монитора активности. На вкладке CPU вы увидите список запущенных программ и процессов, а также то, сколько системных ресурсов вашего компьютера они занимают.