Настройка wifi роутера mikrotik

MikroTik настройка WiFi | Настройка WiFi 2.4 и 5ГГц

Статья по настройке WiFi 2.4 и 5ГГц на роутере MikroTik или точке доступа WiFi. Варианты усиления мощности и увеличения скорости WiFi.

Инструкция настройки WiFi в MikroTik

- Настройка пароля WiFi

- Расширенная настройка WiFi в MikroTik

- Настройка WiFi 2.4ГГц

- Настройка WiFi 5ГГц

- Настройка скорости и мощности WiFi

- Тестирование скорости Speedtest

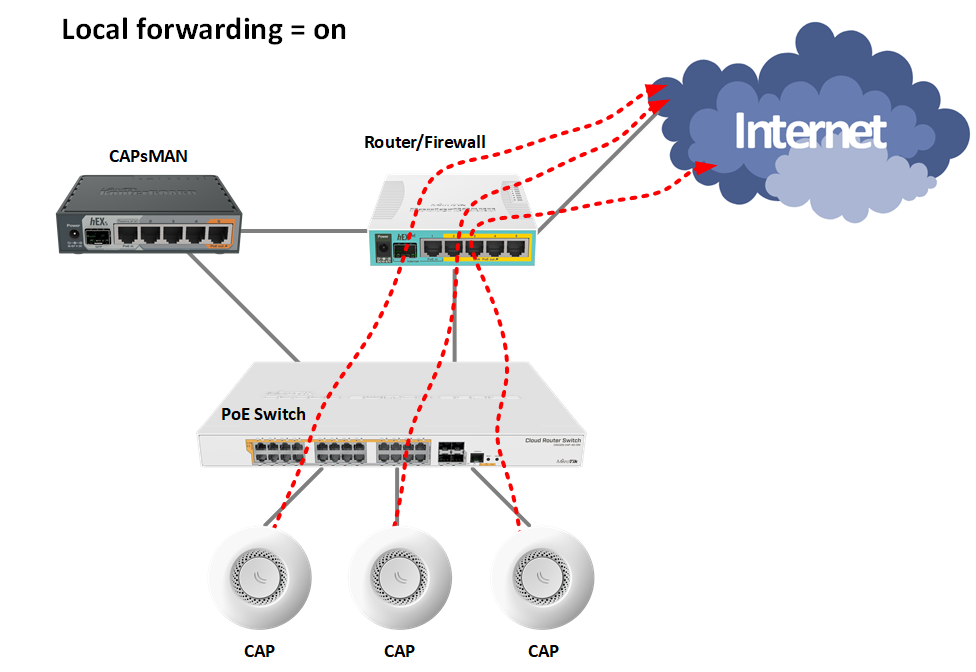

Отличие настройки CAPsMAN на точке доступа MikroTik

CAPsMAN это менеджер, который выполняет роль

WiFi контроллера. Его прямая задача облегчить масштабируемость WiFi сети и актуальность возникает, когда в сети MikroTik появляется вторая точка доступа WiFi. Среди полезных функций можно отметить наличие Fast Rouming, которая обеспечивает быстрое переключение между точками доступа при перемещении WiFi клиента по зоне покрытия.

Обычная настройка WiFi(раздел Wireless) относится только к текущей точке доступа и не будет распространяться на смежные устройства.

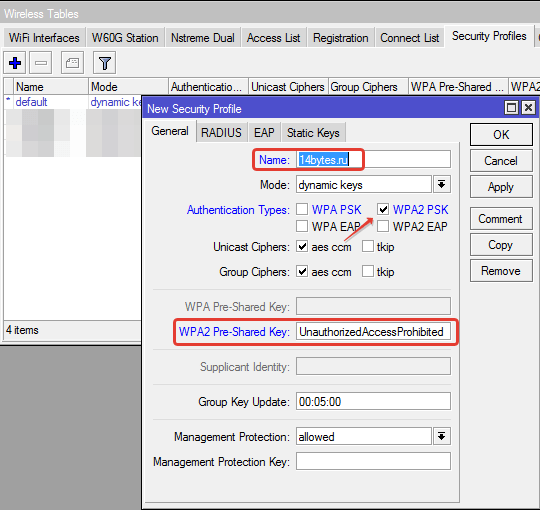

Настройка пароля WiFi в MikroTik

Заводские настройки безопасности WiFi не имеют предустановленного пароля. Такие параметры применяются производителем для упрощения первичной настройки WiFi в MikroTik. Однако с точки зрения безопасности ИТ инфраструктуры и работоспособности WiFi, необходимо в обязательном порядке установить новый пароль к WiFi.

Нужна настройка WiFi в MikroTik?

Правильная настройка: “бесшовного роуминга”, CAPsMAN, точки доступа WiFi, моста(WDS), Mesh WiFi, усилителя(репитера) WiFi и др.

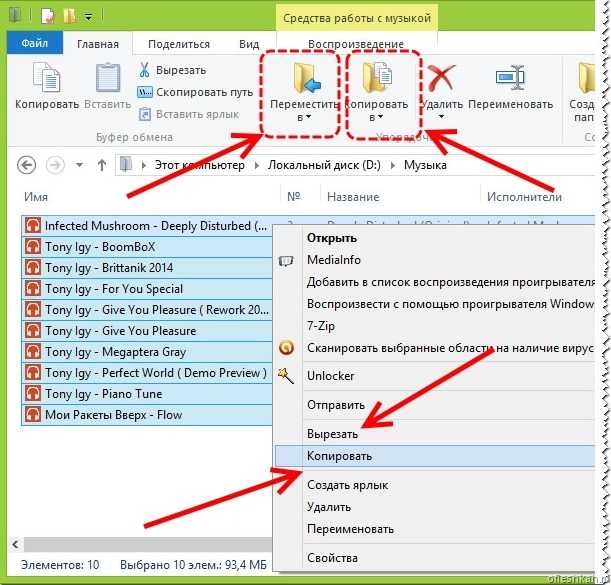

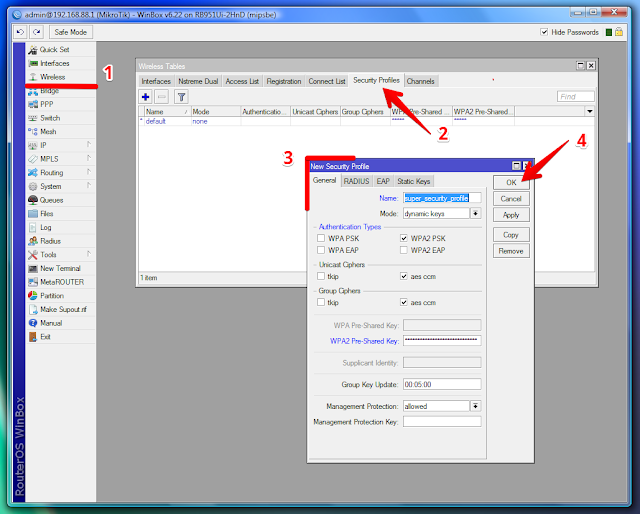

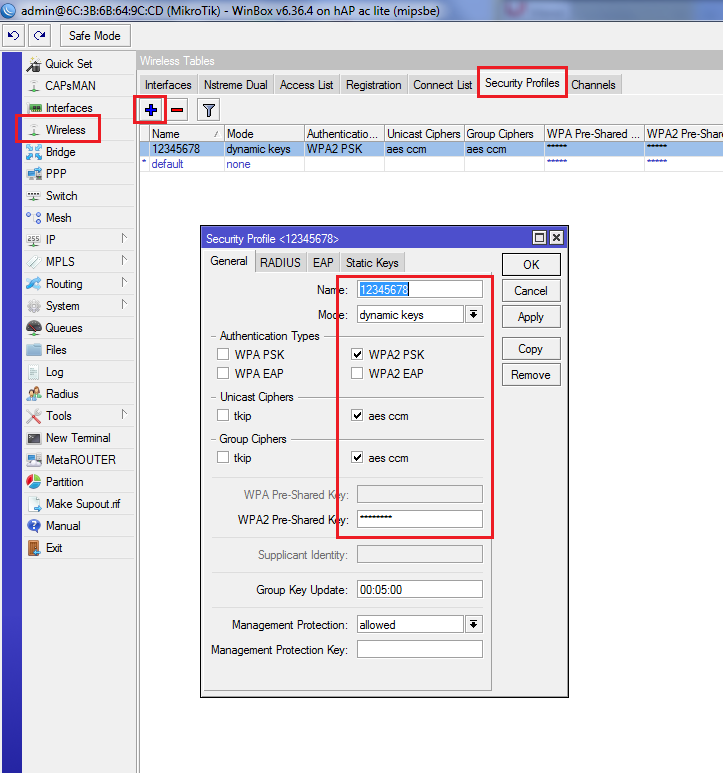

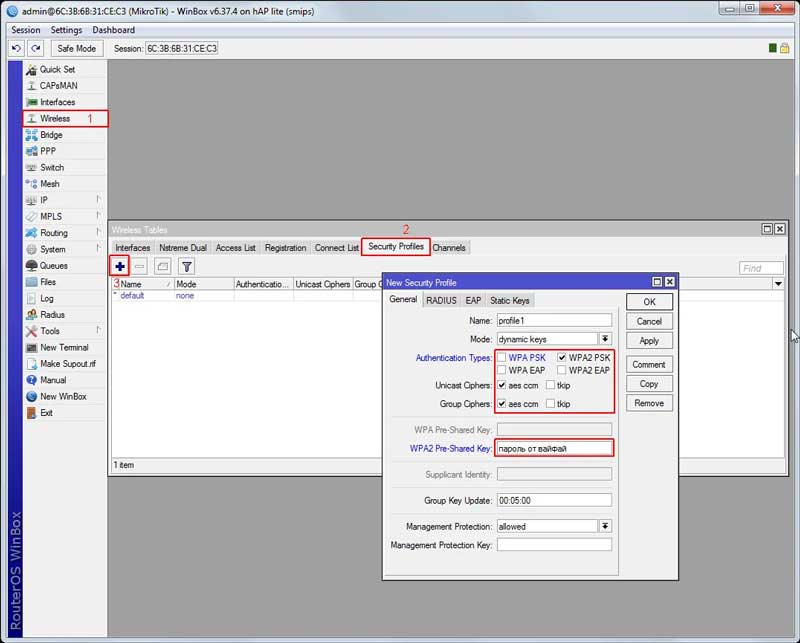

Настройка находится в Wireless→Security Profiles

- Открыть профиль default для установки пароля WiFi ;

- Установить Mode = dynamic keys;

- Authentication Types = WPA2 PSK;

- Chiphers = aes com;

- Заполнить WPA2 Pre-Shared Key.

- WPA2 PSK – это рекомендованный тип аутентификации;

- WPA2 EAP – аутентификация через Radius сервер;

- AES – рекомендованный способ шифрования;

- WPA2 Pre-Shared Key – пароль для доступа к WiFi сети MikroTik, длина не менее 8 символов.

/interface wireless security-profiles set [ find default=yes ] authentication-types=wpa2-psk eap-methods="" \ group-key-update=1h mode=dynamic-keys supplicant-identity=MikroTik \ wpa2-pre-shared-key=12345678

Расширенная настройка WiFi в MikroTik

Этот раздел позволяется задать различные настройки для радиомодуля WiFi: работа в режиме точки доступа, репитера, моста(WDS). Но также можно и манипулировать настройками скорости и мощности антенны. Рассмотрим настройку двух популярных частотных диапазона 2.4 и 5ГГц.

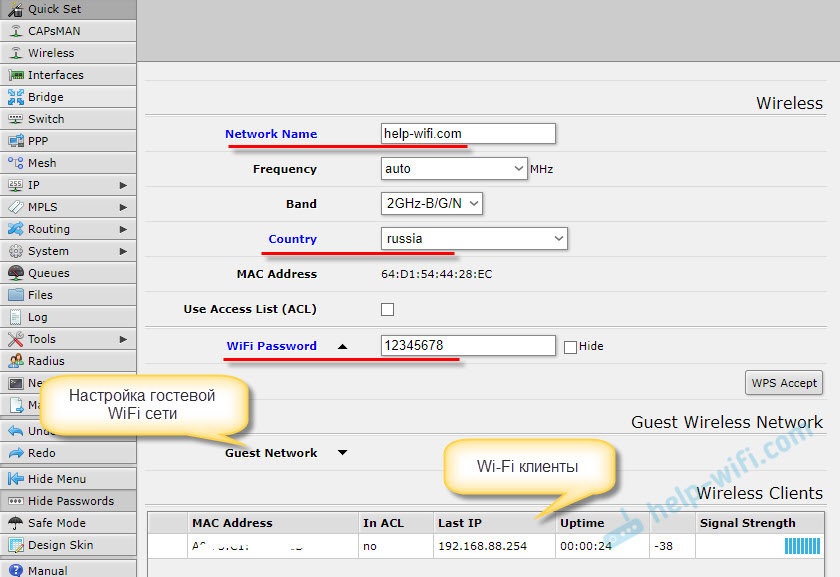

Настройка MikroTik WiFi 2G

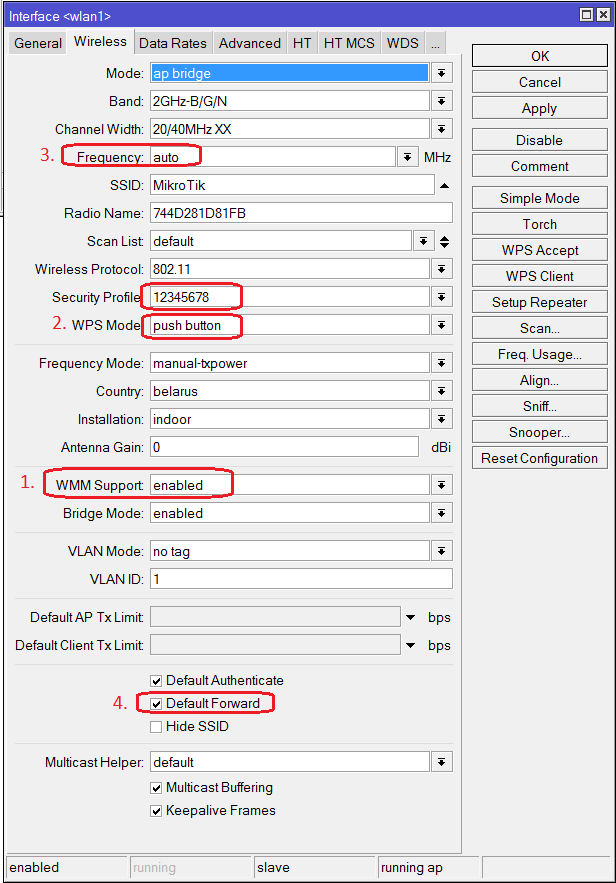

Настройки находятся Wireless→WiFi Interfaces

- Открыть WiFi интерфейс wlan1;

- Установить режим работы точки доступа Mode = ap bridge;

- Поддерживаемые стандарты WiFi Band = 2Ghz-B/G/N;

- Ширину канала Channel Width =20/40Mhz Ce;

- Частоту WiFi Frequency = auto;

- Имя WiFi сети SSID = MikroTik;

- Пароль для WiFi Security Profile = default.

Band – поддерживаемые стандарты WiFi. Как правило большинство беспроводных устройств имеют поддержку стандарта N, а B и G считаются устаревшими стандартами.

/interface wireless set [ find default-name=wlan1 ] band=2ghz-b/g/n channel-width=20/40mhz-Ce \ disabled=no distance=indoors frequency=auto mode=ap-bridge ssid=Mikrotik \ wireless-protocol=802.11

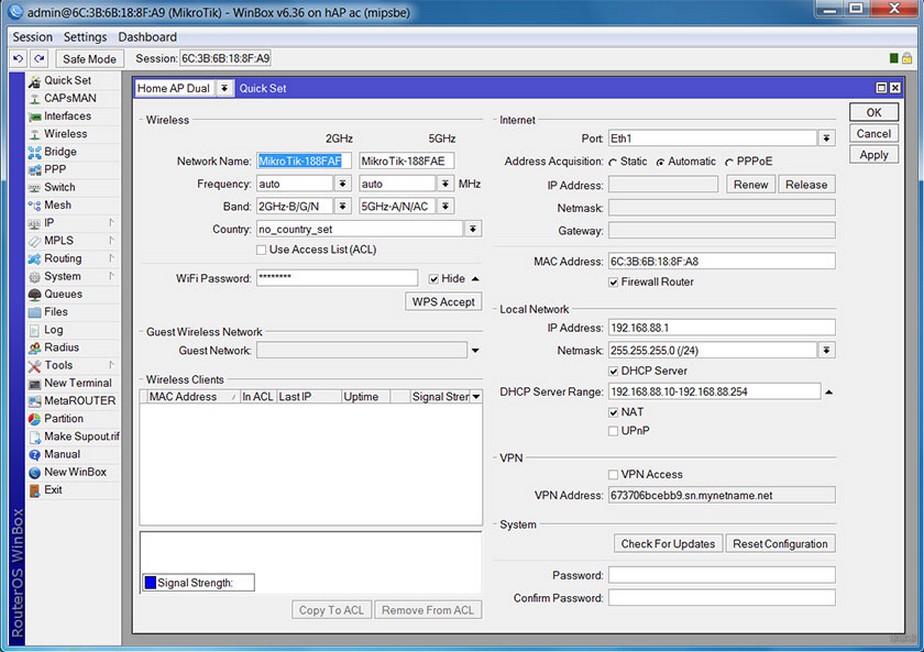

Настройка MikroTik WiFi 5G

Настройки находятся Wireless→WiFi Interfaces

- Открыть WiFi интерфейс wlan1;

- Установить режим работы точки доступа Mode = ap bridge;

- Поддерживаемые стандарты WiFi Band = 5Ghz-A/N/AC;

- Ширину канала Channel Width =20/40/80Mhz Ceee;

- Частоту WiFi Frequency = auto;

- Имя WiFi сети SSID = MikroTik;

- Пароль для WiFi Security Profile = default.

/interface wireless set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=\ 20/40/80mhz-Ceee disabled=no frequency=auto mode=ap-bridge \ security-profile=profile1 ssid=TopNet

Важно принимать факт нахождения WiFi интерфейса в составе bridge, без этой настройки WiFi клиенты не смогут получит ip адрес(dhcp сервер настроен на bridge), взаимодействовать с локальной сетью и будут ограничены доступом в интернет.

Настройка скорости и мощности WiFi в MikroTik

Методы для увеличения скорости WiFi в MikroTik для двух диапазонов 2.4 и 5ГГц очень похожи между собой. Последовательно будет рассмотрена настройка максимальной скорости WiFi в MikroTik для каждого частотного диапазона – 2.4 и 5ГГц.

Настройка для MikroTik WiFi на 2.4ГГц

Частотный диапазон является самым перегруженным, т.к. большинство роутеров поддерживают только 2.4ГГц и кроме этого, каналов для работы WiFi всего 12. Эта проблема остро наблюдается в многоквартирных домах и ТМЦ, где общее количество WiFi роутеров, работающих на частоте 2.4ГГц может быть больше 50.

Эта проблема остро наблюдается в многоквартирных домах и ТМЦ, где общее количество WiFi роутеров, работающих на частоте 2.4ГГц может быть больше 50.

Для 12-ти каналов 50-т работающих роутеров будут имеют коллизию сигналов, что существенно снижает показатели качества и скорости работы WiFi.

Выбор скоростного стандарта, параметр Band

Для частоты 2.4ГГц это N. Band = 2Ghz-only-N

Выбор значения только N стандарта для частоты 2.4ГГц снизит нагрузку с WiFi модуля от поддержки устаревших и медленных стандартов B и G.

Установить непересекающийся канал, параметр Frequency

Нужно просканировать частотный эфир в диапазоне 2.4ГГц и выбрать любой из непересекающихся каналов, это 1(2412), 6(2437) или 11(2462). Этот метод даст возможность использоваться более широкий канал в 40Мгц, а чем больше канал, тем выше скорость.

Установить максимальную ширину канала, параметр Channel Width

Для частоты 2. 4ГГц Channel Width = 20/40Mhz XX

4ГГц Channel Width = 20/40Mhz XX

Установить максимальную мощность антенны, параметр Country.

Country = not_country_set

Настройка для MikroTik WiFi на 5ГГц

Частота 5ГГц лишена всех недостатков диапазона 2.4ГГц: каналов стало больше и каналы стали шире. Все эти свойства WiFi 5ГГц позволяют пропустить больше скорости.

Роутер MikroTik с поддержкой WiFi 5ГГц это лучшее решение в ситуации, когда необходима максимальная скорость по WiFi.

Выбор скоростного стандарта, параметр Band

Для частоты 5ГГц это AC. Band = 5Ghz-only-AC

Выбор значения только AC стандарта для частоты 5ГГц снизит нагрузку с WiFi модуля от поддержки редких стандартов A и N.

Установить частотный канал, параметр Frequency

Frequency = Auto

Установить максимальную ширину канала, параметр Channel Width

Для частоты 5ГГц Channel Width = 20/40/80Mhz XXXX

Установить максимальную мощность антенны, параметр Country.

Country = not_country_set

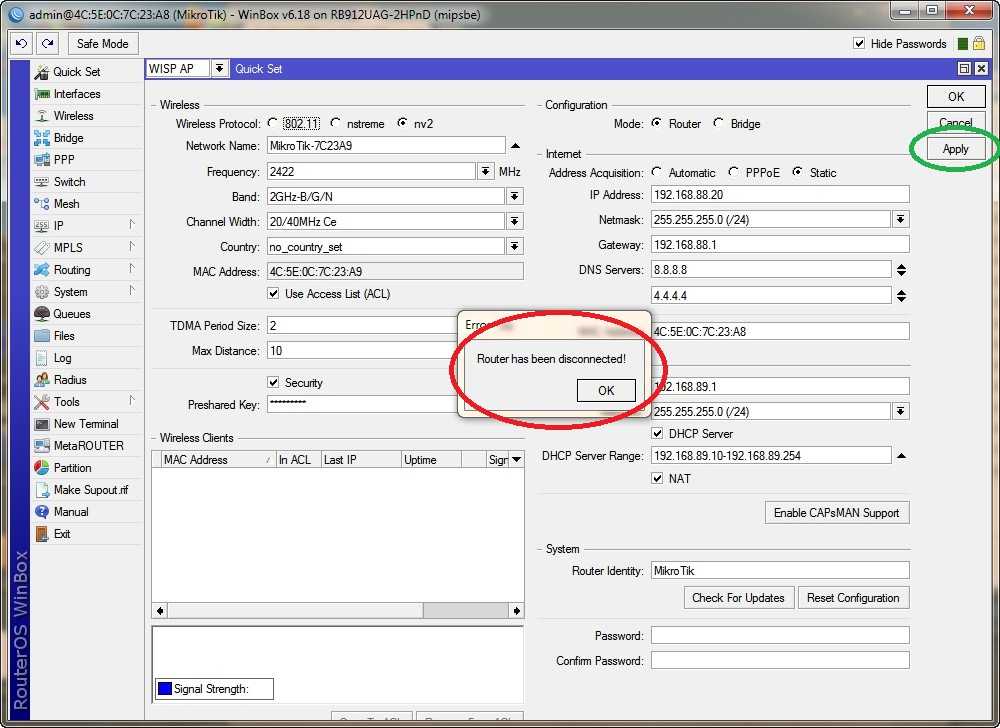

Плохо или медленно работает WiFi в MikroTik

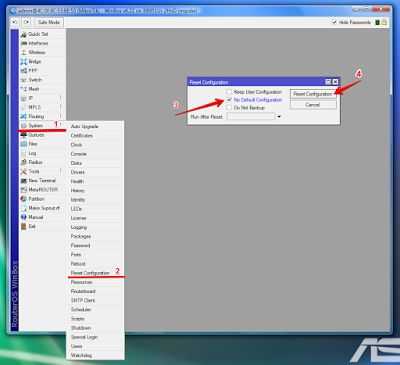

Частым случаем при самостоятельной настройке WiFi в MikroTik можно встретить случай, когда выбраны не оптимальные или некорректные настройки WiFi. Для того, чтобы не искать ошибки или не сбрасывать настройки MikroTik, в настройках WiFi есть специальный функционал Reset Configuration.

Команда Reset Configuration приведет настройки WiFi интерфейса wlan1 или wlan2 к заводским и с этого момента можно заново настроить WiFi на роутере или точке доступа MikroTik.

Сбросить настройки WiFi в MikroTik

Тестирование скорости MikroTik WiFi

Оптимальные настройки WiFi в MikroTik позволяют на максимальных возможностях использовать ресурсы WiFi модуля: ширину канала и мощность передатчика.

Тест скорости на сайте Speedtest.net для настроенной WiFi точки доступа MikroTik cAP ac:

Скорость WiFi на 2.

4ГГц

Скорость WiFi на 5ГГц

WiFi

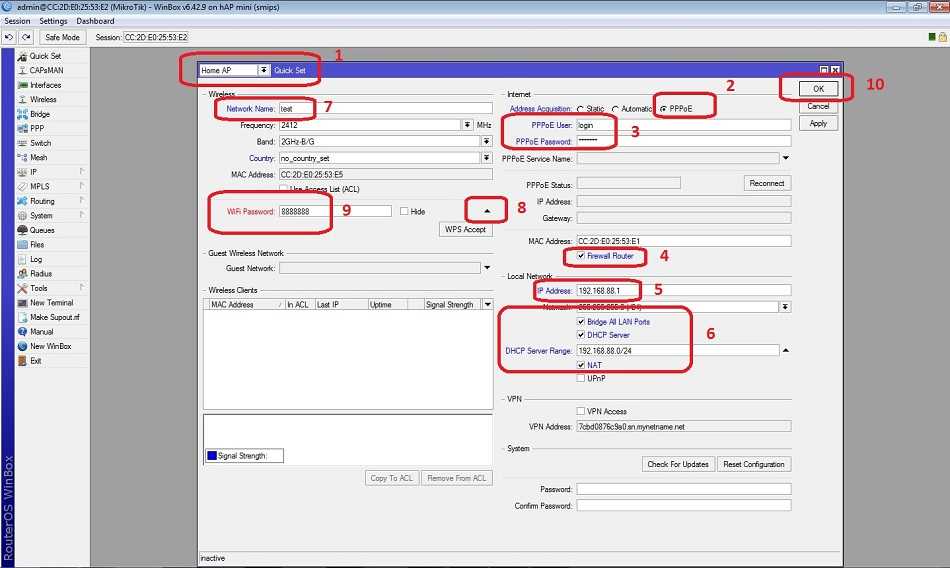

Настройка роутера Mikrotik на примере RB951Ui-2HnD

Оборудование Mikrotik пользуется заслуженной популярностью у профессиональных сетевых инженеров, благодаря редкому сочетанию богатой функциональности, стабильной работы и невысокой цены. Однако что хорошо инженеру, то рядовому пользователю - если не смерть, то боль и страдания как минимум. Mikrotik - оборудование от гиков для гиков, поэтому настраивать его значительно сложнее, чем продукты конкурентов. На этапе начальной настройки и "засыпается" большинство пользователей, решивших причаститься к Mikrotik.

Тем не менее, процесс хоть и нетривиален, но вполне осваиваем. Разберем небольшой пример на базе устройства Mikrotik RB951Ui-2HnD.

Подготовка

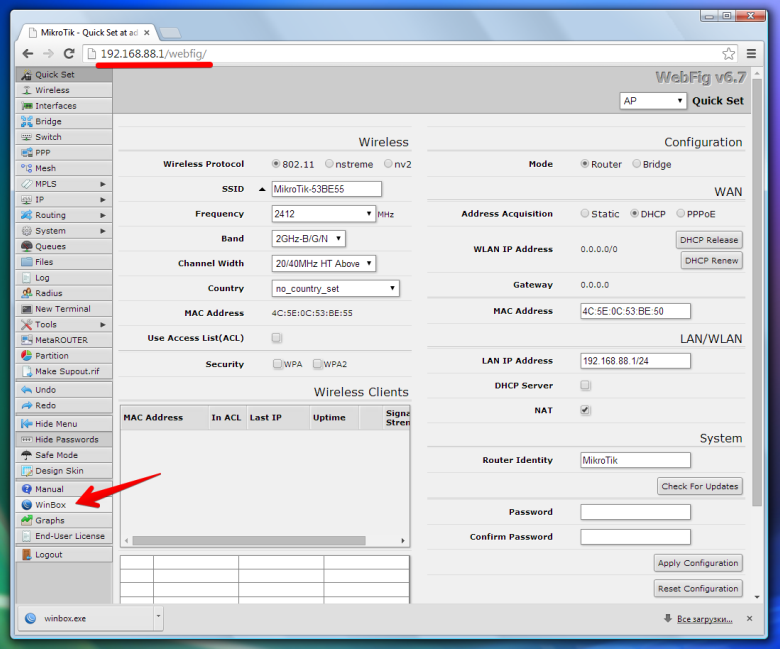

1. Для начала скачиваем WinBox - утилиту для управления устройствами Mikrotik. Работать с ней значительно удобнее, чем через web-интерфейс, установки она не требует. Берем отсюда: http://www.mikrotik.com/download

Работать с ней значительно удобнее, чем через web-интерфейс, установки она не требует. Берем отсюда: http://www.mikrotik.com/download

2. Включаем роутер, к 1-му порту подключаем кабель провайдера Интернет, компьютер - в любой другой.

3. Запускаем WinBox. В нижней секции во вкладке Neighbors, даже при отсутствии соединения с роутером по IP, его будет видно по MAC-адресу:

Логин по умолчанию - admin, пароля нет. Выбираем наше устройство и жмем Connect.

4. После входа в устройство, нам откроется окошко RouterOS Default Configuration. Удаляем конфигурацию по умолчанию, нажав на Remove Configuration:

Из админки нас выбросит, входим заново, как в п. 3.

Настройка сетевых интерфейсов в Mikrotik RB951Ui-2HnD

1. Открываем Interfaces, видим такую картину:

2. По умолчанию все проводные сетевые интерфейсы в Mikrotik называются etherN. Оперировать такими названиями неудобно, поэтому откроем интерфейс ether1, к которому у нас подключен кабель провайдера, и переименуем его в WAN. В принципе, делать это необязательно - название ни на что не влияет. Но зато сильно упрощает администрирование роутера в будущем.

По умолчанию все проводные сетевые интерфейсы в Mikrotik называются etherN. Оперировать такими названиями неудобно, поэтому откроем интерфейс ether1, к которому у нас подключен кабель провайдера, и переименуем его в WAN. В принципе, делать это необязательно - название ни на что не влияет. Но зато сильно упрощает администрирование роутера в будущем.

3. Поочередно открываем интерфейсы ether2 - ether5, переименовываем их в LAN1 - LAN4. На интерфейсе LAN1 параметр Master Port оставляем в положении "none", а на интерфейсах LAN2 - LAN4 переключаем параметр Master Port в положение LAN1:

Расшифруем то, что было сделано: по умолчанию в роутерах Mikrotik порты не объединены в коммутатор, т.е. не умеют общаться друг с другом. За работу коммутатора отвечает специальный аппаратный чип коммутации, который позволяет разгрузить CPU устройства от коммутации пакетов между портами свитча. Однако работать он будет только в том случае, если будут назначены Master и Slave порты (что и было нами сделано).

Однако работать он будет только в том случае, если будут назначены Master и Slave порты (что и было нами сделано).

Второй вариант создания свитча - программный - предусматривает объединение портов в Bridge. В этом случае коммутацией пакетов будет заниматься CPU, а скорость работы устройства будет существенно ниже максимально возможной, что особенно хорошо заметно на гигабитных портах.

4. Заодно включим беспроводной интерфейс. К его настройке мы вернемся позже:

5. Присваиваем ему более понятное название:

6. Создаем новый Bridge. Для этого открываем пункт меню Bridge и жмем +:

7. Присваеваем мосту название - LAN (т.к. внутри этого моста будут "ходить" пакеты по контуру нашей локальной сети):

8. Переходим во вкладку Ports, жмем на +, чтобы добавить порты в мост:

Из кластера портов LAN1 - LAN4 нам достаточно добавить в мост только LAN1, поскольку для LAN2 - LAN4 он уже является мастер-портом (см. п. 3 данного раздела). Соответственно, параметр Interface - LAN1, Bridge - LAN. Повторяем такое же действие для интерфейса WLAN:

п. 3 данного раздела). Соответственно, параметр Interface - LAN1, Bridge - LAN. Повторяем такое же действие для интерфейса WLAN:

9. Таким образом получаем следующий список портов внутри моста LAN:

Настройка параметров TCP/IP на Mikrotik

1. Присвоим роутеру IP-адрес. В нашем примере это будет 10.20.30.254 с маской 255.255.255.0 (или /24; вообще запись /24 эквивалентна записи /255.255.255.0, RouterOS понимает оба варианта. Подробности бесклассовой адресации можно выяснить здесь: https://ru.wikipedia.org/wiki/Бесклассовая_адресация). Для этого в меню IP -> Addresses добавим новый адрес и присвоим его интерфейсу LAN (ранее созданный мост):

2. Присвоим внешнему интерфейсу роутера IP-адрес. В данном примере мы рассматриваем сценарий, когда провайдер Интернет предоставляет нам прямой доступ в сеть с белым IP-адресом. Для этого снова жмем на + в меню IP -> Addresses, вводим выданный провайдером адрес и маску, а в качестве интерфейса выбираем WAN:

Для этого снова жмем на + в меню IP -> Addresses, вводим выданный провайдером адрес и маску, а в качестве интерфейса выбираем WAN:

3. Наш список адресов принял следующий вид:

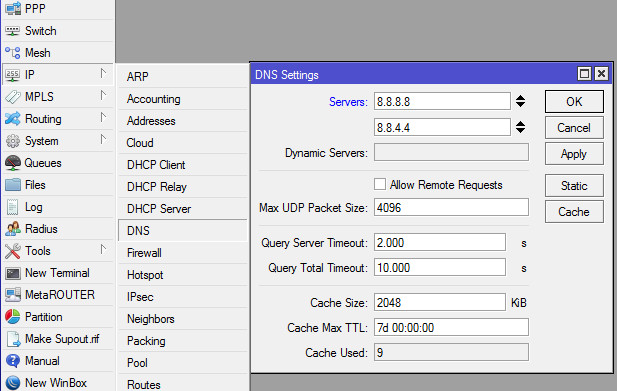

4. Указываем роутеру, какими DNS-серверами пользоваться ему самому через меню IP -> DNS:

5. Укажем шлюз провайдера Интернета. Для этого создадим в меню IP -> Routes новый маршрут, нажав +, присвоим параметр Dst. Address - 0.0.0.0/0, Gateway - выданный нам провайдером:

Настройка DHCP на Mikrotik

1. Пора настроить DHCP-сервер, который будет раздавать IP-адреса в локальной сети. Для этого открываем IP -> DHCP Server и нажимаем кнопку DHCP Setup:

2. Выбираем интерфейс, на котором будут раздаваться IP-адреса. В нашем случае - LAN (мы же хотим раздавать IP-адреса только внутри локальной сети?):

Выбираем интерфейс, на котором будут раздаваться IP-адреса. В нашем случае - LAN (мы же хотим раздавать IP-адреса только внутри локальной сети?):

3. Вводим адрес сети и ее маску:

4. Вводим адрес шлюза сети, т.е. нашего роутера:

5. Вводим пул адресов, которые роутер будет раздавать подключенным к сети устройствам:

6. Вводим адреса DNS-серверов (на скриншоте - DNS-серверы Google):

7. Вводим срок, на который устройствам выдаются адреса (в формате ДД:ЧЧ:ММ):

8. И после очередного нажатия кнопки Next работа мастера настройки DHCP заканчивается:

Настройка NAT на Mikrotik

1. Настраиваем NAT. В меню IP -> Addresses во вкладке NAT жмем +. Во вкладке General параметр Chain ставим в положение scrnat, Out. Interface - в WAN:

Interface - в WAN:

2. Переходим во вкладку Action, и ставим параметр Action в положение masquerade:

Теперь у нас должен появиться доступ в Интернет:

Настройка Wi-Fi на Mikrotik

1. Теперь настроим Wi-Fi. Напомним, что в п. 4-5 раздела "Настройка сетевых интерфейсов в Mikrotik RB951Ui-2HnD", мы уже включили беспроводной интерфейс и присвоили ему новое название.

Теперь открываем меню Wireless, вкладку Security Profiles, а в ней - профиль default.

Отмечаем галочками:

Authentication Types - WPA2 PSK

Unicast Ciphers и Group Ciphers - aes ccm и tkip

В поле WPA2 Pre-Shared Key вводим желаемый пароль для беспроводной сети:

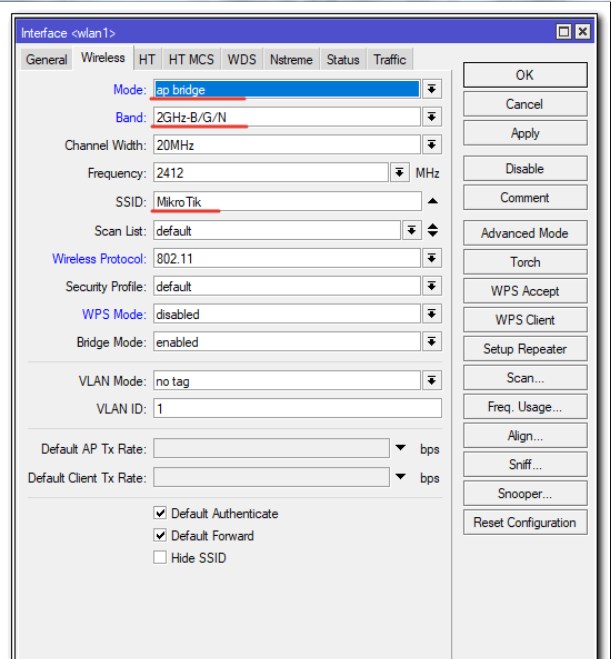

2. Теперь открываем интерфейс WLAN, переходим во вкладку Wireless, выбираем Mode - ap bridge, Band - 2GHz-B/G/N, вводим SSID - название беспроводной сети:

Теперь открываем интерфейс WLAN, переходим во вкладку Wireless, выбираем Mode - ap bridge, Band - 2GHz-B/G/N, вводим SSID - название беспроводной сети:

Если у вас есть под рукой компьютер с Wi-Fi, то после этого вы сможете увидеть на нем новую сеть:

Наводим марафет

1. Мы на финишной прямой. Настроим часовой пояс через System -> Clock, где снимем автоопределение часового пояса - Time Zone Autodetect, и выберем нужный часовой пояс (в нашем случае - Europe/Moscow):

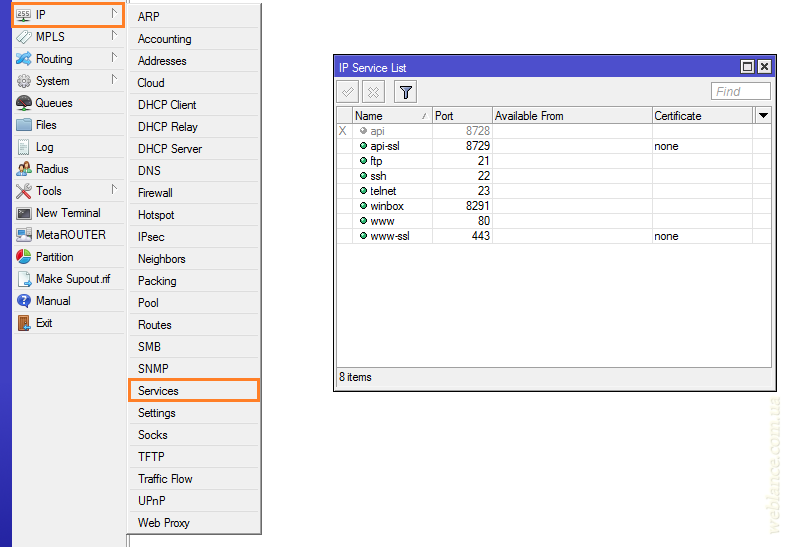

2. Установим пароль администратора. Для этого зайдем в System -> Password, где и введем новый пароль:

3. И, наконец, отключим ненужные сервисы для доступа, дабы сделать наш Mikrotik менее уязвимым. Лишними можно считать все сервисы, кроме WinBox, но в данном случае следует исходить из вашей конкретной ситуации. Их список находится в IP -> Services. Нужные оставляем, ненужные выключаем крестиком:

Лишними можно считать все сервисы, кроме WinBox, но в данном случае следует исходить из вашей конкретной ситуации. Их список находится в IP -> Services. Нужные оставляем, ненужные выключаем крестиком:

На этом процесс базовой настройки можно считать завершенным! "Долго ли умеючи" (с).

Если вам нужна помощь в конфигурировании Mikrotik любой сложности, то на этот случай у нас есть сертифицированные специалисты, которые смогут помочь.

Также у нас можно приобрести любое современное устройство Mikrotik, а также заказать его монтаж и настройку "под ключ": http://treolink.ru/mikrotik

Как настроить роутер MikroTik шаг за шагом

9 сентября 2022 г.

Как настроить роутер MikroTik шаг за шагом

Этот пост для тех, кто хочет знать, как настроить роутер MikroTik; шаг за шагом. Важно понимать, что нужно сделать, чтобы успешно установить роутер MikroTik для доступа в интернет.

Существует семь основных требований к конфигурации, которые должны быть выполнены на маршрутизаторе MikroTik, чтобы обеспечить доступ в Интернет для всех подключенных пользователей. Эти задачи, некоторые из которых не являются обязательными, перечислены ниже и будут рассмотрены одна за другой.

- Назначение идентификатора системы

- Имя пользователя и пароль

- Назначение IP-адресов

- Шлюз по умолчанию

- DHCP-сервер

- НАТ

Как настроить роутер MikroTik

Идентификатор системы

System Identity для MikroTik — это то же самое, что имя хоста для Cisco. Настройка удостоверения системы является частью административной конфигурации и не является обязательной. Это не является частью требования для подключения маршрутизатора к Интернету, но рекомендуется, особенно при управлении несколькими маршрутизаторами. Это позволяет администратору легко идентифицировать маршрутизатор.

Чтобы назначить маршрутизатору MikroTik идентификатор, просто введите приведенные ниже команды.

/имя набора идентификаторов системы=know.al

Имя пользователя и пароль

Хотя это и не обязательно для подключения маршрутизатора к Интернету, настоятельно рекомендуется для обеспечения безопасности вашей сети и сетевого устройства. Маршрутизаторы MikroTik имеют имя пользователя по умолчанию как admin без пароля. Пользователям рекомендуется изменить эти настройки.

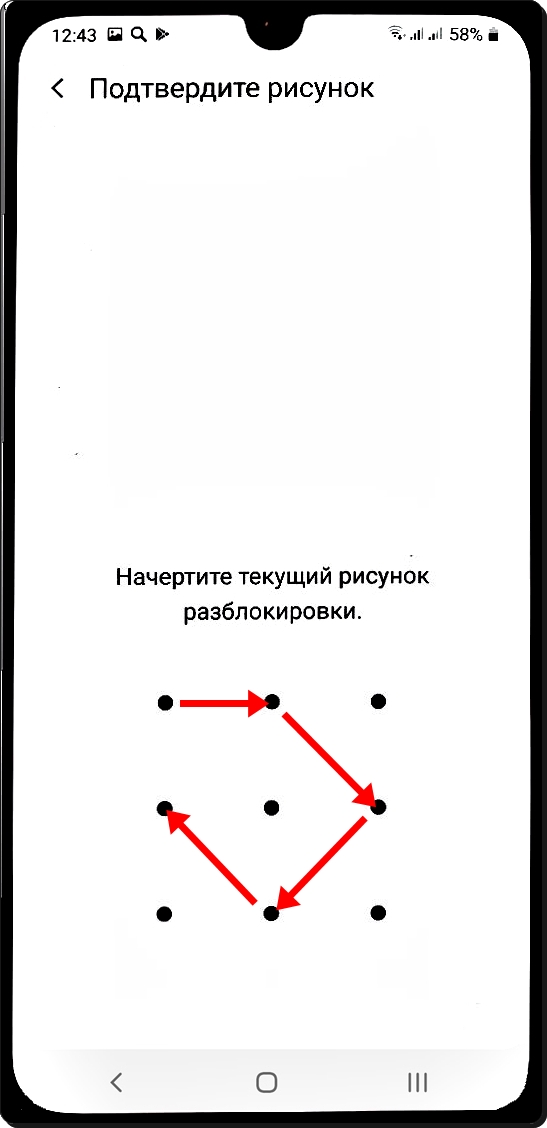

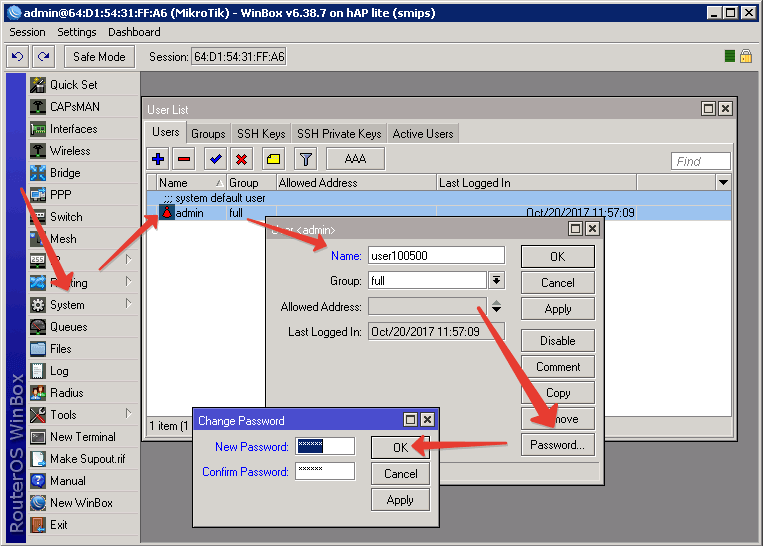

Чтобы изменить имя пользователя, щелкните system>>users>>, дважды щелкните пользователя admin и измените имя пользователя с admin на другое. См. изображение ниже.

Чтобы установить системный пароль, щелкните system>>password>>, оставьте место для старого пароля пустым и дважды введите новый пароль.

Назначение IP-адресов

На самом базовом уровне требуется два IP-адреса на маршрутизаторе для успешного подключения пользователей за маршрутизатором Mikrotik к Интернету. Это IP-адреса WAN и LAN. Перед назначением IP-адресов должны быть выбраны интерфейсы WAN и LAN. В большинстве случаев соединение с провайдером идет к ether1, а соединение LAN подключено к ether2. Если у провайдера включен dhcp, то ether1 на микротике можно настроить как dhcp-клиент, иначе IP будет настроен вручную. О том, как настроить интерфейс маршрутизатора Mikrotik в качестве клиента DHCP, см. здесь.

В большинстве случаев соединение с провайдером идет к ether1, а соединение LAN подключено к ether2. Если у провайдера включен dhcp, то ether1 на микротике можно настроить как dhcp-клиент, иначе IP будет настроен вручную. О том, как настроить интерфейс маршрутизатора Mikrotik в качестве клиента DHCP, см. здесь.

Чтобы назначить IP-адрес вручную, щелкните IP>>адрес>>добавить>>введите адрес и маску подсети.

Шлюз по умолчанию

Маршрутизатору должен быть назначен шлюз по умолчанию, также известный как маршрут по умолчанию, чтобы добраться до пунктов назначения за пределами сети провайдера. Чтобы настроить маршрут по умолчанию на Mikrotik, нажмите IP >> маршрут >> введите шлюз к месту назначения 0.0.0.0/0.

Настройка DHCP-сервера

В большинстве случаев для предоставления IP-адресов подключенным пользователям в аренду потребуется сервер DHCP. Без DHCP-сервера назначение IP-адресов может стать работой на полный рабочий день, и если это не будет сделано должным образом, возникнут конфликты IP-адресов.

Перед настройкой dhcp-сервера убедитесь, что:

- Интерфейс, на котором будет настроен DHCP-сервер, должен иметь доступный IP-адрес в подсети, которая будет выделена.

- На первом этапе настройки, как это предлагается ниже, выберите интерфейс, для которого вы настроили IP-адрес.

- DHCP-сервер не может быть настроен в интерфейсе, являющемся частью моста . В этом случае настройка IP-адреса и DHCP-сервера должна выполняться на 9-й странице.0075 мост .

Чтобы настроить dhcp-сервер на маршрутизаторе Mikrotik, щелкните IP>>dhcp server>>dhcp setup и следуйте инструкциям.

НАТ

Конфигурация Nat требуется, чтобы системы в локальной сети имели доступ к Интернету. Это позволяет маскировать исходные IP-адреса пакетов общедоступным IP-адресом на маршрутизаторе Mikrotik, когда они выходят из маршрутизатора через интерфейс WAN в Интернет. Чтобы настроить NAT на микротике, просто введите команды ниже.

/IP-брандмауэр nat

add chain=srcnat in-interface=ether2 out-interface=ether1 action=masquerade

Если вы хотите узнать больше и подтвердить свои знания в MikroTik, не стесняйтесь обращаться к нам и участвовать в наших тренингах. Спасибо!

Related Posts

Конфигурация сервера PPPoE в маршрутизаторе MikroTik

Конфигурация сервера PPPoE в MikroTik Router

Шестиэтапный метод устранения неполадок

Шестиэтапный метод устранения неполадок

Оценка Махера Хаддада для Know.al

Оценка Maher Haddad для Know.al

Пошаговая настройка маршрутизатора MikroTik

Пошаговая настройка маршрутизатора MikroTik

Первая настройка — RouterOS

Существует два типа маршрутизаторов:

- С конфигурацией по умолчанию

- Без конфигурации по умолчанию.

Если конкретная конфигурация не найдена, IP-адрес 192.168.88.1/24 устанавливается на ether1, combo1 или sfp1.

Если конкретная конфигурация не найдена, IP-адрес 192.168.88.1/24 устанавливается на ether1, combo1 или sfp1.

Дополнительную информацию о текущей конфигурации по умолчанию можно найти в кратком руководстве, прилагаемом к вашему устройству. Документ с кратким руководством будет содержать информацию о том, какие порты следует использовать для первого подключения и как подключать ваши устройства.

В этом документе описывается, как настроить устройство с нуля, поэтому мы попросим вас удалить все значения по умолчанию.

При первом подключении к маршрутизатору с именем пользователя по умолчанию admin и без пароля (для некоторых моделей проверьте пароль пользователя на наклейке) вам будет предложено сбросить или сохранить конфигурацию по умолчанию (даже если конфигурация по умолчанию имеет только IP-адрес). Поскольку в этой статье предполагается, что на маршрутизаторе нет конфигурации, вы должны удалить ее, нажав «r» на клавиатуре при появлении запроса или нажав кнопку «Удалить конфигурацию» в WinBox.

Если на маршрутизаторе нет конфигурации по умолчанию, у вас есть несколько вариантов, но здесь мы будем использовать один метод, который соответствует нашим потребностям.

Подключите порт ether1 маршрутизатора к кабелю WAN и подключите компьютер к ether2. Теперь откройте WinBox и найдите свой маршрутизатор в обнаружении соседей. Подробный пример смотрите в статье Winbox.

Если вы видите маршрутизатор в списке, щелкните MAC-адрес и нажмите Подключить .

Самый простой способ убедиться, что у вас абсолютно чистый маршрутизатор, — запустить

/system reset-configuration no-defaults=yes skip-backup=yes

Или из WinBox (рис. 1-1):

Поскольку соединение по MAC-адресу не очень стабильное, первое, что нам нужно сделать, это чтобы настроить маршрутизатор так, чтобы IP-подключение было доступно:

- добавить интерфейс моста и порты моста;

- добавить IP-адрес в интерфейс LAN;

- настроить DHCP-сервер.

Установить мост и IP-адрес довольно просто:

/interface bridge add name=local /interface порт моста add interface=ether2 bridge=local /IP-адрес добавить адрес=192.168.88.1/24 interface=local

Если вы предпочитаете WinBox/Webfig в качестве инструментов настройки:

- Открыть окно Bridge , выбрать вкладку Bridge ;

- Нажмите кнопку + , откроется новый диалог, введите имя моста локальный и нажмите OK ;

- Выберите вкладку Порты и нажмите кнопку + , откроется новый диалог;

- выберите интерфейс ether2 и мост локальный сформировать выпадающие списки и нажать на кнопку ОК для применения настроек;

- Вы можете закрыть диалоговое окно моста.

- Открыть Ip -> диалоговое окно Адреса ;

- Нажмите на кнопку + , откроется новый диалог;

- Введите IP-адрес 192.168.88.1/24 выберите интерфейс локальный из выпадающего списка и нажмите кнопку OK ;

Следующим шагом является настройка DHCP-сервера. Мы будем работать setup команда для простой и быстрой настройки:

[admin@MikroTik] /ip dhcp-server setup [введите] Выберите интерфейс для запуска DHCP-сервера интерфейс DHCP-сервера: локальный [введите] Выберите сеть для адресов DHCP адресное пространство dhcp: 192.168.88.0/24 [введите] Выберите шлюз для данной сети шлюз для сети DHCP: 192.168.88.1 [введите] Выберите пул IP-адресов, выданных DHCP-сервером адреса раздавать: 192.168.88.2-192.168.88.254 [ввести] Выберите DNS-серверы DNS-серверы: 192.168.88.1 [ввести] Выберите время аренды время аренды: 10 м [введите]

Обратите внимание, что большинство параметров конфигурации определяются автоматически, и вам просто нужно нажать клавишу ввода.

Такой же инструмент настройки также доступен в WinBox/WeBfig:

- Открыть окно Ip -> DHCP Server , следует выбрать вкладку DHCP ;

- Нажмите кнопку DHCP Setup , откроется новое диалоговое окно, войдите в DHCP Server Interface локальный и нажмите кнопку Next ;

- Следуйте указаниям мастера, чтобы завершить настройку.

Теперь подключенный ПК должен получить динамический IP-адрес. Закройте Winbox и повторно подключитесь к маршрутизатору, используя IP-адрес (192. 168.88.1)

168.88.1)

. Следующим шагом будет получение доступа в Интернет к маршрутизатору. Может быть несколько типов подключения к Интернету, но наиболее распространенными являются:

- динамический общедоступный IP-адрес;

- статический общедоступный IP-адрес;

- PPPoE-соединение.

Динамический общедоступный IP-адрес

Конфигурация динамического адреса является самой простой. Вам просто нужно настроить DHCP-клиент на общедоступном интерфейсе. DHCP-клиент получит информацию от интернет-провайдера (ISP) и настроит для вас IP-адрес, DNS, NTP-серверы и маршрут по умолчанию.

/ip dhcp-client add disabled=no interface=ether1

После добавления клиента вы должны увидеть назначенный адрес и статус должны быть привязаны

[admin@MikroTik] /ip dhcp-client> печать Флаги: X - отключено, I - недействительно # ИСПОЛЬЗОВАНИЕ ИНТЕРФЕЙСА ADD-DEFAULT-ROUTE STATUS ADDRESS 0 ether1 yes yesbound 1.2.3.100/24

В случае настройки статического адреса ваш интернет-провайдер предоставляет вам параметры, например:

- IP: 1.2.3.100/24

- Шлюз: 1.2.3.1

- DNS: 8.8.8.8

Это три основных параметра, которые необходимы для работы интернет-соединения

Чтобы установить это в RouterOS, мы вручную добавим IP-адрес, добавим маршрут по умолчанию с предоставленным шлюзом и настроим DNS-сервер

/ip address add address=1.2.3.100/24 interface=ether1 /ip маршрут добавить шлюз=1.2.3.1 /ip dns set server=8.8.8.8

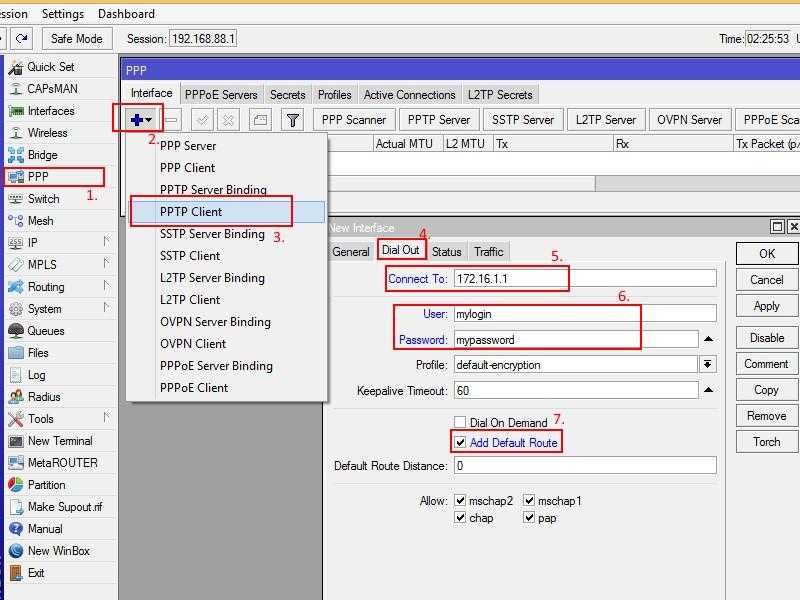

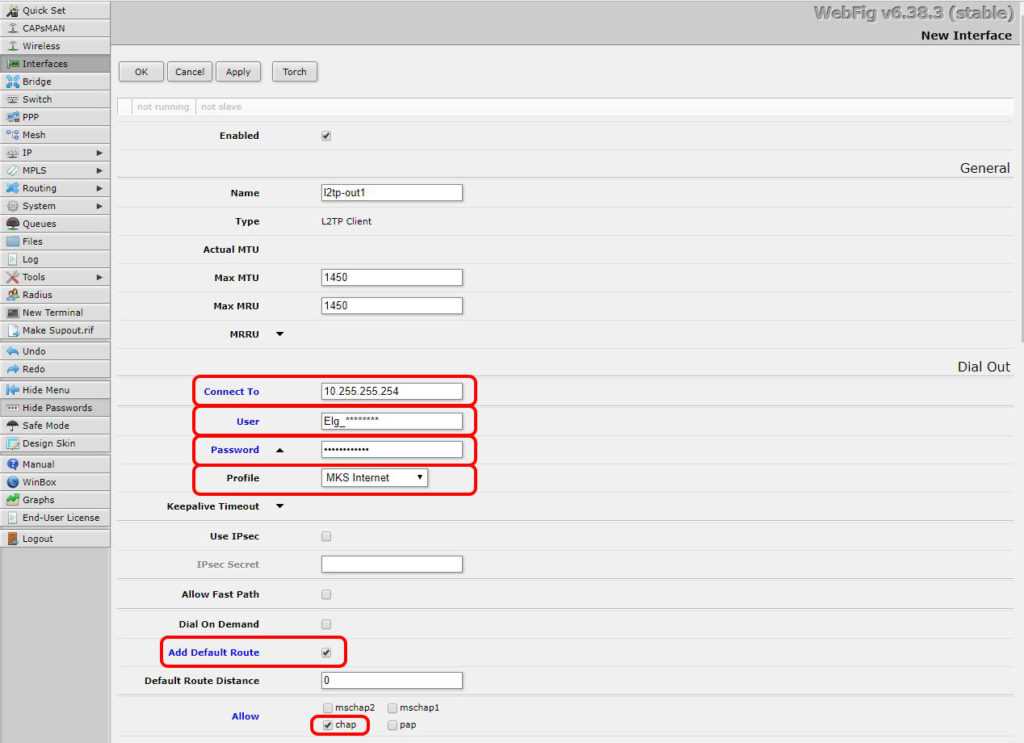

Соединение PPPoE

Соединение PPPoE также дает вам динамический IP-адрес и может динамически настраивать DNS и шлюз по умолчанию. Обычно поставщик услуг (ISP) предоставляет вам имя пользователя и пароль для подключения

/интерфейс pppoe-клиент добавить disabled=нет интерфейса=ether1 user=me password=123 \ add-default-route=yes use-peer-dns=yes

Действия Winbox/Webfig:

- Открыть окно PPP , должна быть выбрана вкладка Interfaces ;

- Нажмите кнопку + и выберите PPPoE Client из выпадающего списка, откроется новое диалоговое окно;

- Выберите интерфейс ether1 из выпадающего списка и нажмите OK 9Кнопка 0076 для применения настроек.

Проверка подключения

После успешной настройки вы сможете получить доступ к Интернету с маршрутизатора.

Проверить IP-подключение, проверив известный IP-адрес (например, DNS-сервер Google)

[admin@MikroTik] > /ping 8.8.8.8 РАЗМЕР ХОСТА TTL ВРЕМЯ СТАТУС 8.8.8.8 56 47 21 мс 8.8.8.8 56 47 21 мс

Подтвердить запрос DNS

[admin@MikroTik] > /ping www.google.com РАЗМЕР ХОСТА TTL ВРЕМЯ СТАТУС 173.194.32.49 56 55 13 мс 173.194.32.49 56 55 12мс

Если все настроено правильно, то пинг в обоих случаях не должен сбоить.

В случае сбоя обратитесь к разделу устранения неполадок

Теперь любой человек в мире может получить доступ к нашему маршрутизатору, поэтому сейчас самое время защитить его от злоумышленников и основных атак

Пароль пользователя Доступ

Маршрутизаторы MikroTik требуют настройки пароля, мы предлагаем использовать генератор паролей для создания безопасных и неповторяющихся паролей. Под надежным паролем мы подразумеваем:

- Минимум 12 символов;

- Включает цифры, символы, заглавные и строчные буквы;

- Не является словарным словом или комбинацией словарных слов;

/user set 0 password="!={Ba3N!40TуX+GvKBzjTLIUcx/," Другой вариант установки пароля,

/password

Мы настоятельно рекомендуем использовать второй метод или интерфейс Winbox для установки нового пароля для вашего маршрутизатора, просто чтобы защитить его от несанкционированного доступа.

[admin@MikroTik] > / пароль Старый пароль: Новый пароль: ****** повторите новый пароль: ******

Убедитесь, что вы помните пароль! Если вы его забудете, восстановления не будет. Вам нужно переустановить роутер!

Вы также можете добавить больше пользователей с полным или ограниченным доступом к маршрутизатору в /user меню

/user add name=myname password=mypassword group=full /user remove admin

Доступ к подключению по MAC-адресу

По умолчанию сервер Mac работает на всех интерфейсах, поэтому мы отключим запись по умолчанию для всех и добавим локальный интерфейс, чтобы запретить подключение по MAC-адресу через порт WAN. Функция MAC Telnet Server позволяет применять ограничения к «списку» интерфейса.

Сначала создайте список интерфейсов:

[admin@MikroTik] > /interface list add name=listBridge

Затем добавьте ранее созданный мост с именем «local» в список интерфейсов:

[admin@MikroTik] > /interface list member add list=listBridge interface=local

Примените вновь созданный «список» (интерфейсов) к MAC-сервер:

[admin@MikroTik] > инструмент mac-server set Allowed-Interface-List=listBridge

Сделайте то же самое для MAC-доступа Winbox

[admin@MikroTik] > инструмент mac-server mac-winbox set позволен -interface-list=listBridge

Действия Winbox/Webfig:

- Откройте окно Интерфейсы → Список интерфейсов → Списки и добавьте новый список, нажав «+»;

- Введите имя списка интерфейсов "listBridge" в поле Name и нажмите OK ;

- Вернитесь в раздел Интерфейсы → Список интерфейсов и нажмите «+»;

- Выберите «listBridge» из раскрывающегося списка Список параметров и выберите «локальный» из раскрывающегося списка Интерфейс вариантов и нажмите OK ;

- Открыть окно Tools -> Mac Server ;

- Нажмите кнопку "MAC Telnet Server" , откроется новое диалоговое окно;

- Выберите вновь созданный список "listBridge" из раскрывающегося списка и нажмите кнопку OK , чтобы применить настройки.

Сделайте то же самое на вкладке MAC Winbox Server , чтобы заблокировать подключения Mac Winbox из Интернета.

Обнаружение соседей

Протокол обнаружения MikroTik Neighbor используется для отображения и распознавания других маршрутизаторов MikroTik в сети. Отключить обнаружение соседей на общедоступных интерфейсах:

/ip Neighbor Discovery-Settings set discovery-interface-list=listBridge

IP Connectivity Access

Помимо того, что брандмауэр защищает ваш маршрутизатор от несанкционированного доступа из внешних сетей, можно ограничить доступ по имени пользователя для определенного IP-адреса

/user set 0 allow-address=x.x.x.x/yy

x.x.x.x/yy — ваш IP-адрес или подсеть, которой разрешен доступ к вашему маршрутизатору.

Возможность IP-подключения на общедоступном интерфейсе должна быть ограничена брандмауэром. Мы принимаем только ICMP (ping/traceroute), IP Winbox и доступ по ssh.

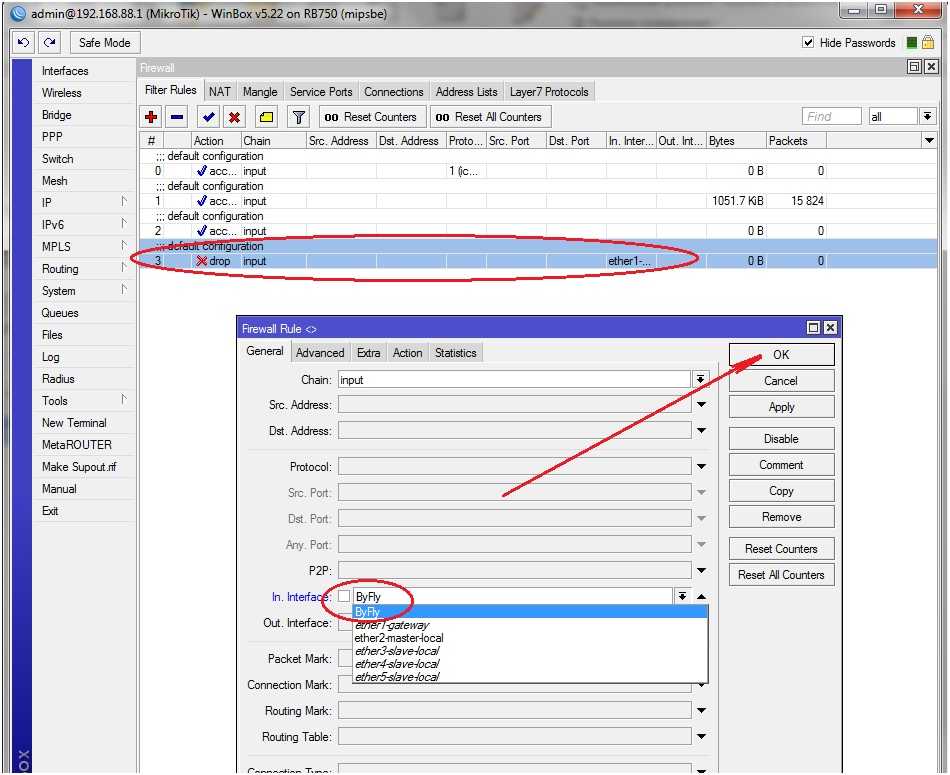

/IP фильтр брандмауэра добавить цепочку = входное состояние соединения = установленное, связанное действие = принять комментарий = "принять установленное, связанное"; добавить цепочку = входное состояние соединения = недопустимое действие = удалить; add chain=input in-interface=ether1 protocol=icmp action=accept comment="разрешить ICMP"; добавить цепочку = входной интерфейс = протокол ether1 = порт TCP = 8291 action=accept comment="разрешить Winbox"; add chain=input in-interface=ether1 protocol=tcp port=22 action=accept comment="разрешить SSH"; add chain=input in-interface=ether1 action=drop comment="заблокировать все остальное";

Первые два правила принимают пакеты от уже установленных соединений, поэтому мы предполагаем, что это нормально, чтобы не перегружать ЦП. Третье правило отбрасывает любой пакет, который отслеживание соединения считает недопустимым. После этого мы настраиваем типовые правила принятия для конкретных протоколов.

Третье правило отбрасывает любой пакет, который отслеживание соединения считает недопустимым. После этого мы настраиваем типовые правила принятия для конкретных протоколов.

Если вы используете Winbox/Webfig для настройки, вот пример того, как добавить установленное/связанное правило:

- Откройте окно Ip -> Брандмауэр , щелкните вкладку Правила фильтрации ;

- Нажмите на кнопку + , откроется новый диалог;

- Выберите ввод цепочки, щелкните Состояние соединения, и установите флажки для установленных и связанных;

- Щелкните вкладку Действие и убедитесь, что выбрано действие Принять;

- Нажмите кнопку Ok , чтобы применить настройки.

Чтобы добавить другие правила, нажмите + для каждого нового правила и заполните те же параметры, что и в примере с консолью.

Службы администрирования

Хотя брандмауэр защищает маршрутизатор от общедоступного интерфейса, вы все же можете отключить службы RouterOS.

Большинство инструментов администрирования RouterOS настраиваются в сервисном меню /ip

Оставлять только безопасные,

/ip service disable telnet,ftp,www,api

Измените служебные порты по умолчанию, это немедленно остановит большинство случайных попыток входа в SSH методом грубой силы:

/ip service set ssh port=2200

Кроме того, каждая служба может быть защищен разрешенным IP-адресом или диапазоном адресов (служба адресов ответит), хотя более предпочтительным методом является блокировка нежелательного доступа в брандмауэре, поскольку брандмауэр даже не позволит открыть сокет

/ip service set winbox address=192.168.88.0/24

Другие службы

Сервер пропускной способности используется для проверки пропускной способности между двумя маршрутизаторами MikroTik. Отключите его в производственной среде.

/tool bandwidth-server set enabled=no

На маршрутизаторе может быть включен DNS-кэш, что сокращает время разрешения DNS-запросов от клиентов к удаленным серверам. Если на вашем роутере не требуется кеш DNS или для этих целей используется другой роутер, отключите его.

/ip dns set allow-remote-requests=no

Некоторые RouterBOARD имеют ЖК-модуль для информационных целей, установите PIN-код или отключите его.

/lcd set enabled=no

Рекомендуется отключить все неиспользуемые интерфейсы на вашем маршрутизаторе, чтобы уменьшить несанкционированный доступ к вашему маршрутизатору.

/печать интерфейса /interface set x disabled=yes

Где «X» — количество неиспользуемых интерфейсов .

RouterOS использует более надежную криптографию для SSH, большинство новых программ используют ее, чтобы включить надежную криптографию SSH:

/ip ssh set strong-crypto=yes

Следующие службы отключены по умолчанию, тем не менее, лучше убедиться, что ни одна из них не была включена случайно:

- Кэширующий прокси MikroTik,

/ip proxy set enabled=no

- MikroTik socks proxy,

/ip socks set enabled=no

- MikroTik UPNP service,

/ip upnp set enable=no

- или MikroTik

- динамический

- 0014

/ip cloud set ddns-enabled=no update-time=no

На данный момент ПК еще не может получить доступ к Интернету, поскольку локально используемые адреса не маршрутизируются через Интернет. Удаленные хосты просто не умеют правильно отвечать на ваш локальный адрес.

Решение этой проблемы заключается в изменении исходного адреса для исходящих пакетов на общедоступный IP-адрес маршрутизатора. Это можно сделать с помощью правила NAT:

/ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade

Еще одним преимуществом такой настройки является то, что NAT-клиенты за маршрутизатором напрямую не подключены к Интернету, поэтому дополнительная защита от атак извне в большинстве случаев не требуется.

Переадресация портов

Некоторым клиентским устройствам может потребоваться прямой доступ в Интернет через определенные порты. Например, клиент с IP-адресом 192.168.88.254 должен быть доступен по протоколу удаленного рабочего стола (RDP).

После беглого поиска в гугле выясняем, что RDP работает на TCP порту 3389. Теперь мы можем добавить целевое правило NAT для перенаправления RDP на клиентский ПК.

/ip брандмауэр физ. добавить цепочку = протокол dstnat = порт tcp = 3389 in-interface = ether1 \ action=dst-nat to-address=192.168.88.254

Для простоты использования будет выполнена настройка беспроводного моста таким образом, чтобы ваши проводные хосты находились в том же широковещательном домене Ethernet, что и беспроводные клиенты.

Важно убедиться, что наша беспроводная сеть защищена, поэтому первым шагом является профиль безопасности.

Профили безопасности настроены из / interface wireless security-profiles меню в терминале.

/интерфейс беспроводных профилей безопасности добавить имя = тип аутентификации моего профиля = режим wpa2-psk = динамические ключи \ wpa2-pre-shared-key=1234567890

в Winbox/Webfig щелкните Wireless , чтобы открыть беспроводные окна, и выберите вкладку Security Profile .

Если есть устаревшие устройства, которые не поддерживают WPA2 (например, Windows XP), вы также можете разрешить протокол WPA.

Теперь, когда профиль безопасности готов, мы можем включить беспроводной интерфейс и установить нужные параметры

/interface wireless включить wlan1; установить диапазон wlan1 = 2 ГГц-b/g/n ширина канала = 20/40 МГц-Ce расстояние = в помещении \ режим = ap-bridge ssid = MikroTik-006360 беспроводной протокол = 802.11 \ профиль безопасности = частота-режим моего профиля = регуляторный домен \ set country=latvia антенна-gain=3

Чтобы сделать то же самое из Winbox/Webfig:

- Откройте окно беспроводной сети, выберите интерфейс wlan1 и нажмите на значок 9.0035 кнопка включения ;

- Дважды щелкните беспроводной интерфейс, чтобы открыть диалоговое окно конфигурации;

- В диалоговом окне конфигурации щелкните вкладку Wireless и нажмите кнопку Расширенный режим справа. При нажатии на кнопку появятся дополнительные параметры конфигурации и описание кнопки изменится на Простой режим ;

- Выберите параметры, как показано на скриншоте, кроме настроек страны и SSID. Вы также можете выбрать другую частоту и коэффициент усиления антенны;

- Затем нажмите на вкладку HT и убедитесь, что выбраны обе цепочки;

- Нажмите кнопку OK , чтобы применить настройки.

Последний шаг — добавить беспроводной интерфейс к локальному мосту, иначе подключенные клиенты не получат IP-адрес:

/interface bridge port add interface=wlan1 bridge=local

Теперь беспроводная сеть должна иметь возможность подключаться к вашей точке доступа, получать IP-адрес и выходить в Интернет.

Теперь пришло время добавить некоторую защиту для клиентов в нашей локальной сети. Мы начнем с основного набора правил.

/IP-фильтр брандмауэра добавить цепочку = действие вперед = fasttrack-connection connection-state = установлено, связано \ comment="ускоренный поиск установленных, связанных"; добавить цепочку = действие вперед = принять состояние соединения = установлено, связано \ comment="принять установленное, связанное"; добавить цепочку = действие вперед = удалить состояние соединения = недействительно add chain=forward action=drop connection-state=new connection-nat-state=!dstnat \ in-interface=ether1 comment="отключить доступ к клиентам за NAT из WAN"

Набор правил аналогичен правилам входной цепочки (принимать установленные/связанные и отбрасывать недействительные), за исключением первого правила с action=fasttrack-connection . Это правило позволяет установленным и связанным соединениям обходить брандмауэр и значительно снижать нагрузку на ЦП.

Другим отличием является последнее правило, которое отбрасывает все новые попытки подключения с порта WAN к нашей сети LAN (если не используется DstNat). Без этого правила, если злоумышленник знает или угадывает вашу локальную подсеть, он/она может устанавливать соединения напрямую с локальными хостами и создавать угрозу безопасности.

Более подробные примеры создания брандмауэров будут обсуждаться в разделе о брандмауэрах или в статье «Создание первого брандмауэра».

Иногда может потребоваться заблокировать определенные веб-сайты, например, запретить доступ к развлекательным сайтам для сотрудников, запретить доступ к порно и т. д. Этого можно добиться путем перенаправления HTTP-трафика на прокси-сервер и использования списка доступа для разрешения или запрета определенных веб-сайтов.

Во-первых, нам нужно добавить правило NAT для перенаправления HTTP на наш прокси. Мы будем использовать встроенный прокси-сервер RouterOS, работающий на порту 8080.

/ip брандмауэр физ. добавить цепочку=протокол dst-nat=tcp dst-port=80 src-address=192.168.88.0/24 \ action=redirect to-ports=8080

Включить веб-прокси и удалить некоторые веб-сайты:

/ip proxy set enabled=yes /ip прокси-доступ добавить dst-host=www.facebook.com action=deny /доступ к ip-прокси add dst-host=*.youtube.* action=deny /ip proxy access add dst-host=:vimeo action=deny

Использование Winbox:

- В левом меню перейдите к IP -> Веб-прокси

- Появится диалоговое окно настроек веб-прокси.

- Установите флажок «Включить» и нажмите кнопку «Применить».

- Затем нажмите кнопку «Доступ», чтобы открыть диалоговое окно «Доступ к веб-прокси».

- на «+», чтобы добавить новое правило веб-прокси

- Введите Dst имя хоста, которое вы хотите заблокировать, в данном случае «www.facebook.com», выберите действие «запретить»

- Затем нажмите «ОК» кнопка для применения изменений.

- Повторите то же самое, чтобы добавить другие правила.

RouterOS имеет встроенные различные инструменты для устранения неполадок, такие как ping, traceroute, torch, анализатор пакетов, тест пропускной способности и т. д.

В этой статье мы уже использовали инструмент ping для проверки подключения к Интернету.

Устранение неполадок в случае сбоя ping

Проблема с инструментом ping заключается в том, что он говорит только о том, что пункт назначения недоступен , но более подробная информация отсутствует.