Как удалить вирус с компьютера троян

Как удалить вирусы, трояны, шпионы вручную

Не всегда можно с легкостью обнаружить заражение компьютера, потому что киберпреступники принимают все возможные меры и техники чтобы скрыть свой код и скрыть действия своих программ на зараженном компьютере.

Проблематично выделить симптомы зараженного компьютера, так как большинство симптомов можно отнести к конфликтам оборудования или ПО, однако есть несколько вариантов, по которым можно предположить, что ваш компьютер был заражен:

- Получение сообщения об ошибке «Internet Explorer не может отобразить страницу», при попытках доступа к определенным веб-сайтам

- Ваш браузер (будь то Chrome, Opera или Safari) подвисает, застывает на время или не отвечает

- Изменяется домашняя (стартовая) страница браузера

- Заблокирован доступ к популярным сайта по безопасности (сайты антивирусов и т.п.)

- Вы попадаете совсем не на те страницы, на которые собирались войти

- Вы получаете многочисленные всплывающие сообщения в браузере

- Странные, не известные панели инструментов в верхней части браузера

- Ваш компьютер работает медленнее, чем обычно

- Ваш компьютер на время или намертво зависает

- Появляются новые иконки, вам не известные

- Компьютер перезагружается сам по себе, без предупреждений

- Получение сообщений об ошибках (говорящие что какие-либо системные файлы отсутствуют или повреждены

- Вы не можете получить доступ к панели управления, диспетчеру задач, редактору реестра или командной строке

Эта статья представляет из себя исчерпывающее руководство, с которым возможно удалить большую часть вредоносных программ, которые могут находиться на вашем компьютере.

И если у вас обнаружен любой из вышеперечисленных симптомов, то настоятельно рекомендуется следовать этому руководству, чтобы проверить и удалить любую инфекцию, что могла проникнуть на ваш компьютер.

Как удалить вирусы, вымогателей, червей, троянских коней, руткиты, кейлоггеры, дозвонщики , шпионские программы, рекламного ПО, объекты BHO и другие вредоносные программы

Некоторые виды вредоносных программ могут не позволить вам (будут блокировать все попытки) запустить описанные ниже утилиты или сканеры, пока система запущена в обычном режиме.

Если это произойдет, рекомендуем вам запустить компьютер в безопасном режиме с загрузкой сетевых драйверов и попытаться запустить сканирование оттуда. Но сперва все же попробуйте запуск системы в обычном режиме.

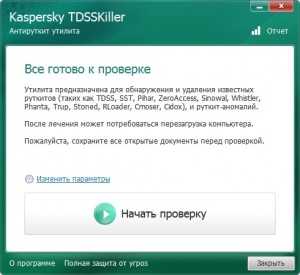

ШАГ 1: Удаляем все инфекции из Master Boot Record с Kaspersky TDSSKiller

Некоторые вредоносные программы, защищая себя, устанавливают руткит на зараженном компьютере, который загружается до загрузки операционной системы. Удаление таких видов руткитов и будет первым шагом. Для этого воспользуемся программой сканером TDSSKiller.

- Скачиваем последнюю актуальную версию TDSSKiller (ссылка на описание и скачивание)

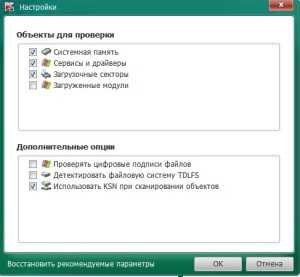

- Запускаем программу, дважды щелкнув по файлу TDSSKiller.exe. Будет отображен экран приветствия и нам нужно будет нажать на «Изменить параметры»

- Выбираем пункт «Детектировать файловую систему TDLFS» и нажимаем ОК

- Далее нам надо запустить саму проверку, для чего нажимаем «Начать сканирование»

- Теперь Kaspersky TDSSKiller будет сканировать ваш компьютер на наличие вредоносных программ и инфекции

- После того как сканирование закончится TDSSKiller сообщит Вам, что найдены угрозы или же если компьютер чист, что заражений не обнаружено. Если же, что-то будет найдено, то будет подобный экран:

- Чтобы удалить инфекцию просто нажмите на кнопку «Продолжить» и TDSSKiller попытается удалить инфекцию.

ШАГ 2: Используем RKill для завершения любых вредоносных процессов

RKill это программа, которая прекращает, завершает вредоносные процессы, запущенные на вашем компьютере, так что мы сможем выполнять следующий шаг (а это сканирование и удаление), не отвлекаясь на это вредоносное ПО и его методы противодействия удалению.

Поскольку эта утилита только завершает вирусные процессы, и не удаляет сами вирусы, то не следует перезагружать компьютера, так как все вирусные программы опять загрузятся и запустятся автоматически.

- Загружаем RKill (ссылка для скачивания). Обратите внимание файл упакован в rar архив и защищен паролем (пароль архива: freeprotection). Так пришлось поступить вынужденно, так как Google, как и некоторые антивирусы, считает этот файл подозрительным. Но мы вас заверяем, что он безопасен.

Пожалуйста, обратите внимание, что мы будем использовать переименованную версию RKill, для того чтобы вредоносное ПО не пыталось блокировать эту утилиту. Так как она достаточно популярна и вирусописатели учитывают возможность её использования. (По ссылке будет автоматически загружен RKill переименованный в iexplore.exe)

- Дважды щелкайте по ярлыку RKill для его запуска

- Теперь Rkill запущен и работает в фоновом процессе, сканируя нашу систему на вредоносные процессы и автоматически завершая их. Так что наберитесь терпения, программа сообщит вам, когда закончит

- По завершению работы RKill откроет полный журнал проведенной работы в блокноте. Не перезагружайте компьютер, иначе все вирусы заново загрузятся. Переходим к следующему шагу

ШАГ 3: Удаляем троянов, и других зловредов с помощью Malwarebytes Anti-Malware FREE

Malwarebytes Anti-Malware Free использует мощную технологию для обнаружения и удаления всех видов вредоносных программ, включая червей, троянов, руткитов, дозвонщиков , шпионских программ и многих других.

- Скачайте Malwarebytes Anti-Malware Free по ссылке ниже, затем дважды щелкните на нем, чтобы установить его. Malwarebytes Anti-Malware cсылка для скачивания

- Когда начинается установка, следуйте написанным инструкциям. Не вносите изменения в настройки по умолчанию, кроме последнего окошка, уберите галочку с «Включить бесплатный тестовый период» и нажимайте кнопку «Завершить».

- После запуска, придется немного подождать, так как Ant-Malware необходимо обновить свои базы, после обновления нажмите на кнопку справа внизу «Scan Now», что означает сканировать:

- Процесс проверки системы может занять длительное время. Отвлекитесь на время сканирования, чтобы время проверки прошло быстрее 8)

- По окончанию проверки программа выдаст перечень всех обнаруженных угроз. Нажимаем на кнопку «Apply Actions», что удалит все обнаруженные угрозы.

- После удаления программа выдаст запрос на перезагрузку компьютера. Нажмите «No», ведь нам предстоит следующий шаг с другим сканером

ШАГ 4: Удаляем руткиты из системы с помощью HitmanPro

HitmanPro это еще один стоящий сканер безопасности, который мы будем использовать, чтобы очистить ваш компьютер от вредоносного ПО (вирусы, трояны, руткиты и т.д.), которые проникли в вашу систему, несмотря на все меры безопасности, которые вы предприняли (антивирусные программы, брандмауэры и т.д.).

- Скачиваем HitmanPro по ссылке ниже и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания HitmanPro. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию сканера по кнопке «Загрузить» слева)

- После запуска следуйте инструкциям, нажимая далее, пока не начнется процесс сканирования. Настройки можно вообще не трогать

- Сканирование, также может занять длительное время в зависимости от ваше системы. В зависимости от угрозы, фон программы меняется от синего до красного (не пугайтесь)

- По окончанию проверки перед вами будет весь список обнаруженных угроз, у вас есть возможность по каждой записи выбрать дальнейшее действие либо удалить, либо пропустить. Нажимаем кнопку «Далее». Стоит отметить, что после этого программа задумается (возможно надолго) она будет создавать точку восстановления на случай непредвиденного сбоя

- В следующем окне нас ждет «сюрприз» предлагающий ввести код активации. Нажимаем кнопку «Активация бесплатной лицензии», которая позволит бесплатно пользоваться программой в течении 30 дней. После чего все наши отмеченные угрозы будут удалены.

ШАГ 5: Чистим реестр от заразы с RogueKiller

Вредоносные программы часто добавляют свои ключи реестра Windows, для своих «нехороших дел», и для того чтобы их удалить нам нужно просканировать систему программой RogueKiller.

- Скачиваем RougeKiller по ссылке указанной ниже. и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания RougeKiller. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева)

- После запуска программы, подождем немного пока пройдет автоматическое подготовительное сканирование, затем нажимаем на кнопку «Scan»

- После завершения сканирования, нажимаем кнопку «Delete», чтобы удалить все обнаруженные вредоносные записи в реестре

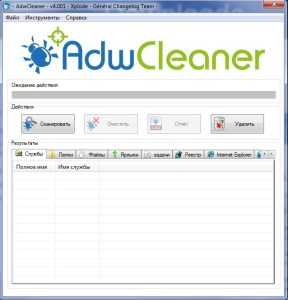

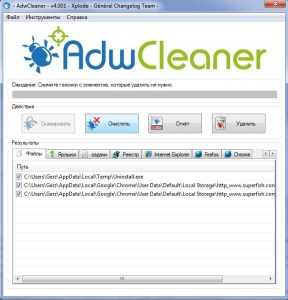

ШАГ 6: Удаляем все рекламное ПО с компьютера с помощью AdwCleaner

Утилита AdwCleaner сканирует систему и установленные браузеры на предмет наличия рекламного ПО, которое отображается пользователю, рекламируя те или иные услуги, фирмы, сайты и т.д., и которое установлено без вашего ведома.

- Скачиваем AdwCleaner по ссылке указанной ниже. ВНИМАНИЕ!! архив запаролен пароль freeprotection.ru Вводим пароль, распаковываем файл и дважды щелкаем по файлу, чтобы его запустить. Ссылка для скачивания AdwCleaner. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева)

- Перед запуском программы, необходимо закрыть все открытые браузеры, иначе программа не запуститься. Если вы этого не сделаете, она сама попросит вас об этом

- После запуска, нажмите кнопку «Сканировать», и AdwCleaner начнет сканировать ваш компьютер на предмет наличия рекламного ПО, которое в последнее время раздражает не хуже вирусов

- По окончанию сканирования нажмите на кнопку «Очистить» и будет удалено все обнаруженное рекламно ПО с вашего компьютера, которое в последнее время раздражает не хуже вирусов. И самое главное по окончанию компьютер будет перезагружен автоматически.

После использования всех программ в инструкции вы избавитесь практически от любого вредоносного ПО которое могло проникнуть в вашу систему, несмотря на установленный антивирус.

Как избавиться от компьютерного вируса: Все, что вам нужно знать

Вас беспокоит, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, то важно знать, как избавиться от компьютерного вируса.

Из этой статьи вы узнаете все, что нужно знать о том, как работают компьютерные вирусы и о том, как удалять компьютерные вирусы.

Краткий план статьи:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как определить компьютерный вирус на вашем компьютере.

- Может ли ваш компьютер заразиться вирусом через электронную почту.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы обсудим, как удалить компьютерный вирус с компьютера Windows и с компьютера Mac.

Удаление компьютерного вируса с компьютера с ОС Windows

Компьютерные вирусы почти никогда не видимы. Без антивирусной защиты вы можете и не знать о существовании вируса на вашем компьютере. Вот почему важно установить антивирусную защиту на всех ваших устройствах.

Если на вашем компьютере операционной системой Windows есть вирус, вам нужно выполнить следующие десять простых шагов, чтобы избавиться от него:

Шаг 1: Загрузить и установить антивирусный сканер

Загрузите антивирусный сканер или решение класса Internet Security. Мы рекомендуем использовать Kaspersky Internet Security. Процесс его установки показан в следующем видео:

Шаг 2: Отключиться от интернета

При удалении вируса с компьютера желательно отключаться от интернета, чтобы исключить дальнейшее распространение угрозы: некоторые компьютерные вирусы распространяются через интернет.

Шаг 3: Перезагрузите компьютер в безопасном режиме

Для защиты компьютера при удалении вируса, перезагрузите компьютер в Безопасном режиме. Если вы не знаете, как это сделать, то ниже дается инструкция.

- Выключите компьютер и включите снова

- Когда на экране появится изображение, нажмите F8, чтобы вызвать меню «Дополнительные параметры загрузки»

- Выберите «Безопасный режим с сетевой поддержкой»

- Оставайтесь отключенными от интернета

Шаг 4: Удалите все временные файлы

Далее вам нужно удалить все временные файлы при помощи утилиты «Очистка диска».

Следуйте следующим шагам:

- Нажмите на логотип Windows в правом нижнем углу

- Введите “Temporary Files” (Временные файлы)

- Выберите “Free up disk space by deleting unnecessary files” (удалить ненужные файлы, чтобы освободить дисковое пространство)

- В списке Disk Cleanup «Файлы на удаление» (Files to delete) найдите и выберите «временные интернет-файлы» (Temporary Internet Files) и нажмите «OK»

- Подтвердите выбор «Удалить файлы» (Delete Files)

Некоторые вирусы начинают действовать при перезагрузке компьютера. Удаление временных файлов может удалить вирус. Однако, полагаться только на это не надежно. Чтобы убедиться, что ваш компьютер свободен от вирусов, рекомендуем выполнить следующие шаги.

Шаг 5: Запустите сканирование на вирусы

Теперь пора открыть ваш антивирус или решение класса Internet Security и запустить сканирование на вирусы. Если вы используете Kaspersky Internet Security, выберите и нажмите на кнопку ‘Запустить проверку’ (Scan).

Шаг 6: Удалите вирус или поместите его в карантин

Если нашелся вирус, им может быть затронуто несколько файлов. Выберите «удалить» (Delete) или «поместить в карантин» (Quarantine), чтобы избавиться от вируса. Заново запустите проверку компьютера, чтобы убедиться, что других угроз не осталось. Если нашлись другие угрозы, поместите их в карантин или удалите.

Шаг 7: Перезагрузите компьютер

Теперь, после удаления вируса, вы можете перезагрузить компьютер. Просто включите его, как обычно. «Безопасный режим» больше не нужен.

Шаг 8: Поменяйте все пароли

Чтобы защитить компьютер от дальнейших атак, поменяйте все пароли на тот случай, если они скомпрометированы. Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Функционал вируса вы всегда можете проверить на веб-сайте производителя вашего антивируса или связавшись с их группой технической поддержки.

Шаг 9: Обновите ваше ПО, браузер и операционную систему

Обновление ПО, браузера и операционной системы снизит риск эксплуатации киберпреступниками брешей в старом коде для установки вредоносных программ на вашем компьютере.

Удаление компьютерного вируса с компьютера Mac

Если у вас компьютер Mac, вам может казаться, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Для Mac, по сравнению с Windows, создается меньше вирусов, но они существуют.

Некоторые Mac-вирусы маскируются под антивирусные продукты. Если вы случайно скачали один из таких вирусов, то ваш компьютер может быть заражен. Вот три примера вирусов такого типа: ‘MacDefender’, ‘MacProtector’ и ‘MacSecurity’.

Если вам кажется, что на вашем компьютере Mac завелся вирус, нужно выполнить следующие шесть шагов, чтобы удалить его:

- Выйдите из приложения или программного продукта, который, как вам кажется, заражен.

- Откройте «Мониторинг системы» и запустите поиск известных вирусов Mac, таких как MacDefender, MacProtector и MacSecurity.

- При обнаружение любого из этих вирусов, нажмите «Остановить процесс», затем закройте «Мониторинг системы».

- Затем откройте папку «Приложения» и перетащите файл в Корзину.

- Не забудьте потом очистить Корзину, чтобы насовсем удалить вирус.

- Убедитесь, что ваше ПО и приложения обновлены до последних версий – таким образом вы установите последние версии обновлений безопасности.

Чтобы проверить, что вы ничего не пропустили, и убедиться в защите вашего Mac, рассмотрите вариант установить и запустить антивирусное решение, если его у вас уже нет. Мы рекомендуем использовать комплексное решение класса Internet Security, такое как Kaspersky Total Security.

Что такое компьютерный вирус?

Компьютерный вирус – это вид вредоносного ПО, отличительной чертой которого является его самовоспроизведение – он копирует себя на любой носитель, который подключается к компьютеру.

Компьютерные вирусы так называются из-за того, что, по аналогии с настоящими вирусами, они способны самовоспроизводиться. После того, как вирус заражает ваш компьютер, он распространяет себя таким образом. При заражении вирусом компьютер может начать работать медленнее, возможны перебои в его работе.

Существует три основных пути, которыми ваш компьютер может заразиться компьютерным вирусом.

Во-первых, компьютер может заразиться через съемные носители, такие как USB-флешки. Если вы вставите в компьютер флешки или диск, полученный от неизвестных источников, то он может содержать вирус.

Иногда хакеры оставляют зараженные флешки или диски на рабочих столах людей или в публичных местах, например, в кафе, с расчетом распространить таким образом компьютерный вирус. Люди, которые совместно используют USB-носители, также могут переносить таким методом файлы с зараженного компьютера на незараженный.

Другой способ заражения компьютера вирусом – это скачать вирус из интернета.

Если вы загружаете ПО или приложения на ваш компьютер, обязательно берите их из доверенных источников, таких как Google Play или App Store у Apple. Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Третий возможный способ заражения компьютера вирусом – при открытии вложения или нажатии на ссылку в спам-сообщении, которое вы получили по почте.

При получении почтовых сообщений от отправителя, которого не знаете или которому не доверяете, не открывайте такие сообщения. При открытии такого сообщения, не открывайте никаких вложений в нем и не нажимайте на ссылки.

Признаки того, что на вашем компьютере есть вирус

Есть несколько признаков того, что на вашем компьютере завелся вирус.

Во-первых, вас должно насторожить, если ваш компьютер стал тормозить. Если задачи выполняются дольше, чем обычно, то возможно, ваш компьютер заражен.

Во-вторых, будьте внимательны при появлении на компьютере подозрительных приложений или программ, о которых вы ничего не знаете. Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Желательно удалить все программы на компьютере, которые вам неизвестны, а затем запустить сканирование в антивирусе или защитном устройстве класса Internet Security, чтобы проверить компьютер на наличие угроз. Если при закрытии браузера возникают всплывающие окна – это верный признак того, что компьютер заражен вирусом. Если вы заметите такое, сразу же примите меры, чтобы удалить вирус. Для этого следуйте инструкциям, данным выше.

Еще один признак возможного заражения компьютера вирусом – это странности в работе приложений или программ. Если программы стали завершаться аварийно по непонятной причине, то, возможно, на вашем компьютере завелся вирус.

И наконец, зараженный компьютер может начать перегреваться. Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Как компьютер может заразиться вирусом через электронную почту?

Ваш компьютер может заразиться вирусом по электронной почте, но только в том случае, если вы откроете вложение в спам-сообщении или нажмете на ссылку в таком сообщение.

Ваш компьютер не может заразиться только из-за того, что вы получите по почте спам. При получении таких сообщений отметьте их как спам или как нежелательные (junk) и обязательно сотрите их. У большинства поставщиков услуг электронной почты (например, у Gmail) этот процесс автоматизирован, но если вдруг какие-то нежелательные сообщения все же просочатся, то вручную отметьте их как спам и не открывайте их.

Как защитить компьютер от вирусов

Вот основные способы, которые позволят вам защитить компьютер от вирусов:

- Используйте антивирус или решение класса Internet Security, такое как Kaspersky Total Security. Для защиты мобильного устройства Android рассмотрите Kaspersky Internet Security для Android.

- Просмотрите отзывы пользователей о приложениях и программных продуктах.

- До загрузки приложений и ПО прочитайте описание от разработчиков.

- Загружайте приложения и ПО только с доверенных сайтов.

- Проверяйте, сколько раз были загружены приложения и программные продукты. Чем больше число загрузок, тем лучше.

- Проверяйте разрешения, которые запрашивают приложения и программы. Насколько они обоснованы?

- Никогда не нажимайте на непроверенные ссылки в спам-сообщениях, почте и на незнакомых веб-сайтах.

- Не открывайте вложения в спам-сообщениях.

- Вовремя обновляйте ПО, приложения и операционную систему.

- При использовании публичных Wi-Fi сетей используйте безопасное VPN-соединение, например Kaspersky Secure Connection.

- Никогда не подключайте к вашему компьютеру неизвестные USB-флешки, не вставляйте неизвестные диски.

Не подвергайте себя риску заражения. Защищайте свой компьютер при помощи Kaspersky Total Security.

Связанные статьи:

Предотвращение и удаление вирусов и других вредоносных программ

Что такое вредоносная программа?

Вредоносная программа — термин, который используется для обозначения вредоносного ПО, которое разработано для причинения ущерба или для осуществления нежелательных действий в рамках компьютерной системы. Ниже приведены примеры вредоносных программ.

-

Вирусы

-

Вирусы-черви

-

Программы-троян

-

Программа-шпион

-

Мошеннические программы по обеспечению безопасности

Что такое компьютерный вирус?

Компьютерный вирус — это небольшая программа, которая распространяется с одного компьютера на другой и мешает работе компьютера. Компьютерный вирус может повредить или удалить данные на компьютере, распространить его на другие компьютеры с помощью почтовой программы или даже удалить все данные на жестком диске.

Компьютерные вирусы часто распространяются в виде вложений в сообщениях электронной почты или мгновенных сообщениях. Таким образом, вы никогда не должны открывать вложение электронной почты, если не знаете, кто отправил сообщение или ожидаете вложения. Вирусы могут быть замаскированы как вложения забавных изображений, поздравительных открыток, звуковых и видеофайлов. Компьютерные вирусы также распространяются путем скачивания в Интернете. Они могут быть скрыты в разнонапрямом программном обеспечении, а также в других файлах и программах, которые вы можете скачать.

Совет: Сведения о симптомах компьютерных вирусов можно найти на веб-сайте microsoft PC Security.

Что такое червь?

Червь — это компьютерный код, который распространяется без взаимодействия с пользователем. Большинство червей начинаются с вложений в сообщения электронной почты, которые заражают компьютер при их открыть. Червь проверяет зараженный компьютер на поиск файлов, таких как адресные книги или временные веб-страницы, содержащие адреса электронной почты. Червь использует адреса для отправки зараженных сообщений электронной почты и часто имитирует (или подает) адреса "От" в более поздних сообщениях электронной почты, чтобы эти зараженные сообщения кажутся от кого-то, кого вы знаете. После этого черви автоматически распространяются через сообщения электронной почты, сети или уязвимости операционной системы, часто переполнив их до того, как будет известна причина. Черви не всегда приводят к неполадкам на компьютерах, но обычно приводят к проблемам производительности компьютера и сети и стабильности работы.

Что такое троянский коня?

Троянский коня — это вредоносная программа, которая скрывается в других программах. Он вводит компьютер, скрытый в нужной программе, например при заслушии экрана. Затем он помещает в операционную систему код, позволяющий злоумышленнику получить доступ к зараженным компьютерам. Троянские кони обычно не распространяются по себе. Они распространяются вирусами, червями или скачав программное обеспечение.

Что такое шпионское ПО?

Шпионское ПО можно установить на компьютер без вашего ведома. Эти программы могут изменять конфигурацию компьютера или собирать рекламные и персональные данные. Шпионское ПО может отслеживать привычки поиска в Интернете, а также перенаправлять веб-браузер на другой веб-сайт, чем предполагается.

Что такое мошеннические программы безопасности?

Мошеннические программы защиты пытаются убедиться, что компьютер заражен вирусом, и обычно вы можете скачать или приобрести продукт, который удаляет вирус. Названия таких продуктов часто содержат такие слова, как антивирусная программа, щит, безопасность, защита или исправление. Это делает их звук вполне закономерными. Они часто запускаются сразу после скачивания или при следующем запуске компьютера. Мошеннические программы безопасности могут препятствовать открытию приложений, таких как Internet Explorer. Вредоносное программное обеспечение для обеспечения безопасности также может отображать Windows как вирусы. Типичные сообщения об ошибках и всплывающие сообщения могут содержать следующие фразы:

Предупреждение!

Ваш компьютер заражен!

Этот компьютер заражен шпионским и рекламным по программам.

Примечание. Если вы получили сообщение во всплывающее диалоговое окно, напоминающее это предупреждение, нажмите клавиши ALT+F4 на клавиатуре, чтобы закрыть диалоговое окно. Не нажимайте ничего внутри диалогового окна. Если предупреждение, например здесь, продолжает появляться при попытке закрыть диалоговое окно, это указывает на то, что сообщение вредоносное.

Вы действительно хотите перейти с этой страницы?

Ваш компьютер заражен! Они могут привести к потери данных и повреждения файлов, и их необходимо как можно скорее с ним обращаться. Чтобы предотвратить это, нажмите кнопку ОТМЕНА. Вернись к system Security и скачайте его, чтобы защитить компьютер.

Нажмите кнопку ОК, чтобы продолжить или Отменить, чтобы остаться на текущей странице.

Если вы видите такое сообщение, не скачив и не приобретайте программное обеспечение.

Дополнительные сведения см. в этой теме.

Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

Удаление компьютерного вируса или программы-шпиона может быть сложной задачей без средств удаления вредоносных программ. Некоторые вирусы и программы-шпионы могут переустановить свою копию после обнаружения и удаления. К счастью, пользователь может полностью удалить нежелательное ПО, обновив систему и воспользовавшись средствами удаления вредоносных программ.

Дополнительные сведения об удалении компьютерных вирусов и шпионских программ см. в следующей статье базы знаний Майкрософт: 2671662 — ресурсы Майкрософт и руководство по удалению вредоносных программ и вирусов.

Чтобы удалить компьютерный вирус и другие вредоносные программы, выполните указанные здесь действия по порядку.

1. Установка последних обновлений из Обновления Майкрософт

Примечание. Компьютерный вирус может помешать вам получить доступ к веб-сайту Обновления Майкрософт для установки последних обновлений. Мы рекомендуем настроить автоматическую запуск службы автоматического обновления, чтобы не пропустить на компьютере важных обновлений.

Дополнительные сведения см. в Windows: обновление: faq

Windows 7

-

Нажмите кнопку Пуск и в поле поиска введите Центр обновления Windows.

-

В области результатов выберите пункт Центр обновления Windows.

-

Нажмите кнопку Проверить наличие обновлений.

-

Следуйте инструкциям по загрузке и установке последних обновлений Windows.

2. Используйте бесплатную средство проверки безопасности (Майкрософт)

Майкрософт предлагает бесплатное веб-средство, которое выполняет поиск и помогает устранять программы, представляющие потенциальные угрозы для вашего компьютера. Чтобы выполнить поиск, перейдите на веб-страницу Средства проверки безопасности (Майкрософт).

3. Используйте средство Windows вредоносных программ

За дополнительной информацией о проверки безопасности Майкрософт см. в следующей статье базы знаний Майкрософт:

890830— удаление распространенных вредоносных программ с помощью средства Windows удаления вредоносных программ

4. Удаление мошеннических программ безопасности вручную

Если вредоносное программное обеспечение для защиты не удалось обнаружить или удалить с помощью средства средство проверки безопасности (Майкрософт) или средства Windows вредоносных программ, попробуйте сделать следующее:

Windows 7

-

Обратите внимание на названия мошеннических программ по обеспечению безопасности. В этом примере программа будет названа XP Security Agent 2010.

-

Перезагрузите компьютер.

-

При появлении логотипа производителя компьютера несколько раз нажмите клавишу F8.

-

После появления соответствующего уведомления с помощью клавиш со стрелками выберите пункт Безопасный режим с загрузкой сетевых драйверов и нажмите клавишу ВВОД.

-

Нажмите кнопку Начните и проверьте, отображается ли вредоносное программное обеспечение безопасности на меню . Если она отсутствует в списке, выберите Все программы и просмотрите список, чтобы найти название этой мошеннической программы.

-

Правой кнопкой мыши щелкните название мошеннической программы по обеспечению безопасности и выберите Свойства.

-

Перейдите на вкладку Ярлык.

-

В диалоговом окне Свойства проверьте путь к вредоносному программному обеспечению безопасности, который указан в списке Target. Например, C:\Program Files\XP Security Agent 2010.

Примечание. Часто папка называется случайным числом.

-

Нажмите кнопку Расположение файла.

-

В окне Program Files щелкните Program Files в адресной строке.

-

Прокрутите список, пока не найдете папку с мошеннической программой по обеспечению безопасности. Например, XP Security Agent 2010.

-

Щелкните папку правой кнопкой мыши и выберите команду Удалить.

-

Перезагрузите компьютер.

-

Перейдите на сайт Средства проверки безопасности Майкрософт.

-

Нажмите кнопку Скачать сейчас, а затем — Выполнить.

-

Следуйте инструкциям, чтобы найти и удалить мошенническую программу по обеспечению безопасности.

Если вы подозреваете, что компьютер заражен мошенническим программным обеспечением безопасности, которое не было обнаружено с помощью решений безопасности Майкрософт, вы можете отправить образцы с помощью Центр Майкрософт по защите от вредоносных программ отправки.

5. Запустите автономный Microsoft Defender

автономный Microsoft Defender — это средство для устранения вредоносных программ, которое помогает избавиться от вирусов, которые начинаются перед Windows вирусов. Начиная с Windows 10, автономный Microsoft Defender встроена в нее. Чтобы использовать его, выполните действия, следующие в этой статье: Защита компьютера с помощью автономный Microsoft Defender.

Windows 7 или Windows 8

-

На зараженных компьютерах перейдите в статью Защита компьютера с помощью автономный Microsoft Defender.

-

Нажмите кнопку Скачать 32-битную версию или Скачать 64-битнуюверсию (в зависимости от того, какую операционную систему вы работаете). Если вы не знаете, какая у вас операционная система, см.в этой Windows.

-

При появлении запроса щелкните Сохранить как, затем сохраните файл на DVD-диске, CD-диске или USB-устройстве флэш-памяти.

-

Поместите DVD-диск, CD-диск или USB-устройство флэш-памяти в привод зараженного компьютера, а затем перезапустите его.

-

При появлении запроса нажмите клавишу, чтобы выбрать параметр запуска компьютера, например, F12, F5 или F8 (в зависимости от компьютера, который вы используете).

-

С помощью клавиши со стрелками перейдите к диску, на котором установлен автономный Microsoft Defender файл. автономный Microsoft Defender запускается и сразу же проверяется на вредоносные программы.

Защита компьютера от вредоносных программ

Выполните следующие действия, чтобы защитить свой компьютер от вредоносных программ.

Включите брандмауэр.

Подтвердим Windows включен брандмауэр. Инструкции о том, как сделать это в современных версиях Windows, см. в этой Windows.

Windows 7

-

Нажмите кнопку Начните, а затем выберите Панель управления.

-

В поле Поиска введите брандмауэр и нажмите кнопку Windows брандмауэра.

-

В левой области щелкните Включить Windows брандмауэра (вам может быть предложено ввести пароль администратора).

-

Под каждой сетевой расположением щелкнитеВключить Windows брандмауэр и нажмите кнопку ОК.

Поддержание компьютера в актуальном состоянии

Дополнительные сведения о том, как настроить автоматическое обновление в Windows, см. в Windows: faq

Не обмануйте вас при скачии вредоносных программ

Ниже даны советы, которые помогут вам избежать скачивания нежелательного ПО:

-

Скачайте только программы с сайтов, которые вы доверяете. Если вы не уверены, следует ли доверять программе, которую вы хотите скачать, введите ее имя в свою любимая поисковая система, чтобы узнать, есть ли в ней шпионское ПО.

-

Ознакомьтесь со всеми предупреждениями системы безопасности, лицензионными соглашениями и заявлениями о конфиденциальности, которая связанны с любым загружаемым ПО.

-

Никогда не нажимайте кнопку "Принимаю" или "ОК", чтобы закрыть окно программы, которая может быть программой-шпионом. Вместо этого нажмите значок "x" красного цвета в углу окна или клавиши ALT+F4 на клавиатуре.

-

Будьте в курсе бесплатных программ для доступа к музыке и фильмам, также убедитесь, что вы знаете о всех программах, которые включают эти программы.

-

Используйте учетную запись обычного пользователя, а не администратора. Учетная запись администратора может получать доступ ко всем данным в системе, а любая вредоносная программа, запускаемая с учетной записью администратора, может использовать разрешения администратора для потенциального заражения или повреждения любых файлов в системе.

Дополнительные сведения о том, как защитить компьютер от вирусов, см. в теме Защита компьютера от вирусов.

Получение поддержки, связанной с компьютерным вирусом и безопасностью

Для США:

Хотите пообщаться с человеком в прямом эфире? Наши Answer Tech специалисты готовы помочь: Answer Desk

Сведения и учебные курсы по безопасности

Справка и Обучение

Майкрософт Решения для ИТ-специалистов:

Центр безопасности и ответа Майкрософт

Поддержка по стране:

Поддержка международных организаций

Для местоположений за пределами Северной Америки:

Чтобы получить поддержку по вопросам безопасности и защиты от вирусов за пределами Северной Америки, посетите веб-сайт Служба поддержки Майкрософт.

Как удалить вирус троян win32 с компьютера?

Вредоносная программа, которую называют троян, создается и распространяется людьми. Внедряется она непосредственно в компьютерные системы. Активированная программа на вашем компьютере позволяет злоумышленникам украсть пароли, реквизиты или получить другие ресурсы с вашего технического устройства. Для того чтобы избежать подобной ситуации, на компьютере должен быть установлен надежный антивирус. Однако, и он не всегда срабатывает, в таком случае вам понадобится избавляться от вируса самостоятельно. Способы удаления вирусов с компьютера могут отличаться в зависимости от их видов.

Что представляет из себя троян

Перед тем, как удалить вирус троян win32, давайте рассмотрим, что представляет из себя данная программа. Свое название вирус получил от знаменитой легенды о Троянском коне. Обычно он маскируется под какую-либо полезную программу. Отличительной чертой трояна является то, что он активируется только после того, как вы сами запускаете его.

К примеру, вирус может представлять собой папку EXE, которая располагается на флешке или каком-либо ресурсе интернет-сети. Пользователь, который не обращает внимание на расширение, пытается открыть папку и кликает на нее. Естественно, зайти в нее не получается, а вирус начинает активно действовать. При этом он опасен не только для зараженного компьютера, но и всех других устройств, которые связаны сетью с ним. Чтобы не попасться на уловки мошенников, следует быть осторожным, не нажимать на все подряд ссылки, а также не открывать программы, присланные с неизвестных адресов.

Чистка автозагрузки

Но если вы все-таки подцепили вредоносную программу, то, как удалить вирус троян с компьютера, знать вам просто необходимо. Для начала следует попробовать избавиться от него с помощью антивируса. Для начало нужно проверить компьютер на вирусы при помощи антивирусов и по возможность программе найти и вылечить все зараженные объекты. Но следует знать, что в обычном режиме антивирус не сможет проверить те файлы, которые использует операционная система. Поэтому более эффективно запустить проверку, перейдя в Безопасный режим.

Чтобы сделать последнее действие, перезапускаем компьютер и нажимаем клавишу F8 до того, как загрузилась операционная система. В появившемся списке выбираем Безопасный режим. После этих действий WINDOWS загрузится, но многие драйвера и программы работать не будут, что позволяет антивирусу проверить все более тщательно, чем при обычной загрузке.

Нередко программа не видит вирус, поэтому приведенные выше рекомендации оказываются неэффективными. Тогда на помощь может прийти бесплатная утилита Dr.web Cureit. Установите ее на компьютер и проведите еще раз глубокую проверку. Чаще всего после этого проблема отпадает.

Говоря дальше о том, как удалить вирус троян с ноутбука или компьютера, нужно отметить следующий шаг, который заключается в чистке автозагрузки. Для этого через Пуск заходим в Выполнить. В строке вбиваем команду msconfig. Это поможет запустить Настройку системы. Здесь нужно перейти на Автозагрузку и просмотреть все подозрительные объекты, напротив которых проставлены галочки. Обычно это элементы, заканчивающиеся на .exe. Например, windir%\system32\8353.exe.

Если вы уверены в том, что подобные утилиты не установлены на вашем компьютере, то галочку рядом с ними нужно убрать, что деактивирует вредоносные программы. А добавляются программы необходимые вам немного по другому, об этой читайте здесь.

Следует отметить файл svchost.exe, который является вирусом. Его опасность состоит в том, что он часто шифруется под системные службы компьютера. Помните, что в автозагрузке этот файл не должен отображаться, поэтому если он здесь высветился, то можете смело его удалять.

Дальнейшие действия

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

Также удалить файлы восстановления системы можно следующим образом. Заходим в Мой компьютер и переходим по ссылке Свойства. Здесь выбираем вкладку Восстановление системы. Кликаем по кнопке Параметры диска. Переводим ползунок до отметки 0 и нажимаем ОК. После того, как очистка закончится, можно поставить его на место.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

Как удалить компьютерный вирус из Windows

Если ваш компьютер заражен вирусом, его следует удалить как можно быстрее! Для быстрой проверки компьютера на вирусы можно воспользоваться онлайновой программой для проверки, например средством комплексной защиты (Microsoft).

Это бесплатная служба, которая поможет обнаружить и удалить вирусы, очистить жесткий диск и улучшить общую производительность компьютера.

Удалить вирус при подключении Интернету

Если вам удается перейти на веб-сайт с помощью браузера, выполните проверку компьютера веб-программой для проверки.

Запуск комплексной защиты (Microsoft)

- Откройте страницу средства комплексной защиты (Microsoft), чтобы скачать программу для проверки.

- Нажмите кнопку Загрузить и следуйте инструкциям на экране.

Если нет подключения к Интернету

Если нет возможности перейти на страницу средства комплексной защиты (Microsoft), попробуйте перезагрузить компьютер в безопасном режиме с сетевыми драйверами.

Перезагрузка в безопасном режиме с сетевыми драйверами

- Перезагрузите компьютер.

- Пока на экране отображается логотип производителя, нажмите и удерживайте клавишу F8.

- На экране Дополнительные параметры загрузки с помощью клавиш со стрелками выберите Безопасный режим с сетевыми драйверами и нажмите клавишу Enter.

- Войдите в систему, воспользовавшись учетной записью с правами администратора.

- Выполните приведенные выше шаги, чтобы запустить средство проверки безопасности (Microsoft).

Если после загрузки в безопасном режиме все еще не удается подключиться к Интернету, попробуйте сбросить настройки прокси в браузере Internet Explorer. Ниже описаны действия, которые помогут сбросить настройки прокси в реестре Windows для доступа в Интернет.

Сброс настроек прокси в Internet Explorer

- В Windows 7 нажмите кнопку Пуск. В поле поиска введите выполнить, а затем, в списке результатов щелкните пункт Выполнить.

-Или-

В ОС Windows Vista нажмите кнопку Пуск и выберите пункт Выполнить.

-Или-

В ОС Windows XP нажмите кнопку Пуск и выберите пункт Выполнить.

- Скопируйте и вставьте или введите следующую строку в поле «Открыть» диалогового окна «Выполнить»:

reg add "HKCU\Software\Microsoft\Windows\CurrentVersion\InternetSettings" / v ProxyEnable / t REG_DWORD / d 0 / f - Нажмите кнопку OK.

- В Windows 7 нажмите кнопку Пуск. В поле поиска введите выполнить, а затем, в списке результатов щелкните пункт «Выполнить».

-Или-

В ОС Windows Vista нажмите кнопку Пуск и выберите пункт Выполнить.

-Или-

В ОС Windows XP нажмите кнопку Пуск и выберите пункт Выполнить.

- Скопируйте и вставьте или введите следующую строку в поле Открыть диалогового окна Выполнить:

reg delete "HKCU\Software\Microsoft\Windows\CurrentVersion\InternetSettings" / v ProxyServer / f - Нажмите кнопку OK.

- Перезапустите браузер Internet Explorer и запустите программу для проверки, выполнив приведенные выше действия.

Удаления вируса вручную

Иногда вирус нужно удалять вручную. Это может быть технически сложной процедурой, поэтому прибегайте к ней, только если знаете, как работать с реестром Windows, как просматривать и удалять системные и программные файлы Windows.

Сначала запустите антивирусную программу, чтобы узнать имя вируса. Если на компьютере нет антивирусной программы или она не выявляет вирус, его можно определить по поведению.

Запишите текст любого сообщения, которое отражает вирус, или, если вирус попал на ваш компьютер через электронную почту, запишите строку темы или имя вложенного файла.

Попробуйте найти любые упоминания об этих сообщениях на сайте производителя антивирусных программ вместе с именем вируса и инструкциями по его удалению.

Восстановление и защита после удаления вируса

После удаления вируса, возможно, придется переустановить некоторые программы или восстановить потерянные данные.

Регулярно делайте резервные копии файлов – это поможет избежать потери информации, если компьютер будет снова инфицирован. Если раньше вы не делали резервные копии, рекомендуем заняться этим прямо сейчас.

Дополнительные сведения о том, как защитить компьютер от вирусов, см. Как защитить компьютер от вирусов?

Как найти и правильно удалить трояна с компьютера

Троянец представляет собой компьютерный вирус, который вы можете легко загрузить на свой компьютер из интернета.

Компьютер может не распознать его, поскольку он маскируется и функционирует в качестве полезной компьютерной программы.

Вирус троян может нанести ущерб вашим документам. Вот несколько советов о том, как самостоятельно правильно удалить трояна с вашего компьютера.

То, что его нужно вначале найти упоминать потребности нет и вручную вы его не найдете.

Поэтому, если у вас нет установленного антивируса скачайте с интернета бесплатный антивирус от Microsoft — Security Essentials и установите его на своем компьютере.

Откройте антивирусную программу и в меню выберите пункт «Scan» (сканирование). Программа просканирует все диски и найдет зараженные файлы.

Затем отобразит список файлов и спросит, что делать с ними. Обычно это карантин или удаления, при этом могут быть удалены и некоторые файлы, атакованы вирусом трояном.

После этой операции, перезагрузите компьютер. Антивирусная программа начнет повторное сканирование дисков, чтобы убедиться, что на самом деле троян был полностью удален.

Продвинутый способ удалить вирус троян с компьютера

Хотя все бесплатные антивирусы предоставляют лишь базовую защиту, все же есть две утилиты, которые во многих случаях работают продуктивнее даже платных антивирусов.

Первая – доктор веб. Настоятельно рекомендую. К с ним сталкивается впервые вот подробный инструктаж как пользоваться.

Вторая – AVZ. Пользоваться немного сложнее, но не слишком. Вот также описание и как пользоваться AVZ.

ПРИМЕЧАНИЕ: с помощью этих двух инструментов по обезвреживанию вирусов троянов и не только их, вы всегда самостоятельно очистите свой компьютер от паразитов.

Хотя надеяться только на них не стоит – без антивируса в интернет не пускайтесь – сегодня это очень опасно.

Есть конечно и другие варианты, только две утилиты вышке как никто другой, правильно удалят вирус троян с вашего компьютера и в случае надобности, даже его подкорректируют. Успехов.

Как избавиться от троянского вируса в ПК

Вредоносные «трояны» могут нанести непоправимый вред нашим ПК, иногда дело даже доходит до ремонта или покупки нового компьютера. Украденная, «съеденная» либо просто поврежденная «трояном» информация может быть весьма ценной, да и просто становится неприятно, когда в компьютере просто копаются «вирусы». Для того, чтобы вирусы трояны не портили вашу жизнь, вы должны просто придерживаться нескольких простых правил, что значительно облегчит вам жизнь. Можно также, к слову, оплатить такую услугу, как приходящий системный администратор, который будет обслуживать ваши офисные ПК.

Избегаем троянского заражения

В первую очередь следует заметить, что троян – небольшая вредоносная программа, разработчики которой часто маскируют вирусы под обычные программы. И может быть «трояном» все, что угодно: различные утилиты, обновления к ПО, которые вы качаете из Интернета. Вирус попадает на ПК обманным методом, а после инсталляции начинает действовать и вредить вашему компьютеру.

Стоит сразу отметить, что в большинстве случаем именно мы с вами, как пользователи, виноваты в том, что такие вирусы попадают к нам на ПК. К примеру, вирусы трояны легко могут пробить антивирусную защиту при открытии зараженных страниц в Интернете, скачанных, но не проверенных файлов и программ. И потому работать вы должны только с теми веб-сайтами и почтовыми сообщениями, которым доверяете.

Профилактические работы: скажи трояну «нет»

- Проведение регулярного сканирования ПК. В том случае, если вы заметили при работе с компьютером какие-либо перебои, то сразу следует проверить состояние антивируса, взглянуть на его журнал, возможно там есть какие-то сообщения об обнаруженной угрозе. Лучше всего, конечно, каждый день проводить быстрое сканирование системных папок и локального профиля, а минимум раз в неделю – полномасштабное сканирование всех дисков. Жалеть времени на эту процедуру не следует, лучше сейчас потратить некоторое время, чем после заражения нести его в сервис на ремонт. При возможности можно оставить сканирование на ночь, предварительно указав в настройках антивируса его действие, при обнаруженном зараженном файле. Наша рекомендация – карантин, т.к. зачастую антивирус лечит и удаляет важные системные файлы, а из карантина их всегда можно восстановить.

- Сканирование (безопасный режим). Бывает, что ОС вашего ПК самостоятельно блокирует вирусы и в нормальном режиме во время работы. Это огромное преимущество, поскольку таким образом в несколько раз увеличиваются шансы обнаружить вирус. Для этого вам следует делать: перезагрузить компьютер, нажать F8 и выбрать из списка безопасный режим. И уже в нем начать сканирование.

- Настройте защиту антивируса по максимуму, включите все компоненты. Старайтесь работать в таком режиме. Пусть это и задействует ресурсы вашего ПК, но работающий WEB – антивирус того же Касперского в сочетании с настроенной на максимум проактивной защитой, практически не оставляет шансов вирусу пробраться к вам на компьютер через браузер.

- Запретите автоматический запуск со вех носителей.

Признаки заражения компьютера вирусом или трояном.

Для начала вы должны понять, что с компьютером что-то не так. Он начинает либо тормозить, либо вести себя неадекватно. В последнее время, зачастую, экран компьютера просто блокируется баннером с инструкцией по разблокировке, которая подразумевает посылку СМС или что-то оплатить. Это делать, конечно же, не стоит. Так же компьютер может падать в BSOD, так называемый «синий экран смерти», что тоже может информировать о том, что что-то не так.

Часто другие пользователи могут жаловаться на то, что от вас по почте, через Skype или другие средства коммуникации им приходит спам – это явный признак того, что в системе орудует вирус. Ну и одно из самых неприятных последствий – это подмена адресов ресурсов ложными, которые собирают ваши пароли и аккаунты. В этом случае часто можно узнать о работе вируса по изменению баланса вашего счета или счета вашей организации в банке, невозможности зайти на ресурсы, на которые раньше вы спокойно заходили.

Находим вирус.

Несколько полезных наводок на тему поиска вирусов и их последствий, которые вы можете использовать только на свой страх и риск:

- AVZ. Наверное, это главный инструмент системного администратора в борьбе с вирусом. Программа позволяет находить подозрительные процессы, настройки системы и файлы. К сожалению, подробная инструкция по работе данной программы – это тема для отдельной статьи, поэтому интернет вам в помощь.

- Msconfig.exe – конфигурация системы windows, которая позволяет включать и отключать службы и программы, прописанные в автозагрузке. Часто в ее конфигурации можно найти какие-то подозрительные файлы, записанные в автозапуск, неподписанные службы или службы со странными названиями.

- Параметры реестра (regedit.exe), в которых вирусы часто прописываются для автозагрузки:

·Ветка«HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows NT\ CurrentVersion\ Winlogon »

Нужные значения:

"Shell"="Explorer.exe"

"Userinit"="C:\WINDOWS\system32\userinit.exe"

- Ветка «

HKEY_CURRENT_USER\ Software\ Microsoft\ WindowsNT\ CurrentVersion\ Winlogon»

В ней не должно быть исполняемых программ для запуска, только некоторые системные параметры . Не должно быть Shell и UserInit.

«HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Run»

«HKEY_CURRENT_USER\ Software\ Microsoft\ Windows\ CurrentVersion\ Run»

В них не должно быть ничего левого, непонятного и подозрительного. Эти параметры так же присутствуют в msconfig, в разделе автозапуска, поэтому лучше ими управлять оттуда, дабы не удалить ничего лишнего, т.к. можно всегда включить обратно.

·Ветка: «HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows NT\ CurrentVersion\ Windows»

Нужное значение:

"AppInit_DLLs"=""

4.Проверка файла «c:\windows\system32\drivers\etc\hosts». В нем не должно быть ничего лишнего. Проверять стоит с конца, т.к. вирус скорее всего вставит с сотню пустых строк, в попытке спрятаться за границами экрана.

Часто случается, что вирусы трояны на своих ПК мы обнаруживает слишком поздно – после того, как они уже поработали с системными файлами и папками, правильная работа без которых просто невозможна. В таком случае без переустановки (восстановления) системы вам просто не обойтись. Во всяком случае, этот переустановка ОС даст вам 90% гарантии того, что компьютер будет работать стабильно. Восстанавливать сильно поврежденную ОС достаточно сложно. Это требует много времени и средствам. И в этом вам поможет приходящий системный администратор, который не только полностью очистит компьютер от вирусов, но и сумеет восстановить поврежденные им файлы.

троянский вирус - что это такое? Как я могу удалить его?

Что такое троян? Как работает этот вирус?

Цифровые устройства не только значительно облегчают нашу повседневную жизнь, но и могут быть источником угроз. Одним из них являются компьютерные вирусы, такие как троянский вирус. Они изначально задерживают работу нашего оборудования, а впоследствии наносят более серьезный ущерб. В статье мы обсуждаем, среди прочегочто такое троян, как он работает и как его удалить.

Что такое троянский вирус?

В начале стоит объяснить что такое компьютерный вирус. Это тип вредоносного ПО, которое может воспроизводить себя и распространяться на нашем устройстве. Что делает троянец на нашем устройстве? Первоначально это затрудняет наше ежедневное использование, например, замедляя работу системы. Некоторые типы вирусов могут нанести серьезный ущерб, например, потерю данных или заражение наших данных специально сгенерированным кодом.

Одним из типов компьютерных вирусов является троянский конь, который для краткости часто называют трояном. Троянец представляет собой поддельное программное обеспечение , которое маскируется под приложения, используемые пользователем рассматриваемого устройства .

Как работает троянец? Троянец устанавливает нежелательные компоненты в систему , которые могут нанести серьезный ущерб. Мы можем выделить несколько типов троянцев:

- Программное обеспечение для шантажа (программы-вымогатели) — это тип установленного программного обеспечения, которое может заблокировать нам доступ к нашей системе или предотвратить чтение данных на устройстве.Мы можем снова получить доступ к оборудованию, заплатив соответствующую (вынужденную) плату.

- Spyware (шпионское ПО) — этот тип троянца собирает информацию о пользователе, такую как личные данные, пароли, номера платежных карт и историю просмотренных веб-сайтов. Эти типы программ могут также отправлять нежелательные сообщения другим.

- Логическая бомба - программное обеспечение, вызывающее изменения при выполнении определенных условий, например.подключение к сети Wi-Fi, конкретная дата или запуск приложения. Логические бомбы, которые будут активированы, могут, например, удалить данные, приостановить работу системы или разрешить несанкционированный доступ к системе.

- Бэкдор - Уязвимость, оставленная в системе безопасности, для преднамеренного использования в более позднее время. Чаще всего такого рода программное обеспечение используется разработчиками соответствующих программ.

Как троянец атакует наше устройство?

Компьютерные вирусы могут попасть в нашу систему разными путями, стоит помнить, что эти виды деятельности постоянно меняются, и хакеры работают над способами, которые не будут обнаружены пользователями или антивирусными программами.

Один из самых популярных способов проникновения троянца в наше устройство:

- Передача по электронной почте и онлайн-чату - Трояны могут проникать в виде вложений, крошечных пикселей и ссылок, встроенных в тело сообщения. Когда вы нажимаете на элемент, троянец автоматически устанавливается на ваше устройство.

- Загрузка приложений и файлов - неточная проверка свойств данного приложения или файла может сделать возможным удаленный доступ других людей к нашей системе после его установки.Особенно это касается приложений из неофициальных, ненадежных источников.

- Внешние устройства - загрузка файлов, сохраненных на внешней флешке. Их изменение также может быть опасным для нашего оборудования. Этот метод является одним из самых популярных способов заразить как можно больше устройств.

Как удалить троян?

Чтобы уменьшить вероятность заражения нашей системы, вы должны соблюдать несколько правил:

- Не открывать подозрительные электронные письма.

- Не переходить по ссылкам неизвестного происхождения.

- Избегание загрузки вложений, происхождение которых нам неизвестно.

- Использование «облака» для передачи данных, а не внешних устройств.

- Установка хорошей антивирусной программы.

Даже при максимальной осторожности наш компьютер может заразиться. Как удалить троянский вирус?

Одним из наиболее эффективных методов является очистка системы и ее восстановление до заводского состояния с помощью соответствующего антивирусного инструмента.На рынке представлено множество программ, одна из них — Safe Internet от Netia.

Safe Internet обеспечивает расширенную защиту от различных типов вирусов. Кроме того, это гарантирует брандмауэр — межсетевой экран. Программное обеспечение также было оснащено антиспам-фильтром и родительским контролем, а также безопасным банковским режимом.

.Как удалить троян? - Blog Net Complex

Время чтения: 2 минТроянская программа Вирус — это тип вредоносного ПО, которое атакует ваш компьютер под видом реальной работающей программы. Как только троян окажется в вашей системе, он может совершать вредоносные действия еще до того, как вы об этом узнаете. Оказавшись внутри, некоторые трояны бездействуют на компьютере, ожидая дальнейших указаний от хакера-хозяина, но другие начинают свою вредоносную деятельность с самого начала.

Некоторые троянцы загружают на компьютер дополнительное вредоносное ПО, а затем обходят настройки безопасности, а другие пытаются упреждающе отключить антивирусное ПО. Некоторые трояны превращают рабочие станции в часть криминальной сети DDoS (Distributed Denial of Service).

Как обнаружить троянца на компьютере

Прежде чем вы обнаружите все места, где троян может атаковать ваш компьютер, давайте сначала выясним, как от них избавиться.Вы можете удалить некоторые трояны, отключив элементы автозагрузки на вашем компьютере, которые не получены из надежных источников. Для достижения наилучших результатов сначала перезагрузите устройство в безопасном режиме, чтобы вирус не смог помешать вам удалить его.

Как удалить Trojan

Как избавиться от Trojan? Убедитесь, что вы знаете, какие именно программы вы удаляете, так как вы можете замедлить работу, выключить или парализовать свою систему, если удалите основные программы, необходимые для работы вашего компьютера.Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет правильное доверие и поведение приложения, а также сигнатуры троянов в файлах, чтобы обнаружить их, изолировать, а затем немедленно удалить. Помимо обнаружения известных троянов, антивирус McAfee может идентифицировать новые трояны, обнаруживая подозрительную активность во всех приложениях. Удаление

After Trojan

— отличный способ защитить ваш компьютер и конфиденциальность, но вам также необходимо предпринять шаги, чтобы избежать этого в будущем:

- Настройте облачные учетные записи, используя адреса электронной почты, которые предлагают поддержку восстановления учетной записи.Аккаунты от интернет-провайдера или премиум-сервисов.

- Apple: вы можете запросить помощь в восстановлении вашей учетной записи. Учетные записи Gmail и/или Yahoo не могут быть восстановлены, поскольку они не могут подтвердить право собственности

- Использование VPN в общедоступной сети Wi-Fi

- Позвоните отправителю, прежде чем открывать вложения электронной почты

- Используйте антивирусное решение с защитой в режиме реального времени

Заключительные мысли

Трояны могут заразить ваш компьютер и вызвать огромные проблемы еще до того, как вы поймете, что произошло.Как только троянец попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ универсальны и просты в использовании, если следовать этому проверенному процессу.

Непроверенные элементы автозагрузки и подозрительные программы могут выступать в качестве шлюзов для троянов для установки вредоносного кода на ваш компьютер и другие устройства. Если вы заметили, что в вашей системе запущены новые программы, которые вы не установили, это может быть троян.Попробуйте удалить программу и перезагрузить компьютер, чтобы увидеть, улучшится ли его производительность.

Будьте защищены

Ландшафт киберугроз постоянно меняется и развивается. Хакеры всегда ищут новые способы взлома компьютеров и серверов, поэтому вам нужно быть в курсе последних угроз, а использование проверенного антивирусного решения всегда является разумным решением. Эти шаги не только обеспечат безопасность ваших устройств, но и дадут вам душевное спокойствие при использовании в Интернете.

Редактор блога Net Complex

.Удаление вирусов с компьютера

Сегодня компьютеры для большинства из нас являются инструментом, который служит не только для развлечения, но и для учебы и работы. К сожалению, все устройства, подключенные к сети, рано или поздно могут стать жертвами вирусов, которые замедляют их работу, а иногда даже повреждают или удаляют файлы на диске. Вот несколько практических советов о том, как удалить вирус с вашего компьютера. Размышляя о том, как избавиться от вирусов на компьютере, стоит начать с объяснения того, что такое вирус на самом деле.Этот термин определяется как вредоносное ПО, которое замедляет работу вашего компьютера, повреждает или удаляет файлы, хранящиеся на диске, крадет личные данные, пароли и коды доступа (для электронной почты, банковских счетов, профилей в социальных сетях), а иногда позволяет создателю вируса взять под контроль устройство. Компьютерные вирусы распространяются несколькими способами: они могут быть скрыты в файлах, отправляемых по электронной почте, на определенных веб-сайтах или на устройствах хранения, таких как USB-накопители и компакт-диски.

Удаление вируса должно начинаться с диагностики

Пользователи компьютеров во многих случаях не осознают, что их устройства постоянно подвергаются заражению вредоносными программами, и ищут информацию о том, как удалить вирус, только когда их компьютер полностью отказывается работать. Между тем, существует довольно много симптомов, указывающих на наличие вирусов на вашем компьютере. В том числе:

- внезапное падение производительности компьютера,

- медленный запуск программ, медленная загрузка страниц,

- всплывающие сообщения от программ, которые мы не устанавливали (обычно сообщают, что компьютер заражен и советуют как удалить вирусы - на самом деле при якобы "удалении" файлы крадут),

- нежелательная реклама начинает появляться при просмотре веб-страниц,

- антивирусная программа, установленная на компьютере, сигнализирует о наличии угроз (к сожалению, многие до сих пор игнорируют этот тип сообщений...).

Как избавиться от вируса? Возможные действия

Интересно, что основную информацию о том, как удалить вирусы с компьютера, можно найти в Интернете. Специалисты по ИТ-оборудованию придумали множество способов защитить систему от вредоносных программ. Среди действий, которые может без особых проблем выполнить даже человек без глубоких знаний в области ИТ, есть, в частности, очистка системы с помощью CCleaner, установка базового брандмауэра и установка хорошей антивирусной программы.

Удаление вируса специальными программами

Лучший способ защитить компьютер от вредоносных программ и возможного удаления вирусов — установить на компьютер специальную антивирусную программу. Это может быть, например, Norton, Panda или Bitdefender. Все они представлены в двух вариантах: бесплатном, обеспечивающем базовую защиту от наиболее распространенных вирусов, и платном, гораздо более продвинутом, особенно рекомендуемом для людей, хранящих важные файлы на компьютере или использующих его для онлайн-платежей.Как правило, стоимость годовой защиты колеблется в районе нескольких десятков злотых.

Как удалить вирус с мобильного телефона?

С развитием технологий мобильные телефоны с доступом в Интернет также стали уязвимы для атак вредоносных программ. По этой причине стоит знать, как удалить вирус со смартфона. Как и в случае с компьютерами, лучший способ сделать это — установить надежную антивирусную программу — согласно данным, предоставленным AV-Test, 99% антивирусных приложений, доступных для смартфонов, дали положительный результат, что означает, что они распознали и удалили 95% всех известных антивирусов. приложения, вирусы.

.Удаление троянов с компьютера - Программы

Программы удаления троянов по эффективных инструмента для обеспечения безопасности вашего компьютера против опасного софта в виде лошадей Троян. Бесплатные программы для удаления троянов обнаруживать и удалять вредоносные приложения с нашего компьютера. троян это не что иное, как программное обеспечение, которое притворяется известным Программы. Он устанавливает шпионское ПО, которое ворует конфиденциальные данные пользователя.Трояны устанавливают т.н. бэкдор (то есть системная уязвимость), который позволяет получить контроль над вашим компьютером посторонними лицами. Бесплатные загружаемые троянские программы с нашего сайта чрезвычайно эффективны в обнаружении и удалении компонентов рекламное (рекламное), шпионское и другое вредоносное ПО (вредоносное ПО). Хотя антивирусные программы хорошо обнаруживают трояны, к сожалению, нет справиться с их удалением, поэтому бесплатные программы не Хорошим дополнением к ним являются средства удаления троянов.

Бесплатные программы для эффективного удаления троянов защитит ваш компьютер от вредоносных программ

Trojan Removal Programs - Идеальная защита от нежелательное программное обеспечение.

Программы удаления троянов можно бесплатно скачать на Компьютеры на базе Windows позволяют обнаружение и удаление шпионских программ на нашем компьютер. Самый популярный инструмент — Trojan Remover, ценится пользователями во всем мире за его скорость и эффективность действия.McAfee Labs тоже интересное предложение Stinger, который распознает и удаляет не только трояны, но и вирусы и руткиты. Среди бесплатных программ для удаления троянов мы также найдем инструмент, который предлагает специализированный анализ результаты вашей работы по очистке нашего компьютера. RegRun Reanimator — это приложение, которое сканирует нашу систему в ищет вредоносные программы, а затем отправляет отчет от их деятельности к производителю. В ответ готовимся скрипты, которые очищают наш компьютер.

Программы удаления троянов - необходимое дополнение

антивирусных программБесплатные программы удаления троянов очень хороши дополнение к стандартному антивирусному сканеру. Это стоит твоего следите за удалением вирусов Касперского Инструмент. Большим преимуществом этого инструмента является повседневная обновлена база сигнатур, однако эта программа запускается только по запросу пользователя и, следовательно, не может быть альтернативой для традиционных антивирусных сканеров.Хорошее дополнение также будет бесплатный Zeus Trojan Remover, который был предназначен для удаления опасного троянца ZeuS, также известного под именем ZBot и Wsnpoem. Этот троянец чрезвычайно опасен, после заражения компьютера жертвы похищает конфиденциальную информацию по поводу интернет-банкинга. Программы для удаления триано которые можно бесплатно скачать с нашего сайта эффективно защитить наш компьютер от нежелательного заражения программное обеспечение.

Эффективное оружие в борьбе с вредоносными программное обеспечение гарантируется бесплатными программами удаления Троян

.Что делать, если мой компьютер заражен?

Иногда даже опытный пользователь может не подозревать, что его компьютер заражен вирусом. Это происходит, когда вирусы прячутся среди обычных файлов или маскируются под стандартные файлы. В этом разделе представлен подробный обзор симптомов заражения вирусом, показано, как восстановить данные после вирусной атаки и как предотвратить повреждение данных вредоносными программами.Признаки инфекции

Существует множество признаков того, что ваш компьютер заражен.Если с вашим компьютером происходят «странные вещи», подобные описанным ниже, велика вероятность того, что произошло заражение:

- внезапное отображение сообщений или изображений

- появление случайных звуков или музыки,

- Таинственное открытие или закрытие приводов CD-ROM,

- внезапный запуск программ на компьютере,

- Уведомление брандмауэра о том, что некоторые приложения пытаются подключиться к Интернету без инициации пользователя.

Следующие события являются одними из частых признаков заражения компьютера через электронную почту:

- друзья или коллеги говорят, что получили от пользователя сообщения, которые он или она не отправлял,

- Почтовый ящик содержит много сообщений без адреса электронной почты или заголовка отправителя.

Однако эти проблемы не всегда вызваны наличием вируса. Например, зараженные сообщения, якобы отправленные с адреса пользователя, на самом деле могут быть отправлены с другого компьютера.

На заражение компьютера может указывать и ряд других, вторичных признаков:

- частые зависания компьютера или ошибки,

- замедление работы компьютера при запуске программ,

- не удалось загрузить операционную систему,

- исчезновение файлов и папок или изменение их содержимого,

- Слишком частый доступ к жесткому диску,

- Блокировка или непредвиденное поведение Microsoft Internet Explorer, например.Окно приложения не может быть закрыто.

В 90% случаев перечисленные признаки указывают на аппаратную или программную проблему. Хотя маловероятно, что они вызваны вирусной инфекцией, рекомендуется выполнить полную проверку компьютера.

Что делать при появлении признаков инфекции?

Если ваш компьютер ведет себя непредсказуемо:

- Не паникуйте! Таким образом, вы можете избежать потери важной информации, хранящейся на вашем компьютере, и избежать ненужного стресса.

- Отключите компьютер от Интернета.

- Если ваш компьютер подключен к локальной сети, отключите ее.

- Если вы не можете загрузиться с жесткого диска (ошибка при запуске), попробуйте загрузиться в безопасном режиме или с помощью загрузочного диска Windows.

- Прежде чем предпринимать какие-либо действия, скопируйте все важные данные на внешний носитель (дискету, компакт-диск, флешку и т. д.).

- Установите антивирусную программу, если она еще не установлена в системе.

- Загрузите последние обновления антивирусных баз. По возможности не скачивайте базы данных с зараженного компьютера, а используйте компьютер друга или офиса, интернет-кафе и т. д. Это важно, поскольку, если зараженный компьютер подключен к Интернету, вирус может отправить важные данные третьим лицам или попытаться для отправки на все адреса в адресной книге. Обновления антивируса доступны на компакт-диске от производителя антивирусного программного обеспечения или авторизованного дистрибьютора.

- Выполнить полное сканирование системы.

Если при проверке вирусов не обнаружено

Если при проверке вирусов не обнаружено и классифицированы тревожные признаки, не пугайтесь. Проверьте аппаратное и программное обеспечение, установленное на вашем компьютере, загрузите исправления Windows с помощью Центра обновления Windows и удалите все нелегальные программы и ненужные данные с вашего компьютера.

Если при проверке были обнаружены вирусы

Хорошее антивирусное решение уведомит пользователя об обнаруженных при проверке вирусах и предложит способы борьбы с зараженными объектами.

В подавляющем большинстве случаев персональные компьютеры заражены червями, троянскими конями или вирусами. Однако в большинстве случаев большую часть данных можно восстановить.

- Хорошее антивирусное решение включает в себя возможность лечения зараженных объектов, помещения в карантин потенциально зараженных объектов и удаления червей и троянских программ. Отчет будет содержать названия вредоносных программ, обнаруженных на вашем компьютере.

- В некоторых случаях для восстановления поврежденных данных требуется дополнительный инструмент.Посетите веб-сайт производителя вашей антивирусной программы и найдите информацию о вирусах, троянских программах или червях, атаковавших ваш компьютер, а затем загрузите доступные инструменты.

- Если ваш компьютер заражен вирусами, использующими уязвимости Microsoft Outlook Explorer, вы можете полностью очистить его, вылечив все зараженные объекты, а затем просканировав и вылечив базу данных почтового клиента. Это гарантирует, что вредоносные программы не будут перезапущены, если сообщения были заражены до начала проверки.Вам также следует загрузить и установить исправления для Microsoft Outlook Express.

- К сожалению, некоторые вирусы невозможно удалить с зараженных объектов. При заражении некоторые из них могут повредить информацию на вашем компьютере так, что ее невозможно будет восстановить. Если вирус не может быть удален из файла, абсолютно необходимо удалить файл.

Если ваш компьютер подвергся серьезной атаке

Некоторые вирусы и трояны могут серьезно повредить ваш компьютер:

- Если вы не можете загрузиться с жесткого диска (ошибка при запуске), попробуйте загрузиться с безопасного диска Windows.Если система не может распознать жесткий диск, значит, вирус повредил таблицу разделов диска. В этом случае попробуйте восстановить таблицу разделов с помощью стандартной программы Windows ScanDisk. Если это не поможет, обратитесь в службу восстановления данных компьютера. Производитель вашей антивирусной программы должен предоставить адреса или контактные телефоны таких служб.

Если установлена утилита управления дисками, некоторые логические диски могут быть недоступны при загрузке с диска аварийного восстановления.В этом случае вылечите все доступные диски, перезагрузите систему с жесткого диска, а затем вылечите оставшиеся логические диски.

- После сканирования дисков, содержащих данные, восстановить поврежденные файлы и приложения с помощью резервных копий.

Диагностика проблемы стандартными средствами Windows

Опытные пользователи могут делать следующее:

- проверить целостность файловой системы на жестком диске (с помощью программы CHKDSK) и исправить ошибки файловой системы,

- если возникло большое количество ошибок, перед их удалением скопируйте наиболее важные файлы на съемные носители данных,

- сканирование компьютера после загрузки с аварийной дискеты Windows,

- Используйте другие стандартные инструменты Windows, например.СканДиск.

Подробнее об этих инструментах см. в справке Windows.

Когда ничего не помогает

Если описанные выше симптомы проявляются даже после выполнения сканирования компьютера и проверки установленного оборудования, программного обеспечения и жесткого диска средствами Windows, отправьте подробное описание проблемы в службу технической поддержки производителя вашего антивирусного программного обеспечения.

Некоторые производители антивирусов анализируют зараженные объекты, предоставленные пользователями.

После удаления инфекции

После удаления вируса проверьте все диски и съемные носители, которые могли быть заражены вирусом.

Убедитесь, что антивирусная программа, установленная на компьютере, имеет правильную конфигурацию.

Принимая эти меры, ваш компьютер не будет заражен в будущем.

.троянский конь - что это? Вирус или вредоносное ПО?

Все о троянах

Остерегайтесь греков, дарящих подарки

В эпической поэме Вергилия « Энеида » умный Одиссей разрабатывает план по привлечению своих солдат к обнесенной стеной Трое. Вместо того, чтобы рушить стены или перелезать через них, Одиссей нашел другой способ: обманывать. Троянские солдаты наблюдали, как греки, казалось, удалялись, оставив гигантского деревянного коня. в знак капитуляции.Празднуя победу, троянцы втянули коня в город, а вместе с ним спрятались внутри Одиссей и его воины.

Подобно деревянному коню из поэмы, троянские кони или просто троянцы - это аферы и инженерные методы социальные, поощряющие ничего не подозревающих пользователей запускать, казалось бы, безобидные программы которые скрывают вредоносный код.

Как охарактеризовать троянца

Люди иногда думают о трояне как о вирусе или черве, но на самом деле это не так.Вирус это программа для заражения файлов, которая может самовоспроизводиться и распространяться, присоединяясь к другая программа. Черви — это вредоносные программы, похожие на вирусы, но не обязательно связанные с другой программой. распространять. Большинство вирусов в настоящее время рассматриваются как устаревший тип угроз. черви они тоже стали редкими, хотя время от времени все же появляются.

Троянец может быть швейцарским армейским ножом, когда дело доходит до взлома.

Думайте о троянах как об общем термине для существующих вредоносных программ. разные их виды. В зависимости от намерений киберпреступника троянец может быть швейцарским армейским ножом для взлома действует как часть автономного вредоносного ПО или как инструмент для других задач, таких как ввести будущие угрозы, связавшись с хакером позже или открыв систему для атак, точно так же, как греческие воины открыли троянскую твердыню.

Другими словами, троянец — это стратегия, которую хакеры используют для внедрения любого количества угроз, от программ-вымогателей, требующих немедленной оплаты, до программ-шпионов, работающих скрытно и они крадут ценную информацию, такую как личные и финансовые данные.