Youwillbemined 2 как удалить

Как найти и удалить вирус майнер.

Вирус-майнер (майнер, Биткоин майнер) – это вредоносное программное обеспечение, основной целью которого является майнинг (mining) - заработок криптовалюты с использованием ресурсов компьютера жертвы. В идеальном случае, такое программное обеспечение должно работать максимально скрытно, иметь высокую живучесть и низкую вероятность обнаружения антивирусными программами. ”Качественный” вирус-майнер малозаметен, почти не мешает работе пользователя и с трудом обнаруживается антивирусным ПО. Основным внешним проявлением вирусного заражения является повышенное потребление ресурсов компьютера и, как следствие – дополнительный нагрев и рост шума от вентиляторов системы охлаждения. В случае ”некачественного” вируса-майнера, в дополнение к перечисленным симптомам, наблюдается снижение общей производительности компьютера, кратковременные подвисания или даже неработоспособность некоторых программ.

Что такое майнинг?

Слово ”майнинг” происходит от английского ”mining”, что означает ”разработка полезных ископаемых”. Майнинг - это не что иное, как процесс создания новых единиц криптовалюты (криптомонет) по специальному алгоритму. На сегодняшний день существует около тысячи разновидностей криптовалют, хотя все они используют алгоритмы и протоколы наиболее известного начинателя - Bitcoin .

Процесс майнинга представляет собой решение сложных ресурсоемких задач для получения уникального набора данных, подтверждающего достоверность платежных транзакций. Скорость нахождения и количество единиц криптовалюты, получаемых в виде вознаграждения, различны в системах разных валют, но в любом случае требуют значительных вычислительных ресурсов. Мощность оборудования для майнинга обычно измеряется в мегахешах (MHash) и гигахешах (GHash). Так как сложность майнинга наиболее дорогих криптовалют уже давно недостижима на отдельно взятом компьютере, для заработка используются специальные фермы, представляющие собой мощные вычислительные системы промышленного уровня и пулы майнинга - компьютерные сети, в которых процесс майнинга распределяется между всеми участниками сети. Майнинг в общем пуле - это единственный способ для простого пользователя поучаствовать в получении хотя бы небольшой прибыли от процесса создания криптомонет. Пулы предлагают разнообразные модели распределения прибыли, учитывающие в том числе и мощность клиентского оборудования. Ну и вполне понятно, что загнав в пул десятки, сотни и даже тысячи зараженных майнером компьютеров, злоумышленники получают определенную прибыль от эксплуатации чужого компьютерного оборудования.

Майнинг в общем пуле - это единственный способ для простого пользователя поучаствовать в получении хотя бы небольшой прибыли от процесса создания криптомонет. Пулы предлагают разнообразные модели распределения прибыли, учитывающие в том числе и мощность клиентского оборудования. Ну и вполне понятно, что загнав в пул десятки, сотни и даже тысячи зараженных майнером компьютеров, злоумышленники получают определенную прибыль от эксплуатации чужого компьютерного оборудования.

Вирусы-майнеры нацелены на долговременное использование компьютера жертвы и при заражении, как правило, устанавливается вспомогательное ПО, восстанавливающее основную программу майнинга в случае ее повреждения, удаления антивирусом или аварийного завершения по каким-либо причинам. Естественно, основная программа настраивается таким образом, чтобы результаты майнинга были привязаны к учетным записям злоумышленников в используемом пуле. В качестве основной программы используется легальное программное обеспечение для майнинга, которое загружается с официальных сайтов криптовалют или специальных ресурсов пулов и, фактически, не являющееся вредоносным программным обеспечением (вирусом, вирусным программным обеспечением - ПО). Это же ПО вы можете сами скачать и установить на собственном компьютере, не вызывая особых подозрений у антивируса, используемого в вашей системе. И это говорит не о низком качестве антивирусного ПО, а скорее наоборот – об отсутствии событий ложной тревоги, ведь вся разница между майнингом, полезным для пользователя, и майнингом, полезным для злоумышленника заключается в том, кому будут принадлежать его результаты, т.е. от учетной записи в пуле.

Это же ПО вы можете сами скачать и установить на собственном компьютере, не вызывая особых подозрений у антивируса, используемого в вашей системе. И это говорит не о низком качестве антивирусного ПО, а скорее наоборот – об отсутствии событий ложной тревоги, ведь вся разница между майнингом, полезным для пользователя, и майнингом, полезным для злоумышленника заключается в том, кому будут принадлежать его результаты, т.е. от учетной записи в пуле.

Как уже упоминалось, главным признаком заражения системы майнером является интенсивное использование ресурсов какой-либо программой, сопровождающееся увеличением уровня шума системного блока, а также температуры комплектующих. При чем, в многозадачной среде, как правило, вирус работает с самым низким приоритетом, используя ресурсы системы только тогда, когда компьютер простаивает. Картина выглядит так: компьютер ничем не занят, простаивает, а его температура комплектующих и издаваемый вентиляцией шум напоминает игровой режим в какой-нибудь очень даже требовательной компьютерной стрелялке. Но, на практике наблюдались случаи, когда приоритет программ для майнинга устанавливался в стандартное значение, что приводило к резкому падению полезного быстродействия. Компьютер начинает жутко ”тормозить” и им практически невозможно было пользоваться.

Но, на практике наблюдались случаи, когда приоритет программ для майнинга устанавливался в стандартное значение, что приводило к резкому падению полезного быстродействия. Компьютер начинает жутко ”тормозить” и им практически невозможно было пользоваться.

Удаление майнера с использованием отката на точку восстановления

Самым простым способом избавления от нежелательного ПО является возврат предыдущего состояния Windows с использованием точек восстановления, часто называемый откатом системы. Для этого необходимо, чтобы существовала точка восстановления, созданная в тот момент времени, когда заражение еще не произошло. Для запуска средства восстановления можно воспользоваться комбинацией клавиш Win+r и набором команды rstrui.exe в открывшемся поле ввода. Или воспользоваться главным меню – ”Программы – Стандартные – Служебные – Восстановление системы”. Далее, выбираете нужную точку восстановления и выполняете откат на нее. При успешном откате, в большинстве случаев, удается избавиться от вируса без особых усилий. Если же нет подходящей точки восстановления или откат не привел к нейтрализации вируса, придется искать более сложные пути для разрешения данной проблемы. При этом можно воспользоваться стандартными средствами операционной системы или специализированными программами, позволяющими выполнять поиск и завершение процессов, получение сведений об их свойствах, просмотр и модификацию точек автозапуска программ, проверки цифровых подписей издателей и т.п. Такая работа требует определенной квалификации пользователя и навыков в использовании командной строки, редактора реестра и прочих служебных утилит. Использование же нескольких антивирусных сканеров разных производителей, программ для очистки системы и удаления нежелательного ПО может не дать положительного результата, и в случае с майнером – обычно не дает.

Если же нет подходящей точки восстановления или откат не привел к нейтрализации вируса, придется искать более сложные пути для разрешения данной проблемы. При этом можно воспользоваться стандартными средствами операционной системы или специализированными программами, позволяющими выполнять поиск и завершение процессов, получение сведений об их свойствах, просмотр и модификацию точек автозапуска программ, проверки цифровых подписей издателей и т.п. Такая работа требует определенной квалификации пользователя и навыков в использовании командной строки, редактора реестра и прочих служебных утилит. Использование же нескольких антивирусных сканеров разных производителей, программ для очистки системы и удаления нежелательного ПО может не дать положительного результата, и в случае с майнером – обычно не дает.

Поиск и удаления майнера с использованием утилит из пакета Sysinternals Suite

Сложность выявления программ, используемых для майнинга, заключается в том, что они не обнаруживаются большинством антивирусов, поскольку фактически не являются вирусами. Есть вероятность, что антивирус может предотвратить процесс установки майнера, поскольку при этом используются не совсем обычные программные средства, но если этого не произошло, искать и удалять вредоносную (с точки зрения владельца зараженного компьютера) программу, скорее всего, придется вручную. К сведению, в июне 2017г. средний уровень выявления вредоносности подобного ПО, например, средствами известного ресурса Virustotal составлял 15-20/62 – т.е. из 62 антивирусов, только 15-20 посчитали его вредоносной программой. При чем, наиболее популярные и качественные антивирусные программы в эту группу не входят. Для хорошо известных или обнаруженных относительно давно вирусов уровень выявления вредоносности может быть выше благодаря сигнатурам антивирусных баз данных и принятия некоторых дополнительных мер разработчиками антивирусных программ. Но все это далеко не всегда позволяет избавиться от вируса майнера без дополнительных усилий, которые потребуется приложить для решения проблемы.

Есть вероятность, что антивирус может предотвратить процесс установки майнера, поскольку при этом используются не совсем обычные программные средства, но если этого не произошло, искать и удалять вредоносную (с точки зрения владельца зараженного компьютера) программу, скорее всего, придется вручную. К сведению, в июне 2017г. средний уровень выявления вредоносности подобного ПО, например, средствами известного ресурса Virustotal составлял 15-20/62 – т.е. из 62 антивирусов, только 15-20 посчитали его вредоносной программой. При чем, наиболее популярные и качественные антивирусные программы в эту группу не входят. Для хорошо известных или обнаруженных относительно давно вирусов уровень выявления вредоносности может быть выше благодаря сигнатурам антивирусных баз данных и принятия некоторых дополнительных мер разработчиками антивирусных программ. Но все это далеко не всегда позволяет избавиться от вируса майнера без дополнительных усилий, которые потребуется приложить для решения проблемы.

Ниже рассматривается практический случай заражения системы вредоносным ПО для майнинга. Заражение произошло при использовании модифицированных игровых программ, загруженных с одного из недоверенных торент-трекеров. Хотя способ заражения мог быть и другим, как и для любого прочего вредоносного ПО – переход по ссылкам на непроверенных ресурсах, открытие почтовых вложений и т.п.

Набор вредоносных программ для майнинга в интересах злоумышленников реализует следующие функции:

- обеспечение своего автоматического запуска. Одна или несколько программ выполняют модификацию ключей реестра для автоматического запуска в случае непредвиденного завершения, перезагрузки или выключения питания. Периодически (приблизительно 1 раз в минуту) ключи реестра просматриваются и в случае их нарушения (удаления, изменения) - восстанавливаются.

- автоматического запуска программы для майнинга. Программа также запускается автоматически и параметры ее автозапуска отслеживаются и восстанавливаются одной или несколькими вспомогательными программами.

Пока в памяти компьютера выполняются процессы, обеспечивающие автоматический запуск, нет смысла удалять исполняемые файлы и записи в реестре – они все равно будут восстановлены. Поэтому, на первом этапе нужно выявить и принудительно завершить все процессы, обеспечивающие автоматический перезапуск вредоносных программ.

Для поиска и устранения вируса-майнера в современных ОС можно обойтись стандартными средствами или, например, более функциональным ПО из пакета Sysinternals Suite от Microsoft

страница Windows Sysinternals на Microsoft Technet

- Process Explorer – позволяет просматривать подробные сведения о процессах, потоках, использовании ресурсов и т.п. Можно изменять приоритеты, приостанавливать (возобновлять) работу нужных процессов, убивать процессы или деревья процессов. Утилитой удобно пользоваться для анализа свойств процессов и поиска вредоносных программ.

- Autoruns – удобное средство контроля автозапуска программ. Контролирует практически все точки автоматического запуска, начиная от папок автозагрузки и заканчивая задачами планировщика. Позволяет быстро обнаружить и изолировать программы, запуск которых не желателен.

Позволяет быстро обнаружить и изолировать программы, запуск которых не желателен.

В качестве вспомогательного ПО можно также воспользоваться утилитой Process Monitor, которая в сложных случаях позволяет отслеживать активность конкретных программ с использованием фильтров (обращение к реестру, файловой системе, сети и т.п.) А также удобной для поиска файлов и папок утилитой SearhMyfiles от Nirsoft, главной особенностью которой является возможность поиска файлов и папок с использованием отметок времени файловой системы NTFS (Time stamp). В качестве критериев поиска, можно задавать диапазоны времени создания, модификации и доступа для файлов и папок (Created, Modified, Accessed). Если известно приблизительное время заражения или взлома, можно собрать полный список файлов, которые были созданы или изменены в заданный период.

Но повторюсь, для поиска и удаления майнеров, как правило, достаточно использования стандартных средств Windows - диспетчера задач и редактора реестра. Просто перечисленное выше ПО проще в использовании и удобнее для поиска вредоносных программ.

Просто перечисленное выше ПО проще в использовании и удобнее для поиска вредоносных программ.

Cведения об использовании ресурсов системы, отображаемые Process Explorer:

Колонка CPU отображает степень использования центрального процессора различными процессами. System Idle Process - это не процесс, а индикация программой режима простоя (бездействия). В итоге видим, что процессор находится в режиме бездействия 49.23% времени, часть процессов используют сотые доли его ресурсов, а основным потребителем CPU является процесс system.exe - 49.90%. Даже при поверхностном анализе свойств процесса system.exe, заметны факты, которые вызывают обоснованное подозрение:

- Странное описание (Description) – Microsoft Center

- Странное имя компании (Company Name) – www.microsoft.com Прочие процессы, действительно имеющие отношение к Microsoft в качестве описания имеют строку Microsoft Corporation

Более подробный анализ выполняется через контекстное меню, вызываемое правой кнопкой мышки – пункт Properties:

Путь исполняемого файла ProgramData\System32\system. exe также является явно подозрительным, а переход в паку с исполняемым файлом при нажатии на соответствующую кнопку Explore показал, что и сама папка и исполняемый файл имеют атрибуты ”Скрытый” (”Hidden”). Ну, и параметры командной строки:

exe также является явно подозрительным, а переход в паку с исполняемым файлом при нажатии на соответствующую кнопку Explore показал, что и сама папка и исполняемый файл имеют атрибуты ”Скрытый” (”Hidden”). Ну, и параметры командной строки:

-o stratum+tcp:// xmr.pool. minergate.com: 45560 --donate- level=1 -u pro1004 el123234 @ yandex.ru*-p x -t 2 –k явно указывают на то, что процесс system.exe – это программа-майнер (для использования пулов pool.minergate.com).

Поле Autostart Location содержит значение n/a, что означает, что данный процесс не имеет точек автоматического запуска.

Родительский процесс для system.exe имеет идентификатор PID=4928, и на данный момент не существует (Non existent Process), что с большой долей

вероятности говорит о том, что запуск процесса был выполнен с использованием командного файла или программы, которая завершила свою работу после запуска. Кнопка Verify предназначена

для принудительной проверки наличия родительского процесса.

Кнопка Kill Process позволяет завершить текущий процесс. Это же действие можно выполнить с использованием контекстного меню, вызываемого правой кнопкой мышки для выбранного процесса.

Вкладка TCP/IP позволяет получить список сетевых соединений процесса system.exe:

Как видно, процесс system.exe имеет установленное соединение локальный компьютер – удаленный сервер static. 194.9.130.94. clients.your - server.de :45560.

В данном реальном случае, процесс system.exe имел минимальный приоритет и почти не влиял на работу прочих процессов, не требующих повышенного потребления ресурсов. Но для того, чтобы оценить влияние на поведение зараженной системы, можно установить приоритет майнера равный приоритету легальных программ и оценить степень ухудшения полезной производительности компьютера.

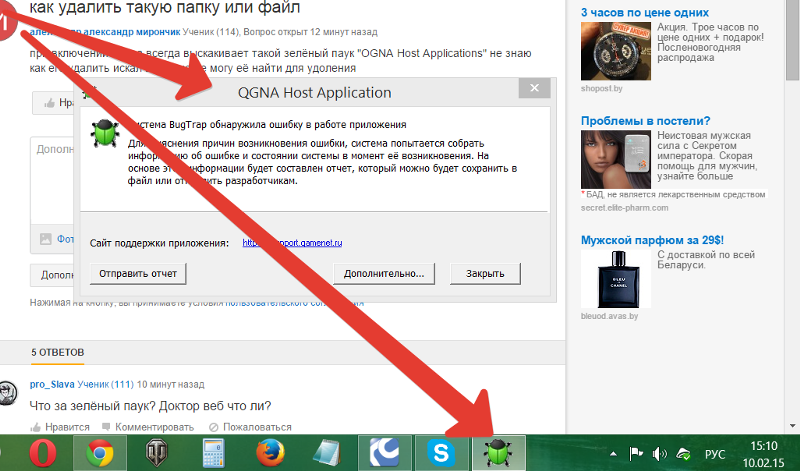

При принудительном завершении процесса system exe, он снова запускается спустя несколько секунд. Следовательно, перезапуск обеспечивается какой-то другой программой или службой. При продолжении просмотра списка процессов, в первую очередь вызывает подозрения процесс Security.exe

При продолжении просмотра списка процессов, в первую очередь вызывает подозрения процесс Security.exe

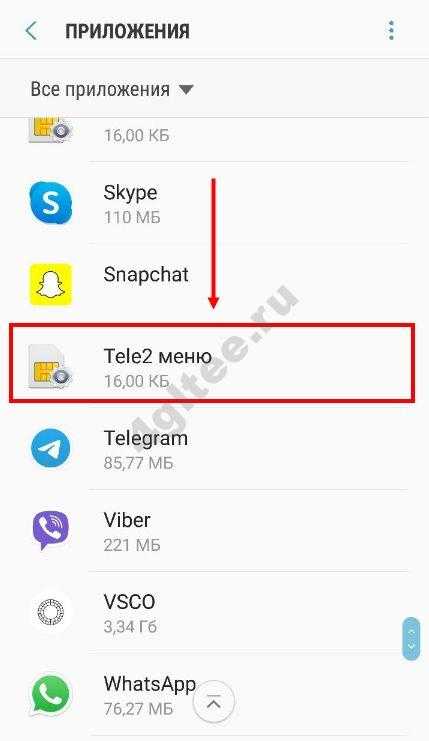

Как видно, для запуска программы Security.exe используется точка автозапуска из стандартного меню программ пользователя, и выполняемый файл Security.exe находится в той же скрытой папке C:\ProgramData\System32

Следующим шагом можно принудительно завершить Security.exe, а затем – system.exe. Если после этого процесс system.exe больше не запустится, то можно приступать к удалению вредоносных файлов и настроек системы, связанных с функционированием вредоносных программ. Если же процесс system.exe снова будет запущен, то поиск вспомогательных программ, обеспечивающих его запуск нужно продолжить. В крайнем случае, можно последовательно завершать все процессы по одному, каждый раз завершая system.exe до тех пор, пока не прекратится его перезапуск.

Для поиска и отключения точек автозапуска удобно использовать утилиту Autoruns из пакета Sysinternals Suite:

В отличие от стандартного средства msconfig. exe, утилита Autoruns выводит практически все возможные варианты автоматического запуска программ, существующие в данной системе. По умолчанию, отображаются все (вкладка Everything), но при необходимости, можно отфильтровать отдельные записи по типам переключаясь на вкладки в верхней части окна (Known DLLs, Winlogon, … Appinit).

exe, утилита Autoruns выводит практически все возможные варианты автоматического запуска программ, существующие в данной системе. По умолчанию, отображаются все (вкладка Everything), но при необходимости, можно отфильтровать отдельные записи по типам переключаясь на вкладки в верхней части окна (Known DLLs, Winlogon, … Appinit).

При поиске записей, обеспечивающих автозапуск вредоносных программ, в первую очередь нужно обращать внимание на отсутствие цифровой подписи разработчика в колонке Publisher. Практически все современные легальные программы имеют цифровую подпись, за редким исключением, к которому, как правило, относятся программные продукты сторонних производителей или драйверы/службы от Microsoft. Вторым настораживающим принципом является отсутствие описания в колонке Description. В данном конкретном случае, под подозрением оказывается запись, обеспечивающая открытие ярлыка Security.lnk в папке автозагрузки пользователя:

C:\Users\ Student\ AppData\ Roaming\ Microsoft\ Windows\Start Menu\ Programs\ Startup

Ярлык ссылается на файл c:\programdata\system32\security. exe

exe

Отметка времени (Time Stamp) дает дату и время заражения системы - 23.06.2017 19:04

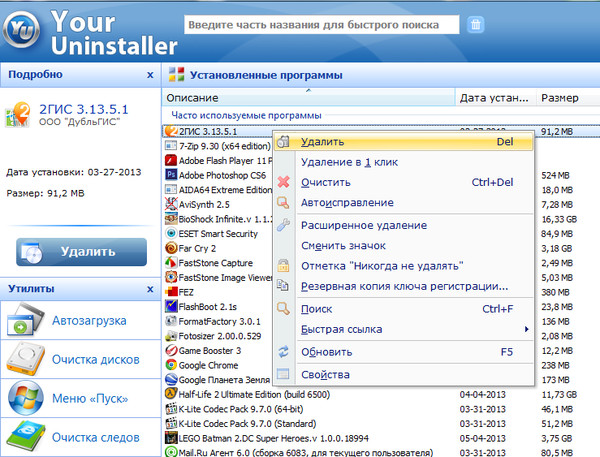

Любую из записей, отображаемых утилитой Autoruns, можно удалить или отключить, с возможностью дальнейшего восстановления. Для удаления используется контекстное меню или клавиша Del. Для отключения – снимается галочка выбранной записи.

Скрытую папку c:\programdata\ system32\ можно удалить вместе со всем ее содержимым. После чего перезагрузиться и проверить отсутствие вредоносных процессов.

Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой "Поделиться"

Скрытый майнинг (майнер) – что это, как обнаружить и удалить вирус-майнер

Вредоносные программы для скрытого майнинга относятся к категории вредоносного кода, предназначенного для использования вычислительной мощности устройства пользователя с целью добычи криптовалюты. При этом, жертвы не дают согласие и даже не подозревают о такой деятельности.

Вредоносные программы для скрытого майнинга относятся к категории вредоносного кода, предназначенного для использования вычислительной мощности устройства пользователя с целью добычи криптовалюты. При этом, жертвы не дают согласие и даже не подозревают о такой деятельности.

Что такое скрытый майнинг?

Ранее вредоносный код для добычи криптовалюты пытался загрузить и запустить исполняемый файл на определенных устройствах. Тем не менее, в последнее время очень популярна другая форма вредоносного программного обеспечения, известная под названием криптоджекинг – добыча криптовалюты в браузере

с помощью простого JavaScript. Этот метод позволяет выполнять злонамеренную деятельность непосредственно в браузере жертвы без установки программного обеспечения.

Сегодня большинство скриптов и исполняемые файлы добывают криптовалюту Monero. Она имеет много преимуществ по сравнению с Bitcoin: Monero предлагает анонимные транзакции и может добываться обычными процессорами и графическими процессорами вместо дорогих специализированных аппаратных средств.

Скрытый майнинг и криптожекинг были обнаружены на всех популярных компьютерных платформах, а также на операционной системе Android. Большинство из них классифицируются как потенциально нежелательные программы (PUA), однако, некоторые из обнаруженных атак попадают

в более опасную категорию — троян.

Как определить скрытый майнинг?

Криптомайнинг и криптоджекинг требуют чрезвычайно высокой активности процессора. В частности, жертвы часто сообщают о заметном снижении работоспособности устройства, его перегреве, а также повышенной активности

(и, таким образом, заметного шума).

На устройствах Android вычислительная нагрузка может даже привести к «раздутию» аккумулятора и, таким образом,

к физическому повреждению гаджета.

В случае с криптоджекингом проблемы становятся очевидными после того, как пользователь открывает веб-сайт с вредоносным кодом JavaScript.

Как защититься от вирусов-майнеров?

Используйте надежное и многоуровневое решение

для блокировки скрытого майнинга и криптоджекинга.

Если вы заметили, что доступ к определенному веб-сайту резко увеличивает использование ресурсов вашего процессора, закройте браузер.

В некоторых случаях перезагрузка может понадобиться

для закрытия скрытых окон браузера, которые продолжают работать в фоновом режиме. После перезагрузки

не позволяйте веб-браузеру автоматически запускать предыдущую сессию, поскольку это может снова открыть вкладку с криптоджекингом.

Коротко об истории

Скрытый майнинг стал распространяться в 2017 году из-за увеличения цены различных криптовалют. Старые варианты такого вредоносного кода, как правило, предназначены для проникновения на устройство жертвы и установки вируса-майнера. В сентябре 2017 был создан новый сервис для майнинга – Coinhive.

В отличие от других подобных сервисов, клиенты Coinhive должны были разместить только несколько строк JavaScript на своих веб-страницах, чтобы использовать мощность процессора своих посетителей для скрытого майнинга криптовалюты непосредственно в браузере.

Эта модель получения прибили стала очень популярной среди киберпреступников, которые начали «инфицировать» веб-сайты во всем мире кодом Coinhive, используя эти ресурсы для получения финансовой выгоды

без согласия их владельцев или посетителей. Киберпреступники также начали создавать свои собственные сервисы, предлагая подобный код, но с открыто злонамеренными намерениями.

Премиум-защита для опытных пользователей.

ESET Smart Security PremiumПремиум-защита для опытных пользователей.

ESET Smart Security PremiumПремиум-защита для опытных пользователей, которая основана на идеальном сочетании точности обнаружения, скорости работы и удобства в использовании.

Загрузить

Похожие темы

Фишинг

Вишинг

Брандмауэр

Кража личной информации

Программы-вымогатели

Спам

Троян

Вредоносные программы

Как удалить Trojan.

BitCoinMiner Miner Infection

BitCoinMiner Miner Infection - 31 января 2018 г.

Что такое Trojan.BitCoinMiner?

Пропустите это и узнайте, как удалить Trojan.BitCoinMiner!Trojan.BitCoinMiner — это компьютерная инфекция, которая незаметно запускается на вашем компьютере, используя ресурсы вашего процессора или графического процессора для добычи цифровых валют. По мере роста стоимости криптовалют, таких как биткойн, все больше и больше преступников хотят использовать ресурсы вашего компьютера для майнинга и получения дохода.

Хотя этот тип заражения может называться BitCoinMiner, это не означает, что преступники добывают только биткойны. Они также добывают цифровые валюты, такие как Monero, Electroneum и другие.

Что особенно беспокоит эта инфекция, так это то, что она будет использовать ваш процессор и видеокарту в течение длительных периодов времени с высокой интенсивностью. Это приводит к тому, что ваши устройства сильно нагреваются в течение длительного периода времени, что приводит к повреждению оборудования вашего компьютера. Это длительное использование также приводит к тому, что ваш компьютер потребляет больше электроэнергии, чем обычно, что может увеличить счета за электричество.

Это длительное использование также приводит к тому, что ваш компьютер потребляет больше электроэнергии, чем обычно, что может увеличить счета за электричество.

Биткойн-майнеры также обнаруживаются под разными именами, такими как:

PUA.CoinMiner

Trojan.BitMine

W32/CoinMiner

Trojan.BitMine

Application.BitCoinMiner

Riskware.BitcoinMiner

Riskware.Miner

Симптомы заражения Trojan.BitCoinMiner

Поскольку Trojan.BitCoinMiner не отображает окно и работает в фоновом режиме, многие люди даже не знают, что они заражены. Единственный реальный способ обнаружить Trojan.BitCoinMiner — это заподозрить его по следующим симптомам и начать искать в диспетчере задач неизвестные процессы.

Эти симптомы таковы:

- Вы увидите запущенные процессы в диспетчере задач, которые используют более 50% ЦП в течение длительного периода времени.

- В диспетчере задач вы увидите процессы с именем вроде XMRig .

- Windows сворачивается и разворачивается медленно, игры работают медленнее, а видео тормозит.

- Программы запускаются не так быстро.

- Программы перестают отвечать на запросы.

- Диспетчер задач постоянно показывает загрузку ЦП более 50%.

- Общая медлительность при использовании компьютера.

К сожалению, если вы заражены майнером, который использует ваш GPU или видеокарту, вы, вероятно, не увидите никаких процессов в диспетчере задач, использующих большое количество ресурсов ЦП. Это связано с тем, что обработка выполняется на видеокарте.

Если вы подозреваете, что заражены майнером, который использует вашу видеокарту, вы можете загрузить GPU-Z и проверить загрузку графического процессора, пока вы не играете в игры или не выполняете какие-либо действия с интенсивным использованием графики. Если ваша карта имеет высокую загрузку графического процессора без какой-либо причины, возможно, вы заражены майнером графического процессора.

Как

Trojan.BitCoinMiner устанавливается на компьютер?Инфекции Trojan.BitCoinMiner могут быть установлены на ваш компьютер различными способами. Самый распространенный метод — его установка другими троянами, которые находятся на вашем компьютере. Эти трояны скачают и установят программу без вашего ведома.

Другой метод — установка пакетов рекламного ПО, которые также устанавливают на компьютер майнер. Поэтому важно, чтобы вы держались подальше от взлома программного обеспечения и обращали пристальное внимание на подсказки по установке при установке бесплатного программного обеспечения, которое вы загружаете из Интернета.

Как видите, заражение Miner — это не то, что вам нужно на вашем компьютере. Эти инфекции крадут ресурсы процессора вашего компьютера, ресурсы графического процессора и ваше электричество для получения прибыли. Чтобы компьютер снова работал нормально и защищал его аппаратное обеспечение, вы можете использовать приведенное ниже руководство для сканирования и удаления любых обнаруженных Trojan. BitCoinMiner.

Самопомощь

Это руководство содержит расширенную информацию, но составлено таким образом, чтобы каждый мог следовать ему. Прежде чем продолжить, убедитесь, что ваши данные скопированы.

Если вам неудобно вносить изменения в свой компьютер или выполнять следующие действия, не волнуйтесь! Вместо этого вы можете получить бесплатную индивидуальную помощь, задав вопрос на форумах.

Чтобы удалить Trojan.BitCoinMiner, выполните следующие действия:

- ШАГ 1: Прежде чем начать, распечатайте инструкции.

- ШАГ 2: Используйте Rkill для завершения работы подозрительных программ.

- ШАГ 3: Используйте Malwarebytes AntiMalware для сканирования на наличие вредоносных и нежелательных программ

- ШАГ 4: Просканируйте и очистите компьютер с помощью Zemana AntiMalware.

- ШАГ 5: Используйте AdwCleaner для удаления рекламного ПО с компьютера.

- ШАГ 6: Используйте HitmanPro для сканирования компьютера на наличие вредоносных программ

- ШАГ 7: Запустите Secunia PSI, чтобы найти устаревшие и уязвимые программы.

1

Это руководство по удалению может показаться сложным из-за большого количества шагов и многочисленных программ, которые будут использоваться. Это было написано только таким образом, чтобы предоставить четкие, подробные и простые для понимания инструкции, которые каждый может использовать для бесплатного удаления этой инфекции. Прежде чем использовать это руководство, мы предлагаем вам прочитать его один раз и загрузить все необходимые инструменты на свой рабочий стол. После этого распечатайте эту страницу, так как вам может потребоваться закрыть окно браузера или перезагрузить компьютер.

2

Чтобы закрыть любые программы, которые могут помешать процессу удаления, мы должны сначала загрузить программу Rkill. Rkill выполнит поиск на вашем компьютере активных вредоносных программ и попытается остановить их, чтобы они не мешали процессу удаления. Для этого загрузите RKill на свой рабочий стол по следующей ссылке.

Для этого загрузите RKill на свой рабочий стол по следующей ссылке.

На странице загрузки нажмите кнопку Download Now с надписью iExplore.exe . Когда вам будет предложено, где сохранить его, пожалуйста, сохраните его на вашем рабочий стол .

3

После загрузки дважды щелкните значок iExplore.exe , чтобы автоматически попытаться остановить любые процессы, связанные с Trojan.BitCoinMiner и другими вредоносными программами. Пожалуйста, будьте терпеливы, пока программа ищет различные вредоносные программы и уничтожает их. По завершении черное окно автоматически закроется и откроется файл журнала. Просмотрите файл журнала и закройте его, чтобы перейти к следующему шагу. Если у вас возникли проблемы с запуском RKill, вы можете загрузить другие переименованные версии RKill со страницы загрузки rkill. Все файлы переименованы в копии RKill, которые вы можете попробовать вместо них. Обратите внимание, что страница загрузки откроется в новом окне или вкладке браузера.

Обратите внимание, что страница загрузки откроется в новом окне или вкладке браузера.

Не перезагружайте компьютер после запуска RKill, так как вредоносные программы снова запустятся.

4

На этом этапе вам следует загрузить Malwarebytes Anti-Malware, или MBAM, для сканирования вашего компьютера на наличие любых инфекций, рекламного ПО или потенциально нежелательных программ, которые могут присутствовать. Пожалуйста, загрузите Malwarebytes из следующего места и сохраните его на рабочем столе:

5

После загрузки закройте все программы и Windows на вашем компьютере, включая эту.

6

Дважды щелкните значок на рабочем столе с именем MBSetup-1878.1878-4.0.exe . Это запустит установку MBAM на ваш компьютер.

7

После начала установки следуйте инструкциям, чтобы продолжить процесс установки. Не вносите никаких изменений в настройки по умолчанию, и когда программа завершит установку, отобразится экран приветствия.

На этом экране нажмите Начать работу , где вам будет предложено купить и активировать лицензию. Чтобы продолжить использовать его бесплатно, нажмите «Возможно позже», а затем выберите «Использовать Malwarebytes бесплатно».

Следует отметить, что бесплатная версия будет сканировать и удалять вредоносное ПО, но не обеспечивает защиту в реальном времени от угроз, которые возникают, если сканирование не выполняется.

Наконец, вам будет показан экран с предложением подписаться на их информационный бюллетень. Просто нажмите «Открыть Malwarebytes Free», чтобы запустить программу.

8

Теперь запустится MBAM, и вы окажетесь на главном экране, как показано ниже.

Теперь нам нужно включить сканирование руткитов, чтобы обнаружить максимальное количество вредоносных и нежелательных программ, которое возможно с помощью MalwareBytes. Для этого нажмите на шестеренку Настройки в верхней левой части экрана, и вы попадете в раздел общих настроек.

Теперь нажмите на опцию Security в верхней части экрана. Теперь вам будут показаны настройки, которые MalwareBytes будет использовать при сканировании вашего компьютера.

Прокрутите вниз, пока не увидите опцию сканирования, как показано ниже.

На этом экране включите параметр Сканирование на наличие руткитов , щелкнув тумблер, чтобы он стал синим.

Теперь, когда вы включили сканирование руткитов, нажмите кнопку X , чтобы закрыть настройки и вернуться на главный экран.

9

Теперь вы должны нажать кнопку Scan , чтобы начать сканирование компьютера на наличие вредоносных программ.

Этот процесс может занять довольно много времени, поэтому мы предлагаем вам сделать что-то еще и периодически проверять состояние сканирования, чтобы узнать, когда оно будет завершено.

10

После завершения сканирования MBAM отобразит экран, на котором будут показаны любые обнаруженные вредоносные программы, рекламное ПО или потенциально нежелательные программы. Обратите внимание, что изображение результатов сканирования в нашем руководстве может отличаться от того, которое вы видите в этой версии Malwarebytes, поскольку оно было создано в более старой версии.

Обратите внимание, что изображение результатов сканирования в нашем руководстве может отличаться от того, которое вы видите в этой версии Malwarebytes, поскольку оно было создано в более старой версии.

Теперь вы должны нажать кнопку Карантин , чтобы удалить все выбранные элементы. Теперь MBAM удалит все файлы и ключи реестра и добавит их в карантин программы.

При удалении файлов MBAM может потребоваться перезагрузка, чтобы удалить некоторые из них. Если он отображает сообщение о необходимости перезагрузки, разрешите ему это сделать. После перезагрузки компьютера и входа в систему выполните остальные шаги.

11

Теперь вы можете выйти из программы MBAM.

12

На этом этапе вам следует загрузить Zemana AntiMalware или ZAM, чтобы просканировать компьютер на наличие любых инфекций, рекламного ПО или потенциально нежелательных программ, которые могут присутствовать. Загрузите Zemana AntiMalware из следующего места и сохраните его на рабочем столе:

13

После загрузки закройте все программы и откройте окна на своем компьютере.

14

Теперь дважды щелкните значок 9 на рабочем столе.0044 Zemana.AntiMalware.Setup.exe . Это запустит установку Zemana AntiMalware на ваш компьютер.

15

После начала установки продолжайте следовать инструкциям, чтобы продолжить процесс установки. Не вносите никаких изменений в настройки по умолчанию, и когда программа завершит установку, Zemana автоматически запустится и отобразит главный экран.

16

Теперь вы находитесь на главном экране Zemana AntiMalware, как показано ниже.

Над кнопкой Сканировать измените тип сканирования на Глубокое сканирование , а затем нажмите кнопку Сканировать , чтобы начать сканирование для удаления вредоносных программ.

17

Теперь Zemana AntiMalware начнет сканирование вашего компьютера на наличие вредоносных программ, рекламного ПО и потенциально нежелательных программ. Этот процесс может занять довольно много времени, поэтому мы предлагаем вам сделать что-то еще и периодически проверять состояние сканирования, чтобы узнать, когда оно будет завершено.

18

Когда Zemana закончит сканирование, он отобразит экран, на котором будут показаны все обнаруженные программы. Обратите внимание, что найденные предметы могут отличаться от того, что показано на изображении ниже.

Просмотрите результаты сканирования и, когда вы будете готовы продолжить процесс очистки, нажмите кнопку Далее , чтобы удалить или исправить все выбранные результаты. Как только вы нажмете кнопку «Далее», Zemana удалит все ненужные файлы и исправит любые измененные законные файлы. Если вы получили предупреждение о том, что Zemana должна закрыть ваши открытые браузеры, закройте все веб-браузеры, которые могут быть открыты, а затем нажмите кнопку 9.0044 OK кнопку для продолжения.

Теперь Zemana создаст точку восстановления системы, удалит обнаруженные файлы и восстановит все файлы, которые были изменены.

19

Когда процесс завершится, появится экран с надписью «Завершено». На этом экране вы можете закрыть экран Zemana AntiMalware и продолжить выполнение остальных инструкций.

На этом экране вы можете закрыть экран Zemana AntiMalware и продолжить выполнение остальных инструкций.

20

Теперь загрузите AdwCleaner и сохраните его на рабочем столе. AdwCleaner просканирует ваш компьютер на наличие рекламных программ, которые могли быть установлены на ваш компьютер без вашего ведома. Вы можете скачать AdwCleaner по следующему адресу:

21

После завершения загрузки AdwCleaner дважды щелкните значок AdwCleaner.exe , который появится на рабочем столе. После двойного щелчка по значку откроется программа AdwCleaner, и вам будет представлено лицензионное соглашение программы. После прочтения нажмите кнопку Я согласен , если хотите продолжить. В противном случае нажмите кнопку Я не согласен , чтобы закрыть программу. Если Windows спросит вас, хотите ли вы запустить AdwCleaner, разрешите ему запуститься.

Если вы решили продолжить, вам будет представлен начальный экран, как показано ниже.

22

Теперь нажмите кнопку Сканировать в AdwCleaner. Теперь программа начнет поиск известных рекламных программ, которые могут быть установлены на вашем компьютере. Когда он закончит, он отобразит все элементы, которые он нашел в разделе «Результаты» на экране выше. Пожалуйста, просмотрите результаты и попытайтесь определить, содержат ли перечисленные программы программы, которые вы не хотите устанавливать. Если вы найдете программы, которые вам нужно сохранить, снимите галочки со связанных с ними записей.

Многим может показаться запутанным содержимое раздела «Результаты». Если вы не видите имя программы, которое, как вы знаете, не следует удалять, перейдите к следующему шагу.

23

Чтобы удалить рекламные программы, обнаруженные на предыдущем шаге, нажмите кнопку Очистить на экране AdwCleaner. Теперь AdwCleaner предложит вам сохранить все открытые файлы или данные, так как перед началом очистки программа должна будет закрыть все открытые программы.

Пожалуйста, сохраните вашу работу, а затем нажмите кнопку OK . Теперь AdwCleaner удалит все обнаруженные рекламные программы с вашего компьютера. Когда это будет сделано, отобразится предупреждение, объясняющее, что такое ПНП (потенциально нежелательные программы) и рекламное ПО. Прочтите эту информацию и нажмите кнопку OK . Теперь вам будет представлено предупреждение о том, что AdwCleaner необходимо перезагрузить компьютер.

Нажмите кнопку OK , чтобы AdwCleaner перезагрузил компьютер.

24

Когда ваш компьютер перезагрузится и вы войдете в систему, AdwCleaner автоматически откроет файл журнала, содержащий файлы, ключи реестра и программы, которые были удалены с вашего компьютера.

Просмотрите этот файл журнала и закройте окно Блокнота.

25

Теперь вы должны скачать HitmanPro из следующего места и сохранить его на свой рабочий стол:

Когда вы посетите вышеуказанную страницу, загрузите версию, которая соответствует битовому типу используемой вами версии Windows.

26

После загрузки дважды щелкните файл с именем HitmanPro.exe (для 32-разрядных версий Windows) или HitmanPro_x64.exe (для 64-разрядных версий Windows). Когда программа запустится, вы увидите начальный экран, как показано ниже.

Теперь нажмите кнопку Next , чтобы продолжить процесс сканирования.

27

Теперь вы находитесь на экране настройки HitmanPro. Если вы хотите установить 30-дневную пробную версию HitmanPro, выберите Да, создать копию HitmanPro, чтобы я мог регулярно сканировать этот компьютер (рекомендуется) вариант. В противном случае, если вы хотите просканировать компьютер только один раз, выберите параметр Нет, я хочу выполнить однократное сканирование только для проверки этого компьютера .

Выбрав один из вариантов, нажмите кнопку Далее .

28

Теперь HitmanPro начнет сканировать ваш компьютер на наличие инфекций, рекламного ПО и потенциально нежелательных программ. По завершении он отобразит список всех предметов, которые Hitman нашел, как показано на изображении ниже. Обратите внимание, что найденные предметы могут отличаться от представленных на изображении.

По завершении он отобразит список всех предметов, которые Hitman нашел, как показано на изображении ниже. Обратите внимание, что найденные предметы могут отличаться от представленных на изображении.

Теперь вы должны нажать кнопку Далее , чтобы HitmanPro удалил обнаруженные элементы. Когда это будет сделано, вам будет показан экран результатов удаления, который показывает состояние различных программ, которые были удалены. На этом экране вы должны нажать кнопку Next , а затем, если будет предложено, вы должны нажать кнопку Reboot . Если HitmanPro не предложит вам перезагрузиться, просто нажмите кнопку Close .

После перезагрузки компьютера или нажатия кнопки «Закрыть» вы должны оказаться на рабочем столе Windows.

29

Поскольку многие вредоносные и нежелательные программы устанавливаются через уязвимости, обнаруженные в устаревших и небезопасных программах, настоятельно рекомендуется использовать Secunia PSI для поиска уязвимых программ на вашем компьютере. Учебник о том, как использовать Secunia PSI для сканирования уязвимых программ, можно найти здесь:

Учебник о том, как использовать Secunia PSI для сканирования уязвимых программ, можно найти здесь:

Как обнаружить уязвимые и устаревшие программы с помощью Secunia Personal Software Inspector

Теперь ваш компьютер должен быть свободен от Trojan.BitCoinMiner 9Программа 0045. Если ваше текущее решение для обеспечения безопасности позволяет использовать эту программу на вашем компьютере, вы можете рассмотреть возможность приобретения полнофункциональной версии Malwarebytes Anti-Malware для защиты от этих типов угроз в будущем.

Если у вас по-прежнему возникают проблемы с компьютером после выполнения этих инструкций, выполните действия, описанные в теме, ссылка на которую приведена ниже:

Руководство по подготовке Для использования перед использованием средств удаления вредоносных программ и запросом помощи

Вы защищены?

В то время как Malwarebytes Anti-Malware, Zemana AntiMalware и HitmanPro бесплатно сканируют и очищают компьютер, бесплатные версии не обеспечивают защиту в реальном времени. Если вы хотите всегда быть полностью защищенным, рекомендуется приобрести премиум-версию.

Если вы хотите всегда быть полностью защищенным, рекомендуется приобрести премиум-версию.

Malwarebytes Anti-Malware

Приобретите полнофункциональную версию Malwarebytes Anti-Malware , которая включает в себя защиту в реальном времени, сканирование по расписанию и фильтрацию веб-сайтов, чтобы защитить себя от подобных угроз в будущем!

Купите Premium

Zemana AntiMalware

Купите полнофункциональную версию Zemana AntiMalware , которая включает сканер второго мнения, когда другие решения не работают, облачное сканирование и сверхбыстрое время сканирования, чтобы защитить себя от эти типы угроз в будущем!

Приобрести Premium

HitmanPro

Приобрести полнофункциональную версию HitmanPro , которая позволяет обнаруживать вирусы, трояны, руткиты, шпионское ПО и другое вредоносное ПО на современных и полностью защищенных компьютерах с помощью облачной защиты и поведенческого обнаружения. , чтобы защитить себя от подобных угроз в будущем!

, чтобы защитить себя от подобных угроз в будущем!

Покупка Премиум

Отказ от ответственности: хотя мы получаем комиссию от продажи вышеуказанных продуктов, будьте уверены, мы рекомендуем их только из-за их эффективности.

Это руководство по самопомощи. Используйте на свой риск.

BleepingComputer.com не несет ответственности за проблемы, которые могут возникнуть при использовании этой информации. Если вам нужна помощь с любым из этих исправлений, вы можете обратиться за помощью в удалении вредоносных программ на нашем форуме журналов удаления вирусов, троянов, шпионских и вредоносных программ.

Если у вас есть какие-либо вопросы об этом руководстве по самопомощи, задайте их в разделе Я заражен? Что мне делать? и кто-то поможет вам.

Как удалить трояны CPU Miner и GPU Miner

- 28 августа 2017 г.

Что такое трояны CPU Miner и GPU Miner?

Пропустите это и узнайте, как удалить трояны CPU Miner и GPU Miner! CPU and GPU Miners — это трояны, которые без вашего ведома используют ресурсы вашего компьютера для добычи криптовалют, таких как Monero, Bitcoin, DarkCoin и других. В то время как человек, использующий майнер для добычи криптовалюты, является полностью законным, если троян делает это без ведома человека, это считается вредоносной деятельностью.

В то время как человек, использующий майнер для добычи криптовалюты, является полностью законным, если троян делает это без ведома человека, это считается вредоносной деятельностью.

Когда майнер добывает монеты, он может использовать видеокарту компьютера, майнинг на графическом процессоре, процессор компьютера или майнинг на процессоре. По моему опыту, троянские майнеры чаще используют майнинг на процессоре, поскольку каждый зараженный компьютер имеет процессор, который можно использовать для майнинга монет. С другой стороны, не все компьютеры имеют совместимую видеокарту, которую можно использовать для майнинга на GPU.

Поскольку майнеры постоянно используют ЦП и ГП компьютера при добыче монет, это приводит к повышенному потреблению электроэнергии и длительным периодам сильного нагрева. Этот тип использования может быстро повредить ЦП и графическую карту компьютера и привести к их отказу раньше, чем обычно. Кроме того, высокое потребление электроэнергии увеличит счета за электроэнергию для компьютеров, на которых постоянно используется майнер. В связи с этим очень важно как можно быстрее удалить нежелательных майнеров, если они будут обнаружены.

В связи с этим очень важно как можно быстрее удалить нежелательных майнеров, если они будут обнаружены.

На изображении ниже вы можете увидеть пример майнера, использующего почти всю мощность процессора.

Как определить, установлен майнер CPU или GPU?

К сожалению, майнеров криптовалюты не очень легко обнаружить, поскольку они не показывают, что программа запущена. Во многих случаях не отображаются никакие экраны, записи об удалении на панели управления «Удаление программ» и сообщения о том, что программа запущена.

Таким образом, единственный способ определить, установлен ли майнер, — это по симптомам, которые могут проявляться на компьютере. Ниже приведен список симптомов, которые могут указывать на то, что майнер установлен. Следует отметить, что некоторые из перечисленных ниже симптомов могут быть вызваны другими типами вредоносных программ и даже неисправным программным обеспечением.

- Процессы, использующие большое количество ресурсов ЦП.

Например, на изображениях выше вы можете видеть, как майнеры используют более 90% вычислительной мощности процессора.

Например, на изображениях выше вы можете видеть, как майнеры используют более 90% вычислительной мощности процессора. - Неизвестные процессы, запущенные в диспетчере задач.

- Компьютер начинает работать медленно или не отвечает.

- Окна открываются медленно или задачам требуется некоторое время для ответа на ваши запросы.

- Когда вы печатаете, текст появляется на экране дольше.

- Игры становятся непригодными для использования, не запускаются или тормозят.

Как майнеры GPU и CPU устанавливаются на компьютер?

Майнеры устанавливаются различными способами. Один из способов — через трояны, загружающие и устанавливающие майнер на компьютер. Другой метод заключается в использовании пакетов рекламного ПО, которые поставляются с бесплатным программным обеспечением, которое вы загружаете из Интернета. Вот почему очень важно убедиться, что вы сканируете любую программу, которую вы загружаете с помощью VirusTotal или вашего программного обеспечения безопасности, чтобы убедиться, что ее выполнение безопасно.

Как видите, трояны-майнеры предназначены для кражи ресурсов вашего компьютера и вашего электричества и получения от этого прибыли. Чтобы компьютер снова работал нормально и защищал его аппаратное обеспечение, вы можете воспользоваться приведенным ниже руководством для бесплатной проверки на наличие троянов-майнеров.

Самопомощь

Это руководство содержит расширенную информацию, но составлено таким образом, чтобы каждый мог следовать ему. Прежде чем продолжить, убедитесь, что ваши данные скопированы.

Если вам неудобно вносить изменения в свой компьютер или выполнять следующие действия, не волнуйтесь! Вместо этого вы можете получить бесплатную индивидуальную помощь, задав вопрос на форумах.

Чтобы удалить трояны CPU Miner и GPU Miner, выполните следующие действия:

- ШАГ 1: Прежде чем начать, распечатайте инструкции.

- ШАГ 2: Используйте Rkill для завершения работы подозрительных программ.

- ШАГ 3: Используйте Malwarebytes AntiMalware для сканирования на наличие вредоносных и нежелательных программ

- ШАГ 4: Сканирование и очистка компьютера с помощью Emsisoft Anti-Malware

- ШАГ 5: Просканируйте и очистите компьютер с помощью Zemana AntiMalware.

- ШАГ 6: Используйте AdwCleaner для удаления рекламного ПО с компьютера.

- ШАГ 7: Запустите Secunia PSI, чтобы найти устаревшие и уязвимые программы.

1

Это руководство по удалению может показаться сложным из-за большого количества шагов и многочисленных программ, которые будут использоваться. Это было написано только таким образом, чтобы предоставить четкие, подробные и простые для понимания инструкции, которые каждый может использовать для бесплатного удаления этой инфекции. Прежде чем использовать это руководство, мы предлагаем вам прочитать его один раз и загрузить все необходимые инструменты на свой рабочий стол. После этого распечатайте эту страницу, так как вам может потребоваться закрыть окно браузера или перезагрузить компьютер.

После этого распечатайте эту страницу, так как вам может потребоваться закрыть окно браузера или перезагрузить компьютер.

2

Чтобы закрыть любые программы, которые могут помешать процессу удаления, мы должны сначала загрузить программу Rkill. Rkill выполнит поиск на вашем компьютере активных вредоносных программ и попытается остановить их, чтобы они не мешали процессу удаления. Для этого загрузите RKill на свой рабочий стол по следующей ссылке.

На странице загрузки нажмите кнопку Download Now с надписью iExplore.exe . Когда вам будет предложено, где сохранить его, пожалуйста, сохраните его на вашем рабочий стол .

3

После загрузки дважды щелкните значок iExplore.exe , чтобы автоматически попытаться остановить любые процессы, связанные с троянами CPU Miner & GPU Miner и другими вредоносными программами. Пожалуйста, будьте терпеливы, пока программа ищет различные вредоносные программы и уничтожает их. По завершении черное окно автоматически закроется и откроется файл журнала. Просмотрите файл журнала и закройте его, чтобы перейти к следующему шагу. Если у вас возникли проблемы с запуском RKill, вы можете загрузить другие переименованные версии RKill со страницы загрузки rkill. Все файлы переименованы в копии RKill, которые вы можете попробовать вместо них. Обратите внимание, что страница загрузки откроется в новом окне или вкладке браузера.

По завершении черное окно автоматически закроется и откроется файл журнала. Просмотрите файл журнала и закройте его, чтобы перейти к следующему шагу. Если у вас возникли проблемы с запуском RKill, вы можете загрузить другие переименованные версии RKill со страницы загрузки rkill. Все файлы переименованы в копии RKill, которые вы можете попробовать вместо них. Обратите внимание, что страница загрузки откроется в новом окне или вкладке браузера.

Не перезагружайте компьютер после запуска RKill, так как вредоносные программы снова запустятся.

4

На этом этапе вам следует загрузить Malwarebytes Anti-Malware, или MBAM, для сканирования вашего компьютера на наличие любых инфекций, рекламного ПО или потенциально нежелательных программ, которые могут присутствовать. Пожалуйста, загрузите Malwarebytes из следующего места и сохраните его на рабочем столе:

5

После загрузки закройте все программы и Windows на вашем компьютере, включая эту.

6

Дважды щелкните значок на рабочем столе с именем MBSetup-1878.1878-4.0.exe . Это запустит установку MBAM на ваш компьютер.

7

После начала установки следуйте инструкциям, чтобы продолжить процесс установки. Не вносите никаких изменений в настройки по умолчанию, и когда программа завершит установку, отобразится экран приветствия.

На этом экране нажмите Начать работу , где вам будет предложено купить и активировать лицензию. Чтобы продолжить использовать его бесплатно, нажмите «Возможно позже», а затем выберите «Использовать Malwarebytes бесплатно».

Следует отметить, что бесплатная версия будет сканировать и удалять вредоносное ПО, но не обеспечивает защиту в реальном времени от угроз, которые возникают, если сканирование не выполняется.

Наконец, вам будет показан экран с предложением подписаться на их информационный бюллетень. Просто нажмите «Открыть Malwarebytes Free», чтобы запустить программу.

8

Теперь запустится MBAM, и вы окажетесь на главном экране, как показано ниже.

Теперь нам нужно включить сканирование руткитов, чтобы обнаружить максимальное количество вредоносных и нежелательных программ, которое возможно с помощью MalwareBytes. Для этого нажмите на шестеренку Настройки в верхней левой части экрана, и вы попадете в раздел общих настроек.

Теперь нажмите на опцию Security в верхней части экрана. Теперь вам будут показаны настройки, которые MalwareBytes будет использовать при сканировании вашего компьютера.

Прокрутите вниз, пока не увидите опцию сканирования, как показано ниже.

На этом экране включите параметр Сканирование на наличие руткитов , щелкнув тумблер, чтобы он стал синим.

Теперь, когда вы включили сканирование руткитов, нажмите кнопку X , чтобы закрыть настройки и вернуться на главный экран.

9

Теперь вы должны нажать кнопку Scan , чтобы начать сканирование компьютера на наличие вредоносных программ.

Этот процесс может занять довольно много времени, поэтому мы предлагаем вам сделать что-то еще и периодически проверять состояние сканирования, чтобы узнать, когда оно будет завершено.

10

После завершения сканирования MBAM отобразит экран, на котором будут показаны любые обнаруженные вредоносные программы, рекламное ПО или потенциально нежелательные программы. Обратите внимание, что изображение результатов сканирования в нашем руководстве может отличаться от того, которое вы видите в этой версии Malwarebytes, поскольку оно было создано в более старой версии.

Теперь вы должны нажать кнопку Карантин , чтобы удалить все выбранные элементы. Теперь MBAM удалит все файлы и ключи реестра и добавит их в карантин программы.

При удалении файлов MBAM может потребоваться перезагрузка, чтобы удалить некоторые из них. Если он отображает сообщение о необходимости перезагрузки, разрешите ему это сделать. После перезагрузки компьютера и входа в систему выполните остальные шаги.

Если он отображает сообщение о необходимости перезагрузки, разрешите ему это сделать. После перезагрузки компьютера и входа в систему выполните остальные шаги.

11

Теперь вы можете выйти из программы MBAM.

12

Теперь загрузите Emsisoft Anti-Malware, который просканирует и удалит любое другое рекламное ПО, которое могло быть связано с этим рекламным ПО. Пожалуйста, загрузите и сохраните программу установки Emsisoft Anti-Malware на свой рабочий стол по ссылке ниже:

Загружаемый файл довольно большой, поэтому проявите терпение во время загрузки.

13

После загрузки файла дважды щелкните файл EmsisoftAntiMalwareSetup_bc.exe 9Значок 0045 для запуска программы. Если Windows Smart Screen выдает предупреждение, разрешите его запуск в любом случае.

Если программа установки отображает предупреждение о безопасном режиме, нажмите кнопку Да , чтобы продолжить. Теперь вы должны увидеть диалоговое окно с просьбой согласиться с лицензионным соглашением. Откройте соглашение и нажмите кнопку Установить , чтобы продолжить установку.

Откройте соглашение и нажмите кнопку Установить , чтобы продолжить установку.

14

В конце концов вы увидите экран с вопросом, какой тип лицензии вы хотите использовать с Emsisoft Anti-Malware.

Если у вас есть существующий лицензионный ключ или вы хотите приобрести новый лицензионный ключ, выберите соответствующий вариант. В противном случае выберите вариант Freeware или Test for 30 days, free . Если после нажатия этой кнопки вы получите предупреждение о том, что срок действия вашей пробной версии истек, просто нажмите кнопку Да , чтобы войти в режим бесплатного ПО, который по-прежнему позволяет проводить очистку от инфекций.

15

Теперь вы увидите экран с вопросом, хотите ли вы присоединиться к сети Emsisoft Anti-Malware. Прочитайте описания и выберите свой вариант, чтобы продолжить.

16

Emsisoft Anti-Malware теперь начнет обновлять обнаружение вирусов.

Пожалуйста, проявите терпение, так как загрузка обновлений может занять несколько минут.

17

Когда обновления будут завершены, вы увидите экран с вопросом, хотите ли вы включить обнаружение ПНП. Мы настоятельно рекомендуем вам выбрать Включить обнаружение ПНП , чтобы защитить ваш компьютер от вредоносных программ, таких как панели инструментов и рекламное ПО.

18

Теперь вы находитесь на последнем экране установки. Нажмите кнопку Finish Installation для завершения установки и автоматического запуска Emsisoft Anti-Malware.

19

Emsisoft Anti-Malware запустится и отобразит начальный экран.

На этом экране щелкните левой кнопкой мыши раздел Сканировать .

20

Теперь вы увидите экран с вопросом, какой тип сканирования вы хотите выполнить.

Выберите параметр Сканирование вредоносных программ , чтобы начать сканирование компьютера на наличие инфекций. Сканирование на наличие вредоносных программ займет больше времени, чем быстрое сканирование, но оно также будет наиболее тщательным. Поскольку вы здесь для очистки от инфекций, стоит подождать, чтобы убедиться, что ваш компьютер правильно просканирован.

Сканирование на наличие вредоносных программ займет больше времени, чем быстрое сканирование, но оно также будет наиболее тщательным. Поскольку вы здесь для очистки от инфекций, стоит подождать, чтобы убедиться, что ваш компьютер правильно просканирован.

21

Emsisoft Anti-Malware начнет сканировать ваш компьютер на наличие руткитов и вредоносных программ. Обратите внимание, что обнаруженные инфекции на изображении ниже могут отличаться от того, для чего предназначено это руководство.

Проявите терпение, пока Emsisoft Anti-Malware просканирует ваш компьютер.

22

Когда сканирование завершится, программа отобразит результаты сканирования, показывающие, какие инфекции были обнаружены. Обратите внимание, что из-за обновленной версии Emsisoft Anti-Malware приведенный ниже снимок экрана может отличаться от остальной части руководства.

Теперь нажмите кнопку Quarantine Selected , которая удалит инфекции и поместит их в карантин программы. Теперь вы находитесь на последнем экране программы установки Emsisoft Anti-Malware, которую вы можете закрыть. Если Emsisoft предложит вам перезагрузить компьютер, чтобы завершить процесс очистки, позвольте ему сделать это. В противном случае вы можете закрыть программу.

Теперь вы находитесь на последнем экране программы установки Emsisoft Anti-Malware, которую вы можете закрыть. Если Emsisoft предложит вам перезагрузить компьютер, чтобы завершить процесс очистки, позвольте ему сделать это. В противном случае вы можете закрыть программу.

23

На этом этапе вам следует загрузить Zemana AntiMalware или ZAM, чтобы сканировать компьютер на наличие любых инфекций, рекламного ПО или потенциально нежелательных программ, которые могут присутствовать. Загрузите Zemana AntiMalware из следующего места и сохраните его на рабочем столе:

24

После загрузки закройте все программы и откройте окна на своем компьютере.

25

Теперь дважды щелкните значок на рабочем столе с именем Zemana.AntiMalware.Setup.exe . Это запустит установку Zemana AntiMalware на ваш компьютер.

26

Когда установка начнется, продолжайте следовать инструкциям, чтобы продолжить процесс установки. Не вносите никаких изменений в настройки по умолчанию, и когда программа завершит установку, Zemana автоматически запустится и отобразит главный экран.

27

Теперь вы находитесь на главном экране Zemana AntiMalware, как показано ниже.

Над кнопкой «Сканировать» измените тип сканирования на 9.0044 Deep Scan , а затем нажмите кнопку Scan , чтобы начать сканирование для удаления вредоносных программ.

28

Теперь Zemana AntiMalware начнет сканирование вашего компьютера на наличие вредоносных программ, рекламного ПО и потенциально нежелательных программ. Этот процесс может занять довольно много времени, поэтому мы предлагаем вам сделать что-то еще и периодически проверять состояние сканирования, чтобы узнать, когда оно будет завершено.

29

Когда Zemana завершит сканирование, появится экран, на котором будут показаны все обнаруженные программы. Обратите внимание, что найденные предметы могут отличаться от того, что показано на изображении ниже.

Просмотрите результаты сканирования и, когда вы будете готовы продолжить процесс очистки, нажмите кнопку Далее , чтобы удалить или исправить все выбранные результаты. Как только вы нажмете кнопку «Далее», Zemana удалит все ненужные файлы и исправит любые измененные законные файлы. Если вы получили предупреждение о том, что Zemana должна закрыть ваши открытые браузеры, закройте все веб-браузеры, которые могут быть открыты, а затем нажмите кнопку OK , чтобы продолжить.

Как только вы нажмете кнопку «Далее», Zemana удалит все ненужные файлы и исправит любые измененные законные файлы. Если вы получили предупреждение о том, что Zemana должна закрыть ваши открытые браузеры, закройте все веб-браузеры, которые могут быть открыты, а затем нажмите кнопку OK , чтобы продолжить.

Теперь Zemana создаст точку восстановления системы, удалит обнаруженные файлы и восстановит все файлы, которые были изменены.

30

Когда процесс завершится, появится экран с надписью «Завершено». На этом экране вы можете закрыть экран Zemana AntiMalware и продолжить выполнение остальных инструкций.

31

Теперь загрузите AdwCleaner и сохраните его на рабочем столе. AdwCleaner просканирует ваш компьютер на наличие рекламных программ, которые могли быть установлены на ваш компьютер без вашего ведома. Вы можете скачать AdwCleaner по следующему адресу:

32

После завершения загрузки AdwCleaner дважды щелкните значок AdwCleaner. exe , который появится на рабочем столе. После двойного щелчка по значку откроется программа AdwCleaner, и вам будет представлено лицензионное соглашение программы. После прочтения нажмите кнопку Я согласен , если хотите продолжить. В противном случае нажмите кнопку Я не согласен , чтобы закрыть программу. Если Windows спросит вас, хотите ли вы запустить AdwCleaner, разрешите ему запуститься.

exe , который появится на рабочем столе. После двойного щелчка по значку откроется программа AdwCleaner, и вам будет представлено лицензионное соглашение программы. После прочтения нажмите кнопку Я согласен , если хотите продолжить. В противном случае нажмите кнопку Я не согласен , чтобы закрыть программу. Если Windows спросит вас, хотите ли вы запустить AdwCleaner, разрешите ему запуститься.

Если вы решили продолжить, вам будет представлен начальный экран, как показано ниже.

33

Теперь нажмите кнопку Сканировать в AdwCleaner. Теперь программа начнет поиск известных рекламных программ, которые могут быть установлены на вашем компьютере. Когда он закончит, он отобразит все элементы, которые он нашел в разделе «Результаты» на экране выше. Пожалуйста, просмотрите результаты и попытайтесь определить, содержат ли перечисленные программы программы, которые вы не хотите устанавливать. Если вы найдете программы, которые вам нужно сохранить, снимите галочки со связанных с ними записей.

Если вы найдете программы, которые вам нужно сохранить, снимите галочки со связанных с ними записей.

Многим может показаться запутанным содержимое раздела «Результаты». Если вы не видите имя программы, которое, как вы знаете, не следует удалять, перейдите к следующему шагу.

34

Чтобы удалить рекламные программы, обнаруженные на предыдущем шаге, нажмите кнопку Очистить на экране AdwCleaner. Теперь AdwCleaner предложит вам сохранить все открытые файлы или данные, так как перед началом очистки программа должна будет закрыть все открытые программы.

Пожалуйста, сохраните вашу работу, а затем нажмите кнопку OK . Теперь AdwCleaner удалит все обнаруженные рекламные программы с вашего компьютера. Когда это будет сделано, отобразится предупреждение, объясняющее, что такое ПНП (потенциально нежелательные программы) и рекламное ПО. Прочтите эту информацию и нажмите кнопку OK . Теперь вам будет представлено предупреждение о том, что AdwCleaner необходимо перезагрузить компьютер.

Нажмите кнопку OK , чтобы AdwCleaner перезагрузил компьютер.

35

Когда ваш компьютер перезагрузится и вы войдете в систему, AdwCleaner автоматически откроет файл журнала, содержащий файлы, разделы реестра и программы, которые были удалены с вашего компьютера.

Просмотрите этот файл журнала и закройте окно Блокнота.

36

Поскольку многие вредоносные и нежелательные программы устанавливаются через уязвимости, обнаруженные в устаревших и небезопасных программах, настоятельно рекомендуется использовать Secunia PSI для поиска уязвимых программ на вашем компьютере. Руководство по использованию Secunia PSI для поиска уязвимых программ можно найти здесь:

Как обнаружить уязвимые и устаревшие программы с помощью Secunia Personal Software Inspector

Теперь ваш компьютер должен быть свободен от программы CPU Miner & GPU Miner Trojans . Если ваше текущее решение для обеспечения безопасности позволяет использовать эту программу на вашем компьютере, вы можете рассмотреть возможность приобретения полнофункциональной версии Malwarebytes Anti-Malware для защиты от этих типов угроз в будущем.

Если у вас по-прежнему возникают проблемы с компьютером после выполнения этих инструкций, выполните действия, описанные в теме, ссылка на которую приведена ниже:

Руководство по подготовке Для использования перед использованием средств удаления вредоносных программ и запросом помощи

Защищены ли вы?

В то время как Malwarebytes Anti-Malware, Emsisoft Anti-Malware и Zemana AntiMalware бесплатно сканируют и очищают компьютер, бесплатные версии не обеспечивают защиту в реальном времени. Если вы хотите всегда быть полностью защищенным, рекомендуется приобрести премиум-версию.

Malwarebytes Anti-Malware

Приобретите полнофункциональную версию Malwarebytes Anti-Malware , который включает в себя защиту в режиме реального времени, сканирование по расписанию и фильтрацию веб-сайтов, чтобы защитить себя от этих типов угроз в будущем!

Приобретите Premium

Emsisoft Anti-Malware

Приобретите полнофункциональную версию Emsisoft Anti-Malware , которая включает защиту в реальном времени и поведенческий блокировщик, чтобы защитить себя от подобных угроз в будущем!

Покупка Премиум

Zemana AntiMalware

Приобретите полнофункциональную версию Zemana AntiMalware , которая включает сканер вредоносного ПО второго мнения, когда другие решения не работают, облачное сканирование и сверхбыстрое время сканирования, чтобы защитить себя от этих типов угроз в будущее!

Покупка Премиум

Отказ от ответственности: хотя мы получаем комиссию от продажи вышеуказанных продуктов, будьте уверены, мы рекомендуем их только из-за их эффективности.