Microsoft malware protection

Microsoft Malware Protection Command Line Utility что это?

Приветствую. Microsoft Malware Protection Command Line Utility — утилита безопасности для защиты от вирусов. По отзывам в интернете — работает в фоновом режиме, загружает процессор, использует много оперативной памяти. Может что-то качать из интернета, скорее всего обновления.

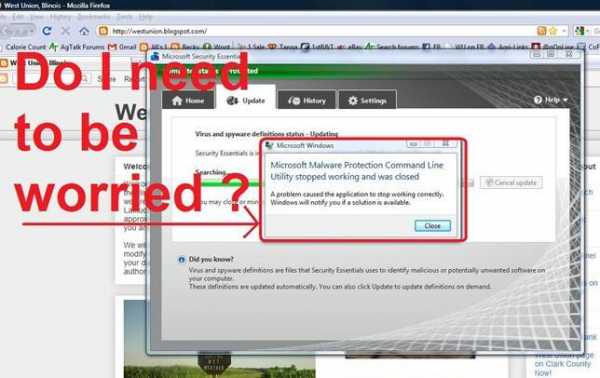

Также был найден скриншот, на котором отображена ошибка Microsoft Malware Protection Command Line Utility stopped working and was closed:

РЕКЛАМА

Ошибка выскочила предположительно во время загрузки обновлений в Microsoft Security Essentials. Поэтому возможно утилита и правда нужна для загрузки обновлений.

Работает предположительно под процессом MpCmdRun.exe.

Что удалось выяснить?

Один юзер написал — если в диспетчере висит процесс Microsoft Malware Protection Command Line Utility, значит происходит загрузка обновлений, возможно именно для защитника Windows. Вывод — можно попробовать его отключить.

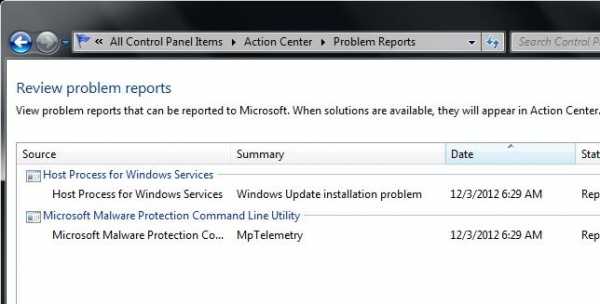

Был найден скриншот, на котором видно — утилита вызывает ошибку. В колонке Summary (Описание) указано — MpTelemetry:

РЕКЛАМА

Слово Telemetry значит телеметрия, возможно имеется ввиду сбор данных.

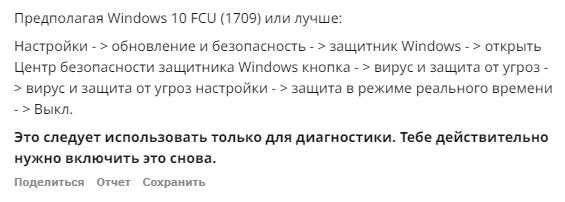

Один юзер в интернете написал свой способ отключения:

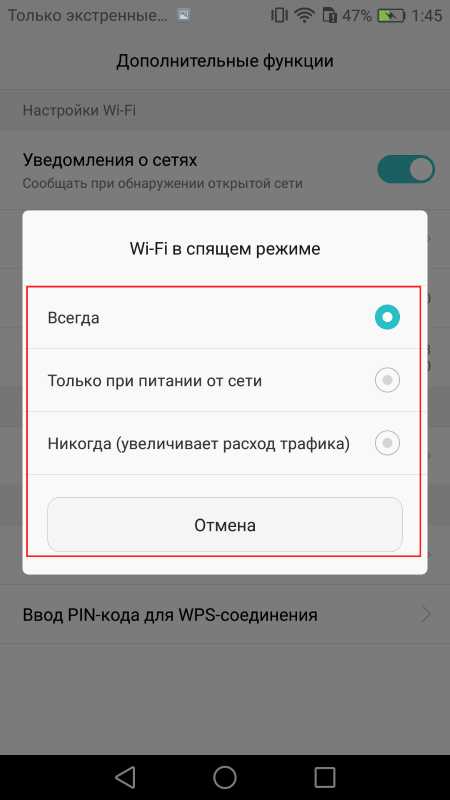

Еще может помочь утилита W10Privacy, которая отключает все что связано со сбором и отправкой информации пользователя.

Нашел хорошую инструкцию как отключить защитник Windows:

https://remontka.pro/windows-defender-turn-off/

Попробуйте.

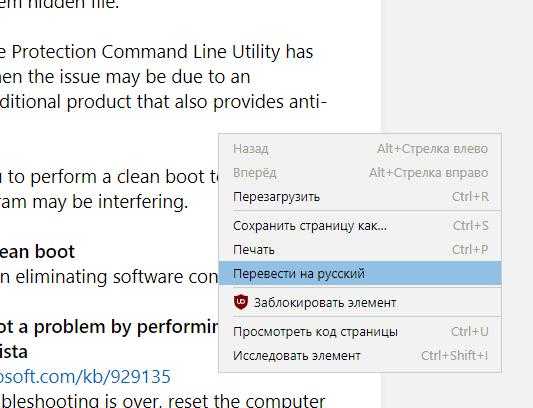

На форуме Майкрософт сообщается — проблема в работе Microsoft Malware Protection Command Line Utility может быть в случае установки антивируса. Предлагается выполнить чистую загрузку. Вот официальная тема проблемы:

https://answers.microsoft.com/en-us/windows/forum/all/microsoft-malware-protection-command-line-utility/e569b666-1b78-4c6a-ad88-480d6fe990f6

Там все на английском. Для перевода — нажмите правой кнопкой по странице, должен быть пункт Перевести:

РЕКЛАМА

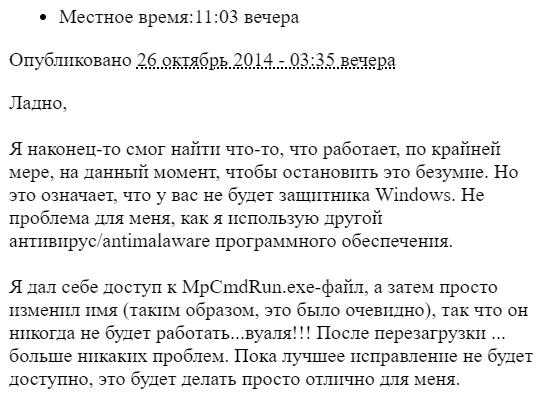

Один чел написал: единственный способ остановить процесс — переименовать папку защитника Windows. Однако после этого могут быть траблы. Дальше чел написал что он нашел способ утихомирить процесс — нужно переименовать файл MpCmdRun.exe, после этого он не сможет запуститься:

РЕКЛАМА

Вывод — нужно попробовать переименовать процесс MpCmdRun.exe. На заметку — полный путь откуда он запускается:

C:\Program Files\Windows Defender\

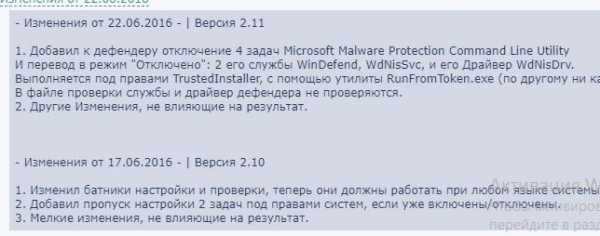

Один продвинутый чел создал свою утилиту. Она отключает ненужное. И в описании утилиты сказано:

Вывод — может быть задание в планировщике, которое отвечает за запуск Microsoft Malware Protection Command Line Utility. Также видим что у защитника Windows существуют еще службы WinDefend, WdNisSvc, драйвер WdNisDrv.

План действий

Исходя из всей найденной информации, был разработан план по решению проблемы высокой загрузки процессора утилитой Microsoft Malware Protection Command Line Utility:

- Отключить защитник. Попробуйте отключить защитник виндовса. Я выше давал ссылку как отключить. Правда при этом не будет работать штатная безопасность, но стоит проверить — поможет ли отключение. Если да — тогда советую думать про сторонний антивирус.

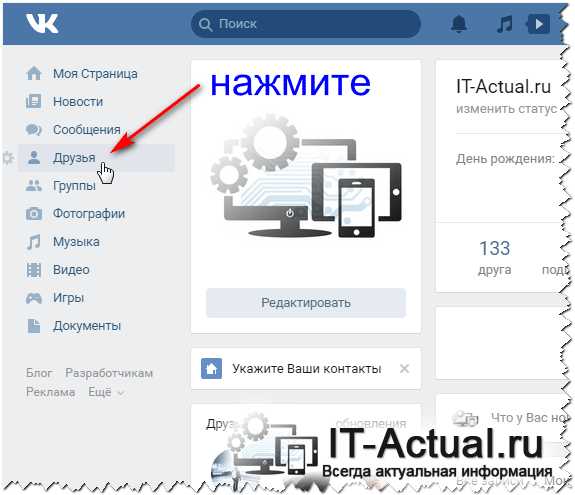

- Проверить планировщик. В интернете нашел информацию, что в планировщике может быть задание, которое запускает Microsoft Malware Protection Command Line Utility. Проверьте планировщик, для этого советую использовать AnVir Task Manager — лучший анализатор всего, что касается автозагрузки. Альтернатива — CCleaner, это чистилка, в составе которой также есть анализатор автозагрузки, в том числе и планировщика.

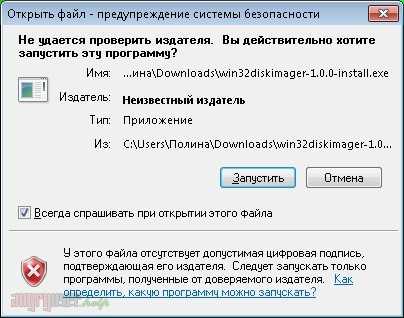

- Переименование.. Некоторые пишут, что им помогло переименование. Одни переименовывали папку Windows Defender, другие — файл MpCmdRun.exe. Но папка и файл — системные, просто так не получиться изменить название. Поэтому для этих задач используйте утилиту Unlocker. Как пользоваться — в интернете много инструкций. Утилита бесплатная. Однако при установке может захотеть установиться рекламный модуль, например — Дельта Тулбар. Будьте внимательны. Очень важно перед переименованием создать точку восстановления!

- Обратиться на форум. В самом крайнем случае можно обратиться на форум Майкрософт, однако шансы что вам именно помогут — невелики. Поэтому стоит также рассмотреть другие форумы — forum.oszone.net, forum.ixbt.com, forum.ru-board.com. На данных форумах присутствует много продвинутых юзеров.

По поводу антивируса. Можно использовать сторонний, бесплатный. Я рекомендую Касперский. Бесплатная версия ничем не уступает штатной защите Windows (имеется ввиду антивирус) — антивирусные базы загружаются автоматически, есть быстрая/полная проверка, наличие технологий iSwift и iChecker для ускорения работы антивируса.

Удачи.

На главную! 05.12.2018Сведения о развертывании ядра Microsoft Malware Protection Engine

В статье описывается процедура обновления модуля защиты от вредоносных программ. Она содержит сведения о предварительных требованиях, необходимости перезагрузки, удалении и проверке правильности установки обновлений.

Сведения в этой статье относятся к следующим продуктам:

-

Microsoft Forefront Client Security;

-

Microsoft Forefront Endpoint Protection 2010

-

Пакет обновления 3 (SP3) для решения Microsoft Forefront Security для SharePoint

-

Microsoft System Center 2012 Endpoint Protection

-

Пакет обновления 1 (SP1) для Microsoft System Center 2012 Endpoint Protection

-

Средство удаления вредоносных программ (Microsoft)

-

Microsoft Security Essentials

-

Предварительный выпуск Microsoft Security Essentials

-

Защитник Windows для Windows 8

-

Защитник Windows для Windows XP, Windows Server 2003, Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

-

Автономный Защитник Windows

-

Microsoft Intune Endpoint Protection

Дополнительные сведения о программном обеспечении, к которому относятся приведенные здесь сведения, см. на следующей веб-странице советов по безопасности Майкрософт:

http://technet.microsoft.com/ru-ru/security/advisory/2846338

ВВЕДЕНИЕ

Защитник Windows для Windows 8

Необходимость перезагрузки

После установки этого обновления перезагружать компьютер не требуется. Установщик останавливает необходимые службы, устанавливает обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В таком случае выводится сообщение с предложением выполнить перезагрузку. Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновление можно удалить с компьютеров, на которых установлена операционная система Windows 8.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

Откройте используемое средство защиты от вредоносных программ. Например, откройте Защитник Windows в Windows 8, нажмите клавишу Windows, чтобы открыть начальный экран, а затем введите Защитник Windows. Выберите значок Защитник Windows.

-

Перейдите на вкладку Обновление.

Примечание. На этой вкладке вы можете щелкнуть элемент "Обновить", чтобы вручную получить обновленные определения вирусов и шпионских программ у корпорации Майкрософт.

-

В меню Справка выберите пункт О программе.

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ (Майкрософт) или подписанного пакета совпадает с номером версии 1.1.9506.0 или превышает его.

Защитник Windows для Windows XP, Windows Server 2003, Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

Необходимость перезагрузки

После установки этого обновления перезагружать компьютер не требуется. Установщик останавливает необходимые службы, применяет обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В этом случае выводится сообщение с предложением выполнить перезагрузку. Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновления нельзя удалить с компьютеров, на которых установлена операционная система Windows XP или Windows Server 2003. Его можно удалить на компьютерах с операционной системой Windows Vista или Windows 7.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

В меню Help ("Справка") выберите пункт About Windows Defender ("О программе").

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Примечание. Если на компьютере установлен продукт Microsoft Security Essentials (MSE) или Forefront Endpoint Protection (FEP), то использование программы Защитник Windows может оказаться невозможным. Эта особенность объясняется тем, что продукты MSE и FEP являются функциональными расширениями программы Защитник Windows. Используемый в настоящий момент продукт получит соответствующие обновления ядра и определений.

Microsoft Forefront Client Security

Необходимость перезагрузки

После установки этого обновления перезагружать компьютер не требуется. Установщик останавливает необходимые службы, применяет обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В этом случае выводится сообщение с предложением выполнить перезагрузку.

Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновление нельзя удалить, если используется программа Microsoft Forefront Client Security.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

Щелкните значок указывающей вниз стрелки, расположенный возле значка справки, и щелкните About Microsoft Forefront Client Security ("О программе").

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Microsoft Forefront Security для SharePoint

Необходимость перезагрузки

Это обновление является автоматическим, и после его установки перезагружать компьютер не требуется.

Служба обновления для системы безопасности Forefront Server автоматически обновляет модуль защиты от вредоносных программ в программе Forefront Security для SharePoint. Однако если в компьютерных системах с программой Forefront Security для SharePoint запрещено использование этого модуля, его необходимо включить с помощью средств администрирования. Чтобы обновить ядро после активизации, нажмите кнопку Update Now ("Обновить").

Сведения об удалении

Это обновление нельзя удалить.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

На панели администрирования Forefront щелкните значок Scanner Updates (Обновления средства проверки), а затем выберите параметр Microsoft Malware Protection Engine (Модуль защиты от вредоносных программ).

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Дополнительные сведения о настройке модулей программы Forefront Security для SharePoint см. на указанной ниже веб-странице сайта TechNet:

Forefront Protection для SharePoint

System Center Endpoint Protection

Необходимость перезагрузки

Для этого обновления не требуется перезагружать систему. Установщик останавливает необходимые службы, применяет обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В этом случае выводится сообщение с предложением выполнить перезагрузку. Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновление нельзя удалить.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

Откройте используемое средство защиты от вредоносных программ.

-

В меню Help (Справка) выберите пункт About System Center Endpoint Protection (О программе).

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Forefront Endpoint Protection

Необходимость перезагрузки

Для этого обновления не требуется перезагружать систему. Установщик останавливает необходимые службы, применяет обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В этом случае выводится сообщение с предложением выполнить перезагрузку. Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновление нельзя удалить.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

Откройте используемое средство защиты от вредоносных программ.

-

В меню Help (Справка) выберите пункт About Forefront Endpoint Protection (О программе).

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Microsoft Security Essentials

Необходимость перезагрузки

Для этого обновления не требуется перезагружать систему. Установщик останавливает необходимые службы, применяет обновление, а затем перезапускает службы. Однако если по какой-то причине остановить необходимые службы не удается или требуемые файлы используются, то после установки обновления потребуется перезагрузить компьютер. В этом случае выводится сообщение с предложением выполнить перезагрузку. Дополнительные сведения о том, почему может быть предложена перезагрузка компьютера, см. в указанной ниже статье базы знаний Майкрософт.

887012 Причины появления запроса на перезагрузку компьютера с операционной системой Windows после установки обновления для системы безопасности

Сведения об удалении

Это обновление нельзя удалить.

Примечание. Если вы хотите удалить этот модуль, необходимо также удалить и Security Essentials.

Проверка установки обновления

Чтобы убедиться в том, что обновление установлено на уязвимый компьютер, выполните указанные ниже действия.

-

Откройте используемое средство защиты от вредоносных программ.

-

В меню Help (Справка) выберите пункт About Microsoft Security Essentials (О программе).

-

Запомните номер версии модуля. Обновление успешно установлено, если номер версии модуля защиты от вредоносных программ или подписанного пакета совпадает с номером версии, установку которой вы проверяете, или превышает его.

Дополнительная информация

Советы корпорации Майкрософт по безопасности 2974294

- Статья

- Чтение занимает 10 мин

- Участники: 2

Были ли сведения на этой странице полезными?

Да Нет

Хотите оставить дополнительный отзыв?

Отзывы будут отправляться в корпорацию Майкрософт. Нажав кнопку "Отправить", вы разрешаете использовать свой отзыв для улучшения продуктов и служб Майкрософт. Политика конфиденциальности.

Отправить

Спасибо!

В этой статье

Уязвимости модуля Microsoft Malware Protection Engine делают возможной атаку типа "отказ в обслуживании"

Дата публикации: 17 июня 2014 г.

Версия: 1.0

Общие сведения

Аннотация

Корпорация Майкрософт выпустила этот выпуск советов по безопасности, чтобы проинформировать пользователей о том, что обновление для Microsoft Malware Protection Engine также устраняет уязвимость системы безопасности, информация о которой была получена Майкрософт. Уязвимость могла привести к отказу в обслуживании при проверке модулем Microsoft Malware Protection Engine специально созданного файла. Злоумышленник, успешно воспользовавшийся данной уязвимостью, мог препятствовать отслеживанию уязвимых систем модулем Microsoft Malware Protection Engine до тех пор, пока специально созданный файл не будет удален вручную и не будет выполнена перезагрузка службы.

Модуль Microsoft Malware Protection Engine входит в состав некоторых продуктов Майкрософт для удаления вредоносных программ. Список уязвимых продуктов см. в разделе Подвержены уязвимости. Обновления для модуля Microsoft Malware Protection Engine устанавливаются вместе с обновленными определениями вредоносных программ для уязвимых продуктов. Администраторы корпоративных систем должны следовать утвержденным внутренним корпоративным процессам, чтобы обеспечить утверждение обновления механизма и определений в программе управления обновлениями и правильную установку обновлений клиентами.

Обычно от корпоративных администраторов или конечных пользователей не требуется никаких действий по установке обновлений для модуля Microsoft Malware Protection Engine, так как встроенный механизм автоматического обнаружения и развертывания обновлений применит обновления в течение 48 часов. Точное время различается в зависимости от используемого программного обеспечения, подключения к Интернету и конфигурации инфраструктуры.

Подробная информация

Справочные материалы

Дополнительные сведения о данной проблеме см. в следующих источниках.

| Источник | Идентификатор |

|---|---|

| Запись в CVE | CVE-2014-2779 |

| Статья базы знаний Майкрософт | 2974294 |

| Последняя версия Microsoft Malware Protection Engine, подверженная данной уязвимости | Версия 1.1.10600.0 |

| Первая версия Microsoft Malware Protection Engine, в которой эта уязвимость устранена | Версия 1.1.10701.0* |

| **Уровень серьезности уязвимости и максимальное воздействие на систему безопасности** | |

| **Программное обеспечение для защиты от вредоносных программ** | **Уязвимость типа "отказ в обслуживании" модуля Microsoft Malware Protection Engine- CVE-2014-2779** |

| Microsoft Forefront Client Security | **Существенный** Отказ в обслуживании |

| Microsoft Forefront Endpoint Protection 2010 | **Существенный** Отказ в обслуживании |

| Microsoft Forefront Security для SharePoint с пакетом обновления 3 (SP3) | **Существенный** Отказ в обслуживании |

| Microsoft System Center 2012 Endpoint Protection | **Существенный** Отказ в обслуживании |

| Microsoft System Center 2012 Endpoint Protection с пакетом обновления 1 (SP1) | **Существенный** Отказ в обслуживании |

| Средство удаления вредоносных программ (Microsoft)[1] | **Существенный** Отказ в обслуживании |

| Microsoft Security Essentials | **Существенный** Отказ в обслуживании |

| Предварительная версия Microsoft Security Essentials | **Существенный** Отказ в обслуживании |

| Защитник Windows для Windows 8, Windows 8.1, Windows Server 2012 и Windows Server 2012 R2 | **Существенный** Отказ в обслуживании |

| Защитник Windows для Windows RT и Windows RT 8.1 | **Существенный** Отказ в обслуживании |

| Защитник Windows для Windows XP, Windows Server 2003, Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2 | **Существенный** Отказ в обслуживании |

| Защитник Windows в автономном режиме | **Существенный** Отказ в обслуживании |

| Windows Intune Endpoint Protection | **Существенный** Отказ в обслуживании |

Не подвержены уязвимости

| Программное обеспечение для защиты от вредоносных программ |

| Не запускает модуль Malware Protection Engine |

| Консоль управления Microsoft Forefront Server Security |

| Microsoft Internet Security and Acceleration Server (ISA-сервер) |

| Название уязвимости | Код CVE | Оценка возможности использования уязвимостей для последнего выпуска программного обеспечения | Оценка возможности использования уязвимостей для более старых выпусков программного обеспечения | Оценка использования уязвимости типа "отказ в обслуживании" | Краткие примечания |

| Уязвимость типа "отказ в обслуживании" модуля Microsoft Malware Protection Engine | CVE-2014-2779 | 3 — существование кода эксплойта маловероятно | 3 — существование кода эксплойта маловероятно | Перманентное | Эта уязвимость делает возможной атаку типа "отказ в обслуживании". Использование данной уязвимости может привести к тому, что операционная система или приложение перестанут отвечать на запросы до момента их ручного перезапуска. Кроме того, приложение может закрываться или неожиданно прекращать работу без автоматического восстановления. |

Часто задаваемые вопросы об обновлении

**Выпустит ли Майкрософт бюллетень по безопасности для устранения этой уязвимости? **Нет. Корпорация Майкрософт выпустила этот выпуск советов по безопасности, чтобы проинформировать пользователей о том, что обновление для Microsoft Malware Protection Engine также устраняет уязвимость системы безопасности, информация о которой была получена Майкрософт.

Обычно от корпоративных администраторов или конечных пользователей не требуется никаких действий по установке этого обновления.

**Почему обычно не требуется никаких действий по установке данного обновления? **Реагируя на быстро меняющийся ландшафт угроз, Майкрософт часто обновляет определения вредоносных программ и модуль Microsoft Malware Protection Engine. Для обеспечения эффективной защиты от новых и распространенных угроз необходимо поддерживать средство защиты от вредоносных программ в актуальном состоянии и своевременно его обновлять.

В случае развертывания в корпоративной среде и развертывания конечными пользователями конфигурация программы Майкрософт для защиты от вредоносного ПО, установленная по умолчанию, позволяет обеспечить постоянное автоматическое обновление определений вредоносных программ и модуля Microsoft Malware Protection Engine. В документации продуктов также рекомендуется настраивать на продуктах функцию автоматического обновления.

В соответствии с лучшими отраслевыми методиками рекомендуется, чтобы пользователи регулярно проверяли правильность функционирования распространения ПО (например, автоматического развертывания обновлений модуля Microsoft Malware Protection Engine и определений вредоносных программ) в их среде.

**Как часто обновляются модуль Microsoft Malware Protection Engine и определения вредоносных программ? **Обычно Майкрософт выпускает обновление модуля Microsoft Malware Protection Engine раз в месяц или по мере необходимости (насколько это необходимо для обеспечения защиты от новых угроз). Кроме того, Майкрософт обычно обновляет определения вредоносных программ три раза в день (при необходимости частота обновления может увеличиваться).

В зависимости от установленного средства Майкрософт для защиты от вредоносных программ и от его конфигурации это средство может выполнять поиск обновлений модуля и определений каждый день при подключении к Интернету или несколько раз в день. Кроме того, пользователи могут проверять наличие обновлений вручную в любое время.

**Как мне установить это обновление? **Установка этого обновления подробно описывается в разделе Предлагаемые действия.

**Что такое модуль Microsoft Malware Protection Engine? **Модуль Microsoft Malware Protection Engine (mpengine.dll) обеспечивает возможности сканирования, обнаружения и удаления для средства Майкрософт для защиты от вредоносных программ.

**Где можно найти подробную информацию об используемой Майкрософт технологии защиты от вредоносных программ? **Более подробную информацию можно найти на веб-сайте Центра Майкрософт по защите от вредоносных программ.

Часто задаваемые вопросы по уязвимости типа "отказ в обслуживании" модуля Microsoft Malware Protection Engine- CVE-2014-2779

**Какова область воздействия этой уязвимости? **Эта уязвимость делает возможной атаку типа "отказ в обслуживании".

**В чем причина уязвимости? **Данная уязвимость возникает, когда модуль Microsoft Malware Protection Engine неправильно проверяет специально созданный файл, что ведет к тайм-ауту проверки.

**Что может сделать злоумышленник, который воспользуется этой уязвимостью? **Злоумышленник, успешно воспользовавшийся данной уязвимостью, мог препятствовать отслеживанию уязвимых систем модулем Microsoft Malware Protection Engine до тех пор, пока специально созданный файл не будет удален вручную и не будет выполнена перезагрузка службы.

**Каким образом злоумышленник может воспользоваться этой уязвимостью? **Для использования этой уязвимости уязвимой версией модуля Microsoft Malware Protection Engine должен быть проверен специально созданный файл. Злоумышленник может несколькими способами разместить специально созданный файл в местоположении, проверяемом модулем Microsoft Malware Protection Engine. Например, злоумышленник может воспользоваться веб-сайтом, чтобы доставить специально созданный файл в систему жертвы, которая проверяется при просмотре веб-сайта пользователем. Злоумышленник также может доставить специально созданный файл в сообщении электронной почты или сообщении службы мгновенных сообщений, которое проверяется при открытии такого файла. Кроме того, злоумышленник может воспользоваться преимуществами веб-сайтов, которые принимают или размещают контент, предоставляемый пользователями, чтобы отправить специально созданный файла в общую папку, которая проверяется модулем Malware Protection Engine, выполняющимся на размещающем сервере.

Если в уязвимом программном обеспечении для защиты от вредоносных программ включена защита в реальном времени, модуль Microsoft Malware Protection Engine проверяет файлы автоматически, позволяя воспользоваться данной уязвимостью при проверке специально созданного файла. Если проверка в реальном времени не включена, злоумышленнику потребуется дождаться запланированной проверки, чтобы воспользоваться уязвимостью.

Кроме того, использование этой уязвимости возможно, когда система проверяется при помощи уязвимой версии средства удаления вредоносных программ (MSRT).

**Какие системы в первую очередь подвержены риску? **В первую очередь риску подвергаются все системы, в которых выполняется уязвимая версия программного обеспечения для защиты от вредоносных программ.

**Как действует обновление? **Это обновление устраняет уязвимость, исправляя способ проверки модулем Microsoft Malware Protection Engine специально созданных файлов.

**Была ли эта уязвимость опубликована до публикации этого выпуска советов по безопасности? **Нет. Корпорация Майкрософт получила сведения об этой уязвимости из надежных источников.

**Получала ли корпорация Майкрософт к моменту выпуска этих советов по безопасности какие-либо сообщения о том, что эта уязвимость была использована злоумышленниками? **Нет. Корпорация Майкрософт не получала никакой информации, указывающей на то, что до публикации этого выпуска советов по безопасности данная уязвимость была открыто использована для организации атак на пользовательские компьютеры.

Предлагаемые действия

Убедитесь в установке обновления

Пользователи должны проверить, что у них активно загружаются и устанавливаются последние версии обновлений модуля Microsoft Malware Protection Engine и определений для их продуктов Майкрософт для защиты от вредоносных программ.

Более подробную информацию о проверке номера версии модуля Microsoft Malware Protection Engine, используемого программным обеспечением, см. в разделе "Проверка установки обновления" в статье 2510781 базы знаний Майкрософт.

Для уязвимого программного обеспечения проверьте, что версия модуля Microsoft Malware Protection Engine — 1.1.10701.0 или более поздняя.

При необходимости установите данное обновление

Администраторы корпоративного развертывания средств защиты от вредоносных программ должны убедиться, что в их программе управления обновлениями настроено автоматическое утверждение и распространение обновлений модуля и новых определений вредоносных программ. Корпоративные администраторы должны также проверить, что последние версии обновлений модуля Microsoft Malware Protection Engine и определений активно загружаются, утверждаются и развертываются в их среде.

Для конечных пользователей программное обеспечение, подверженное данной уязвимости, имеет встроенные механизмы автоматического обнаружения и развертывания этого обновления. Для этих пользователей данное обновление будет установлено в течение 48 часов с момента его выпуска. Точное время различается в зависимости от используемого программного обеспечения, подключения к Интернету и конфигурации инфраструктуры. Конечные пользователи, которые не хотят дожидаться автоматической установки, могут обновить свое средство защиты от вредоносных программ вручную.

Дополнительную информацию о ручном обновлении модуля Microsoft Malware Protection Engine и определений вредоносных программ см. в статье 2510781 базы знаний Майкрософт.

Благодарности

Корпорация Майкрософт благодарит за проведенную совместно работу по защите пользователей:

- Тэвиса Орманди (Tavis Ormandy) из Google Project Zero за совместную работу над устранением уязвимости типа "отказ в обслуживании" модуля Microsoft Malware Protection Engine (CVE-2014-2779)

Прочие сведения

Программа Microsoft Active Protections Program (MAPP)

Чтобы повысить уровень защиты пользователей, корпорация Майкрософт предоставляет сведения об уязвимостях крупным поставщикам программного обеспечения безопасности перед ежемесячным выпуском обновлений. Эта информация необходима им для усовершенствования программного обеспечения и оборудования для защиты пользователей (антивирусных программ, сетевых систем обнаружения вторжений, а также индивидуальных систем предотвращения вторжений). Сведения о средствах защиты, предоставляемых поставщиками программного обеспечения безопасности, доступны на соответствующих веб-сайтах партнеров, перечисленных в списке партнеров MAPP.

Обратная связь

Поддержка

Заявление об отказе

Сведения в данном документе предоставляются «как есть», без каких-либо гарантий. Корпорация Майкрософт не предоставляет каких-либо гарантий, явных или подразумеваемых, включая любые гарантии товарности или пригодности для использования в определенных целях. Корпорация Майкрософт и ее поставщики ни при каких обстоятельствах не несут ответственности за возможный ущерб, включая косвенный, случайный, прямой, опосредованный и специальный ущерб, а также упущенную выгоду, даже если корпорация Майкрософт или ее поставщики заранее были извещены о возможности такого ущерба. Если действующее законодательство не допускает отказа от ответственности за косвенный или случайный ущерб, то описанные выше ограничения не действуют.

Редакции

- Версия 1.0 (17 июня 2014 г.): Рекомендации опубликованы.

Время создания страницы: 2014-06-17 12:01Z-07:00.

Защита от нежелательной почты и вредоносных программ - Office 365

- Статья

- Чтение занимает 2 мин

- 1 участник

Были ли сведения на этой странице полезными?

Да Нет

Хотите оставить дополнительный отзыв?

Отзывы будут отправляться в корпорацию Майкрософт. Нажав кнопку "Отправить", вы разрешаете использовать свой отзыв для улучшения продуктов и служб Майкрософт. Политика конфиденциальности.

Отправить

Спасибо!

В этой статье

Область применения

В Microsoft 365 организациях с почтовыми ящиками в Exchange Online или автономных организациях Exchange Online Protection (EOP) без Exchange Online почтовых ящиков сообщения электронной почты автоматически защищены от нежелательной почты и вредоносных программ со стороны EOP.

Нежелательной почты является нежелательным и нежелательным. Вредоносные программы — это вирусы и программы-шпионы. Вирусы заражают другие программы и данные, а также распространяются по компьютеру в поисках программ, которые можно заразить. Программы-шпионы — это определенный тип вредоносных программ, которые собирают личные данные (например, сведения о входе и личные данные) и отправляют их автору вредоносных программ.

EOP имеет встроенную фильтрацию входящие и исходящие вредоносные программы, чтобы защитить организацию от вредоносных программ и встроенную фильтрацию нежелательной почты, чтобы защитить организацию от получения и отправки нежелательной почты (например, в случае взлома учетных записей). Администраторам не нужно настроить или сохранить технологии фильтрации, так как они включены по умолчанию. Однако можно настроить параметры в зависимости от потребностей организации.

Примечание

При использовании SharePoint Online защита от вредоносных программ также автоматически предоставляется для файлов, которые загружаются и сохраняются в библиотеках документов. Эта защита обеспечивается механизмом защиты от вредоносных программ Майкрософт, который также интегрирован в Exchange. Данная служба работает на всех серверах контента переднего плана SharePoint Online (CFE).

Защита от вредоносных программ в EOP

В следующей таблице содержатся ссылки на темы, которые объясняют, как работает защита от вредоносных программ в EOP и как можно настроить параметры конфигурации антивирусных программ в соответствии с потребностями организации.

Защита от нежелательной почты в EOP

В следующей таблице содержатся ссылки на разделы, которые объясняют, как работает защита от нежелательной почты в EOP, и как можно настроить параметры конфигурации для защиты от нежелательной почты, чтобы наилучшим образом соответствовать потребностям вашей организации.

| Статья | Описание |

|---|---|

| Защита от нежелательной почты в EOP | В этом разделе изложены общие сведения об основных функциях системы защиты от нежелательной почты в службе. |

| Вопросы и ответы по защите от нежелательной почты | В этом разделе приведены вопросы и ответы по защите от нежелательной почты. |

| Настройка политик защиты от спама в EOP | Предоставляет сведения о том, как настроить политики по борьбе со спамом (также известные как политики фильтрации нежелательной почты или политики фильтрации контента). Вы можете настроить политику по умолчанию для всей компании по борьбе со спамом или создать настраиваемые политики борьбы со спамом, применимые к определенным пользователям, группам или доменам в вашей организации. |

| Настройка фильтрации подключений | Показано, как можно добавить исходный IP-адрес в список IP-адресов и список блоков IP в политике фильтра подключения по умолчанию. |

| Создание безопасных списков отправитель в EOP | Изучите рекомендуемые методы, чтобы не идентифицировать хорошие сообщения как нежелательной почты. |

| Создание заблокированных списков отправитель в EOP | Изучите рекомендуемые методы блокировки плохих сообщений, которые неправильно идентифицированы как спам. |

| Уровень доверия к нежелательной почте (SCL) в EOP | Узнайте о определении нежелательной почты при фильтрации нежелательной почты. |

| Уровень массовой жалобы (BCL) в EOP | Узнайте о пороговом значении, определяемом, является ли массовая электронная почта нежелательной почтой. |

| В чем разница между нежелательной почтой и массовой рассылкой? | Объясняет разницу между нежелательной электронной почтой и массовыми сообщениями электронной почты, которые доступны для элементов управления в EOP. |

| Настройка параметров нежелательной почты в почтовых ящиках Exchange Online | Узнайте о параметрах организации и параметрах почтовых ящиков, определяя, перемещается ли почта в папку нежелательной почты. |

| Указание вероятности нежелательной почты (SCL) в сообщениях с помощью правил потока обработки почты | Узнайте, как использовать правила потока почты (также известные как правила транспорта) для набора SCL в сообщениях перед фильтрацией нежелательной почты. |

| Расширенные параметры фильтра нежелательной почты (ASF) в EOP | Узнайте о параметрах ASF, доступных в политиках по борьбе со спамом. |

Защита от нежелательной почты в Exchange Online

В следующей таблице содержатся ссылки на разделы, которые объясняют, как защита от нежелательной почты работает для Exchange Online почтовых ящиков.

Общие технологии защиты

В следующей таблице содержатся ссылки на разделы, которые объясняют параметры, общие для защиты от вредоносных программ и защиты от нежелательной почты.

Защита от вредоносных программ - Office 365

- Статья

- Чтение занимает 3 мин

- 1 участник

Были ли сведения на этой странице полезными?

Да Нет

Хотите оставить дополнительный отзыв?

Отзывы будут отправляться в корпорацию Майкрософт. Нажав кнопку "Отправить", вы разрешаете использовать свой отзыв для улучшения продуктов и служб Майкрософт. Политика конфиденциальности.

Отправить

Спасибо!

В этой статье

Область применения

В Microsoft 365 с почтовыми ящиками в Exchange Online или автономных организациях Exchange Online Protection (EOP) без почтовых ящиков Exchange Online сообщения электронной почты автоматически защищаются от вредоносных программ с помощью EOP. Основные категории вредоносных программ перечислены ниже.

- Вирусы , которые заражают другие программы и данные и распространяются по компьютеру или сети в поиске программ для заражения.

- Шпионское ПО, которое собирает ваши персональные данные, такие как сведения о входе и персональные данные, и отправляет их автору.

- Программа-шантажист шифрует ваши данные и требует оплаты для их расшифровки. Программное обеспечение для защиты от вредоносных программ не помогает расшифровать зашифрованные файлы, но может обнаруживать и удалять полезные данные вредоносных программ, связанные с программой-шантажистов.

EOP предлагает многоуровневую защиту от вредоносных программ, предназначенную для перехвата всех известных вредоносных программ в Windows, Linux и Mac, которые передаются в вашу организацию или из нее. Для защиты от вредоносного ПО используются следующие возможности.

- Многоуровневая защита от вредоносных программ: используется несколько антивирусных механизмов, защищающих от известных и неизвестных угроз. В этих механизмах используются мощные эвристические методы обнаружения, которые обеспечивают защиту даже на ранних этапах эпидемий вредоносных программ. Практика показала, что этот подход с использованием многих механизмов обеспечивает значительно лучшую защиту, чем использование всего одного антивирусного механизма.

- Реагирование на угрозы в режиме реального времени. В некоторых случаях группа защиты от вредоносных программ может иметь достаточно информации о вирусе или другой форме вредоносных программ для написания сложных правил политики, которые обнаруживают угрозу, даже до того, как определение будет доступно в любом из механизмов сканирования, используемых службой. Эти правила публикуются в глобальной сети каждые 2 часа, чтобы предоставить организации дополнительный уровень защиты от атак.

- Быстрое развертывание определений для защиты от вредоносных программ. Команда защиты от вредоносных программ поддерживает тесное взаимодействие с партнерами, которые разрабатывают подсистемы защиты от вредоносных программ. Благодаря этому служба может получать и интегрировать сигнатуры вредоносных программ и исправления, прежде чем они станут общедоступны. Это партнерство также часто позволяет нам разрабатывать собственные решения. Служба ежечасно проверяет наличие обновлений определений для всех антивирусных механизмов.

В EOP сообщения, которые содержат вредоносные программы во всех вложениях, помещены в карантин. Определяет, могут ли получатели просматривать сообщения в карантине или иным образом взаимодействовать с ними, с помощью политик карантина. По умолчанию сообщения, помещенные в карантин из-за вредоносных программ, могут просматриваться и выпускаться только администраторами. Дополнительную информацию см. в следующих статьях:

Дополнительные сведения о защите от вредоносных программ см. в разделе "Часто задаваемые вопросы о защите от вредоносных программ".

Сведения о настройке политик защиты от вредоносных программ см. в разделе "Настройка политик защиты от вредоносных программ".

Чтобы отправить вредоносные программы в корпорацию Майкрософт, ознакомьтесь с сообщениями и файлами отчетов в корпорацию Майкрософт.

Политики защиты от вредоносных программ

Политики защиты от вредоносных программ контролирует параметры и параметры уведомлений для обнаружения вредоносных программ. Важные параметры в политиках защиты от вредоносных программ:

Уведомления получателей. По умолчанию получателю сообщения не будет сказано, что сообщение, предназначенное для них, помещено в карантин из-за вредоносных программ. Но вы можете включить уведомления получателей в виде доставки исходного сообщения со всеми вложениями, удаленными и замененными одним файлом с именем Malware Alert Text.txt который содержит следующий текст:

Вредоносные программы обнаружены в одном или нескольких вложениях, включенных в это сообщение электронной почты.

Действие: все вложения удалены.

<Original malware attachment name> <Malware detection result>Вы можете заменить текст по умолчанию в файле оповещения Text.txt собственным пользовательским текстом.

Фильтр общих вложений. Существуют определенные типы файлов, которые не следует отправлять по электронной почте (например, исполняемые файлы). Зачем проверять эти типы файлов на наличие вредоносных программ, когда, вероятно, их все равно следует блокировать? Вот где находится фильтр общих вложений. По умолчанию он отключен, но при включении указанные типы файлов автоматически обрабатываются как вредоносные программы. Можно использовать список типов файлов по умолчанию или настроить список. Типы файлов по умолчанию:

ace, ani, app, cab, docm, exe, iso, jar, jnlp, reg, scr, vbe, vbs.Фильтр общих вложений использует все усилия для определения типа файла независимо от расширения имени файла. Если значение true-typing завершается сбоем или не поддерживается для указанного типа файла, используется простое сопоставление расширений.

Автоматическая очистка (ZAP) нулевого часа для вредоносных программ: ZAP для сообщений о вредоносных программах, которые содержат вредоносные программы после их доставки в Exchange Online почтовых ящиков. По умолчанию защита от вредоносных программ включена, и мы рекомендуем оставить ее включенной.

Уведомления отправителя. По умолчанию отправитему сообщения не будет сказано, что его сообщение помещено в карантин из-за вредоносных программ. Но вы можете включить уведомления для отправителей в зависимости от того, является ли отправитель внутренним или внешним. Сообщение уведомления по умолчанию выглядит следующим образом:

От: Postmaster postmaster@<defaultdomain>.com

Тема: сообщение о недоставленном сообщенииЭто сообщение было автоматически создано программой доставки почты. Ваше электронное сообщение не было доставлено получателям, так как в нем обнаружены вредоносные программы". Все вложения были удалены.

--- дополнительные сведения ---:

Тема: <message subject>

Отправителя: <message sender>Полученное время: <date/time>

Идентификатор сообщения: <message id>

Обнаружены обнаружения:

<attachment name> <malware detection result>Вы можете настроить адрес , тему и текст сообщения from для внутренних и внешних уведомлений.

Вы также можете указать дополнительного получателя (администратора) для получения уведомлений о вредоносных программах, обнаруженных в сообщениях от внутренних или внешних отправителей.

Примечание

Уведомления администратора отправляются только для вложений, которые классифицируются как вредоносные программы.

Фильтры получателей. Для пользовательских политик защиты от вредоносных программ можно указать условия получателя и исключения, определяющие, к кому применяется политика. Для условий и исключений можно использовать следующие свойства:

- Получатель

- Домен получателя.

- Получатель входит в группу

Условие или исключение можно использовать только один раз, но оно может содержать несколько значений. Указать несколько значений в одном условии или исключении можно с помощью оператора OR (например, <recipient1> or <recipient2>). Между разными условиями и исключениями используется оператор AND (например, <recipient1> and <member of group 1>).

Приоритет. При создании нескольких настраиваемых политик защиты от вредоносных программ можно указать порядок их применения. Никакие две политики не могут иметь одинаковый приоритет, и обработка политики прекращается после применения первой политики.

Дополнительные сведения о приоритетах, а также оценке и применении нескольких политик см. в статье Порядок и приоритет защиты электронной почты.

Политики защиты от вредоносных программ на портале Microsoft 365 Defender и PowerShell

Основные элементы политики защиты от вредоносных программ:

- Политика фильтрации вредоносных программ: указывает уведомление получателя, уведомление отправителя и администратора, ZAP и общие параметры фильтра вложений.

- Правило фильтрации вредоносных программ. Указывает фильтры приоритета и получателей (к кому применяется политика) для политики фильтрации вредоносных программ.

Разница между этими двумя элементами не является очевидной при управлении политиками защиты от вредоносных программ на Microsoft 365 Defender портале:

- При создании политики защиты от вредоносных программ вы фактически создаете правило фильтрации вредоносных программ и связанную политику фильтрации вредоносных программ одновременно, используя одно и то же имя для обоих.

- При изменении политики защиты от вредоносных программ параметры, связанные с именем, приоритетом, включенным или отключенным фильтрами получателей, изменяют правило фильтрации вредоносных программ. Другие параметры (уведомление получателя, уведомление отправителя и администратора, ZAP и фильтр общих вложений) изменяют связанную политику фильтрации вредоносных программ.

- При удалении политики защиты от вредоносных программ правило фильтрации вредоносных программ и связанная политика фильтрации вредоносных программ удаляются.

В Exchange Online PowerShell или автономной службе EOP PowerShell разница между политиками фильтрации вредоносных программ и правилами фильтрации вредоносных программ является очевидной. Для управления политиками фильтрации для защиты от вредоносных программ используются командлеты *-MalwareFilterPolicy, а для управления правилами командлеты *-MalwareFilterRule.

- В PowerShell сначала создается политика фильтрации вредоносных программ, а затем создается правило фильтрации вредоносных программ, определяющее политику, к которой применяется правило.

- В PowerShell параметры политики фильтрации вредоносных программ и правила фильтрации вредоносных программ изменяются отдельно.

- При удалении политики фильтрации вредоносных программ из PowerShell соответствующее правило фильтрации вредоносных программ не удаляется автоматически, и наоборот.

Политика защиты от вредоносных программ по умолчанию

Каждая организация имеет встроенную политику защиты от вредоносных программ с именем Default, которая имеет следующие свойства:

- Политика применяется ко всем получателям в организации, даже если с политикой не связано правило фильтрации вредоносных программ (фильтры получателей).

- Для политики задано специальное значение приоритета Самый низкий, которое невозможно изменить (эта политика всегда применяется последней). Любые настраиваемые политики защиты от вредоносных программ, которые вы создаете, всегда имеют более высокий приоритет, чем политика с именем Default.

- Эта политика является стандартной (для свойства IsDefault задано значение

True), и удалить стандартную политику невозможно.

средство проверки безопасности (Майкрософт) Загрузка

- Статья

- Чтение занимает 2 мин

- 1 участник

Были ли сведения на этой странице полезными?

Да Нет

Хотите оставить дополнительный отзыв?

Отзывы будут отправляться в корпорацию Майкрософт. Нажав кнопку "Отправить", вы разрешаете использовать свой отзыв для улучшения продуктов и служб Майкрософт. Политика конфиденциальности.

Отправить

Спасибо!

В этой статье

средство проверки безопасности (Майкрософт) это средство сканирования, предназначенное для поиска и удаления вредоносных программ с Windows компьютеров. Просто скачайте его и запустите сканирование, чтобы найти вредоносные программы и попытаться обратить вспять изменения, внесенные в результате выявленных угроз.

Примечание

С ноября 2019 г. сканер безопасности будет подписывался исключительно на SHA-2. Чтобы запустить сканер безопасности, необходимо обновить устройства для поддержки SHA-2. Дополнительные новости см. в 2019 г. В 2019 г. требования по поддержке подписи кода SHA-2 для Windows и WSUS.

Важная информация

Версия обновления сведении безопасности средство проверки безопасности (Майкрософт) совпадает с версией, описанной на этой веб-странице.

Сканер безопасности сканирует только при ручном запуске и доступен для использования через 10 дней после загрузки. Рекомендуется всегда скачивать последнюю версию этого средства перед каждым сканированием.

Сканер безопасности является переносным исполняемым и не появляется в Windows меню или в качестве значка на рабочем столе. Обратите внимание, где вы сохранили эту загрузку.

Этот инструмент не заменяет антивирусный продукт. Для защиты в режиме реального времени с автоматическими обновлениями используйте антивирусная программа в Microsoft Defender Windows 11, Windows 10 и Windows 8 или Microsoft Security Essentials. Windows 7. Эти антивирусные продукты также предоставляют мощные возможности удаления вредоносных программ. Если у вас возникли трудности с удалением вредоносных программ с этими продуктами, вы можете обратиться к нашей помощи по устранению сложных угроз.

Требования к системе

Сканер безопасности помогает удалить вредоносное программное обеспечение с компьютеров Windows 11, Windows 10, Windows 10 Tech Preview, Windows 8.1, Windows 8, Windows 7, Windows Server 2019, Windows Server 2016, Windows Tech Preview, Windows Server 2012 R2, Windows Server 2012, Windows Server 2008 R2 или Windows Server 2008. Подробные сведения можно найти в политике жизненного цикла Майкрософт.

Запуск сканирования

- Скачайте этот инструмент и откройте его.

- Выберите тип сканирования, который необходимо выполнить, и запустите сканирование.

- Просмотрите результаты сканирования, отображаемые на экране. Подробные результаты обнаружения можно просмотреть в журнале %SYSTEMROOT%\debug\msert.log.

Чтобы удалить этот инструмент, удалите исполняемый файл (msert.exe по умолчанию).

Дополнительные сведения о сканере безопасности см. в статье поддержки по устранению неполадок с помощью сканера безопасности.

Связанные ресурсы

Microsoft Security Essentials - это... Что такое Microsoft Security Essentials?

Microsoft Security Essentials (MSE) — бесплатный пакет антивирусных приложений от компании Microsoft, предназначенный обеспечивать высоконадёжную борьбу с различными вирусами, шпионскими программами, руткитами и троянскими программами. Данное программное обеспечение работает только на компьютерах, где установлена копия Windows XP (32-битные[1]), Windows Vista и Windows 7 (32-битные или 64-разрядные[1][2]), прошедшая валидацию. Антивирус Microsoft Security Essentials пришёл на замену Windows Live OneCare (коммерческая антивирусная программа от Microsoft), а также бесплатному Windows Defender, который защищал пользователей от рекламного и шпионского программного обеспечения[3]. В отличие от Microsoft Forefront, который ориентирован для обеспечения безопасности бизнес-продуктов, Microsoft Security Essentials предназначен для домашнего использования. Кроме того, лицензия позволяет бесплатно использовать MSE не только на домашних компьютерах, но и для малого бизнеса. С октября 2010 года компании могут устанавливать до 10 копий антивируса MSE на свои компьютеры бесплатно[4].

Microsoft Security Essentials получил много положительных отзывов после своего релиза (см. ниже). В июне 2011 года он был самым популярным антивирусным продуктом в Северной Америке и одним из самых популярных четырёх антивирусных решений в мире (см. ниже).

История

23 июня 2009 года была выпущена ограниченная публичная бета-версия продукта, доступная для скачивания только первым 75000 пользователям из США, Израиля и Бразилии. Релиз финальной версии состоялся 29 сентября 2009 года (утром по тихоокеанскому времени). Она была представлена на 19 рынках и доступна на 8 языках. Однако в первый день (29 сентября) из-за технической ошибки пользователи из России не могли скачать и зарегистрировать антивирус. С 16 декабря 2009 года доступна официальная версия для России[5].

19 июля 2010 года Microsoft выпустила Microsoft Security Essentials technical preview 2.0[6].

16 декабря 2010 года вышла официальная вторая версия антивируса, включающая в себя следующие изменения:

- Интеграция с Windows Firewall — в ходе установки Microsoft Security Essentials теперь спрашивает, требуется ли отключить сетевой экран Windows или нет.

- Улучшенная защита от Интернет-угроз — MSE теперь интегрирован с Internet Explorer в целях обеспечения защиты от сетевых угроз.

- Новый механизм защиты — обновленный механизм антивирусной защиты обладает улучшенной системой определения сигнатур, новыми возможностями очистки системы от вредоносного ПО, а также предлагает улучшенную производительность.

- Система мониторинга сети — защита от сетевых эксплойтов.

Будущее

Microsoft Security Essentials не будет работать в Windows 8. 13 сентября 2011, на конференции Microsoft Build, корпорация Microsoft представила предварительную версию Windows 8, которая была оснащена встроеным антивирусным обеспечением, способным предотвратить угрозу с зараженного USB-накопителя.

Функциональность

Функциональность продукта во многом схожа со стандартным Windows Defender, входящим в комплект поставки всех существующих теперь вариантов Windows, но во время инсталляции MSE предшественник Windows Defender будет отключен. MSE не включён в состав ОС Windows 7.

Microsoft Security Essentials автоматически проверяет и загружает наличие обновлений вирусных определений, которые публикуются три раза в день в Microsoft Update[7]. Кроме того, пользователи могут скачать обновления вручную из Microsoft Security Portal[8].

Используя настройки по умолчанию, архивированные файлы распаковываются, затем сканируются. Загрузка файлов и электронная почта с вложениями также проверяются. Служба Динамической Подписи (Dynamic Signature Service) пытается лучше определить вредоносные файлы путём проверки обновлений, если приложения ведут себя подозрительно[9]. Прежде чем принять решение по отношению к подозрительному объекту, Microsoft Security Essentials предлагает подсказку для ввода данных пользователю. Если ответ не последует в течение 10 минут, то подозреваемая вредоносная программа обрабатывается согласно правилам по умолчанию. Точки восстановления системы создаются перед удалением вредоносного кода[10]. По умолчанию MSE осуществляет запланированную проверку системы и производит сканирование системы каждое воскресенье в 2:00 дня, но только в то время, когда компьютер находится в режиме ожидания.

Microsoft Security Essentials включает защиту в реальном времени. Является экономной по отношению к оперативной памяти, за сутки использования потребляет не более 4 MB.

Microsoft Security Essentials является набором продуктов обеспечения безопасности для потребителей, в нём не хватает возможности централизованного управления, который присутствует в Microsoft Forefront Client Security. MSE включает в себя абсолютно тот же движок защиты против Вредоносных программ (Microsoft Malware Protection Engine, сокращёно — MSMPENG[11]) и вирусов, который используют и все другие продукты компании Microsoft для защиты десктопных компьютеров против малвари, включая Forefront Client Security, Windows Live OneCare и Windows Defender[12]. MSE не требует регистрации или ввода личной информации, отключает Windows Defender, так как также обеспечивает защиту от шпионского и рекламного ПО[13].

Лицензия

Уведомление Microsoft Security Essentials о том, что операционная система не является лицензионной копией.Лицензионное соглашение Microsoft Security Essentials позволяет домашним пользователям загружать, устанавливать и использовать антивирус на неограниченном количестве компьютеров, при условии, что на каждом компьютере будет установлена подлинная копия Microsoft Windows. Малые предприятия также имеют право устанавливать Microsoft Security Essentials для бесплатного использования, но только на 10 компьютеров. Однако, лицензионное соглашение отрицает использование антивируса в учебных заведениях, предприятиях и правительственных органах. Лицензия запрещает пользователям производить реверс-инжиниринг, взлом, декомпиляцию и дизассемблирование Microsoft Security Essentials или публиковать, а также раскрывать результаты тестирования и любые другие оценочные испытания программного продукта третьим лицам без предварительного письменного согласия с корпорацией Microsoft[14].

Microsoft Security Essentials постоянно проверяет валидность операционной системы во время и после установки. Если операционная система не будет распознана как подлинная, то антивирус будет уведомлять пользователя об этом, а затем перестанет функционировать, после определенного периода времени[14].

Позиционирование

19 ноября 2008 года, поcле того, как Microsoft публично объявила о Microsoft Security Essentials под кодовым названием Morro, акции компаний Symantec и McAfee резко упали на 9,44% и 6,62% соответственно. Эми Барздукас (старший директор по управлению продуктами в Online Services и Windows Division в Microsoft), объявила о том, что Microsoft Security Essentials не будет напрямую конкурировать с другим платным антивирусным программным обеспечением, скорее всего Microsoft позиционирует этот продукт как «Антивирус для 50—60% пользователей, которые не захотели платить за установку коммерческого антивируса»[15].

Symantec, McAfee и Kaspersky Lab, три конкурирующих антивирусных производителя, отклонили Microsoft Security Essentials как конкурента, утверждая, что антивирус от Microsoft не так хорош, как их собственное программное обеспечение[16][17]. Том Поулидж из компании Symantec сказал, что OneCare предлагает неполноценную защиту, а также расчитан на пользователей, у которых мало опыта, подразумевая, что и Microsoft Security Essentials будет таким же[18]. Джорис Еверс, директор по связям с мировой общественностью из компании McAfee заявил: "С долей рынка OneCare менее чем 2%, мы прекрасно понимаем решение компании Microsoft переключить своё внимание на свою основную деятельность"[19]. Джастин Пристли из Kaspersky Lab заявил, Microsoft продолжает удерживать низкую рыночную долю на потребительском рынке, поэтому мы не ожидаем после выхода продукта резкого изменения на игровом поле[19].

Несмотря на то, что лидирующие фирмы в области информационной безопасности отнеслись к Microsoft Security Essentials несколько насмешливо, AVG Technologies отнеслась к продукту Microsoft положительно. Представитель компании AVG Technologies заявил, что мы рассматриваем это как позитивный шаг для антивирусного ландшафта. AVG верила в право на бесплатное антивирусное программное обеспечение в течение последних 8 лет. Тем не менее, AVG подняла проблему о распространении программного продукта и сказала, что Microsoft придётся сделать намного больше, чем просто сделать продукт доступным и бесплатным[19].

Несмотря на всю признательность Microsoft Security Essentials, как бесплатный продукт, AVG Technologies добавила, что интеграция антивируса в Microsoft Windows будет являться нарушением закона в области конкуренции[20]. McAfee и Sophos подтвердили, что антимонопольный иск будет сделан, если Microsoft будет поставлять Microsoft Security Essentials вместе с Windows[21].

10 июня 2009 года Microsoft объявила о том, что бета-версия Microsoft Security Essentials будет выпущена в ближайшем будущем, но не указала дату. Далее акции Microsoft подскочили на 2,1%, а акции McAfee и Symantec упали на 0,5% и 1,3% соответственно. Дэниел Айвз, аналитик из FBR Capital Markets, сказал, что Microsoft Security Essentials будет долгосрочной конкурентной угрозой, хотя в ближайшем будущем этот скачок будет незначительным[2].

2 октября 2009 года, Avast Software (разработчик avast!) прокомментировал, что имеет двойственное мнение о Microsoft Security Essentials. «MSE не является панацеей, но это также неплохое продолжение OneCare по некоторым утверждениям», — сказал Винсент Стеклер, генеральный директор Avast Software[22].

Некоторые обзоры и награды

Первая публичная бета-версия получила несколько положительных отзывов, ссылающихся на низкое потребление ресурсов, простой в использовании пользовательский интерфейс и бесплатность[10][23][24][25]. Брайан Кребс из The Washington Post при тестировании программы обнаружил, что она использует только 4 мегабайта оперативной памяти, даже во время сканирования системы. «Быстрое сканирование» занимает около 10 минут, а «полная» около 45 минут (тест производился в Windows 7)[10].

Обзор Ars Technica дал положительное заключение, ссылаясь на организованный интерфейс, низкий уровень использования ресурсов и на статус freeware[26].

Журнал PC World отметил в Microsoft Security Essentials чёткий и чисто разработанный вкладочный интерфейс пользователя. На первой вкладке указано состояние безопасности системы, другие вкладки позволяют пользователям вручную обновить базу данных, посмотреть журнал и изменить настройки программы. Однако журналисты PC World были озадачены и запутаны некоторыми параметрами антивируса. К примеру, что делать при обнаружении вредоносной программы рекомендуемыми действиями Microsoft Security Essentials, заданными по умолчанию. К рекомендуемым действиям нет никакого описания, за исключением файла справки. Также спутало то, что Microsoft Security Essentials автоматически обновляет себя в интерфейсе. Ко всему прочему, многие считают, что должны вручную обновлять антивирусные базы через вкладку «обновление»[24].

PC Magazine отмечает маленький установочный пакет Microsoft Security Essentials (около 7 Мб, в зависимости от операционной системы), а также быструю скорость установки. С другой стороны, полная установка занимает около 110 Мб дискового пространства, плюс первое обновления заняло от 5 до 15 минут. Редактор также отметил тот факт, что Microsoft Security Essentials устанавливает Windows Update в полностью автоматический режим, который будет автоматически загружать и устанавливать обновления, хотя его можно будет выключить вручную в Панели Управления Windows. Установка успешно завершилась на 12 принудительно инфицированных и зараженных машинах. Некоторые «полные» сканирования системы продолжались около часа, а «быстрые» заняли около 35 минут[23].

Хотя стоит заметить, что бета-релиз Microsoft Security Essentials показал себя не очень хорошо при тестах в журнале PC Magazine. Окончательный финальный релиз показал себя лучше в AV-Test.org tests. По словам Нила Рубенкинга, автора PC Magazine, при проверке, которую он провёл в июне 2009 года, Microsoft Security Essentials Beta 89% вредоносных программ, 30% кейлогеров, 67% руткитов и только половину scareware. Защита в реальном времени обнаружила 83% всех вредоносных программ и заблокировала большинство из них, в этом тесте, MSE нашла 40% кейлогеров и 78% руткитов[23] . Позднее, в октябре того же года, AV-Test.org провела серию тестов и испытаний над официальным финальным релизом программного продукта, в которых Microsoft Security Essentials поймал 98,44% компьютерных вирусов, червей и троянских программ (545034 штук), а также 90.95% spyware и adware (14222 штук). Также были обнаружены и ликвидированы все 25 испытательных руткитов. Microsoft Security Essentials не дал ложных сигналов[27].

7 января 2010 года, Microsoft Security Essentials выиграла в журнале PC Advisor’s награду «Best Free Software»[28].

8 июня 2011 года, журнал PC Advisor в своём обзоре перечислил антивирус Microsoft Security Essentials 2.0 в списке «Пять лучших бесплатных пакетов безопасности», который также включал в себя Avast! 6 Free Edition, Comodo Antivirus 5.4, AVG Antivirus 2011 и BitDefender Total Security 2012 Beta[29].

Антивирусный жулик

В феврале 2010 года в Интернете появился ложный пакет безопасности программного обеспечения, называющий себя «Security Essentials 2010».[30][31] Невзирая на сходство названий, по своему внешнему виду эта программа совсем не была похожа на Microsoft Security Essentials. Антивирусное программное обеспечение определяло её как TrojanDownloader: Win32/Fakeinit. В ноябре 2010 года данная вредоносная программа появилась снова, на этот раз под названием «Microsoft Security Essentials 2011»[32].

Однако самая опасная форма этих вредоносных программ появилась в октябре 2010 года. Содержащийся в ней вредоносный код был определен и обозначен как Rogue: Win32/FakePAV. Эта программа по внешнему виду была весьма подобна Microsoft Security Essentials; она использовала сложную социальную инженерию, чтобы подавить бдительность пользователей и заставить их внедрить вредоносную программу в свои системы, под прикрытием пяти различного рода фальшивых продуктов защиты от вредоносных модулей. После внедрения эта вредоносная программа запрещала запуск и прекращала деятельность 156 различного рода программ, среди которых — редактор реестра, командная строка, Internet Explorer, Mozilla Firefox, Opera, Safari, Google Chrome и другие веб-браузеры, почтовые клиенты, клиенты мгновенных сообщений, медиапроигрыватели и некоторые развлекательные приложения[33][34][35].

Ложные срабатывания

Значительный резонанс в средствах массовой информации вызвало ложное срабатывание антивируса на браузер Google Chrome, которое приводило к удалению программы с компьютеров пользователей[36][37]. Эксперт по компьютерной безопасности компании nCircle Security Эндрю Стормз (англ. Andrew Storms) заявил, что срабатывание может быть неслучайно, так как браузер от Google стремительно набирает популярность и угрожает рыночной доле Microsoft Internet Explorer[38]. Согласно данным компании Microsoft, выпустившей исправление и принёсшей извинения пользователям, проблема была обнаружена у трёх тысяч человек[39]. Эксперт в области информационных технологий Эдриан Кингсли-Хьюс (англ. Adrian Kingsley-Hughes) заявил о том, что будущее внедрение MSE в состав Windows 8 может сделать подобные ложные срабатывания большой проблемой для значительного количества пользователей[40]. Компания Google после случившегося выпустила специальное руководство по восстановлению работоспособности браузера[41], а также обновлённую версию браузера для решения проблем восстановления[42].

Рыночная доля

Спустя один год после первого выпуска Microsoft Security Essentials, 29 сентября 2010 года, у него появилось более 30 миллионов пользователей[43].

Security Industry Market Share Analysis сделал отчёт на июнь 2011 года, опубликованный OPSWAT, Inc, в котором было написано, что Microsoft Security Essentials был наиболее популярным антивирусным программным продуктом в мире[44]. Согласно отчёту, у Microsoft Security Essentials было 10,66 % от мирового рынка[44] и 15,68 % рынка Северной Америки[44]. В том же отчёте Microsoft находилась на первом месте в качестве антивирусного вендора в Северной Америке с 17,07 % рыночной доли[44], а также под четвёртным номером антивирусного программного обеспечения во всём мире[44].

Джон Данн из журнала PC World, который проанализировал весь отчёт, отметил, что тенденция к использованию бесплатного антивирусного программного обеспечения что-то новое. «В конце концов, бесплатные антивирусные пакеты безопасности были вокруг в течение многих последних лет, но, как правило, рассматривались как потенциально скудное отношение по сравнению с платным программным обеспечением.» Он назвал Microsoft Security Essentials, как источник влияния на пользователей ПК принять бесплатное антивирусное программное обеспечение[45].

Установка

Для установки программы необходимо обладать легальной копией Windows.

Лицензия предусматривает, что в случае нелегальности версии операционной системы последняя будет заблокирована.

C 28 октября 2010 года MSE поставляется как рекомендуемое обновление (KB2267621, позже — KB975959) через Windows Update [46],[47].

Так же программу можно загрузить с официального сайта [48]. Размер установочного файла в зависимости от версии Windows составляет от 7,8 до 9,7 Мб[49].

Системные требования к аппаратному обеспечению к Microsoft Security Essentials могут быть разными, все зависит от операционной системы. Для Windows XP требуется процессор 500 MHz и 263 MB оперативной памяти. Для Windows Vista и Windows 7 антивирус требует процессор 1 GHz и 1 GB оперативной памяти. Также требуется разрешение экрана 800×600 пикселей, 140 MB свободного пространства и обязательное подключение к Интернету[50].

Microsoft SpyNet

Microsoft SpyNet является онлайн-сообществом, которое помогает решать пользователям проблемы безопасности, в числе которых как реагировать на потенциальные угрозы, помощь в выборе способа защиты, а также остановки распространение новых инфекций. Пользователи имеют возможность отправлять информационные сведения об обнаруженных вредоносных программах. Подобная информация поможет специалистам создавать новые определения вирусов для наиболее высоконадёжной защиты компьютера.

Информация, которая собирается и отправляется на сервер Microsoft, может быть разная, базовая и расширенная:

- К базовой программе относится информация, в которую включена информация о том, откуда взяты потенциальные угрозы, какие действия пользователей были применены и были ли они успешными.

- К расширенной, относится базовая + дополнительная информация о вирусах, spyware, потенциально нежелательных программах, включая данные о размещении этих файлов в системе пользователя, их имена, работе и влиянии на систему. В некоторых случаях личные данные могут быть отправлены принудительно на сервер Microsoft, но сама корпорация не использует эти сведения для идентификации пользователя и связи с ним.[51]

Примечания

- ↑ 1 2 Microsoft Security Essentials is now Final. Microsoft Corporation (1 October 2009). — «It is available for XP x86, Vista/Windows 7 x86 & x64» Архивировано из первоисточника 2 апреля 2012. Проверено 8 ноября 2009.

- ↑ 1 2 Finkle, Jim Update 3-Microsoft will soon unveil free anti-virus software. Thomson Reuters (10 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 4 июля 2009.

- ↑ Thurrott, Paul Microsoft Security Essentials Public Beta. Paul Thurrott's SuperSite for Windows (18 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 4 июля 2009.

- ↑ Free Microsoft Security Essentials Coming for Small Businesses (рус.). Microsoft. Архивировано из первоисточника 2 апреля 2012. Проверено 23 сентября 2010.

- ↑ Microsoft Security Essentials доступен для России

- ↑ LeBlanc, Brandon Beta for Next Version of Microsoft Security Essentials Now Available. The Windows Blog. Microsoft Corporation (20 July 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 21 июля 2010.

- ↑ Mills, Elinor Microsoft's free antimalware beta on the way. CNET (18 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 10 июля 2009.

- ↑ Install the latest Microsoft Security Essentials definition updates. Microsoft Corporation (11 March 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 15 марта 2010.

- ↑ Hoffman, Stefanie Microsoft Security Essentials Beta Reaches Max Downloads. ChannelWeb (24 June 2009). Архивировано из первоисточника 18 августа 2012. Проверено 19 июля 2009.

- ↑ 1 2 3 Krebs, Brian Microsoft Debuts Free Antivirus Software Beta. The Washington Post (24 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 10 июля 2009.

- ↑ Ševeček, Ondřej Microsoft Security Essentials. TechNet Blog CZ/SK. Microsoft Corporation (4 November 2009). — «V případě souboru ze sítě je to poněkud zajímavější. Soubory ze sítě musí být nejprve zkopírovány na lokální počítač a teprve zde je skenován službou Microsoft Antimalware Service (MSMPENG.EXE). [In the case of the file from the network, it's a little more interesting. Files from the network must first be copied to the local computer, and only here is scanned by the Microsoft Antimalware Service (MSMPENG).]» Архивировано из первоисточника 2 апреля 2012. Проверено 16 декабря 2010.

- ↑ Microsoft Security Essentials (MSE) released. TechNet Edge. Microsoft Corporation (29 September 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 16 декабря 2010.

- ↑ Bott, Ed How good is Microsoft's free antivirus software?. ZDnet (18 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 6 июля 2009.

- ↑ 1 2 MICROSOFT SOFTWARE LICENSE TERMS. Microsoft Security Essentials web site. Microsoft Corporation (22 September 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 8 октября 2010.

- ↑ Позиционирование программы

- ↑ Messmer, Ellen Anti-malware test in hand, Symantec swats Microsoft Security Essentials. ITworld (www.itworld.com) (1 October 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 21 июля 2010.

- ↑ Keizer, Gregg Rivals mock Microsoft's free security software. Computerworld (29 September 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 30 сентября 2009.

- ↑ Security 'hippos' dismiss Microsoft Morro launch, Guardian.co.uk, Guardian News and Media Limited (27 November 2008). Проверено 16 декабря 2010.

- ↑ 1 2 3 Vamosi, Robert Antivirus firms shrug at Microsoft's free security suite. CNET (19 November 2008). Архивировано из первоисточника 2 апреля 2012. Проверено 6 июля 2009.

- ↑ Fried, Ina Will Microsoft's antivirus move draw antitrust fire?. CNET (18 November 2008). Архивировано из первоисточника 2 апреля 2012. Проверено 6 июля 2009.

- ↑ Schofield, Jack. Waiting for Morro: Microsoft's free anti-virus software, Guardian.co.uk, Guardian News and Media Limited (11 June 2009). Проверено 6 июля 2009.

- ↑ Steckler, Vincent And what about Microsoft Security Essentials—MSE?. avast! blog. Avast Software a.s (2 October 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 20 сентября 2010.

- ↑ 1 2 3 Rubenking, Neil J. Microsoft Security Essentials beta. PC Magazine (18 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 10 июля 2009.

- ↑ 1 2 Mediati, Nick Microsoft Security Essentials: Basic, Automatic Protection. PC World (24 June 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 10 июля 2009.

- ↑ Angad, Ulhas M. Microsoft Security Essentials Review. Satishsays.com (17 October 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 8 октября 2009.

- ↑ Protalinski, Emil First look: Microsoft Security Essentials impresses. Ars Technica (29 September 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 30 сентября 2009.

- ↑ Whitney, Lance. Security Essentials fares well in AV-Test trial, CBS Interactive (2 October 2009). Проверено 24 июля 2010.

- ↑ Microsoft wins PC Advisor's Best Free Software award — PC Advisor Awards 2010: winners announced. PC Advisor (7 January 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 1 августа 2010.

- ↑ Five of the best free security suites, IDG (8 June 11). Проверено 12 июня 2011.

- ↑ If it calls itself “Security Essentials 2010”, then it’s possibly fake, innit?. Microsoft Malware Protection Center blog. Microsoft Corporation (24 February 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 1 марта 2010.

- ↑ Encyclopedia Entry: TrojanDownloader:Win32/Fakeinit. Malware Protection Center. Microsoft Corporation (2 April 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 18 декабря 2010.

- ↑ New Year, Same Old Rogues. Microsoft Malware Protection Center blog. Microsoft Corporation (15 November 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 18 декабря 2010.

- ↑ Fake Microsoft Security Essentials software on the loose. Don’t be fooled by it!. Windows Security Blog. Microsoft Corporation (25 October 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 18 декабря 2010.

- ↑ MSRT Tackles Fake Microsoft Security Essentials. Microsoft Malware Protection Center Blog. Microsoft Corporation (9 November 2010). Архивировано из первоисточника 2 апреля 2012. Проверено 18 декабря 2010.

- ↑ Encyclopedia Entry: Rogue:Win32/FakePAV. Malware Protection Center. Microsoft Corporation (9 November 2009). Архивировано из первоисточника 2 апреля 2012. Проверено 18 декабря 2010.