Какой пароль у root в linux по умолчанию

Страница не найдена – Information Security Squad

Получите обзор инцидентов безопасности, о которых сообщает модуль modsecurity, из файла modsec_audit.log. Описание modsecurity parser – это python программа для чтения modsecurity.org modsec_audit.log, преобразования прочитанных событий в более человеко и машиночитаемые форматы (xlsx/json) и построения основных диаграмм. Список функциональных возможностей: JSON файл с форматированием, соответствующим JSON логированию, добавленному в Modsecurity 2.9 Выходной файл XLSX, который […]

Epagneul – это инструмент для визуализации и исследования журналов событий windows. Развертывание Требуется установка docker и docker-compose. Установка make Оффлайн развертывание На машине, подключенной к Интернету, создайте автономный релиз: make release Система создаст папку release, содержащую готовые к работе образы docker. Скопируйте проект на вашу машину и запустите: make load make Это позволит установить: epagneul […]

Как использовать reverse shell в Metasploit Существует два популярных типа shell, это соответственно bind и reverse. Bind shell – открывает новую службу на целевой машине и требует, чтобы атакующий подключился к ней для получения сеанса. Reverse shell – Обратный шелл наоборот предполагает, что атакующий сначала установил слушателя на своем компьютере, целевая машина выступает в роли […]

Получить информацию о сетевых соединениях с помощью tcpdump очень просто. В примере ниже я ищу подключения к/от 192.168.1.5. В результате я получаю информацию о текущем сеансе SSH на порту 22. $ sudo tcpdump -i any -c5 -nn host 192.168.1.5 tcpdump: verbose output suppressed, use -v or -vv for full protocol decode listening on any, link-type […]

Современный, простой TCP-туннель на Rust, который открывает локальные порты для удаленного сервера, обходя стандартные брандмауэры NAT-соединений. Это все, что он делает: не больше и не меньше. # Установка (нужен Rust) cargo install bore-cli # На локальной машине bore local 8000 --to bore.pub Он откроет ваш локальный порт localhost:8000 для публичного интернета по адресу bore.pub:, где […]

root-пароль по умолчанию в Kali Linux

Root-пароль по умолчанию в Kali Linux

В каждом дистрибутиве Linux присутствует стандартная учетная запись под названием root, которая и имеет соответствующие права, позволяющие осуществлять действия любого уровня, в том числе и управлять пользовательскими записями. Иногда она может понадобиться для того, чтобы сбросить пароль юзера через режим восстановления или создать новую учетную запись, поскольку через root не получится выполнить многие действия в графической оболочке. В таком случае в качестве логина следует использовать слово root, а классический пароль имеет вид toor. Заполните формы в GUI или терминале, чтобы успешно авторизоваться и приступить к осуществлению необходимых действий.

Далее мы хотим рассмотреть несколько примеров, связанных с паролями в Kali Linux, чтобы помочь восстановить пароль от root или сбросить ключ доступа учетной записи. Вы можете использовать эти инструкции, чтобы справиться с поставленной задачей, если возникла такая надобность.

Сброс пароля root

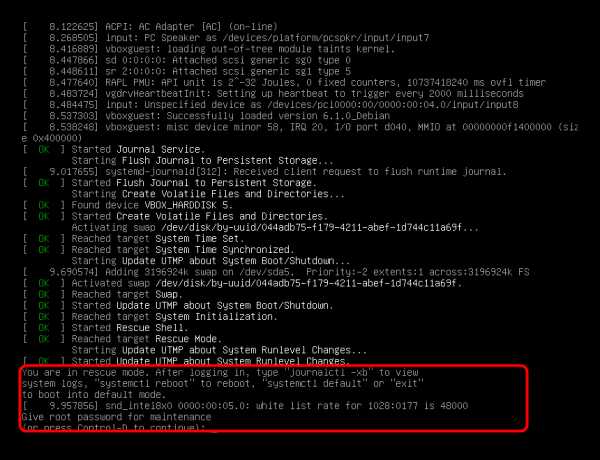

Иногда по каким-то причинам стандартный пароль от учетной записи root не подходит. Чаще всего это случается по причине его ручного изменения или из-за каких-то системных сбоев. В такой ситуации без знания ключа доступа авторизоваться в этом профиле не получится. Однако его можно быстро сбросить в режиме восстановления, заменив на стандартный или удобный, а осуществляется это так:

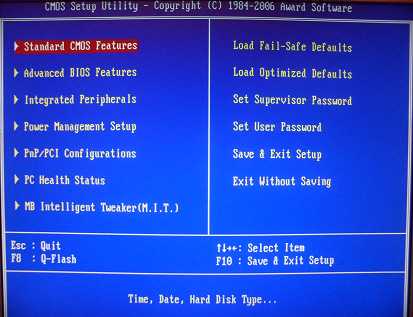

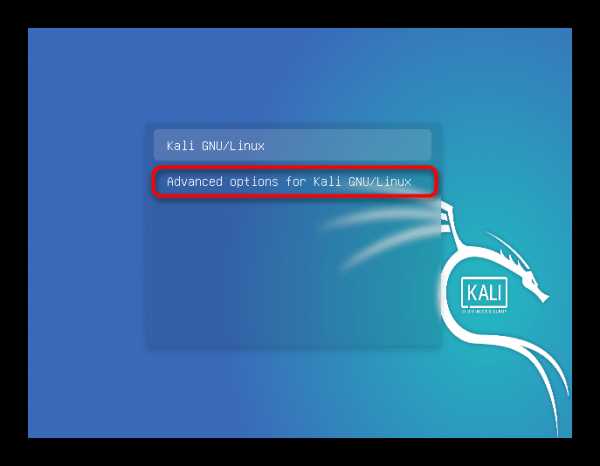

- При запуске компьютера нажмите на функциональную клавишу F8 или Esc, чтобы открыть дополнительные параметры загрузки операционной системы. Перемещайтесь по пунктам с помощью стрелок на клавиатуре, активируйте пункт «Advanced options for Kali GNU/Linux», нажав на Enter.

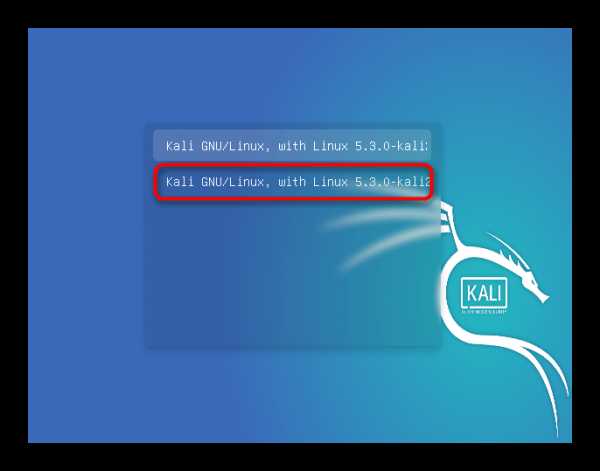

- Откроется еще одно меню с выбором ядра для загрузки. Обычно здесь присутствуют два варианта. Сейчас нас интересует та строка, в конце которой есть надпись «Recovery Mode».

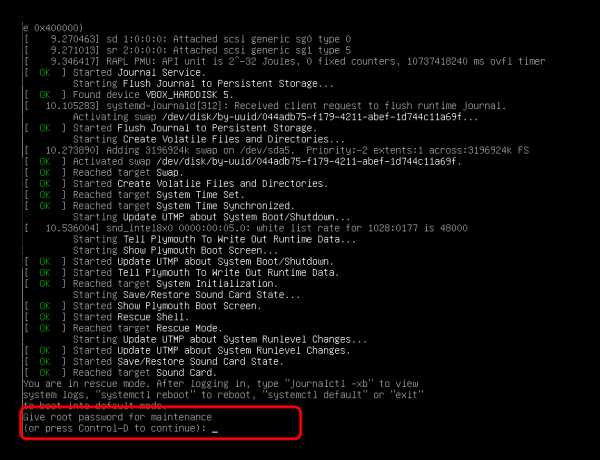

- Начнется загрузка среды восстановления. Подтвердите вход в нее, нажав на Enter.

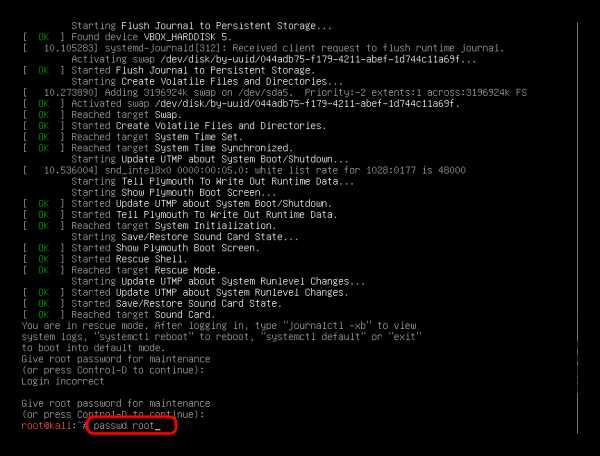

- Вход в профиль root произойдет автоматически без надобности ввода пароля. Здесь введите команду

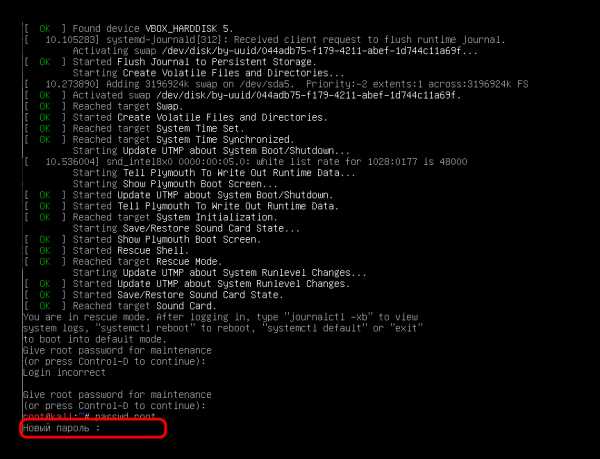

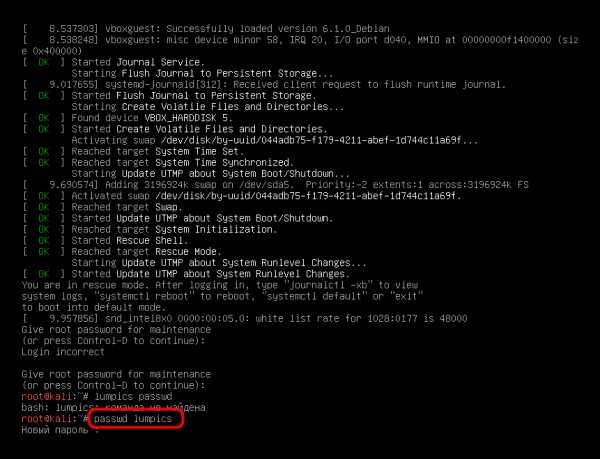

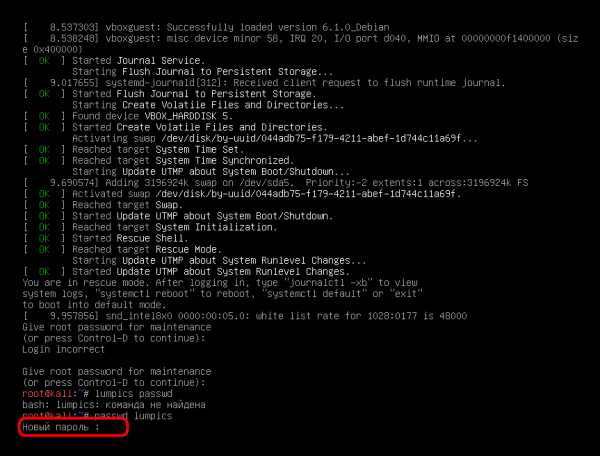

passwd root, чтобы перейти к изменению ключа доступа. - В строке «Новый пароль» напишите новую комбинацию символов. Можно использовать стандартный

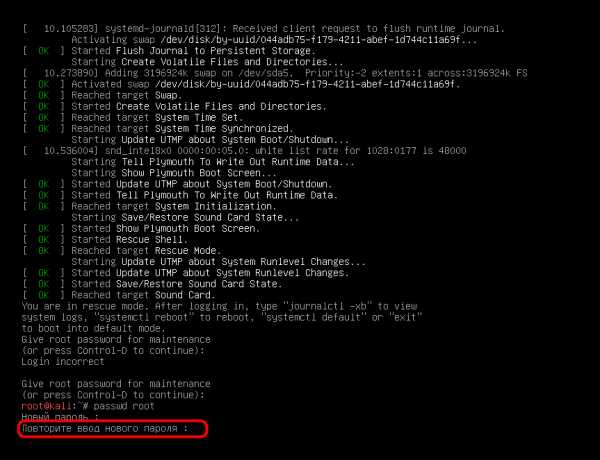

toorили любой другой удобный пароль. - Для внесения изменений его потребуется подтвердить.

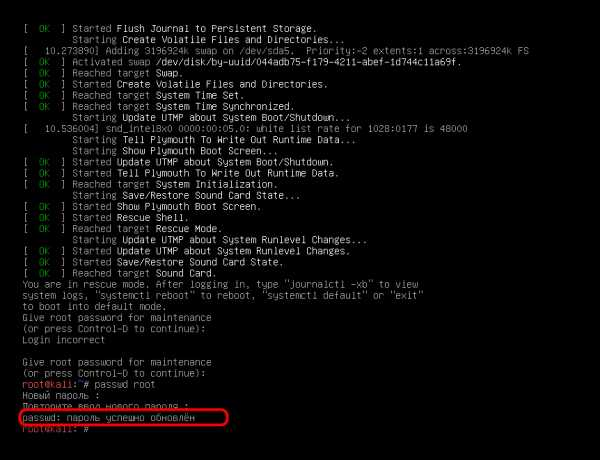

- После этого вы будете уведомлены об успешном обновлении.

В командной строке можно ввести exit, чтобы быстро покинуть ее после внесения всех изменений. Останется только перезагрузить компьютер и приступить к взаимодействию с ОС.

Сброс пароля пользователя

Иногда пароль root требуется определить для того, чтобы далее сбросить пароль пользователя в случае его утери. Это действие тоже осуществляется в среде восстановления, поэтому сначала войдите в нее так, как это показано в предыдущем разделе.

- После этого введите стандартный ключ доступа к root и нажмите на Enter, чтобы активировать учетную запись.

- Используйте команду

passwd + имя профиля, чтобы начать сброс ключа доступа. - В следующей строке потребуется указать новый пароль. Учитывайте, что символы, вводимые таким образом, в строке не отображаются, но при этом учитываются. Во второй строке повторите ввод, после чего появится уведомление об успешном внесении изменений.

- Затем можно смело покидать текущую оболочку, перезагрузив компьютер, например, через команду

reboot, чтобы уже через графический интерфейс или терминальную сессию выполнить вход под новыми данными учетной записи.

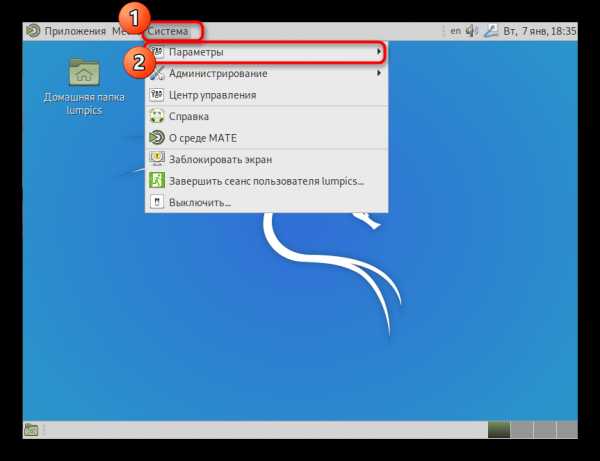

Существует и второй способ изменить пароль пользователя в Kali Linux. Он подойдет в том случае, если вход в учетную запись уже осуществлен, а также имеются данные по старому ключу доступа. Указанная выше инструкция с командой passwd подходит и для ввода в обычном «Терминале», а через оболочку рабочего стола подобное изменение происходит следующим образом:

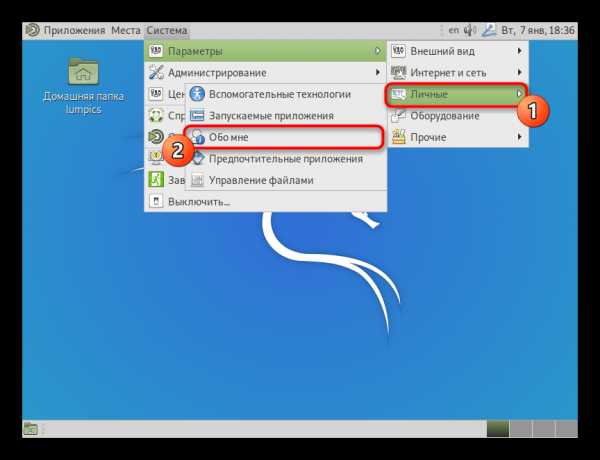

- Обратите внимание на главную верхнюю панель. Здесь нажмите на кнопку «Система» и наведите курсор на строку «Параметры».

- В отобразившемся контекстном меню откройте «Обо мне» и выберите раздел «Личные».

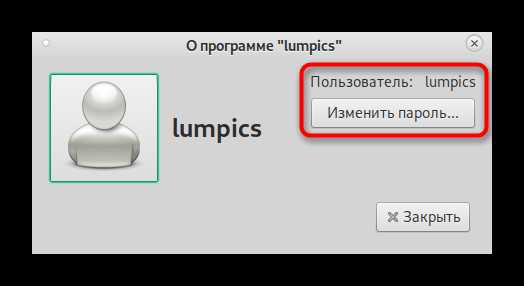

- Откроется отдельное окно, где справа следует щелкнуть по кнопке «Изменить пароль».

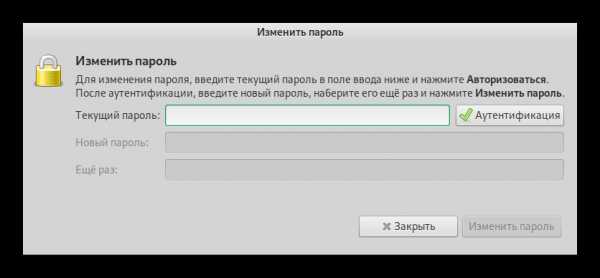

- Укажите текущий ключ доступа и задайте новый, используя специально отведенные формы. Затем сразу же отобразится уведомление, сообщающее об успешном вступлении изменений в силу.

Это все, что мы хотели рассказать о стандартном пароле для root в Kali Linux. В этом материале также были приведены полезные инструкции, позволяющие управлять ключами доступа, сбрасывать их и изменять. Вы можете использовать их по мере необходимости, чтобы решить поставленные задачи.

Мы рады, что смогли помочь Вам в решении проблемы.Опишите, что у вас не получилось. Наши специалисты постараются ответить максимально быстро.

Помогла ли вам эта статья?

ДА НЕТСброс пароля root MySQL или MariaDB в Ubuntu Справочник RuVDS

Введение

В этой статье мы расскажем, как можно решить проблему, когда вы забыли или потеряли пароль root от MySQL или MariaDB. Отчаиваться не стоит, так как его можно сбросить, если иметь доступ к серверу и учетную запись пользователя операционной системы с привилегиями root. Данное руководство было протестировано в операционной системе Ubuntu 20.04 на двух популярных СУБД – MySQL и MariaDB.

Важно: В версии Ubuntu 20.04 дефолтная конфигурация MySQL или MariaDB позволяет получить доступ к базе данных (с правами администратора) без ввода пароля, если мы устанавливаем соединение с сервером БД под пользователем root . В этом случае нам нет необходимости сбрасывать пароль. Чтобы проверить была ли конфигурация аутентификации по умолчанию изменена, вводим команду sudo mysql. Если получаем ошибку access denied, то прибегаем к действиям, указанным с статье.

Шаг 1 – Определяем версию и останавливаем сервер базы данных.

Необходимы различные действия для сброса root пароля в зависимости от того, какая СУБД у нас установлена – MySQL или MariaDB. Для того, чтобы определить, какой сервер базы данных установлен в системе вводим:

mysql --version

Если используется MariaDB, то в выводе получим следующее: (разумеется, версия БД может меняться)

MariaDB output

mysql Ver 15.1 Distrib 10.3.25-MariaDB, for debian-linux-gnu (x86_64) using readline 5.2

Если MySQL:

MySQL output

mysql Ver 8.0.22-0ubuntu0.20.04.3 for Linux on x86_64 ((Ubuntu))

Чтобы произвести сброс root-пароля в MySQL или MariaDB, нам необходимо остановить сервер базы данных.

Для MariaDB:

sudo systemctl stop mariadb

Для MySQL:

sudo systemctl stop mysql

После остановки базы данных производим ее перезапуск в безопасном режиме для сброса пароля root.

Шаг 2 – Перезапускаем сервер базы данных в режиме –skip-grant-tables

Запуск MySQL и MariaDB в режиме –skip-grant-tables позволяет подключиться к базе данных с правами root без пароля. Поскольку это уязвимый режим работы СУБД, рекомендуется запуск сервера БД в однопользовательском режиме .

Настройка режима –skip-grant-tables для MariaDB

Зададим переменную окружения MYSQLD_OPTS, используемую в MariaDB при запуске:

sudo systemctl set-environment MYSQLD_OPTS="--skip-grant-tables --skip-networking"

Запустим сервер БД:

sudo systemctl start mariadb

Корректность запуска сервера смотрим командой:

sudo systemctl status mariadb

Теперь подключаемся к базе данных пользователем root без пароля:

sudo mysql -u root

Подключившись к консоли MariaDB, меняем пароль root, как показано в Шаге 3 далее.

Настройка режима –skip-grant-tables для MySQL

Чтобы запустить сервер MySQL в этом режиме, изменим конфигурацию systemd для MySQL, чтобы при запуске сервер запустился с дополнительными параметрами.

sudo systemctl edit mysql

После выполнения команды будет открыт новый файл в nano-редакторе, где мы будем внесем необходимые параметры запуска сервера MySQL. Изначально файл будет пустым. Добавим следующие строки:

[Service]

ExecStart=

ExecStart=/usr/sbin/mysqld --skip-grant-tables --skip-networking

Нажимаем CTRL-X, чтобы выйти из файла, затем – Y, чтобы сохранить внесенные изменения. Перезагружаем systemd, чтобы перечитать изменения:

sudo systemctl daemon-reload

Запускаем сервер MySQL:

sudo systemctl start mysql

и подключаемся пользователем root:

sudo mysql -u root

Далее переходим к Шагу 3.

Шаг 3 – Изменение пароля root

Поскольку СУБД запущена в режиме –skip-grant-tables, мы имеем возможность получить доступ к серверу баз данных без пароля, но не можем выполнять запросы на изменением данных. Чтобы установить пароль root , нам необходимо перезагрузить таблицы предоставления привилегий, выполнив инструкцию:

FLUSH PRIVILEGES;

Теперь сброс пароля root в MySQL или MariaDB возможен .

Меняем пароль root для MariaDB

Используем запрос:

ALTER USER 'root'@'localhost' IDENTIFIED BY 'new_password';

В строке ‘new_password’ указываем свой пароль.

Output

Query OK, 0 rows affected (0.001 sec)

Далее установим механизм аутентификации по умолчанию:

UPDATE mysql.user SET authentication_string = '' WHERE user = 'root';

UPDATE mysql.user SET plugin = '' WHERE user = 'root';

Пароль изменен. Выходим из консоли MariaDB и смотрим Шаг 4 для перезапуска сервера базы данных в штатном режиме.

Меняем пароль root для MySQL

Для MySQL выполняем следующий запрос, заменив new_password на свой пароль. MySQL позволяет использовать настраиваемые механизмы аутентификации, поэтому добавляем инструкцию, указывающую MySQL использовать механизм аутентификации по умолчанию:

ALTER USER 'root'@'localhost' IDENTIFIED WITH caching_sha2_password BY 'new_password';

Output

Query OK, 0 rows affected (0.01 sec)

Выходим из консоли MySQL и запускаем базу данных в нормальном режиме.

Шаг 4 – Запускаем сервер базы данных в штатном режиме.

Чтобы перезапустить сервер базы данных в штатном режиме, выполним следующие действия:

Для MariaDB

Удаляем переменную окружения MYSQLD_OPTS:

sudo systemctl unset-environment MYSQLD_OPTS

и перезапускаем сервер MariaDB:

sudo systemctl restart mariadb

Для MySQL

Удаляем все изменения конфигурации демона systemd для MySQL:

sudo systemctl revert mysql

Вывод должен быть примерно таким:

Output

Removed /etc/systemd/system/mysql.service.d/override.conf.

emoved /etc/systemd/system/mysql.service.d.

Затем перезагружаем демон systemd:

sudo systemctl daemon-reload

и сервер MySQL:

sudo systemctl restart mysql

После этого база данных должна перейти в нормальное состояние. Пробуем подключится к серверу базы данных пользователем root с новым паролем:

mysql -u root -p

Успех! Не забывайте пароли=)

✅ Kali Linux: какой пароль по-умолчанию? | RuCore.NET

Содержание статьи

Kali Linux — это самый известный и наиболее часто используемый дистрибутив Linux для тестирования безопасности компьютерных систем, сетей и веб-приложений. Он основан на Debian и поставляется с огромным набором приложений для пентестинга.

Иногда работать в Kali Linux не получается: у root пользователя по умолчанию используется парольный вход. И если не знать, что вводить, добраться до рабочего стола не получится. Сперва, столкнувшись с этой ситуацией мы начинаем перебирать возможные связки “root-root”, “kali-kali”, “root-kali”, “root-password”, “root-pass”. Окончив брутфорс kali linux мы переходим к поиску в интернете ответа по нашей ситуации.

Логин вводим без кавычек “root“, пароль также без кавычек “toor“ (если не подходит для вашего дистрибутива, смотрите статью дальше)

Какой в Kali Linux пароль по умолчанию

Сначала следует определиться, идет ли речь о Live-версии Kali Linux или же используется установленная на жесткий диск система.

При установке системы вам будет предложено создать учётную запись пользователя — имя пользователя и пароль для него. Эти учётные данные в дальнейшем будут использоваться для входа в систему.

Как поменять свой пароль в Kali Linux

Для смены своего пароля запустите команду:

passwd

введите старый пароль, а затем два раза новый пароль.

Как поменять пароль для другого пользователя в Kali Linux

Чтобы поменять пароль для другого пользователя, запустите команду вида:

sudo passwd ПОЛЬЗОВАТЕЛЬ

Какой пароль у root в Kali Linux

По умолчанию пароль root не установлен. Чтобы его установить выполните команду:

sudo passwd root

После этого вы можете войти как пользователь root.

Стандартный пароль Kali Linux в VMware и ARM образах

Во всех официальных образах, в том числе VMware и ARM, стандартными учётными данными являются:

Пользователь: kali

Пароль: kali

Пароль образа Vagrant

На основе их политики:

Имя пользователя: vagrant

Пароль: vagrant

Пароль Kali Linux в SSH

Пароль SSH точно такой же как и пароль у пользователя в системе. Т.е. в стандартных образах имя пользователя и пароль kali. После установки системы или смены пароля пользователя, при подключении по SSH используйте пароль вашей учётной записи в системе.

Стандартные учётные данные в инструментах

Некоторые инструменты, поставляемые с Kali, будут использовать свои собственные дефолтные учётные данные (другие сгенерируют новый пароль при первом его использовании). Следующие инструменты имеют пароли по умолчанию:

BeEF-XSS

Имя пользователя: beef

Пароль: beef

Конфигурационный файл: /etc/beef-xss/config.yaml

MySQL

Пользователь: root

Пароль: (пустой)

Для первоначальной настройки программы и установки пароля пользователя root, запустите команду:

mysql_secure_installation

PostgreSQL

Пользователь: postgres

Пароль: postgres

Как поменять пароль PostgreSQL

sudo systemctl start postgresql.service sudo -u postgres psql postgres

В приглашении psql введите команду:

\password postgres Введите новый пароль:

OpenVAS

Имя пользователя: admin

Пароль: <Генерируется во время настройки программы>

Для настройки программы выполните команду:

openvas-setup

Metasploit-Framework

В официальной документации сказано:

Имя пользователя: postgres

Пароль: postgres

Конфигурационный файл: /usr/share/metasploit-framework/config/database.yml

Но при попытке подключения из msfconsole с этими учётными данными возникает ошибка:

Error while running command db_connect: Failed to connect to the Postgres data service: ВАЖНО: пользователь "postgres" не прошёл проверку подлинности (Peer)

Ещё один вариант ошибки, если не указать пароль:

Error while running command db_connect: Failed to connect to the Postgres data service: fe_sendauth: no password supplied

Для её исправления можно поступить следующим образом. Запускаем службу PostgreSQL, создаём нового пользователя (имя user) с паролем и создаём базу данных (названа metasploit) от имени этого пользователя:

sudo systemctl start postgresql.service sudo -u postgres createuser user -W sudo -u postgres createdb -O user metasploit

Затем (замените user на имя пользователя, а user_pass на пароль пользователя):

msfconsole db_connect user:[email protected]/metasploit db_status

Рекомендации разработчиков Kali Linux

Дистрибутив предназначен для использования специалистами в сфере компьютерной безопасности. Его разработчики не рекомендуют использовать ОС тем пользователям, которые:

- Не знакомы с операционными системами Linux.

- Хотят использовать операционную систему в качестве инструмента обучения, для ознакомления с возможностями Linux.

- Ищут операционную систему общей направленности: для разработки, веб-дизайна, игр и других повседневных задач.

Не поддерживаются команда «apt-add-repository», LaunchPad и PPA. Попытка установить Steam может привести к сбою. Задачи, которые легко выполняются в дружественных обычным пользователям дистрибутивах Linux, требуют в Kali Linux профессиональных знаний и дополнительных усилий. Набор источников программного обеспечения сведен к минимуму. При попытке добавить другие возникает риск повредить операционную систему. Дополнительные сервисы, такие как Bluetooth, по умолчанию включены в «черный список».

Загрузка Kali Linux

Зайдите в браузере на главную страницу дистрибутива. Щелкните по ссылке «Downloads».

Для компьютеров с 32-битным процессором нужно скачать версию соответствующей разрядности. Если ПК не более 10 лет и на момент приобретения он не относился к числу самых дешевых, он, скорее всего, 64-битный. Перейдите по ссылке «Torrent» возле той версии ОС, которую вы собираетесь загрузить и установить. Страница загрузки системы: https://www.kali.org/downloads/

Какой софт поддерживает Kali Linux

Kali Linux (подобно Debian, Linux Mint и Ubuntu) поддерживает пакеты приложений DEB. Kali Linux, а также наиболее дружественные пользователю дистрибутивы можно установить VirtualBox, не отказываясь от использования Windows 10 или 7 в качестве основной операционной системы.

2 246 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов. Спасибо за понимание.

Настройка среды разработки WSL | Microsoft Docs

- Статья

- Чтение занимает 7 мин

- Участники: 4

Были ли сведения на этой странице полезными?

Да Нет

Хотите оставить дополнительный отзыв?

Отзывы будут отправляться в корпорацию Майкрософт. Нажав кнопку "Отправить", вы разрешаете использовать свой отзыв для улучшения продуктов и служб Майкрософт. Политика конфиденциальности.

Отправить

Спасибо!

В этой статье

Пошаговое руководство по настройке среды разработки WSL. Узнайте, как выполнить команду для установки оболочки Bash по умолчанию, которая использует Ubuntu или может быть настроена для установки других дистрибутивов Linux, использовать основные команды WSL, настроить Visual Studio Code или Visual Studio, Git, Windows Credential Manager, базы данных, такие как MongoDB, Postgres или MySQL, настроить ускорение GPU, запустить приложения графического интерфейса пользователя и многое другое.

Приступая к работе

подсистема Windows для Linux поставляется с операционной системой Windows, но ее необходимо включить и установить дистрибутив Linux, прежде чем приступить к использованию.

Чтобы использовать упрощенную команду --install, необходимо запустить последнюю сборку Windows (сборка 20262+). Чтобы проверить версию и номер сборки, нажмите клавиши Windows+R, введите winver и нажмите кнопку ОК. Обновление можно выполнить с помощью меню Параметры или помощника по клиентский компонент Центра обновления Windows.

Если вы предпочитаете установить дистрибутив Linux, отличный от Ubuntu, или предпочли бы выполнить эти действия вручную, дополнительные сведения см. на странице установки WSL .

Откройте PowerShell (или Windows командную строку) и введите:

wsl --install Команда --install выполняет следующие действия:

- включает дополнительные компоненты WSL и платформы виртуальных машин;

- скачивает и устанавливает последнюю версию ядра Linux;

- задает WSL 2 в качестве среды по умолчанию;

- Загружает и устанавливает дистрибутив Ubuntu Linux (может потребоваться перезагрузка)

Во время установки потребуется перезагрузить компьютер.

Если у вас возникли проблемы, ознакомьтесь со статьей об устранении неполадок.

Настройка имени пользователя и пароля Linux

После завершения установки дистрибутива Linux с помощью WSL откройте дистрибутив (Ubuntu по умолчанию) с помощью меню . Вам будет предложено создать имя пользователя и пароль для дистрибутива Linux.

Для каждого дистрибутива Linux используются свои имя пользователя и пароль, и они не связаны с именем пользователя Windows.

После создания имени пользователя и пароля учетная запись будет использоваться по умолчанию для этого дистрибутива, и вы сможете автоматически входить в систему при запуске.

Эта учетная запись будет считаться администратором Linux с возможностью запуска административных команд

sudo(команд суперпользователя).Каждый дистрибутив Linux, работающий в WSL, имеет собственные учетные записи и пароли пользователей Linux. Учетную запись пользователя Linux нужно настраивать при каждом добавлении, переустановке или сбросе дистрибутива.

Чтобы изменить или сбросить пароль, откройте дистрибутив Linux и введите команду: passwd. Вам будет предложено ввести текущий пароль, а затем появится запрос на ввод нового пароля, который нужно подтвердить.

Если вы забыли пароль для дистрибутива Linux, сделайте следующее.

Откройте PowerShell и перейдите в корень дистрибутива WSL по умолчанию с помощью команды

wsl -u root.Если вам нужно обновить забытый пароль в дистрибутиве, который не используется по умолчанию, используйте команду

wsl -d Debian -u root, заменивDebianименем целевого дистрибутива.После открытия дистрибутива WSL на корневом уровне в PowerShell можно использовать эту команду для обновления пароля:

passwd <username>где<username>имя пользователя учетной записи в дистрибутиве, пароль которого вы забыли.Вам будет предложено ввести новый пароль UNIX, а затем подтвердить его. После того как вы получите сообщение об успешном обновлении пароля, закройте WSL в PowerShell с помощью команды:

exit

Обновление и модификация пакетов

Рекомендуется регулярно обновлять и обновлять пакеты с помощью предпочтительного диспетчера пакетов для распространения. Для Ubuntu или Debian используйте команду:

sudo apt update && sudo apt upgrade Windows не выполняет автоматическую установку обновлений или обновление дистрибутивов Linux. Это задача, выполнение которой большинство пользователей Linux предпочитают контролировать самостоятельно.

Добавление дополнительных дистрибутивов

Чтобы добавить дополнительные дистрибутивы Linux, можно установить с помощью Microsoft Store, с помощью команды --import или загрузки неопубликованного дистрибутива. Вам также может потребоваться настроить пользовательские образы WSL для распространения по всей корпоративной компании.

Настройка Windows Terminal

Terminal Windows может запускать любое приложение с помощью интерфейса командной строки. К его основным функциям относится поддержка нескольких вкладок, панелей, символов Юникода и UTF-8, а также модуль отрисовки текста с ускорением GPU, возможность создания собственных тем и настройки текста, цвета, фона и сочетаний клавиш.

При установке нового дистрибутива WSL Для Linux в Windows Terminal будет создан новый экземпляр, который можно настроить в соответствии с вашими предпочтениями.

Рекомендуется использовать WSL с WindowsTerminal, особенно если вы планируете работать с несколькими командными строками. Дополнительные сведения о настройке и настройке параметров см. в документации по WindowsTerminal.

- Установка Windows Terminal или Windows Terminal (предварительная версия) из Microsoft Store

- Использование палитры команд

- Настройка настраиваемых действий , таких как сочетания клавиш, чтобы терминал чувствовал себя естественным в ваших предпочтениях

- Настройка профиля запуска по умолчанию

- Настройка внешнего вида: тема, цветовые схемы, имя и начальный каталог, фоновое изображение и т. д.

- Узнайте, как использовать аргументы командной строки , такие как открытие терминала с несколькими командными строками, разделенными на панели окон или вкладки.

- Сведения о функции поиска

- Советы и рекомендации, такие как переименование или цвет вкладки, использование взаимодействий с мышью или включение режима Quake

- Руководства по настройке настраиваемой командной строки, профилей SSH или заголовков вкладок

- Поиск пользовательской коллекции терминалов и руководство по устранению неполадок

Хранилище файлов

Чтобы открыть проект WSL в Windows проводник, введите:

explorer.exe .

Не забудьте добавить точку в конце команды, чтобы открыть текущий каталог.Сохраните файлы проекта в той же операционной системе, что и средства, которые вы планируете использовать.

Для максимальной скорости производительности сохраните файлы в файловой системе WSL, если вы работаете с ними с инструментами Linux в командной строке Linux (Ubuntu, OpenSUSE и т. д.). Если вы работаете в командной строке Windows (PowerShell, командная строка) с Windows средствами, сохраните файлы в файловой системе Windows. Доступ к файлам можно получить в операционных системах, но он может значительно снизить производительность.

Например, при хранении файлов проекта WSL:

- Используйте корневой каталог файловой системы Linux:

\\wsl$\<DistroName>\home\<UserName>\Project - Используйте корневой каталог файловой системы Windows:

C:\Users\<UserName>\Projectили/mnt/c/Users/<UserName>/Project$.

Настройка избранного редактора кода

Мы рекомендуем использовать Visual Studio Code или Visual Studio, так как они напрямую поддерживают удаленную разработку и отладку с помощью WSL. Visual Studio Code позволяет использовать WSL в качестве полнофункциональной среды разработки. Visual Studio предлагает встроенную поддержку WSL для кроссплатформенной разработки на C++.

Использование Visual Studio Code

Следуйте этому пошаговому руководству, чтобы начало работы с помощью Visual Studio Code с WSL, который включает установку пакета расширений удаленной разработки. Это расширение позволяет запускать WSL, SSH или удаленный контейнер для редактирования и отладки с полным набором функций Visual Studio Code. Быстро переключайтесь между разными, отдельными средами разработки и выполняйте обновления, не беспокоясь о влиянии на локальный компьютер.

После установки и настройки VS Code можно открыть проект WSL с помощью удаленного сервера VS Code, введя:code .

Не забудьте добавить точку в конце команды, чтобы открыть текущий каталог.

Использование Visual Studio

Следуйте этому пошаговому руководству, чтобы начало работы с использованием Visual Studio с WSL для кроссплатформенной разработки на C++. Visual Studio 2022 позволяет создавать и отлаживать проекты CMake на Windows, дистрибутивах WSL и подключениях SSH из одного экземпляра Visual Studio.

Настройка управления версиями с помощью Git

Следуйте этому пошаговому руководству, чтобы начало работы с помощью Git в WSL и подключения проекта к системе управления версиями Git, а также с помощью диспетчера учетных данных для проверки подлинности, использования файлов пропуска Git, понимания окончаний строк Git и использования встроенных команд Git для VS Code.

Настройка контейнеров удаленной разработки с помощью Docker

Выполните это пошаговое руководство, чтобы начало работы с удаленными контейнерами Docker в WSL 2 и подключить проект к контейнеру удаленной разработки с помощью Docker Desktop для Windows.

Настройка базы данных

Выполните это пошаговое руководство, чтобы начало работы с базами данных в WSL и подключить проект к базе данных в среде WSL. начало работы с MySQL, PostgreSQL, MongoDB, Redis, Microsoft SQL Server или SQLite.

Настройка ускорения GPU для повышения производительности

Выполните это пошаговое руководство, чтобы настроить обучение машинного обучения с ускорением GPU в WSL и использовать GPU компьютера (графический процессор) для ускорения рабочих нагрузок высокой производительности.

Основные команды WSL

Дистрибутивы Linux, устанавливаемые с помощью WSL, лучше всего управляются с помощью PowerShell или командной строки Windows (CMD). Список основных команд, с которыми можно ознакомиться при использовании WSL, см. в справочном руководстве по командам WSL .

Кроме того, многие команды взаимодействуют между Windows и Linux. Вот несколько примеров.

Запустите средства Linux из командной строки Windows: откройте PowerShell и отобразите содержимое

C:\temp>каталога с помощью команды Linuxls -la, введя следующую команду:wsl ls -laСмешайте команды Linux и Windows. В этом примере команда

ls -laLinux используется для перечисления файлов в каталоге, а затем командаfindstrPowerShell используется для фильтрации результатов по словам, содержащим "git":wsl ls -la | findstr "git". Это также можно сделать, смешав команду Windowsdirс командой Linuxgrep:dir | wsl grep git.Запустите средство Windows непосредственно из командной строки WSL:

<tool-name>.exeНапример, чтобы открыть bashrc-файл (скрипт оболочки, который выполняется при каждом запуске командной строки Linux), введите:notepad.exe .bashrcЗапустите средство Windows ipconfig.exe с помощью средства Grep для Linux:

ipconfig.exe | grep IPv4 | cut -d: -f2В этом примере демонстрируется средство ipconfig в файловой системе Windows, используемой для отображения текущих значений конфигурации сети TCP/IP, а затем фильтруется только по результату IPv4 с grep, средством Linux.

Подключение внешнего диска или USB

Следуйте этому пошаговому руководству, чтобы начало работы подключении диска Linux в WSL 2.

Запуск приложений с графическим пользовательским интерфейсом Linux

Следуйте инструкциям из этого руководства, чтобы узнать, как настроить и запустить приложения графического интерфейса Linux в WSL.

Дополнительные ресурсы

Russia War Crimes

В чем еще вам лгут российские политики

Это не война, это только спецоперация

Война — это вооруженный конфликт, цель которого — навязать свою волю: свергнуть правительство, заставить никогда не вступить в НАТО, отобрать часть территории. Обо всем этом открыто заявляет Владимир Путин в каждом своем обращении. Но от того, что он называет войну спецоперацией, меньше людей не гибнет.

Россия хочет только защитить ЛНР и ДНР

Российская армия обстреливает города во всех областях Украины, ракеты выпускали во Львов, Ивано-Франковск, Луцк и другие города на западе Украины.

На карте Украины вы увидите, что Львов, Ивано-Франковск и Луцк — это больше тысячи километров от ЛНР и ДНР. Это другой конец страны.

Это места попадания ракет 25 февраля. За полтора месяца их стало гораздо больше во всей Украине.

Центр Украины тоже пострадал — только первого апреля российские солдаты вышли из Киевской области. Мы не понимаем, как оккупация сел Киевской области и террор местных жителей могли помочь Донбасу.

Мирных жителей это не коснется

Это касается каждого жителя Украины каждый день.

Десяти миллионам украинцев пришлось бросить родные города. Снаряды попадают в наши жилые дома.

23 апреля, в Пасхальные выходные, российские солдаты выпустили несколько ракет в жилой массив Одессы. Погибло 8 человек, 18 ранены.

Это был обычный жилой дом в Одессе. За сотни километров от так называемых ЛНР и ДНР.

Среди погибших целые семьи. Одним выстрелом солдаты рф убили бабушку, маму и трехмесячную девочку Киру. Выжил только отец, который незадолго до обстрела вышел в магазин. Когда вернулся — на месте квартиры была дыра, а вся его семья мертва.

В этом же доме погибли Людмила и Богдан, молодая пара. Людмила была беременна.

За два месяца войны российские военные убили 3 818 мирных жителей. Более 4 тысяч человек были ранены. Это только официальные данные, которые передают больницы и морги.

В статистику не входят убитые жители Мариуполя, тела которых остаются под завалами города или сжигаются оккупантами в передвижных крематориях. По предварительным оценкам в Мариуполе солдаты рф убили от 10 000 до 20 000 украинцев.

Российская армия обстреливает пункты гуманитарной помощи и «зеленые коридоры».

Во время эвакуации мирного населения из Ирпеня семья попала под минометные обстрелы — все погибли.

Среди убитых много детей. Под обстрелы уже попадали детские садики и больницы.

Мы вынуждены ночевать на станциях метро, боясь обвалов наших домов. Украинские женщины рожают детей в метро, подвалах и бомбоубежищах, потому что в роддомы тоже стреляют.

Это груднички, которых вместо теплых кроваток приходится размещать в подвалах. С начала войны Украине родилось больше 15 000 детей. Все они еще ни разу в жизни не видели мирного неба.

В Украине — геноцид русскоязычного народа, а Россия его спасает

В нашей компании работают люди из всех частей Украины: больше всего сотрудников из Харькова, есть ребята из Киева, Днепра, Львова, Кропивницкого и других городов. 99% сотрудников до войны разговаривали только на русском языке. Нас никогда и никак не притесняли.

Но теперь именно русскоязычные города, Харьков, Мариуполь, Россия пытается стереть с лица земли.

Это Мариуполь. В подвалах и бомбоубежищах Мариуполя все еще находятся сто тысяч украинцев. К сожалению, мы не знаем, сколько из них сегодня живы

Украинцы сами в себя стреляют

У каждого украинца сейчас есть брат, коллега, друг или сосед в ЗСУ и территориальной обороне. Мы знаем, что происходит на фронте, из первых уст — от своих родных и близких. Никто не станет стрелять в свой дом и свою семью.

Украина во власти нацистов, и их нужно уничтожить

Наш президент — русскоговорящий еврей. На свободных выборах в 2019 году за него проголосовало три четверти населения Украины.

Как у любой власти, у нас есть оппозиция. Но мы не избавляемся от неугодных, убивая их или пришивая им уголовные дела.

У нас нет места диктатуре, и мы показали это всему миру в 2013 году. Мы не боимся говорить вслух, и нам точно не нужна ваша помощь в этом вопросе.

Украинские семьи потеряли полтора миллиона родных, борясь с нацизмом во время Второй мировой. Мы никогда не выберем нацизм, фашизм или национализм как наш путь. И нам не верится, что вы сами можете всерьез так думать.

Это месть за детей Донбасса

Российские СМИ любят рассказывать о кровожадных украинских детоубийцах. Но «распятый мальчик в трусиках» и «мальчик — мишень для ракет ВСУ» — это легенды, придуманные российскими пропагандистами. Нет ни единого доказательства подобным страшилкам, только истории с государственных российских телеканалов.

Однако допустим, что ваши солдаты верят в эти легенды. Тогда у нас все равно появляется вопрос: зачем, мстя за детей Донбасса, они убивают детей Донбасса?

8 апреля солдаты рф выпустили две ракеты в вокзал Краматорска, где четыре тысячи украинцев ждали эвакуационные поезда. Ракетным ударом российские солдаты убили 57 человек, из которых 5 — дети. Еще 16 детей были ранены. Это дети Донбасса.

На одной из ракет остались остатки надписи «за детей».

Сразу после удара российские СМИ сообщили о выполненном задании, но когда стало известно о количестве жертв — передумали и сказали, что у рф даже нет такого оружия.

Это тоже ложь, вот статья в российских СМИ про учения с комплексом Точка-У. Рядом скриншот из видео с военным парадом, на котором видна Точка-У.

Еще один фейк, который пытались распространить в СМИ: «выпущенная по Краматорску ракета принадлежала ВСУ, это подтверждает ее серийный номер». Прочитайте подробное опровержение этой лжи.

Посмотрите на последствия удара. Кому конкретно из этих людей мстили за детей Донбасса?

Как в Linux заменить пустой пароль root звездочками или вообще его отключить

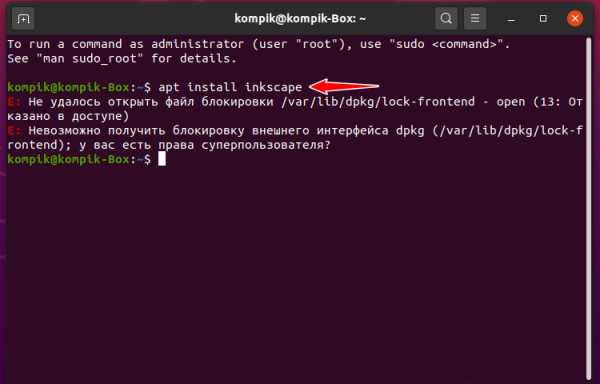

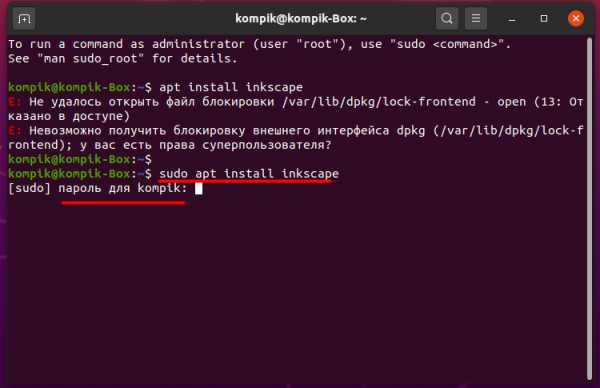

При выполнении любых более или менее серьезных настроек в терминале Linux операционная система требует прав суперпользователя, грубо говоря, перед основной командой вам нужно ввести команду sudo. Эта команда имеет множество опций, но рассматривать их по отдельности значило бы уйти от нашей основной темы — упрощения операции с вводом требуемого ею пароля. Попробуйте, к примеру, установить в Ubuntu редактор inkscape командой apt install inkscape.

Очевидно, что при этом вы получите ошибку, но если перед apt дописать sudo, то ошибки не произойдет, но при этом Ubuntu запросит подтверждение инсталляции паролем.

Примечательно, что сам пароль при вводе никак не отображается, в связи с чем возникает вопрос: а нельзя ли сделать так, чтобы вместо пустых символов, да еще и при неподвижном курсоре отображались замещающие символы, скажем, звездочки? Для чего это нужно, разве скрытие пароля реализовано в Linux не для повышения уровня безопасности? Всё верно, но если вы печатаете быстро, то можете случайно набрать лишний символ или что-то вроде того.

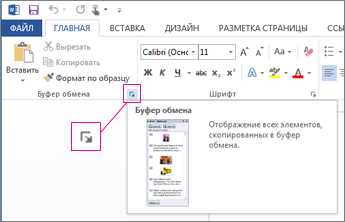

Замена пустого пароля root звездочками

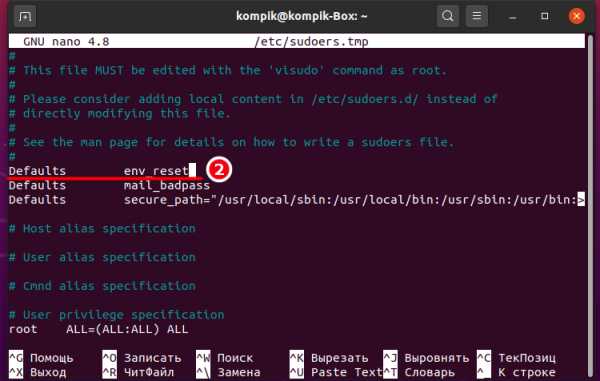

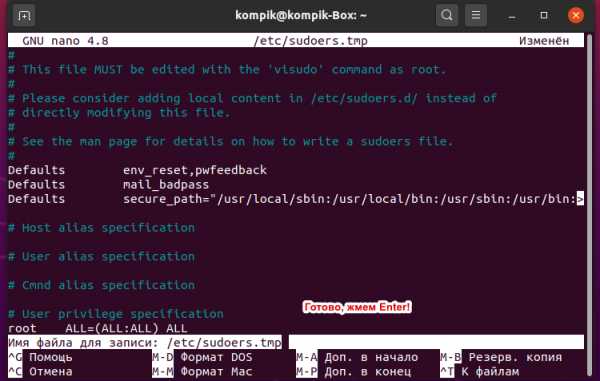

Итак, что нам для этого понадобиться. Для этого нам нужно отредактировать файл sudoers.tmp в каталоге etc. Открыв терминал, выполните команду sudo visudo, которая откроет его для редактирования.

Обратите внимание на значение env_reset параметра Defaults.

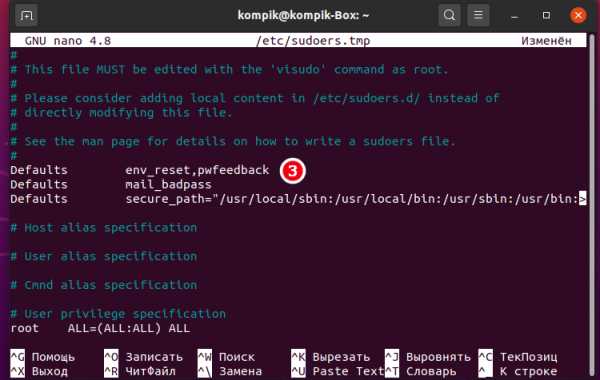

Вам его нужно заменить на env_reset,pwfeedback с помощью клавиш-стрелок и контекстного меню, если вы решите использовать его, а не ручной ввод.

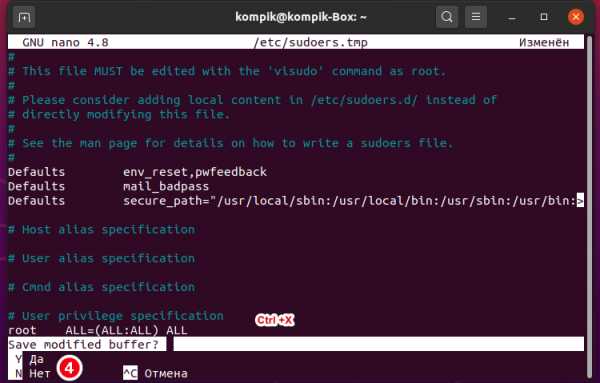

Сохраните результат редактирования нажатием Ctrl + X, а затем и клавиши Y, чтобы подтвердить действие.

Всё готово, нажмите ввод, дабы выйти из редактора и закройте терминал.

Открыв его повторно и введя ту же команду sudo visudo, вы так же увидите приглашение ввести пароль, но на этот раз вместо пустых символов станут отображаться звездочки.

Кстати, захотите вернуть настройки по умолчанию, отредактируйте указанный выше файл, удалив добавленный ключ pwfeedback.

Отключение требования пароля root

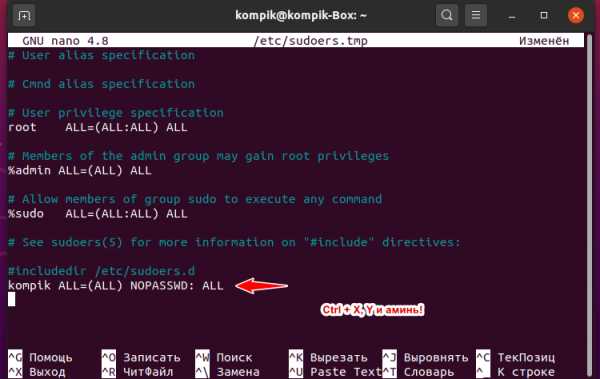

Впрочем, вы можете пойти еще дальше, вообще отключив запрос пароля для команды sudo. Настройка, его отключающая, находится в том же файле sudoers.tmp.

Открываем его уже известным нам способом, прокручиваем в самый низ, где ниже комментария «#includedlr /etc/sudoers.d» вставляем команду kompik ALL=(ALL) NOPASSWD:ALL, где kompik — имя пользователя.

Сохраняем файл нажатием Ctrl + X и Y, а затем перезапускаем терминал. Больше команда sudo пароля требовать не будет. Соответственно, если хотим восстановить исходные настройки безопасности, удаляем из файла sudoers.tmp добавленную строку.

Не отключайте запрос пароля суперпользователя без причины

Если кроме вас вашим компьютером пользуются и другие люди, не отключайте требование пароля root. Да, получив локальный доступ к компьютеру, опытный пользователь без особого труда сбросит пароль root, но зачем лишний раз рисковать, открывая доступ к настройкам вашей системы кому попало.

Как изменить пароль администратора в Linux?

Psychz - GaneshГолосов: 19Опубликовано: 26 мая 2017 04:51:29

Пользователь "root" является пользователем по умолчанию со всеми правами.Чтобы изменить пароль root, вам нужно войти в систему как root в командной строке и запустить «passwd». Вы также можете запустить команду «su». Команда su (сокращение от user) позволяет изменить владельца сеанса входа в систему (т. е. пользователя, создавшего этот сеанс путем входа в систему) без предварительного выхода из этого сеанса.

Вот демонстрация того, как вы можете изменить пароль root.

Предпосылки

1.Операционная система Linux (Ubuntu, CentOS, Debian и т.д.) - в данном случае мы работаем на CentOS 7

2. Мастер-права

Смена мастер-пароля

1. Откройте терминал операционной системы. Войдите в систему как «root», введя команду «su».

«Su» обычно является самым простым и удобным способом изменить владельца сеанса входа в систему на корневой каталог или на любого другого пользователя.

Вам будет предложено ввести пароль. Введите текущий пароль, чтобы войти в систему как root.

2. После входа в систему с правами root введите команду «passwd». В командной строке запросите новый пароль. В командной строке введите новый пароль (Примечание: пароль не будет отображаться на экране). После ввода пароля вам будет предложено повторно ввести пароль, и пароль будет изменен.

.

Как изменить пароль root в Ubuntu Linux?

Пользователь root (или суперпользователь) — это специальная учетная запись пользователя, которая присутствует во всех Linux и Unix-подобных системах. Он имеет полный доступ к каждой команде и любому ресурсу в системе без каких-либо ограничений.

Если вы переходите на Ubuntu из другого дистрибутива Linux, вам может быть интересно, какой пароль root по умолчанию или как изменить пароль root. По умолчанию в Ubuntu учетная запись пользователя root отключена из соображений безопасности.

В этом руководстве объясняется, как временно изменить учетную запись пользователя root и как установить пароль root в системах Ubuntu.

Временно переключиться на root #

Пользователям Ubuntu рекомендуется выполнять задачи системного администрирования, предоставляя привилегии sudo обычным пользователям. Sudo позволяет авторизованным пользователям запускать программы от имени другого пользователя, обычно это пользователь root.

Первый пользователь, созданный программой установки Ubuntu, уже является членом группы sudo.Возможно, пользователь, под которым вы вошли, уже имеет административные привилегии.

Чтобы временно повысить привилегии root, запустите команду с префиксом sudo

:

имя-команды sudo При первом использовании sudo в сеансе вам будет предложено ввести пароль пользователя.

Чтобы временно переключиться на учетную запись root в текущем сеансе входа, вы можете использовать sudo su

или sudo -i и ввести пароль пользователя:

судо Су -

Запустите whoami , чтобы проверить, изменился ли пользователь:

кто

корень

Смена мастер-пароля #

Пользователь root отключен, но это не означает, что учетная запись root была удалена.Вход в систему с правами root невозможен, так как для учетной записи root не установлен пароль.

Если по какой-то причине вам нужно включить учетную запись root

, просто установите пароль для пользователя root. В Ubuntu вы можете установить или изменить пароль учетной записи пользователя с помощью команды passwd

.

Чтобы изменить пароль root в Ubuntu, выполните следующую команду от имени пользователя sudo

:

судо пароль корень

Вам будет предложено ввести и подтвердить новый пароль root.

При установке пароля обязательно используйте уникальный и надежный пароль. Наличие надежного пароля является наиболее важным аспектом безопасности вашей учетной записи. Часто надежный пароль имеет длину не менее 16 символов, включая как минимум одну заглавную букву, одну строчную букву, одну цифру и один специальный символ.

Пароль не отображается на экране после его ввода.

Введите новый пароль UNIX: Повторно введите новый пароль UNIX: passwd: пароль успешно обновлен

Вот оно! Пароль root был изменен.

Теперь вы можете войти в Ubuntu

как пользователь root, используя новый пароль.

Заключение №

По умолчанию для учетной записи root в Ubuntu не установлен пароль. Рекомендуемый подход — использовать sudo для запуска команд с привилегиями root.

Чтобы иметь возможность войти в систему непосредственно как root, вы должны установить пароль root.

Если у вас есть какие-либо вопросы или комментарии, пожалуйста, оставьте комментарий.

.| Название тренинга | Срок от | Срок до | Город | Компания/Директор | Часы | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| 03.03.2018 | 23.03.2018 | Краков | teb.pl | 40 | |||

| Преподаватель Школы программирования кодовые навыки.пл (сем. II, сфера деятельности Back-End Developer) | 24.02.2018 | 24.06.2018 | Варшава | codeskills.pl | 120 | 3 900er in the field of Lecturer Программирование веб-приложений и мобильные, в зависимости от языка HTML5 и CSS3. | 2017-10-14 | 2017-12-10 | Kraków | teb.pl | 40 |

| Front End Developer, курсы JavaScript (модель AJQueryJJ, базовые курсы JOM, JavaScript). | 13.07.2017 | 18.07.2017 | Краков | Akademia108.pl | 32 | ||

| MS Excel - поддержка программы от царапать. | 05.06.2017 | 06.06.2017 | Краков | EduKey Лодзь. | 12 | ||

| Курс программирования (форма буткемпа) - модуль: введение в программирование (HTML5, CSS3, JavaScript, jQuery, AJAX, JSON), модуль: back-end специализация (PHP, SQL, MySQL). [подробнее] | 06.03.2017 | 07.04.2017 | Варшава | codeskills.pl | 184 | ||

| Курс программирования (форма буткемпа) - модуль: введение в программирование (html5, CSS3, JavaScript, jQuery, AJAX, PHP, JSON, SQL, MySQL). [подробнее] | 2016-11-07 | 2016-11-28 | Варшава | codeskills.pl | 104 | ||

| Подготовка материалов и обучение: Linux — базовое администрирование LX-02 . [подробности] | 12.10.2016 | 14.10.2016 | Варшава | Action Centrum Edukacyjne Варшава. | 24 | ||

| Подготовка программы, материалов и обучения « Практический курс программирования » в рамках проекта «МОЯ ЗОНА ВЛИЯНИЯ: программа повышения занятости молодежи на рынке труда Нижней Силезии». Тема: Базы данных PHP, JAVA, MySQL. Обучение стандарту ECCC. | 23.08.2016 | 02.09.2016 | Вроцлав. | HUMANEO, Новы-Сонч. | 64 | ||

| Подготовка программы, материалов и обучения « ИТ-сотрудник » в рамках проекта «МОЯ ЗОНА ВЛИЯНИЯ: программа повышения занятости молодежи на рынке труда Нижней Силезии».Тема: HTML5, CSS3, JavaScript, PHP, MySQL. Обучение стандарту ECCC. | 24.05.2016 | 09.06.2016 | Вроцлав. | SENSE Consulting Sp.Z o.o. - Познань. | 64 | ||

| Подготовка программы, материалы и обучение Excel базовый модуль (9 групп x 8 часов = 72 часа), промежуточный модуль (11 групп x 8 часов = 88 часов), расширенный модуль (3 группы x 8 часов = 24 часа). | 23.05.2016 | 14.11.2016 | Краков. | Aterima Kraków (внутреннее обучение сотрудников). | 184 | ||

| Курс по программированию сайтов. | 24.02.2016 | 24.03.2016 | Краков | GoWork.pl | 120 | ||

| Advanced Excel (специальное обучение). | 2015-12-15 | 2015-12-16 | Новы-Сонч | ЦСД "KREATOR" (внутреннее обучение). | 16 | ||

| Администрирование и обслуживание баз данных MySQL и PostgreSQL (собственное обучение). | 27.09.2013 | 17.10.2013 | Бжеско | Учебно-внедренческий центр PNP Controls Bielsko Biała | 50 | 3 900 Курс программирования на сайте. | 03.08.2013 | 22.09.2013 | Краков. | GoWork.pl | 120 |

| Курс по программированию веб-сайтов. | 22.06.2013 | 18.08.2013 | Краков | GoWork.pl | 120 | ||

| Курс по программированию сайтов. | 11.05.2013 | 23.06.2013 | Краков. | GoWork.pl | 120 | ||

| Курс по программированию веб-сайтов. | 15.12.2012 | 03.02.2013 | Краков. | GoWork.pl | 120 | ||

| Использование Excel - базовый уровень | 01.12.2012 | 02.12.2012 | Краков. | GoWork.pl | 16 | ||

| Использование Excel - базовый уровень | 22.10.2012 | 25.10.2012 | Краков. | GoWork.pl | 26 | ||

| Администрирование серверов INTERNET и INTRANET с системой Linux. | 01.09.2012 | 30.11.2012 | Бжеско. | Учебно-внедренческий центр PNP Controls Bielsko Biała (авторское обучение). | 90 | ||

| MS Word - базовый уровень. | 01.09.2012 | 01.09.2012 | Краков. | GoWork.pl | 6 | ||

| Поддержка Word + Excel - средний уровень. | 19.07.2012 | 20.07.2012 | Краков | GoWork.pl | 16 | ||

| Поддержка Word + Excel - средний уровень. | 2012-07-11 | 2012-07-12 | Kraków | Gowork.pl | 16 | ||

| Excel Support-Advanced Level | 2012-05-19 | 2012-205-20 | 2012-05-19 | 2012-205-20955 | 2012-05-19 Краков | GoWork.pl | 16 |

| Использование Excel - базовый уровень | 12.05.2012 | 13.05.2012 | Краков. | GoWork.pl | 16 | ||

| Базовый компьютерный курс (операционные системы, Интернет, Word, Excel). | 02.07.2011 | 04.08.2011 | Мехув. | ГОПС Мехув. | 120 | ||

| Серверные операционные системы - Linux, Windows, Novell NetWare. | 20.10.2010 | 26.11.2010 | Мехув. | АдлерКомпьютерс. | 90 | ||

| Административный и офисный работник.Модуль «Компьютерный сервис». | 05.05.2010 | 24.05.2010 | Гдов. | Ассоциация Вдохновения - Мелец. | 46 | ||

| Офисный работник - секретарь, модуль "Компьютерная поддержка в кабинете секретаря, поддержка оргтехники". | 15.10.2009 | 30.10.2009 | Мехув. | Консультативная группа проекта - Краков. | 84 | ||

| Торговец - Модуль "Компьютерный сервис". | 28.09.2009 | 09.10.2009 | Мехув. | Консультативная группа проекта - Краков. | 60 | ||

| Модуль "Работа на компьютере" в рамках курса "Продавец". | 25.05.2009 | 05.06.2009 | Мехув. | Консультативная группа проекта - Краков. | 60 | ||

| Компьютерная поддержка, кассовые аппараты, выставление счетов - модуль "Компьютерная поддержка". | 27.11.2008 | 09.12.2008 | Мехув. | Консультативная группа проекта - Краков. | 50 | ||

| Компьютерная поддержка с активным поиском работы. | 27.10.2008 | 10.11.2008 | Мехув. | Консультативная группа проекта - Краков. | 60 | ||

| Общее количество часов: 2306, | |||||||

Список логинов и паролей по умолчанию для RaspberryPi

Я получил от вас много запросов о пароле Raspberry по умолчанию для различных систем. Я собрал наиболее часто встречающиеся в один список.

Большинство операционных систем RaspberryPi имеют пароли SSH по умолчанию. Например, в Raspberry OS имя пользователя по умолчанию — «pi», а пароль — «raspberry». Однако другие дистрибутивы не сохраняют то же имя пользователя и пароль.

Изображение Darwin Laganzon с Pixabay

Изображение Darwin Laganzon с Pixabay В таблице ниже перечислены имена пользователей и пароли по умолчанию для самых известных дистрибутивов Raspberry Pi:

| Распределение | Пользователь | Пароль |

|---|---|---|

| ОС Raspberry Pi | пи | малиновый |

| Кали Линукс | корень | или |

| Лакка Линукс | корень | корень |

| ДиетПи | корень | диета |

| ОпенЭЛЕК | корень | опенсолек |

| Arch Linux ARM | корень | корень |

| QtonPi | пи | корень |

| LibreELEC | корень | libreelec |

| ОСМС | ОСМК | ОСМК |

| Дебиан | корень | малиновый |

| Сервер Ubuntu | убунту | убунту |

| РОКОС | рокос | рокос |

| Ретропи | пи | малиновый |

Как изменить пароль Raspberry Pi по умолчанию?

Вход в Raspberry Pi по умолчанию включен, чтобы упростить настройку для новых пользователей.Тем не менее, лучше изменить логин по умолчанию, чтобы сохранить вашу систему в безопасности. В недавнем обновлении ОС Raspberry Pi просит пользователей установить новый пароль сразу после установки. Однако, если вы до сих пор не изменили свой пароль, то вы делаете это таким образом.

Следуйте инструкциям ниже, чтобы изменить пароль:

Вы можете войти, используя имя пользователя по умолчанию: «pi» и пароль по умолчанию: «raspberry».

- После входа в систему используйте команду

passwdдля немедленной смены пароля. - Откройте командную строку, введите

парольи нажмите «Ввод». - Вам будет предложено ввести текущий пароль для проверки.

- После проверки вы можете ввести новый пароль и нажать «Ввод».

- После успешной проверки пароля он будет применен немедленно.

Как изменить пароли других пользователей системы?

Если у вашего пользователя есть привилегии «sudo» (это пользователь по умолчанию «pi»), вы можете изменить любой пароль пользователя, выполнив следующие шаги.

- Введите

passwdwиз командной строки вместе с именем пользователя. - Введите

sudo passwd swistakдля разрешения установить пароль для пользователя gopher. - Этот процесс аналогичен изменению собственного пароля пользователя (по умолчанию).

Как изменить пароль root?

Обычно вы не входите в систему как пользователь root при загрузке системы. Однако вы можете войти в систему как пользователь root и изменить пароль root на Raspberry Pi, выполнив следующие действия:

- В командной строке введите

sudo suи нажмите «Ввод» для доступа с правами root. - Теперь используйте команду пот

passwd rootдля изменения пароля root. - Введите новый пароль root и нажмите «Enter».

ZG Polska Zentica - Как включить и отключить учетную запись пользователя root в Ubuntu

Как новый пользователь Ubuntu, вам может быть интересно, как войти в Ubuntu в качестве пользователя root или какой пароль root по умолчанию. В Ubuntu Linux учетная запись пользователя root по умолчанию отключена из соображений безопасности.

В этом руководстве объясняется, как включать и отключать учетную запись пользователя root в Ubuntu Linux.

Пользователи Sudo #

Пользователям Ubuntu предлагается выполнять задачи системного администрирования, предоставляя административные привилегии обычному пользователю с помощью утилиты sudo.Sudo позволяет авторизованным пользователям запускать программы от имени другого пользователя, обычно это пользователь root.

По умолчанию в системах Ubuntu члены группы sudo имеют доступ к sudo. Первоначальный пользователь, созданный установщиком Ubuntu, уже является членом группы sudo. Возможно, пользователь, под которым вы вошли, уже имеет административные привилегии.

Если вы хотите предоставить доступ к sudo другому пользователю, просто добавьте его в группу sudo:

usermod -aG sudo username Чтобы временно повысить привилегии root, выполните команду с префиксом sudo:

sudo some-command При первом использовании sudo в сеансе вам будет предложено ввести пароль пользователя.

Если вы хотите запустить команду с привилегиями sudo без ввода пароля, вы должны отредактировать файл sudoers . Для этого введите visudo :

sudo visudo Это откроет файл / etc / sudoers в вашем любимом текстовом редакторе командной строки. Добавьте следующую строку, заменив имя пользователя своим именем пользователя:

/etc/sudoers

имя пользователя ALL = (ALL) NOPASSWD: ALL Включить учетную запись root в Ubuntu #

Если по какой-то причине вам нужно включить учетную запись root, просто установите пароль для пользователя root.В Ubuntu и других дистрибутивах Linux вы можете установить или изменить пароль учетной записи пользователя с помощью команды extension passwd .

Как обычный пользователь Ubuntu, вы можете изменить только свой собственный пароль. Вошедший в систему пользователь должен иметь привилегии sudo, чтобы иметь возможность установить пароль root.

Чтобы включить учетную запись root в Ubuntu, выполните следующую команду:

sudo passwd root Вам будет предложено ввести и подтвердить новый пароль root:

Введите новый пароль UNIX: Повторно введите новый пароль UNIX: passwd: пароль успешно обновлен Вот оно! Учетная запись root успешно включена.Теперь вы можете войти в свой компьютер Ubuntu как пользователь root, используя новый пароль.

Отключить учетную запись пользователя root в Ubuntu #

Если вы ранее включили пользователя root в Ubuntu, а теперь хотите отключить его, установите срок действия пароля root.

Чтобы отключить пароль учетной записи root, используйте следующую команду:

sudo passwd -l root Заключение #

Чтобы включить учетную запись пользователя root в Ubuntu, все, что вам нужно сделать, это установить пароль root.

При установке пароля обязательно используйте надежный и уникальный пароль. Наличие надежного пароля является наиболее важным аспектом безопасности вашей учетной записи. Часто надежный пароль имеет длину не менее 16 символов, включая как минимум одну заглавную букву, одну строчную букву, одну цифру и один специальный символ.

Если у вас есть какие-либо вопросы или комментарии, не стесняйтесь оставлять комментарии.

.Курсы 24

Управление пользователями

Введение

Пользователи и группы

Пользователи и группы могут быть локальными и доменными в Linux. Хотя у них много общего, мы пока рассмотрим только локальные домены — домены на основе LDAP будут позже в курсе.

Каждый пользователь и группа имеет в системе свой идентификатор: для пользователей это UID ( User ID ), а для групп - GID ().Идентификатор группы ). Важным свойством каждого пользователя является то, что он должен уменьшиться хотя бы до одной группы, т.н. первичная группа. Еще одна проблема — учетная запись системного администратора. В Linux эту роль играет учетная запись пользователя root , и философия этой учетной записи немного отличается от философии Windows. У нас есть два основных отличия:

- Администратором Linux может быть только пользователь root . Конечно, вы можете делегировать административные права выбранным пользователям, но они все равно будут обычными пользователями.

- Администратор Linux имеет полные права и никто не может их у него отнять. Это совсем другая философия, чем в Windows — обычный пользователь может полностью отобрать у администратора доступ к своим файлам (конечно, администратор может завладеть ими и очистить, но тогда состояние системы меняется и она не может остаться незамеченным). Я не хочу писать, что одно решение лучше другого: у каждого из них есть свои преимущества и недостатки.

Домашние каталоги

У каждого пользователя может быть свой домашний каталог (профиль).По умолчанию профили создаются в каталоге /home, а имя представляет собой имя пользователя, например, /home/pawel, однако нет никаких ограничений на то, чтобы домашние каталоги находились в любом месте и с любым именем. Исключением является пользователь root, у которого есть домашний каталог в корневом каталоге /. Обычно рекомендуется, чтобы домашние каталоги находились в отдельном разделе, где работает квота , которая является механизмом управления распределением дискового пространства для отдельных пользователей и групп.Стоит знать, что домашняя директория вошедшего в данный момент пользователя помечается символом тильды (~), т.е. если pawel зашел в домашнюю директорию /home/pawel, то команда cd~ перейдет в эту директорию.Пароли

Пароли являются важнейшим элементом любой ИТ-системы. То же самое и с Linux, поэтому они достаточно защищены от несанкционированного доступа. Сегодня есть два важных факта о паролях в Linux:- Пароли теперь хранятся в виде хеш-функций MD5 или SHA1.Свойство хеш-функции состоит в том, что невозможно восстановить исходный текст (т.е. пароль в данном контексте) из «зашифрованного текста», поэтому хеш-функции также называют однонаправленными.

- Пароли хранятся в файле /etc/shadow, который доступен только пользователю root.

- Пароли должны быть достаточно сложными и длинными, т.е. в настоящее время принята длина не менее 8 символов из различных категорий (строчные, прописные буквы, цифры, несколько специальных символов, знаки препинания). К счастью, систему можно настроить для принудительного применения соответствующей сложности пароля.

- Если вам нужно сохранить свой пароль, мы защищаем его надлежащим образом, например, кошелек, сейф. Из-за частого использования подкладывать лист бумаги под клавиатуру — не лучшая идея.Рекомендуется хранить пароль в должным образом «запечатанном» конверте в сейфе, к которому имеет доступ руководство или члены правления. С другой стороны, очень плохая практика, когда пароль знает только один человек — если что-то пойдет не так, у компании или учреждения могут возникнуть ненужные осложнения.

- Если пароль необходимо сообщить посторонним лицам (иногда это необходимо, например, администратор недоступен и необходимо срочно выполнить какое-либо административное действие), пароль должен быть изменен соответствующим лицом как можно скорее.

- Время от времени необходимо менять пароли. И здесь стоит быть благоразумным: если сеть находится за хорошо настроенным брандмауэром-маскарадом, люди в сети пользуются большим доверием, нет необходимости использовать очень ограничительную политику паролей — смены раз в год должно быть достаточно, и сложность паролей не обязательно должна быть очень высокой. Точно так же, если мы имеем дело с обратным случаем, когда сеть объединяет, например, 350 филиалов в Европе и люди не обязательно знают друг друга, где широко используется удаленный доступ, то необходимо применять более ограничительную политику паролей.

Покрытие

Оболочка — это программа, которая будет доступна по умолчанию при запуске из командной строки. В частности, если мы не используем графическую систему, это будет программа командной строки, доступная после входа в систему. Наиболее распространенной оболочкой является bash, другие, например, tcsh, csh, sh.

Почтовые файлы

Программное обеспечение для локальной доставки почты установлено в системе по умолчанию. Почтовые ящики тогда обычно находятся в каталоге /var/mail, а на некоторых дистрибутивах в /var/spool/mail.Если пользователь использует программу электронной почты, где он создает свои собственные почтовые ящики, они обычно помещаются в определенный каталог в профиле пользователя, например ~/Mail.

Файлы конфигурации

В Linux у нас есть три основных файла конфигурации, которые составляют основу пользователей и групп. Эти файлы:- /etc/passwd — содержит основные данные пользователя,

- /etc/shadow - содержит информацию о паролях,

- /etc/group — содержит информацию о группах.

Файл /etc/passwd

Ситуация здесь очень проста. Схема одной линии в файле:- Аккаунт - Имя пользователя, по соглашению без заглавных букв,

- пароль - раньше тут был пароль, теперь х,

- UID — идентификатор пользователя,

- GID — идентификатор основной группы, Описание

- - т. н.Поле GECOS, информация об учетной записи устанавливается командой chfn; обычно в формате списка через запятую, содержащего имя и фамилию, номер комнаты, рабочий телефон, домашний телефон, другое,

- directory - путь к домашнему каталогу, Оболочка

- — программа командной строки по умолчанию.

dhcpd:x:103:65534:Демон DHCP-сервера: /var/lib/dhcp:/bin/false ftp:x:40:49:учетная запись FTP: /srv/ftp:/bin/bash игры: x:12:100:аккаунт игр: /var/games: /bin/bash gdm:x:50:105:Демон Gnome Display Manager: /var/lib/gdm:/bin/false haldaemon:x:101:102:Пользователь для haldaemon: /var/run/hal:/bin/false ldap:x:76:70:Пользователь для OpenLDAP: /var/lib/ldap:/bin/bash ntp:x:74:103:Демон NTP: /var/lib/ntp:/bin/false postfix:x:51:51:Postfix Daemon: /var/spool/postfix:/bin/false root:x:0:0:root:/root:/bin/bash wwwrun:x:30:8:WWW-демон apache:/var/lib/wwwrun:/bin/false pawel: x: 1001: 100: Paweł Rajba, 340.71333.71444, None: /home/ pawel: /bin/bash

Мы сразу замечаем, что здесь что-то не так! Что это за странные аккаунты? Ну, это сервисные аккаунты.Как вы понимаете, они созданы из соображений безопасности. Возьмем, к примеру, DHCPD. Для работы службы DHCP требуется очень мало данных. Если мы запустим DHCP-сервер от имени пользователя root, то в случае взлома противник потенциально получит доступ к тому, что у него есть root-доступ, то есть ко всему. С другой стороны, если сервис работает на удостоверении пользователя dhcpd, то после взлома противник забирает то, что есть у пользователя dhcpd, а это очень мало.

Файл /etc/shadow

Как упоминалось выше, этот файл содержит информацию о паролях пользователей.Схема однострочного файла:- имя пользователя,

- закодированный пароль, обычно через функцию SHA1 или MD5,

- количество дней с 01.01.1970 до последней смены пароля,

- количество дней с момента последней смены пароля, в течение которых пароль не может быть изменен (период мин ),

- количество дней с момента последней смены пароля, по истечении которого требуется смена пароля; иначе: срок действия пароля) (период макс. ),

- количество дней до истечения срока действия пароля, в течение которых пользователь будет проинформирован о необходимости смены пароля (период предупреждать ),

- количество дней с последнего дня, когда пароль мог быть изменен, в течение которых пользователь еще может изменить пароль; в противном случае: срок действия пароля истек, т.е. вы не можете войти с ним, но можете использовать его для смены на новый пароль (период неактивен )

- по истечении этих дней аккаунт будет заблокирован,

- после блокировки необходимо обратиться к системному администратору,

90 019 дней с 1.1.1970 до (дня) когда аккаунт был/будет заблокирован, - зарезервировано.

Чтобы лучше понять приведенные выше зависимости, см. рисунок ниже. В нем перечислены значения для столбцов 3-7.

Здесь стоит отметить следующее наблюдение. Теперь имейте в виду, что содержимое файла /etc/shadow статично. То, что изменяется во всей системе, является течением времени, и то, как система реагирует, зависит от текущего момента, то есть от того, куда «попадает» текущий момент на приведенной выше диаграмме.

Мне также было интересно, почему значение мин . И меня просветило, когда я узнал, как сотрудники одной из компаний справляются с необходимостью периодической смены пароля. В каждой компании обычно случается, что пароль необходимо время от времени менять (например, 3 месяца) и соблюдать определенные правила. Одним из таких правил обычно является то, что пароль должен отличаться, скажем, от последних 6 паролей. И как дела у сотрудников? Ну, они меняют пароль 7 раз, последняя смена - это пароль до смены, потому что система забывает только последние 6 паролей.Конечно, правило истории паролей не имеет смысла. Если только... Если мы не определим период минут , то указанное выше число не пройдет.

Файл /etc/group

Последний файл — это файл /etc/group, который содержит информацию о группах. Однолинейная схема:- имя группы

- групповой пароль

- ГИД

- список пользователей в группе (например, bea, pawel)

Инструмент учетной записи

Мы рассмотрим следующие консольные команды:пользовательдобавить

Эта команда используется для добавления пользователя в систему, а также, возможно, для изменения параметров по умолчанию, в соответствии с которыми будут создаваться новые пользователи.

Синтаксис для использования этой команды.Первый синтаксис позволяет добавить пользователя, второй отображает значения параметров по умолчанию, а третий позволяет установить эти параметры по умолчанию, какие параметры хранятся в файле /etc/default/useradd.

useradd [-c комментарий] [-d каталог] [-m] [-g gid] [-G группа, ...] [-e гггг-мм-дд] [-f номер] [-s оболочка] [-u uid] имя пользователя useradd --show-defaults useradd --save-defaults [-d каталог] [-f номер] [-g gid] [-G группа, ...] [-s оболочка]

Значение параметров.

- -c text - введите описание пользователя, которое является значением поля GECOS в файле passwd.

- -d каталог — указывает домашний каталог, который потенциально может отличаться от каталога по умолчанию. Обратите внимание, что это ТОЛЬКО указание записи в файле passwd, т.е. если вы хотите, чтобы этот каталог был создан, используйте дополнительную опцию -m.

- -m - указывает, должен ли быть создан домашний каталог (как указано параметрами по умолчанию или с помощью опции -d).При создании каталога копируется содержимое каталога /etc/skel, хотя с дополнительной опцией (-k) можно указать другой «исходный» каталог, чтобы мы могли иметь несколько схем начальной настройки для разных типов пользователей .

- -f число - указывает количество "неактивных" дней (значение поля inactive из файла shadwo)

- -g gid — указывает первичную группу для пользователя

- -G группа, ... - определяет дополнительные группы

- -e гггг-мм-дд — определяет, когда учетная запись заблокирована/заблокирована; важно ввести дату в представленном формате

- -s оболочка — указывает оболочку .

- -u uid — позволяет явно указать ID пользователя

пользовательдел

Команда для удаления пользователя.Он имеет только один необязательный параметр -r, который указывает, следует ли удалить домашний каталог и его содержимое. Синтаксис:

userdel [-r] имя пользователя

пользовательский мод

Эта команда используется для изменения учетной записи пользователя. Синтаксис:

usermod [-c комментарий] [-d каталог [-m]] [-f номер] [-g gid] [-G группа, ...] [-s оболочка] [-u uid] [-l логин] имя пользователя

Хотя большинство параметров такие же, как и для команды useradd, стоит отметить два:

- -d каталог [-m] - параметр -d сам изменяет запись в файле паролей, но в сочетании с параметром -m создается новый домашний каталог и содержимое предыдущего домашнего каталога перемещается в новый местоположение (предыдущее местоположение удалено)

- -l login — указывает новое имя пользователя; стоит отметить, что это не просто замена имени в файле passwd, напримерв групповом файле имя тоже обновляется

группадобавить

Команда для создания группы. Синтаксис:groupadd [-g gid] имяОпция -g позволяет явно указать идентификатор только что созданной группы.

группадел

Команда для удаления группы. Синтаксис и только использование:groupdel имя группы

групповой мод

Команда для изменения групповой учетной записи. Синтаксис:groupadd [-g gid] [-n новое имя] имяУказание параметра -g позволяет изменить идентификатор, а указание параметра -n позволяет изменить имя группы.

пароль

Команда имеет довольно много различных применений. О большинстве из них мы поговорим далее.- Установка пароля для учетной записи пользователя

Синтаксис команды:пароль [имя пользователя]

Для обычного пользователя есть синтаксис без параметра, который позволяет изменить пароль текущего пользователя, вошедшего в систему. Пользователь root может дополнительно передать в качестве параметра пользователя, которому он хочет установить пароли. Еще одно отличие состоит в том, что обычный пользователь должен продемонстрировать знание текущего пароля в процессе смены пароля, в то время как пользователь root просто устанавливает пароль без необходимости вводить текущий пароль.

- Установка информации о пользователе

Синтаксис команды:пароль -f [имя пользователя]

Команда позволяет установить значение поля GECOS в файле passwd. Наличие опции имя пользователя такое же, как и при предыдущем использовании. Формат данных такой же, как обсуждался в файловой структуре /etc/passwd. Тот же эффект, что и в приведенной выше команде, можно получить с помощью chfn - Контроль доступности учетной записи

Синтаксис команды:пароль {-l | -у | -д | -e} имя пользователяЗначение опции:- -l - блокировка аккаунта,

- -u - разблокировка аккаунта,

- -d - удаление пароля,

- -e - настройка учетной записи таким образом, чтобы пользователь должен был изменить пароль при следующем входе в систему.

- Конфигурация параметров пароля

Синтаксис команды:passwd [-n мин] [-x макс] [-w предупреждение] [-i неактивно] имя пользователя

Значение параметров такое же, как указано в контексте теневого файла.Обратите внимание, что эти параметры точно соответствуют столбцам в теневом файле, поэтому понимание структуры этого файла облегчает читателю использование этой команды. - Получение информации об учетных записях

Синтаксис команды:пароль -S [-a | Имя пользователя]

Значение опций- имя пользователя - отображение информации об учетной записи пользователя имя пользователя

- -a - вывести информацию обо всех аккаунтах

Для обычного пользователя доступна только команда с параметром -S, которая будет печатать информацию о текущем вошедшем в систему пользователе, в то время как остальные параметры, конечно же, доступны пользователю root.

Поскольку результат этой команды может быть неочевидным, мы кратко настроим его. Образец распечатки:

$ пароль -S gucio гучио PS 19.10.2008 0 99999 7 -1

Первый столбец, конечно же, имя учетной записи. Другое дело – баланс вашего счета. Имеем следующие значения:- PS - пользователь имеет пароль и может войти

- ЛК - аккаунт заблокирован

- NP - у пользователя нет пароля

gpasswd

Команда, позволяющая создать или удалить пароль для групповой учетной записи. Синтаксис:gpasswd [-r] группаУказание параметра -r удалит пароль, выполнение команды без этого параметра установит пароль. На вопрос, для чего можно использовать пароль для группы, мы ответим в контексте файловой системы, ведь, как вы уже догадались, он позволит контролировать доступ к ресурсам.

и

Эта команда используется для изменения идентификатора пользователя и группы в консоли, другими словами, она включает «перерегистрацию» в текстовой консоли.Фактически в текущей консоли запускается новая консоль, в которой мы оперируем новой идентификацией. После выхода возвращаемся в предыдущую консоль, в том числе идентификацию. Синтаксис:su [-c команда] [-] [пользователь]Значение опции:

- - - делает оболочку логин-оболочкой, т.е., например, переменная среда будет восстановлена; другими словами, консоль будет выглядеть так, как будто пользователь вошел в нее и не запускал su, .

- -c команда - вместо перехода к пользователю, мы выполним команду от имени этого пользователя, точнее: будет запущена новая консоль с новым идентификатором, в этой консоли будет выполнена команда , затем после выполнения команды , эта новая консоль будет закрыта, и мы вернемся к предыдущей консоли (идентификации).

Как отметим, параметр пользователя является необязательным. Ну, если вы не указываете этот параметр, вы пытаетесь войти в систему под пользователем root. Также стоит отметить, что пользователь root может «переключиться» на любого пользователя без необходимости ввода пароля (помните, что root может делать все что угодно).

судо

Это команда, с помощью которой мы можем делегировать административные права другим пользователям. Однако эта команда носит более общий характер: она используется для выполнения команд с другим идентификатором (часть функциональных возможностей этой команды предоставляется командой su).Эта команда имеет несколько синтаксисов: sudo [-u пользователь] команда sudoedit [-u пользователь] путь к файлу судо {-v | -к | -л} Первый синтаксис — запустить данную команду под другим именем. Опять же, не указание пользователя означает попытку выполнить команду от имени пользователя root.

Второй синтаксис предназначен для редактирования файлов под другим именем по следующему сценарию:

- Редактируемый файл копируется (или создается, если он не существует) во временный каталог (обычно /var/tmp) с указанием владельца и группы редактируемого идентификатора.

- Затем запускается редактор для редактирования этого временного файла (редактор берется из переменных EDITOR или VISUAL, а если переменные не установлены, то из списка редакторов, указанного в конфигурационном файле sudoers).

- После редактирования исходный файл перезаписывается измененным. Если такой обмен невозможен, измененный файл остается во временном каталоге, и пользователь получает соответствующее предупреждение.

Хорошо, помимо различных деталей, чем это действительно отличается от запуска sudo с помощью команды редактирования? В конфигурационном файле мы определяем, что, кто и что на чем может запускать, в частности, если кто-то захочет редактировать с помощью редактора vi, мы должны будем дать ему такое разрешение.Что делать, если кто-то боится редактора vi? Вот именно, чтобы всем угодить, пришлось бы всем дать права на каждого редактора. С помощью sudoedit проще, т.к. в конфигурации мы даем права на sudoedit, а какой именно редактор будет запускаться зависит от переменной EDITOR, которую пользователь может установить по своим предпочтениям.

Прежде чем мы перейдем к третьему синтаксису, рассмотрим некоторые аспекты работы sudo. Предположим, вы вошли в систему как pawel.В тот момент, когда мы хотим выполнить useradd от имени пользователя root, нам будет предложено ввести пароль. Однако, если мы сразу после этого снова запустим useradd, нам не будет предложено ввести пароль. Это связано с тем, что когда вы выполняете sudo в первый раз, система запомнит, что это произошло, и не будет повторно запрашивать пароль некоторое время (по умолчанию 5 минут). Более того, если мы снова запустим useradd в течение этих 5 минут, эти 5 минут будут засчитаны снова (со второго выполнения useradd).Как правило, следующая команда не обязательно должна быть useradd — важно, чтобы последующие команды выполнялись от имени пользователя root.

В третьем мы имеем следующий смысл опции:

- -v - продлевает запоминание пароля для пользователя root (boost timestamp ), то есть как бы делает вид, что выполняет команду sudo под учетной записью root (только для учетной записи root),

- -k — вызывает немедленное «забывание» пароля (очень полезно, когда нам нужно время от времени выполнять команду на чужом компьютере, а затем мы хотим перейти на другой компьютер — невыполнение sudo -k может побудить пользователя выполнять команды на удостоверение пользователя root (применяется только к учетной записи root).

- -l — при указании этого будут отображаться разрешения данного пользователя (доступны после ввода пароля учетной записи пользователя root).

- Псевдонимы. Примеры: