В какой памяти компьютера находится выполняемая программа

ГДЗ по информатике 7 класс учебник Семакин параграф 6

1. Постарайтесь объяснить, зачем компьютеру нужны два вида памяти: внутренняя и внешняя. Подготовьте сообщение.

2. Что такое принцип хранимой программы?

3. В чем заключается свойство дискретности внутренней памяти компьютера?

4. Какие два значения имеет слово «бит»? Как они связаны между собой?

5. В чем заключается свойство адресуемости внутренней памяти компьютера?

6. Что представляет собой машинная программа? Какая информация содержится в команде программы?

7. Назовите устройства внешней памяти компьютера и сделайте их фотографии.

8. Какие типы оптических дисков вы знаете?

1) Внутренняя хранит память когда ПК включен, внешняя хранит память всегда и есть свойства хранить её долгое время

2) 1. Программа вводится в комп и хранится в той же памяти. что и данные к ней

2. Команды, составляющие программу, представляются в том же числовом коде, что и данные к ней. Это значит, что с кодом программы можно производить те же действия, что и с данными к ней. (Например, написать программу, которая сама меняет свой код, а затем выполняет его. Так получаются вирусы-невидимки :)

3) Битовая структура определяет первое свойство внутренней памяти компьютера — дискретность. Дискретные объекты составлены из отдельных частиц. Например, песок дискретен, так как состоит из песчинок. «Песчинками» компьютерной памяти являются биты.

4) 1.Бит, (монета) англ., серебряная монета 2.Бит-самый маленький размер информации

5) Адресуемость. Во внутренней памяти компьютера все байты пронумерованы

6) Машинная программа представляет собой последовательность команд. В команде программы содержится описание операции, которую должен выполнить компьютер. Как правило, у команды есть свой код (условное обозначение), исходные данные и результат. Например, у команды "сложить два числа" операндами являются слагаемые, а результатом — их сумма. Результат команды вырабатывается по точно определенным для данной команды правилам, заложенным в конструкцию компьютера.

Реальная программа, выполняемая ЭВМ (электронная вычислительная машина), представляет собой последовательность единиц и нулей, которая хранится в памяти машины. Эту цепочку единиц и нулей (бит) называют машинным языком.

7) Жесткий диск, SSD, HDD

8) Первое поколение

CD

Лазерные диски

Магнито-оптические диски

Второе поколение

DVD

Третье поколение

Третье поколение Blue Ray

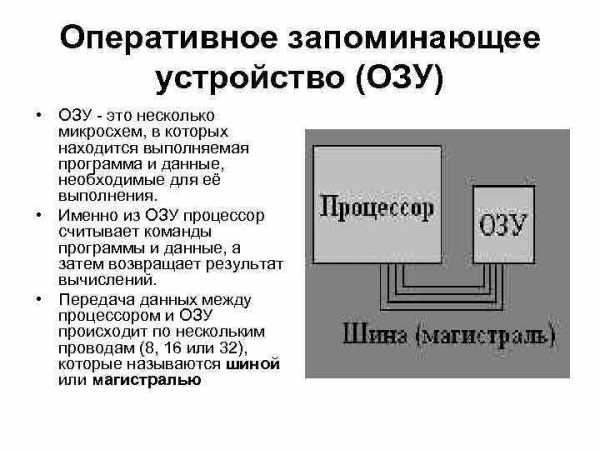

Оперативная память (ОЗУ), что это такое? Назначение, использование ОЗУ и основные понятия о DDR SDRAM.

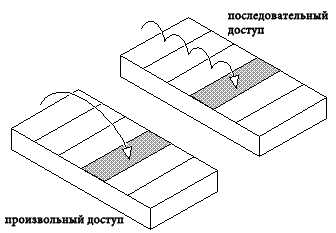

Оперативная память (ОЗУ, RAM — Random Access Memory — eng.) — относительно быстрая энергозависимая память компьютера с произвольным доступом, в которой осуществляются большинство операций обмена данными между устройствами. Является энергозависимой, то есть при отключении питания, все данные на ней стираются.

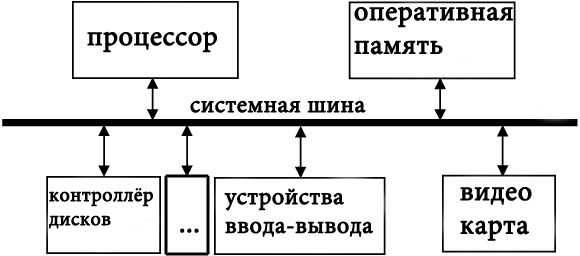

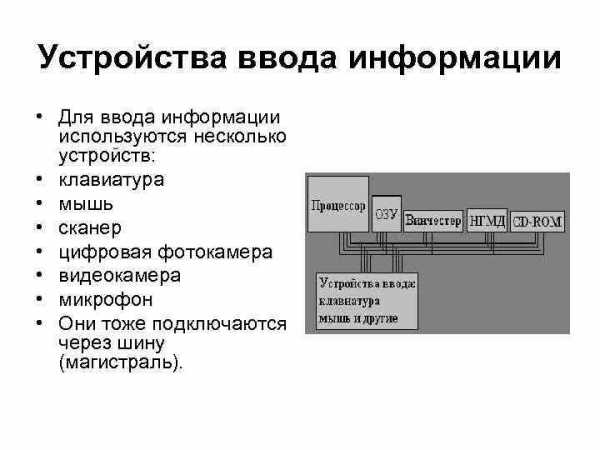

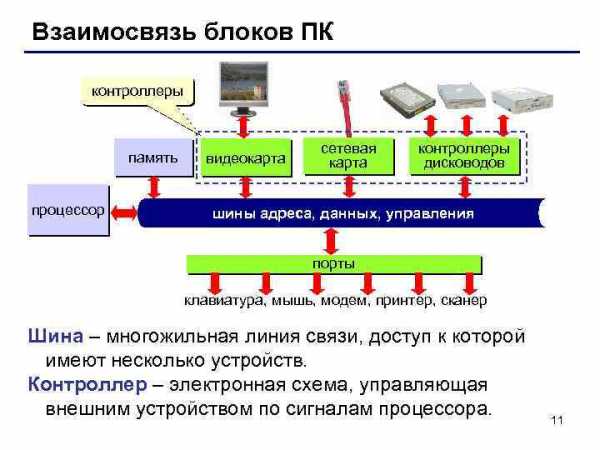

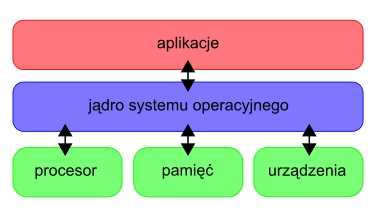

Оперативная память является хранилищем всех потоков информации, которые необходимо обработать процессору или же они дожидаются в оперативной памяти своей очереди. Все устройства, связывается с оперативной памятью через системную шину, а с ней в свою очередь обмениваются через кэш или же напрямую.

Random Access Memory — память с произвольным (прямым) доступом.

Означает это то, что при необходимости, память может напрямую обратиться к одному, необходимому блоку, не затрагивая при этом остальные. Скорость произвольного доступа не меняется от места нахождения нужной информации, что является огромным плюсом.

Оперативная память, выгодно отличается от энергозависимой памяти, практически нулевым влиянием количества операций чтениязаписи на срок службы и долговечность. При соблюдении всех тонкостей при производстве, оперативная память очень редко выходит из строя. В большинстве случаев, повреждённая память, начинает допускать ошибки, которые приводят к краху системы или нестабильной работе многих устройств компьютера.

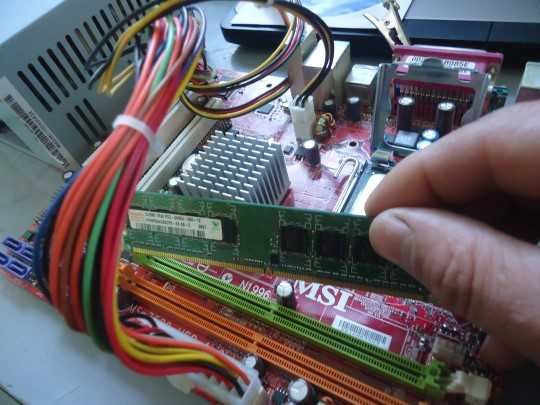

Оперативная память может быть как отдельным модулем, который можно менять и добавлять дополнительные (компьютер например), как и отдельным блоком устройства или чипа (как в микроконтроллёрах или простейших SoC).

Использование оперативной памяти.

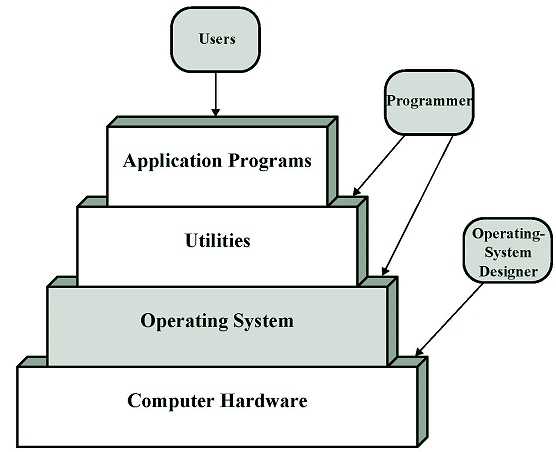

Современные операционные системы, активно используют оперативную память, для хранения и обработки в ней важных и часто используемых данных. Если бы в электронных устройствах не использовалась оперативная память, то все операции происходили бы гораздо медленней и для считывания с постоянного источника памяти (ПЗУ), требовалось бы значительно больше времени. Да и более менее многопоточная обработка, была бы практически невозможна.

Использование оперативной памяти, позволяет приложениям работать и запускаться быстрее. Данные беспрепятственно могут обрабатываться и ждать своей очереди благодаря адресуемости (все машинные слова имеют свои собственные адреса).

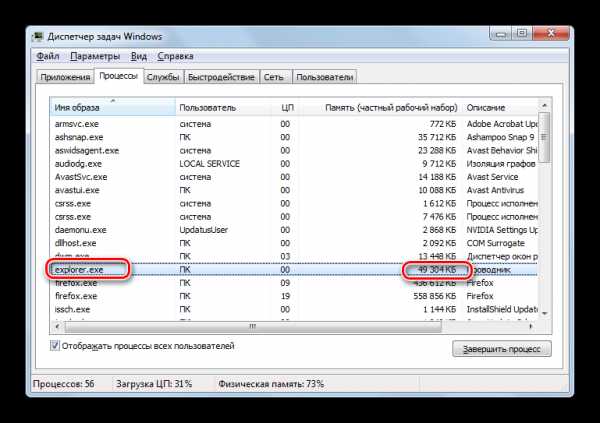

Операционная система Windows 7 к примеру, может хранить в памяти часто используемые файлы, программы и другие данные. Это позволяет при запуске программ не ждать пока они загрузятся с более медленного диска, а сразу начнут выполнение. Потому не стоит пугаться, если диспетчер задач показывает что ваша ОЗУ загружена более чем на 50%. При запуске приложения, требующего больших ресурсов памяти, более старые данные будут вытеснены из неё, в пользу более необходимых.

В большинстве устройств, используется динамическая память с произвольным доступом DRAM (Dynamic Random Access Memory), которая имеет низкую цену, но медленнее статической SRAM (Static Ramdom Access Memory). Более дорогая статическая память, нашла своё применение в быстрой кэш памяти процессоров, видеочипов и контроллёров. Из-за того, что статическая память занимает на кристалле гораздо больше места, чем динамическая, во времена быстрого развития компьютерной периферии и операционных систем, производители пошли по пути большего объёма, а не по пути более высокой скорости, что было более оправдано.

Наиболее популярной и производительной памятью в персональных компьютерах, начиная с 2000-х по праву стала DDR SDRAM.

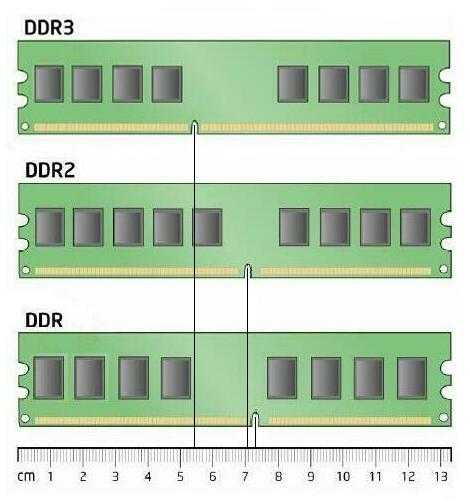

Что примечательно, нет поддержки обратной совместимости ни для одной из версий. Причина кроется в разных частотах и принципах работы контроллёров памяти для разных версий.

Потому, невозможно вставить к примеру память DDR3 в слот памяти DDR2, благодаря выемке в другом месте.

Последующие версии DDR2 SDRAM и DDR3 SDRAM, получили значительный скачок в росте эффективной частоты. Но реальная прибавка в скорости была только при переходе с DDR1 на DDR2 благодаря сохранению времени задержки на приемлемом уровне, при значительном росте частоты работы. DDR3 память не может похвастаться тем же и при увеличении частоты вдвое, задержки также увеличиваются почти вдвое. Соответственны выигрыша в скорости работы в реальных условиях нет. Но есть существенный плюс от перехода к новым версиям, который всегда действует — это уменьшение энергопотребления и тепловыделения, что благоприятно сказывается на стабильности и возможности разгона. Современные версии DDR3 редко нагреваются более 50 градусов по Цельсию.

Физическая память компьютера загружена, что делать? Способы очистки памяти компьютера. Как узнать, что занимает оперативную память компьютера Чем забита оперативка

Оперативная память или RAM (от англ. Random Access Memory) - одна из важнейших составных частей компьютера, в значительной мере определяющая скорость его работы. Увеличение физического объёма или быстродействия памяти помогает повысить производительность, однако той же цели в Windows 7 можно достичь менее затратными способами. Зачастую рациональное расходование, чистка и профессиональный уход приносят больше пользы, чем покупка новых планок ОЗУ.

Чем различаются виды памяти: оперативная, физическая, видеопамять

Центральный процессор компьютера производит свои операции с данными, хранящимися только в оперативной памяти. В неё загружается исполняемый модуль, здесь же хранятся текущие данные и промежуточные результаты вычислений. Практически каждая операция, выполняемая компьютером, подразумевает обращение к оперативной памяти. Именно по этой причине недостаточное количество свободного пространства ОЗУ приводит к замедлению, а то и полной остановке работы системы.

Существует несколько подходов к классификации запоминающих устройств, используемых в компьютере. Оперативная память получила своё название из-за высокой скорости работы и зависимости от внешних источников энергии. Любой сбой в электропитании приводит к сбросу данных ОЗУ, поэтому для долгосрочного хранения информации используется ПЗУ (постоянная память) — энергонезависимая, но более медленная. С развитием технологий это деление становится во многом условным, поскольку скорость современных ПЗУ, например, твердотельных дисков, сравнима с быстродействием ОЗУ. Кроме того, для более экономного расхода оперативной памяти Windows 7 использует зарезервированную часть жёсткого диска, получившую название «виртуальная память».

Часть оперативной памяти постоянно используется для вывода изображения на монитор. Это ресурсоёмкие и однотипные операции, поэтому производители посчитали оправданным физическое выделение под эти цели части ОЗУ. В отличие от традиционных планок оперативной памяти, которые можно заменить на другие, выделенная часть является несъёмной, поэтому получила собственное название: «видеопамять».

Иногда используется термин «физическая память» для обозначения оперативной памяти, используемой «по профилю», то есть не видеопамять и не виртуальная память. Наличие незанятой именно этой части ОЗУ является критичным для работы центрального процессора.

Как посмотреть, чем занята оперативка

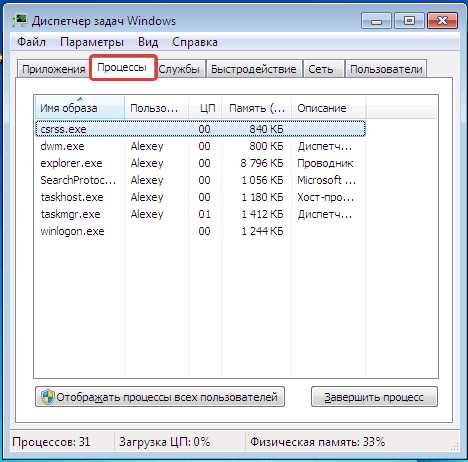

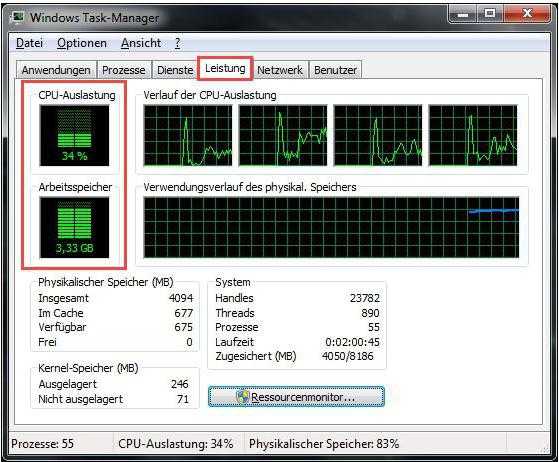

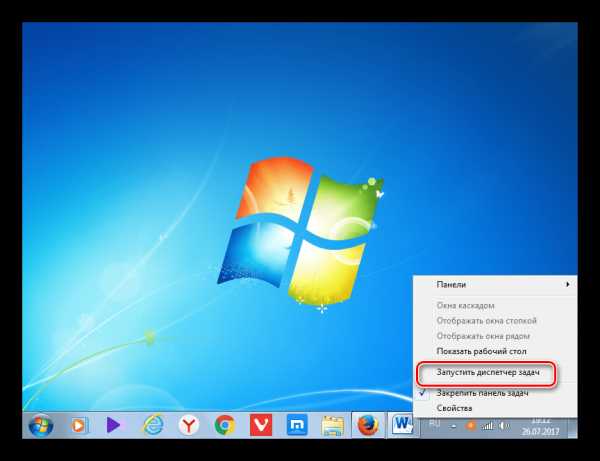

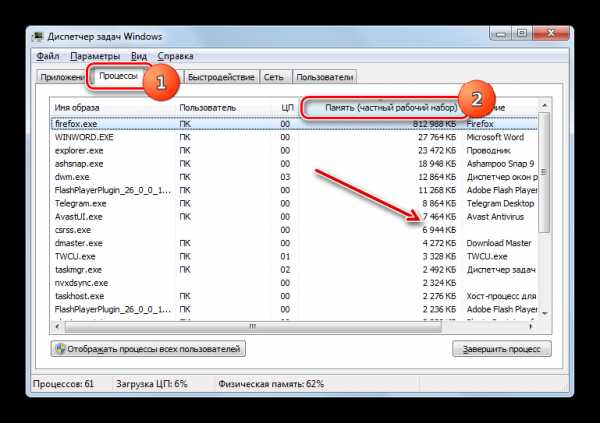

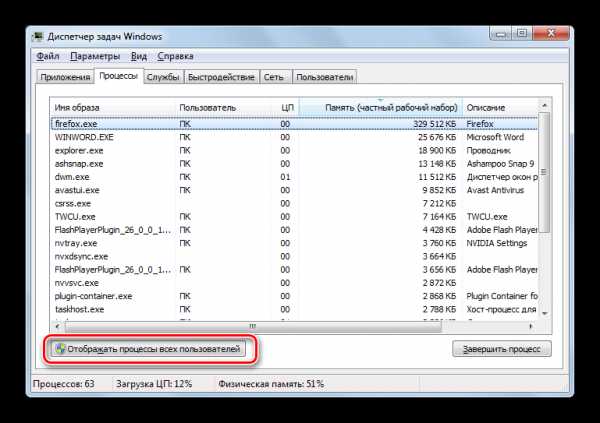

Система Windows 7 предоставляет подробную информацию о том, чем занята оперативная память, благодаря инструменту «Диспетчер задач». Эту программу возможно вызвать различными методами, один из которых - горячие клавиши Ctrl+Shift+Esc.

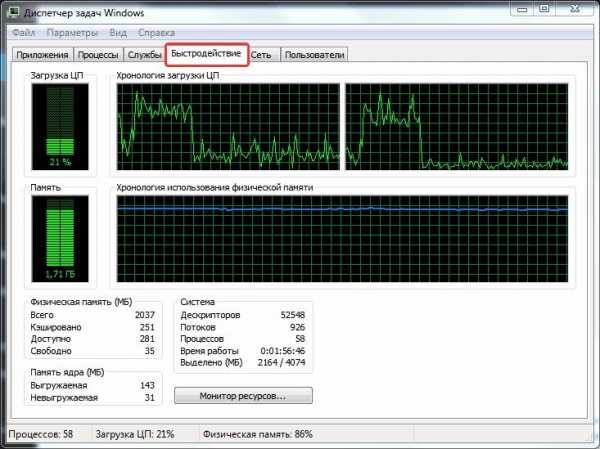

Утилита «Диспетчер задач» по умолчанию открывает вкладку «Быстродействие», где сразу можно увидеть загрузку и свободный объём физической памяти, а также количество идущих процессов, её расходующих. Более подробная информация находится во вкладке «Процессы».

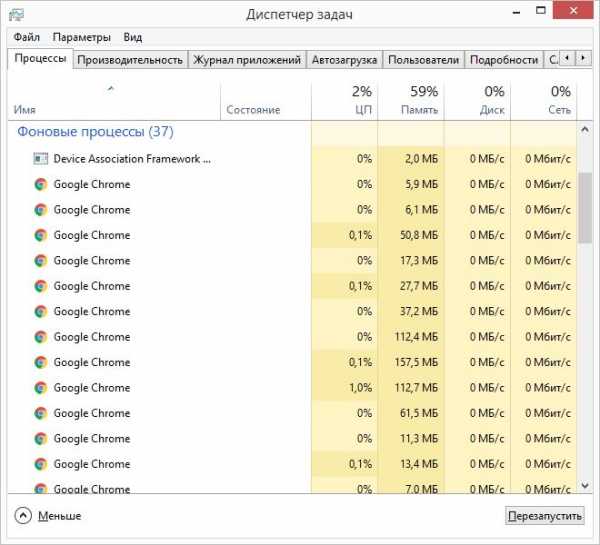

Система, запущенные пользователем приложения, фоновые программы и даже сбои в работе порождают процессы, расходующие некоторую часть оперативной памяти (второй столбец справа). Крайний правый столбец даёт краткое описание соответствующего процесса, хотя и далеко не всегда понятное.

Как почистить оперативную память компьютера

Оперативная память является дефицитным и желанным ресурсом для множества приложений. Часть из них запускается пользователем сознательно, другие попадают по желанию системы или включены в автозагрузку, третьи проникают вопреки желанию владельца, а некоторые, как вирусы, сознательно ему вредят. Поэтому наводить порядок в этом вопросе следует, последовательно зачищая каждую категорию.

Закрыть ненужные программы и приложения

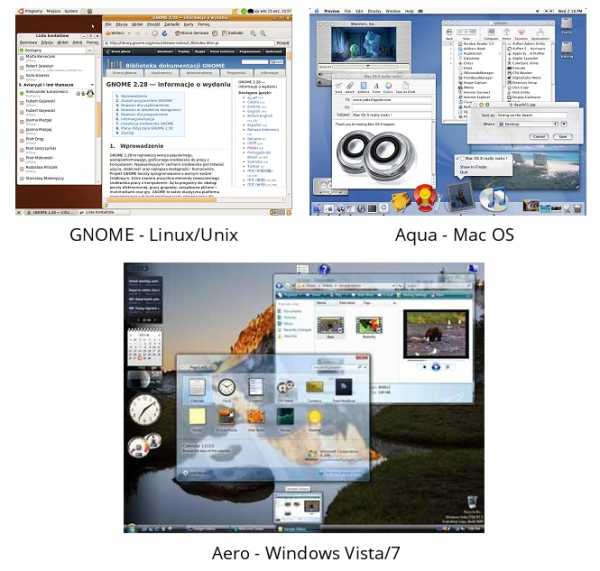

Самым простым и безболезненным способом освободить некоторый объём физической памяти является закрытие неиспользуемых в данный момент приложений. Windows 7 показывает все незакрытые программы в виде иконок на нижней панели экрана, а фирменный интерфейс Aero позволяет быстро просмотреть вид их рабочих окон. Всё, что не нужно во время текущего сеанса работы, лучше закрыть для увеличения быстродействия.

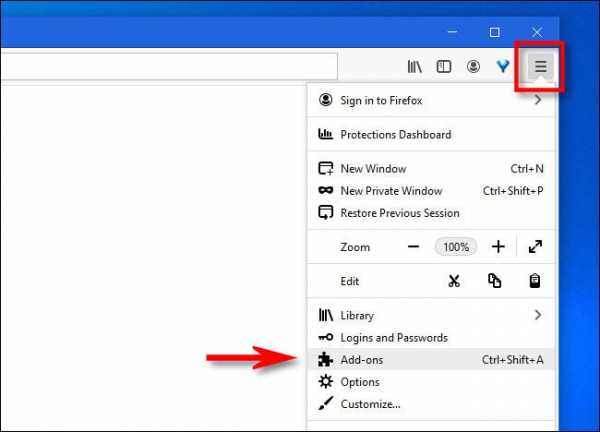

Следует также обратить внимание на браузеры. Как правило, их интерфейс построен в виде набора вкладок, каждая из которых воспринимается системой как отдельный процесс, требующий расхода ресурсов. Закрыв неиспользуемые вкладки, освобождаем некоторую часть памяти.

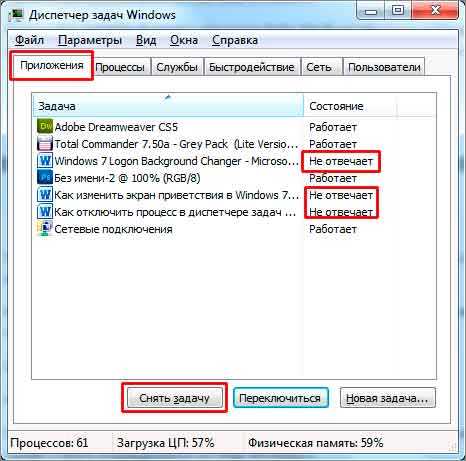

Диспетчер задач также содержит список запущенных приложений, который находится в соответствующей вкладке.

В этом окне тоже можно завершить работу любой программы, однако этим не стоит злоупотреблять. Аварийное прерывание работы приложения может привести к потере несохранённых данных, а также к некоторым проблемам при следующем его запуске. Кроме того, Windows 7 не всегда может корректно распознать все зависимые процессы, некоторые могут остаться в ОЗУ, расходуя ресурсы компьютера без пользы. Однако завершение работы приложения с использованием «Диспетчера задач» становится лучшим инструментом, когда программа зависла и не отвечает на действия пользователя. В этом случае следует использовать опцию «Снять задачу» без сомнений.

Остановить фоновые процессы и службы

Некоторые программы (например, торренты) намеренно оставляют часть своих процессов в памяти, расходуя ресурсы компьютера в фоновом режиме. Поэтому после их закрытия лучше ещё раз проверить вкладку «Процессы» «Диспетчера задач» Windows и удалить всё ненужное.

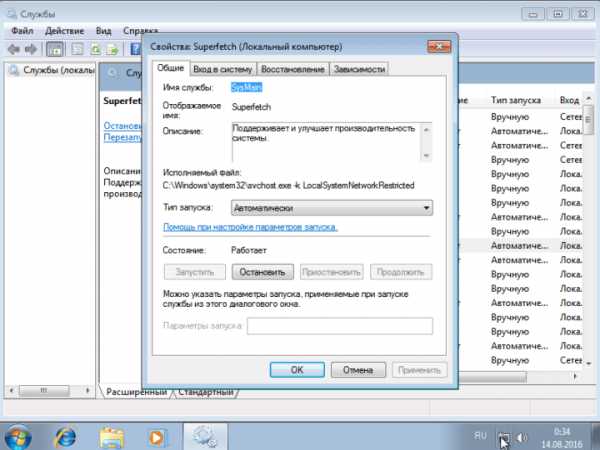

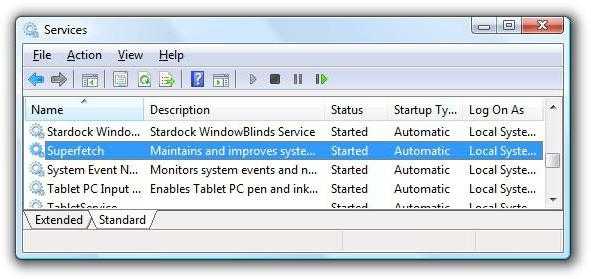

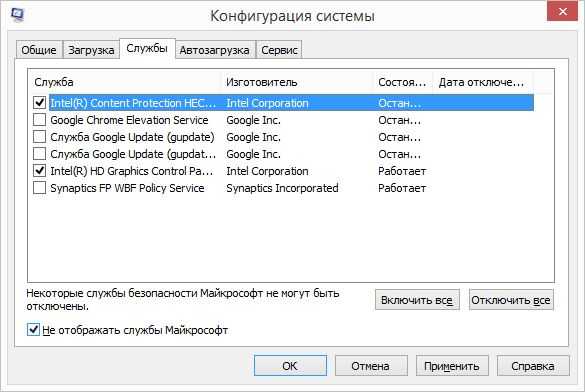

Не все активные службы Windows 7 нужны пользователю, поэтому часть физической памяти можно освободить, остановив некоторые из них.

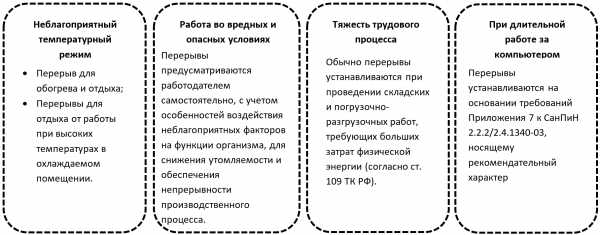

Таблица: список служб, которые можно остановить

| Служба | Почему можно убрать |

| KtmRm для координатора распределенных транзакций | |

| Автономные файлы | |

| Агент политики IPSec | |

| Адаптивная регулировка яркости | Полезна для экономии батареи только при наличии датчика света. |

| Брандмауэр Windows | |

| Браузер компьютеров | Сетевая служба, не нужна в отсутствие сети. |

| Вспомогательная служба IP | На домашнем компьютере бесполезна. |

| Вторичный вход в систему | Необходимо отключить из соображений безопасности. |

| Диспетчер печати | Служба нужна только при наличии принтера. |

| Доступ к HID-устройствам | Служба нужна только при наличии подключённых через USB-порты устройств. |

| Защитник Windows | Можно убрать, если установлен антивирус. |

| Клиент отслеживания изменившихся связей | |

| Модули ключей IPsec для обмена ключами в Интернете и протокола IP с проверкой подлинности | |

| Модуль поддержки NetBIOS | Сетевая служба, не нужна в отсутствие сети. |

| Обнаружение SSDP | Служба нужна только при наличии подключённых по протоколу SSDP устройств. Лучше отключить из соображений безопасности. |

| Основные службы доверенного платформенного модуля | Служба нужна только при наличии устройств контроля на основе чипов TMP или BitLocker. |

| Поиск Windows (Windows Search) | Нужна лишь при очень активном поиске на компьютере. |

| Родительский контроль (Parental Control) | Бесполезная служба. |

| Сервер | Сетевая служба, не нужна в отсутствие сети. |

| Служба ввода планшетного ПК | Нужна только при наличии устройств рукописного ввода. |

| Служба загрузки изображений Windows (WIA) | Служба нужна только при использовании цифровых фотоаппаратов и сканеров. |

| Служба поддержки Bluetooth | Нужна только при подключении устройств по Bluetooth. |

| Служба регистрации ошибок | Служба не нужна обычному пользователю. |

| Смарт-карта | Нужна только при наличии устройств контроля на основе смарт-карты. |

| Удалённый реестр | Служба не нужна обычному пользователю. Лучше удалить из соображений безопасности. |

| Факс | Служба нужна только при использовании компьютера в качестве факса. |

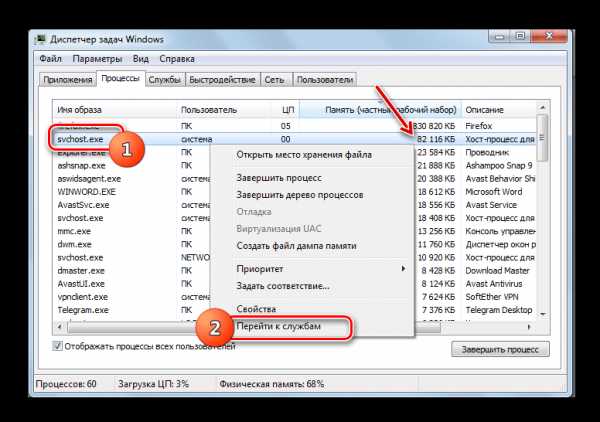

«Диспетчер задач» Windows показывает все имеющиеся системные службы в одноимённой закладке. Для остановки необходимо найти нужное название в списке, после чего использовать правую кнопку мышки и перейти в появившемся окошке на опцию «Остановить службу».

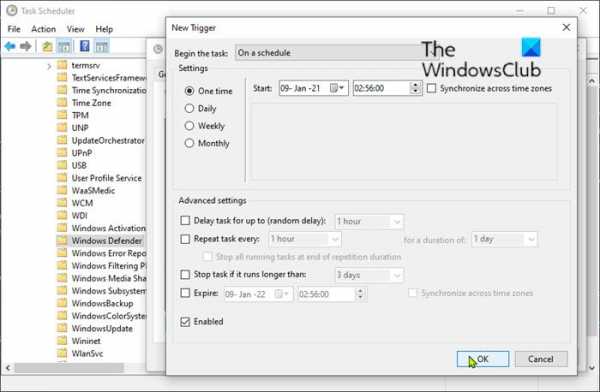

Остановка работы конкретной утилиты касается только текущего сеанса работы. Перезагрузка позволит системе заново запустить все остановленные таким путём службы.

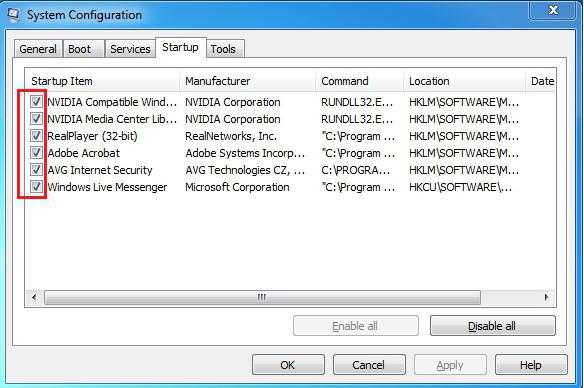

Чистка «Автозагрузки»

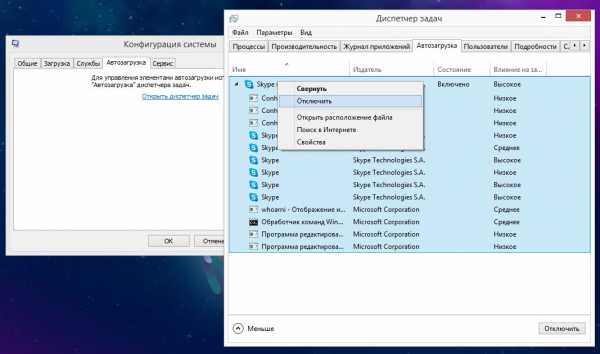

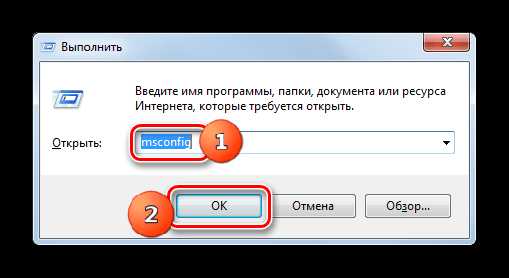

Эффективным способом удалить лишние программы из списка «Автозагрузки» является редактирование «Конфигурации системы». Нажимаем сочетание «Win» (кнопка с фирменным значком Windows) и R. В строке «Открыть» появившегося окошка «Выполнить» пишем команду msconfig, а затем нажимаем экранную кнопку «ОК».

Лишние программы убираем из списка, снимая отметку в левом столбце. Изменения вступят только после перезагрузки, поэтому после окончания редактирования нажимаем «Применить», «ОК» и заново загружаем компьютер.

Повторный запуск Windows Explorer

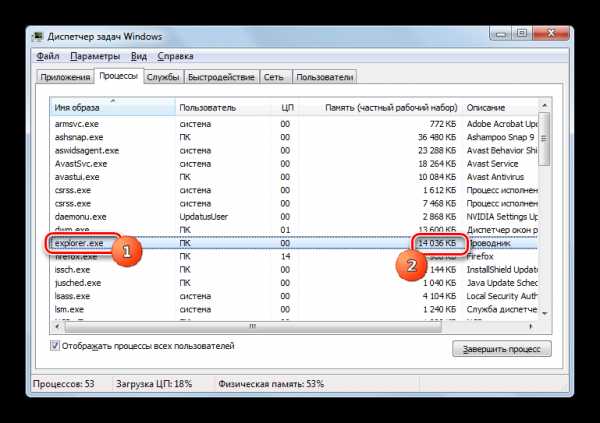

Ещё одним способом высвобождения некоторой части оперативной памяти может стать перезапуск пользовательского интерфейса системы Windows Explorer. Для этого вначале требуется отключить его, используя «Диспетчер задач Windows». Нажимаем Ctrl+Shift+Esc, во всплывшем окне заходим на закладку «Процессы» и ищем explorer.exe.

Нажимаем экранную кнопку «Завершить процесс». Должны пропасть панель задач, а также значки рабочего стола. Теперь нужно снова запустить утилиту. Для этого заходим в «Диспетчере задач» на другую вкладку – «Приложения» и нажимаем кнопку «Новая задача», расположенную в нижнем правом углу. В появившемся небольшом окошке «Создать новую задачу» в области ввода «Открыть» набираем explorer.exe.

Нажимаем «ОК», повторно запуская приложение. Иконки рабочего стола и панель задач возвращаются обратно, а некоторая часть оперативной памяти осталась незанятой.

Команда regedit

Разгрузить автозагрузку можно с использованием редактирования реестра. Сначала вызываем редактор, для чего нажимаем «Win» + R, а в области ввода «Открыть» - команду regedit, после чего нажимаем «ОК».

Окно «Редактор реестра» организовано в виде дерева разделов. Перемещаясь по нему, последовательно находим:

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

В каждом из них находятся ярлыки программ, запускающихся автоматически. Чтобы убрать приложение из списка «Автозагрузки», удаляем его ярлычок из этих разделов.

Редактирование реестра требует определённой квалификации пользователя и осторожности, поскольку неосторожное удаление важных компонентов может нарушить работу системы.

Внесённые изменения вступят в силу сразу после перезагрузки компьютера, а убранные из «Автозагрузки» приложения больше не будут без приглашения селиться в ОЗУ.

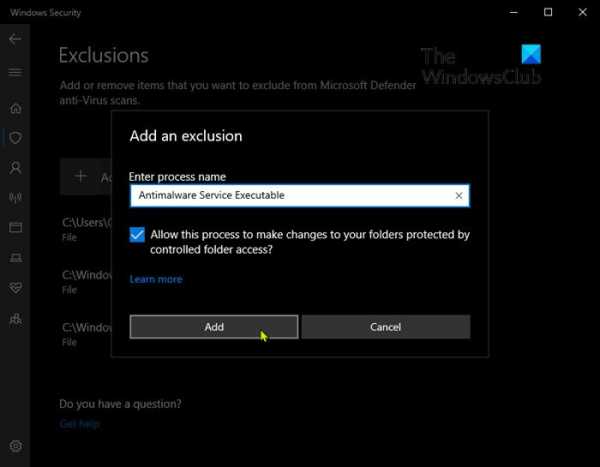

Удаление вирусов

Дефицит физической памяти может вызываться деятельностью вредоносных программ. Необходимо установить на компьютер хорошую антивирусную программу со свежей базой сигнатур. На некоторое время могут также помощь бесплатные сканеры вирусов, которые можно скачать с сайтов производителей. Например, Kaspersky Virus Removal Tool.

Чистка жёсткого диска

Часть пространства жёсткого диска используется Windows 7 для хранения файла подкачки, иначе называемого виртуальной памятью. Приложения, загруженные в оперативную память, но не работающие какое-то время, выгружаются и записываются в этот файл. Таким образом, освобождается дополнительный объём физической памяти. Для того чтобы этот метод работал эффективно, необходимо иметь на жёстком диске достаточное количество свободного пространства. Поэтому нужно регулярно удалять лишние файлы, чистить корзину и деинсталлировать неиспользуемые приложения. Если на компьютере установлен не твердотельный, а магнитный жёсткий диск, следует регулярно проводить дефрагментацию, которая более удобным образом организовывает хранение блоков информации и объединяет незанятое пространство.

Специальные программы для очистки оперативной памяти

Advanced SystemCare

Приложение Advanced SystemCare - гибкий инструмент, предназначенный для настройки работы Windows, в том числе за счёт наведения порядка с оперативной памятью. Программа распространяется в нескольких конфигурациях, в том числе и в бесплатной, которую можно скачать с сайта производителя. Как и во многих бесплатных приложениях, в Полную установку включено несколько рекламных «подарков», поэтому лучше выбрать «Выборочную установку» и убрать всё лишнее.

Интерфейс приложения выполнен в необычном «волшебном» стиле, который при желании можно сменить, но всё изложено доступно и удобно.

Advanced SystemCare может всё сделать самостоятельно, если пользователь не хочет вникать в детали, для чего предусмотрен «Упрощённый режим». Более тонкая настройка доступна в «Режиме Эксперта».

Перед началом работы нужно провести проверку, предварительно пометив (в «Режиме Эксперта») исследуемые параметры.

Вкладка «Быстрые параметры» также служит для настройки работы приложения и лишний раз демонстрирует преимущества платной версии, в которой возможностей значительно больше.

Установив все переключатели в нужное положение, нажимаем «Применить», а потом запускаем проверку. Приложение показывает промежуточные отчёты для развлечения пользователя.

Результаты представляются немного драматично, в красных тонах, но тоже очень информативно. К счастью, для устранения всех найденных проблем достаточно нажать большую кнопку «Исправить».

Зелёный цвет финального экрана говорит, что система избавлена от найденных проблем.

Advanced SystemCare имеет множество дополнительных утилит, одна из которых (Smart RAM) предназначена для управления оперативной памятью.

Впрочем, обычный пользователь может работать в упрощённом режиме, это уже заметно улучшит работу компьютера и очистит оперативную память. Существует также модификация пакета Advanced SystemCare Ultimate, содержащая встроенный антивирус.

Мини-программы для оптимизации работы ОЗУ

Wise Memory Optimizer

Wise Memory Optimizer - ещё одна бесплатная программа, специализирующаяся на управлении оперативной памятью. Ориентирована на начинающих пользователей, имеет простой и интуитивно понятный интерфейс. Существует также портативная версия, не требующая инсталляции.

nCleaner

Программа nCleaner также распространяется бесплатно и занимает очень немного места. Однако приложение заявляет о почти сотне опций и инструментов очистки, мониторинге ресурсов, настройках загрузки, управлении основными браузерами, офисными приложениями и коммуникаторами.

Программа удаляет временные файлы, сканирует и исправляет реестр, а также даёт возможность наблюдения и управления состоянием оперативной памяти. Опцией является возможность удаления файлов с жёсткого диска без возможности восстановления, что важно для секретной или личной информации.

CleanMem

Утилита CleanMem также предназначена для оптимизации работы оперативной памяти, но действует по особому алгоритму. Программа каждые полчаса обращается к оперативной памяти, находит зарезервированные, но не используемые другими приложениями блоки, и разгружает их. CleanMem также распространяется бесплатно и занимает очень мало места.

VC RamCleaner

VC RamCleaner представляет собой миниатюрную бесплатную программу, специально предназначенную для очистки оперативной памяти. В автоматическом или ручном режиме приложение находит блоки памяти, ранее использованные другими программами, которые система считает зарезервированными, и освобождает их.

MemoryCleaner

MemoryCleaner - чуть более функциональная, но тоже очень небольшая программа очистки памяти. Позволяет выбрать один из четырёх уровней оптимизации, имеет монитор состояния памяти, а также может запускаться автоматически.

RAM Memory Cleaner and Optimizer

RAM Memory Cleaner and Optimizer - небольшая программа, производители которой также обещают мгновенное освобождение оперативной памяти со всеми положительными последствиями.

Видео: как разгрузить оперативную память через оптимизацию Windows (прога Mz RAM Booster)

Как не засорять оперативную память компьютера

Чтобы не засорять оперативную память, необходимо соблюдать несколько простых правил:

Видеопамять из-за своей специфики не требует специальных процедур очистки. Возникающие проблемы решаются с помощью перезагрузки, а также обновления драйвера видеокарты.

Как почистить виртуальную память

Виртуальная память имеет большое значение для стабильной работы системы. Однако по различным причинам ошибки могут накапливаться и в ней, из-за чего возникает потребность очистки. Технически это означает удаление файла подкачки и создание его заново вручную или при каждом перезапуске Windows.

С помощью «Панели управления»

Нажимаем кнопку «Пуск» и в правом столбце выбираем «Панель управления».

Ищем в окне «Все элементы панели управления» строку «Система» и переходим на неё.

В левой части появившегося окна находится нужная нам кнопка «Дополнительные параметры системы».

Окно «Свойства системы» организовано в виде нескольких вкладок. Нам нужна «Дополнительно», а если точнее, одна из экранных кнопок «Параметры», относящаяся к части «Быстродействие». Выбираем её.

В следующем окошке «Параметры быстродействия» переходим на закладку «Дополнительно». Здесь указан актуальный общий объём файла подкачки. Нажимаем «Изменить…»

Окошко «Виртуальная память» даёт более подробное описание параметров файла подкачки.

Убираем метку с пункта «Автоматически выбирать объём файла подкачки», затем напротив всех дисков устанавливаем переключатель «Без файла подкачки» и нажимаем «Задать».

Осталось лишь нажать кнопку «ОК», а потом перезагрузиться. Файл подкачки будет удалён системой. Теперь нужно проделать те же действия, но в последнем окне вернуть пометки и восстановить создание файла.

С использованием «Редактора групповой политики»

Этим способом можно заставить Windows самостоятельно очищать виртуальную память в процессе процедуры окончания сеанса. Файл подкачки регулярно станет удаляться, однако по той же причине выключаться компьютер станет несколько дольше.

Нажимаем «Win»+R, в позиции ввода окна «Выполнить» набираем gpedit.msc, затем кликаем на экранную кнопку «ОК».

В появившемся окне «Редактор локальной групповой политики» переходим на вкладку «Конфигурация компьютера» в левой трети, затем выбираем «Конфигурация Windows».

Выбираем каталог «Локальные политики».

Переходим на папку, тоже названную «Параметры безопасности».

Мы у цели. В центральной трети окна находится длинный список, в котором разыскиваем «Завершение работы: очистка файла подкачки виртуальной памяти», затем активируем всплывающее меню, нажимая правую клавишу мышки. Поскольку «Справка» нам сейчас не нужна, останавливаемся на «Свойствах».

В окошке с таким же именем переводим переключатель на «Включён» и выбираем «ОК», сохраняя введённые данные.

С этого момента Windows будет автоматически очищать виртуальную память при окончании работы системы.

Используя «Редактор реестра»

Этот способ более быстрый, но требует определённого опыта, поскольку реестр Windows 7 — очень важный элемент, обращаться с ним следует аккуратно.

«Редактор реестра» вызываем, используя уже известное окно «Выполнить», но сейчас в позиции ввода набираем regedit.exe.

Реестр представлен в виде вложенных папок, двигаясь по дереву которых можно добраться до искомого параметра. Нам необходим ClearPageFileAtShutdown, который расположен здесь: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management.

После того как мы выберем нужный каталог, в окне будет отображён перечень хранящихся в нём параметров. Выбираем ClearPageFileAtShutdown и нажимаем правую кнопку мышки, открывая всплывающее меню.

Нажимаем на опцию «Изменить…», после чего открывается небольшое окно «Изменение параметра DWORD (32 бита)». Параметр нужно сменить с «0» на «1».

Остаётся только нажать «ОК». Теперь файл подкачки будет чиститься системой при каждом окончании работы.

Видео: увеличение оперативной памяти с помощью флешки на компьютере или ноутбуке

После редактирования списка «Автозагрузки» простейшим способом очистки оперативной памяти будет перезагрузка системы. Подходящие настройки реестра и служб Windows также добавят свободного пространства ОЗУ. Если же и этих мер будет недостаточно, можно попытаться исправить ситуацию с помощью специализированных программ или расширить память с помощью использования внешних накопителей.

Описанная сегодня бесплатная компьютерная программа (знаменитого производителя) поможет (быть может) тем пользователям, которым вечно не хватает памяти, у которых мало её .

Речь пойдёт о - она Вам позволит вовремя очистить оперативную память компьютера путём дефрагментации.

Лично я думаю, что подобные программы временное и вынужденное решение проблемы нехватки оперативной памяти. Полноценно снять данный вопрос может только физическое увеличение её объёма (покупка дополнительной планки оперативки).

Но далеко не все пользователи могут позволить себе легко раскошелиться на такое приобретение - оперативная память для компьютера сегодня стоит приличных денег 🙁 .

Как определить нехватку памяти

Очень просто. После запуска компьютера он работает некоторое время шустро, а потом начинает «тупить». Начинают медленнее работать программы и браузер еле ворочает страницы сайтов - в компьютере мало оперативной памяти.

Очистить оперативную память компьютера Wise Memory Optimizer позволяет путём отключения лишних потребителей её, закрытием лишних фоновых процессов и её дефрагментацией.

В Wise Memory Optimizer доступен ручной режим и автоматический - программа в нужный момент (при достижении заданного количества занятой памяти) сама производит очистку.

Кстати, производители у данной программы те же, что создали отличные чистилки - .

Давайте уже очистим оперативную память (:connie_13. Всё очень просто - запускаем скачанную (по официальной ссылке в конце статьи) и установленную Wise Memory Optimizer…

Переходим в настройки и выставляем русский язык…

Каждый пользователь персонального компьютера , который хотя бы раз переустанавливал Windows, знает, что сразу же после установки система работает гораздо быстрее, нежели через несколько месяцев ее использования. Такая ситуация, прежде всего, связана с тем, что оперативная память компьютера, говоря простым языком , забивается. Также в действие вступают и другие факторы, например, реестр, который забивается «ненужной» информацией. Однако их роль несущественна.

Как разгрузить оперативную память?

1. Определенные программы в процессе своей работы практически полностью загружают ОЗУ компьютера, причем, после их закрытия, память не разгружается. Если возникла подобная ситуация, просто перезагрузите компьютер . В этом случае произойдет полная очистка памяти, и компьютер начнет работать гораздо быстрее.

Важно! Как правило, подобная ситуация говорит о слабой оптимизации программного обеспечения , которое загружает ОЗУ. Его использования лучше избегать.

2. Если же оперативная память забивается постоянно, то следует взглянуть, какие именно процессы не дают функционировать программам в нормальном режиме. Для этого запускаем Диспетчер задач (сочетание клавиш Ctrl+alt+del ) и смотрим вкладку « Процессы ». Здесь мы увидим, какие именно программы забирают больше всего ОЗУ. Для того чтобы разгрузить оперативную память, находим «прожорливый» процесс и жмем на кнопку « Завершить процесс ».

3. Если оперативную память нагружает та программа, которая находится в списке автозагрузки, то есть запускается сразу же после старта Windows, то ее оттуда необходимо удалить. Запускаем утилиту редактирования автозагрузки ( «Пуск» - «Выполнить» и набираем msconfig ). В появившемся окне выбираем вкладку « » и удаляем ненужные программы , снимая галочки.

Важно! Во время разгрузки оперативной памяти будьте аккуратны, дабы не завершить процессы, необходимые для нормальной работы системы, а также не закрыть программы с несохраненными параметрами.

Многие пользователи компьютера сталкиваются со снижением скорости его работы через определенный период после включения. Причиной этого являются фрагменты программ, которые засоряют ОЗУ – оперативную память. Почистив все ненужное, вы увеличите быстродействие ПК или ноутбука, иногда существенно. Ниже мы приведем несколько способов очистки оперативной памяти компьютера с Windows 7.

Помните: пользователю недоступна вся ОЗУ компьютера. Часть её используется службами операционной системы и иногда видеокартой. Лишь оставшийся объем предназначен для обработки данных запущенного пользователем софта, его и стоит почистить.

Самый действенный способ почистить оперативную память – отключить все программы и оставить только ту, с которой вы работаете. Это решение особенно эффективно, когда в компьютере малый размер оперативки.

Статистику использования оперативной памяти можно посмотреть в Диспетчере задач во вкладке «Быстродействие». Запускается он одновременным зажатием клавиш Ctrl, Alt и Delete или Ctrl, Shift и Esc. Открыв указанную вкладку, вы можете увидеть используемую и свободную оперативную память. Как правило, свободной памяти всегда немного. Во вкладке «Приложения» отображаются запущенные программы , которые необходимо закрыть для очистки ОЗУ, таким образом её и удастся почистить.

К «лишним» процессам можно отнести агенты программ, не выполняющие никаких полезных функций, кроме мониторинга интернет-ресурсов их разработчиков на предмет наличия свежих обновлений . Отключить их можно при помощи утилиты, которая входит в базовый набор программ Windows. Запускается она кнопкой «Пуск» и вводом названия msconfig в строке поиска в нижней части появившегося окна. Кликнув на найденном результате, во вкладке «Автозагрузка» уберите все лишние галочки и перезагрузите компьютер.

Сторонний софт

Увеличить быстродействие компьютера помогут несколько утилит из данного списка:

- RAM Memory Cleaner and Optimizer. Мгновенно освобождает ОЗУ при снижении скорости работы ПК.

- MemoryCleaner. Работает в фоновом режиме. В каждом случае нехватки оперативки программа удаляет пустые блоки и дефрагментирует ОЗУ, тем самым освобождая в ней.

- VC RamCleaner. Проверяет память на наличие неработающих фрагментов. За несколько секунд освобождает их, повышая работоспособность ПК или ноутбука.

- CleanMem. Удаляет из ОЗУ неработающие фрагменты программ.

- nCleaner. Утилита для комплексного обслуживания ОС. В числе прочих функций, дефрагментирует оперативку и оптимизирует ее работу.

Все указанные программы являются бесплатными и не занимают много места в памяти. Их использование гарантированно.

Прочие способы

- Отключение Защитника Windows. Если на вашем компьютере запущен антивирус, его работа Защитником только дублируется, занимая место в оперативной памяти. Запустите «Панель управления» через меню «Пуск», найдите «Защитник Windows» - «Программы» - «Параметры» - «Администратор». Уберите галочку «Использовать эту программу» и подтвердите выбор нажатием кнопки «Сохранить».

- Отключение Windows Aero. Оболочка, которая делает все ОС Windows, начиная с Vista, такими красивыми, тоже потребляет немало ресурсов. На Панели управления во вкладке «Счетчики и средства производительности» есть пункт для настройки визуальных эффектов . Следует выбрать пункт «Обеспечить наилучшее быстродействие» и подтвердить выбор.

- Добавление аппаратной памяти. Если все вышеперечисленные способы помогают слабо, возможно, следует задуматься о покупке дополнительной планки ОЗУ. Учтите, что устанавливать в свободный слот следует аналогичную по объему и типу оперативную память. Чтобы наверняка узнать, какая именно память установлена, можно воспользоваться специальной утилитой – например, Everest.

Стабильность и продуктивность работы персонального компьютера зависит от его конфигурации. Немалая роль в этом отведена оперативной памяти. Она, ни много ни мало, определяет производительность компьютера, выступая своего рода посредником между центральным процессором и жёстким диском или другим носителем информации. Давайте разберёмся, как правильно почистить оперативную или физическую память на ПК с Windows.

Виды памяти компьютера

Компьютерная память - это система, включающая в себя различные запоминающие специальные устройства, взаимодействующие как между собой, так и с центральным процессором.

Физической оперативной памятью (RAM) называется энергозависимая часть системы, используемая для временного хранения считываемого с носителя программного кода и любых других входных или выходных данных, которые затем обрабатываются процессором. Её функции реализуются с помощью оперативного запоминающего устройства (ОЗУ) в виде технической планки с микросхемами, вставляемой в специальные парные гнёзда на материнской плате . Информация, накапливаемая в модулях ОЗУ, при выключении компьютера теряются. Поэтому такой тип памяти и получил название оперативной. Её объём на сегодняшний день исчисляется в гигабайтах. Обычно это планки от 2 ГБ и выше. Работа компьютера под управлением Windows 7 без установленных модулей ОЗУ, включаемых в общую логическую цепочку, невозможна.

Установка планок оперативной памяти в предназначенные для неё слоты

Установка планок оперативной памяти в предназначенные для неё слоты

При нехватке оперативной памяти используется виртуальная, позволяющая автоматически перераспределять нагрузку, перемещая части выполняемых приложений в выделяемую для этих целей область на жёстком диске . Физическая постоянная память (ROM) служит для длительного хранения информации, которая сохраняется и при отключении питания компьютера. Весь массив информации при этом располагается на жёстком диске с установленной ОС Windows 7. Также данные могут храниться на любых других носителях (флеш-накопители, dvd-диски).

Существует ещё и видеопамять, встроенная непосредственно в видеокарту. С её помощью формируется изображение на экране монитора.

Проверка загруженности физической памяти (РАМ)

Повышенная нагрузка на оперативную память может вызвать замедление работы, а в некоторых случаях даже зависание компьютера. При возникновении нестабильности следует разобраться, на какие действующие процессы расходуются ресурсы. Воспользуйтесь стандартной комбинацией Ctrl+Shift+Esc для открытия «Диспетчера задач». В окне, открываемом через пункт меню «Процессы» видно, как и в каком объёме расходуется оперативка. А её общий расход в процентах отражается справа в самом низу открытого окна.

Потребление оперативной памяти рабочими процессами в Windows 7

Потребление оперативной памяти рабочими процессами в Windows 7

На вкладке «Быстродействие» показана выделенная RAM (в соответствующих единицах) на работающие потоки и процессы, количество доступной, кэшированной, свободной памяти, хронологический график её использования, а также представлены данные ядра.

На вкладке «Быстродействие» отображается детальная информация распределения оперативной памяти

На вкладке «Быстродействие» отображается детальная информация распределения оперативной памяти

Методика чистки RAM

Сокращение объёма потребляемой оперативной памяти во всех случаях повышенной нагрузки, приводящей к замедлению работы Windows 7 является эффективным способом устранения возникающих неполадок. Для этого следует выполнить ряд действий для очистки RAM и оптимизировать её работу.

Закрытие неиспользуемых программ

Все открытые приложения можно определить по иконкам, расположенным в самом низу «Рабочего стола». Ещё они показаны в «Диспетчере задач» на вкладке «Приложения». Для закрытия неиспользуемого в данный момент программного процесса необходимо снять задачу, предварительно отметив приложение мышкой. Этот метод в особенности актуален при зависании некоторых программ, к примеру, таких как Word или Excel. Но подобное закрытие приложений является аварийным и использовать его следует только в крайних случаях.

Отключение зависших или неиспользуемых приложений для высвобождения оперативной памяти

Отключение зависших или неиспользуемых приложений для высвобождения оперативной памяти

Остановка фоновых процессов

Закрытие многих программ далеко не всегда приводит к их полной остановке. Многие фоновые процессы продолжают действовать. Особенно это относится к торрентам и подобному аналогичному софту. Зачастую такие приложения преднамеренно оставляют в оперативке работающие процессы даже после закрытия программы. Остановить их можно на вкладке «Процессы» в «Диспетчере задач». А на вкладке «Службы» есть возможность остановить запускаемые по умолчанию службы, которые не используются системой, но потребляют ресурсы. При этом будут деактивированы и связанные с ними фоновые процессы.

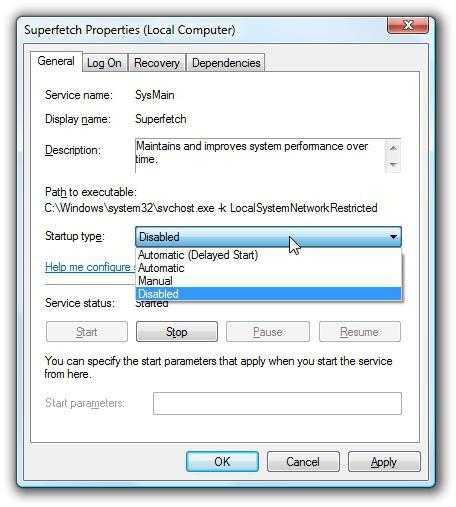

Следует учитывать, что после перезапуска системы все внесённые изменения будут потеряны. Чтобы этого не произошло, следует отключить неиспользуемые службы на соответствующей вкладке в разделе «Администрирование», открываемый через панель управления. Выберите тип запуска «Отключена» через контекстное меню.

Выбор режима запуска службы

Выбор режима запуска службы

Таблица: разрешённые для отключения службы

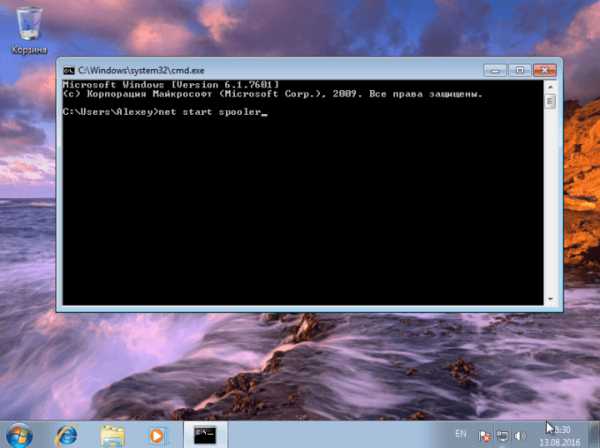

Остановить, а затем и отключить службу возможно и через командную строку. Для её открытия введите комбинацию с клавиатуры Win+R и выполните команду cmd . Далее в командной строке пропишите и выполните net stop или sc stop и затем sc configstart=disabled.

Остановка служб Windows 7 через командную строку

Остановка служб Windows 7 через командную строку

Оптимизация режима автозагрузки приложений

В конфигурации Windows 7 заложена полезная функция , позволяющая загружать программы в автоматическом режиме вместе с запуском системы. Многие приложения изначально настроены на использование автозагрузки. Но это необходимо не всегда, ведь каждая программа, запускаемая таким способом, забирает на себя часть ресурсов RAM. Введите с клавиатуры комбинацию Win+R и выполните команду msconfig. В открывшемся окне на вкладке «Автозагрузка» снимите отметки с тех приложений, которые нет необходимости запускать автоматически и сохраните настройки.

Среди пользователей вычислительной техники бытует мнение, что много оперативной памяти никогда не бывает… И с этим, уважаемый читатель, не поспоришь, особенно когда дело касается современных машин, у которых аппаратная конфигурация соответствует солидным характеристикам, а установленная на борту ПК Windows-система является 64-битной версией. Однако «больная» проблема многих - «физическая память компьютера загружена, что делать» - все так же продолжает свое бесславное существование, ставя в тупик рядового пользователя и порой заставляя опытного компьютерного гуру поломать голову над решением задачи «нехватка ОЗУ». Впрочем, не будем внедряться в архисложности «оперативных непоняток» и прибегнем к простым, но тем не менее действенным методам диагностики и оптимизации компьютерного свопа системы. Что ж, статья обещает стать памятной. RAM-секреты ждут своего разоблачения!

Караул, физическая память компьютера загружена!

Что делать и как с этим быть? Наверное, именно такие вопросы приходят на ум пользователю, когда он становится невольным свидетелем чудовищной заторможенности операционной системы Windows.

- С каждым последующим включением ПК запуск ОС все замедляется и замедляется.

- Кликабельность операционной системы при старте и в процессе использования становится невыносимой из-за «долгоиграющего процесса ожидания».

- Некогда «летающие» приложения, мягко говоря, продолжительно стартуют.

- Непонятные служебные сообщения атакуют монитор своим «ненавязчивым» присутствием.

В общем, любой из вышеописанных сценариев (не говоря уже о комплексном их проявлении), может достаточно быстро свести с ума любого пользователя. А ведь далеко не каждый «ожидающий» понимает, что все вышеописанное может являться результатом наших собственных упущений. Да и вряд ли рядовой пользователь вообще знает, как убедиться в том, что физическая память компьютера загружена?

Что делать в первую очередь, если ПК утратил быстродействие?

Конечно же, прежде всего, нужно провести диагностику системы. Причем все необходимое для этого заблаговременно предусмотрено майкрософтовскими разработчиками. Что ж, пришло время перейти к практической части нашего повествования.

- Кликните на панели задач (самая нижняя область экрана) правой кнопкой мышки.

- Из выпадающего списка выберите «Диспетчер…».

- Оказавшись в рабочей области одноименного служебного окна, воспользуйтесь вкладкой «Быстродействие».

- Визуально представленный график позволит вам оценить ОЗУ. В случае если на вашем ПК установлена Vista или более поздняя версия ОС Windows, то значение используемой памяти не должно превышать 70-75 % от общего номинала физического свопа. В противном случае необходимо разгрузить RAM-область.

Проблемы с памятью начинаются со старта ОС

Когда вы наблюдаете, что физическая память компьютера загружена на 80 % или выше этого значения, обратите внимание на автозагрузку. Скорее всего в момент запуска Windows упомянутая служба активирует множество фоновых приложений и различного ПО. Зачастую именно по этой причине ОЗУ и перегружается, буквально «разрываясь» между запросами множественных программ о выделении необходимого им для работы объема памяти. Однако исправить столь неприятную ситуацию можно достаточно легко.

- В поисковой строке пускового меню Windows пропишите команду «msconfig».

- После нажатия кнопки «Enter» вы попадете в служебное меню «Конфигурация системы».

- Активируйте вкладку «Автозагрузка» и отредактируйте приоритетный список запускаемого софта.

Вы будете удивлены, насколько быстро станет загружаться ваша ОС после проведенного перезапуска системы. Ничто не мешает вам на практике убедиться, что проблематичная ситуация, когда физическая память компьютера загружена на «Виндовс 7», будет исчерпана, после того как вы уберете все лишнее из автозагрузки.

Как очистить ОЗУ: два «фундаментальных» способа оптимизации

Начнем с главного - необходимо отключить неиспользуемый софт. Как правило, для того чтобы увидеть, какие именно программы запущены в фоновом режиме, нужно заглянуть в специальную область ОС - системный трей - и непосредственно оттуда (наведя маркер на объект и кликнув правой кнопкой) деактивировать выбранное ПО. Вполне может так оказаться, что сразу после того, как вы реализуете предложенную рекомендацию, вопрос «Физическая память компьютера загружена, как очистить» будет полностью разрешен. Ведь некоторые работающие в приложения невероятно «прожорливы» в плане использования системных RAM-ресурсов.

Еще один способ высвобождения памяти

Итак, для того чтобы посмотреть, какие программы или утилиты «скрытно» потребляют так нужные вам кило- и мегабайты ОЗУ, проделайте следующее:

- Нажмите сочетание клавиш «Alt+Ctrl+Del».

- После того как вы попадете в уже знакомое вам служебное окно, откройте вкладку «Процессы».

- Проанализируйте представленный список и методом ручной коррекции выключите фоновое приложение, которое вам не нужно в данный момент.

Однако не стоит спешить с деактивацией «агрессивных пунктов», так как отключение некоторых критически важных Windows-служб может пагубно отразиться на общем состоянии стабильности вашей ОС.

«Чудо»-оптимизаторы ОЗУ

Когда физическая память компьютера загружена на 90 процентов (из ранее представленного раздела статьи вы узнали, что такое значение является отклонением от нормы), некоторые из пользователей спешат очистить RAM-область с помощью различных утилит. Однако не многие из них догадываются, что такого вида оптимизация ОЗУ - это бесполезная трата времени, поскольку ничего конкретного в решение создавшейся проблемы они не вносят. «Многообещающий функционал» таких оптимизаторов лишь создает иллюзию, что память высвобождается, при этом привнося в работу ОС некоторые затруднения… Будьте уверены: ручной метод намного эффективней и более целесообразен в проведении, нежели мнимая «помощь» от сторонних разработчиков. Кстати, об этом (втором) способе RAM-оптимизации, советуем вам просто забыть…

Вредоносный код и методы его обнаружения

Нередко пользователь задается вопросом: «Физическая память компьютера загружена: вирус или нет?». Особую остроту такая проблема вызывает, когда все вышеописанные действия были реализованы на практике. В чем же дело и почему ОЗУ продолжает терять свой рабочий потенциал? Давайте разбираться.

- Скачайте из интернета одну из антивирусных утилит : Dr.Web CureIt!, Malwarebytes Anti-Malware или HitmanPro.

- После того как запущенное приложение закончит сканирование системы, инфицированные объекты будут очищены, а зловредные вирусы подвергнутся процессу удаления.

Стоит отметить, что далеко не всегда установленный на ваш ПК традиционный антивирус способен полноценно защитить вашу систему от проникновения и последующего негативного воздействия той или иной «цифровой заразы». Поэтому и имеет смысл провести проверку вашей ОС с помощью вышеперечисленных утилит.

Когда объем оперативки соответствует понятию «НЕ СЛИШКОМ»

Если вы работаете в «Ворде» и одновременно слушаете музыку, используя интернет-браузер, и видите, что физическая память компьютера загружена на 77 %, нет повода для беспокойства. Но если дела обстоят иначе, есть смысл рассмотреть проблему с технической точки зрения и задаться некоторыми вопросами: а сколько вообще модулей ОЗУ установлено на вашем ПК и каковы их номинальные «способности»? Стоит отметить немаловажный факт: в зависимости от версии используемой Windows-системы требования к объему оперативной памяти могут варьироваться от 256 МБ до 2 ГБ (только для «нужд» самой операционки). Ну а если вы все-таки решились на использование ресурсоемкой программы на компьютере с ограниченным ОЗУ, то впору задуматься о расширении

Подводя итоги

Итак, с определенной уверенностью можно сказать, что некогда для вас затруднительная ситуация «физическая память компьютера загружена, что делать» теперь уже разрешена. Тем не менее об одном немаловажном «оперативном» моменте все же стоит упомянуть.

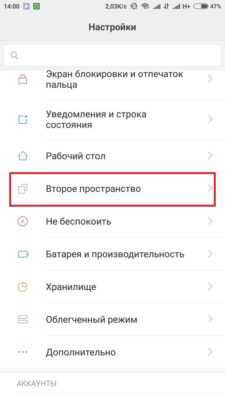

- Если вы используете Windows Vista , седьмую ОС или же более поздние версии продукта "Майкрософта", то при недостаточном объеме ОЗУ можно попробовать отключить службу «Superfetch».

Ну и последнее: не упускайте возможности модернизировать ваш ПК - добавление дополнительного RAM-модуля существенно расширит функционал и «боеспособность» вашей вычислительной техники. Не дайте впасть в беспамятство своему компьютеру!

В оперативной памяти вашего компьютера крутится много ненужного, мешая работе софта, которым вы пользуетесь. Мы собрали для вас пять простых способов освободить оперативную память, чтобы ускорить запуск операционной системы и работу программ. Самый простой способ читайте в конце статьи.

Завершите ненужные процессы

Каждая программа, которая работает на вашем компьютере - это системный процесс или целая группа процессов. Процессы могут работать как явно (вы сами открыли программу и пользуетесь ей) так и в фоновом режиме (программа независимо от вас создает процессы для своей работы).

Нажмите Ctrl + Alt + Delete и откройте диспетчер задач. Посмотрите на список процессов, которые сейчас крутятся в вашей оперативной памяти? Какие из них ненужные? Обычно это различные службы фонового обновления программ или «висящие» в трее программы, которыми вы не пользуетесь. Нажмите правой кнопкой мыши по процессу и выберите Снять задачу . Убрав лишние процессы, вы освободите от них свою ОЗУ.

Отключите ненужные программы в автозагрузке

Программы, настроенные на автозагрузку, запускаются при включении компьютера независимо от вашего желания и работают в фоновом режиме, занимая место в оперативной памяти компьютера. Уберите из автозагрузки Skype, uTorrent и сервисы обновления разных драйверов, и память немного разгрузится.

Для этого наберите msconfig в строке поиска Windows и откройте утилиту конфигурации Windows. Перейдите на вкладку и снимите галочки (или нажмите правой кнопкой мыши и выберите Отключить в Windows 8.1) с программ, запускающихся в фоновом режиме.

Отключите лишние службы

Службы в Windows вообще работают независимо от вас - вы их даже не замечаете. Но при этом они занимают свою долю оперативной памяти. Если вы не пользуетесь Bluetooth на ноутбуке, соответствующую службу можно просто отключить. Или выключить все службы и устанавливать их вручную.

Для этого используйте ту же утилиту msconfig . Перейдите на вкладку Службы и снимите галочки со всех служб, которые не нужны. Будьте осторожны: вы можете отключить системную службу Windows, так что перед отключением «погуглите», для чего нужна та или иная служба, и можно ли ее отключать. Можно для верности просто установить галочку «Не отображать службы Microsoft» .

Закройте лишние вкладки в браузере

Если у вас есть привычка хранить открытыми по пятьдесят вкладок в браузере, избавьтесь от нее. И от закрепленных вкладок, которые открываются вместе с браузером - тоже. Чем больше страниц открыто в вашем браузере, тем больше памяти он потребляет.

Особенно если у вас Google Chrome. Ведь Chrome создает для каждой вкладки отдельный процесс, который «отхватывает» свою долю оперативной памяти. Переместите все нужные страницы в закладки и открывайте их по мере необходимости. Вот так открытые вкладки в Chrome потребляют память:

Воспользуйтесь приложением для очистки памяти

Есть самый легкий способ почистить «оперативку»: специальные утилиты, которые умеют определять, что в памяти лишнее. Они справятся за вас, если вам страшно или лень работать со службами и процессами самостоятельно (но вкладки в браузере все-таки придется закрыть своими руками). К примеру, можно использовать следующие утилиты.

Обеспечить высокое быстродействие системы и возможность решения различных поставленных задач на компьютере можно, имея определенный запас свободной оперативной памяти. При загрузке ОЗУ более чем на 70% могут наблюдаться значительные торможения системы, а при приближении к 100% компьютер вообще зависает. В этом случае актуальным становится вопрос очистки ОЗУ. Давайте узнаем, как это сделать при использовании Windows 7.

Оперативную память, хранящуюся в оперативном запоминающем устройстве (ОЗУ), нагружают различные процессы, которые запускаются программами и службами, функционирующими на компьютере. Просмотреть их список можно в «Диспетчере задач» . Необходимо набрать Ctrl+Shift+Esc либо, щелкнув по панели задач правой кнопкой мышки (ПКМ ), остановить выбор на «Запустить Диспетчер задач» .

Затем для просмотра образов (процессов) перейдите в раздел «Процессы» . Там открывается список запущенных в данный момент объектов. В поле «Память (частный рабочий набор)» указывается количество оперативной памяти в мегабайтах, занятое соответствующим образом. Если щелкнуть по наименованию данного поля, то все элементы в «Диспетчере задач» будут выстроены в порядке убывания занимаемого ими пространства ОЗУ.

Но часть из этих образов в данный момент пользователю не нужна, то есть, фактически они работают вхолостую, только занимая память. Соответственно, для того, чтобы снизить нагрузку на ОЗУ, нужно отключить ненужные программы и службы, которые соответствуют этим образам. Названные задачи можно решать, как при помощи встроенного инструментария Виндовс, так и используя сторонние программные продукты.

Способ 1: применение стороннего ПО

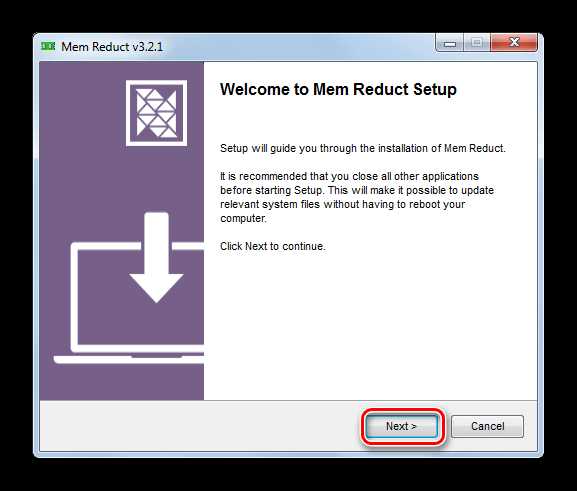

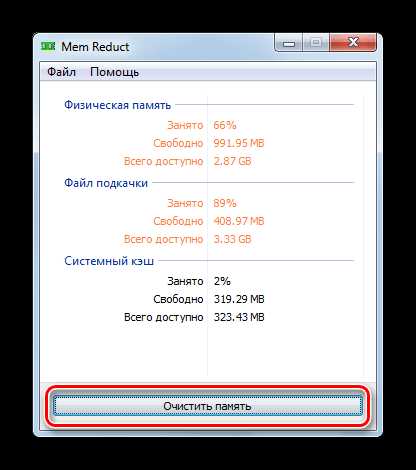

Прежде всего, рассмотрим способ освобождения ОЗУ с помощью использования стороннего программного обеспечения. Давайте узнаем, как это сделать на примере небольшой и удобной утилиты Mem Reduct.

- После загрузки установочного файла запустите его. Откроется приветственное окошко установки. Нажимайте «Next» .

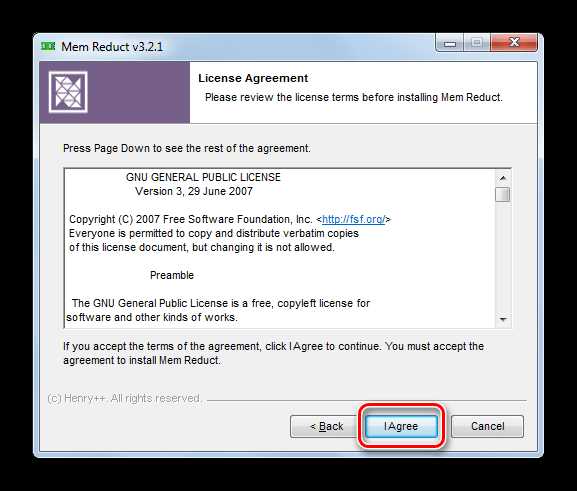

- Далее нужно согласиться с лицензионным соглашением, нажав «I Agree» .

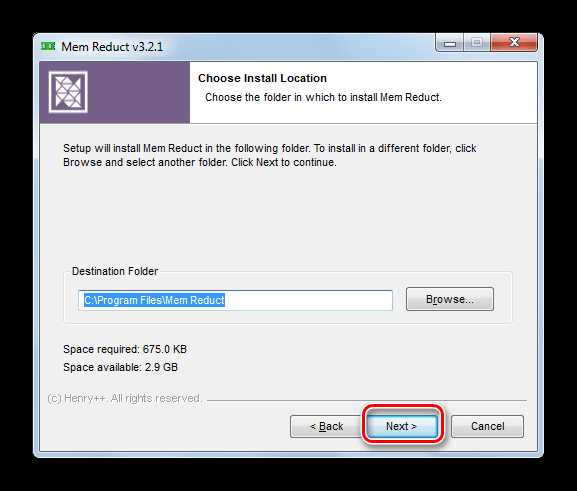

- На следующем этапе предстоит выбрать директорию установки приложения. Если нет важных причин, препятствующих этому, оставьте данные настройки по умолчанию, нажав «Next» .

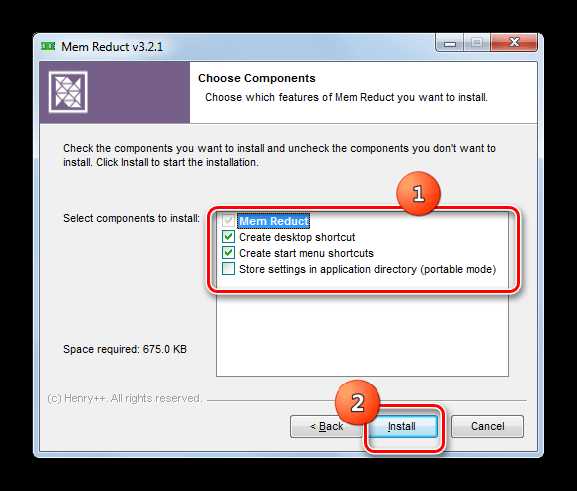

- Далее открывается окошко, в котором путем установки или снятия галочек напротив параметров «Create desktop shortcuts» и «Create start menu shortcuts» , можно установить или убрать иконки программы на рабочем столе и в меню «Пуск» . После выполнения настроек нажимайте «Install» .

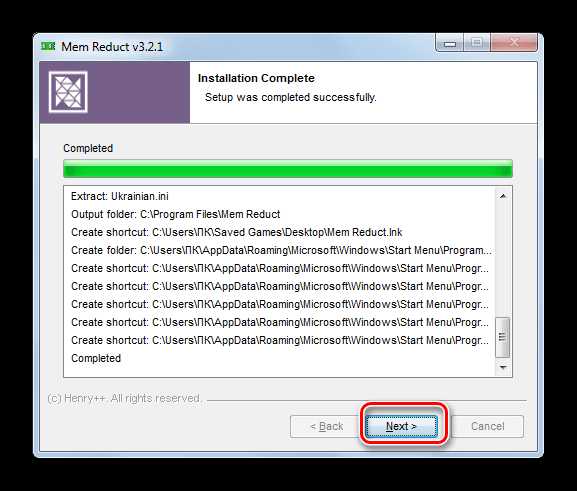

- Выполняется процедура установки приложения, по завершению которой нажимайте «Next» .

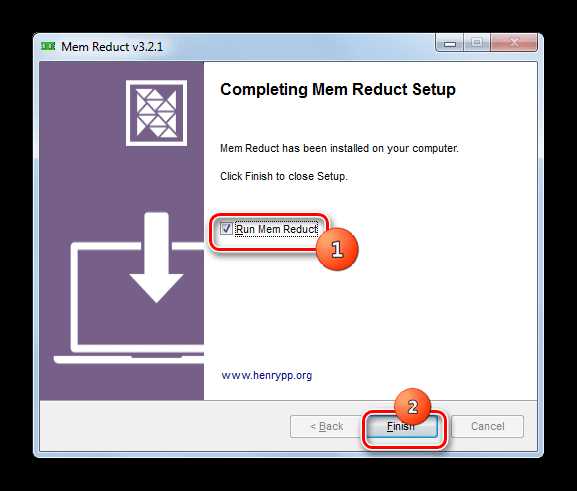

- После этого открывается окно, где сообщается, что программа успешно установлена. Если вы хотите, чтобы она тут же была запущена, проследите за тем, чтобы около пункта «Run Mem Reduct» стояла галочка. Далее жмите «Finish» .

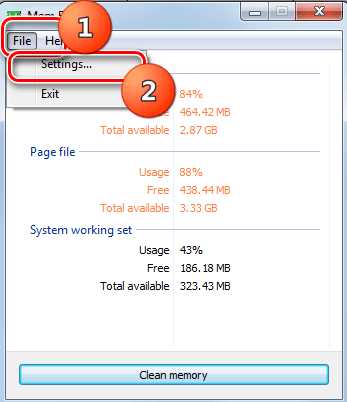

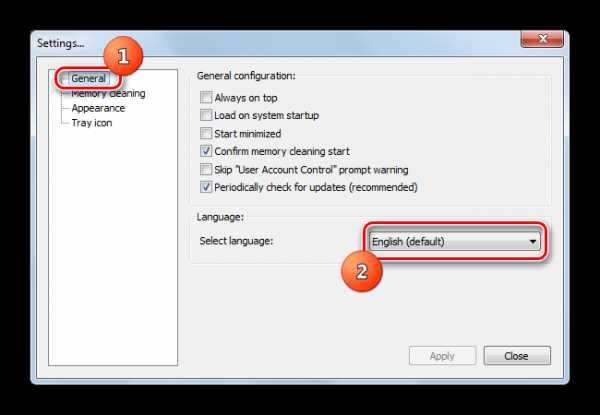

- Происходит запуск программы. Как видим, интерфейс у неё англоязычный, что не совсем удобно для отечественного пользователя. Для того, чтобы изменить это, щелкайте «File» . Далее выбирайте «Settings…» .

- Открывается окошко настроек. Перейдите в раздел «General» . В блоке «Language» существует возможность выбрать язык, который подходит для вас. Для этого нужно щелкнуть по полю с наименованием текущего языка «English (default)» .

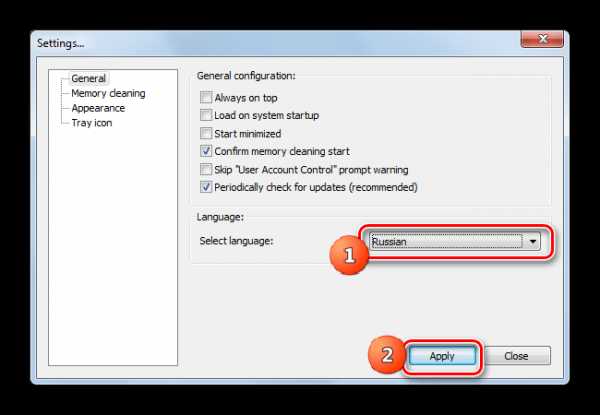

- Из раскрывшегося перечня выберите нужный язык. Например, для перевода оболочки на русский язык выбирайте «Russian» . Затем щелкайте «Apply» .

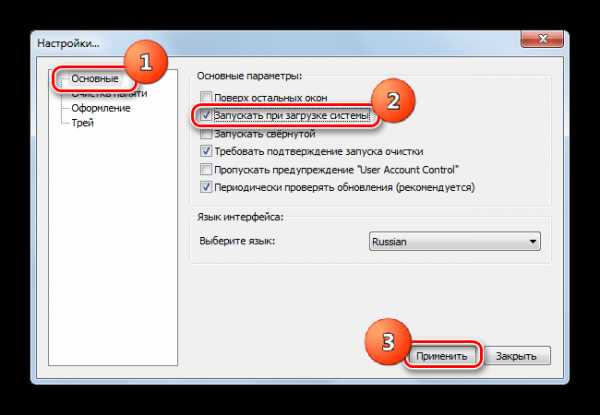

- После этого интерфейс программы будет переведен на русский язык. Если вы хотите, чтобы приложение запускалось вместе с компьютером, то в этом же разделе настроек «Основные» установите галочку около параметра «Запускать при загрузке системы» . Жмите «Применить» . Много пространства в ОЗУ данная программа не займет.

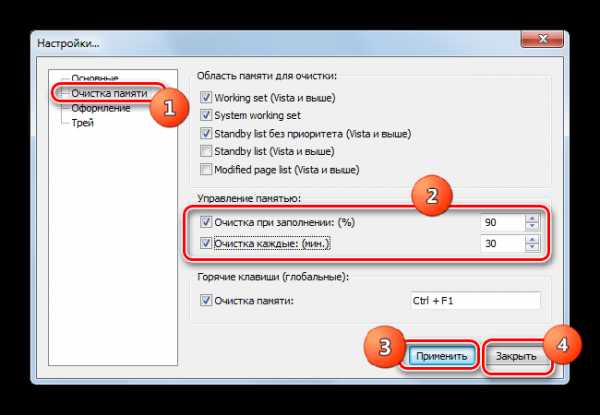

- Затем переместитесь в раздел настроек «Очистка памяти» . Тут нам нужен блок настроек «Управление памятью» . По умолчанию освобождение производится автоматически при заполнении оперативки на 90%. В поле, соответствующему этому параметру, вы при желании можете изменить данный показатель на другой процент. Также, установив галочку около параметра «Очистка каждые» , вы запустите функцию периодической очистки ОЗУ через определенное количество времени. По умолчанию это 30 минут. Но вы также можете выставить в соответствующем поле и другое значение. После того, как эти настройки установлены, жмите «Применить» и «Закрыть» .

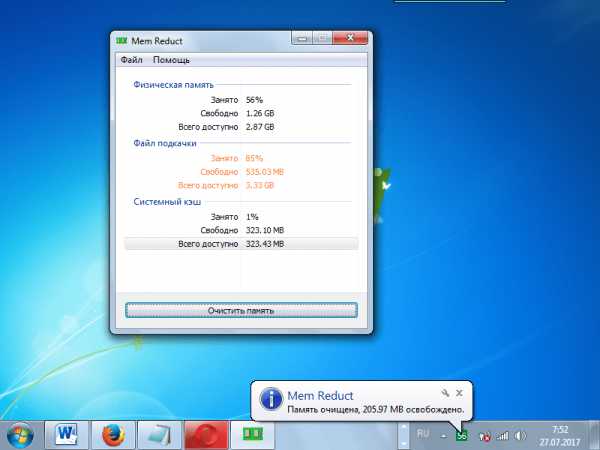

- Теперь ОЗУ будет автоматически очищаться после достижения определенного уровня его загруженности или по прошествии указанного отрезка времени. Если же вы хотите произвести очистку немедленно, то для этого в главном окне Mem Reduct достаточно нажать на кнопку «Очистить память» или применить комбинацию Ctrl+F1 , даже если программа свернута в трей.

- Появится диалоговое окно, в котором будет спрашиваться, действительно ли пользователь желает произвести очистку. Нажимайте «Да» .

- После этого память будет очищена. Информация о том, сколько именно удалось освободить пространства, отобразится из области уведомлений.

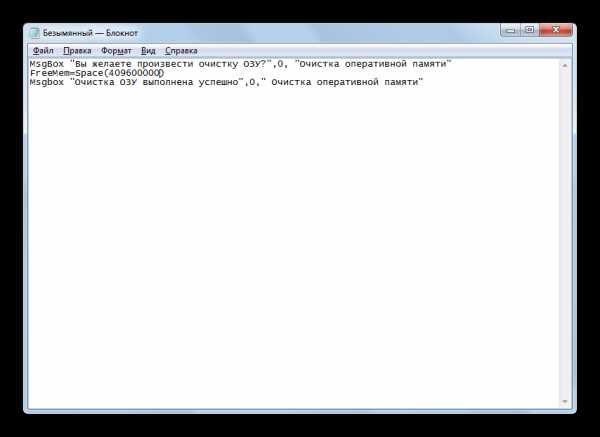

Способ 2: применение скрипта

Также для освобождения ОЗУ вы можете записать собственный скрипт, если не желаете использовать для этих целей сторонние программы.

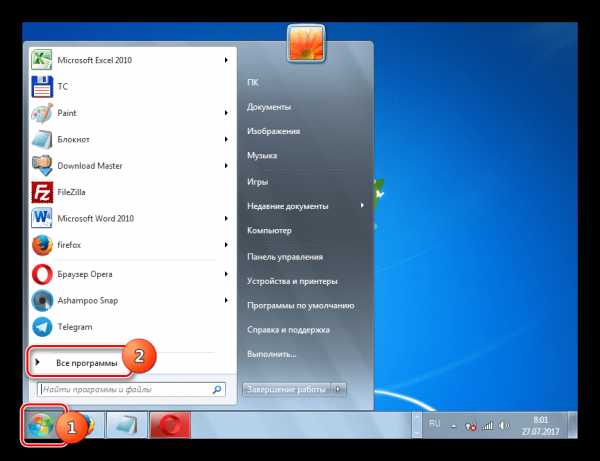

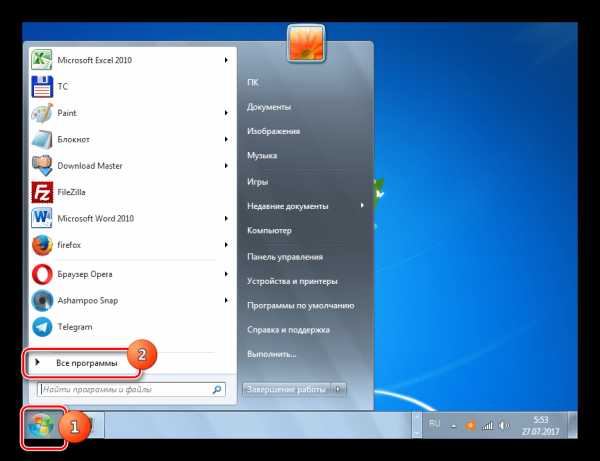

- Нажмите «Пуск» . Переместитесь по надписи «Все программы» .

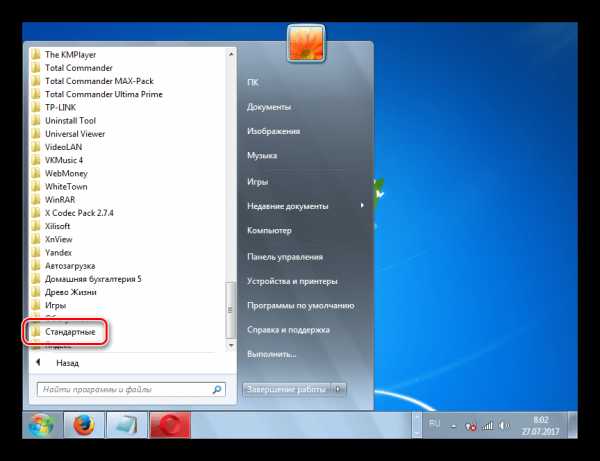

- Выберите папку «Стандартные» .

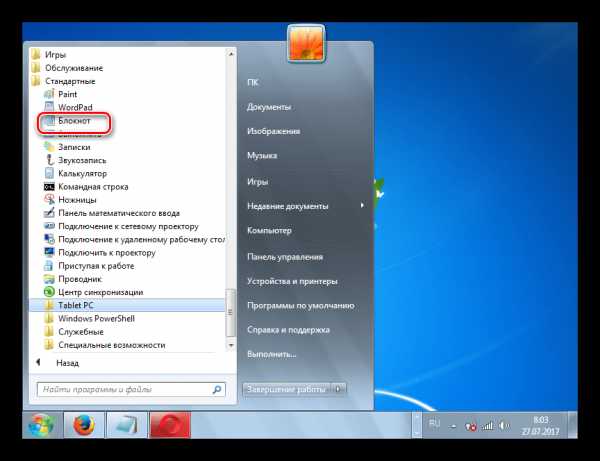

- Щелкните по надписи «Блокнот» .

- Запустится «Блокнот» . Вставьте в него запись по следующему шаблону:

FreeMem=Space(*********)В этой записи параметр «FreeMem=Space(*********)» у пользователей будет отличаться, так как он зависит от величины оперативной памяти конкретной системы. Вместо звездочек нужно указать конкретное значение. Эта величина рассчитывается по следующей формуле:

Объём ОЗУ (Гб)x1024x100000

То есть, например, для ОЗУ объемом 4 Гб данный параметр будет выглядеть так:

FreeMem=Space(409600000)

А общая запись примет такой вид:

MsgBox "Вы желаете произвести очистку ОЗУ?",0, "Очистка оперативной памяти"

FreeMem=Space(409600000)

Msgbox "Очистка ОЗУ выполнена успешно",0," Очистка оперативной памяти"

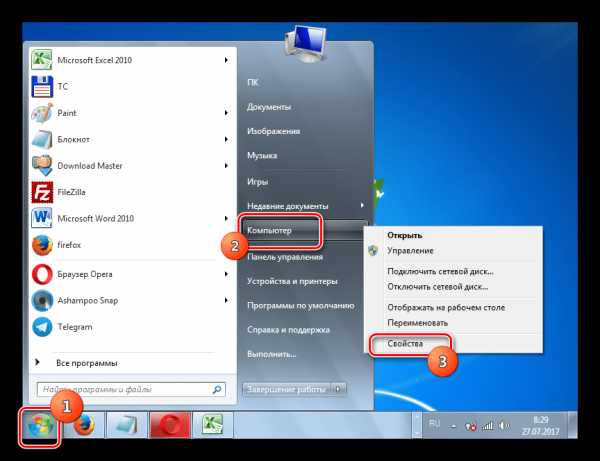

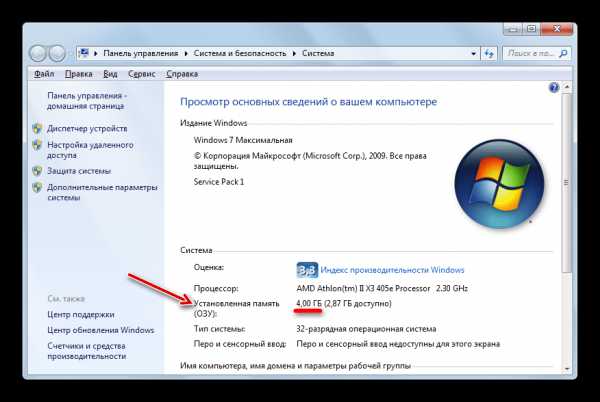

Если вы не знаете объем своего ОЗУ, то посмотреть его можно, выполнив следующие действия. Нажимайте «Пуск» . Далее ПКМ щелкайте по «Компьютер» , а в перечне выбирайте «Свойства» .

Откроется окно свойств компьютера. В блоке «Система» находится запись «Установленная память (ОЗУ)» . Вот напротив этой записи и расположено нужное для нашей формулы значение.

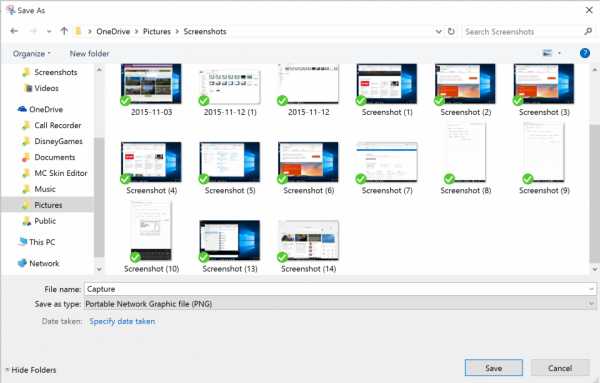

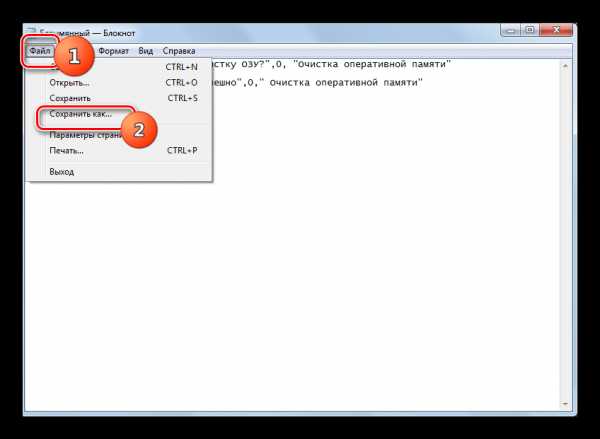

- После того, как скрипт записан в «Блокноте» , следует его сохранить. Щелкайте «Файл» и «Сохранить как…» .

- Запускается оболочка окна «Сохранить как» . Перейдите в ту директорию, где хотите хранить скрипт. Но советуем для удобства запуска скрипта выбрать для этой цели «Рабочий стол» . Значение в поле «Тип файла» обязательно переведите в позицию «Все файлы» . В поле «Имя файла» впишите наименование файла. Оно может быть произвольным, но обязательно должно заканчиваться расширением.vbs. Например, можно использовать такое наименование:

Очистка оперативной памяти.vbs

После того, как указанные действия произведены, жмите «Сохранить» .

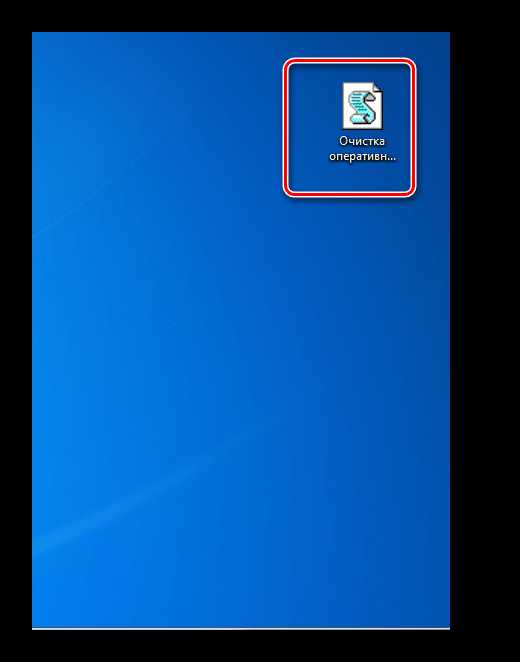

- Затем закрывайте «Блокнот» и переходите в ту директорию, куда был сохранен файл. В нашем случае это «Рабочий стол» . Дважды щелкайте по его наименованию левой кнопкой мыши (ЛКМ ).

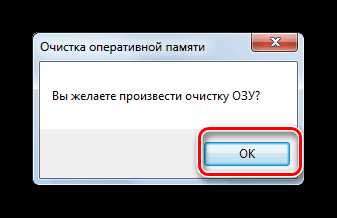

- Появляется диалоговое окно с вопросом, желает ли пользователь произвести очистку ОЗУ. Соглашаемся, нажав «OK» .

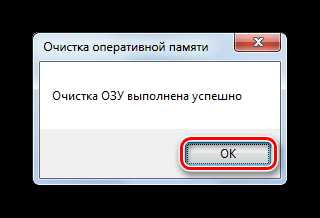

- Скрипт выполняет процедуру освобождения, после чего появляется сообщение о том, что очистка ОЗУ выполнена успешно. Для завершения работы с диалоговым окном нажимайте «OK» .

Способ 3: отключение автозагрузки

Некоторые приложения при установке добавляют себя в автозагрузку через реестр. То есть, они активируются, как правило, в фоновом режиме, каждый раз при включении компьютера. При этом, вполне возможно, что реально эти программы требуются пользователю, допустим, раз в неделю, а может даже и реже. Но, тем не менее, они работают постоянно, тем самым захламляя ОЗУ. Вот такие приложения и следует убрать из автозапуска.

Также имеется и другой способ включения автозагрузки для программ. Он производится путем добавления ярлыков со ссылкой на их исполняемый файл в специальную папку. В этом случае с целью снижения нагрузки на ОЗУ также есть смысл очистить эту папку.

Существуют иные способы отключить автозапуск программ. Но на этих вариантах мы останавливаться не будем, так как им посвящен отдельный урок.

Способ 4: отключение служб

Как уже было сказано выше, на загрузку оперативной памяти влияют различные запущенные службы. Они действуют через процесс svchost.exe , который мы можем наблюдать в «Диспетчере задач» . Причем, образов с таким именем может быть запущено сразу несколько. Каждому svchost.exe соответствует сразу несколько служб.

Таким же образом можно отключать и другие службы, если вы точно знаете, что они не пригодятся ни вам, ни системе. Подробнее о том, какие именно службы можно отключить, говориться в отдельном уроке.

Способ 5: ручная очистка ОЗУ в «Диспетчере задач»

ОЗУ можно также почистить вручную, остановив те процессы в «Диспетчере задач» , которые пользователь считает бесполезными. Конечно, прежде всего, нужно попытаться закрыть графические оболочки программ стандартным для них способом. Также необходимо закрыть те вкладки в браузере, которыми вы не пользуетесь. Это тоже высвободит оперативку. Но иногда даже после внешнего закрытия приложения его образ продолжает функционировать. Существуют и такие процессы, для которых просто графическая оболочка не предусмотрена. Случается и такое, что программа зависла и обычным способом её просто не закрыть. Вот в таких случаях и необходимо использовать «Диспетчер задач» для очистки ОЗУ.

Но важно заметить, что пользователь обязательно должен осознавать, какой именно он процесс останавливает, за что данный процесс отвечает, и как это повлияет на работу системы в целом. Остановка важных системных процессов может привести к некорректной работе системы или к аварийному выходу из неё.

Способ 6: перезапуск «Проводника»

Также некоторый объем оперативной памяти временно позволяет высвободить перезапуск «Проводника» .

Существует довольно много вариантов очистки оперативной памяти системы. Все их можно разделить на две группы: автоматические и ручные. Автоматические варианты выполняются с помощью сторонних приложений и самописных скриптов. Ручная очистка производится путем выборочного удаления приложений из автозапуска, остановки соответствующих служб или процессов, нагружающих ОЗУ. Выбор конкретного способа зависит от целей пользователя и его знаний. Пользователям, у которых нет лишнего времени, или какие имеют минимальные знания ПК, рекомендуется применять автоматические способы. Более продвинутые юзеры, готовые потратить время на точечную очистку ОЗУ, предпочитают ручные варианты выполнения поставленной задачи.

Если на вашем компьютере мало оперативной памяти (например, всего 4 Гбайт), ресурсоемкие программы могут быстро занять ее всю и начать притормаживать, снизив быстродействие работы компьютера в целом. Поиграть в видеоигры при этом тоже особо не получится, так как для доступа к необходимым данным, которые не уместились в оперативную память, игра или программа будет обращаться к медленному HDD.

Что же делать, если апгрейд старенькой системы кажется вам нецелесообразным (логичнее накопить денег на сборку современной), а улучшить быстродействие все-таки хочется? Мы поделимся с вами некоторыми хитростями, которые помогут увеличить быстродействие «железа», будь то стационарный компьютер или ноутбук.

1. Закрываем неиспользуемые программы

Все программы во время работы сохраняют необходимые им данные в оперативной памяти. Чем больше программ работает, тем больше места в оперативной памяти они занимают. Если закрывать приложения, которыми вы не пользуетесь в данный момент времени - это положительно скажется на быстродействии. Например, перед тем как поиграть в игру, закройте браузер и мессенджер.

2. Убираем ненужное ПО из автозагрузки

Программы, которые запускаются вместе с Windows, тоже не принесут ничего хорошего, когда у вас дефицит ОЗУ. В Windows 10 откройте «Диспетчер задач», перейдите в расширенный режим отображения и кликните по вкладке «Автозагрузка». Вы удивитесь, обнаружив здесь кучу ненужного вам в повседневности ПО. Например, вряд ли вы собираетесь перепрограммировать мышку каждый день. Тогда зачем вам нужен вечно запущенный софт для кастомизации настроек? А вот системные утилиты трогать не стоит, чтобы не навредить компьютеру.

3. Управляем фоновыми процессами

Лишние фоновые процессы тоже можно отключить в том же «Диспетчере задач» на соответствующей вкладке «Процессы» в разделе «Фоновые…». Службы мониторинга обновлений программ, софт для снятия скриншотов и т.п. только отъедают драгоценные мегабайты оперативки. Но будьте внимательны: не отключите случайно системные процессы, иначе это может негативно повлиять на роботу компьютера.

4. Отключаем невостребованные службы

Если у вас нет консоли Xbox, то вам вряд ли необходима служба Xbox Game Monitoring. То же самое и с остальными службами. Антивирус надежно заменяет «Защитник Windows», а клиент Steam можно запускать по востребованию. Здесь перед нами задача стоит относительно простая: понять, какие службы нам не нужны, сделать по ним правый клик мышкой и выбрать пункт меню «Остановить». Главное - как и в предыдущем пункте быть внимательным и не отключить что-нибудь нужное по незнанию.

5. Проверяемся на вирусы

Причиной дефицита оперативной памяти могут быть и обычные вирусы. Как вариант, на ваш компьютер могли поместить скрытый майнер, программу-шпиона или «червя». Здесь вышеописанные методы никак не помогут. Исправить ситуацию поможет только антивирусное ПО, которым нужно провести глубокий анализ всего ПК. И даже если антивирус ничего не обнаружит, но подозрение на заражение есть, не стоит отказываться от дополнительной проверки сторонними антивирусными утилитами.

6. Чистим ОЗУ специализированным софтом

Те, кому лень вручную заниматься оптимизацией оперативной памяти, могут прибегнуть к помощи многочисленных утилит, таких как Advanced SystemCare. Эта программа представляет собой настоящий комбайн для удаления ненужных данных и мелкого ремонта. Софтине даже под силу найти и обезвредить вирусы, а в управлении она очень проста. Интерфейс будет интуитивно-понятен даже новичку, при этом вне зависимости от выбранного режима очистки, SystemCare эффективно освободит ОЗУ от хлама.

7. Очищаем ОЗУ с помощью простого скрипта

А можно и не ставить никаких утилит вовсе. При наличии пары минут свободного времени проще и быстрее будет написать небольшой скрипт, с помощью которого вы в любой момент сможете освободить необходимое количество оперативной памяти. Для этого создайте на «Рабочем столе» текстовый документ, сделав правый клик мышкой. Назовите файл «Очистка RAM», например, и внесите в него следующие данные: MsgBox «Оcвободить место в ОЗУ?»,0, »Очистка RAM»

FreeMem=Space (1024000000)

MsgBox «Место освобождено»,0, »ОчисткаRAM» Теперь поменяйте расширение файла с «.TXT» на «.VBS» и запустите получившийся скрипт. После активации вы увидите текстовое сообщение «Оcвободить место в ОЗУ?». Нажмите на кнопку «ОК» и после завершения процедуры скрипт уведомит вас, что «Место освобождено». В нашем скрипте мы установили значение, равное 1 Гбайт RAM. Если вам требуется освободить больше места, введите в скобках свое значение в байтах. Сколько оперативной памяти установлено в вашем ПК? 4 Гбайт 8 Гбайт 16 Гбайт 32 Гбайт 64 Гбайт и более Просмотреть результаты Загрузка … Читайте также: Сколько оперативной памяти нужно для компьютерных игр?

Выбираем оперативную память DDR4: 12 лучших комплектов на любой бюджет

Оперативная память не распознается: в чем могут быть причины?

Организация памяти процесса / Хабр

Управление памятью – центральный аспект в работе операционных систем. Он оказывает основополагающее влияние на сферу программирования и системного администрирования. В нескольких последующих постах я коснусь вопросов, связанных с работой памяти. Упор будет сделан на практические аспекты, однако и детали внутреннего устройства игнорировать не будем. Рассматриваемые концепции являются достаточно общими, но проиллюстрированы в основном на примере Linux и Windows, выполняющихся на x86-32 компьютере. Первый пост описывает организацию памяти пользовательских процессов.

Каждый процесс в многозадачной ОС выполняется в собственной “песочнице”. Эта песочница представляет собой

виртуальное адресное пространство, которое в 32-битном защищенном режиме

всегда имеет размер равный 4 гигабайтам. Соответствие между виртуальным пространством и физической памятью описывается с помощью

таблицы страниц (page table). Ядро создает и заполняет таблицы, а процессор обращается к ним при необходимости осуществить трансляцию адреса. Каждый процесс работает со своим набором таблиц. Есть один важный момент — концепция виртуальной адресации распространяется

на все выполняемое ПО,

включая и само ядро. По этой причине для него резервируется часть виртуального адресного пространства (т.н. kernel space).

Это конечно не значит, что ядро занимает все это пространство, просто данный диапазон адресов может быть использован для мэппирования любой части физического адресного пространства по выбору ядра. Страницы памяти, соответствующие kernel space, помечены в таблицах страниц как доступные исключительно для привилегированного кода (кольцо 2 или более привилегированное). При попытке обращения к этим страницам из user mode кода генерируется page fault. В случае с Linux, kernel space всегда присутствует в памяти процесса, и разные процессы мэппируют kernel space в одну и ту же область физической памяти. Таким образом, код и данные ядра всегда доступны при необходимости обработать прерывание или системный вызов. В противоположность, оперативная память, замэппированная в user mode space, меняется при каждом переключении контекста.

Синим цветом на рисунке отмечены области виртуального адресного пространства, которым в соответствие поставлены участки физической памяти; белым цветом — еще не использованные области. Как видно, Firefox использовал большую часть своего виртуального адресного пространства. Все мы знаем о легендарной прожорливости этой программы в отношении оперативной памяти. Синие полосы на рисунке — это сегменты памяти программы, такие как куча (heap), стек и так далее. Обратите внимание, что в данном случае под сегментами мы подразумеваем просто непрерывные адресные диапазоны. Это не те сегменты, о которых мы говорим при описании сегментации в Intel процессорах. Так или иначе, вот стандартная схема организации памяти процесса в Linux:

Давным давно, когда компьютерная техника находилась в совсем еще младенческом возрасте, начальные виртуальные адреса сегментов были совершенно одинаковыми почти для всех процессов, выполняемых машиной. Из-за этого значительно упрощалось удаленное эксплуатирование уязвимостей. Эксплойту часто необходимо обращаться к памяти по абсолютным адресам, например по некоторому адресу в стеке, по адресу библиотечной функции, и тому подобное. Хакер, рассчитывающий осуществить удаленную атаку, должен выбирать адреса для обращения в слепую в расчете на то, что размещение сегментов программы в памяти на разных машинах будет идентичным. И когда оно действительно идентичное, случается, что людей хакают. По этой причине, приобрел популярность механизм рандомизации расположения сегментов в адресном пространстве процесса. Linux рандомизирует расположение стека, сегмента для memory mapping, и кучи – их стартовый адрес вычисляется путем добавления смещения. К сожалению, 32-битное пространство не очень-то большое, и эффективность рандомизации в известной степени нивелируется.

В верхней части user mode space расположен стековый сегмент. Большинство языков программирования используют его для хранения локальных переменных и аргументов, переданных в функцию. Вызов функции или метода приводит к помещению в стек т.н. стекового фрейма. Когда функция возвращает управление, стековый фрейм уничтожается. Стек устроен достаточно просто — данные обрабатываются в соответствии с принципом «последним пришёл — первым обслужен» (LIFO). По этой причине, для отслеживания содержания стека не нужно сложных управляющих структур – достаточно всего лишь указателя на верхушку стека. Добавление данных в стек и их удаление – быстрая и четко определенная операция. Более того, многократное использование одних и тех же областей стекового сегмента приводит к тому, что они, как правило, находятся в кеше процессора, что еще более ускоряет доступ. Каждый тред в рамках процесса работает с собственным стеком.

Возможна ситуация, когда пространство, отведенное под стековый сегмент, не может вместить в себя добавляемые данные. В результате, будет сгенерирован page fault, который в Linux обрабатывается функцией expand_stack(). Она, в свою очередь, вызовет другую функцию — acct_stack_growth(), которая отвечает за проверку возможности увеличить стековый сегмент. Если размер стекового сегмента меньше значения константы RLIMIT_STACK (обычно 8 МБ), то он наращивается, и программа продолжает выполняться как ни в чем не бывало. Это стандартный механизм, посредством которого размер стекового сегмента увеличивается в соответствии с потребностями. Однако, если достигнут максимально разрещённый размер стекового сегмента, то происходит переполнение стека (stack overflow), и программе посылается сигнал Segmentation Fault. Стековый сегмент может увеличиваться при необходимости, но никогда не уменьшается, даже если сама стековая структура, содержащаяся в нем, становиться меньше. Подобно федеральному бюджету, стековый сегмент может только расти.

Динамическое наращивание стека – единственная ситуация, когда обращение к «немэппированной» области памяти, может быть расценено как валидная операция. Любое другое обращение приводит к генерации page fault, за которым следует Segmentation Fault. Некоторые используемые области помечены как read-only, и обращение к ним также приводит к Segmentation Fault.

Под стеком располагается сегмент для memory mapping. Ядро использует этот сегмент для мэппирования (отображания в память) содержимого файлов. Любое приложение может воспользоваться данным функционалом посредством системного вызовома mmap() (ссылка на описание реализации вызова mmap) или CreateFileMapping() / MapViewOfFile() в Windows. Отображение файлов в память – удобный и высокопроизводительный метод файлового ввода / вывода, и он используется, например, для загрузки динамических библиотек. Существует возможность осуществить анонимное отображение в память (anonymous memory mapping), в результате чего получим область, в которую не отображен никакой файл, и которая вместо этого используется для размещения разного рода данных, с которыми работает программа. Если в Linux запросить выделение большого блока памяти с помощью malloc(), то вместо того, чтобы выделить память в куче, стандартная библиотека C задействует механизм анонимного отображения. Слово «большой», в данном случае, означает величину в байтах большую, чем значение константы MMAP_THRESHOLD. По умолчанию, это величина равна 128 кБ, и может контролироваться через вызов mallopt().

Кстати о куче. Она идет следующей в нашем описании адресного пространства процесса. Подобно стеку, куча используется для выделения памяти во время выполнения программы. В отличие от стека, память, выделенная в куче, сохранится после того, как функция, вызвавшая выделение этой памяти, завершится. Большинство языков предоставляют средства управления памятью в куче. Таким образом, ядро и среда выполнения языка совместно осуществляют динамическое выделение дополнительной памяти. В языке C, интерфейсом для работы с кучей является семейство функций malloc(), в то время как в языках с поддержкой garbage collection, вроде C#, основной интерфейс – это оператор new.

Если текущий размер кучи позволяет выделить запрошенный объем памяти, то выделение может быть осуществлено средствами одной лишь среды выполнения, без привлечения ядра. В противном случае, функция malloc() задействует системный вызов brk() для необходимого увеличения кучи (ссылка на описание реализации вызова brk). Управление памятью в куче – нетривиальная задача, для решения которой используются сложные алгоритмы. Данные алгоритмы стремятся достичь высокой скорости и эффективности в условиях непредсказуемых и хаотичных пэттернов выделения памяти в наших программах. Время, затрачиваемое на каждый запрос по выделению памяти в куче, может разительно отличаться. Для решения данной проблемы, системы реального времени используют специализированные аллокаторы памяти. Куча также подвержена фрагментированию, что, к примеру, изображено на рисунке:

Наконец, мы добрались до сегментов, расположенных в нижней части адресного пространства процесса: BSS, сегмент данных (data segment) и сегмент кода (text segment). BSS и data сегмент хранят данные, соответствующий static переменным в исходном коде на C. Разница в том, что в BSS хранятся данные, соответствующие неинициализированным переменным, чьи значения явно не указаны в исходном коде (в действительности, там хранятся объекты, при создании которых в декларации переменной либо явно указано нулевое значение, либо значение изначально не указано, и в линкуемых файлах нет таких же common символов, с ненулевым значением. – прим. перевод.). Для сегмента BSS используется анонимное отображение в память, т.е. никакой файл в этот сегмент не мэппируется. Если в исходном файле на C использовать int cntActiveUsers, то место под соответствующий объект будет выделено в BSS.